Evite ser estafado por los emails/sitio web "Double Your BTC"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

Guía de eliminación de la estafa por email "Double Your BTC"

¿Qué es la estafa por email "Double Your BTC"?

"Double Your BTC" es el nombre de una campaña de spam, una operación a gran escala durante la cual se envían miles de correos electrónicos engañosos. Estas correos electrónicos promueven un sitio web fraudulento, prometiendo duplicar los destinatarios de BTC (criptomoneda Bitcoin) que invierten en él. Cabe destacar que toda la información proporcionada por los correos electrónicos de "Double Your BTC" es falsa. Por lo tanto, al confiar en ellos, los usuarios pueden experimentar pérdidas financieras y posiblemente otros problemas graves.

Los correos electrónicos de estafa "Double Your BTC" informan a los destinatarios que pueden duplicar sus Bitcoins en doce horas. Las correos electrónicos promueven un sitio web que ofrece este servicio falso, que supuestamente es completamente automático y funciona sin participación humana. El enlace de estos correos electrónicos redirige a un sitio falso. El texto presentado en esta página web repite la promesa de duplicar la transferencia de los usuarios de criptomonedas Bitcoin a su servicio. En lugar de que el proceso supuestamente toma doce horas, el sitio afirma que toma veinticuatro. La página también contiene información falsa sobre cuántas transacciones se han duplicado y la suma total pagada. La inversión más pequeña que pueden hacer los usuarios es 0.005 BTC (con un valor aproximado de 200 USD), la mayor - 10 BTC (aproximadamente 500 mil USD); tenga en cuenta que los tipos de cambio fluctúan, por lo que es probable que las conversiones sean inexactas en el futuro. Como se mencionó en la introducción, las afirmaciones hechas por el sitio web de correos electrónicos no deseados/estafa son falsas. Por lo tanto, independientemente de cuánto "inviertan" los usuarios en el "servicio", no recibirán nada a cambio y solo experimentarán pérdidas financieras.

| Nombre | Double Your BTC Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Los emails afirman que los destinatarios pueden duplicar los Bitcoins que invierten a través del sitio web promocionado. |

| Dominios Relacionados | coin2x[.]org |

| Nombres de Detección (coin2x[.]org) | CyRadar (Malicious), Fortinet (Malware), Netcraft (Malicious), SCUMWARE.org (Malware), Lista Completa de Detecciones (VirusTotal) |

| Dirección IP de Servicio (coin2x[.]org) | 172.67.199.192 |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Las campañas de spam se utilizan para diversas estafas, phishing, y proliferación de malware (por ejemplo, troyanos, ransomware, etc.). Los correos electrónicos engañosos suelen disfrazarse de "oficiales", "urgentes", "importantes", "prioritarios" y similares. "MOBI GRAND TELECOM Lottery", "Clustered E-mails Pending", "cPanel Email Scam", "U.S Army Special Operations Command Consignment" son algunos ejemplos de campañas de spam, y "Double Your Bitcoins", "Doge Giveaway", "Generate Bitcoin" de esquemas en línea similares a "Double Your BTC". Independientemente de lo que las correos electrónicos de estafa reclamen, ofrezcan, soliciten o exijan, el objetivo final es siempre el mismo: generar ingresos para los estafadores/ciberdelincuentes detrás de ellos. Debido a la prevalencia de este tipo de correo, se recomienda encarecidamente tener cuidado con los correos electrónicos entrantes.

¿Cómo infectan las computadoras las campañas de spam?

Los sistemas se infectan a través de archivos maliciosos distribuidos a través de campañas de spam. Los archivos se pueden adjuntar y/o vincular dentro de los correos electrónicos engañosos. Los archivos virulentos pueden estar en varios formatos (por ejemplo, documentos de Microsoft Office y PDF, archivos, ejecutables, JavaScript, etc.) que, al abrirse, inician la descarga/instalación de malware. Por ejemplo, los documentos de Microsoft Office infectan los sistemas al ejecutar comandos de macro maliciosos. Este proceso comienza en el momento en que se abre un documento, en las versiones de Microsoft Office publicadas después de 2010. Las versiones más recientes tienen el modo "Vista protegida" que evita la ejecución automática de macros. En estas versiones, se solicita a los usuarios que habiliten la edición/contenido (es decir, comandos de macro) y se les advierte de los riesgos potenciales.

¿Cómo evitar la instalación de malware?

No se deben abrir correos electrónicos sospechosos e irrelevantes, especialmente los archivos adjuntos o enlaces presentes en ellos. También se recomienda utilizar las versiones de Microsoft Office publicadas después de 2010. Aparte de las campañas de spam, el malware se propaga comúnmente a través de fuentes de descarga no confiables (por ejemplo, sitios web de alojamiento de archivos gratuitos y no oficiales, redes de intercambio entre pares y otros terceros descargadores), herramientas de activación ilegales ("cracks") y actualizaciones ilegítimas. Por lo tanto, se recomienda utilizar solo canales de descarga oficiales y verificados. Además, todos los programas deben activarse y actualizarse con herramientas/funciones proporcionadas por desarrolladores legítimos. Es fundamental tener instalado y actualizado un paquete antivirus/antispyware de buena reputación. Este software debe utilizarse para ejecutar análisis regulares del sistema y eliminar las amenazas y los problemas detectados. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

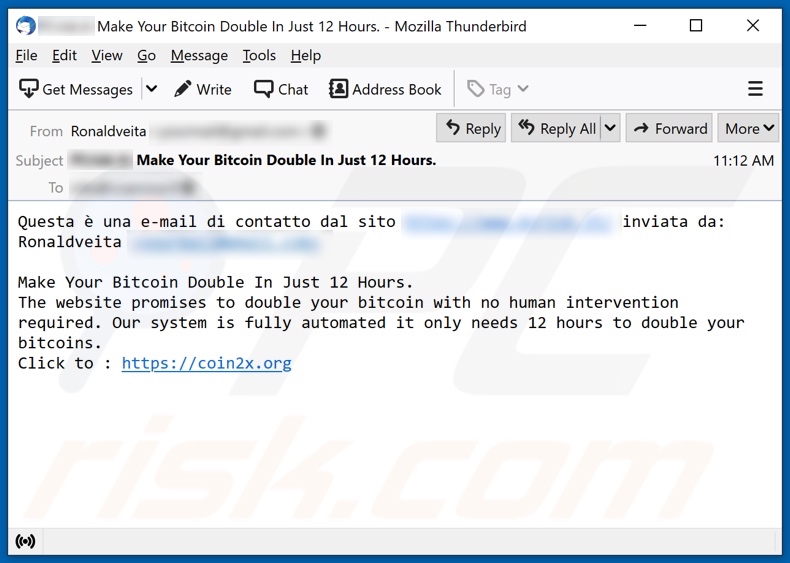

Texto presentado en la correo electrónico de correo electrónico "Double Your BTC":

Subject: ********: Make Your Bitcoin Double In Just 12 Hours.

Questa è una e-mail di contatto dal sito ******** inviata da:

Ronaldveita ********

Make Your Bitcoin Double In Just 12 Hours.

The website promises to double your bitcoin with no human intervention required. Our system is fully automated it only needs 12 hours to double your bitcoins.

Click to : hxxps://coin2x.org

Apariencia del sitio web fraudulento promovido a través de la campaña de spam "Double Your BTC" (GIF):

Texto presentado en esta página:

Double your btc in just 24 hours!

Invested Bitcoins: 1173.65829264 BTC Bitcoins Paid Out: 2337.65158528 BTC

Addresses: 17749 Paid: 17732 Waiting for Payout: 26

We provide the fastest bitcoin doubler. Our system is fully automated it's only need 24 hours to double your bitcoins. All you need to do is just send your bitcoins, and wait 24 hours to receive the doubled bitcoins to your address!

GUARANTEED!

Minimum: 0.005 BTC Maximum: 10 BTC

We automatically send your doubled bitcoins back after 24 hours. Be patient!

Your Bitcoin Address for Payout

Double my Bitcoins

Otro correo electrónico no deseado que promueve la estafa "Double Your BTC":

Texto presentado:

Subject: ********: DoubleBTC.WIN - Double your bitcoin in 24 hours

Este es un correo electrónico de solicitud de información vía ******** de:

GregoryOdove ;DoubleBitcoin - Double your bitcoin in 24 hours - Professional Bitcoin Doubler Platform. Click : hxxps://coindoubler.net

Captura de pantalla del sitio web de estafa promocionado (coindoubler[.]net):

Texto presentado en este sitio:

BITCOIN DOUBLER – HOW DOES IT WORK?

Bitcoin Doubler is a fully automated Bitcoin investment platform operating with no human intervention. Take full advantage of our fast and legit Bitcoin doubler platform. Our automated system gathers information from the blockchain transfers and cryptocurrency exchanges to study and predict the Bitcoin price. Our servers open and close thousands of transactions per minute, analyzing the price difference and transaction fees, and use that information to double your Bitcoins. Our data centers are located on multiple locations around the world so that our system has 100% uptime guaranteed.WHY USE OUR INVESTMENT PLATFORM?

Trusted Bitcoin Investment platform with fully automated payouts

Receive your double Bitcoins in 10 hours

Only 0.005 BTC minimum and 10 BTC maximum investment limits

Easy to use interface for both new and experienced investors

Track your investment with our dynamic table showing most recent transactions

CDN powered website with SSL security and DDoS protection

100% uptime with zero chance for a transaction to fail

INSTRUCTIONS ON HOW TO DOUBLE YOUR BITCOINS

1. ENTER YOUR BITCOIN ADDRESS AND PRESS THE BUTTON BELOW

2. DEPOSIT BTC TO THE ADDRESS GIVEN ON THE INVESTMENT PAGE

3. YOUR DEPOSIT WILL APPEAR IN THE RECENT TRANSACTIONS TABLE

4. WAIT 10 HOURS FOR YOUR DOUBLE BTC TO ARRIVEENTER YOUR BITCOIN ADDRESS

DOUBLE MY BITCOINS

BTC DOUBLER STATISTICS: 94298.1154

TOTAL BITCOINS INVESTED 188596.2308

BTC TOTAL IN PAYOUTS

100% SUCCESS RATE ON ALL TRANSACTIONS

Otro correo electrónico no deseado que promociona el sitio web fraudulento "Double your Bitcoin":

Texto presentado:

Subject: ********: DoubleBTC.WIN - Double your BITCOIN in 24 hours

Dit is een aanvraag via ******** van:

Brandonjak ********DoubleBTC.WIN - Double your BITCOIN in 24 hours -

Double your BITCOIN in 24 hours equals to 100% profit a day that equals to 36,500% annual interest.

Click Here : hxxps://bitdouble.net

Captura de pantalla del sitio web fraudulento promocionado (bitdouble[.]net):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es "Double Your BTC"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

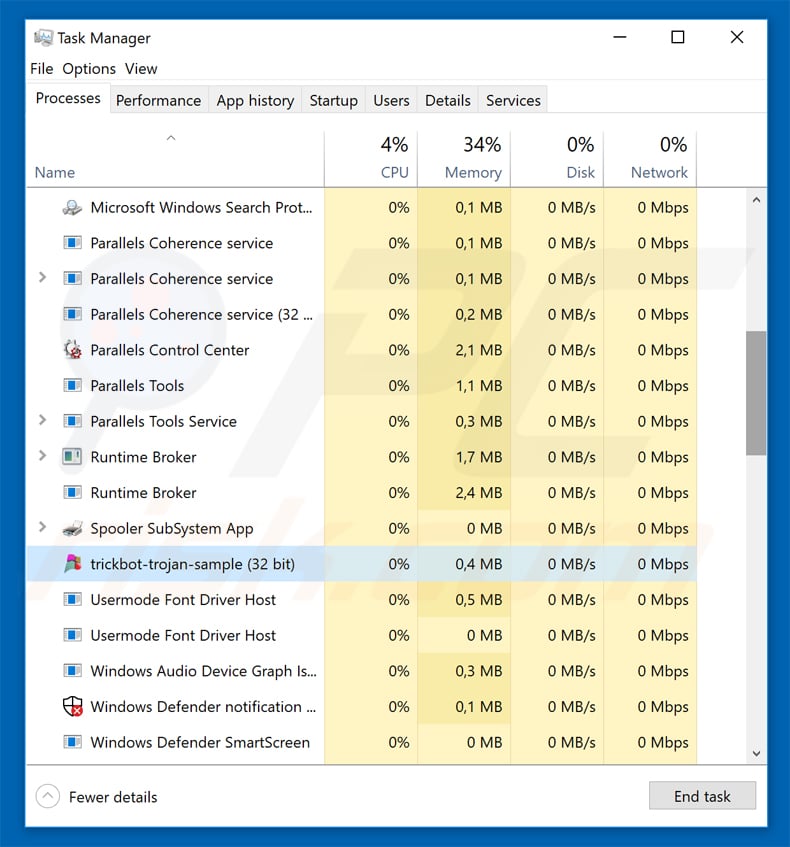

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

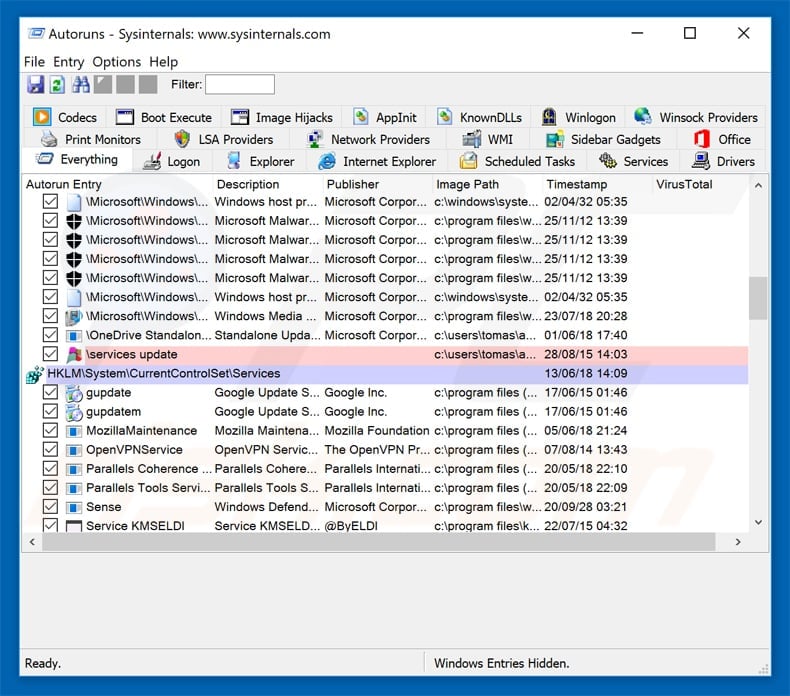

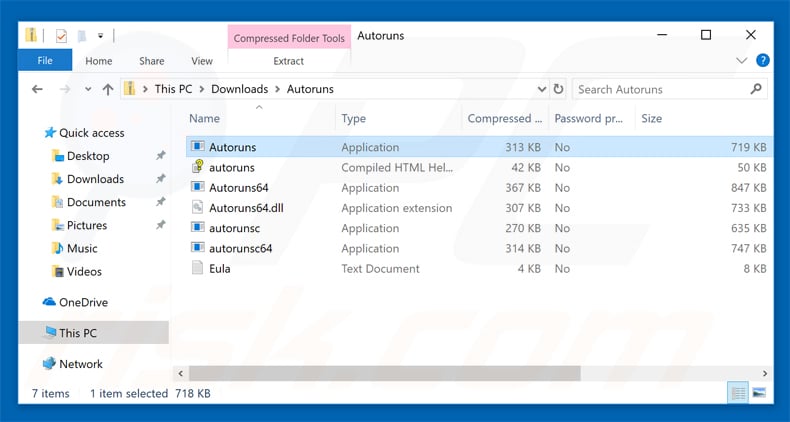

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

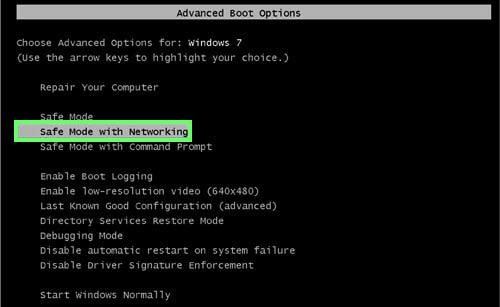

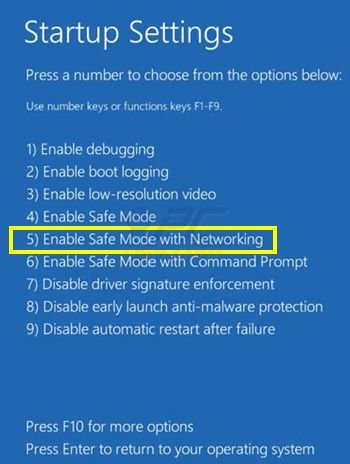

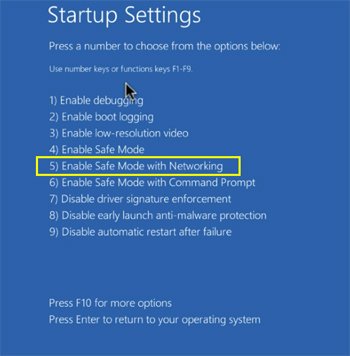

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

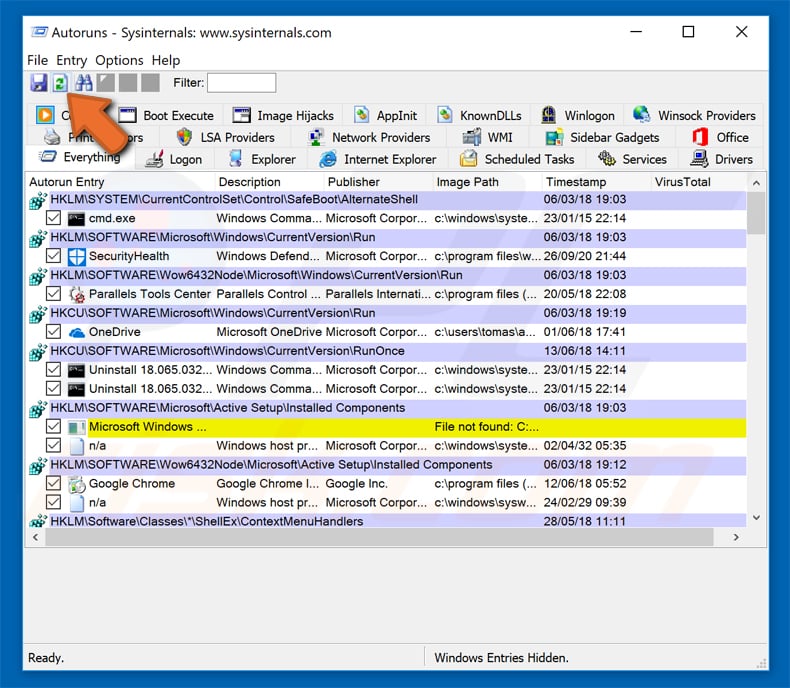

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

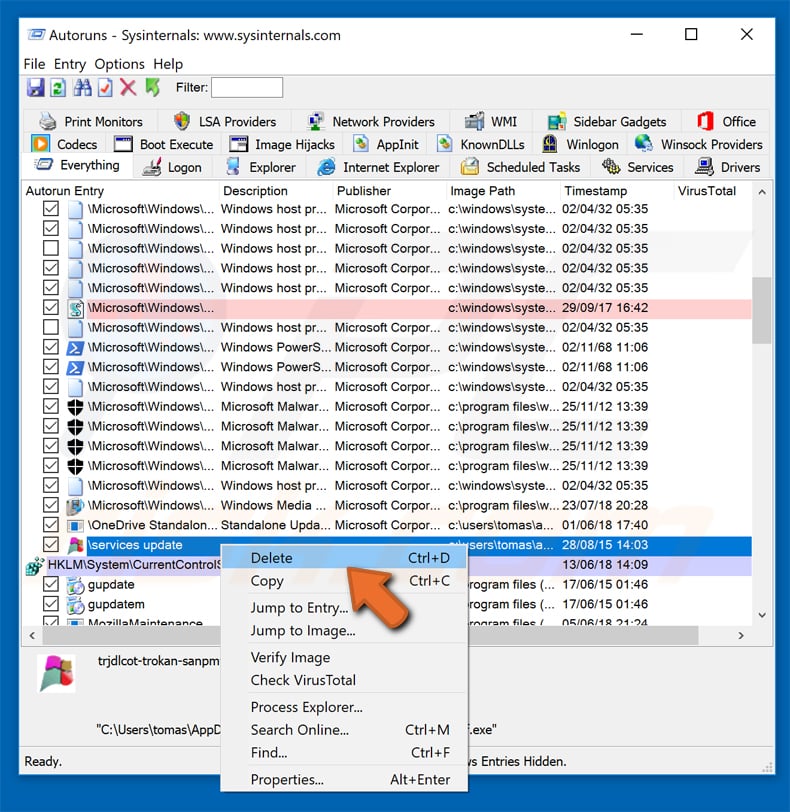

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

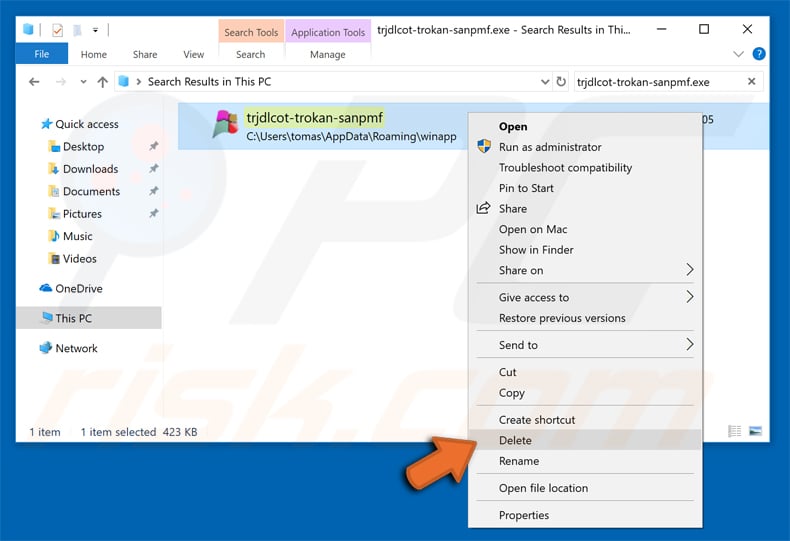

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

▼ Mostrar discusión.