¿Cómo eliminar al malware MetaStealer?

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es MetaStealer?

MetaStealer es el nombre de un ladrón de información. Nuestro equipo ha descubierto MetaStealer después de analizar una campaña de malspam: un email enviado por ciberdelincuentes con un archivo malicioso (documento de MS Excel) adjunto. El malware de este tipo recopila información de inicio de sesión, detalles de la tarjeta de crédito y otra información confidencial.

Más sobre ladrones de información como MetaStealer

Los ladrones de información pueden recopilar pulsaciones de teclas (registrar la entrada del teclado), extraer datos de los navegadores, robar datos del portapapeles, datos de autenticación de dos fautores, información de carteras de criptomonedas, información del sistema y otros datos. El rango de datos recopilados depende de las capacidades del ladrón de información. Hay ladrones simples y sofisticados.

Por lo general, los ciberdelincuentes usan ladrones de información para robar credenciales de inicio de sesión (por ejemplo, nombres de usuario y contraseñas), detalles de tarjetas de crédito, números de seguro social, información de tarjetas de identificación, etc. Su objetivo es secuestrar cuentas online, robar identidades, realizar transacciones no autorizadas, compras. Por lo tanto, MetaStealer o cualquier otro ladrón debe eliminarse de los equipos infectados lo antes posible.

| Nombre | Virus MetaStealer |

| Tipo de Amenaza | Ladrón de información |

| Nombres de Detección (MetaStealer) | Combo Cleaner (Trojan.Ransom.GenericKD.39441942), ESET-NOD32 (una variante de MSIL/TrojanDownloader.Agent.LAP), Fortinet (MSIL/Agent.LAM!tr.dldr), Kaspersky (HEUR:Trojan-Ransom.MSIL.Blocker.gen), Microsoft (Trojan:Win32/Sabsik.FL.B!ml), Lista Completa (VirusTotal) |

| Nombres de Detección (Documento de Excel Malicioso) | Avast (VBS:Obfuscated-gen [Trj]), Combo Cleaner (VB:Trojan.Valyria.6288), ESET-NOD32 (VBA/TrojanDownloader.Agent.XPM), Kaspersky (HEUR:Trojan-Dropper.MSOffice.SDrop.gen), Microsoft (TrojanDropper:O97M/EncDoc.RVA!MTB), Lista Completa (VirusTotal) |

| Síntomas | Los ladrones de información están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Adjuntos de email infectados |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, pérdida monetaria |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ladrones de información en general

Como regla general, los ladrones de información se enfocan en datos que pueden generar dinero para los ciberdelincuentes detrás de ellos. Sin embargo, no todos funcionan de la misma manera ni apuntan a la misma información. Es común que estén funcionando silenciosamente en el sistema y eviten ser detectados por el software antivirus. Ejemplos de ladrones de información son Lightning Stealer, Ginzo Stealer, Jester Stealer.

¿Cómo se infiltró MetaStealer en mi computadora?

MetaStealer se distribuye por email. Los ciberdelincuentes adjuntan un documento malicioso de Microsoft Excel llamado transferencia "info2460.xls" (su nombre puede variar) a un email disfrazado de email sobre una transacción aprobada. A continuación se proporciona una captura de pantalla de ese email y el archivo adjunto.

El documento malicioso de Microsoft Excel infecta una computadora con MetaStealer después de habilitar los comandos de macros. Es importante mencionar que los documentos maliciosos abiertos con versiones de MS Office publicadas antes de 2010 no requieren que el usuario habilite manualmente los comandos de macros para infectar las computadoras.

¿Cómo evitar la instalación de malware?

No abra/ejecute archivos descargados de fuentes no confiables (páginas no oficiales, redes P2P, descargadores de terceros, etc.) o enlaces y archivos adjuntos en emails sospechosos recibidos de direcciones desconocidas. Descargue archivos y programas de páginas web oficiales y legítimos.

Además, utilice las herramientas proporcionadas por los desarrolladores oficiales cuando desee actualizar o activar cualquier programa instalado. Mantenga esos programas actualizados y escanee una computadora en busca de amenazas con regularidad. Si cree que su computadora ya está infectada, le recomendamos ejecutar un escaneo con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Email utilizado para enviar MetaStealer a través de un documento malicioso de MS Excel adjunto:

Texto en este email:

Subject: Transaction act 29-03-6874 processed

We have approved your fund transfer for 495$ you directed to Home Depot. Our manages have already spent payment to desired bank account. All information about transfer 240252 you can view in the attached document.

Adjunto malicioso que distribuye MetaStealer:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es MetaStealer?

- PASO 1. Eliminación manual del malware MetaStealer.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner.

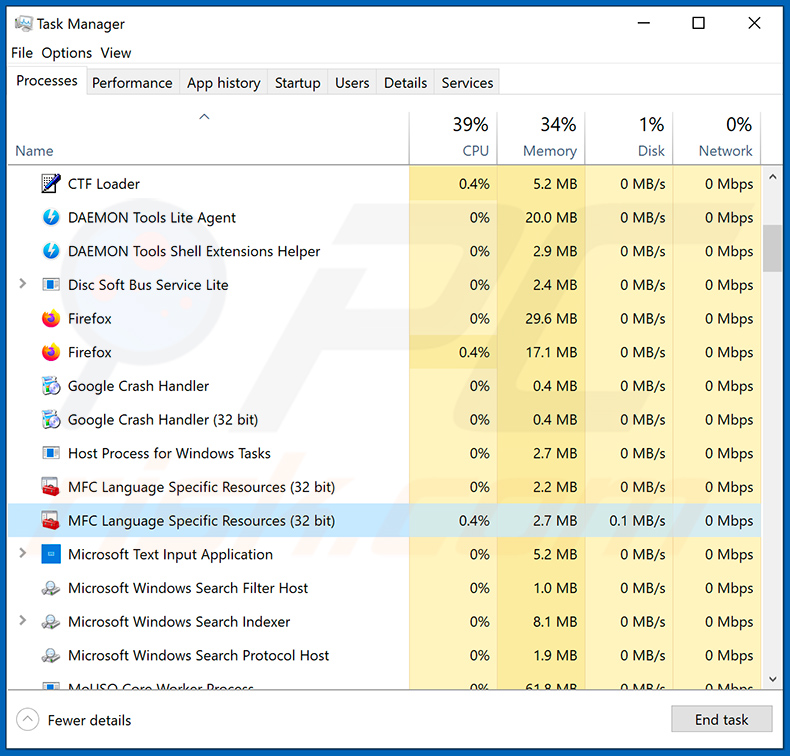

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

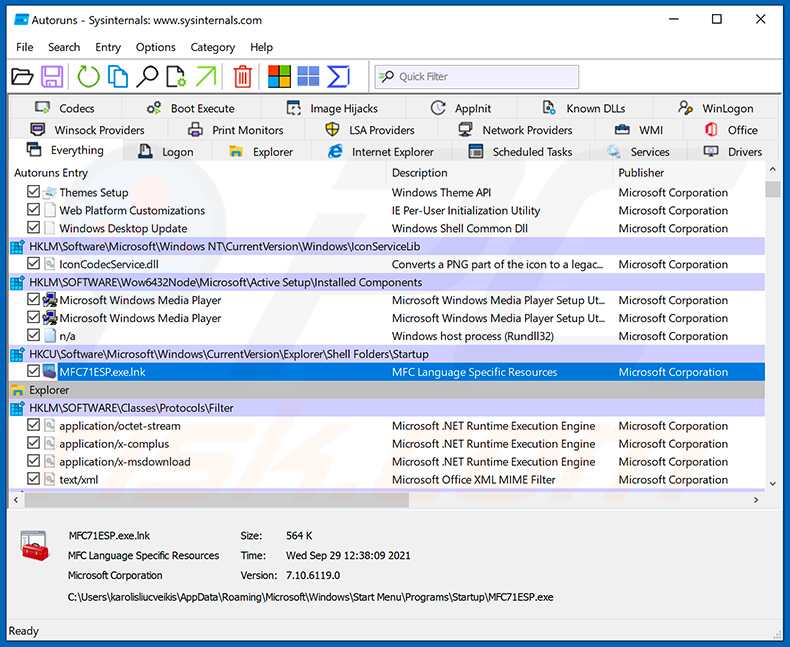

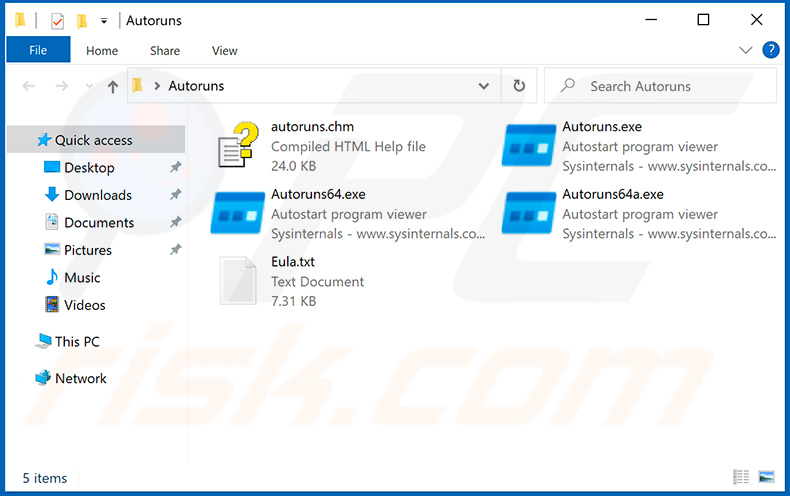

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

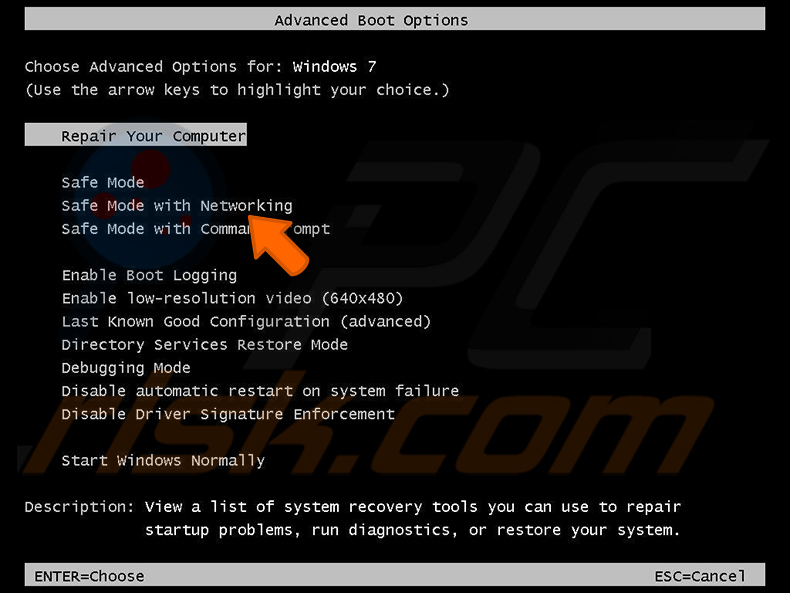

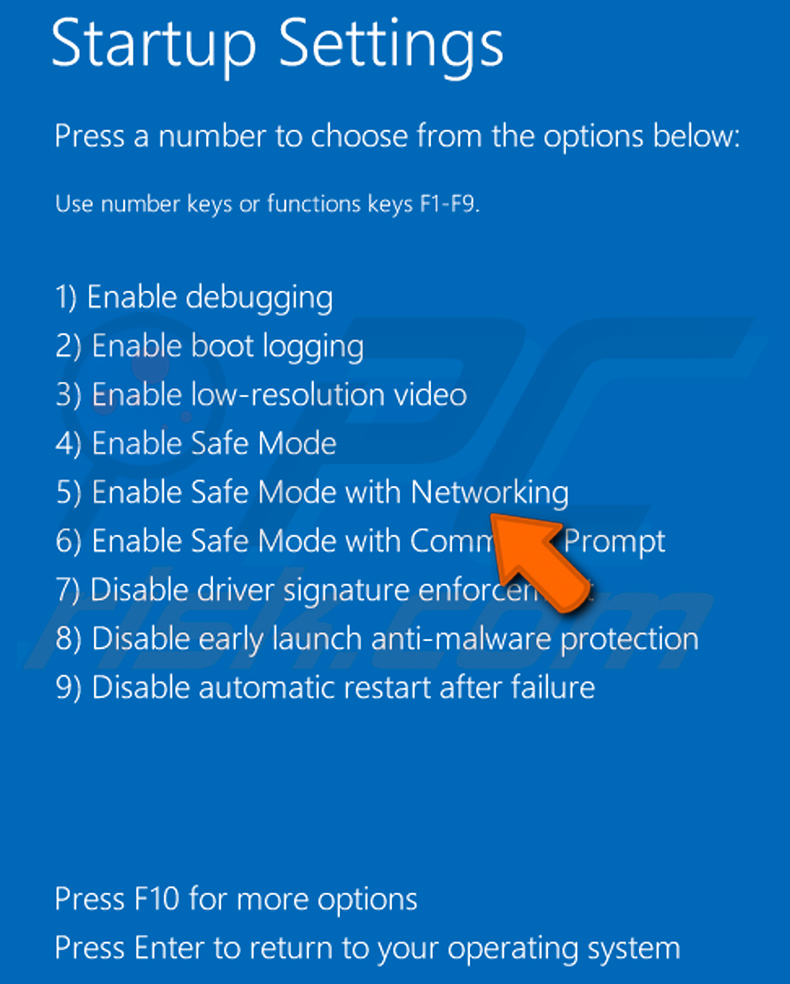

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

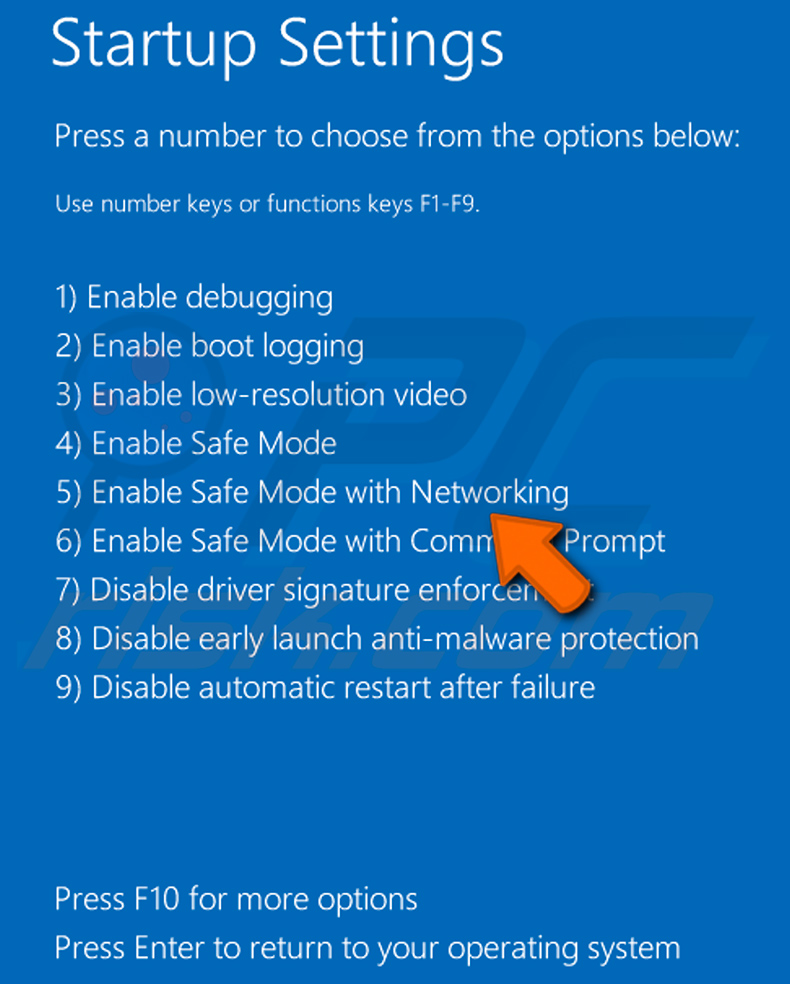

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

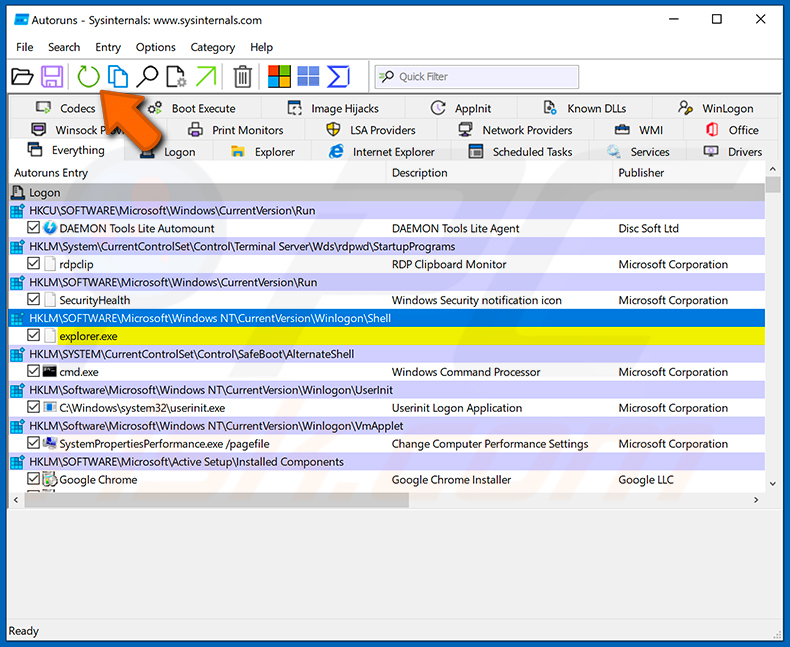

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

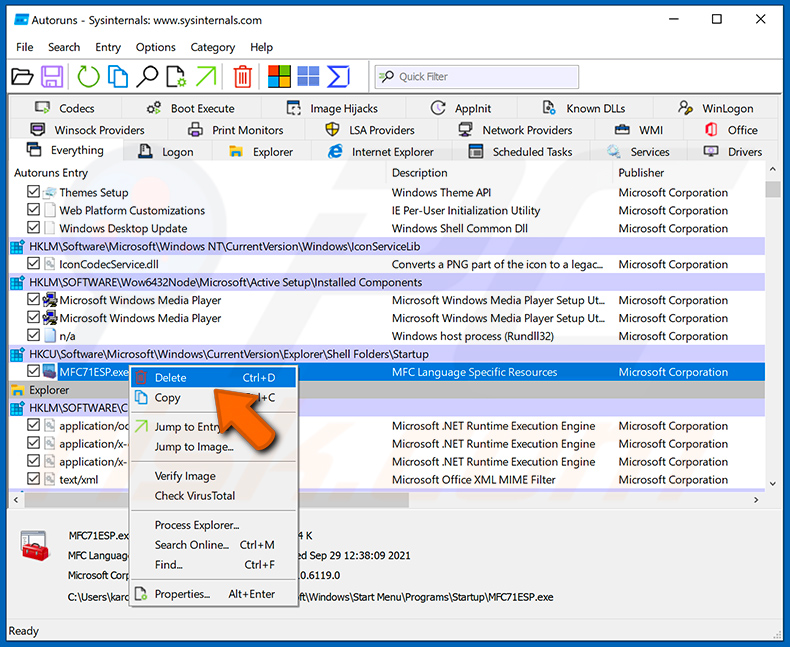

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

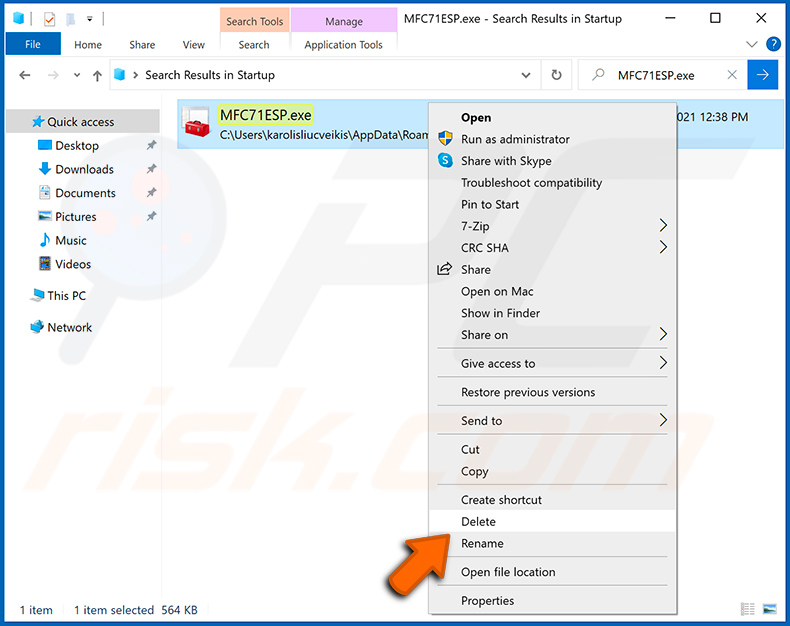

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

Preguntas Frecuentes (FAQ)

Mi computadora está infectada con el malware MetaStealer, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, MetaStealer se puede eliminar sin formatear el dispositivo de almacenamiento. Las instrucciones sobre cómo eliminar malware de este tipo del dispositivo comprometido se proporcionan arriba.

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede causar datos, pérdidas monetarias, infecciones informáticas adicionales y otros problemas. Depende del tipo de malware.

¿Cuál es el propósito de MetaStealer?

El propósito del malware MetaStealer es recopilar información confidencial. Puede usarse para robar credenciales de inicio de sesión, cookies del navegador, detalles de tarjetas de crédito, información de tarjetas de identificación y otros datos personales.

¿Cómo se infiltró un malware en mi computadora?

Se sabe que MetaStealer se distribuye vía email. Los ciberdelincuentes envían emails que contienen un archivo adjunto malicioso (un documento de Excel) diseñado para infectar computadoras con MetaStealer. Ese documento infecta las computadoras después de habilitar comandos de macros en él. En otros casos, los autores de amenazas intentan engañar a los usuarios para que ejecuten descargas ocultas maliciosas, herramientas de desencriptado de software falso, archivos descargados de fuentes no confiables, etc.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Cuando las computadoras están infectadas con malware de alta gama, deben analizarse mediante un análisis completo. Esto se debe a que el malware de este tipo generalmente se esconde en lo profundo del sistema y no es suficiente ejecutar un escaneo rápido para detectarlo.

▼ Mostrar discusión.