Cómo detectar estafas del tipo phishing como los correos electrónicos relativos a los beneficiarios o a las herencias

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es la estafa por correo electrónico relativa a los beneficiarios/la herencia?

Por lo general, los estafadores que están detrás de estafas por correo electrónico como ésta intentan engañar a los destinatarios haciéndoles creer que son beneficiarios de un testamento, una política de seguro de vida, etc. Los estafadores piden a los destinatarios que se pongan en contacto con ellos y les proporcionen diversos datos. En algún momento, se pide a los destinatarios que paguen una tasa de tramitación o de transferencia.

Tenga en cuenta que los estafadores se aprovechan de los nombres de organizaciones y empresas existentes, a menudo muy conocidas, para que sus correos electrónicos parezcan legítimos.

Más información sobre las estafas por correo electrónico relativas a los beneficiarios y la herencia

Existen al menos dos variantes de esta estafa por correo electrónico. Una se disfraza como un mensaje de liberación de fondos en el que se afirma que el destinatario es un beneficiario de 3.800.000 dólares.

Otra se disfraza como un mensaje relativo a un testamento de una persona que ha fallecido de COVID-19 y en el que se afirma que el destinatario, que supuestamente tiene un apellido idéntico, figura como beneficiario de 21.300.000 dólares.

En la mayoría de los casos, cuando los destinatarios se ponen en contacto o responden a los estafadores que están detrás de estos correos electrónicos, se les pide que proporcionen información personal y sensible, como los datos de la tarjeta de crédito, o que transfieran fondos (en concepto de gastos de tramitación, de transferencia, etc.).

Es decir, los estafadores intentan extorsionar dinero o información sensible, que puede ser utilizada con fines maliciosos (por ejemplo, para realizar compras y transacciones fraudulentas y robar identidades).

| Nombre | Estafa por correo electrónico relativa a los beneficiarios/la herencia |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude. |

| Afirmación falsa | El beneficiario tiene derecho a recibir distribuciones de un testamento o de una política de seguro de vida. |

| Disfraz | Un mensaje del banco islámico de Dubai. |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea falsos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de estafas similares

"United Nations Online Lotto Email Scam", "USAA Email Scam", y "You Received A Transfer In The Amount Email Scam" son ejemplos de otras estafas por correo electrónico. Tenga en cuenta que los ciberdelincuentes pueden utilizar los correos electrónicos para extorsionar dinero e información sensible, y distribuir malware (como Agent Tesla, Urnsif, TrickBot, Adwind, etc.).

¿Cómo infectan los ordenadores las campañas de spam?

El ransomware y otros programas maliciosos se suelen propagar a través de campañas de malspam, fuentes de descarga de archivos/software no fiables, herramientas de actualización de software falsas (de terceros), troyanos y herramientas de activación de software no oficiales. Mediante el malspam, los delincuentes envían correos electrónicos con un archivo malicioso adjunto o incluyen un enlace a un sitio web diseñado para descargar un archivo malicioso.

Su principal objetivo es engañar a los destinatarios para que ejecuten el archivo, que luego infecta el ordenador con malware. Los ciberdelincuentes suelen adjuntar un documento de Microsoft Office, un archivo comprimido (ZIP, RAR), un documento PDF, un archivo ejecutable (.exe) o un archivo JavaScript, y esperan a que los destinatarios lo abran.

Tenga en cuenta que los documentos maliciosos de MS Office sólo pueden instalar el malware cuando los usuarios habilitan la edición/contenido (comandos de macros). Sin embargo, si los documentos se abren con versiones de MS Office anteriores a 2010, los documentos instalan software malicioso automáticamente, ya que estas versiones más antiguas no incluyen el modo "Vista protegida".

Ejemplos de fuentes de descarga de archivos y software que no son de confianza son las redes Peer-to-Peer (clientes torrent), los sitios web de alojamiento gratuito de archivos, los sitios de descarga de freeware y las páginas web no oficiales. Éstas se utilizan para distribuir archivos maliciosos disfrazándolos de legítimos y regulares.

Sin embargo, cuando los usuarios descargan y abren (ejecutan) los archivos, instalan inadvertidamente programas maliciosos. Las falsas herramientas de actualización de software causan daños al instalar programas maliciosos en lugar de actualizaciones/correcciones para el software instalado, o al aprovechar los errores/defectos del software obsoleto.

Los troyanos son programas maliciosos que pueden causar infecciones en cadena instalando otro software de este tipo. Tenga en cuenta que los programas maliciosos sólo pueden distribuirse de esta manera si los troyanos ya están instalados en los ordenadores.

Las herramientas de activación no oficiales ("cracking") son programas ilegales que supuestamente activan gratuitamente el software con licencia y evitan la activación, sin embargo, suelen instalar otros programas maliciosos en su lugar.

Cómo evitar la instalación de programas maliciosos

Se recomienda investigar todo el software antes de descargarlo o instalarlo. Se recomienda utilizar sólo los canales de descarga oficiales y verificados. Los sitios web de alojamiento de archivos no oficiales y gratuitos, las redes de intercambio Peer-to-Peer (BitTorrent, Gnutella, eMule) y otros descargadores de terceros suelen ofrecer contenidos maliciosos y empaquetados, por lo que no son de confianza y deben evitarse.

Al descargar/instalar, lea las condiciones, estudie todas las opciones posibles, utilice la configuración "Personalizada/Avanzada" y excluya las aplicaciones, herramientas y funciones adicionales, etc. Los anuncios intrusivos suelen parecer legítimos, sin embargo, pueden redirigir a sitios dudosos y maliciosos (por ejemplo, juegos de azar, pornografía, citas para adultos y muchos otros).

Si encuentra anuncios o redirecciones de este tipo, inspeccione el sistema y elimine inmediatamente todas las aplicaciones dudosas y las extensiones/complementos del navegador. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto que aparece en la estafa del correo electrónico relativa a los beneficiarios/la herencia:

Subject: DEAR BENEFICIARY

Dubai Islamic Bank

P.O.Box 1080, Dubai

United Arab EmiratesDear Beneficiary

We wish to congratulate and inform you that after thorough review of your Inheritance/Contract funds transfer release documents in conjunction with the World Bank and the International Monetary Fund assessment report, your payment file was forwarded to us for immediate transfer of a part-payment of US$3,800,000.00(Three Million Eight Hundred Thousand United States Dollars) to your designated bank account from their offshore account with us.

The audit reports given to us, shows that you have been going through hard times to see to the release of your funds, which has been delayed by some dubious officials.

We therefore advice that you stop further communication with any correspondence outside this office.

Kindly reconfirm your details to enable us credit your account through online or by telegraphic transfer and send copies of the funds transfer release documents to you and your bankers for confirmation.

Should you follow our directives, your funds will be credited and reflect in your bank account within five (5) bank working days.

For further details and assistance on this Remittance Notification, kindly provide us with the below details:

FULL NAME AND AGE:

TELEPHONE AND MOBILE NUMBERS:

FULL CONTACT ADDRESSNagaraj Ramakrishnan

Chief Credit Officer,

Dubai Islamic Bank/EIB

Dubai, United Arab Emirates.

Captura de pantalla de la variante con temática de Coronavirust:

Texto de esta variante:

Subject: Dear beneficiary

Dear Friend,

I am pleased to write you this letter for the following reasons:- One

of my clients who died as a result of COVID-19 VIRUS in January, in His Will, left

for someone who bears your surname his entire Cash deposit valued Twenty

One Million Three Hundred Thousand Dollars (US$21,300,000.00). The

truth is that, l do not know if you are the beneficiary or not. l have

tried severally to locate the name on the will without success since l

have contacted you,

Can you please get back to me urgently if you are capable of investing

this fund for any profitable business in your Country, get back to me

for further explanation if you are interested. Please reply to the email below.

Regards

Barr. Tyrone Reid

Private Email: tyronereid@protonmail.com

Otra variante de la estafa del correo electrónico relativa a los beneficiarios/la herencia:

Texto presente en el mensaje:

Subject: URGENT REPLY IS NEEDED FROM YOU

Attn: Beneficiary:

Congratulations!! Your payment has been approved and endorsed, with the instruction and approvals are given from the Authorities Due to the incessant scam activities going around the globe, the Authorities has instructed our Financial Institution to use high Performance in Banking System to set up a Personal Online Banking Account.

The sum of US$15,500,000.00 was deposited in our bank, The Management has resolved to open Personal On-line Banking Account for you with our bank and then give you the on-line access which will enable you to check and make electronics wire transfer out to any part of the world of your choice.

Kindly send the below information to enable us to set the account open for you.

Full Name:..................

Full Address:.........................

Direct Cellphone Number:..........

PASSPORT AND ID CARDS:.................

YOUR OCCUPATION.........

POSITION.........

DATE OF BIRTH..............Looking forward to your next letter

Regards

Thanks for banking with us,

Mr.Charles Goodman.

A/C Online Payment Officer,

US Capital Bank Branch North Carolina,

United States of America

Otra variante de correo electrónico de spam con temática de beneficiarios/herencias:

Texto que aparece en el mensaje:

Subject: Memo !

Attn: Beneficiary,

With due regards to your overdue contract/inheritance funds as

recovered and under the custody of the United Nations fund recovery

committee, thus, considering the overdue duration of your inability

to receive the funds.we write to you in respect of the amount which we have successfully

passed a payment mandate to the paying bank and they are ready to wire

Your payment of (Ten Million Five Hundred Thousand United States

Dollars) USD$10.5M into your receiving bank account.However, we advise you to forward your full names, Cell phone

number/WhatsApp number,Company name, position and address, banking

information and Copy of your int’l passport OR DRIVERS LICENSE to us.As soon as we receive all the requested information from you, we will

proceed with the transfer into your account.Yours faithfully,

Mr Edward Guckin

UN Debt Reconciliation.

Email:m.guckin@aol.com

Email:guckinedward62@gmail.com

Tel:+1 5137177979

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Spam relativa a los beneficiarios/de la herencia?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

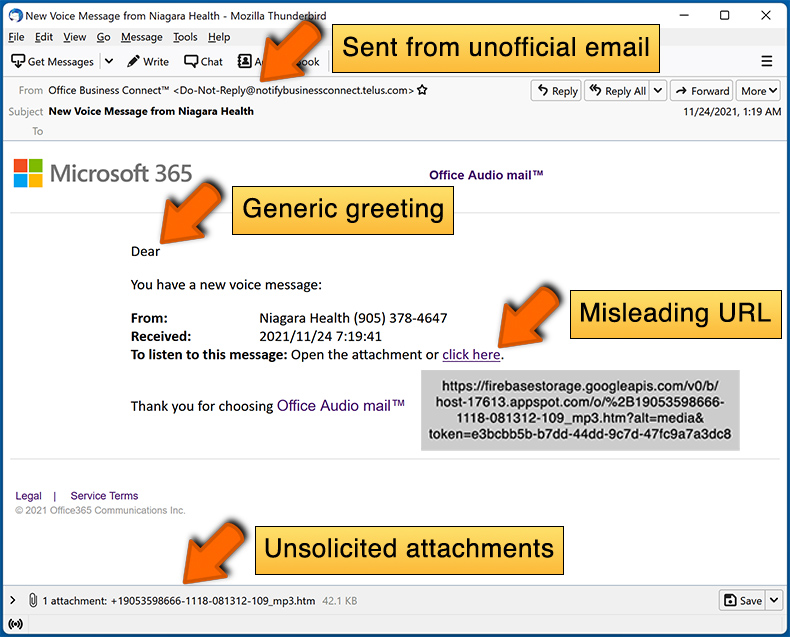

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Lo más probable es que los estafadores hayan enviado este correo electrónico a muchas direcciones (todos los destinatarios han recibido el mismo correo). La mayoría de los estafadores utilizan direcciones de correo electrónico filtradas tras las violaciones de datos.

He proporcionado mi información personal al ser engañado por este correo electrónico, ¿qué debo hacer?

Si ha proporcionado información sensible como credenciales de acceso (nombres de usuario, nombres de identificación, contraseñas, etc.), cambie sus contraseñas lo antes posible. En caso de que haya facilitado los datos de su tarjeta de crédito, su DNI u otros datos, póngase en contacto con las autoridades correspondientes.

He descargado y abierto un archivo malicioso adjunto a un correo electrónico, ¿está mi ordenador infectado?

Depende del tipo de archivo. Por ejemplo, los archivos ejecutables infectan el ordenador nada más abrirlos. Los documentos PDF y MS Office no introducen malware a menos que se realicen pasos adicionales.

He enviado criptomonedas a estafadores, ¿puedo recuperar mi dinero?

Las transacciones de criptomonedas son prácticamente imposibles de rastrear. Por lo tanto, es muy poco probable que pueda recuperar sus fondos.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está mi ordenador infectado?

Si sólo ha leído el correo electrónico, su ordenador está a salvo.

¿Combo Cleaner eliminará las infecciones de malware que estaban presentes en el archivo adjunto del correo electrónico?

Sí, Combo Cleaner eliminará el malware del sistema operativo. Es capaz de detectar casi todo el malware conocido. Tenga en cuenta que el malware de alta gama suele esconderse en lo más profundo del sistema. En estos casos, es necesario realizar un análisis completo del sistema para eliminar el malware.

▼ Mostrar discusión.