No se deje estafar por los falsos correos electrónicos "Your Order Is Processed"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es la estafa del correo electrónico "Your Order Is Processed"?

Tras analizar dos correos electrónicos "Your Order Is Processed", hemos determinado que se trata de spam. Estos correos hacen afirmaciones similares acerca de que el destinatario ha comprado un artículo caro en una tienda conocida. El objetivo es engañar al destinatario para que llame al número de teléfono proporcionado para cancelar la compra, y así caer en una elaborada estafa.

Tenga en cuenta que puede haber otras variantes de este correo spam, aparte de las dos que hemos inspeccionado. Hay que destacar que los correos electrónicos "Your Order Is Processed" son falsos y que las entidades legítimas mencionadas en ellos (por ejemplo, Walmart, Target, PayPal, etc.) o están asociadas a la estafa.

Resumen de la estafa por correo electrónico "Your Order Is Processed"

Los correos electrónicos con los asuntos "Walmart | Your payment to Walmart for Invoice MKJIOUT564FC5" y "Paypal | Your payment to Target for Invoice FUFU7NXABRLO" (puede variar) informan a las víctimas de que su pago ha sido procesado.

Los artículos supuestamente comprados son caros, como smartphones, frigoríficos, etc. Se trata de una decisión consciente por parte de los estafadores, ya que es poco probable que se olvide una compra costosa, y la amenaza de perder una gran suma de dinero probablemente alarmaría a los destinatarios.

Estos correos electrónicos de spam parecen relativamente legítimos; uno de los correos investigados tenía incluso una factura falsa adjunta. Ninguno de los proveedores de seguridad de VirusTotal detectó este archivo como malicioso. Por lo tanto, es posible que su inclusión en el correo electrónico tuviera la intención de añadir otra capa a la impresión de legitimidad.

Los correos electrónicos "Your Order Is Processed" contienen números de teléfono a los que los destinatarios deben llamar si tienen alguna pregunta sobre el falso pedido. Como se ha mencionado en la introducción, este correo es falso, y al llamar a las "líneas de asistencia", los usuarios caerán en la trampa de los estafadores.

Lo más probable es que este timo funcione como una estafa de reembolso. Este modelo requiere que la víctima permita a los ciberdelincuentes (que se hacen pasar por trabajadores del servicio de atención al cliente, del departamento de facturación, técnicos, etc.) acceder de forma remota a su dispositivo.

Una vez conectado, el estafador suele pedir al destinatario que inicie sesión en su cuenta bancaria online. Algunos programas de acceso remoto permiten a la parte que se conecta oscurecer la pantalla del dispositivo al que se está accediendo; utilizando esta función, los ciberdelincuentes pueden operar sin que la víctima vea sus actividades.

Los estafadores pueden editar el HTML del sitio web de la cuenta bancaria para mostrar un número diferente o mover los fondos dentro de ella (por ejemplo, de la cuenta corriente a la de ahorro), creando así la impresión de que el pago ya se ha retirado de la cuenta. Tenga en cuenta que ninguna de estas acciones elimina los fondos.

A continuación, se pide a la víctima que introduzca ella misma el importe del reembolso, mientras la pantalla se oscurece. Mientras tanto, los delincuentes crean la apariencia (manipulando el HTML o moviendo los fondos dentro de las cuentas) de que se ha reembolsado una suma considerablemente mayor. Los ciberdelincuentes solicitan que se devuelva el exceso inexistente (esto suele ir acompañado de súplicas y de historias tristes sobre que el estafador "perderá su trabajo" si no se soluciona el error).

Como todo el proceso de devolución es falso, nunca se ha cobrado ni devuelto ninguna cantidad. Por tanto, al devolver el "exceso de dinero", las víctimas están enviando esencialmente sus propios fondos a los estafadores. El "proceso de devolución" suele implicar métodos difíciles/imposibles de rastrear, como dinero en efectivo escondido en paquetes de aspecto inocente y enviado, criptomonedas, tarjetas de regalo, vales prepagados o similares.

Sin embargo, es posible que la estafa por correo electrónico "Your Order Is Processed" funcione utilizando un modelo diferente. Por ejemplo, podría tratarse de una estafa de phishing que instruye a las víctimas a revelar datos personales identificables o relacionados con las finanzas por teléfono o introduciéndolos en un sitio falso. Las páginas web de phishing están diseñadas para registrar los datos que se facilitan, y suelen disfrazarse de páginas de inicio de sesión de bancos en línea, correos electrónicos, sitios de comercio electrónico, etc.

Es pertinente mencionar que las víctimas estafadas con éxito suelen ser objeto de repetidos ataques. Al confiar en un correo electrónico como "Your Order Is Processed" - los usuarios pueden experimentar infecciones del sistema, pérdida de datos, graves problemas de privacidad, pérdidas financieras, e incluso el robo de identidad.

Si ya ha revelado las credenciales de inicio de sesión a los estafadores, cambie las contraseñas de todas las cuentas potencialmente comprometidas e informe a su soporte oficial sin demora. Y si ha facilitado otra información privada (por ejemplo, datos del DNI, números de tarjetas de crédito, etc.), póngase en contacto inmediatamente con las autoridades competentes.

Si ha permitido que los estafadores accedan de forma remota a su dispositivo, primero debe desconectarlo de Internet. Después, desinstale el software de acceso remoto que utilizaron los ciberdelincuentes (por ejemplo, TeamViewer, UltraViewer, AnyDesk, etc.), ya que es posible que no necesiten su permiso para volver a conectarse. Por último, utilice un antivirus para realizar un análisis completo del sistema y eliminar todas las amenazas presentes.

| Nombre | Correo electrónico de spam "Your Order Is Processed" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | El destinatario ha realizado una compra costosa; para cualquier consulta al respecto, se debe llamar al número de teléfono proporcionado. |

| Disfraz | Walmart, Target, PayPal, etc. |

| Número(s) de teléfono del estafador | (423) 435-0346, (773) 672-3213 |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea falsos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de campañas de spam

Hemos analizado miles de correos electrónicos de spam; "Norton LifeLock email scam" es uno que opera de forma similar a "Your Order Is Processed", y "You Have 3 Encrypted Documents", "2022 FIFA Lottery Award", "Due Payment-Invoice", "Norton - Your Computer Could Be At Risk" - son algunos de nuestros más recientes hallazgos de correos electrónicos de estafa.

Este correo puede llevar una gran variedad de disfraces, desde facturas falsas hasta notificaciones de emisión de cuentas de correo electrónico igualmente fraudulentas. Además de diversas estafas, los correos spam se utilizan para hacer proliferar troyanos, ransomware, y otros programas maliciosos. Debido a la prevalencia de este correo, recomendamos encarecidamente tener precaución con los correos y mensajes entrantes.

¿Cómo infectan los ordenadores las campañas de spam?

Los correos electrónicos de spam pueden contener archivos infecciosos como archivos adjuntos o enlaces de descarga. Estos archivos pueden ser ficheros (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), documentos PDF y de Microsoft Office, JavaScript, etc.

Cuando un archivo virulento se lanza, se ejecuta o se abre de otra manera, se desencadena el proceso de infección. Por ejemplo, los documentos de Microsoft Office infectan los dispositivos mediante la ejecución de macrocomando maliciosos.

¿Cómo evitar la instalación de malware?

Aconsejamos no abrir los archivos adjuntos y los enlaces que se encuentran en los correos electrónicos y mensajes sospechosos/irrelevantes, ya que eso puede dar lugar a una infección del sistema. También es importante utilizar las versiones de Microsoft Office posteriores a 2010, ya que disponen del modo "Vista protegida" que impide la ejecución automática de macrocomandos.

Además del correo spam, el malware también se propaga a través de fuentes de descarga dudosas, herramientas de activación ilegales ("cracks"), actualizaciones falsas y estafas en línea. Por lo tanto, se recomienda la descarga desde canales oficiales y verificados. Además, todos los programas deben ser activados y actualizados utilizando funciones/herramientas proporcionadas por desarrolladores legítimos.

Otra recomendación es estar atento a la hora de navegar, ya que los contenidos fraudulentos y maliciosos suelen parecer ordinarios e inofensivos.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus de confianza. Este software debe utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas detectadas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Aspecto de una variante del correo electrónico de spam "Your Order Is Processed" (GIF):

Texto que aparece en esta variante del correo electrónico:

Subject: Walmart | Your payment to Walmart for Invoice MKJIOUT564FC5

INVOICE MKJIOUT564FC5 DETAILS

WalmartDUE 09/02/2022

$771.51

Print or save

Powered by QuickBooks

Congratulations! Your order at Walmart is processed. You can track your order status at your Walmart Account online. You may call (423) 435-0346 if you have any queries regarding your order.

You Bought: Samsung 580 L Inverter Frost-Free French Door Side-by-Side Refrigerator (RF57A5032S9/TL, Refined Inox, Convertible)

Paid on IP Address: 67.42.242.176 - (Cedar Rapids, Iowa)

Paid on: September 02, 2022

Amount: $771.51

Free 2-Days Shipping

Estimated Arrival Date: September 4, 2022

Regards,

Walmart Customer Service

Phone: (423) 435-0346

Bill to

WALMART CUSTOMER ID : XCV4FGBH7UT6N

Terms

Due on receipt

09/02/2022

Services

$771.51

580 L Inverter Frost-Free French Door Side-by-Side Refrigerator

1 X $771.51

Balance due $771.51

Transaction Id: #WEDFGNB764VC6

Amount of $771.51 has been processed Successfully on your Cheking account.

If you have any questions call our support helpline at +1 (423) 435-0346

Print or save

Walmart

(423) 435-0346

notification@walmart-billings.com

www.walmart-billings.com

If you receive an email that seems fraudulent, please check with the business owner before paying.

© Intuit, Inc. All rights reserved.

Privacy | Security | Terms of Service

Captura de pantalla del archivo adjunto distribuido por esta variante del correo electrónico de spam "Your Order Is Processed":

Captura de pantalla de otra variante del correo electrónico de spam "Your Order Is Processed":

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Correo electrónico de spam "Your Order Is Processed"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

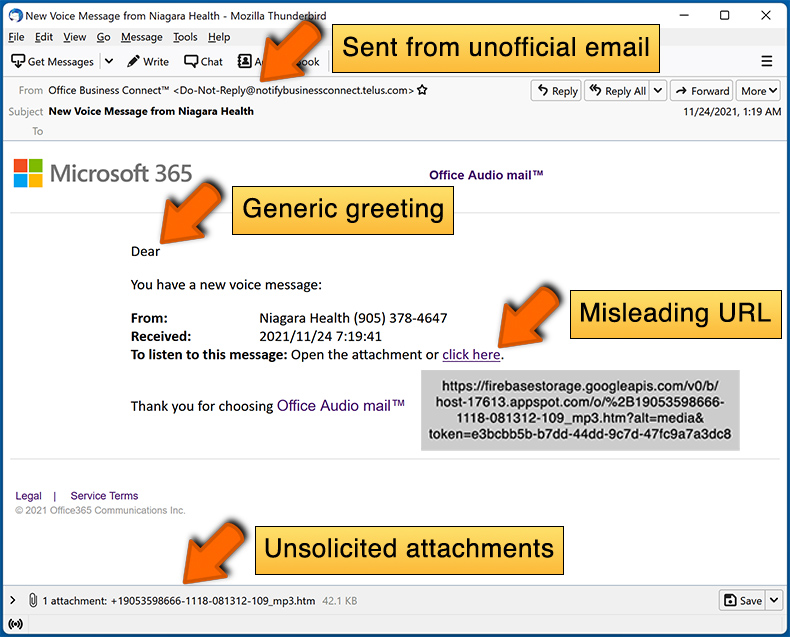

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los ciberdelincuentes distribuyen miles de correos electrónicos de spam con la esperanza de que al menos algunos destinatarios caigan en sus estafas. Este correo no es personal.

He proporcionado mi información personal al ser engañado por este correo spam, ¿qué debo hacer?

Si la información proporcionada eran credenciales de acceso, cambie inmediatamente las contraseñas de todas las cuentas potencialmente expuestas e informe a su soporte oficial. Y si los datos revelados eran de otra naturaleza personal (por ejemplo, datos del DNI, números de tarjetas de crédito, etc.) - póngase en contacto con las autoridades correspondientes sin demora.

He permitido que los ciberdelincuentes accedan de forma remota a mi ordenador, ¿qué debo hacer?

Si ha permitido que los ciberdelincuentes accedan a su dispositivo de forma remota, en primer lugar debe desconectarlo de Internet. En segundo lugar, elimine el software de acceso remoto utilizado por los delincuentes (por ejemplo, TeamViewer, UltraViewer, AnyDesk, etc.). Por último, ejecute un análisis completo del sistema con un antivirus y elimine las amenazas detectadas.

He leído un correo electrónico de spam pero no he abierto el archivo adjunto, ¿está mi ordenador infectado?

No, el mero hecho de abrir un correo electrónico no inicia ningún proceso de infección del sistema. La descarga/instalación de malware se realiza mediante archivos maliciosos distribuidos a través de este correo; por lo tanto, cuando se abren/clican los archivos adjuntos o los enlaces que se encuentran en los correos electrónicos de spam, se inician los procesos de infección.

He descargado y abierto un archivo adjunto a un correo electrónico de spam, ¿está mi ordenador infectado?

La posibilidad de que se produzca una infección depende de la finalidad del archivo, y su formato también puede influir. Las infecciones sólo pueden ser causadas por archivos diseñados para ello. Si el archivo abierto era un ejecutable (.exe, .run, etc.), lo más probable es que sí, que su sistema esté infectado. Sin embargo, los documentos maliciosos (.doc, .xls, .pdf, etc.) pueden requerir una interacción adicional del usuario (por ejemplo, habilitando comandos de macro) para comenzar a descargar/instalar el malware.

¿Puede Combo Cleaner eliminar las infecciones de malware presentes en los archivos adjuntos de los correos electrónicos?

Sí, Combo Cleaner es capaz de detectar y eliminar prácticamente todas las infecciones de malware conocidas. Hay que destacar que es crucial realizar un análisis completo del sistema, ya que el software malicioso sofisticado suele esconderse en lo más profundo de los sistemas.

▼ Mostrar discusión.