Cómo eliminar el malware StrelaStealer del sistema operativo

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es StrelaStealer?

StrelaStealer, como su nombre indica, es un malware de tipo stealer. Este programa malicioso se dirige específicamente a las credenciales de inicio de sesión de cuentas de correo electrónico. StrelaStealer fue descubierto por primera vez por los investigadores de DCSO CyTec's researchers en noviembre de 2022. Sus hallazgos revelaron que este programa malicioso se distribuyó utilizando correo spam dirigido a usuarios que hablan español.

Resumen del malware StrelaStealer

Como se mencionó en la introducción, StrelaStealer busca extraer las credenciales de inicio de sesión de cuentas de correo electrónico. En el momento de escribir este artículo, este programa se dirige a los clientes de correo electrónico Microsoft Outlook y Mozilla Thunderbird.

Tras una infiltración exitosa, StrelaStealer busca "logins.json" (cuenta/contraseña) y "key4.db" (base de datos de contraseñas) dentro del directorio "%APPDATA%\Thunderbird\Profiles\" - al hacerlo, puede adquirir las credenciales para Thunderbird.

Alternativamente, si las credenciales de Outlook son el objetivo - StrelaStealer busca el Registro de Windows desde donde puede recuperar la clave del programa y los valores de "Usuario IMAP", "Servidor IMAP", así como la "Contraseña IMAP". Como estos últimos se guardan de forma cifrada, el programa malicioso emplea la función CryptUnprotectData de Windows para descifrarlos antes de la exfiltración.

Los ciberdelincuentes están especialmente interesados en las cuentas de correo electrónico. Estas plataformas no sólo pueden contener datos altamente sensibles, sino que también pueden servir como puerta de entrada al contenido registrado a través de los correos electrónicos. En otras palabras, a través de un correo electrónico robado, los delincuentes pueden obtener acceso a cuentas, plataformas, servicios y otros contenidos conectados.

El acceso no autorizado puede ser utilizado de diversas maneras con fines de lucro. Por ejemplo, al asumir la identidad del propietario de una cuenta social (por ejemplo, correo electrónico, redes sociales, medios de comunicación social, etc.) - los ciberdelincuentes pueden pedir a los contactos/amigos/seguidores préstamos o donaciones. Las plataformas sociales también pueden utilizarse para la proliferación de programas maliciosos compartiendo archivos/enlaces maliciosos en las publicaciones o a través de mensajes privados/directos.

Además, las cuentas relacionadas con las finanzas, como las de banca online, transferencia de dinero, comercio electrónico, carteras de criptomonedas y similares, pueden utilizarse para realizar transacciones fraudulentas o compras online.

En resumen, las infecciones de StrelaStealer pueden provocar graves problemas de privacidad, pérdidas financieras y robo de identidad.

Si sospecha que su dispositivo está infectado con este u otro malware, le recomendamos encarecidamente que utilice un antivirus para eliminarlo sin demora.

| Nombre | Virus "StrelaStealer" |

| Tipo de amenaza | Troyano, virus que roba contraseñas, malware bancario, spyware. |

| Nombres de detección (DLL - x.html) | Avast (Win32:MalwareX-gen [Trj]), ESET-NOD32 (Una variante de Win32/Agent.AEUV), Kaspersky (HEUR:Trojan-Spy.Win32.Agent.gen), McAfee (Artemis!57EC0F7CF124), Microsoft (Trojan:Win32/Woreflint.A!cl), Lista completa de detecciones (VirusTotal) |

| Nombres de detección (ISO) | Avast (Win32:MalwareX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.63505394), ESET-NOD32 Una variante de Win32/Agent.AEUV), Kaspersky (HEUR:Trojan-Spy.Win32.Agent.gen), Microsoft (Trojan:Win32/Leonem), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios online maliciosos, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, robo de identidad, incorporación del ordenador de la víctima a una red de bots. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de malware de tipo stealer

Hemos analizado docenas de programas de tipo stealer; Medusa, Ducktail, CovalentStealer, Icarus - son sólo algunos de nuestros últimos hallazgos. Este software puede dirigirse a un rango de datos amplio o especialmente estrecho. El uso de la información también varía en función del tipo de datos obtenidos y de los objetivos de los atacantes.

Sin embargo, independientemente de cómo opere el malware, su presencia en un sistema pone en peligro la seguridad del dispositivo y del usuario. Por lo tanto, es primordial eliminar las amenazas inmediatamente después de su detección.

¿Cómo se ha infiltrado StrelaStealer en mi ordenador?

Se ha observado que StrelaStealer se distribuye activamente a través de campañas de spam por correo electrónico. Estos correos contienen adjuntos infecciosos que llevan el malware en cuestión. Se han observado dos modos distintos de infección. Los archivos adjuntos suelen ser archivos en formato ISO con contenidos variados.

En uno de los casos, se trata de un ejecutable titulado "msinfo32.exe" (nótese que el nombre puede variar, y esto se aplica al resto de los nombres de archivos proporcionados en esta sección). El ejecutable carga lateralmente el malware incluido a través del secuestro de la ordena DLL.

En los otros casos se trata de archivos ISO que contienen archivos HTML y LNK ("x.html" y "Factura.lnk"). El primero es un archivo políglota: un archivo multiformato. El archivo LNK ejecuta el archivo HTML dos veces, primero como una DLL (que tiene StrelaStealer incrustado) y segundo - como un HTML que muestra un documento falso en el navegador por defecto (captura de pantalla abajo). Esta táctica minimiza las sospechas del usuario, ayudando así a StrelaStealer a evadir la detección inmediata.

Sin embargo, es posible que este malware se propague también mediante otros métodos. Por lo general, el malware se prolifera empleando tácticas de phishing e ingeniería social. Puede llegar en varios formatos, por ejemplo, ejecutables (.exe, .run, etc.), archivos (RAR, ZIP, etc.), documentos de Microsoft Office y PDF, JavaScript, etc. Una vez que un archivo infeccioso se lanza, se ejecuta o se abre de otra manera, se inicia el proceso de infección.

Las técnicas de distribución más utilizadas son: archivos adjuntos y enlaces maliciosos en el correo spam, descargas drive-by (sigilosas/engañosas), publicidad maliciosa, estafas en línea, canales de descarga dudosos (por ejemplo, sitios no oficiales y de software gratuito, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas.

¿Cómo evitar la instalación de malware?

Recomendamos encarecidamente ser precavido con los correos electrónicos entrantes, PMs/DMs y otros mensajes. Los archivos adjuntos y los enlaces que se encuentran en los correos sospechosos/irrelevantes no deben abrirse, ya que pueden ser maliciosos y causar infecciones.

Además, todas las descargas deben realizarse desde canales oficiales y verificados. Aconsejamos activar y actualizar el software utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las herramientas de activación ilegales ("cracking") y los actualizadores de terceros pueden contener malware.

Otra recomendación es estar atento al navegar, ya que los contenidos fraudulentos y peligrosos en línea suelen parecer ordinarios e inofensivos.

Hay que destacar la importancia de tener instalado y actualizado un antivirus de confianza. Los programas de seguridad deben utilizarse para realizar análisis regulares del sistema y eliminar amenazas y problemas. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Captura de pantalla del archivo ISO de StrelaStealer y su contenido:

Captura de pantalla del archivo señuelo mostrado por StrelaStealer:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es StrelaStealer?

- PASO 1. Eliminación manual del malware StrelaStealer.

- PASO 2. Comprobar si su ordenador está libre de malware.

¿Cómo eliminar el malware manualmente?

La eliminación manual del malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

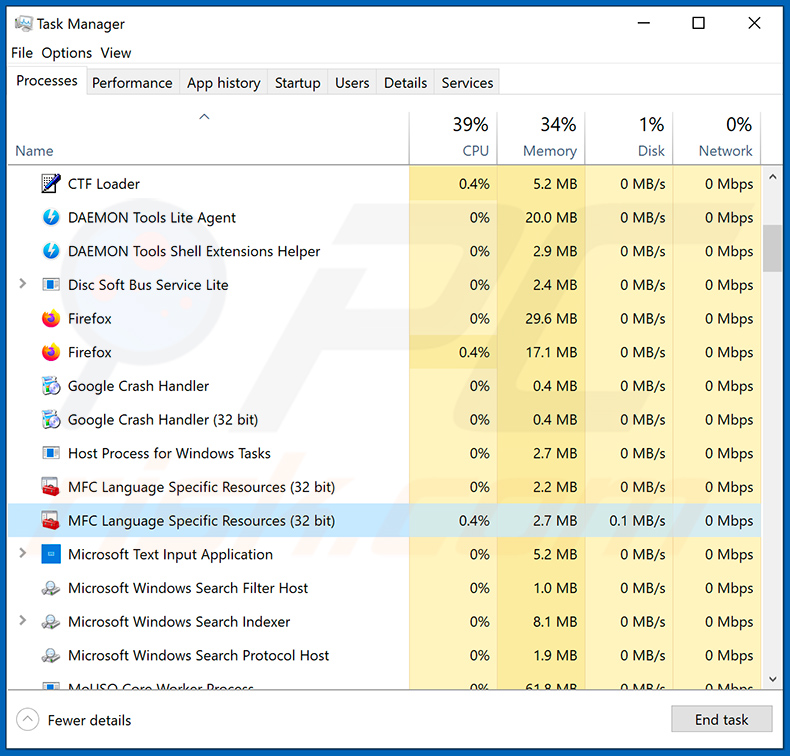

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Este es un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

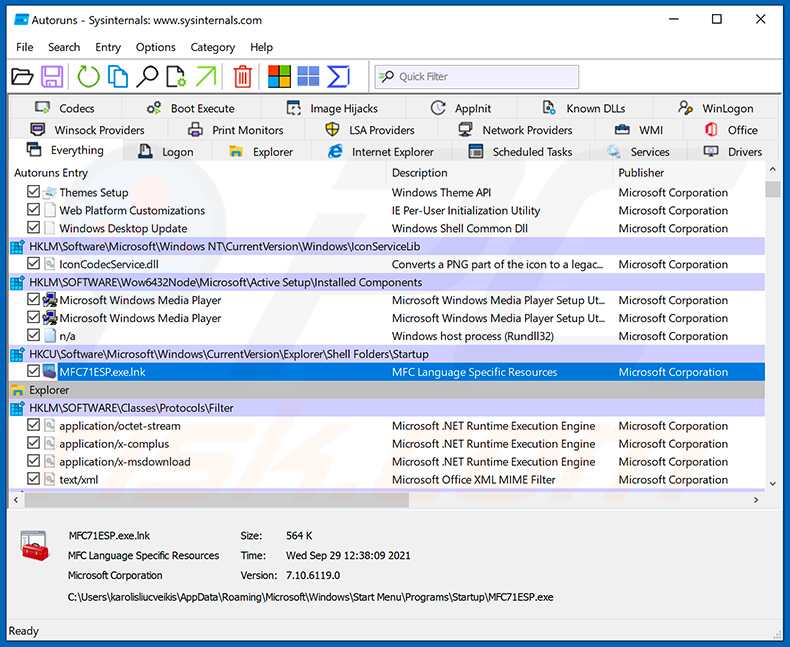

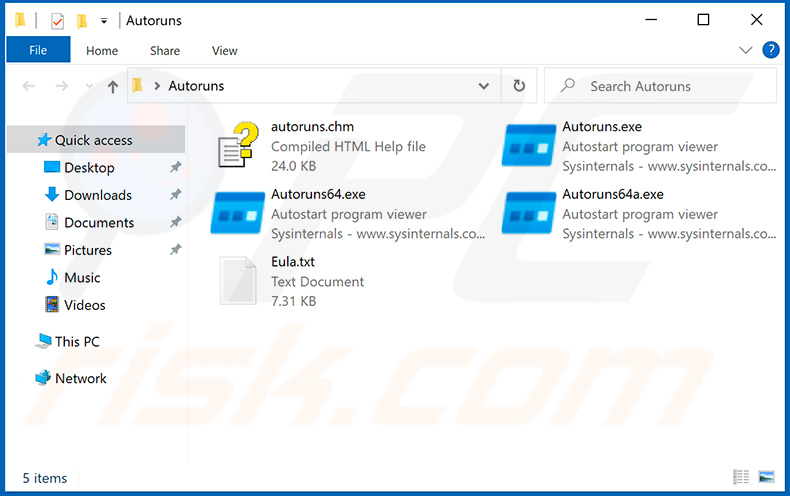

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

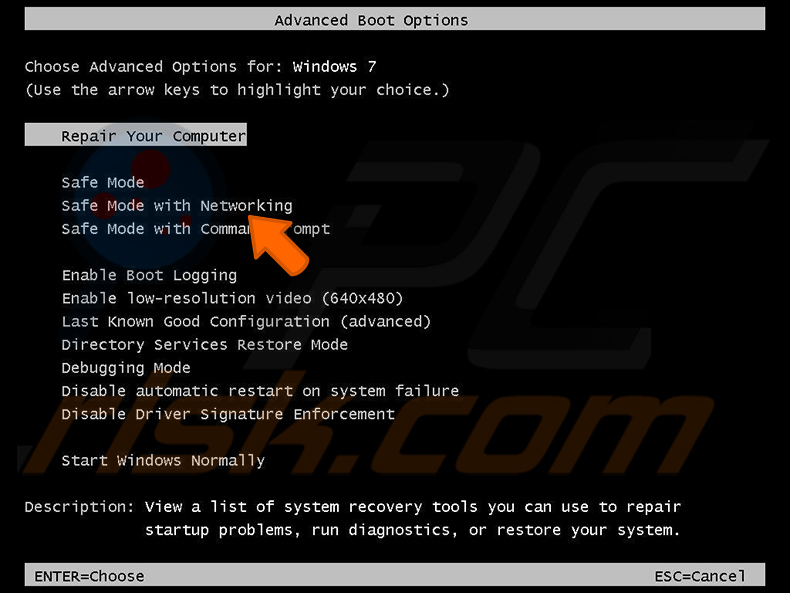

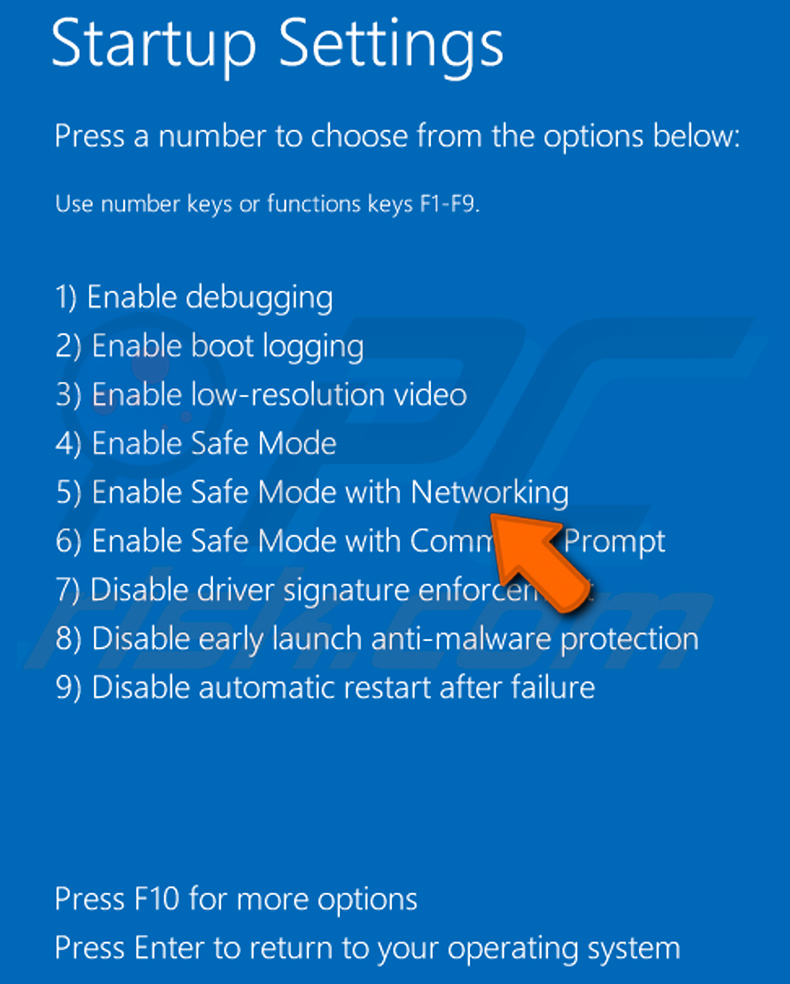

Reiniciar su ordenador en Modo seguro:

Reiniciar su ordenador en Modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de arranque de su ordenador, pulse la tecla F8 de su teclado varias veces hasta que vea el menú de opciones avanzadas de Windows y, a continuación, seleccione el Modo seguro con funciones de red de la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

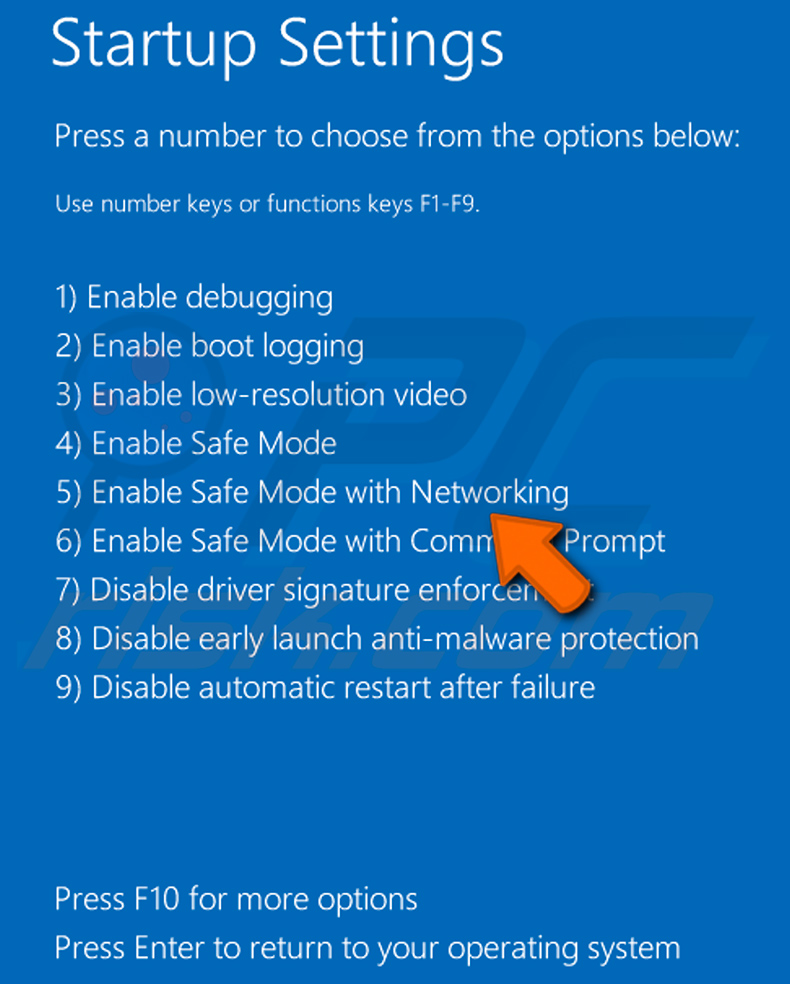

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Shift" del teclado. En la ventana "elige una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debe pulsar el botón "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

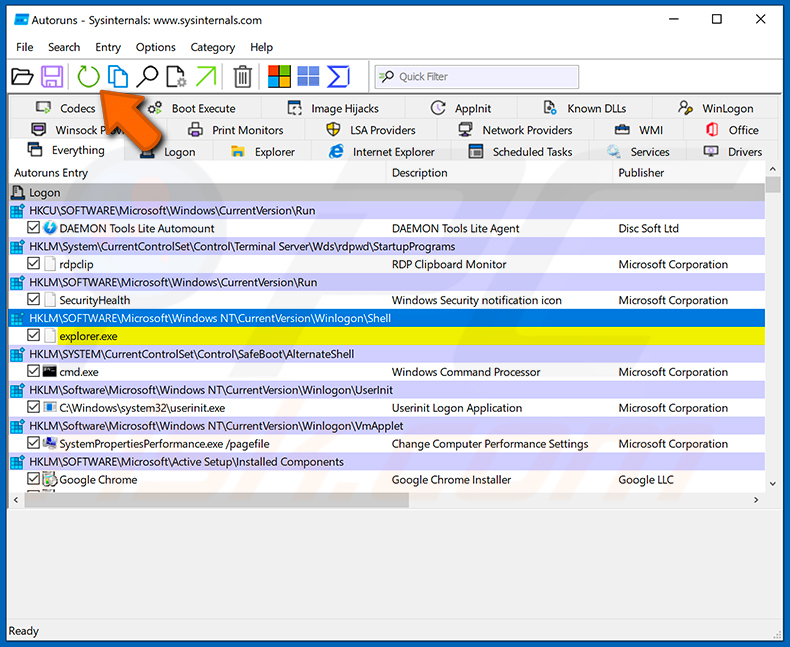

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

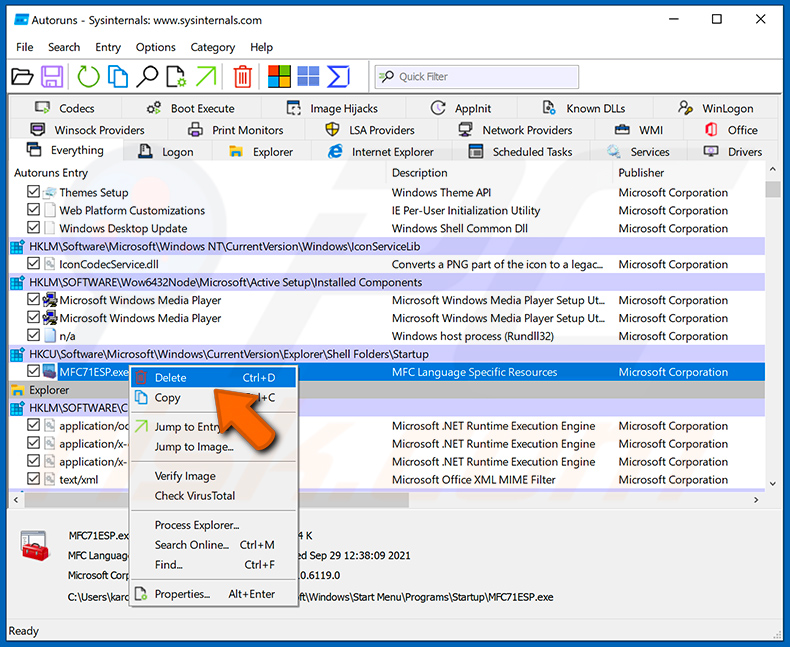

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

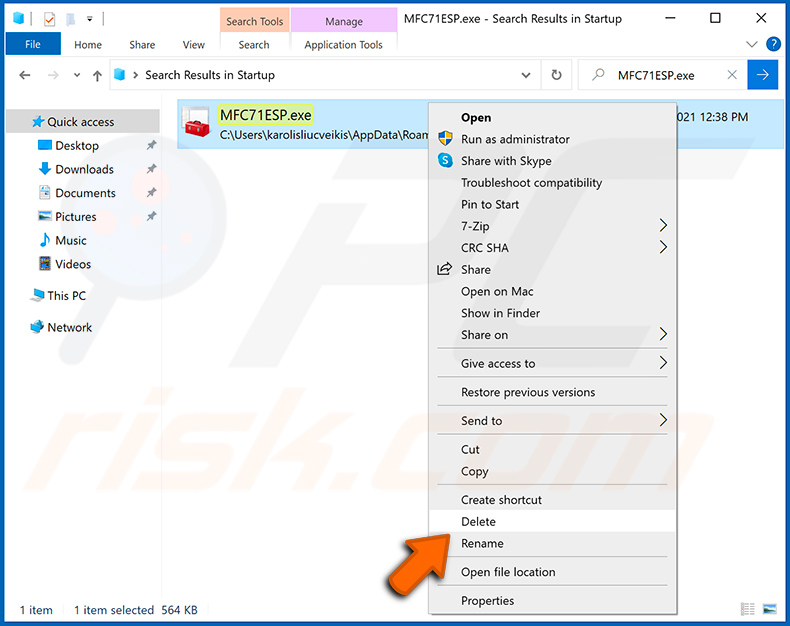

Deberá anotar su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo los nombres legítimos de los procesos de Windows. En esta fase, es muy importante evitar la eliminación de archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de proceder. Si encuentra el nombre del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación del malware en manos de los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice un software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware StrelaStealer, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, la eliminación de StrelaStealer no requiere el formateo.

¿Cuáles son los principales problemas que puede causar el malware StrelaStealer?

Las amenazas que plantea un programa malicioso dependen de sus capacidades y de los objetivos de los ciberdelincuentes. StrelaStealer está diseñado para robar las credenciales de acceso a las cuentas de correo electrónico. Además de perder sus cuentas de correo electrónico, las víctimas también pueden experimentar graves problemas de privacidad, pérdidas financieras, robo de identidad y otros problemas graves.

¿Cuál es el objetivo del malware StrelaStealer?

Independientemente de su funcionamiento, la mayoría de los programas maliciosos se utilizan para generar ingresos. Sin embargo, este software también puede emplearse para interrumpir procesos como los asociados a sitios web, servicios, empresas, organizaciones, etc. Además de los beneficios, los ataques de malware pueden estar motivados por rencores personales y razones políticas/geopolíticas.

¿Cómo se ha infiltrado el malware StrelaStealer en mi ordenador?

Se ha observado que StrelaStealer prolifera en forma de archivos adjuntos maliciosos en correos electrónicos de spam. Sin embargo, es probable que haya otros métodos de distribución. En general, el malware se propaga ampliamente a través de descargas "drive-by", estafas en línea, publicidad maliciosa, fuentes de descarga poco fiables (por ejemplo, sitios no oficiales y de software gratuito, redes de intercambio Peer-to-Peer, etc.), herramientas ilegales de activación de software ("cracks") y actualizaciones falsas. Además, algunos programas maliciosos pueden autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner está diseñado para detectar y eliminar amenazas. Es capaz de eliminar prácticamente todas las infecciones de malware conocidas. Sin embargo, hay que mencionar que es esencial realizar un análisis completo del sistema, ya que el software malicioso sofisticado tiende a esconderse en lo más profundo de los sistemas.

▼ Mostrar discusión.