No confíe en el correo electrónico "Professional Hacker Managed To Hack Your Operating System"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de correo electrónico es "Professional Hacker Managed To Hack Your Operating System"?

Tras inspeccionar el correo electrónico "Professional Hacker Managed To Hack Your Operating System" y su equivalente en alemán, hemos determinado que se trata de spam.

Estos correos funcionan como estafas de sextorsión. Afirman falsamente que los dispositivos de los destinatarios están infectados con malware y se utilizan posteriormente para obtener grabaciones comprometedoras y otros contenidos privados. Los correos falsos exigen el pago bajo amenaza de que se filtre el contenido explícito.

Hay que destacar que todas las afirmaciones realizadas por este correo son falsas y no suponen ningún peligro para los destinatarios.

Resumen de la estafa por correo electrónico "Professional Hacker Managed To Hack Your Operating System"

Los correos electrónicos con los asuntos "Your personal data has leaked due to suspected harmful activities." y "Ihre persönlichen Daten sind wegen des Verdachts auf schädliche Aktivitäten nach außen gelangt." (los temas pueden variar) informan a los destinatarios de que todos sus dispositivos han sido infectados con malware por un hacker profesional.

Supuestamente, el ciberdelincuente utilizó las máquinas comprometidas para vigilar al usuario durante varios meses. Además, el software malicioso inexistente se utilizó para grabar vídeos explícitos mientras el destinatario visitaba sitios web con contenidos para adultos. Los correos spam también afirman que el falso malware se utilizó para extraer contactos e historiales de correo electrónico y mensajería.

Al destinatario se le dan 50 horas para transferir 850 USD o 1750 EUR en criptomoneda Bitcoin al estafador; de lo contrario, las grabaciones explícitas se enviarán a sus contactos. Además, se publicarán los correos electrónicos y los historiales de chat supuestamente sustraídos. Se advierte al destinatario de que si revela el contenido del correo spam, el resultado será el mismo que si se hubiera negado a pagar.

Como se menciona en la introducción, todas las afirmaciones hechas por los correos electrónicos "Professional Hacker Managed To Hack Your Operating System" son falsas. Por lo tanto, los dispositivos de los destinatarios no fueron infectados, sus datos no fueron robados, ni el remitente realizó nunca ninguna grabación comprometedora.

Si ya ha pagado a los estafadores, no podrá devolver sus fondos. Las transacciones de criptodivisas son prácticamente imposibles de rastrear, por lo que son prácticamente irreversibles.

| Nombre | Correo de sextorsión "Professional Hacker Managed To Hack Your Operating System" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | El hacker ha infectado los dispositivos del destinatario y los ha utilizado para realizar grabaciones explícitas, que se filtrarán a menos que se pague un rescate. |

| Importe del rescate | 850 USD o 1750 EUR en criptomoneda Bitcoin |

| Dirección de la criptocartera del ciberdelincuente | 12nEVuGNtRFMVjeVmLtD4nt2sHX68S47yH; 1Er1bTsfVpy2uZ88hBDJf1i66SuYxQCRKb, 1Jv4gYRkCiDQqBQvdmDW9c2Dqwg1pYfn6y |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de campañas de spam de sextorsión

Hemos inspeccionado miles de correos electrónicos de spam; "Porn Websites I Attacked With My Virus Xploit", "I Know That You Cheat On Your Partner", "Some Bad News That You Are About To Hear" - son sólo algunos ejemplos de los utilizados para la sextorsión.

Los mensajes engañosos se emplean para facilitar diversas estafas, incluido el phishing, y se utilizan para distribuir troyanos, ransomware, y otros programas maliciosos. Estos correos electrónicos pueden hacer diversas afirmaciones, e incluso pueden disfrazarse de mensajes de proveedores de servicios legítimos, empresas, corporaciones, organizaciones, instituciones, autoridades y otras entidades.

¿Cómo infectan los ordenadores las campañas de spam?

Los mensajes de spam pueden contener archivos virulentos en forma de archivos adjuntos o enlaces de descarga. Estos archivos pueden tener diversos formatos, por ejemplo, ejecutables, archivos comprimidos, documentos PDF y de Microsoft Office, JavaScript, etc.

Cuando un archivo infeccioso se lanza, se ejecuta o se abre de cualquier otra forma, se desencadena la cadena de descarga/instalación del malware. Por ejemplo, los documentos de Microsoft Office infectan los dispositivos mediante la ejecución de macrocomandos maliciosos.

¿Cómo evitar la instalación de programas maliciosos?

Le recomendamos encarecidamente que tenga cuidado con los mensajes de correo electrónico, PM/DM, SMS y de otro tipo que reciba. No se deben abrir los archivos adjuntos ni los enlaces que se encuentren en correos sospechosos/irrelevantes, ya que pueden provocar una infección del sistema. Otra recomendación es utilizar las versiones de Microsoft Office posteriores a 2010, ya que disponen del modo "Vista protegida" que impide la ejecución automática de macros.

Sin embargo, el malware no se propaga exclusivamente a través del correo spam. Por ello, aconsejamos descargarlos sólo de canales oficiales y fiables. Además, todos los programas deben activarse y actualizarse utilizando funciones/herramientas proporcionadas por desarrolladores genuinos, ya que las herramientas ilegales de activación "cracking" y los actualizadores de terceros pueden contener malware.

Es esencial tener cuidado al navegar, ya que los contenidos fraudulentos y maliciosos en línea suelen parecer legítimos e inofensivos.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus de confianza. Debe utilizarse un software de seguridad para realizar análisis periódicos del sistema y eliminar las amenazas y los problemas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto presentado en la variante en inglés del correo spam "Professional Hacker Managed To Hack Your Operating System":

Subject: Your personal data has leaked due to suspected harmful activities.

Hi there!

I am a professional hacker and have successfully managed to hack your operating system.

Currently I have gained full access to your account.

In addition, I was secretly monitoring all your activities and watching you for several months.

The thing is your computer was infected with harmful spyware due to the fact that you had visited a website with porn content previously. ╭ ᑎ ╮

Let me explain to you what that entails. Thanks to Trojan viruses, I can gain complete access to your computer or any other device that you own.

It means that I can see absolutely everything in your screen and switch on the camera as well as microphone at any point of time without your permission.

In addition, I can also access and see your confidential information as well as your emails and chat messages.

You may be wondering why your antivirus cannot detect my malicious software.

Let me break it down for you: I am using harmful software that is driver-based,

which refreshes its signatures on 4-hourly basis, hence your antivirus is unable to detect it presence.

I have made a video compilation, which shows on the left side the scenes of you happily masturbating,

while on the right side it demonstrates the video you were watching at that moment..ᵔ.ᵔ

All I need is just to share this video to all email addresses and messenger contacts of people you are in communication with on your device or PC.

Furthermore, I can also make public all your emails and chat history.

I believe you would definitely want to avoid this from happening.

Here is what you need to do - transfer the Bitcoin equivalent of 850 USD to my Bitcoin account

(that is rather a simple process, which you can check out online in case if you don't know how to do that).

Below is my bitcoin account information (Bitcoin wallet): 12nEVuGNtRFMVjeVmLtD4nt2sHX68S47yH

Once the required amount is transferred to my account, I will proceed with deleting all those videos and disappear from your life once and for all.

Kindly ensure you complete the abovementioned transfer within 50 hours (2 days +).

I will receive a notification right after you open this email, hence the countdown will start.

Trust me, I am very careful, calculative and never make mistakes.

If I discover that you shared this message with others, I will straight away proceed with making your private videos public.

Good luck!

Captura de pantalla de la variante alemana del correo electrónico "Professional Hacker Managed To Hack Your Operating System":

Texto presentado en esta variante:

Subject: Ihre persönlichen Daten sind wegen des Verdachts auf schädliche Aktivitäten nach außen gelangt.

Grüße Sie!

Ich bin ein professioneller Hacker und habe erfolgreich Ihr Betriebssystem gehackt.

Derzeit habe ich vollen Zugriff auf Ihr Konto.

Darüber hinaus habe ich alle Ihre Aktivitäten heimlich überwacht und Sie mehrere Monate lang beobachtet.

Die Sache ist die, dass Ihr Computer mit schädlicher Spyware infiziert war,

weil Sie zuvor eine Webseite mit pornografischen Inhalten besucht hatten. ╭ ᑎ ╮

Lassen Sie mich Ihnen erklären, was das bedeutet.

Dank Trojaner-Viren kann ich mir vollständigen Zugriff auf Ihren Computer oder jedes andere Gerät, das Sie besitzen, verschaffen.

Das bedeutet, dass ich absolut alles auf Ihrem Bildschirm sehen und die Kamera sowie das Mikrofon jederzeit ohne Ihre Erlaubnis einschalten kann.

Darüber hinaus kann ich auch auf Ihre vertraulichen Informationen sowie auf Ihre E-Mails und Chat-Nachrichten zugreifen und diese einsehen.

Vielleicht fragen Sie sich, warum Ihr Antivirusprogramm meine Schadsoftware nicht erkennen kann.

Ich erkläre es Ihnen kurz: Ich verwende eine treiberbasierte Schadsoftware, die ihre Signaturen alle 4 Stunden erneuert,

so dass Ihr Antivirusprogramm sie nicht erkennen kann.

Ich habe eine Videozusammenstellung erstellt, die auf der linken Seite die Szenen zeigt,

in denen Sie fröhlich masturbieren, während auf der rechten Seite das Video gezeigt wird, das Sie sich in diesem Moment angesehen haben...ᵔ.ᵔ

Alles, was ich tun muss, ist, dieses Video an alle E-Mail-Adressen und Messenger-Kontakte von Personen weiterzugeben,

mit denen Sie auf Ihrem Gerät oder PC in Kontakt stehen. Darüber hinaus kann ich auch alle Ihre E-Mails und Chatverläufe veröffentlichen.

Ich denke, dass Sie dies auf jeden Fall vermeiden möchten.

Sie müssen daher Folgendes tun: Überweisen Sie Bitcoin im Gegenwert von 1750€ auf mein Bitcoin-Konto

(das ist ein ziemlich einfacher Vorgang, den Sie online nachlesen können, falls Sie nicht wissen, wie das geht).

Im Folgenden finden Sie die Informationen zu meinem Bitcoin-Konto (Bitcoin-Wallet): 1Er1bTsfVpy2uZ88hBDJf1i66SuYxQCRKb

Sobald der erforderliche Betrag auf meinem Konto eingegangen ist,

werde ich all diese Videos löschen und ein für alle Mal aus Ihrem Leben verschwinden.

Bitte stellen Sie sicher, dass Sie die oben genannte Überweisung innerhalb von 50 Stunden (2 Tage +) durchführen.

Ich werde eine Benachrichtigung erhalten, sobald Sie diese E-Mail öffnen, und der Countdown beginnt.

Glauben Sie mir, ich bin sehr vorsichtig, berechnend und mache nie Fehler.

Sollte ich feststellen, dass Sie diese Nachricht an andere weitergegeben haben, werde ich sofort damit beginnen, Ihre privaten Videos öffentlich zu machen.

Viel Glück! ⍣

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Correo de sextorsión "Professional Hacker Managed To Hack Your Operating System"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

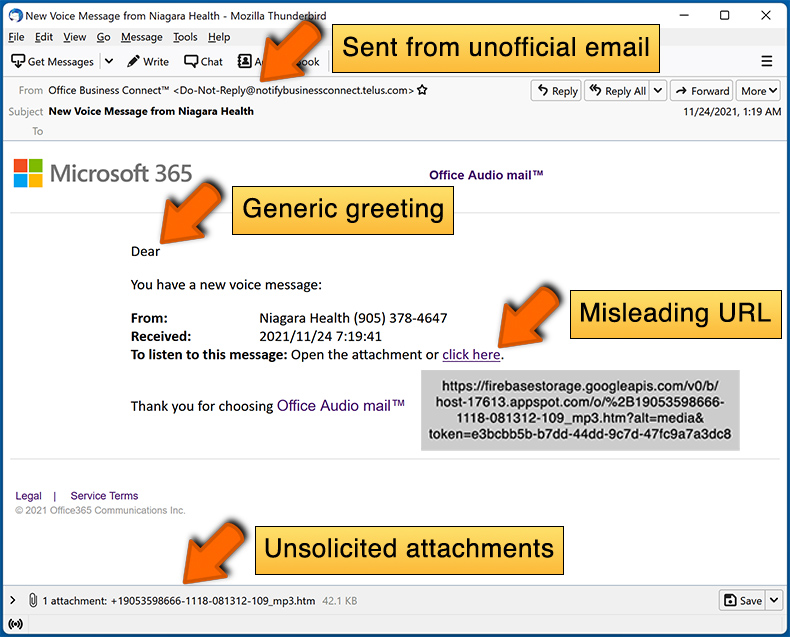

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los correos spam no son personales. Estos correos se distribuyen en operaciones masivas, por lo que miles de usuarios reciben correos idénticos.

¿Realmente han pirateado mi ordenador y el remitente tiene alguna información?

No, el correo electrónico en cuestión es falso. Por lo tanto, sus dispositivos no fueron infectados, su información no se vio comprometida, ni el remitente hizo ninguna grabación explícita en la que apareciera usted.

¿Cómo consiguieron los ciberdelincuentes la contraseña de mi correo electrónico?

Su correo electrónico podría haberse obtenido a través de una estafa de phishing. Estas estafas suelen promocionarse (aunque no exclusivamente) a través del correo spam; pueden consistir en sitios web de grabación de datos o archivos disfrazados de páginas web de inicio de sesión en cuentas de correo electrónico, formularios de registro/suscripción, etc. Es bastante improbable, pero posible, que el correo electrónico se haya obtenido a través de una violación de datos.

He enviado criptomoneda a la dirección presentada en este correo electrónico, ¿puedo recuperar mi dinero?

No, las transacciones de criptomoneda son prácticamente imposibles de rastrear y, por tanto, irreversibles.

He proporcionado mi información personal al ser engañado por un correo spam, ¿qué debo hacer?

Si ha facilitado las credenciales de su cuenta (o sospecha que han sido comprometidas) - cambie inmediatamente las contraseñas de todas las cuentas potencialmente expuestas e informe a su soporte oficial. Y si ha revelado otros datos privados (por ejemplo, datos del DNI, números de tarjetas de crédito, etc.) - póngase en contacto sin demora con las autoridades correspondientes.

He leído un correo spam pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

No, abrir/leer un correo electrónico es inofensivo. Los sistemas se infectan cuando se abren o se hace clic en archivos adjuntos o enlaces maliciosos presentes en el correo spam.

He descargado y abierto un archivo adjunto a un correo spam, ¿está infectado mi ordenador?

El inicio de una infección puede depender del formato del archivo abierto. Para explicarlo con más detalle, los ejecutables (.exe, .run, etc.) infectan los dispositivos casi sin falta cuando se abren. Mientras que los formatos de documentos (.doc, .xls, .pdf, etc.) pueden requerir una interacción adicional del usuario (por ejemplo, habilitar macrocomandos) para iniciar la descarga/instalación de malware.

¿Elimina Combo Cleaner las infecciones de malware presentes en archivos adjuntos de correo electrónico?

Sí, Combo Cleaner está diseñado para detectar y eliminar amenazas. Puede eliminar casi todas las infecciones de malware conocidas. Sin embargo, hay que mencionar que es crucial realizar un análisis completo del sistema, ya que el software malicioso de gama alta suele esconderse en las profundidades de los sistemas.

▼ Mostrar discusión.