Cómo eliminar TgToxic de un dispositivo infectado

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es TgToxic?

TgToxic es el nombre de un malware bancario para Android. Es un programa malicioso que busca adquirir información relacionada con las finanzas.

Este malware ha estado activo en el Sudeste Asiático desde julio de 2022. Las campañas observadas inicialmente se dirigían a usuarios taiwaneses y más tarde se expandieron a Tailandia e Indonesia. En la proliferación de TgToxic se implementaron varias técnicas de ingeniería social, incluyendo (pero sin limitarse a) señuelos de contenido gráfico orientado a adultos, smishing y estafas centradas en criptomonedas.

Resumen del malware TgToxic

Como muchos programas maliciosos dirigidos a Android, TgToxic abusa de los Servicios de Accesibilidad de Android para obtener acceso y control sobre los sistemas. Estos servicios están pensados para ayudar a los usuarios que necesitan ayuda adicional para interactuar con sus dispositivos. Los servicios de accesibilidad son capaces de leer la pantalla del dispositivo, simular la pantalla táctil, generar entradas de teclado, etc. Por extensión, el malware TgToxic obtiene la capacidad de realizar también estas acciones.

TgToxic puede obtener los permisos necesarios solicitándolos cuando se instala como una aplicación de aspecto inocuo, y puede escalar sus privilegios concediéndose a sí mismo los permisos sin la intervención del usuario. El programa malicioso puede impedir su eliminación y desactiva el software de seguridad para eludir su detección.

Mediante el uso de los servicios de accesibilidad de Android y otros permisos, TgToxic puede manipular el dispositivo de diversas formas, por ejemplo, impedir que se duerma o ponerlo en reposo, conocer el patrón de bloqueo o código PIN del dispositivo y bloquearlo o desbloquearlo, denegar o aprobar acciones, interactuar con el teclado, acceder a galerías o álbumes (leer nombres de carpetas o archivos y miniaturas), navegar por las listas de aplicaciones instaladas, etc.

El malware también monitoriza las entradas del usuario, es decir, los clics y el texto tecleado (keylogging). Además, TgToxic puede realizar capturas de pantalla y fotos utilizando la cámara o cámaras del dispositivo.

Este programa obtiene información leyendo y filtrando los contactos, correos electrónicos y SMS (mensajes de texto) de las víctimas. Así, el malware puede obtener códigos 2FA/MFA (autenticación de dos o múltiples factores) enviados por SMS o correo electrónico. Dado que el objetivo de TgToxic es secuestrar cuentas bancarias online, aplicaciones relacionadas con las finanzas y monederos de criptomonedas, la capacidad de obtener 2FAs/MFAs es crucial. Este malware también roba códigos 2FA de Google Authenticator a través de los Servicios de Accesibilidad de Android.

En conclusión, al secuestrar aplicaciones legítimas y robar credenciales, TgToxic puede realizar pequeñas transacciones sin la intervención o el conocimiento del usuario.

Hay que tener en cuenta que, dado que los desarrolladores de malware a menudo mejoran su software, es probable que futuras versiones de TgToxic tengan capacidades adicionales/diferentes.

En resumen, la presencia de software como TgToxic en los dispositivos puede provocar graves problemas de privacidad, pérdidas económicas y robos de identidad. Si sospecha que su dispositivo Android está infectado con TgToxic (u otro malware), le recomendamos encarecidamente que lo elimine sin demora.

| Nombre | Virus TgToxic |

| Tipo de amenaza | Malware para Android, aplicación maliciosa, aplicación no deseada. |

| Nombres de detección | Avast-Mobile (APK:RepMalware [Trj]), ESET-NOD32 (Múltiples detecciones), Fortinet (Riskware/PackagingUntrustworthyJiagu!An), GData (Trojan.Linux.Generic.291963), Kaspersky (UDS:Trojan-Spy.AndroidOS.FakeApp.p), Lista completa (VirusTotal) |

| Síntomas | El dispositivo va lento, los ajustes del sistema se modifican sin permiso del usuario, aparecen aplicaciones dudosas, el consumo de datos y batería aumenta considerablemente. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, inicios de sesión/contraseñas, etc.), disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, grandes pérdidas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas pueden abusar de las aplicaciones de comunicación). |

| Eliminación de malware (Android) | Para eliminar las infecciones de malware, nuestros investigadores de seguridad recomiendan escanear el dispositivo Android con un software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET o Malwarebytes. |

Ejemplos de malware bancario para Android

Hemos analizado docenas de programas maliciosos dirigidos a dispositivos Android; Hook, GodFather, BrasDex, y AxBanker son sólo algunos ejemplos de malware bancario específico para Android.

En general, el software malicioso puede dirigirse a una amplia variedad de información y/o tener otras capacidades. Sin embargo, independientemente de cómo opere el malware, su presencia en un sistema pone en peligro la integridad del dispositivo y la seguridad del usuario. Por lo tanto, es primordial eliminar todas las amenazas inmediatamente después de su detección.

¿Cómo se infiltró TgToxic en mi dispositivo?

Como se mencionó anteriormente, TgToxic se distribuye bajo la apariencia de varias aplicaciones populares y de aspecto legítimo; los disfraces más comunes incluyen las relacionadas con contenido sexual explícito, citas para adultos, estilo de vida, criptomoneda y comunicación (mensajería).

Este malware se ha propagado activamente al menos desde el verano de 2022. La comunidad de investigadores de ciberseguridad descubrió por primera vez una campaña en julio de 2022; entonces, dos cuentas de Facebook promocionaban un sitio web malicioso en grupos de la comunidad taiwanesa.

La página web de phishing se disfrazaba de página oficial del gobierno relacionada con la ayuda a los ciudadanos taiwaneses necesitados. La página falsa solicitaba el registro de solicitudes de ayuda para las víctimas de desastres naturales y del COVID-19. na aplicación falsa enumeraba varios programas de ayuda para agricultores, pescadores, trabajadores del transporte, guías turísticos, autónomos y otros ciudadanos que reunieran los requisitos necesarios.

A finales del verano y principios del otoño, aparecieron estafas de phishing dirigidas a usuarios taiwaneses e indonesios. Estas campañas de TgToxic utilizaban diversos disfraces de aplicaciones y sitios web.

En enero de 2023, se descubrió otra campaña que utilizaba la misma variedad de señuelos, pero dirigida a usuarios tailandeses. La distribución a través de Facebook y el smishing (SMS de phishing) siguieron siendo populares.

Es pertinente mencionar que el malware se propaga utilizando una amplia gama de técnicas, y no es improbable que sea el caso de TgToxic. Por lo general, los ciberdelincuentes camuflan o combinan el malware con software o medios ordinarios.

Los métodos de proliferación más utilizados son: archivos adjuntos y enlaces maliciosos en el correo basura (SMS, correos electrónicos, DM/PM, etc.), descargas "drive-by" (sigilosas/engañosas), canales de descarga dudosos (por ejemplo, sitios web de programas gratuitos y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracking") y software pirata, actualizaciones falsas, publicidad maliciosa y estafas en línea.

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente investigar el software leyendo las condiciones y las reseñas de expertos y usuarios, comprobando los permisos necesarios, verificando la legitimidad del desarrollador, etc. Es igualmente importante descargar sólo de fuentes oficiales y fiables. Además, todos los programas deben activarse y actualizarse utilizando funciones/herramientas legítimas.

Otra recomendación es ser precavido al navegar, ya que los contenidos fraudulentos y maliciosos en línea suelen parecer ordinarios e inofensivos.

La misma vigilancia debe extenderse a los correos electrónicos entrantes, DMs/PMs, SMS y otros mensajes. No se deben abrir los archivos adjuntos o enlaces que se encuentren en correos sospechosos/irrelevantes, ya que pueden ser infecciosos.

Debemos insistir en la importancia de tener instalado y actualizado un antivirus de confianza. Se debe utilizar un software de seguridad para realizar análisis periódicos del sistema y eliminar las amenazas y problemas detectados.

Aspecto de las aplicaciones falsas y sus sitios web utilizados para distribuir el malware TgToxic (fuente de la imagen – Trend Micro):

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo resetear el navegador Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo resetear el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado por defecto?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

Eliminar el historial de navegación del navegador web Chrome:

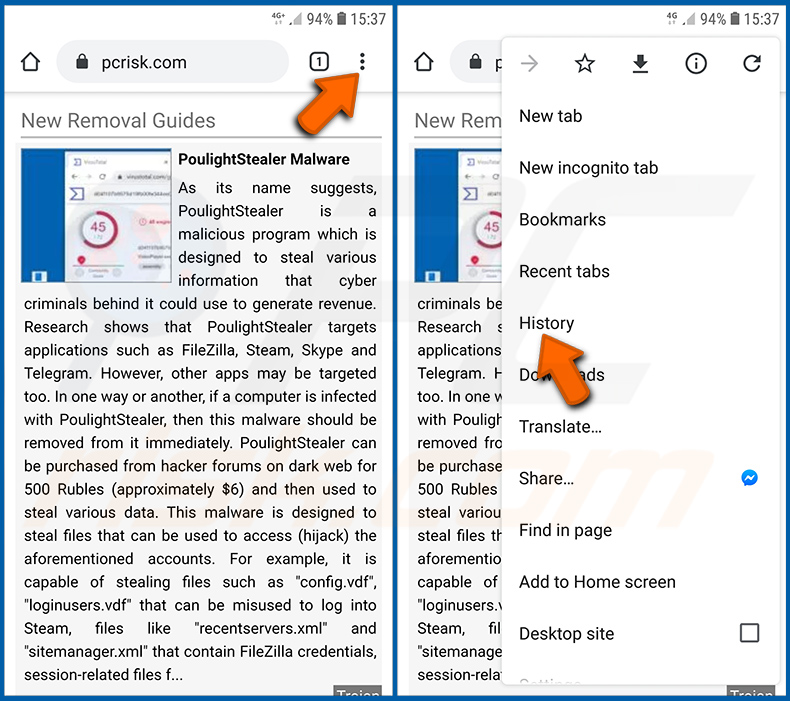

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", seleccione el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

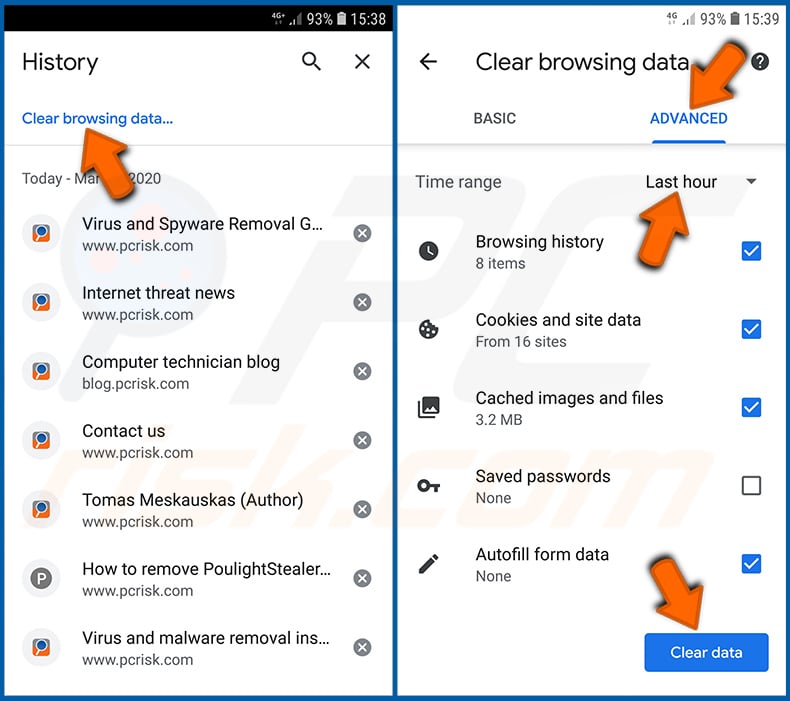

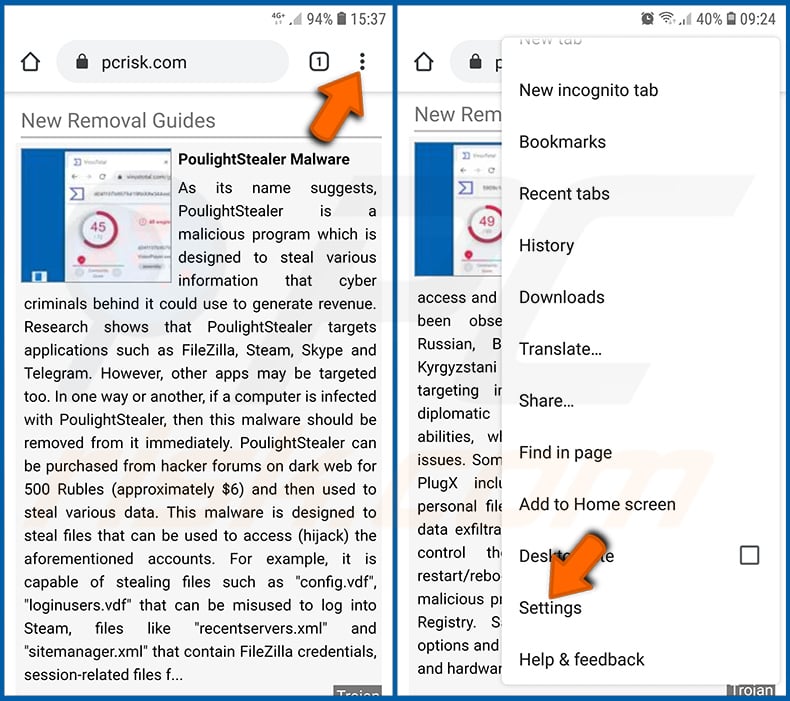

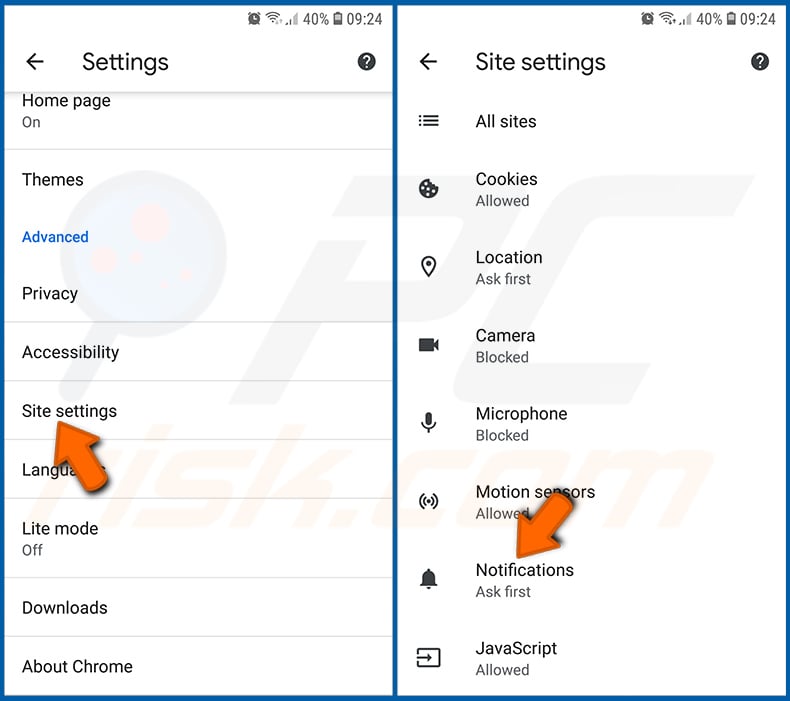

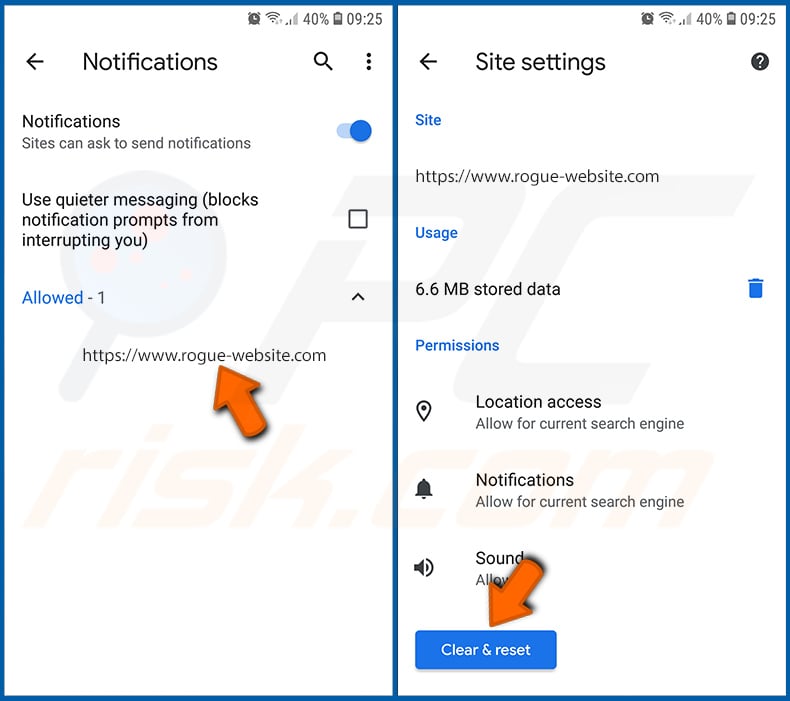

Desactivar las notificaciones del navegador en el navegador web Chrome:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable que se abre.

Baje hasta que vea la opción "Configuración del sitio" y tóquela. Baje hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

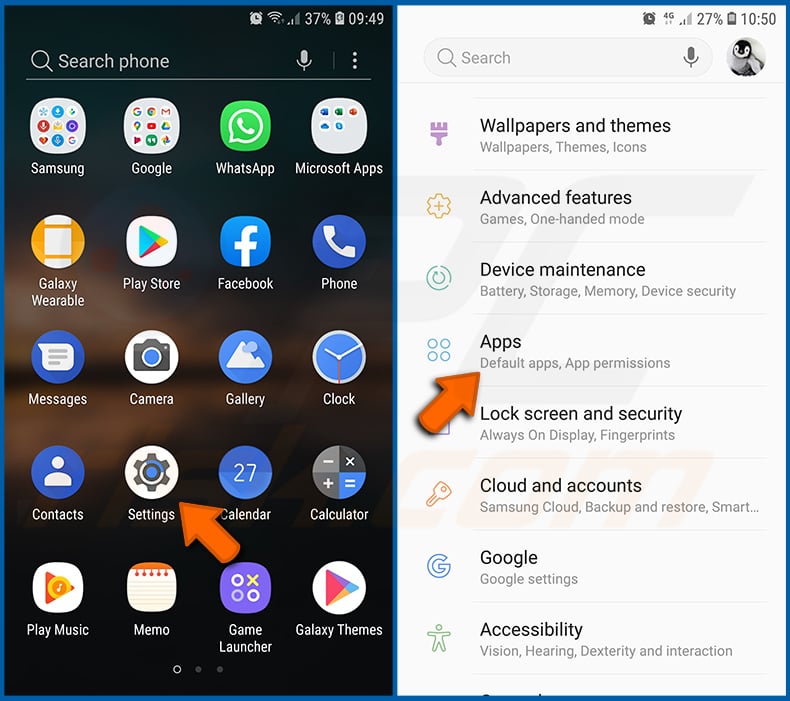

Resetear el navegador Chrome:

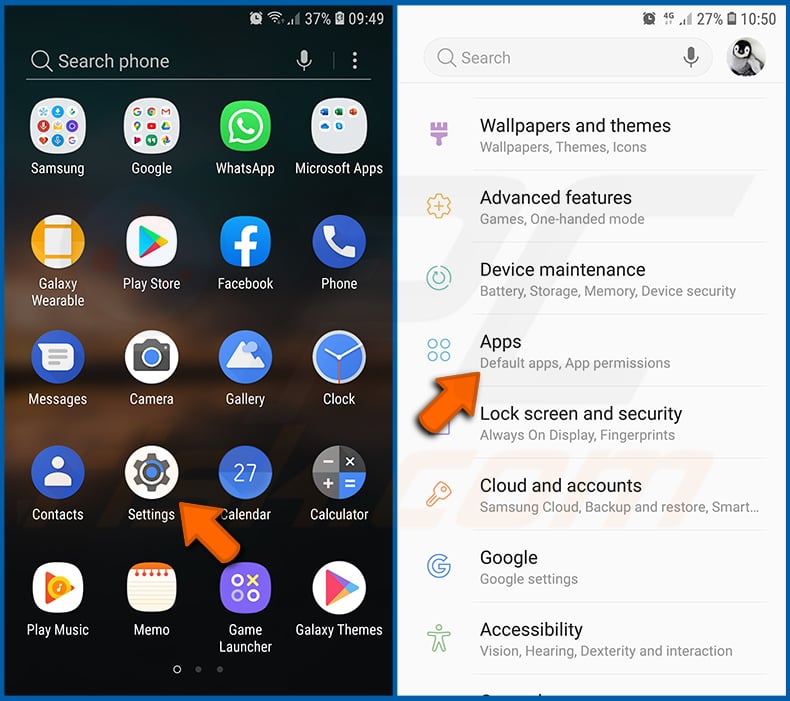

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

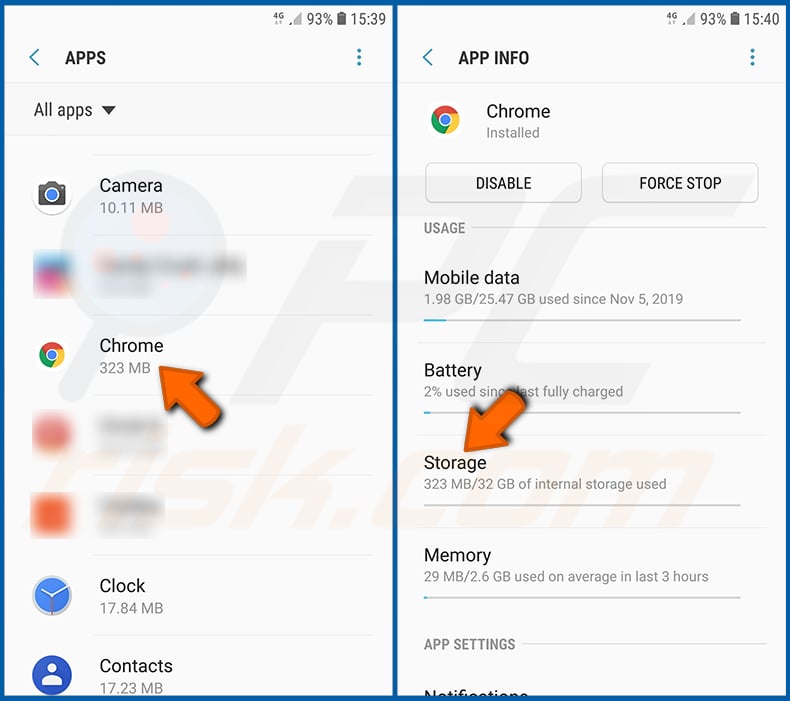

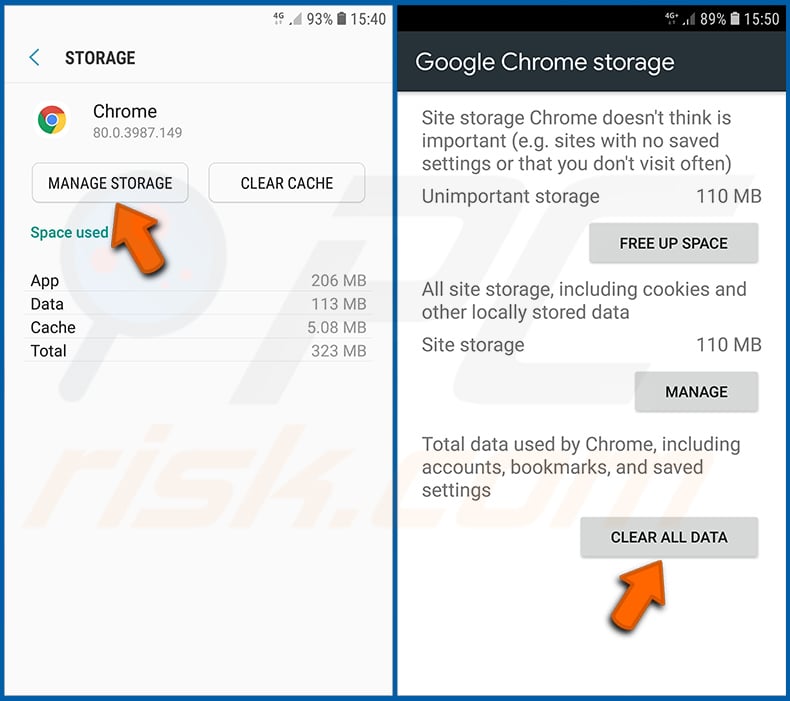

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

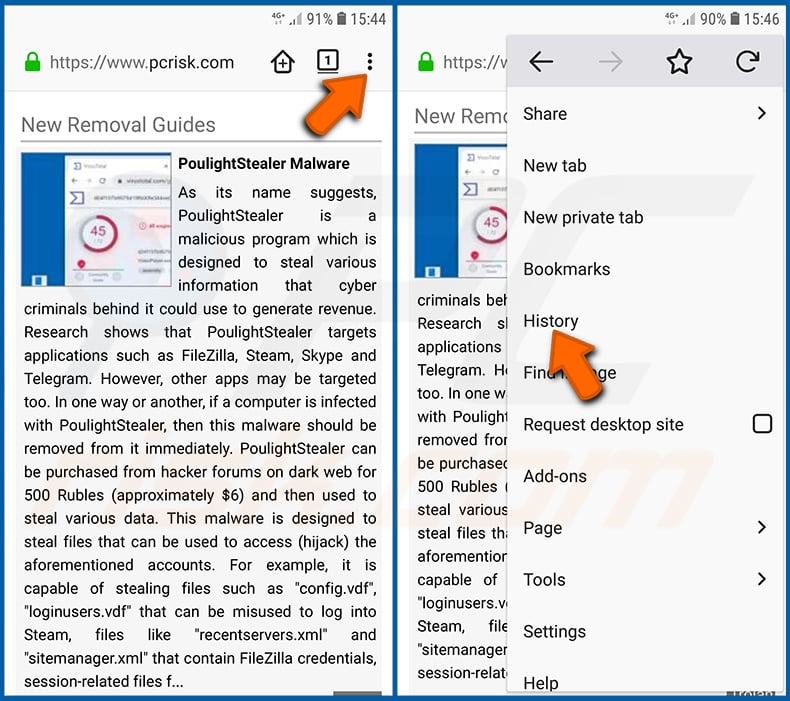

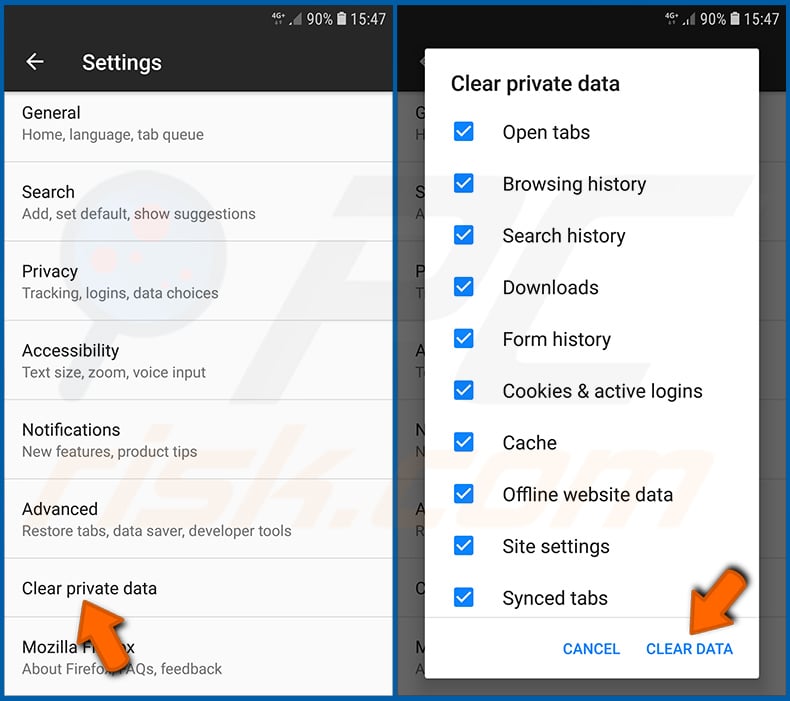

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

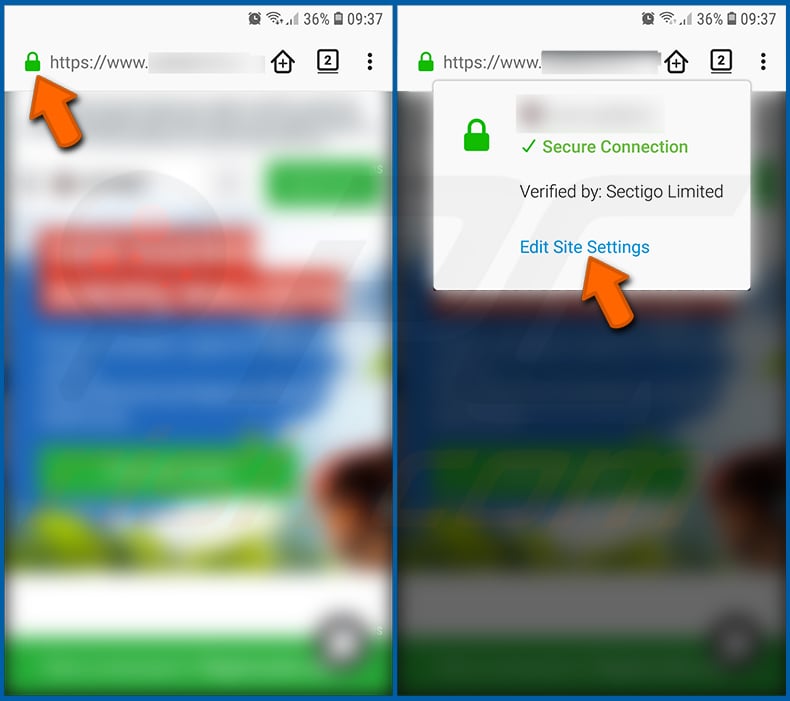

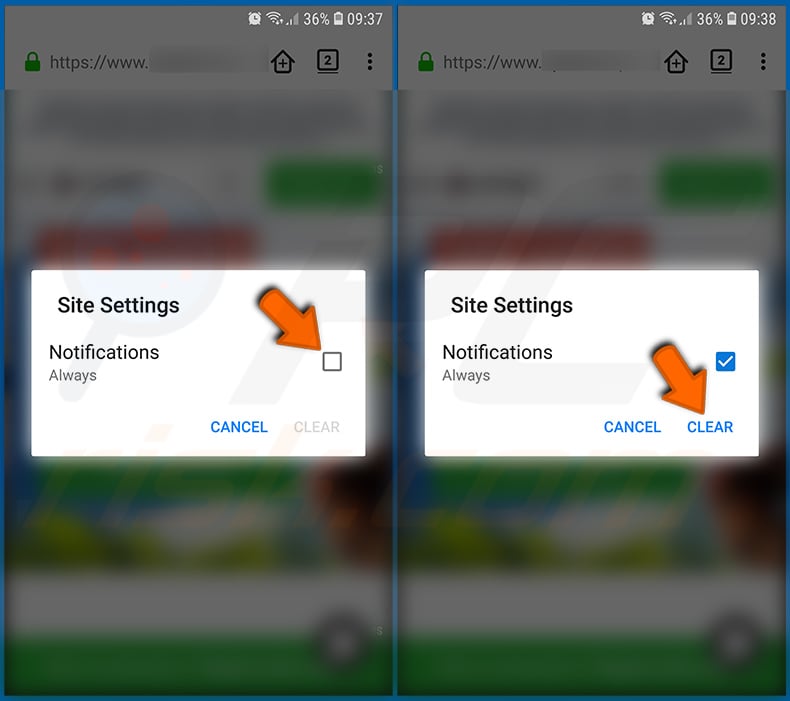

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta seleccione la opción "Notificaciones" y pulse "BORRAR".

Resetear el navegador web Firefox:

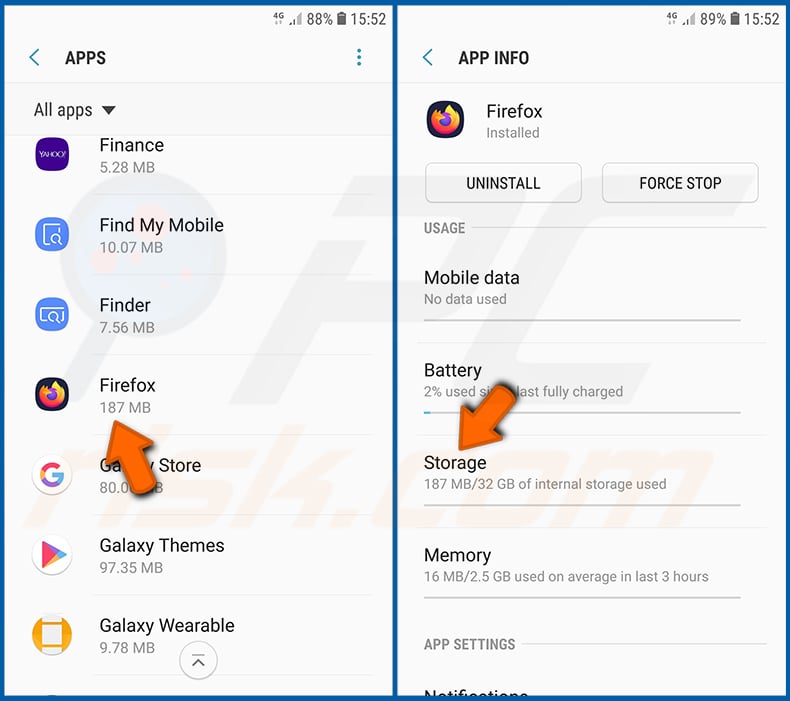

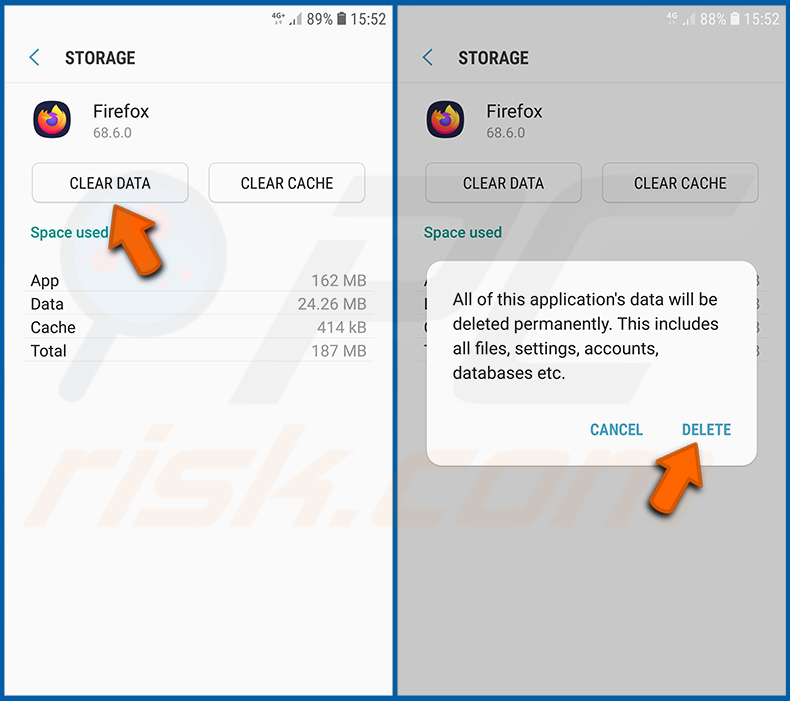

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

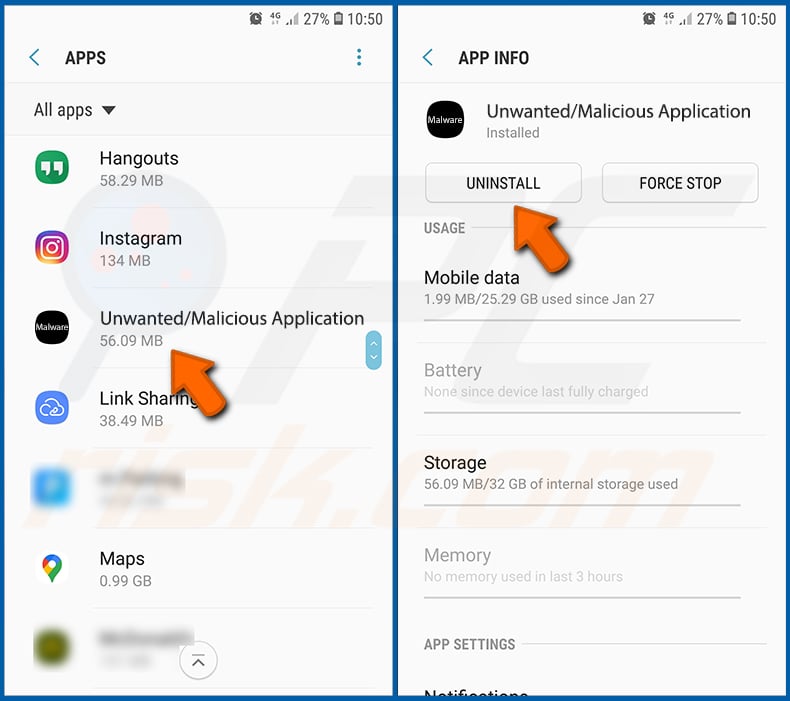

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

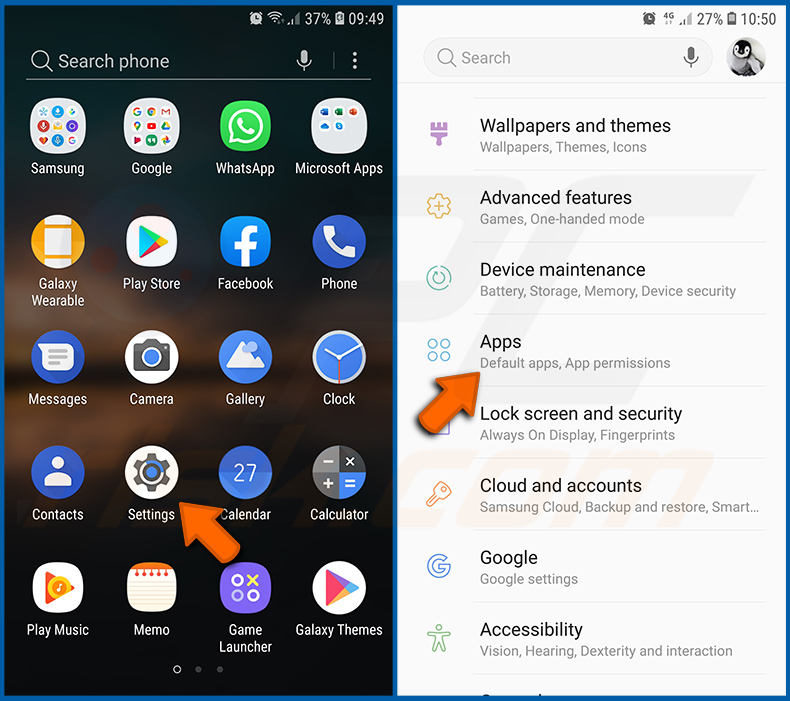

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y púlselo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

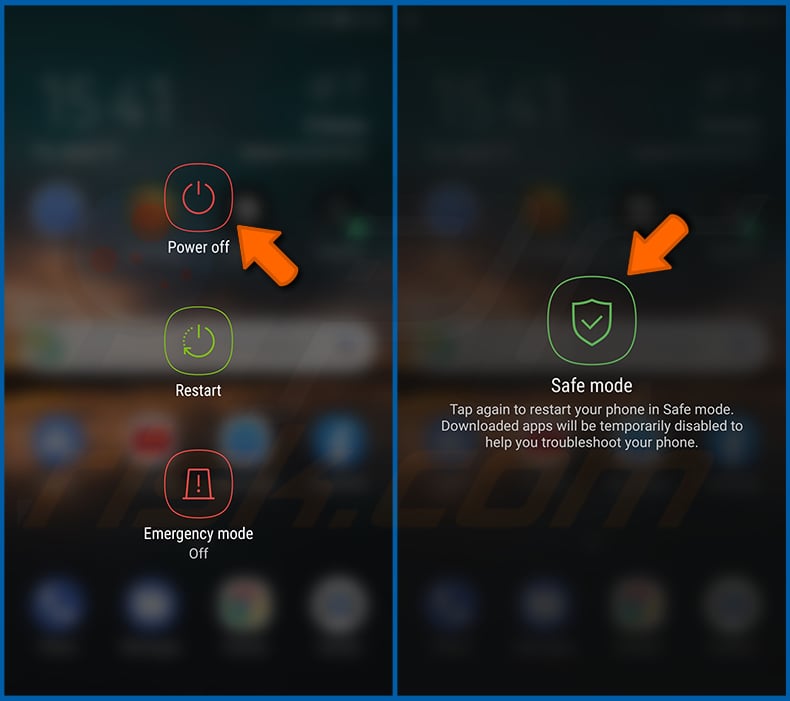

Arrancar el dispositivo Android en "Modo seguro":

El "Modo seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo está funcionando "normalmente").

Pulsa el botón de encendido y mantenlo pulsado hasta que aparezca la pantalla "Apagar". Pulsa el icono "Apagar" y mantenlo pulsado. Después de unos segundos aparecerá la opción "Modo seguro" y podrá ejecutarlo reiniciando el dispositivo.

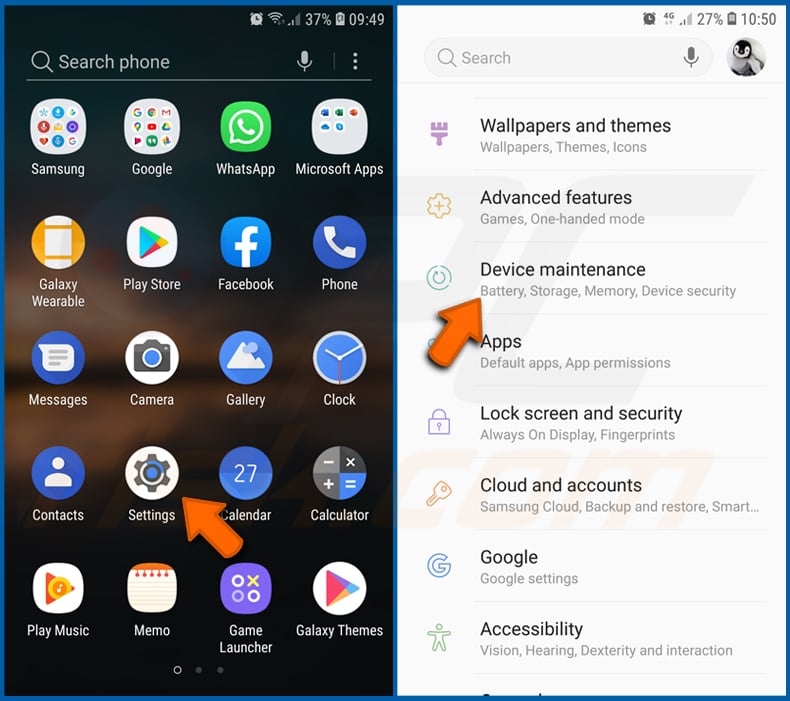

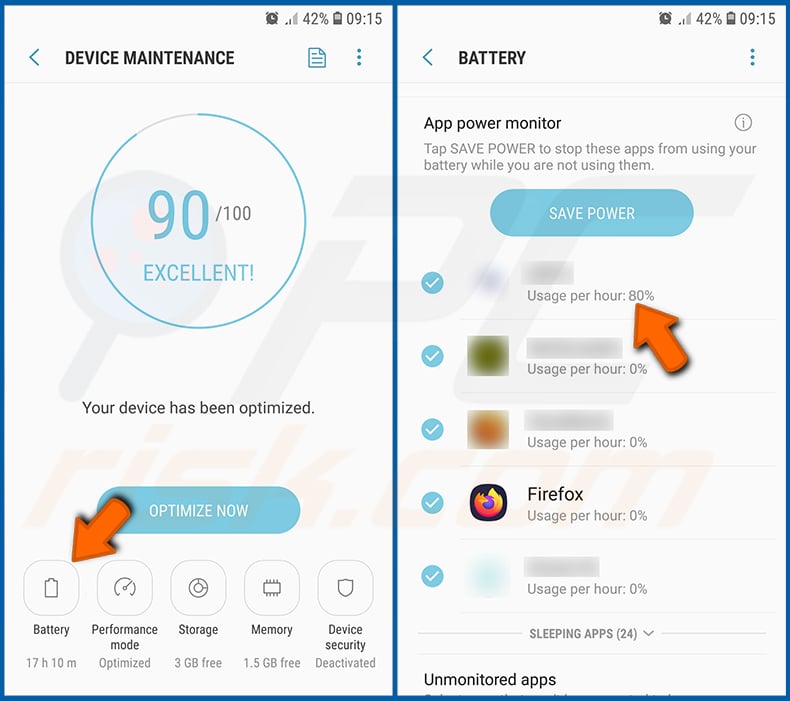

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones auténticas/legítimas están diseñadas para consumir la menor cantidad de energía posible con el fin de ofrecer la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

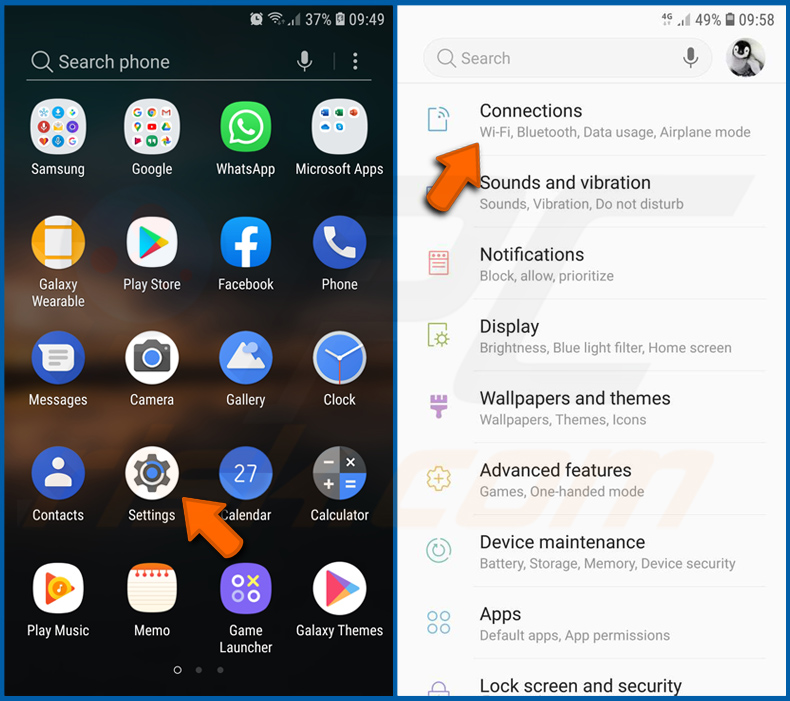

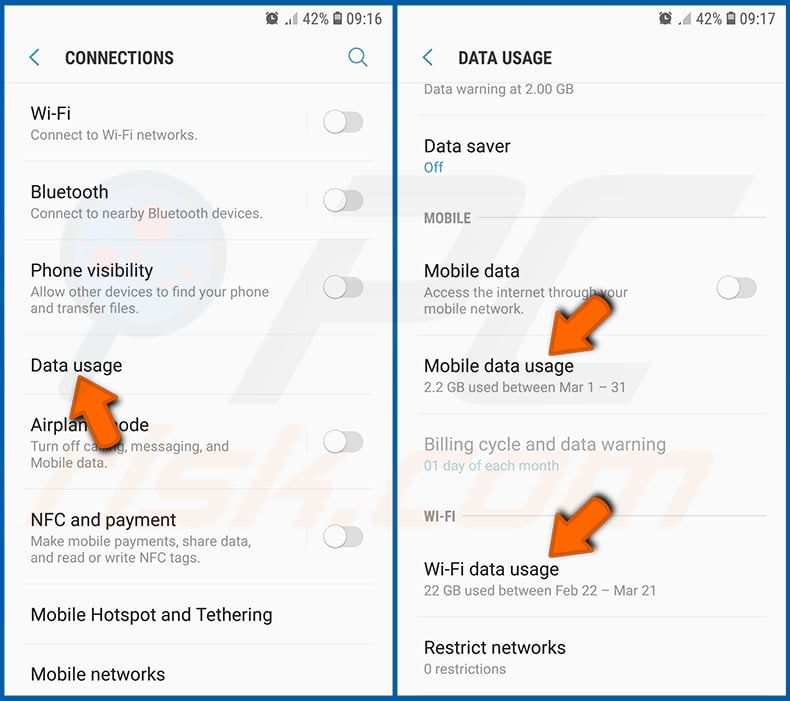

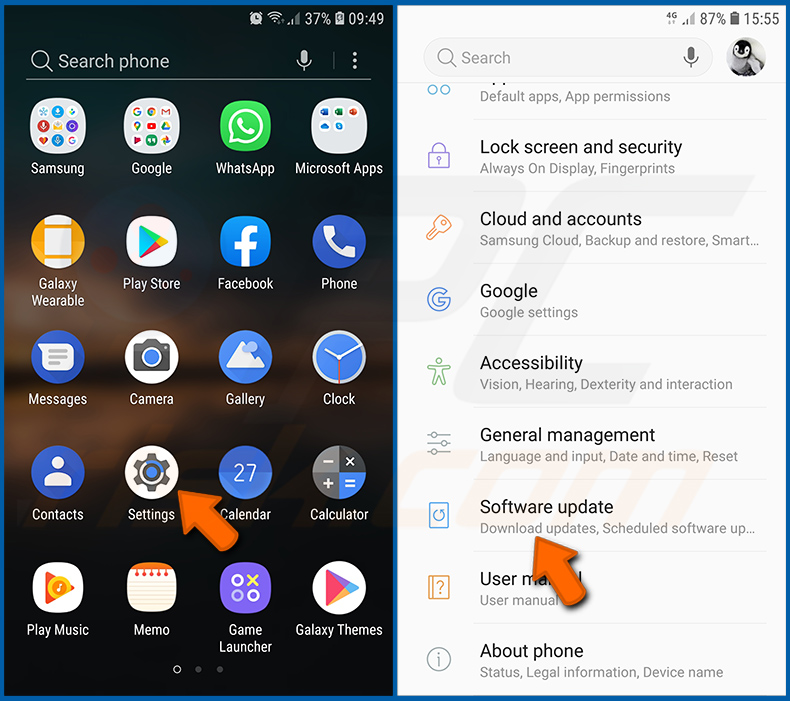

Comprobar el uso de datos de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones auténticas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que utiliza muchos datos a pesar de que nunca la utiliza, le recomendamos encarecidamente que la desinstale lo antes posible.

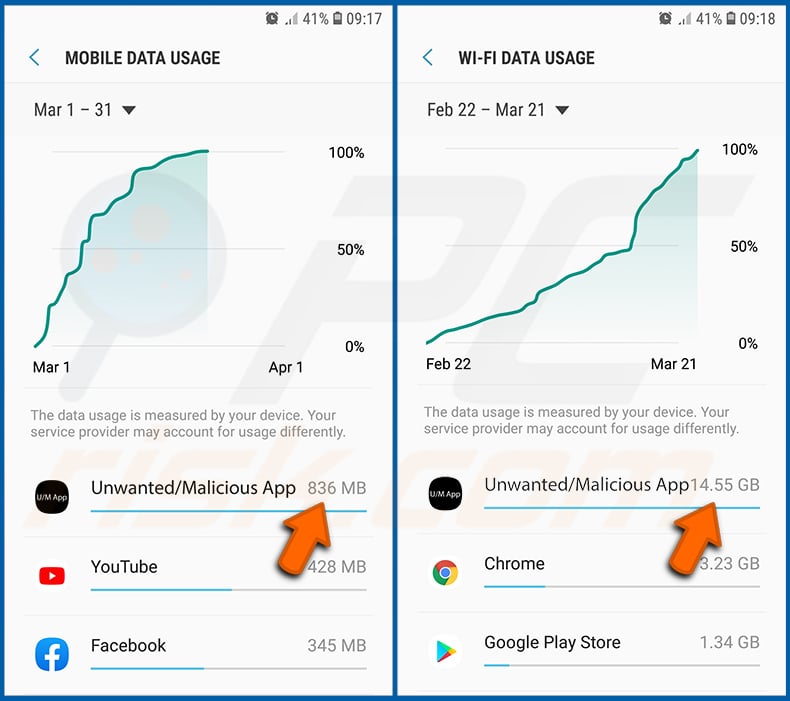

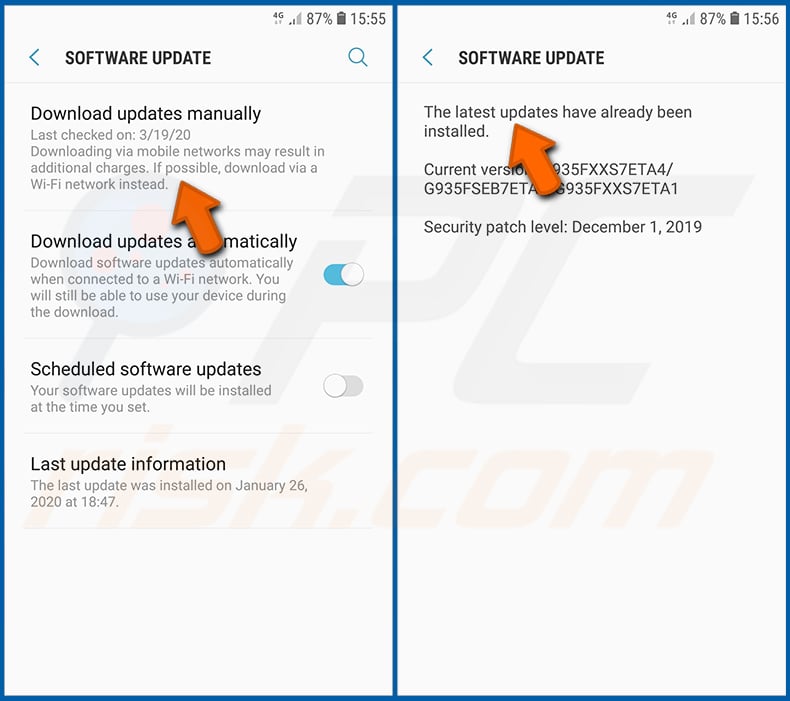

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

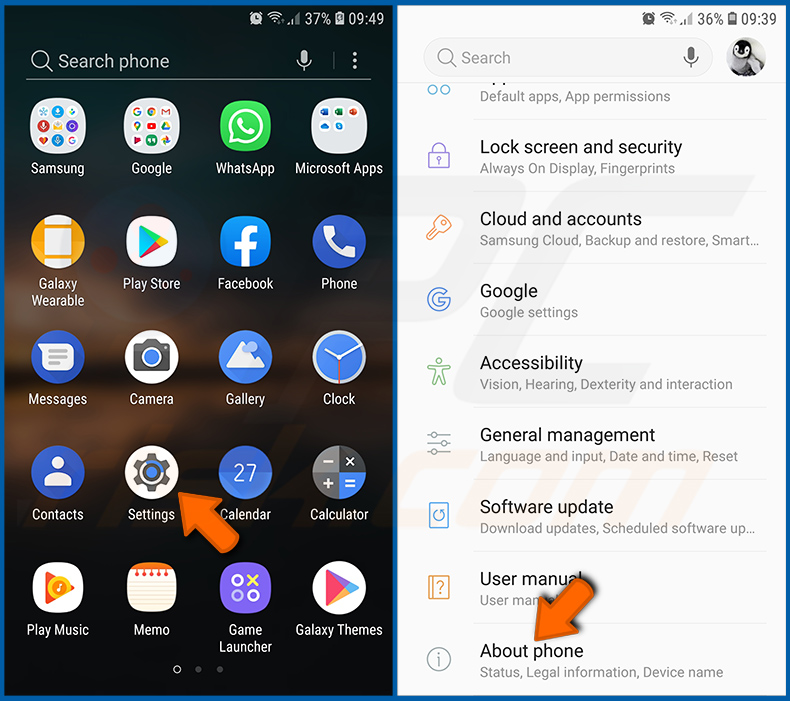

Restablecer el sistema a su estado por defecto:

Realizar un "Reset de fábrica" es una buena forma de eliminar todas las aplicaciones no deseadas, restablecer la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, hay que tener en cuenta que se borrarán todos los datos del dispositivo, incluyendo fotos, archivos de vídeo/audio, números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Baje hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra por completo todos los datos almacenados;

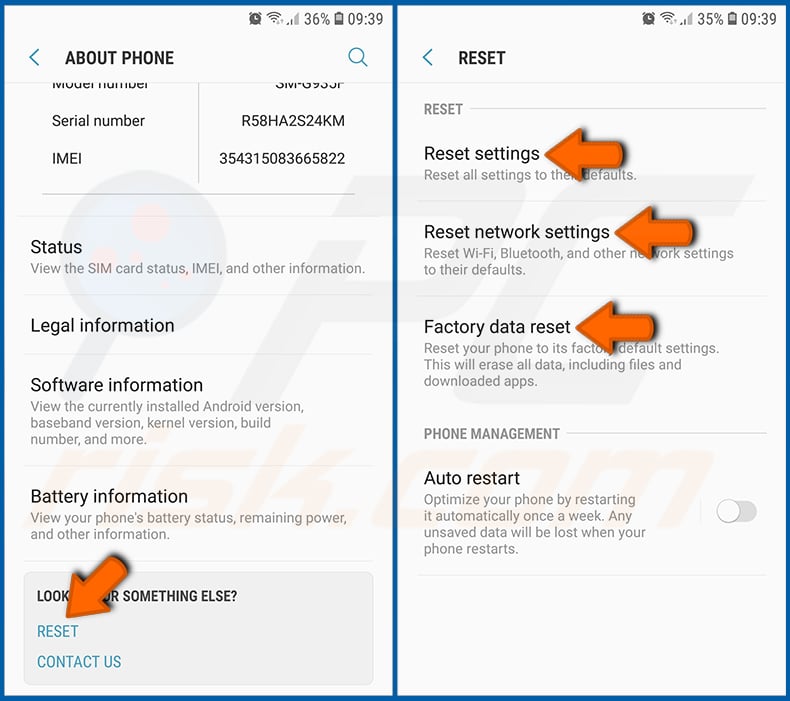

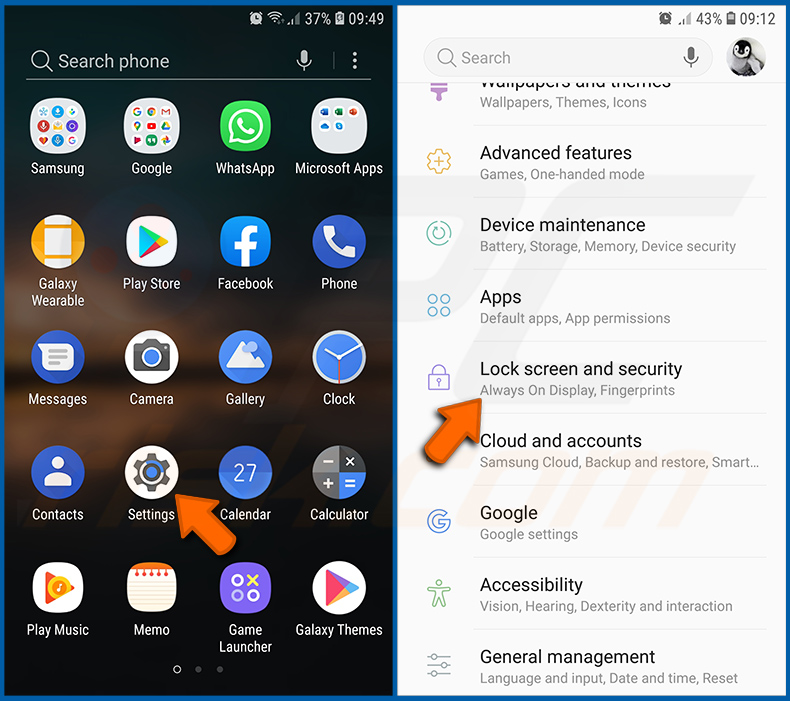

Desactivar las aplicaciones que tienen privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible hay que comprobar siempre qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

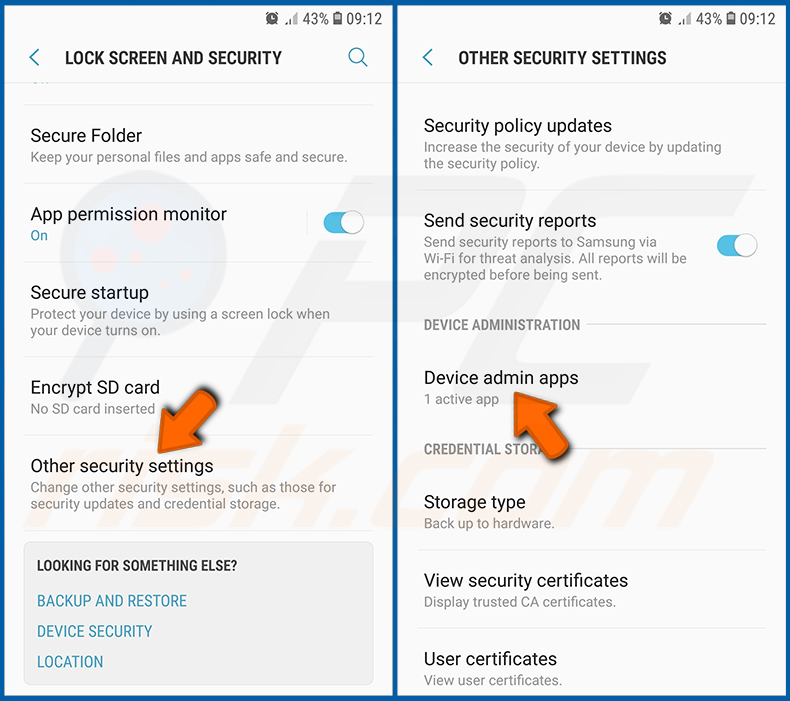

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

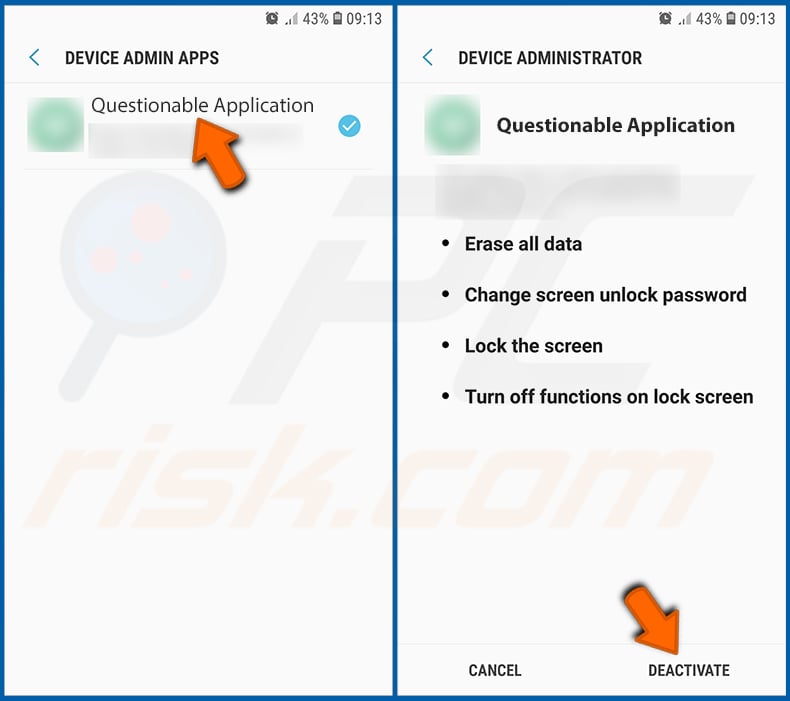

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi dispositivo Android está infectado con el malware TgToxic, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, la mayoría de los programas maliciosos pueden eliminarse sin recurrir al formateo.

¿Cuáles son los mayores problemas que puede causar el malware TgToxic?

Las amenazas que plantea una infección vienen dictadas por las capacidades del malware y el modus operandi de los ciberdelincuentes. TgToxic es un programa que busca obtener información bancaria y financiera para realizar transacciones fraudulentas. Por lo tanto, estas infecciones pueden provocar graves problemas de privacidad, pérdidas financieras y robo de identidad.

¿Cuál es el objetivo del malware TgToxic?

En la mayoría de los casos, el malware se emplea para generar ingresos. Sin embargo, los ciberdelincuentes también pueden utilizar este software para divertirse, llevar a cabo rencillas personales, realizar ciberespionaje o incluso lanzar ataques por motivos políticos o geopolíticos.

¿Cómo se infiltró el malware TgToxic en mi dispositivo Android?

Se ha observado que TgToxic se distribuye utilizando varias tácticas de ingeniería social y aplicaciones falsas, entre las que se incluyen: contenido sexual explícito, aplicaciones de citas para adultos, sitios web de ayuda gubernamental, software/sitios relacionados con criptomonedas, mensajeros, etc. Sin embargo, este malware también podría propagarse utilizando otras técnicas.

El software malicioso se propaga principalmente a través de descargas no autorizadas (drive-by downloads), correo basura (por ejemplo, SMS, mensajes de correo electrónico, MP/DM, etc.), estafas en línea, publicidad maliciosa, fuentes de descarga dudosas (por ejemplo, software gratuito y sitios de alojamiento de archivos gratuitos, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas.

▼ Mostrar discusión.