Cómo eliminar Enigma stealer

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Enigma?

Enigma es un ladrón de información escrito en el lenguaje de programación C#. Es una variación de otro stealer conocido como Stealerium. Es importante señalar que Enigma es también el nombre de una empresa legítima que ofrece servicios de inteligencia empresarial y de datos, que no tiene ninguna relación con el ladrón de información.

Más información sobre Enigma

Enigma stealer se crea con la intención de recopilar información de un sistema de destino, así como robar información confidencial como tokens, contraseñas y nombres de usuario de varias fuentes como Google Chrome, Microsoft Edge, Microsoft Outlook, Telegram, Signal, OpenVPN y otros.

Además, tiene la capacidad de realizar capturas de pantalla, recopilar información del portapapeles y extraer configuraciones VPN. Enigma también incluye un módulo keylogger que le permite grabar las entradas del teclado. Este stealer envía toda la información obtenida a los atacantes a través de Telegram.

Se sabe que los ciberdelincuentes detrás de Enigma stealer tienen como objetivo a personas involucradas en la industria de las criptomonedas.

La información obtenida por Enigma stealer puede venderse en la dark web a terceros y utilizarse para el robo de identidad, el acceso no autorizado a las cuentas de la víctima, el robo de fondos y otras actividades maliciosas. Por lo tanto, el malware de este tipo debe ser eliminado de los ordenadores comprometidos tan pronto como sea posible.

| Nombre | Ladrón de información Enigma |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

| Nombres de detección (Enigma Loader) | Avast (Win64:PWSX-gen [Trj]), Combo Cleaner (Trojan.Generic.33196003), ESET-NOD32 (Una variante de Generik.GESYDIZ), Kaspersky (Trojan.Win32.Agent.xatfjt), Microsoft (Trojan:Win32/Casdet!rfn), Lista completa (VirusTotal) |

| Nombres de detección (Enigma) | Avast (Win32:Trojan-gen), Combo Cleaner (Trojan.GenericKD.65017775), ESET-NOD32 (Una variante de MSIL/TrojanDownloader.Tiny.AAU), Kaspersky (HEUR:Trojan.MSIL.Agent.gen), Microsoft (Trojan:Win32/Casdet!rfn), Lista completa (VirusTotal) |

| Síntomas | Los ladrones de información suelen infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, usurpación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Los ladrones de información en general

Un ladrón de información es un tipo de software malicioso diseñado para robar información confidencial del ordenador de una víctima. Normalmente, los ciberdelincuentes que están detrás de los ladrones de información pretenden obtener detalles de tarjetas de crédito, información de carnés de identidad, credenciales de inicio de sesión, números de la seguridad social, frases clave y otros datos.

La información robada puede utilizarse para diversos fines maliciosos, como el robo de identidad, el fraude financiero, etc. Ejemplos de diferentes robos son Graphiron Stealer, Creal Stealer, y RL Stealer.

¿Cómo se infiltró Enigma en mi ordenador?

Los ciberdelincuentes propagan Enigma Stealer mediante un archivo RAR dañino que se envía a las víctimas potenciales a través de correos electrónicos de phishing o plataformas de redes sociales. El archivo consta de dos ficheros: "Interview questions.txt" y "Interview conditions.word.exe" (los nombres de estos archivos pueden variar).

Este último es un archivo ejecutable diseñado para engañar a las víctimas desprevenidas para que ejecuten el cargador e infecten sus ordenadores con el ladrón de información Enigma.

¿Cómo evitar la instalación de malware?

Tenga cuidado al descargar archivos y software de la web. Descárguelos siempre de fuentes fiables, como páginas oficiales o tiendas verificadas. Manténgase alerta al abrir archivos adjuntos de correos electrónicos o al hacer clic en enlaces, especialmente en correos inesperados de remitentes desconocidos.

Asegúrese de que su sistema operativo y los programas instalados están actualizados. Nunca utilice herramientas que no sean de confianza para actualizar o activar ningún software. Además, desconfíe de hacer clic en anuncios de sitios web dudosos, utilice software antivirus de confianza y analice con frecuencia su dispositivo en busca de amenazas.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Documento de empleo falso ("Interview questions.txt") junto con el ejecutable malicioso disfrazado de documento de MS Word:

Texto en este archivo:

Примерные вопросы к интервью:

Расскажите о себе?

Как пришли в мир криптовалют?

Что такое криптовалюта и на чем она держится?

Какие есть риски при работе с криптовалютой?

Мошенничество в криптовалюте?

Как изменяется курс криптовалюты?

В какую криптовалюты посоветуете вложиться читателям издания?

Где лучше держать криптовалюту?

Самый популярный P2P-сервис Binance

Расскажите Вашу историю закрепления в мире криптовалют

Какие можете дать советы начинающим трейдерам?

Основные сложности на первых этапах торговли, важные проблемы

Законы регулирующие криптовалюту

Какими программами, сайтами пользуетесь?

С каких вложений начинать работу?

Sample interview questions:

Tell us about yourself?

How did you come into the world of cryptocurrency?

What is cryptocurrency and what does it stand for?

What are the risks of working with cryptocurrency?

Cryptocurrency fraud?

How does the rate of cryptocurrency change?

What cryptocurrency would you advise readers to invest in?

Where is the best place to keep cryptocurrency?

The most popular P2P service Binance

What is your story about getting a foothold in the cryptocurrency world?

What advice can you give to beginner traders?

Main difficulties at the first stages of trading, important problems

Laws regulating Cryptocurrency

What programs, websites do you use?

What investment should I start with?

Приблизні запитання до інтерв’ю:

Розкажіть про себе?

Як прийшли у світ криптовалют?

Що таке криптовалюта і на чому вона тримається?

Які є ризики при роботі з криптовалютою?

Шахрайство в криптовалюті?

Як змінюється курс криптовалюти?

У яку криптовалюту порадите вкластися читачам видання?

Де краще тримати криптовалюту?

Найпопулярніший P2P-сервіс Binance

Розкажіть Вашу історію закріплення у світі криптовалют

Які можете дати поради трейдерам-початківцям?

Основні складнощі на перших етапах торгівлі, важливі проблеми

Закони, що регулюють криптовалюту

Якими програмами, сайтами користуєтеся?

З яких вкладень починати роботу?

Página de inicio de sesión del panel de administración:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es Enigma?

- PASO 1. Eliminación manual del malware Enigma.

- PASO 2. Comprobar si su ordenador está libre de Enigma.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

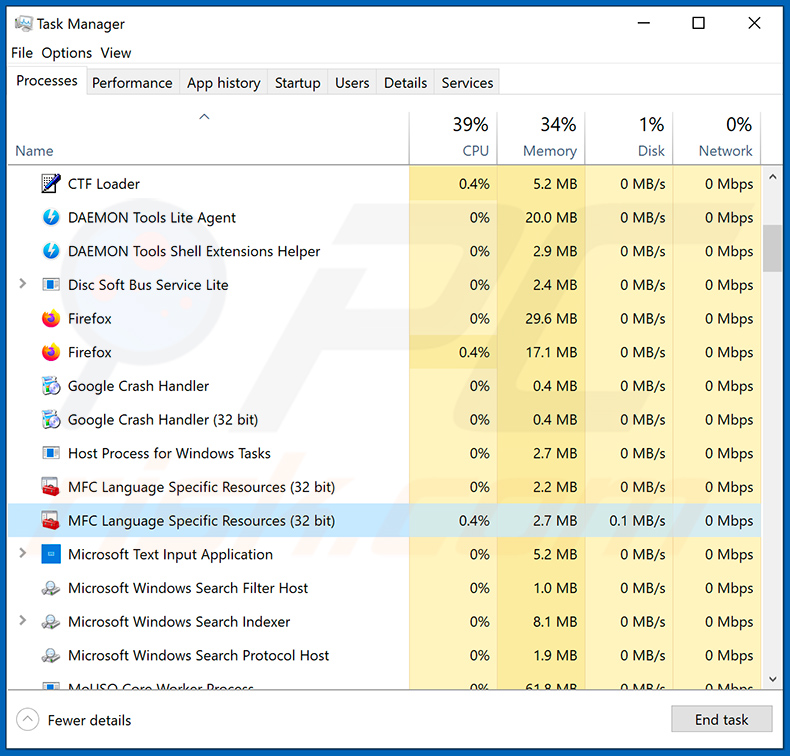

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

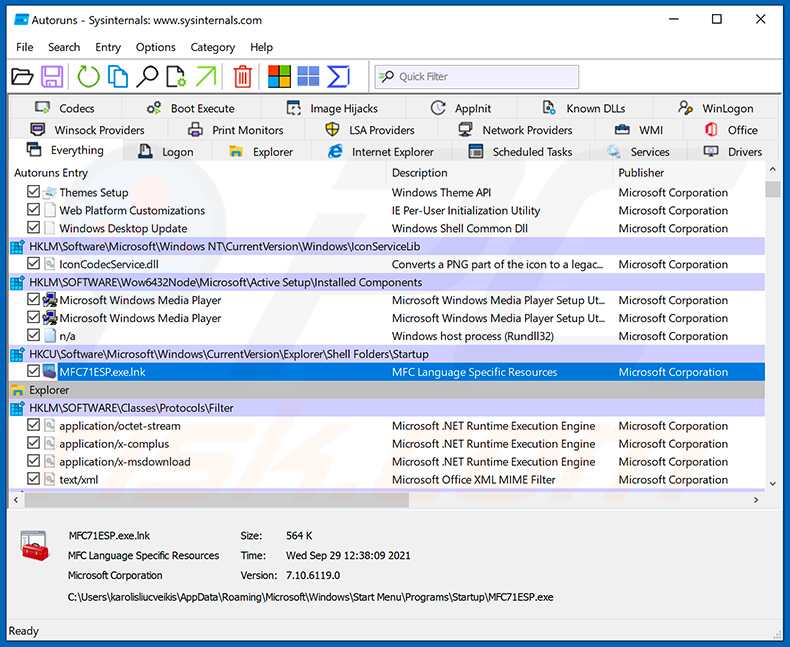

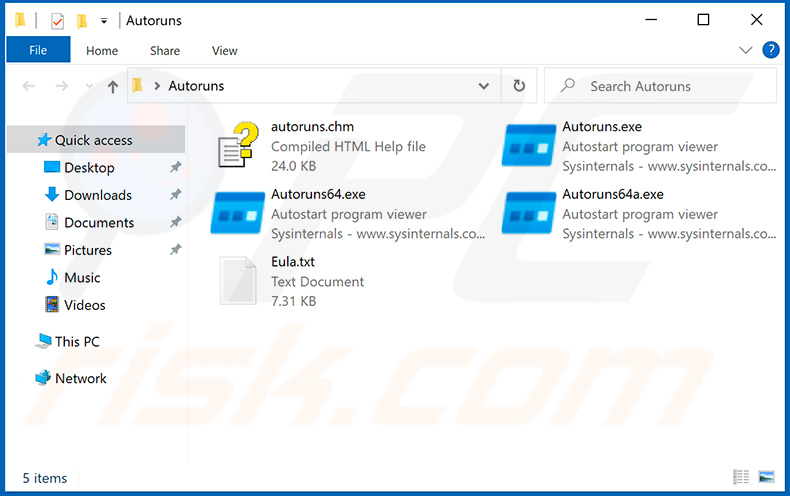

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

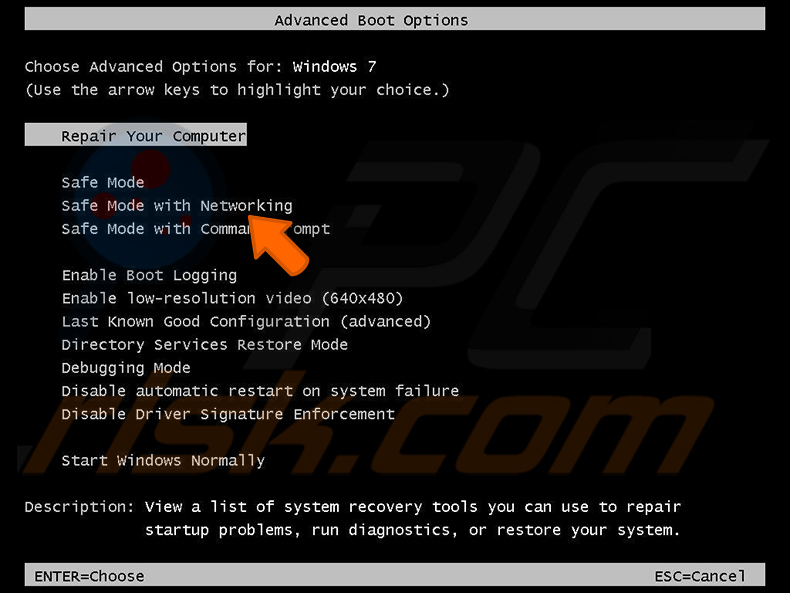

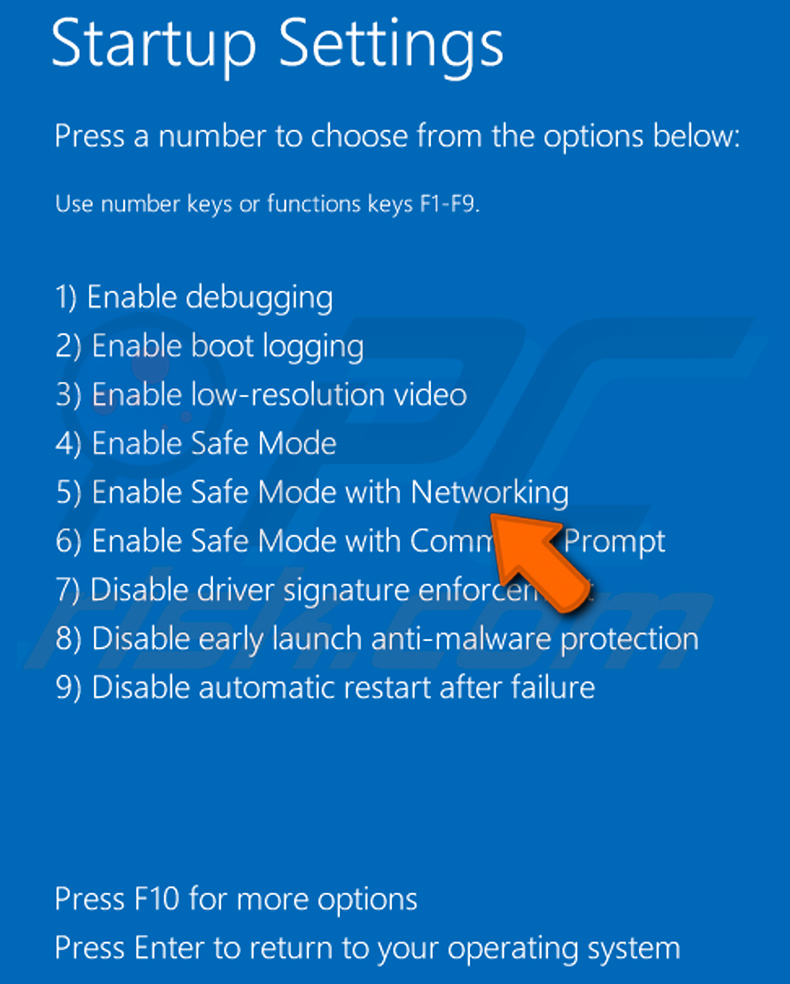

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

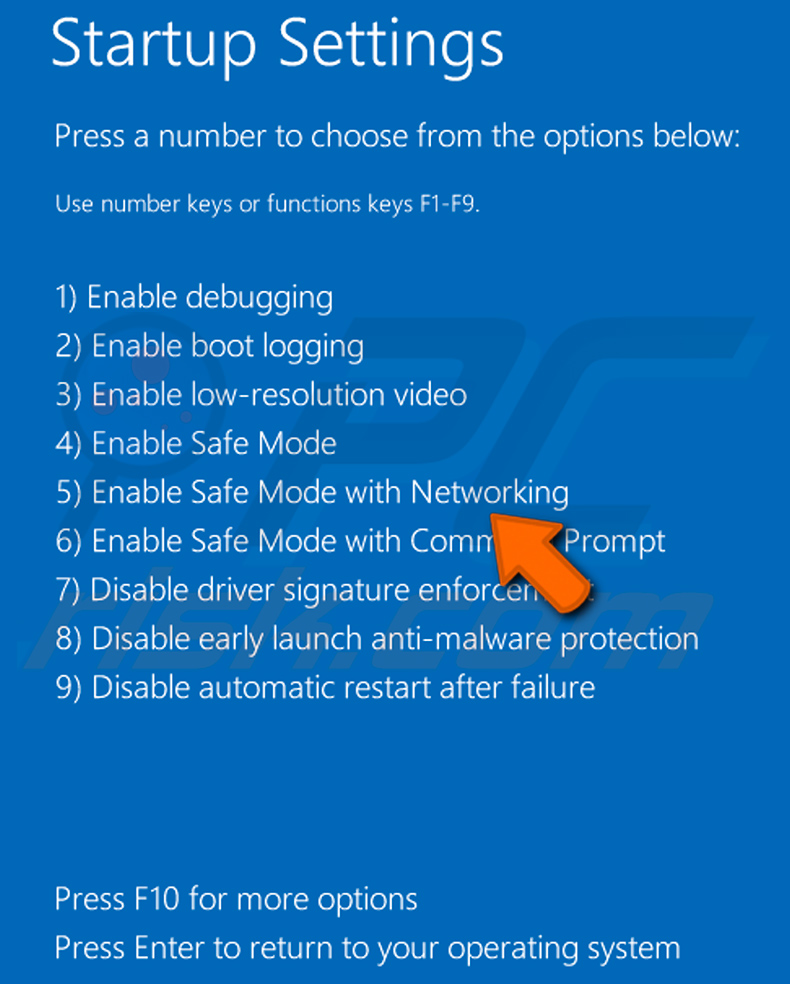

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

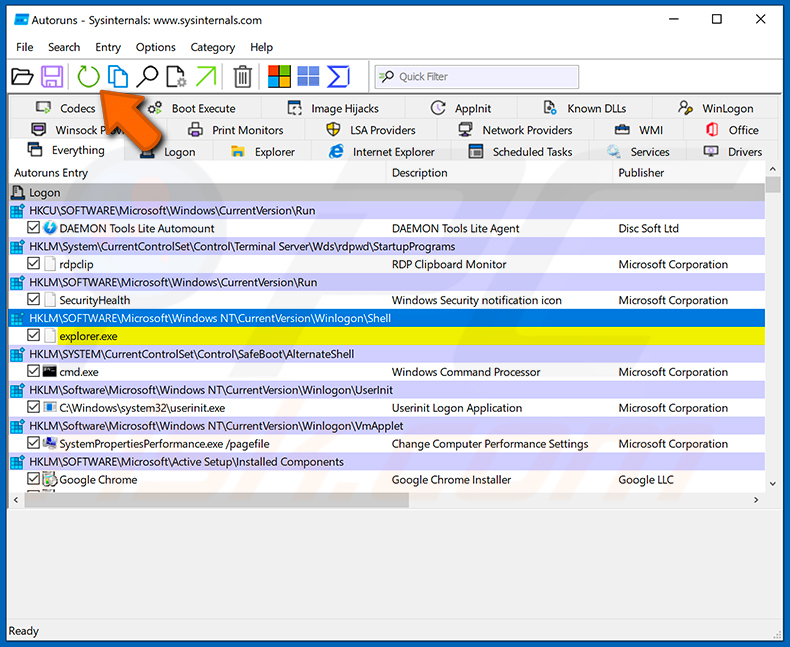

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

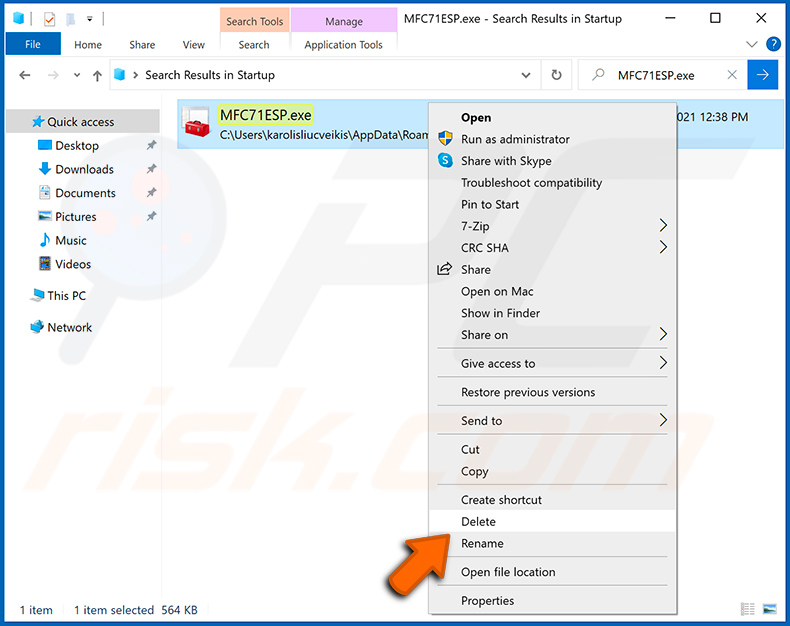

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

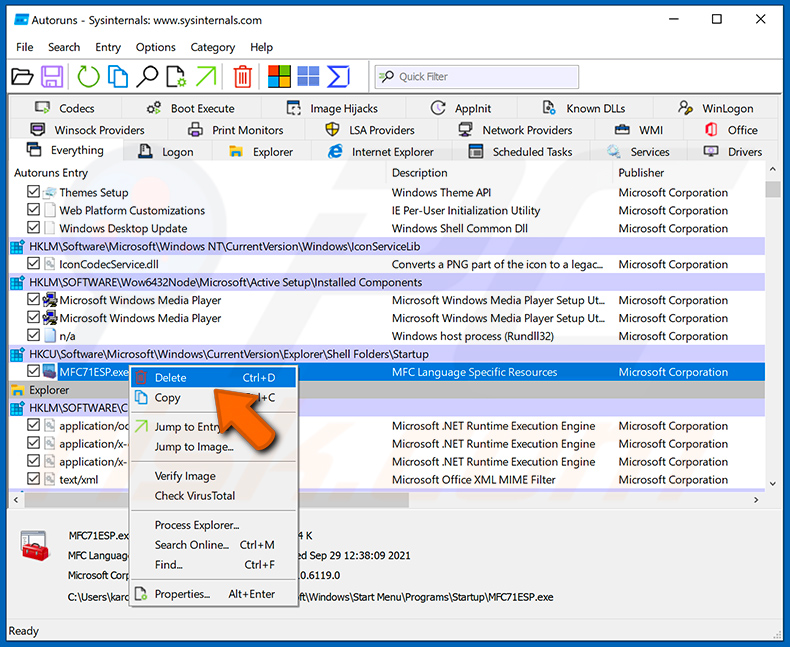

Anota su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecute automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Al seguir estos pasos se debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con malware, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Formatear un dispositivo de almacenamiento es una medida drástica y normalmente no es necesario para eliminar el malware. Hay otros métodos que pueden utilizarse para eliminar el software malicioso, como el uso de software antivirus o la eliminación manual de los archivos infectados.

¿Cuáles son los principales problemas que puede causar el malware?

Los problemas más comunes causados por el malware incluyen el robo de datos e identidad, la interrupción de la red, la pérdida financiera, el cifrado de datos, la pérdida de privacidad y los daños en el sistema.

¿Cuál es el objetivo de Enigma stealer?

El propósito de Enigma stealer es recopilar información de un sistema objetivo y robar datos confidenciales como tokens, nombres de usuario y contraseñas de varias fuentes como Google Chrome, Microsoft Edge, Microsoft Outlook, Telegram, Signal, OpenVPN, entre otros. También puede realizar capturas de pantalla, recopilar datos del portapapeles y extraer configuraciones de VPN.

¿Cómo se infiltró el malware Enigma en mi ordenador?

Los delincuentes están propagando el Enigma stealer mediante el envío de un archivo RAR malicioso a través de correos electrónicos de phishing o plataformas de redes sociales. El archivo contiene dos ficheros: "Interview questions.txt" y "Interview conditions.word.exe". La cadena de infección comienza tras abrir el archivo ejecutable.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar una amplia gama de infecciones de malware. Sin embargo, es importante tener en cuenta que algunos programas maliciosos muy avanzados pueden esconderse en lo más profundo de un sistema, por lo que se recomienda realizar un análisis completo del sistema para asegurarse de que se detectan y eliminan todas las amenazas potenciales.

▼ Mostrar discusión.