Cómo eliminar Joker (SysJoker) de los dispositivos Android

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es el malware Joker?

Joker (también conocido como SysJoker) es un troyano malicioso dirigido a usuarios de Android. Estaba empaquetado en al menos dos docenas de aplicaciones que se descargaron de Google Play store más de 400.000 veces. El objetivo principal de Joker es generar ingresos para los ciberdelincuentes responsables a través de actividades publicitarias fraudulentas.

Si una aplicación instalada en un dispositivo Android contiene el malware Joker, elimínela inmediatamente.

Resumen del malware Joker

Joker es capaz de interactuar con varias redes publicitarias y páginas web simulando clics y registrando sigilosamente a usuarios desprevenidos para servicios premium.

Por ejemplo, Joker puede dar de alta a las víctimas en un servicio web premium por una cuota semanal simulando clics en la página web, introduciendo automáticamente los códigos de oferta del operador y extorsionando con códigos de confirmación de los mensajes de texto enviados al dispositivo de la víctima.

El proceso se completa proporcionando códigos a la página web del anuncio, sin embargo, Joker también podría utilizarse para enviar simplemente mensajes de texto a los números premium. En cualquier caso, una vez que la víctima se registra, Joker envía la información relacionada a un servidor de Comando y Control (C2) controlado por los ciberdelincuentes, y la víctima debe esperar nuevas instrucciones.

Las investigaciones muestran que Joker podría utilizarse para robar mensajes SMS e información de contacto. A continuación figura la lista de aplicaciones afectadas por el malware Joker. Si alguna de estas aplicaciones está instalada en un dispositivo, debe ser eliminada inmediatamente, sin embargo, es muy probable que la mayoría/todas estas aplicaciones ya no estén disponibles en Google Play store.

| Nombre | Malware Joker (SysJoker) |

| Tipo de amenaza | Malware Android, aplicación maliciosa. |

| Nombres de detección (Stud Finder) | Ikarus (Win32.Outbreak), Kaspersky (HEUR:Trojan.AndroidOS.Jocker.wx), ZoneAlarm by Check Point (HEUR:Trojan.AndroidOS.Jocker.wx), Lista completa de detecciones (VirusTotal) |

| Síntomas | El dispositivo va lento, los ajustes del sistema se modifican sin el permiso del usuario, aparecen aplicaciones dudosas, el consumo de datos y batería aumenta significativamente, los navegadores redirigen a sitios web fraudulentos, aparecen anuncios intrusivos, los usuarios se suscriben a servicios de tarificación adicional, la factura del teléfono aumenta significativamente. |

| Métodos de distribución | Google Play Store, adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, pérdidas significativas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas podrían abusar de las aplicaciones de comunicación). |

| Eliminación de Malware (Android) | Para eliminar posibles infecciones de malware, escanee su dispositivo móvil con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de malware específico para Android

Otros ejemplos de malware para Android son Anubis, Eventbot y Ginp. Los ejemplos citados funcionan de forma diferente, pero el objetivo principal es idéntico: ayudar a los ciberdelincuentes a generar ingresos de diversas formas. Por lo general, las víctimas de estos ataques de malware sufren pérdidas monetarias, se convierten en víctimas de robo de identidad, experimentan problemas de privacidad en línea y otros problemas.

¿Cómo se infiltró Joker en mi dispositivo?

Joker se distribuía (y podría seguir haciéndolo) a través de aplicaciones disponibles en Google Play store. Afortunadamente, Google detecta y elimina las aplicaciones maliciosas de Google Play. Además, el riesgo de tener un dispositivo infectado con un troyano como Joker puede eliminarse utilizando servicios como Google Play Pass.

Tenga en cuenta que diversos programas maliciosos se distribuyen a menudo a través de canales de descarga no fiables, como redes Peer-to-Peer (por ejemplo, clientes torrent, eMule), sitios web no oficiales, descargadores de terceros, páginas de alojamiento gratuito de archivos, sitios de descarga de programas gratuitos, etc. Los ciberdelincuentes suelen utilizarlos para alojar archivos maliciosos que, si se descargan y abren, instalan programas maliciosos.

El malware también se propaga mediante el envío de correos electrónicos que contienen un documento malicioso de Microsoft Word, PDF, un archivo ejecutable (.exe), un archivo JavaScript o un archivo comprimido (ZIP, RAR); sin embargo, los dispositivos sólo se infectan si los destinatarios abren los archivos (o abren los archivos descargados a través de enlaces de sitios web incluidos).

Varios actualizadores e instaladores falsos también pueden conducir a la instalación de malware. Simplemente instalan programas maliciosos en lugar de actualizaciones, o aprovechan fallos o defectos de software obsoleto.

¿Cómo evitar la instalación de programas maliciosos?

No se debe confiar en los correos electrónicos irrelevantes enviados desde direcciones desconocidas, sospechosas o dudosas que contengan archivos adjuntos o enlaces web. Los enlaces y archivos de los correos electrónicos no deben abrirse sin estar seguro de que son seguros.

El software no debe descargarse ni instalarse a través de descargadores o instaladores de terceros, redes Peer-to-Peer (por ejemplo, clientes torrent, eMule) u otros canales de este tipo. Todas las aplicaciones y archivos deben descargarse únicamente de sitios web oficiales y a través de enlaces directos.

Además, el software instalado debe actualizarse y activarse a través de herramientas o funciones diseñadas por desarrolladores oficiales. Las herramientas de terceros suelen distribuir malware. Además, es ilegal eludir la activación de programas con licencia con diversas herramientas de activación no oficiales ('cracking').

Lista de aplicaciones afectadas por el malware Joker (la mayoría/todas ya han sido eliminadas de Google Play store, sin embargo, podrían seguir existiendo en dispositivos ya infectados):

- Advocate Wallpaper

- Age Face

- Altar Message

- Antivirus Security – Security Scan

- Beach Camera

- Board picture editing

- Certain Wallpaper

- Climate SMS

- Collate Face Scanner

- Cute Camera

- Dazzle Wallpaper

- Declare Message

- Display Camera

- Great VPN

- Humour Camera

- Ignite Clean

- Leaf Face Scanner

- Mini Camera

- Print Plant scan

- Rapid Face Scanner

- Reward Clean

- Ruddy SMS

- Soby Camera

- Spark Wallpaper

- Quick SMS

Actualización 13 de noviembre de 2020 - La versión actualizada de Joker utiliza Github (utiliza Github y Github Pages para almacenar su carga maliciosa) para que sea más difícil detectarlo.

Utiliza código JS para ejecutar comandos recibidos de C&C (servidor de Comando y Control) que permiten a los ciberdelincuentes añadir un comentario en la página abierta, leer el código PIN de una notificación, enviar mensajes SMS, peticiones POST y GET, y algunos otros comandos. También utiliza servidores de C&C para ocultar datos que podrían indicar su actividad maliciosa.

Captura de pantalla de una aplicación (Blood Pressure Health) utilizada para disfrazar al troyano Joker:

Captura de pantalla de otra aplicación ("Stud Finder") utilizada como disfraz del troyano Joker:

Actualización del 15 de julio de 2022 - Los ciberdelincuentes han lanzado recientemente una variante actualizada del malware Joker (también conocido como SysJoker) que está diseñada para suscribirse sigilosamente a varios servicios premium sin el consentimiento del usuario. La variante se llama Autolycos.

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo resetear el navegador Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo resetear el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

Eliminar el historial de navegación del navegador web Chrome:

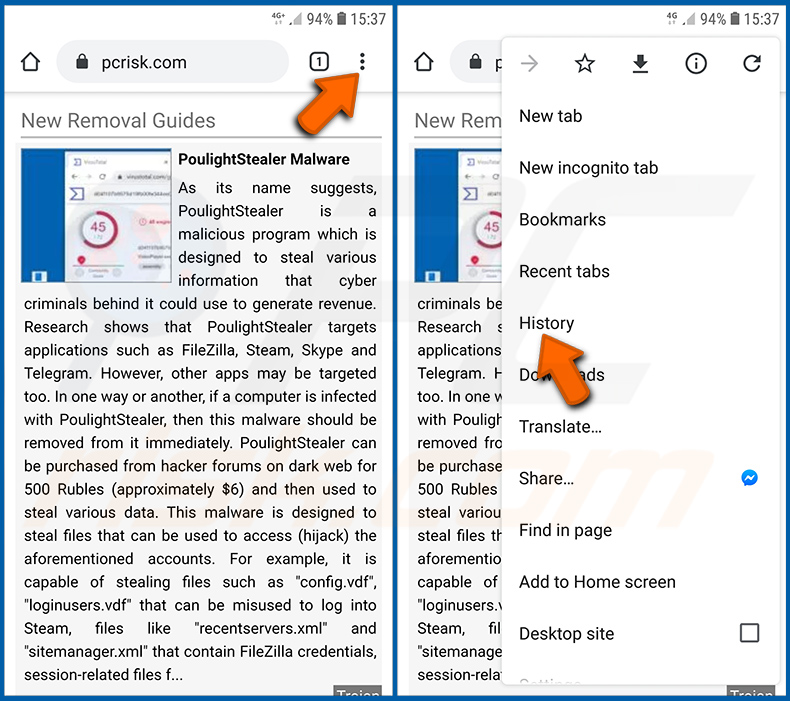

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", elija el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

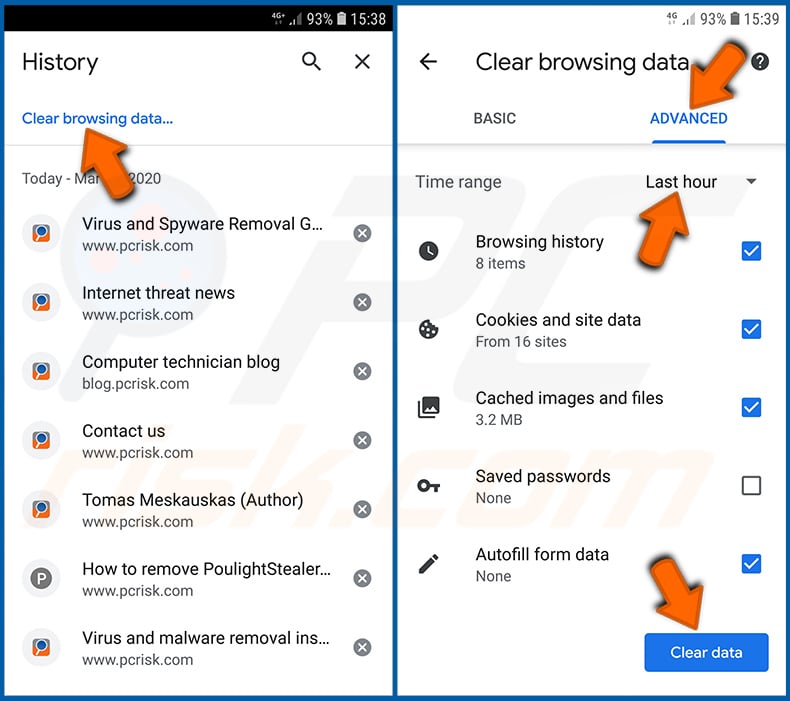

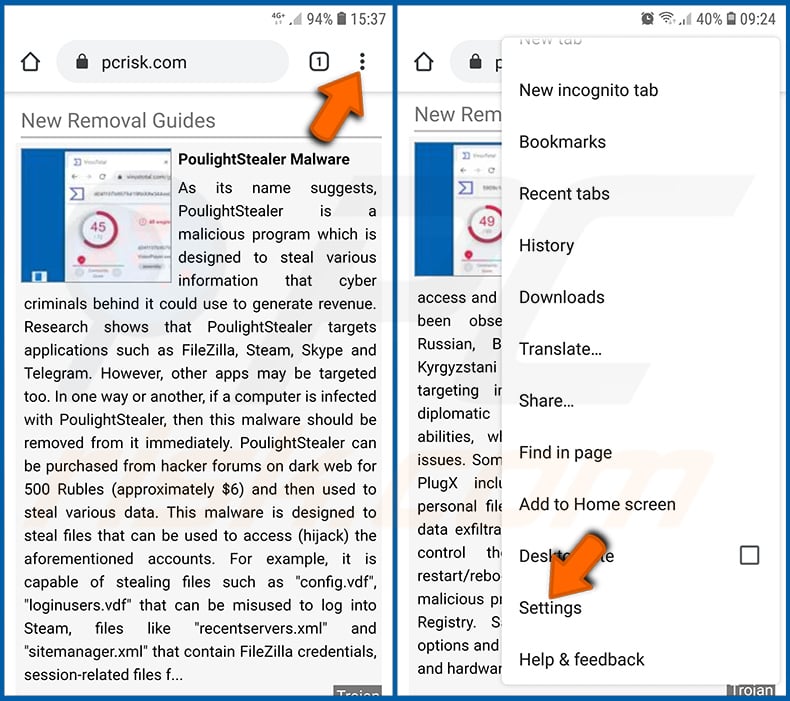

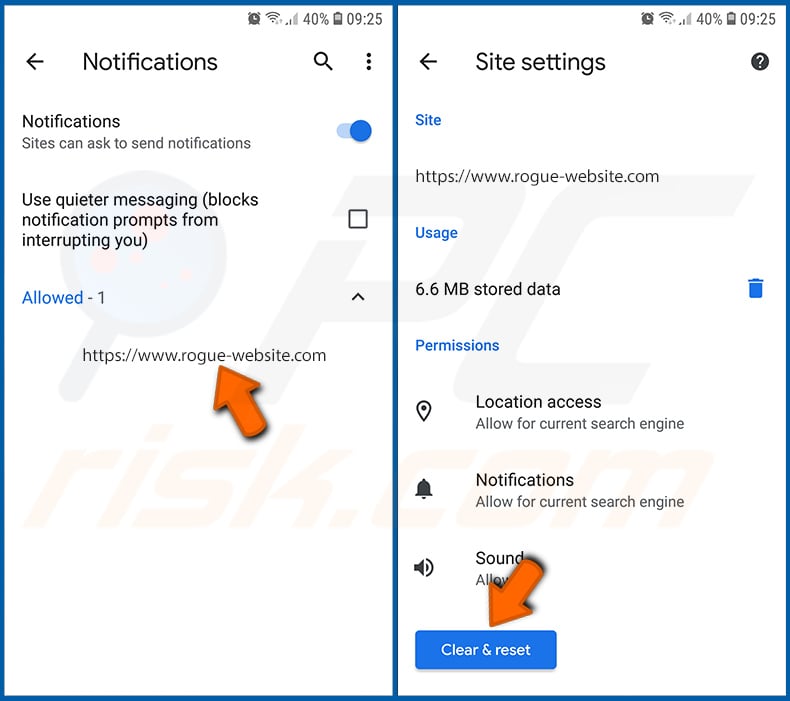

Desactivar las notificaciones del navegador en el navegador web Chrome:

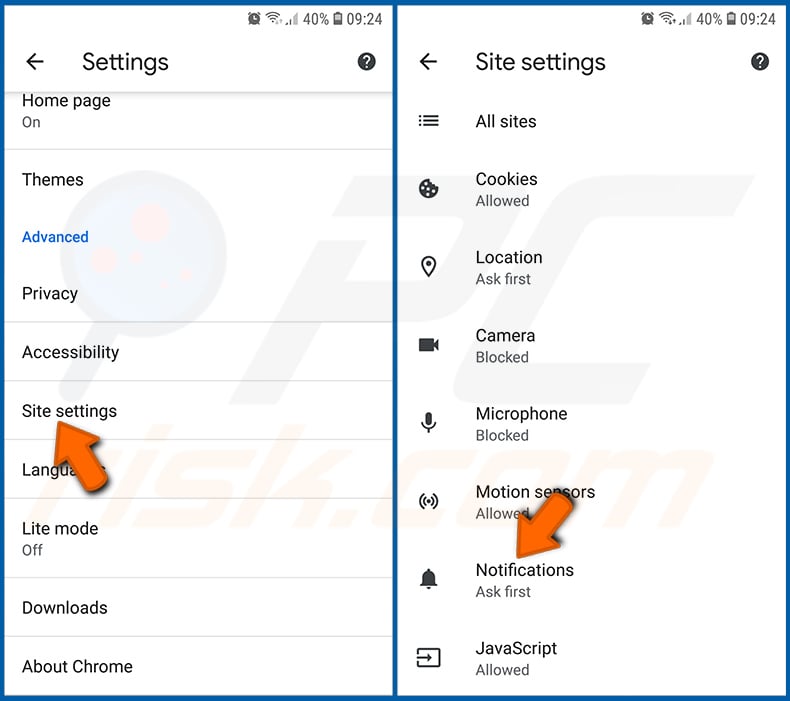

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable abierto.

Baje hasta que vea la opción "Configuración del sitio" y tóquela. Baje hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones al navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones, sin embargo, una vez que vuelva a visitar el mismo sitio, podría pedir permiso de nuevo.

Puede elegir si desea conceder estos permisos (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá permiso).

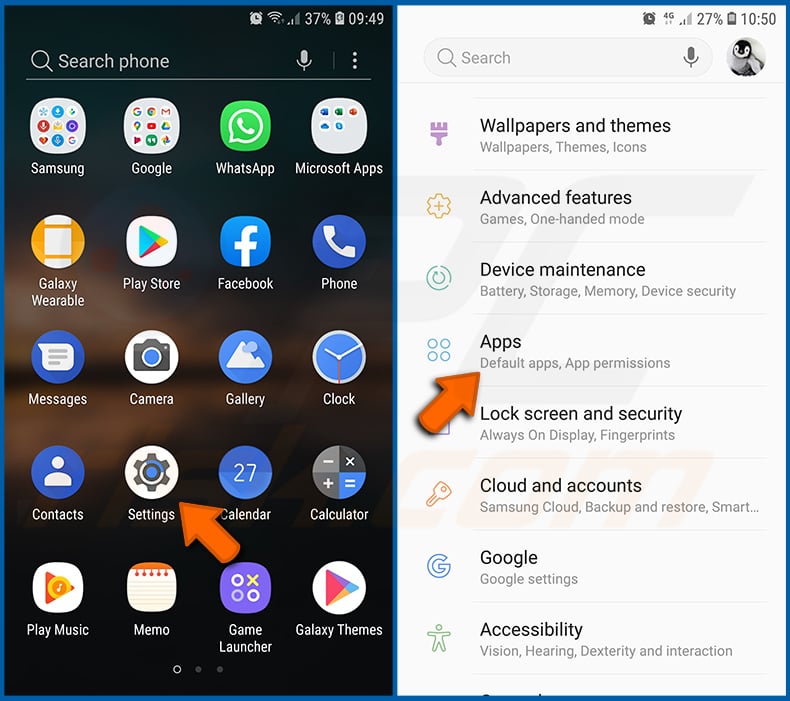

Resetear el navegador Chrome:

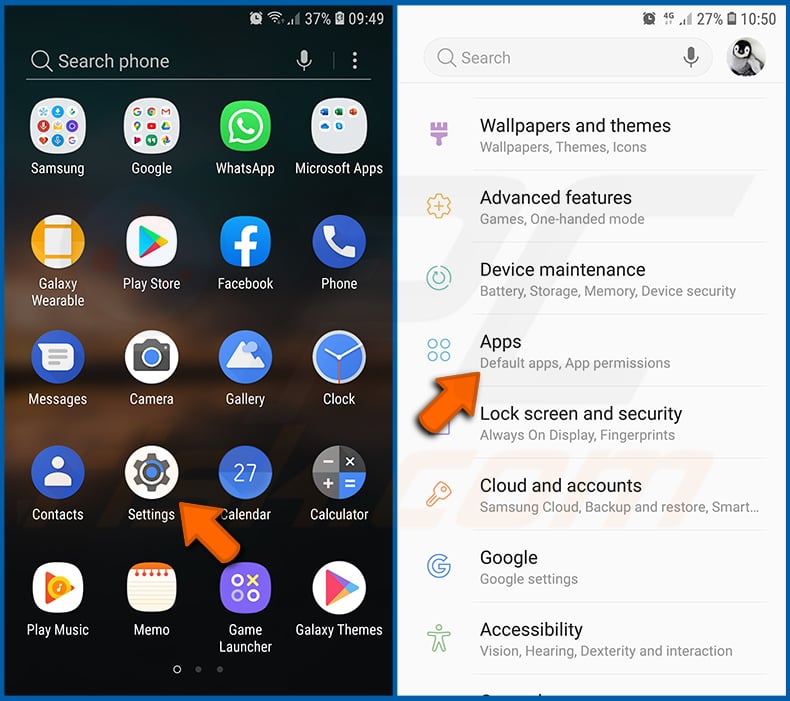

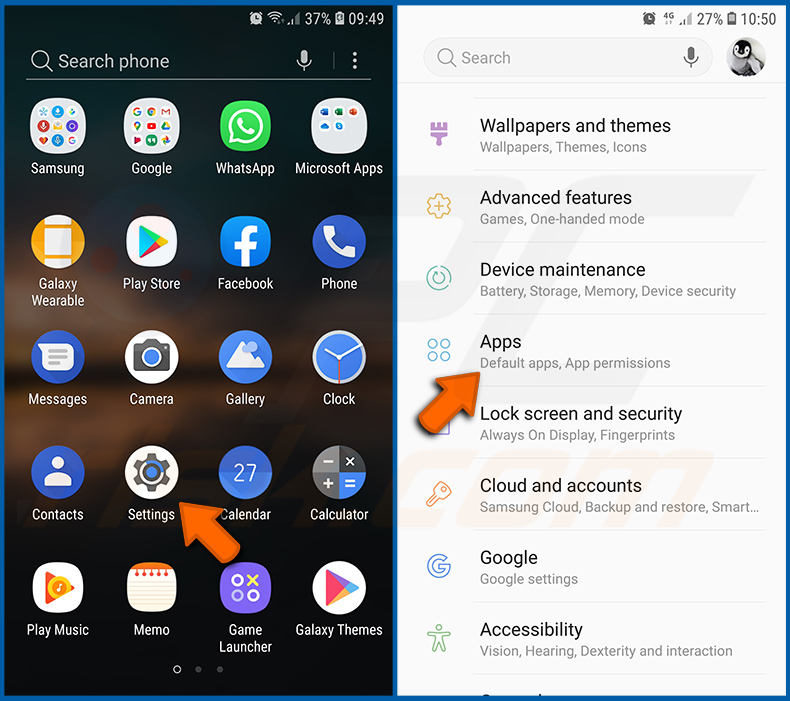

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

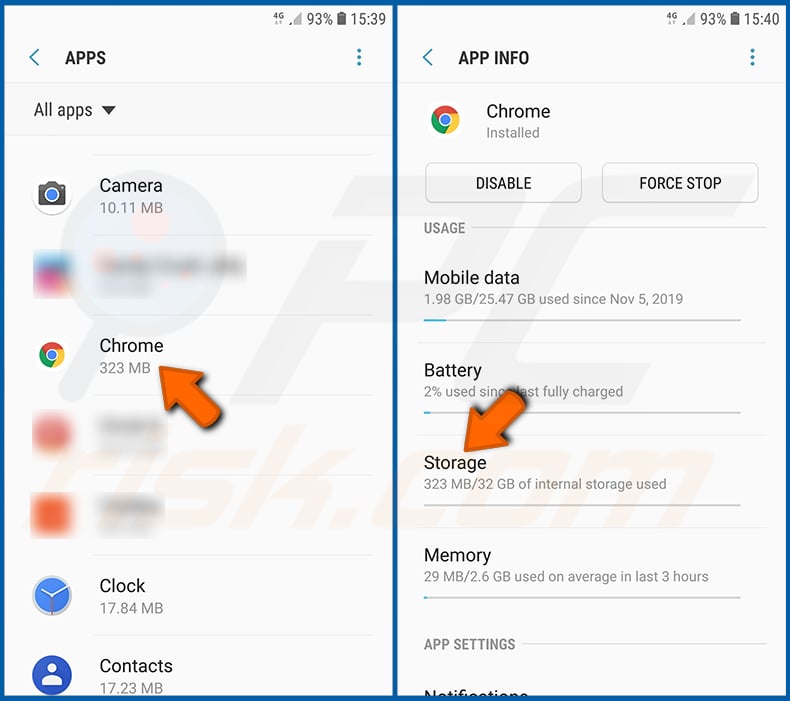

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Por lo tanto, se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

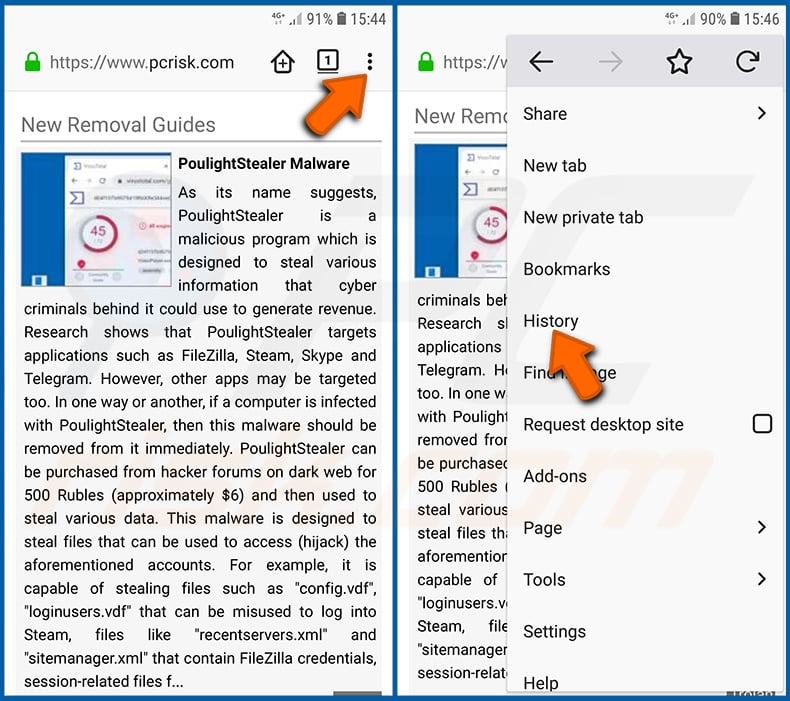

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

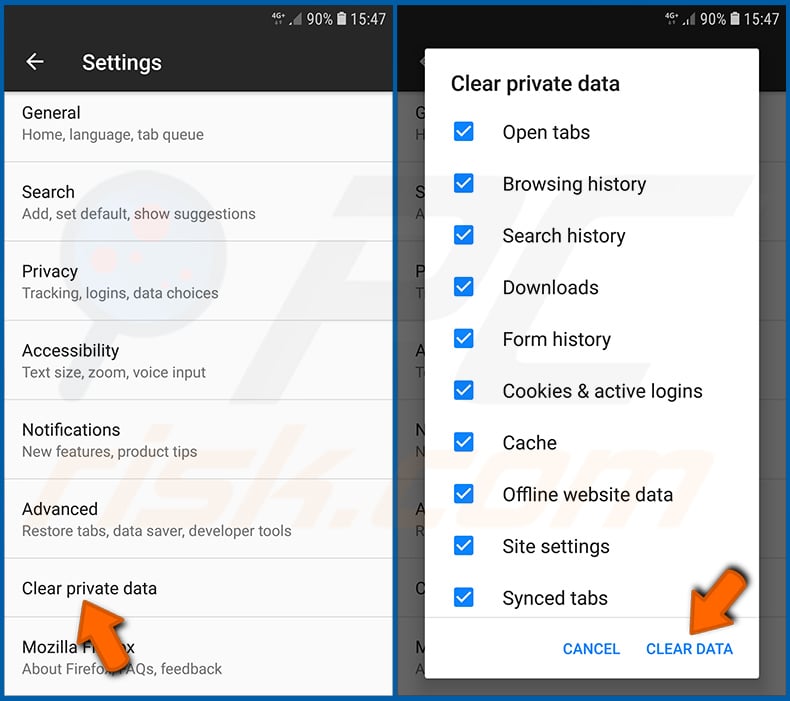

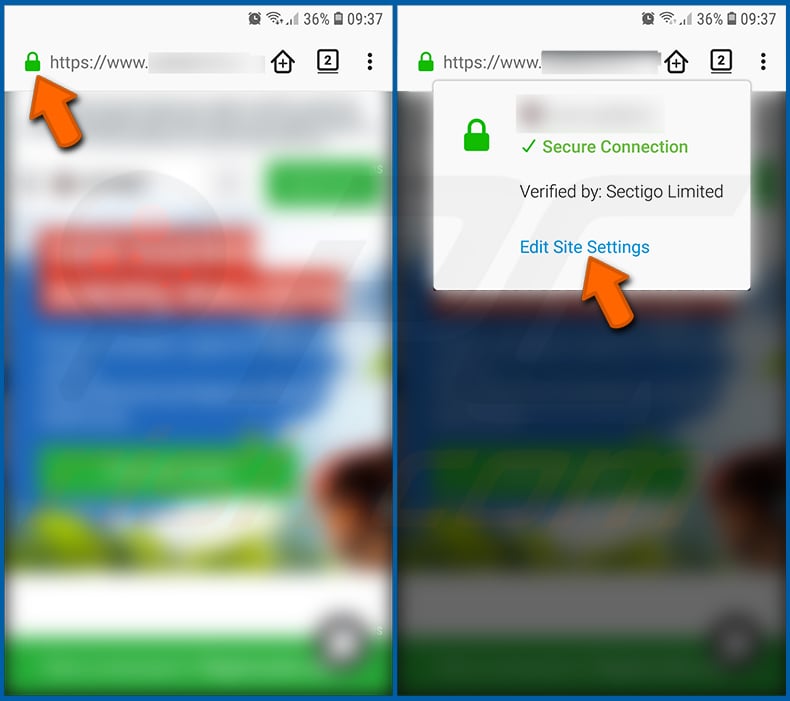

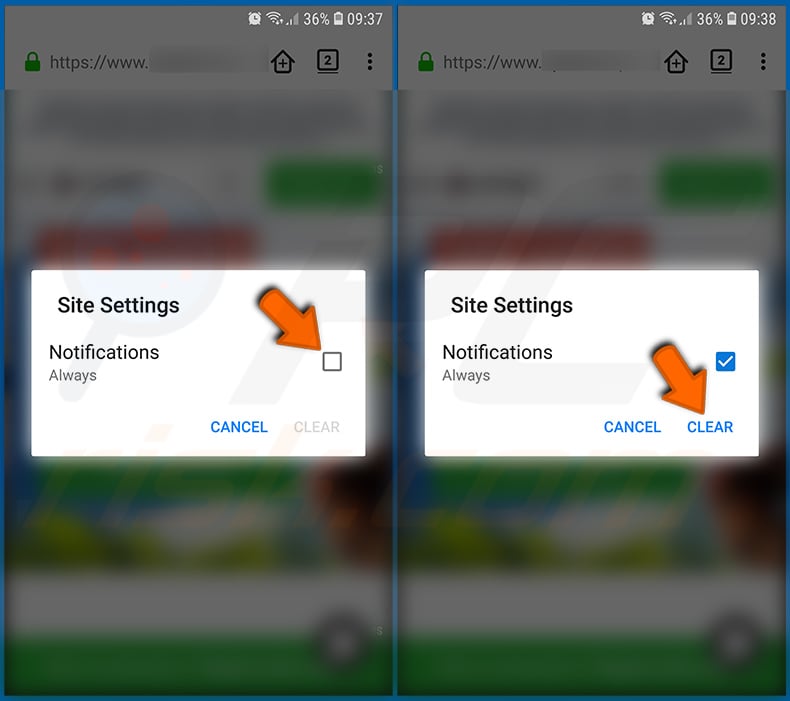

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

Resetear el navegador web Firefox:

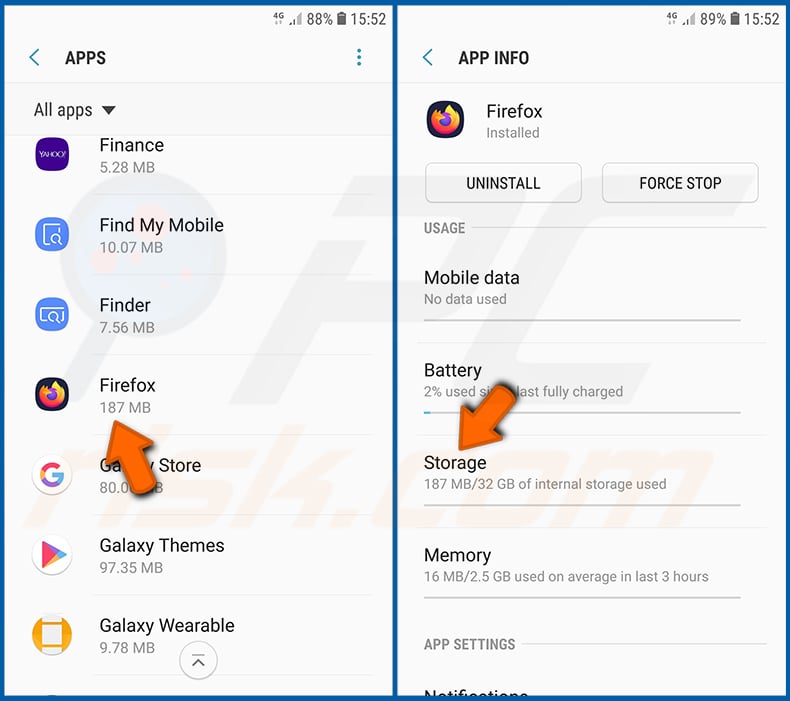

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

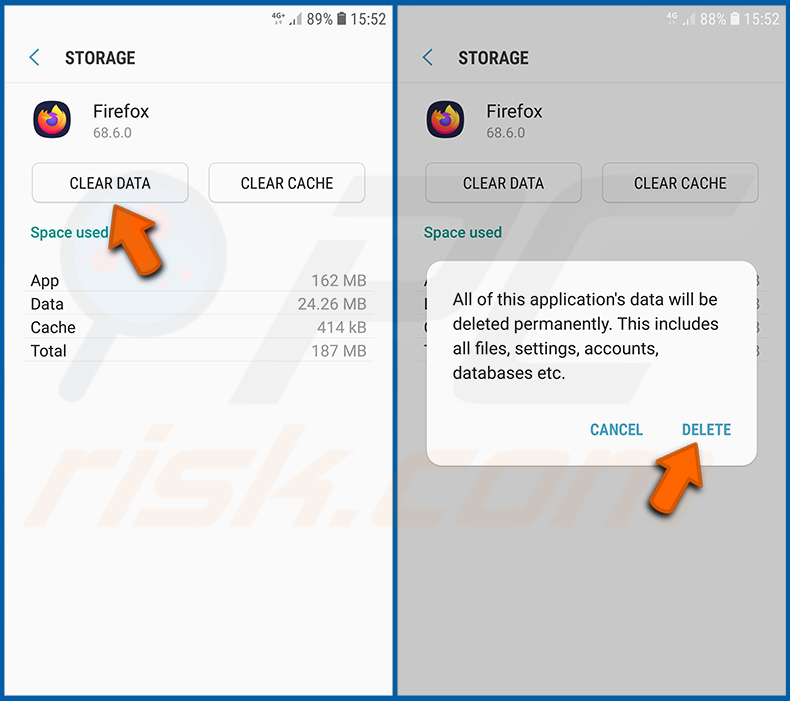

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Por lo tanto, se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

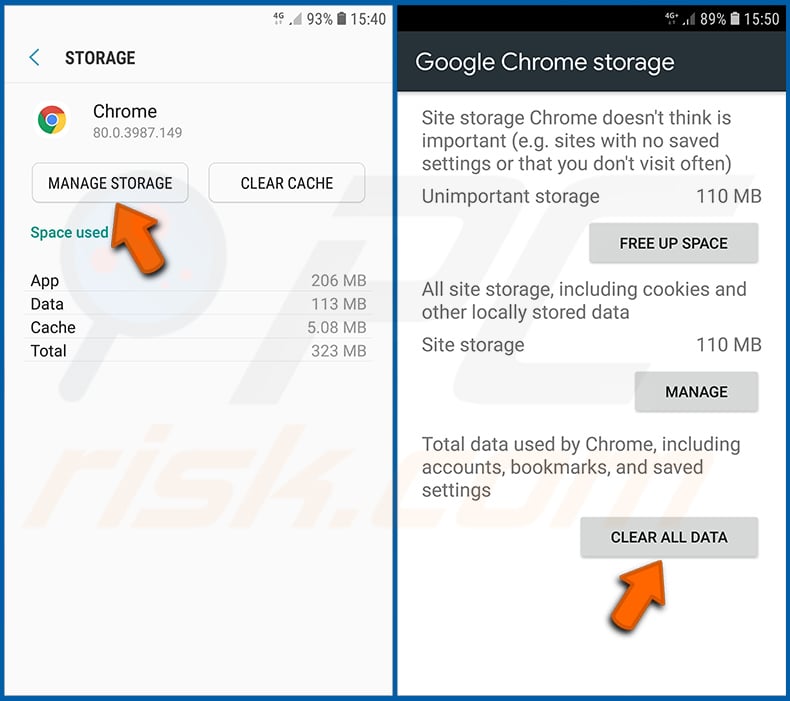

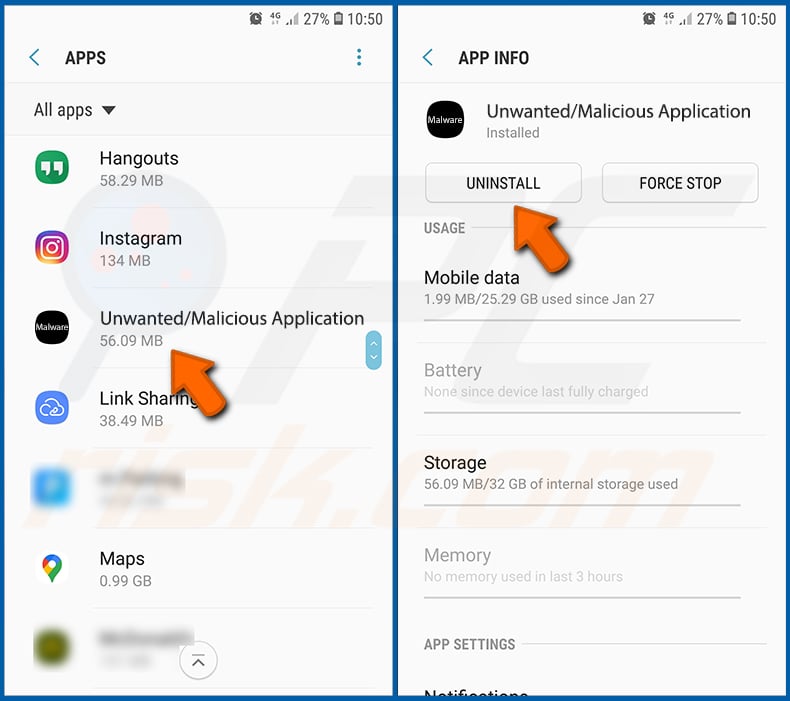

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

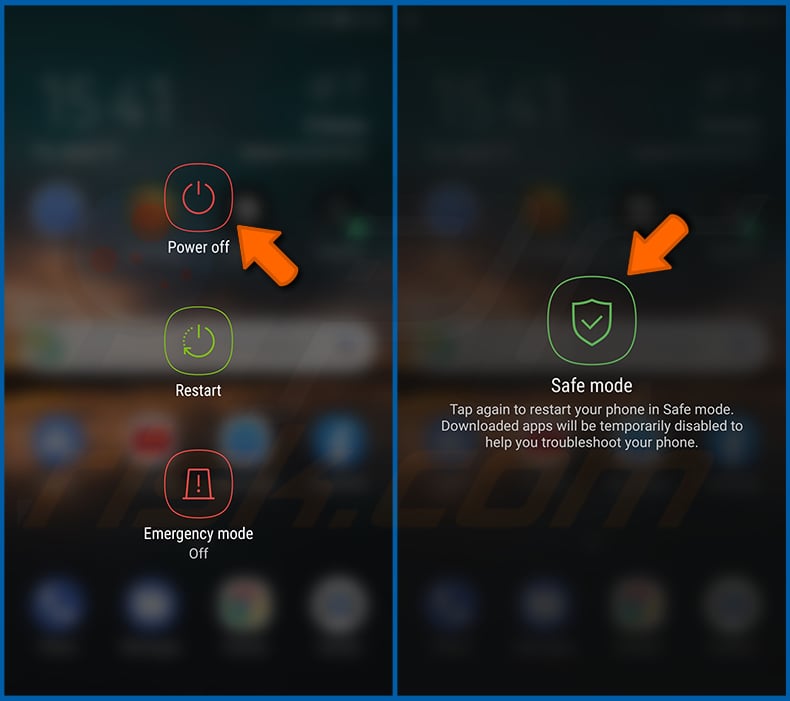

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que le impiden hacerlo cuando el dispositivo está funcionando "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo seguro" y podrá ejecutarlo reiniciando el dispositivo.

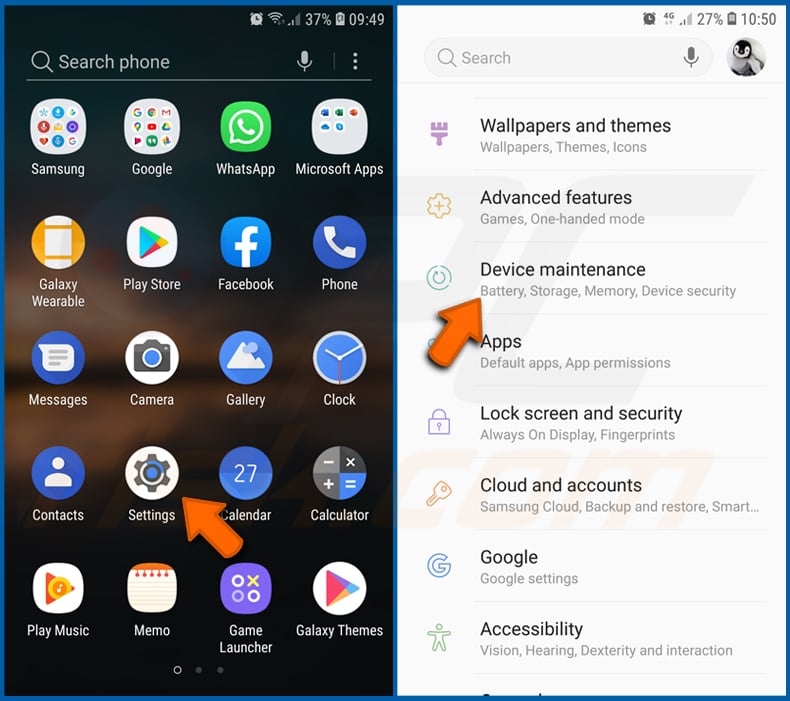

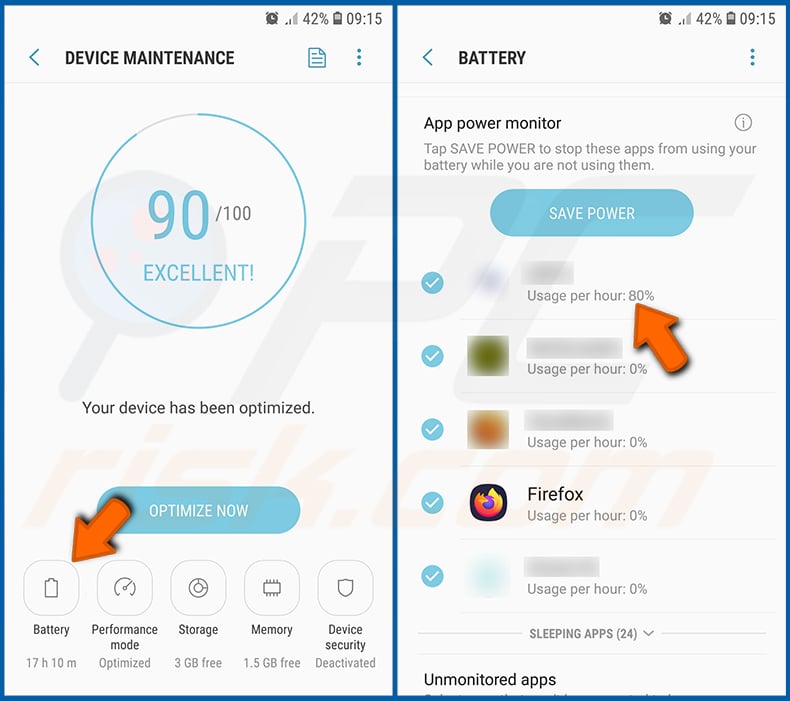

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para consumir la menor cantidad de energía posible con el fin de ofrecer la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

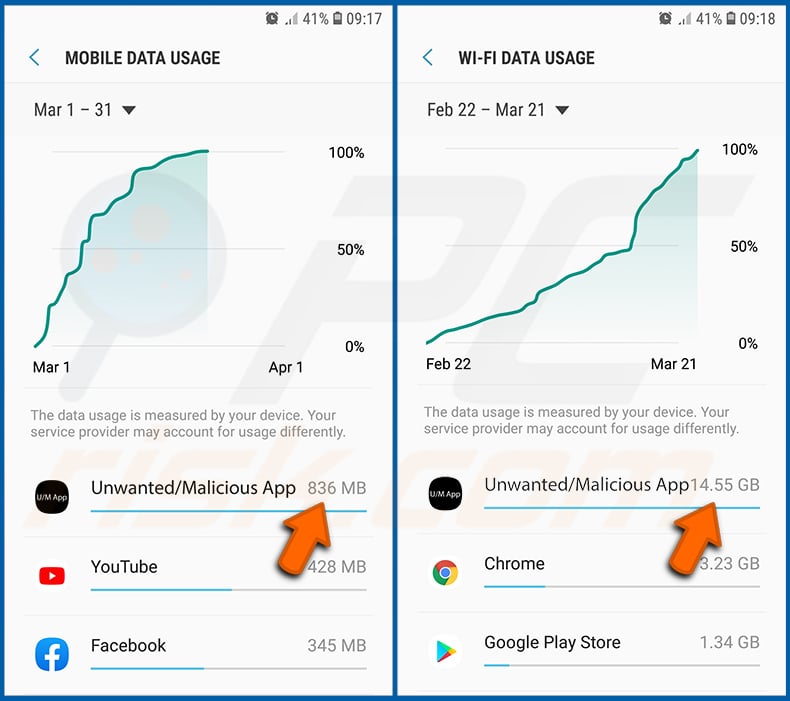

Comprobar el uso de datos de varias aplicaciones:

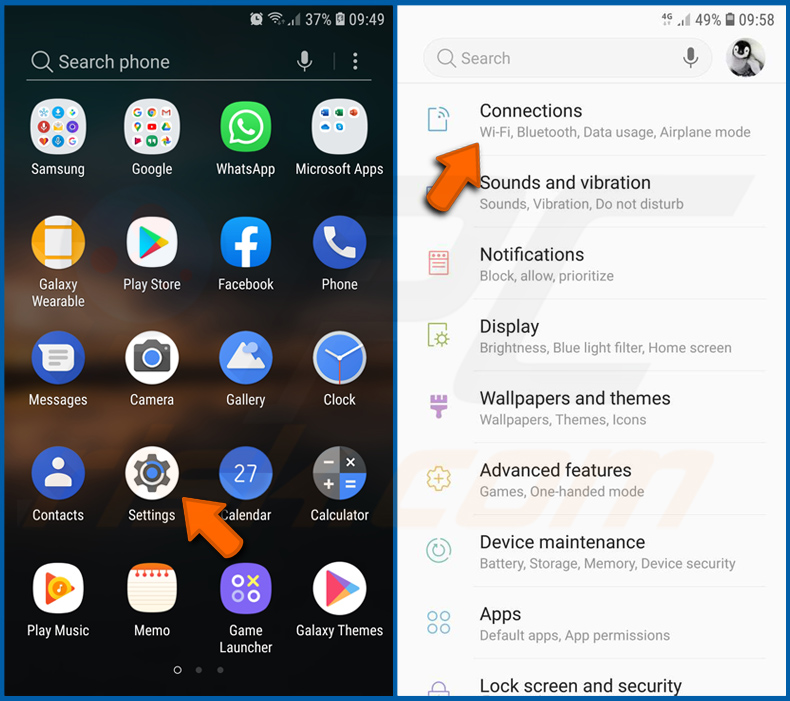

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Por lo tanto, un uso de datos significativo podría indicar la presencia de una aplicación maliciosa.

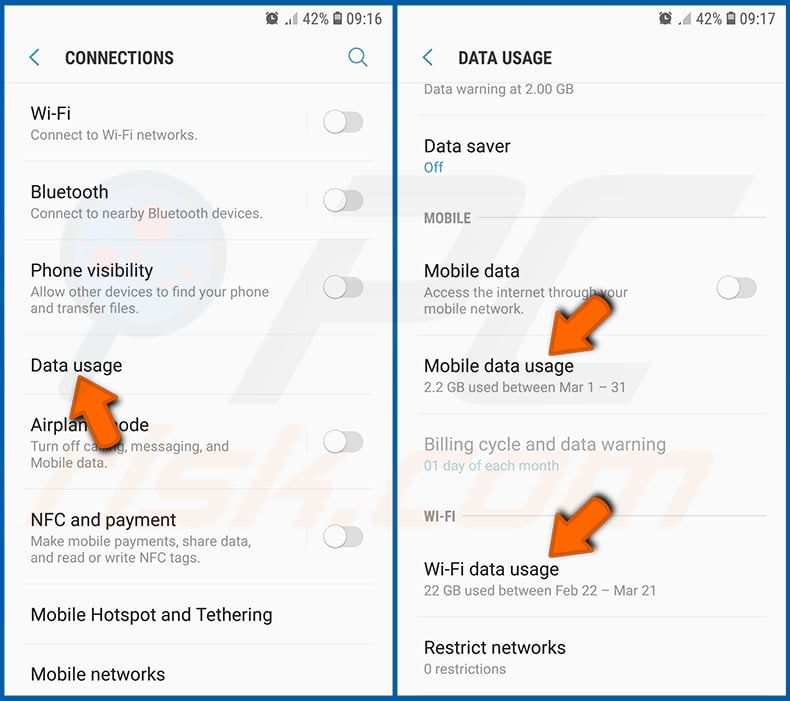

Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar únicamente cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como Wi-Fi.

Si encuentra una aplicación que utiliza muchos datos aunque nunca la utilice, le recomendamos encarecidamente que la desinstale lo antes posible.

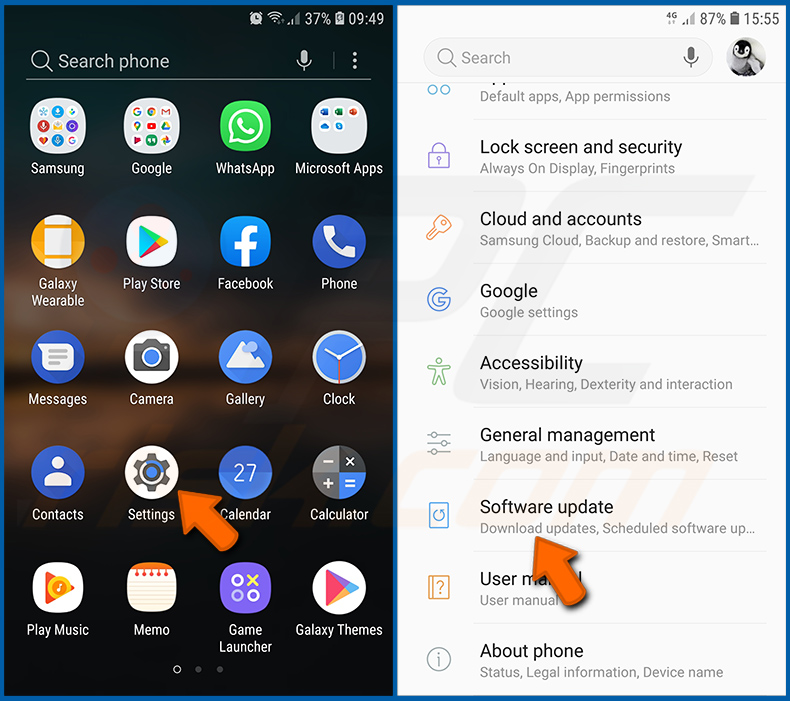

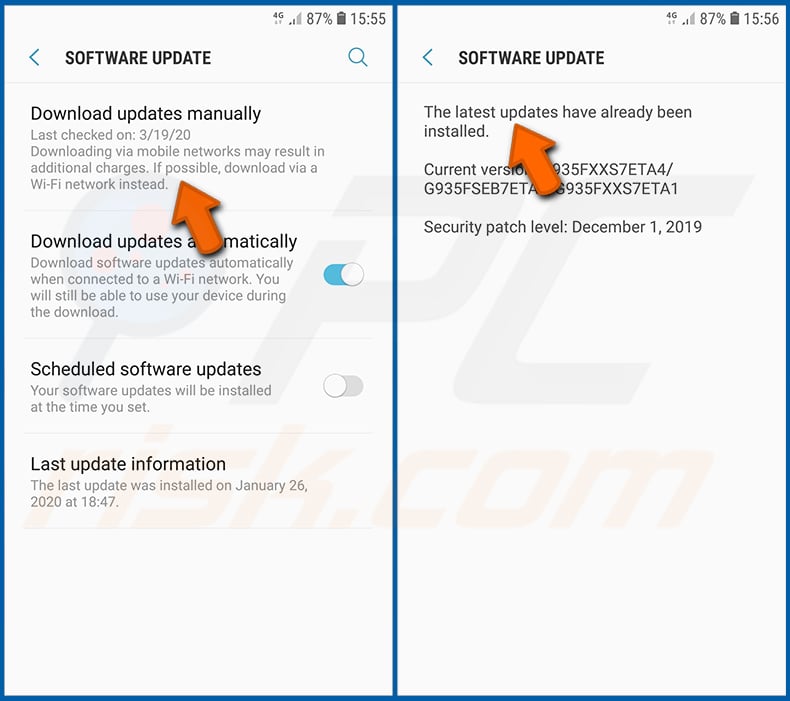

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica para la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente diversos parches de seguridad y actualizaciones de Android para corregir errores y fallos, de los que pueden aprovecharse los ciberdelincuentes. Un sistema desactualizado es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - esto permitirá que el sistema le notifique cuando se publique una actualización y la instalará automáticamente.

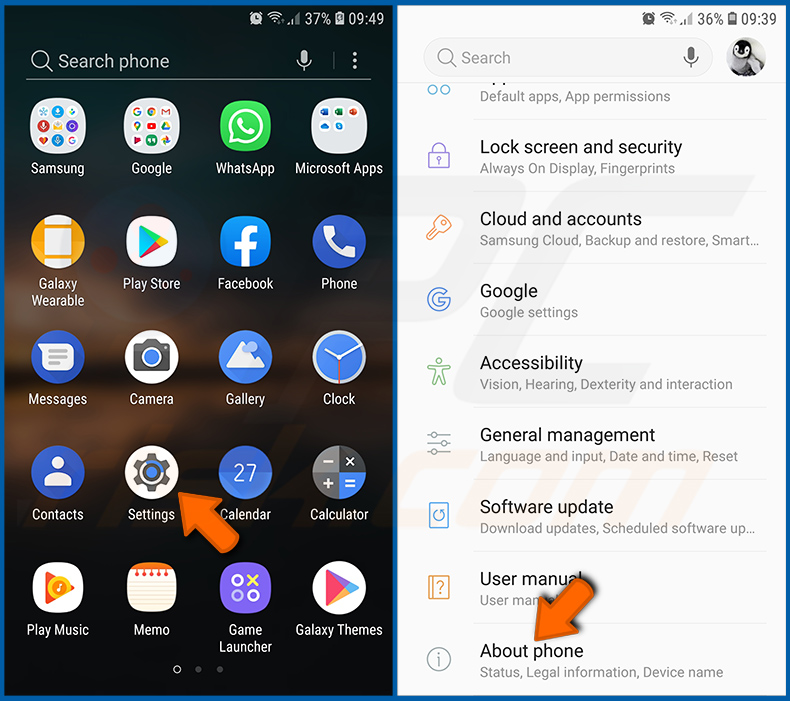

Restablecer el sistema a su estado por defecto:

Realizar un "Reset de fábrica" es una buena manera de eliminar todas las aplicaciones no deseadas, restaurar la configuración del sistema a los valores predeterminados y limpiar el dispositivo en general.

Tenga en cuenta que se borrarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etcétera. Es decir, el dispositivo se restaurará a su configuración de fábrica.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora elija la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra completamente todos los datos almacenados;

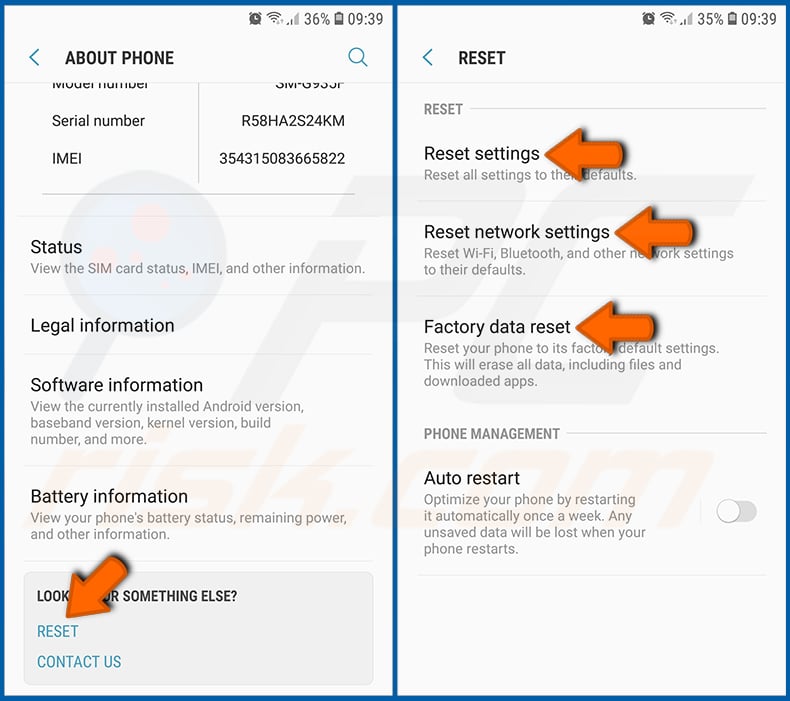

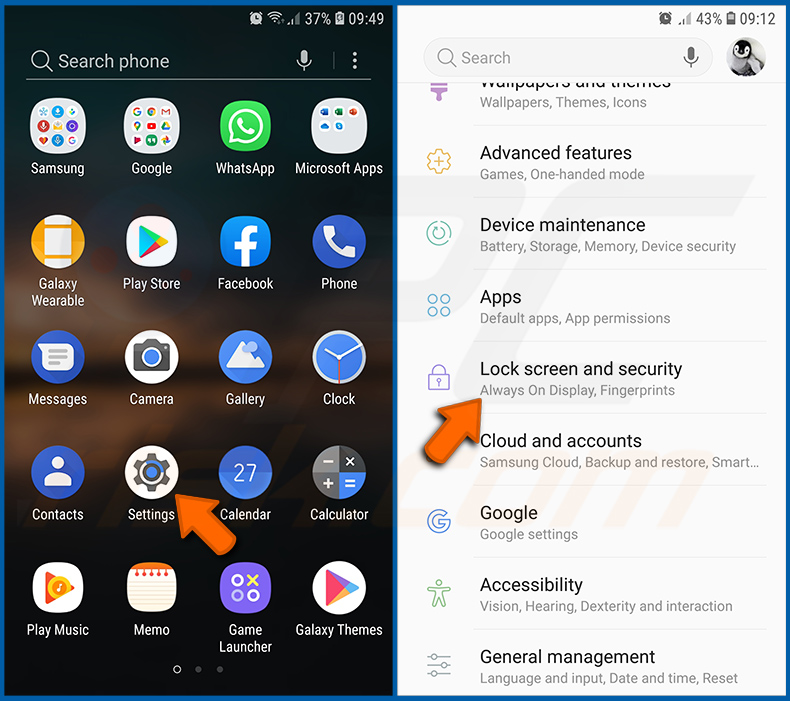

Desactivar las aplicaciones que tengan privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible, siempre hay que comprobar qué aplicaciones tienen estos privilegios y desactivar las que no deberían tenerlos.

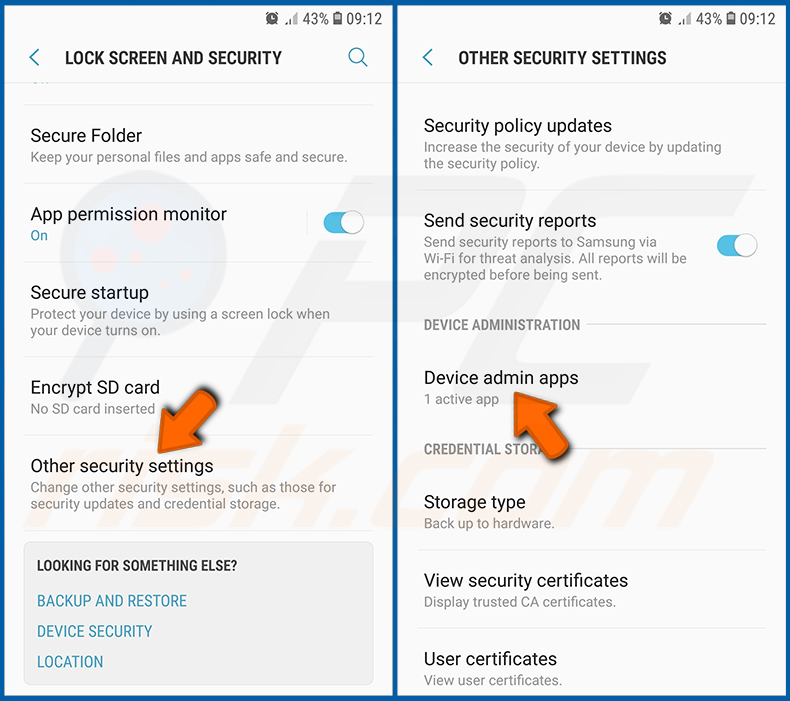

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

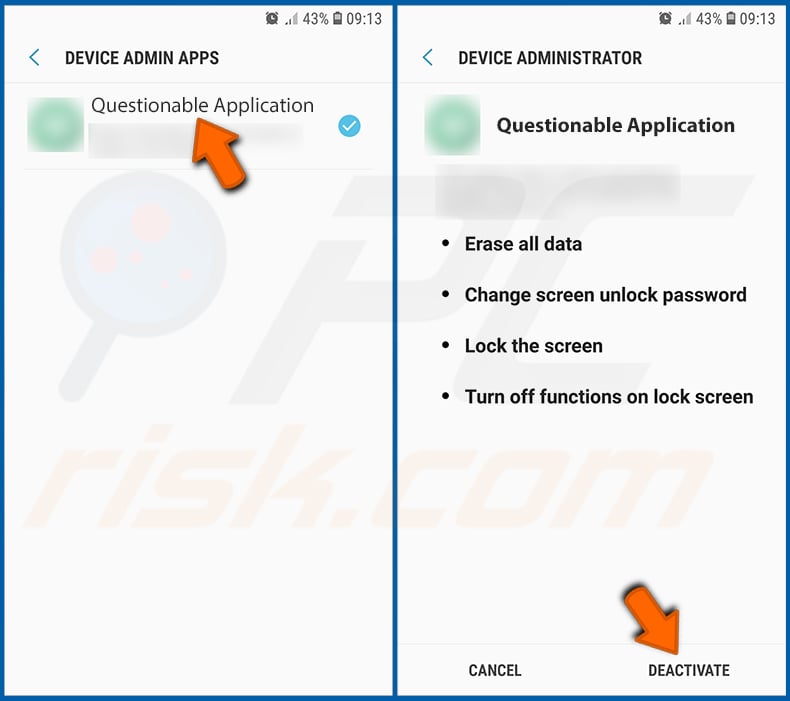

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi dispositivo Android está infectado con el malware Joker, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, la mayoría de los programas maliciosos se pueden eliminar sin formatear.

¿Cuáles son los mayores problemas que puede causar el malware Joker?

Los peligros que plantea una infección dependen de las capacidades del malware y del modus operandi de los ciberdelincuentes. Joker opera principalmente suscribiendo a las víctimas a servicios premium y llamando/enviando mensajes de texto a números premium. También tiene algunas funciones de robo de datos. Por lo general, este tipo de infecciones pueden provocar graves problemas de privacidad, pérdidas económicas y posibles robos de identidad.

¿Cuál es la finalidad del malware Joker?

La mayoría de los programas maliciosos se utilizan para generar ingresos, y Joker no es una excepción. Sin embargo, es pertinente mencionar que el malware también puede ser utilizado por los ciberdelincuentes para divertirse, llevar a cabo rencores personales, interrumpir procesos (por ejemplo, sitios web, servicios, empresas, etc.), e incluso lanzar ataques por motivos políticos/geopolíticos.

¿Cómo se infiltró el malware Joker en mi dispositivo Android?

Se ha observado que el malware Joker se propaga activamente bajo diversos disfraces a través de Google Play Store. Sin embargo, también podría proliferar utilizando otras técnicas. El malware se distribuye principalmente a través de descargas no autorizadas, estafas en línea, publicidad maliciosa, correos electrónicos y mensajes de spam, fuentes de descarga dudosas (por ejemplo, sitios de software gratuito y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de software ("cracking") y actualizaciones falsas.

▼ Mostrar discusión.