Cómo detectar estafas como "I Regret To Inform You About Some Sad News For You"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de estafa es "I Regret To Inform You About Some Sad News For You"?

Tras analizar este correo electrónico, hemos determinado que se trata de una estafa de sextorsión que amenaza con compartir (divulgar) vídeos de los destinatarios visitando sitios web para adultos y su información personal. El objetivo de este correo es engañar a los destinatarios para que envíen una cantidad determinada de Bitcoins al monedero proporcionado. Ninguna de las afirmaciones de este correo electrónico es cierta. Por lo tanto, debe ser ignorado.

Más información sobre la estafa de sextorsión "I Regret To Inform You About Some Sad News For You"

Este correo electrónico afirma que se ha obtenido acceso a un ordenador y se han observado actividades en Internet. Afirma que se ha pirateado una cuenta de correo electrónico. También afirma que el sistema operativo se ha infectado con un troyano que ha accedido a la cámara web, el micrófono, las cuentas de redes sociales, los programas de mensajería, las listas de contactos, las fotos descargadas, el historial de navegación web y otros datos.

El propósito de este correo electrónico es engañar a los destinatarios haciéndoles creer que se han grabado vídeos comprometedores y que se revelarán si no se pagan 1490 dólares en Bitcoins a la cartera BTC proporcionada. Insta a los destinatarios a pagar el rescate en un plazo de 48 horas desde la recepción del mismo.

Cabe mencionar que este correo electrónico parece haber sido enviado desde la dirección del destinatario. Los estafadores utilizan una técnica de suplantación de identidad para engañar a los destinatarios desprevenidos haciéndoles creer que su cuenta de correo electrónico ha sido hackeada.

| Nombre | Estafa por correo electrónico "I Regret To Inform You About Some Sad News For You" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | Se ha obtenido acceso a un ordenador y se ha obtenido material confidencial |

| Dirección de la criptomoneda del ciberdelincuente | 1r8KDQsoFUWLdV1D2L1vc66YibNDrrYys, bc1quv2l07cec2pluq6qgpv95fu990mjlm7ljqksky, 16bHkVFULVmxTGVi2XKpwzkt5KrRnThzPg, 1DnDfzKAjTYWcn6nCVfkXLh5RRaGBUZ7nE, 1EhjD4hzLpwuHVu52ScHTJASqPdkC6SD4, 1P5vLEEuGawo33WLs3pVdxTuyjqt7Ymf9C |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Estafas similares en general

Por regla general, los estafadores que están detrás de las estafas de sextorsión coaccionan a los destinatarios para que paguen un rescate por no compartir el material obtenido (vídeos, fotos, archivos/datos personales). Afirman que han accedido a una webcam, un micrófono o a un ordenador de alguna otra forma. La mayoría de los estafadores exigen que se les pague en criptomoneda (proporcionan una dirección de criptobilletera en sus direcciones de correo electrónico).

Ejemplos de correos electrónicos similares son "I Broke Into Your Computer System Using The Wireless Network Router Email Scam", "We Are Ukrainian Hackers And We Hacked Your Site Email Scam", y "Your System Has Been Hacked With A Trojan Virus Email Scam". Es importante saber que el correo electrónico puede utilizarse como canal de distribución de programas maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Cuando los correos electrónicos se utilizan para propagar programas maliciosos, contienen archivos adjuntos o enlaces maliciosos. En ambos casos, las amenazas los utilizan para engañar a los destinatarios y hacer que descarguen y ejecuten programas maliciosos. Normalmente, estos correos electrónicos se disfrazan de mensajes importantes/oficiales/urgentes de entidades legítimas.

Los archivos más utilizados para distribuir malware son documentos PDF, de Microsoft y otros, archivos JavaScript, ejecutables, archivos ISO y archivos comprimidos que contienen ficheros maliciosos.

¿Cómo evitar la instalación de programas maliciosos?

No confíe en correos electrónicos irrelevantes enviados desde direcciones desconocidas y sospechosas (por ejemplo, correos electrónicos enviados desde su dirección). No abra los archivos o enlaces presentados en correos electrónicos de este tipo. Los archivos/enlaces de estos correos pueden ser maliciosos. Utilice sitios web y tiendas oficiales para descargar aplicaciones y archivos. No confíe en otras fuentes.

Mantenga actualizados el sistema operativo y los programas instalados. Utilice las funciones/herramientas proporcionadas (creadas) por los desarrolladores oficiales de software para actualizar y activar el software instalado.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto que aparece en el correo electrónico "I Regret To Inform You About Some Sad News For You":

Subject: Don't miss your unsettled payment. Complete your debt payment now.

Hi there!

I regret to inform you about some sad news for you.

Approximately a month or two ago I have succeeded to gain a total access to all your devices utilized for browsing internet.

Moving forward, I have started observing your internet activities on continuous basis.Go ahead and take a look at the sequence of events provided below for your reference:

Initially I bought an exclusive access from hackers to a long list of email accounts (in today's world, that is really a common thing, which can arranged via internet).

Evidently, it wasn't hard for me to proceed with logging in your email account (-).Within the same week, I moved on with installing a Trojan virus in Operating Systems for all devices that you use to login to email.

Frankly speaking, it wasn't a challenging task for me at all (since you were kind enough to click some of the links in your inbox emails before).

Yeah, geniuses are among us.Because of this Trojan I am able to gain access to entire set of controllers in devices (e.g., your video camera, keyboard, microphone and others).

As result, I effortlessly downloaded all data, as well as photos, web browsing history and other types of data to my servers.

Moreover, I have access to all social networks accounts that you regularly use, including emails, including chat history, messengers, contacts list etc.

My unique virus is incessantly refreshing its signatures (due to control by a driver), and hence remains undetected by any type of antiviruses.Hence, I guess by now you can already see the reason why I always remained undetected until this very letter...

During the process of compilation of all the materials associated with you,

I also noticed that you are a huge supporter and regular user of websites hosting nasty adult content.

Turns out to be, you really love visiting porn websites, as well as watching exciting videos and enduring unforgettable pleasures.

As a matter of fact, I was not able to withstand the temptation, but to record certain nasty solo action with you in main role,

and later produced a few videos exposing your masturbation and cumming scenes.If until now you don't believe me, all I need is one-two mouse clicks to make all those videos with everyone you know,

including your friends, colleagues, relatives and others.

Moreover, I am able to upload all that video content online for everyone to see.

I sincerely think, you certainly would not wish such incidents to take place, in view of the lustful things demonstrated in your commonly watched videos,

(you absolutely know what I mean by that) it will cause a huge adversity for you.There is still a solution to this matter, and here is what you need to do:

You make a transaction of $1490 USD to my account (an equivalent in bitcoins, which recorded depending on the exchange rate at the date of funds transfer),

hence upon receiving the transfer, I will immediately get rid of all those lustful videos without delay.

After that we can make it look like there was nothing happening beforehand.

Additionally, I can confirm that all the Trojan software is going to be disabled and erased from all devices that you use. You have nothing to worry about,

because I keep my word at all times.That is indeed a beneficial bargain that comes with a relatively reduced price,

taking into consideration that your profile and traffic were under close monitoring during a long time frame.

If you are still unclear regarding how to buy and perform transactions with bitcoins - everything is available online.Below is my bitcoin wallet for your further reference: 1r8KDQsoFUWLdV1D2L1vc66YibNDrrYys

All you have is 48 hours and the countdown begins once this email is opened (in other words 2 days).

The following list includes things you should remember and avoid doing:

> There's no point to try replying my email (since this email and return address were created inside your inbox).

> There's no point in calling police or any other types of security services either. Furthermore, don't you dare sharing this info with any of your friends.

If I discover that (taking into consideration my skills, it will be really simple, because I control all your systems and continuously monitor them) -

your nasty clip will be shared with public straight away.

> There's no point in looking for me too - it won't result in any success. Transactions with cryptocurrency are completely anonymous and untraceable.

> There's no point in reinstalling your OS on devices or trying to throw them away. That won't solve the issue,

since all clips with you as main character are already uploaded on remote servers.Things that may be concerning you:

> That funds transfer won't be delivered to me.

Breathe out, I can track down everything right away, so once funds transfer is finished,

I will know for sure, since I interminably track down all activities done by you (my Trojan virus controls all processes remotely, just as TeamViewer).

> That your videos will be distributed, even though you have completed money transfer to my wallet.

Trust me, it is worthless for me to still bother you after money transfer is successful. Moreover, if that was ever part of my plan, I would do make it happen way earlier!We are going to approach and deal with it in a clear manner!

In conclusion, I'd like to recommend one more thing... after this you need to make certain you don't get involved in similar kind of unpleasant events anymore!

My recommendation - ensure all your passwords are replaced with new ones on a regular basis.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Estafa de sextorsión "I Regret To Inform You About Some Sad News For You"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

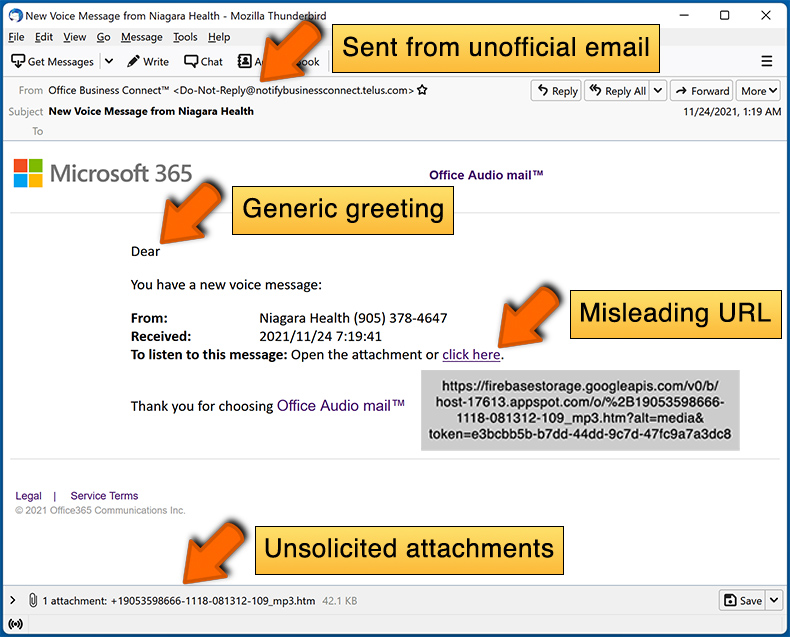

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Este correo electrónico de extorsión sexual no es personal. Lo más probable es que su dirección de correo electrónico se haya obtenido tras una violación de datos o se haya introducido en un sitio web comprometido.

¿Han pirateado mi ordenador y tiene el remitente alguna información?

No, su ordenador no ha sido pirateado ni infectado. Como mencionamos en nuestro artículo, los estafadores utilizan una técnica de suplantación de identidad para que parezca que el correo electrónico se envía desde la dirección de un destinatario. Utilizan esta técnica para engañar a los usuarios desprevenidos y hacerles creer que sus cuentas han sido pirateadas.

¿Cómo consiguieron los ciberdelincuentes la contraseña de mi cuenta de correo electrónico?

Por lo general, los delincuentes obtienen las contraseñas tras una filtración de datos. Además, los ciberdelincuentes pueden obtener la contraseña de algún sitio web de phishing (u otra página no fiable) donde se haya proporcionado

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Es muy poco probable. Las transacciones de criptomoneda son irreversibles. Por lo tanto, es imposible recuperar los fondos transferidos sin la intervención del destinatario.

¿Elimina Combo Cleaner las infecciones de malware presentes en los archivos adjuntos?

Sí, Combo Cleaner puede detectar (y eliminar) casi todos los programas maliciosos conocidos. Es importante mencionar que el malware de alto nivel suele esconderse en lo más profundo del sistema. Por lo tanto, los sistemas operativos deben analizarse mediante un análisis completo para detectar y eliminar este tipo de malware.

▼ Mostrar discusión.