Cómo eliminar el malware ThirdEye de un ordenador

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es ThirdEye?

ThirdEye es el nombre de un ladrón de información dirigido a usuarios de Windows. Aunque este malware no está clasificado como altamente avanzado, su objetivo principal es extraer información sensible de los sistemas comprometidos. Los datos robados pueden servir de base para posteriores ciberataques.

Más información sobre ThirdEye

El funcionamiento del ladrón de información ThirdEye es bastante sencillo. Recopila información del sistema de las máquinas comprometidas, incluidos los detalles de la BIOS y el hardware. Además, busca archivos, carpetas, procesos en ejecución e información de red. ThirdEye transmite los datos recopilados a su servidor de Comando y Control (C2) designado.

La información del sistema obtenida de las máquinas comprometidas, incluidos los detalles de la BIOS y el hardware, puede ser utilizada por los ciberdelincuentes para diversos fines maliciosos. Mediante el análisis de esta información, pueden identificar vulnerabilidades o puntos débiles en el sistema, que pueden ser explotados para un acceso no autorizado o un mayor compromiso.

Por ejemplo, el conocimiento del hardware y de la versión de la BIOS puede ayudarles a dirigir exploits específicos o a idear ataques sofisticados. En resumen, los ciberdelincuentes pueden aprovechar la información obtenida para planificar ataques selectivos, obtener acceso no autorizado, realizar robos de identidad o facilitar otras actividades maliciosas.

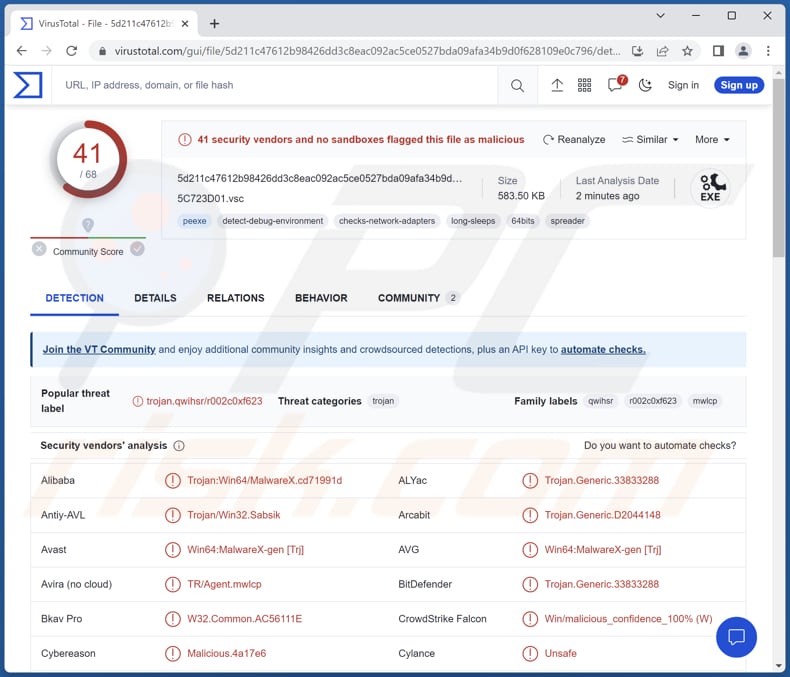

| Nombre | Ladrón de información ThirdEye |

| Tipo de amenaza | Ladrón de información |

| Nombres de detección | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.Generic.33833288), ESET-NOD32 (Una variante de Win64/Agent.CKC), Kaspersky (Trojan.Win64.Agent.qwihsr), Microsoft (Trojan:Win32/Wacatac.B!ml), Lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Posibles daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Conclusión

En general, la comprensión de las capacidades y los riesgos asociados a ThirdEye pone de relieve la necesidad de que las personas y las organizaciones permanezcan vigilantes, se mantengan informadas sobre las amenazas emergentes y apliquen medidas eficaces de ciberseguridad para salvaguardar sus sistemas y datos confidenciales.

Otros ejemplos de ladrones de información son Umbral, RedEnergy, y RDStealer.

¿Cómo se infiltró ThirdEye en mi ordenador?

ThirdEye se propaga a través de un archivo ZIP que contiene dos archivos ejecutables (.exe) camuflados como documentos normales (PDF docs) mediante el uso de extensiones de archivo adicionales. El archivo ZIP que contiene el malware ThirdEye puede distribuirse a través de diversos métodos, como adjuntos de correo electrónico, sitios web maliciosos, redes de intercambio de archivos o disfrazado de descargas de software legítimo.

Los ciberdelincuentes pueden utilizar técnicas de ingeniería social, como correos electrónicos de phishing o sitios web engañosos, para engañar a los usuarios y conseguir que descarguen y abran el contenido del archivo ZIP, infectando su sistema con el malware sin saberlo.

¿Cómo evitar la instalación de programas maliciosos?

Tenga cuidado al abrir archivos adjuntos de correo electrónico o al hacer clic en enlaces, sobre todo si proceden de fuentes desconocidas o sospechosas. Descargue programas o archivos únicamente de fuentes fiables, como sitios web oficiales o tiendas de aplicaciones de confianza. Evite las descargas desde sitios web sospechosos o redes P2P, y fuentes similares, ya que pueden contener software malicioso.

Mantenga al día su sistema operativo y todo el software instalando los últimos parches y actualizaciones de seguridad. Utilice programas antivirus fiables y manténgalos actualizados con regularidad. Evite hacer clic en anuncios o ventanas emergentes sospechosos, y tenga cuidado al visitar sitios web desconocidos. Limítese a sitios web conocidos y de confianza para minimizar el riesgo de encontrar contenido malicioso.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es ThirdEye?

- PASO 1. Eliminación manual del malware ThirdEye.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

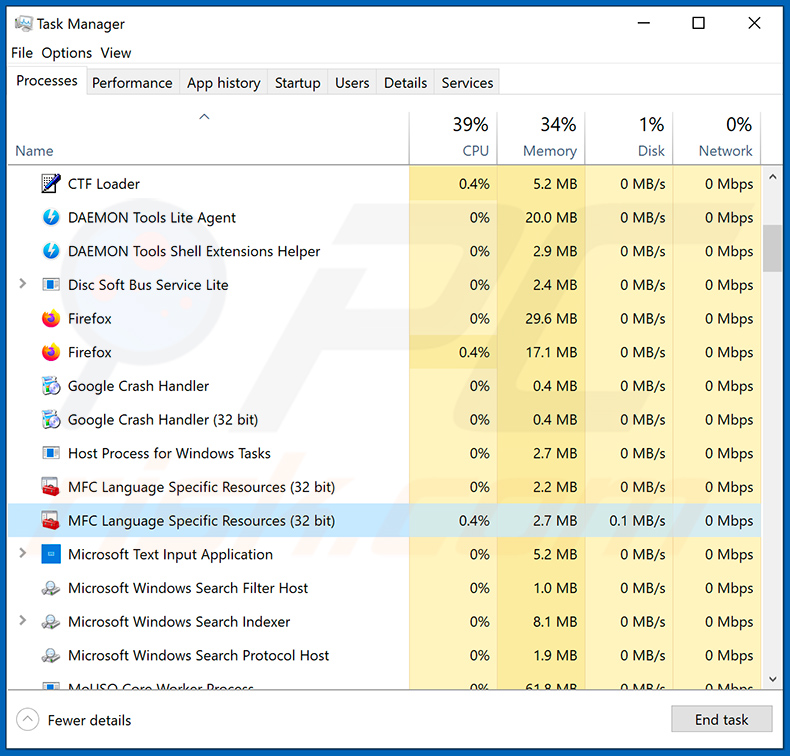

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

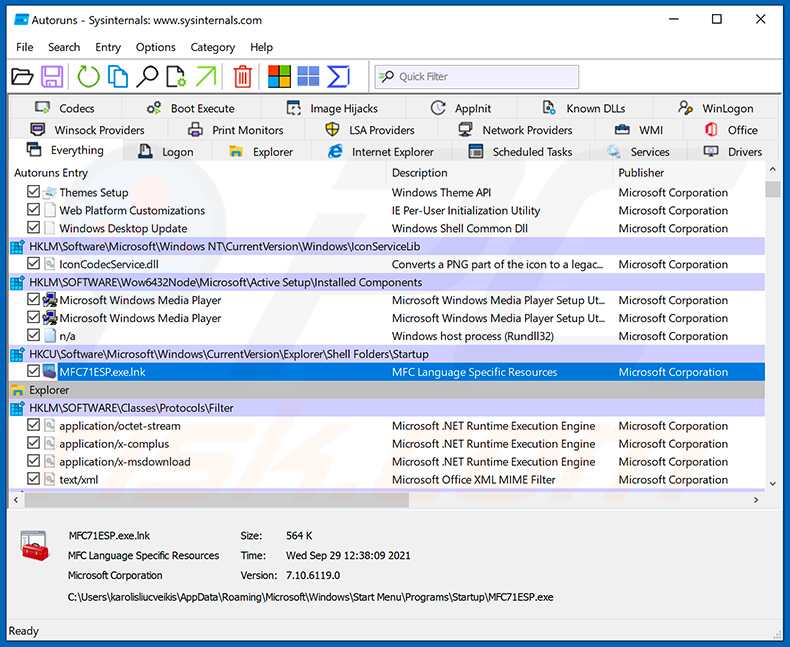

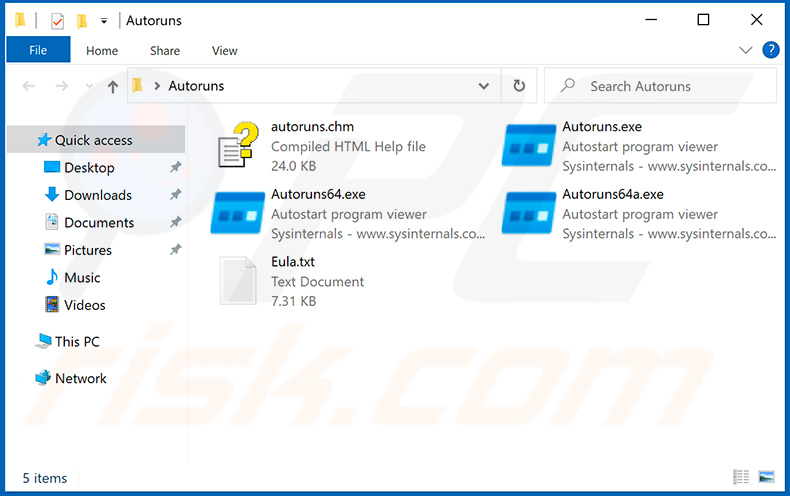

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

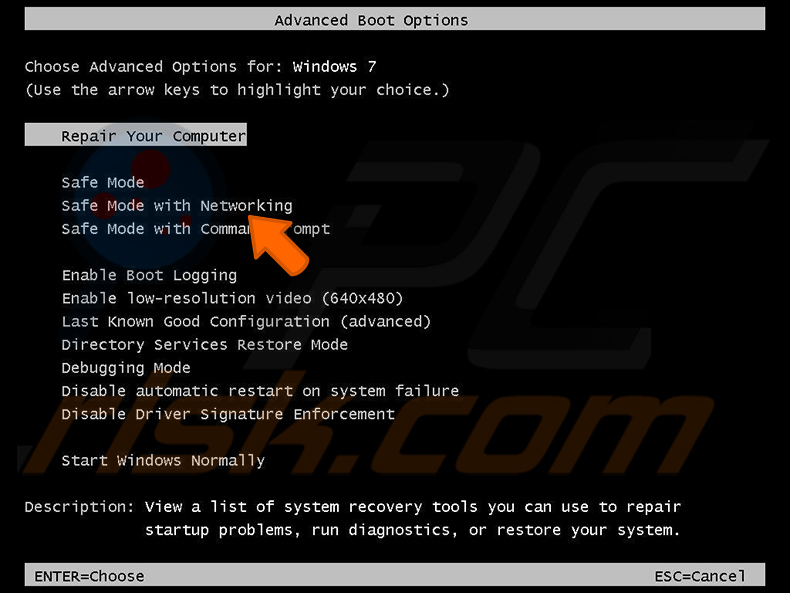

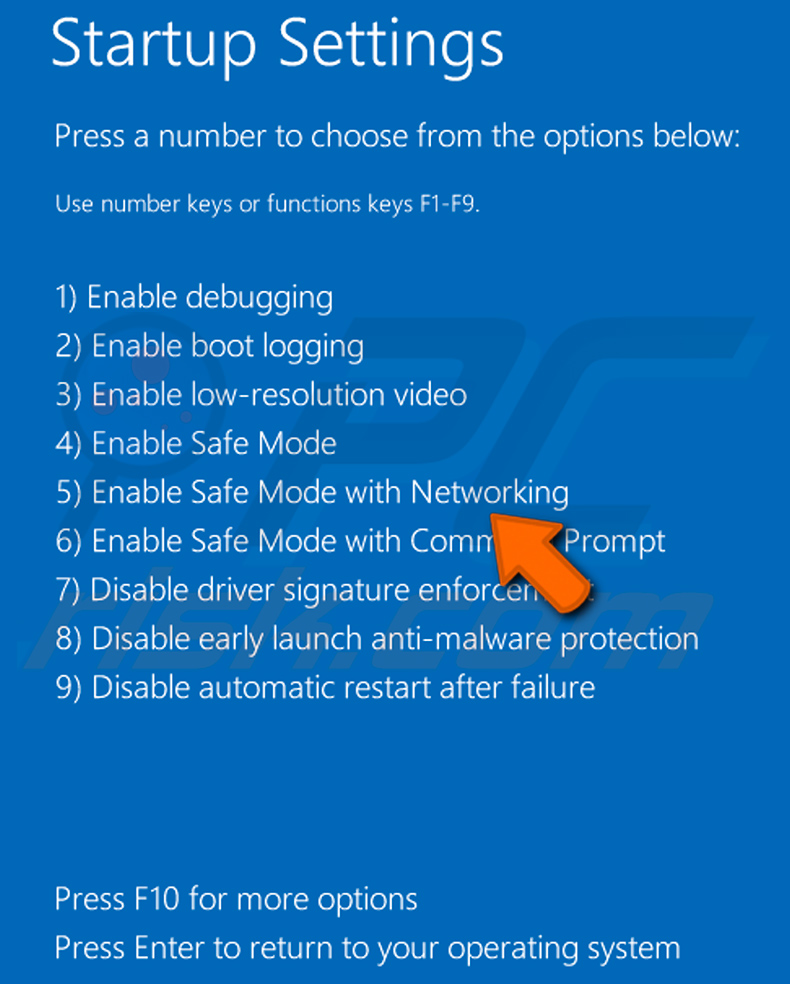

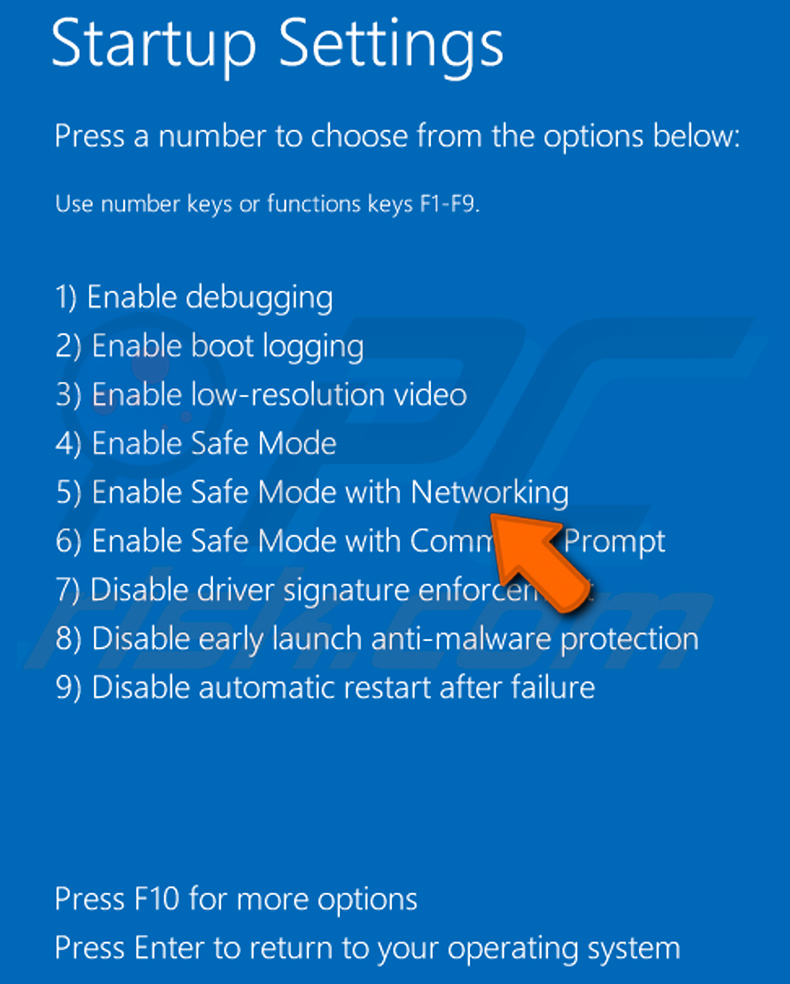

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

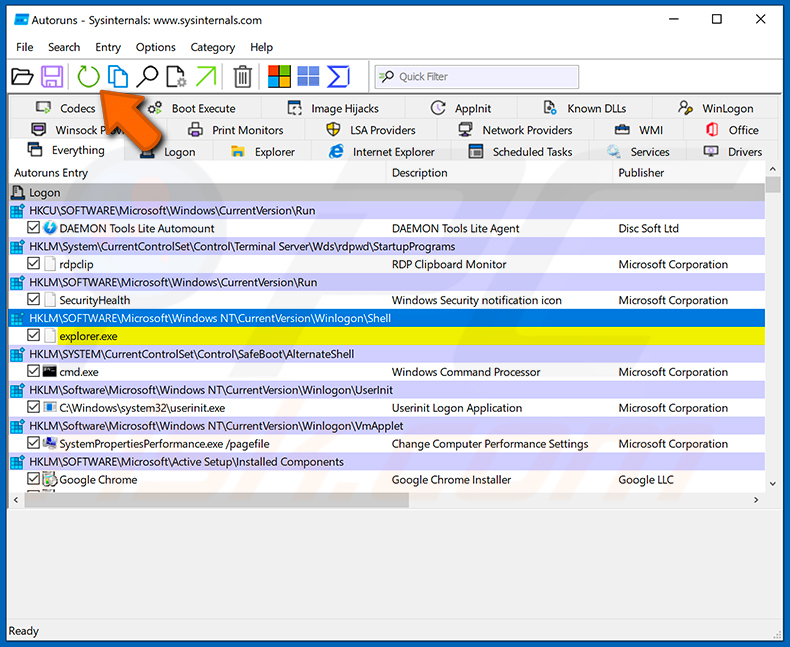

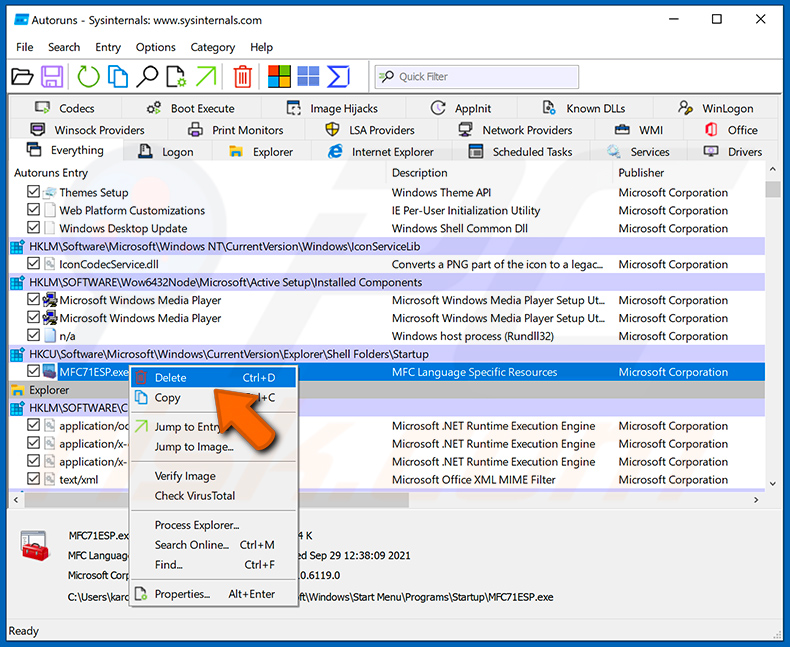

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

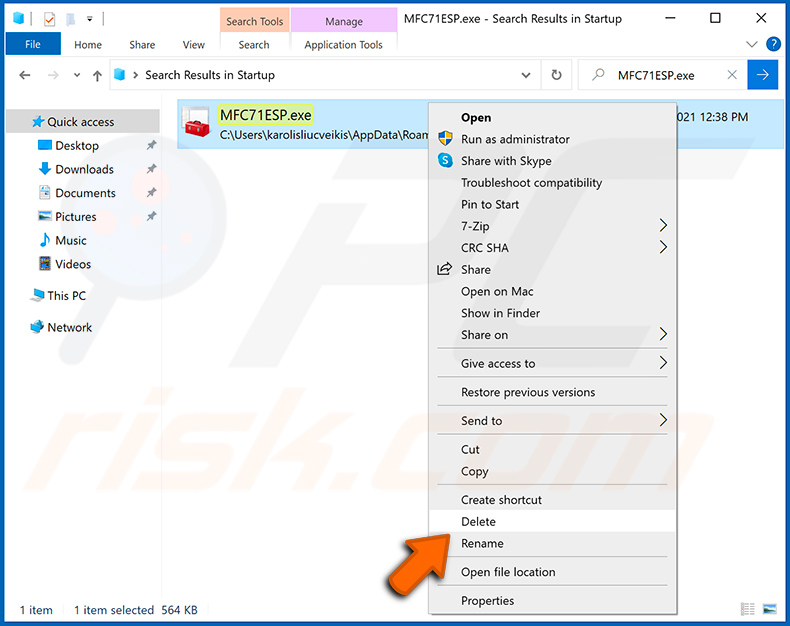

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en el ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware ThirdEye, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, no es necesario tomar medidas extremas como el formateo. El malware como ThirdEye puede eliminarse utilizando un software antivirus de confianza como Combo Cleaner.

¿Cuáles son los mayores problemas que puede causar el malware?

Las consecuencias del malware pueden variar en función de su tipo y pueden incluir el robo de identidad, la pérdida financiera, el cifrado de datos, la reducción del rendimiento del ordenador y el riesgo de infecciones adicionales.

¿Cuál es el objetivo de ThirdEye?

El objetivo de ThirdEye es recopilar información de las máquinas comprometidas, como detalles del sistema (por ejemplo, BIOS y detalles del hardware), y enviarla a un servidor remoto de Comando y Control.

¿Cómo se infiltró ThirdEye en mi ordenador?

Entre los vectores de infección más comunes se encuentran los adjuntos maliciosos de correo electrónico, las descargas engañosas de sitios web no fiables, las vulnerabilidades de software y las tácticas de ingeniería social. Se sabe que ThirdEye se distribuye a través de un archivo ZIP que contiene dos ejecutables.

¿Me protegerá Combo Cleaner del malware?

Por supuesto, Combo Cleaner puede detectar y eliminar la mayoría de los programas maliciosos conocidos. Los programas maliciosos sofisticados suelen ocultarse en lo más profundo del sistema. Por lo tanto, es muy recomendable realizar un análisis completo del sistema para asegurarse de que se identifican y eliminan todas las amenazas potenciales.0

▼ Mostrar discusión.