Cómo eliminar TrickMo de los dispositivos Android infectados

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es TrickMo?

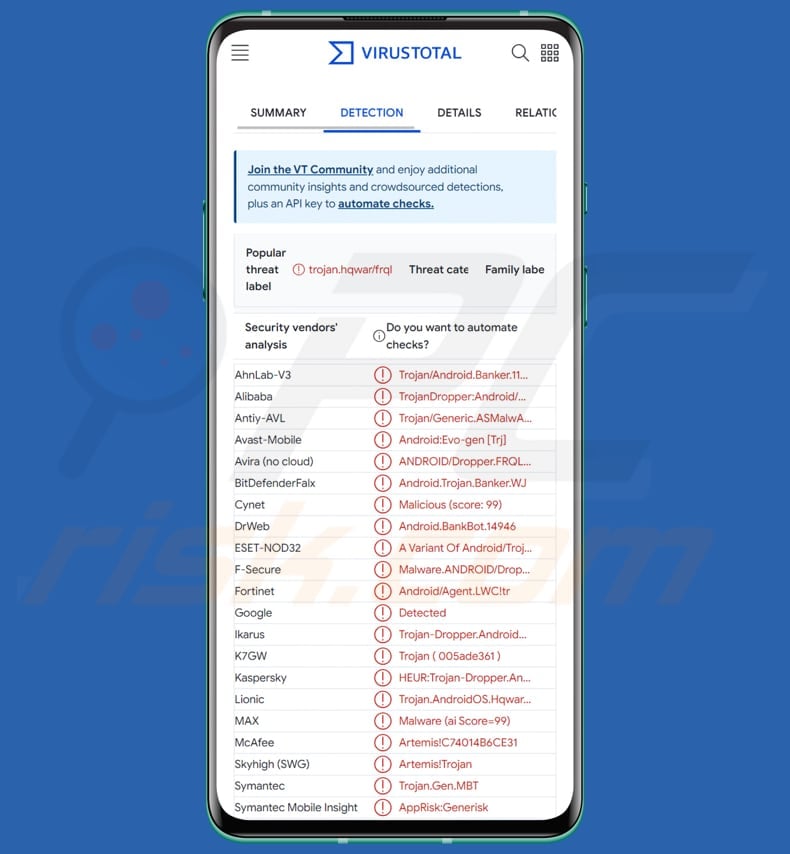

El troyano bancario TrickMo, detectado inicialmente en 2019, ha resurgido con características mejoradas en 2023. La última versión utiliza JsonPacker para ocultar el código e introduce 45 comandos, incluido el robo de contenido de pantalla y ataques de superposición para la recolección de credenciales. Las víctimas deben eliminar inmediatamente este malware de los dispositivos Android infectados.

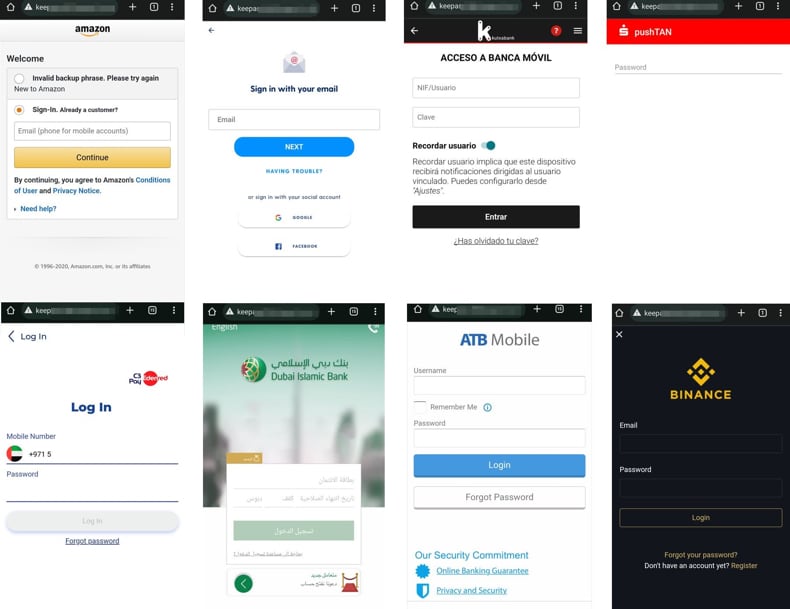

Ataques de superposición

Al igual que muchos otros troyanos bancarios conocidos, TrickMo utiliza el Servicio de Accesibilidad para llevar a cabo sus actividades maliciosas. Tras la instalación, el malware solicita a los usuarios que autoricen los permisos de Accesibilidad, que aprovecha para obtener de forma autónoma permisos adicionales y ejecutar actividades asociadas con el troyano bancario.

TrickMo opera discretamente estableciendo una conexión con el servidor de C&C en segundo plano. Transmite diversos datos, como una lista de aplicaciones instaladas, configuración regional, información del dispositivo, estado de accesibilidad, estado de permisos y otros detalles pertinentes a TrickMo.

En primer lugar, el malware recopila los nombres de los paquetes de las aplicaciones instaladas para identificar el objetivo. Una vez identificado el objetivo, el malware recibe un comando junto con el ID del paquete y una URL superpuesta. A continuación, el malware crea un archivo HTML en el dispositivo infectado utilizando el ID del paquete y guarda en él el contenido de la URL de superposición especificada.

El malware emplea ataques de superposición para engañar a los usuarios de aplicaciones financieras y relacionadas con las criptomonedas. Al dirigirse a aplicaciones como PayPal, MetaMask y varios servicios bancarios, el malware genera pantallas falsas, o superposiciones, que imitan las páginas de inicio de sesión de estas aplicaciones legítimas.

Una vez que el usuario abre una de estas aplicaciones, el malware se activa y muestra su engañosa superposición, capturando cualquier información sensible introducida por el usuario, como nombres de usuario y contraseñas. Estos datos robados se transmiten a los ciberdelincuentes que están detrás del malware.

La lista de aplicaciones atacadas abarca una amplia gama, incluyendo monederos de criptomonedas como MetaMask y Blockchain.com, servicios financieros como PayPal y Skrill, y numerosas aplicaciones bancarias como HSBC, Lloyds Bank e ING. Además, TrickMo se dirige a Facebook, Netflix, AliExpress, Uber, Gmail y otros servicios.

Funcionalidad de clicker

Además, TrickMo tiene un archivo llamado clicker.json dentro de su paquete. Este archivo enumera los nombres de las aplicaciones con las que puede interactuar, junto con reglas específicas sobre qué acciones realizar. Utilizando el Servicio de Accesibilidad, TrickMo sigue las instrucciones del archivo clicker.json. Puede realizar actividades en secreto en el dispositivo, como pulsar botones o realizar acciones en aplicaciones, sin que el usuario lo sepa.

Grabador de pantalla

El TrickMo actualizado ahora vigila qué aplicaciones se están ejecutando, hace un seguimiento de lo que hace el usuario y guarda esta información en un archivo de texto. Estos datos se comprimen en un archivo zip y se envían a los delincuentes que controlan el malware.

Además, si el malware recibe un comando específico junto con determinados nombres de aplicaciones, las incluye en una lista para su grabación. Después, activa la función de grabación, haciendo que el malware empiece a capturar todo lo que el usuario hace en esas aplicaciones elegidas.

Comandos

TrickMo muestra una amplia gama de capacidades a través de los diversos comandos que puede recibir. El malware puede ejecutar sigilosamente acciones como realizar capturas de pantalla, recopilar mensajes SMS y enviar mensajes de texto no autorizados desde el dispositivo infectado.

Además, TrickMo puede manipular la configuración del dispositivo, desactivar notificaciones y simular interacciones del usuario pulsando botones, desbloqueando la pantalla o abriendo varias configuraciones de aplicaciones. Por otra parte, el troyano es experto en la recolección de información sensible mediante la recopilación de registros de llamadas, captura de fotos y videos, e incluso iniciar llamadas de servicio USSD.

Asimismo, TrickMo puede actualizarse a sí mismo, desinstalarse, modificar sus propios archivos de configuración y mucho más.

| Nombre | Malware para Android TrickMo |

| Tipo de amenaza | Malware para Android, aplicación maliciosa |

| Nombres de detección | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Trojan.Banker.WJ), ESET-NOD32 (Una variante de Android/TrojanDropper.Agent.LWC), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Hqwar.hs), Lista completa (VirusTotal) |

| Síntomas | El dispositivo va lento, los ajustes del sistema se modifican sin permiso del usuario, aparecen aplicaciones dudosas, el consumo de datos y batería aumenta significativamente, los navegadores redirigen a sitios web dudosos, aparecen anuncios intrusivos. |

| Métodos de distribución | Aplicaciones falsas, adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, grandes pérdidas de datos, pérdidas monetarias, robo de identidad. |

| Eliminación de Malware (Android) | Para eliminar posibles infecciones de malware, escanee su dispositivo móvil con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Conclusión

En conclusión, TrickMo representa un troyano bancario altamente adaptable y sofisticado con diversas capacidades. Su evolución a lo largo del tiempo, junto con la capacidad de recibir y ejecutar numerosos comandos, pone de manifiesto su resistencia y sus continuos esfuerzos por adelantarse a las medidas de seguridad.

Desde ataques de superposición dirigidos a información confidencial hasta la manipulación de la configuración de los dispositivos y la participación en actividades relacionadas con la criptografía, TrickMo representa una amenaza persistente y polifacética, que subraya la importancia de la vigilancia continua y las medidas avanzadas de ciberseguridad para protegerse de sus actividades maliciosas.

¿Cómo se infiltró TrickMo en mi dispositivo?

Se ha observado que los ciberdelincuentes distribuyen TrickMo camuflado como una aplicación gratuita de emisión de películas llamada OnStream y un navegador web muy utilizado, Google Chrome. Sin embargo, el método exacto de distribución no está definido.

TrickMo puede camuflarse como aplicaciones legítimas en tiendas de aplicaciones de terceros. Los usuarios desprevenidos que descarguen e instalen estas aplicaciones falsas podrían infectar sus dispositivos con el malware sin saberlo. Además, los ciberdelincuentes pueden crear sitios web fraudulentos o comprometer los legítimos para distribuir TrickMo. Los usuarios podrían descargar el malware sin saberlo al visitar estos sitios o hacer clic en contenido malicioso.

Además, TrickMo podría difundirse a través de correos electrónicos o mensajes (SMS) que contengan archivos adjuntos o enlaces maliciosos y vulnerabilidades en el software o los sistemas operativos.

¿Cómo evitar la instalación de malware?

Es aconsejable instalar exclusivamente software de tiendas de aplicaciones autorizadas como Play Store o iOS App Store para garantizar la legitimidad y seguridad de las aplicaciones. Emplear un software antivirus de confianza también es muy recomendable para los dispositivos. Además, los usuarios deben tener cuidado al abrir enlaces recibidos a través de SMS o correos electrónicos en sus dispositivos móviles.

Para los usuarios de Android, activar Google Play Protect es crucial para una capa adicional de seguridad. Además, se aconseja a los usuarios que examinen detenidamente los permisos concedidos a las aplicaciones y actualicen periódicamente sus dispositivos, sistemas operativos y aplicaciones para mitigar posibles vulnerabilidades.

Ejemplos de páginas HTML de inyección superpuesta creadas para diversas aplicaciones de destino: (fuente: cyble[.]com):

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo restablecer el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

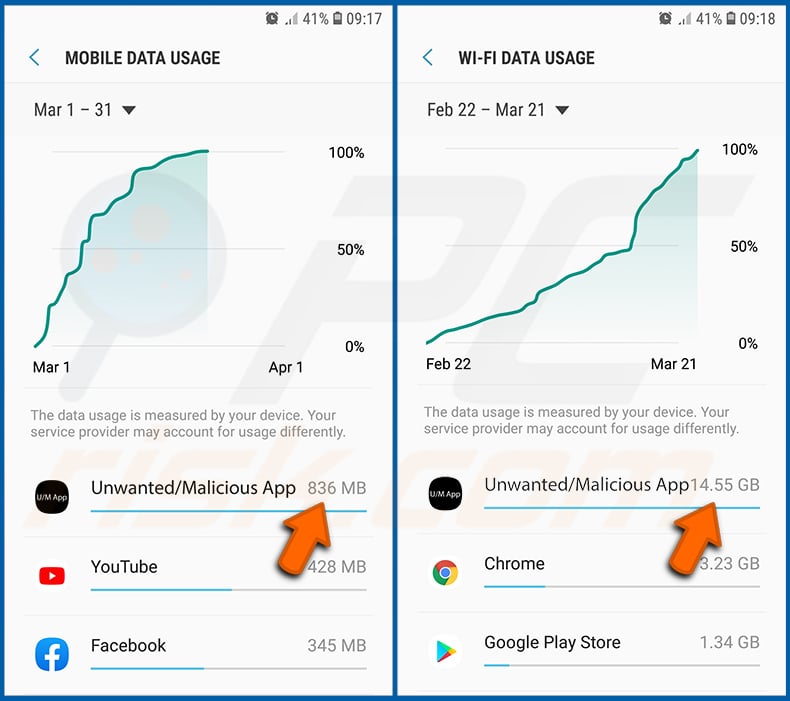

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

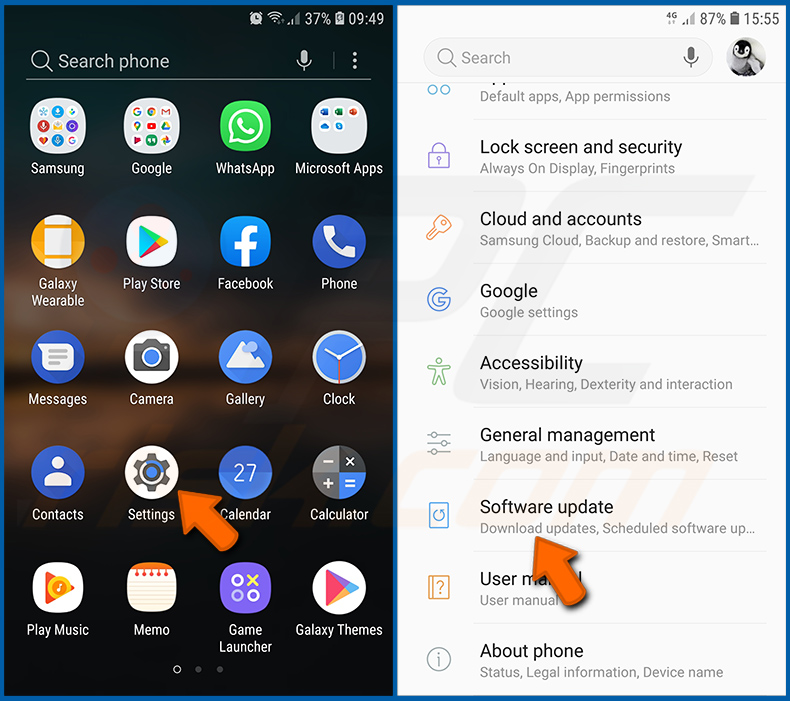

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

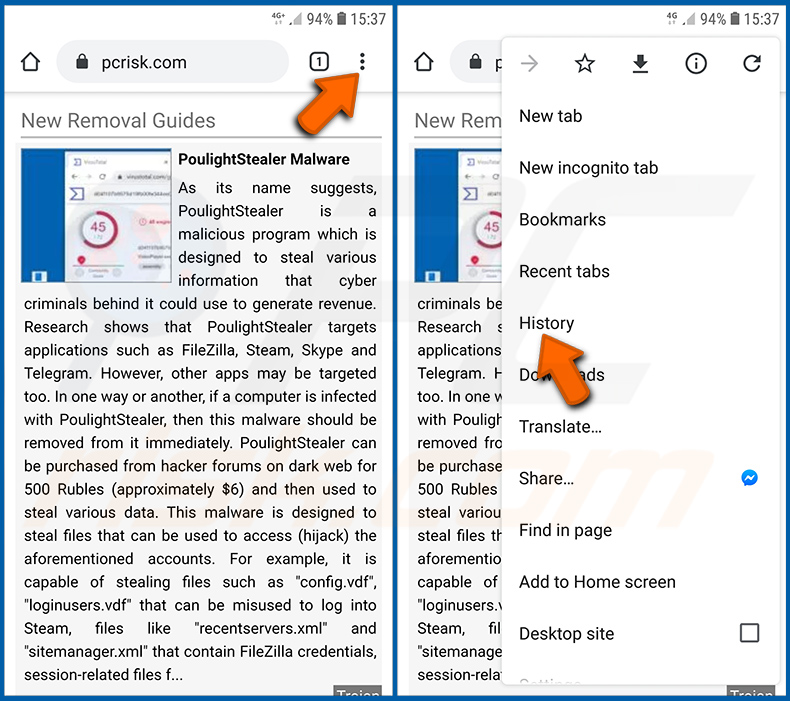

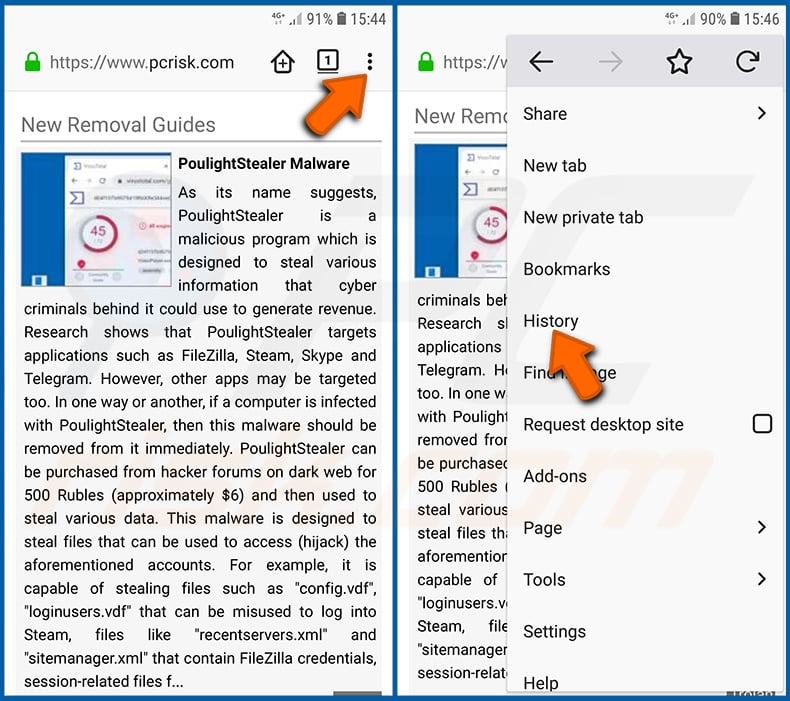

Eliminar el historial de navegación del navegador web Chrome:

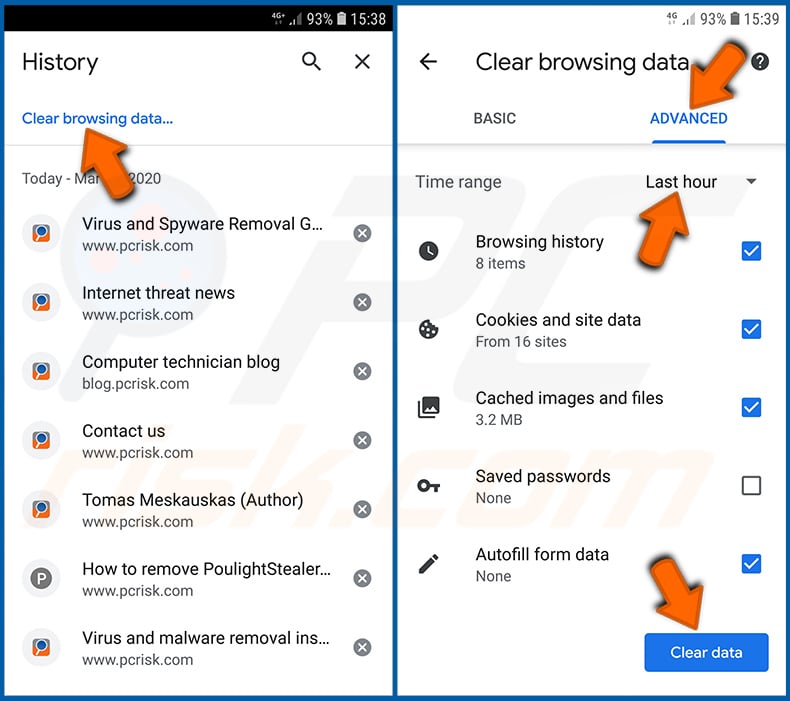

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", seleccione el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

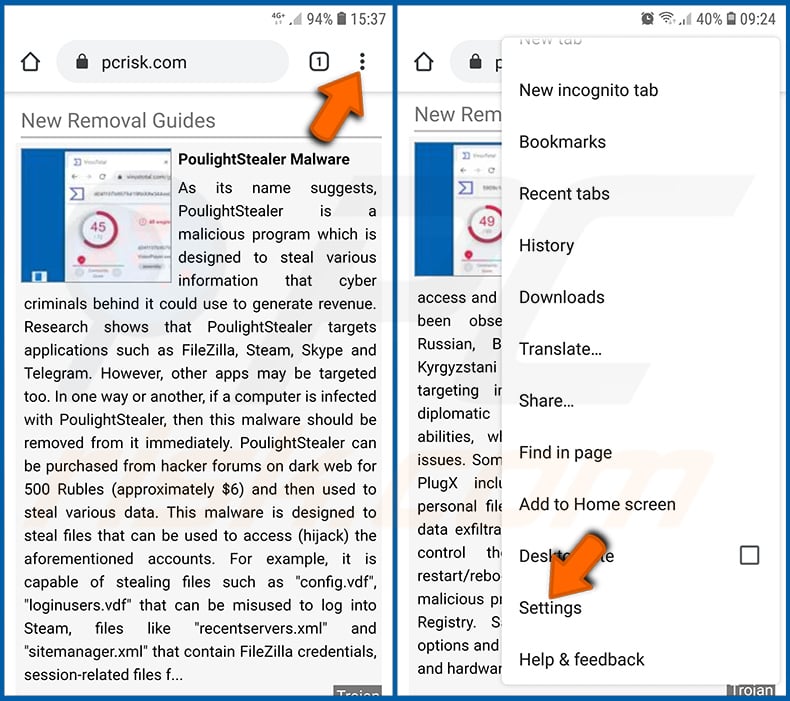

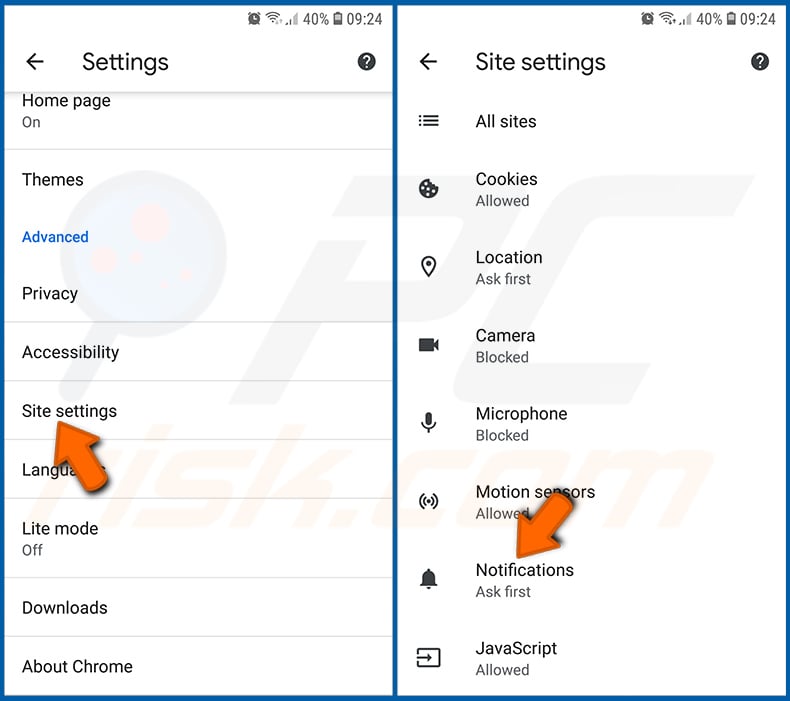

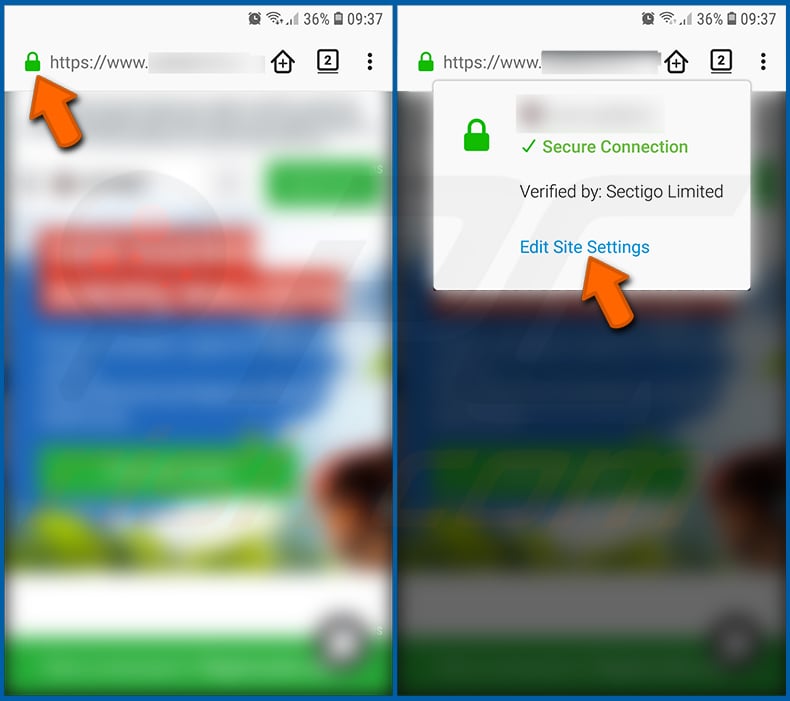

Desactivar las notificaciones del navegador en el navegador web Chrome:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable abierto.

Desplácese hacia abajo hasta que vea la opción "Configuración del sitio" y tóquela. Desplácese hacia abajo hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

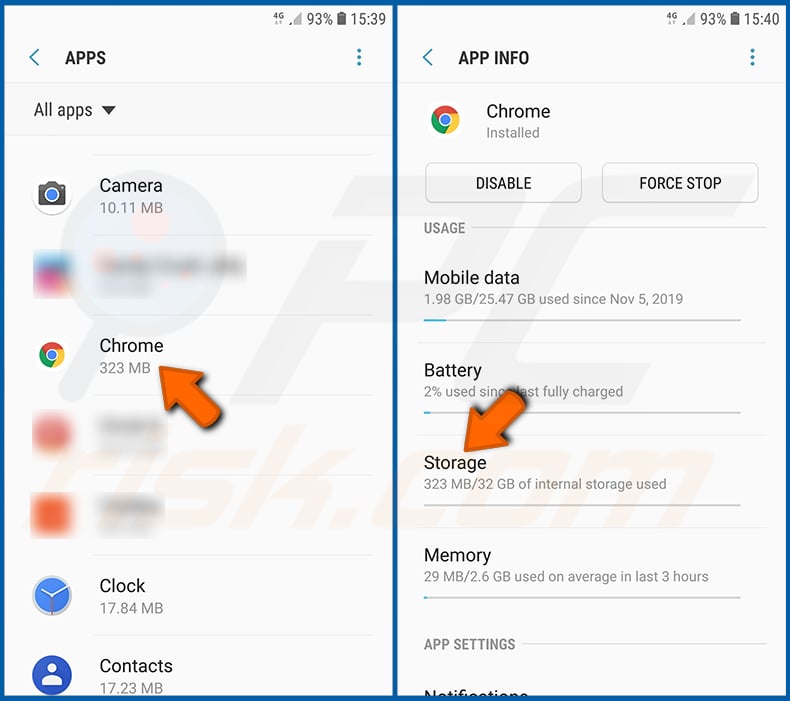

Restablecer el navegador web Chrome:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

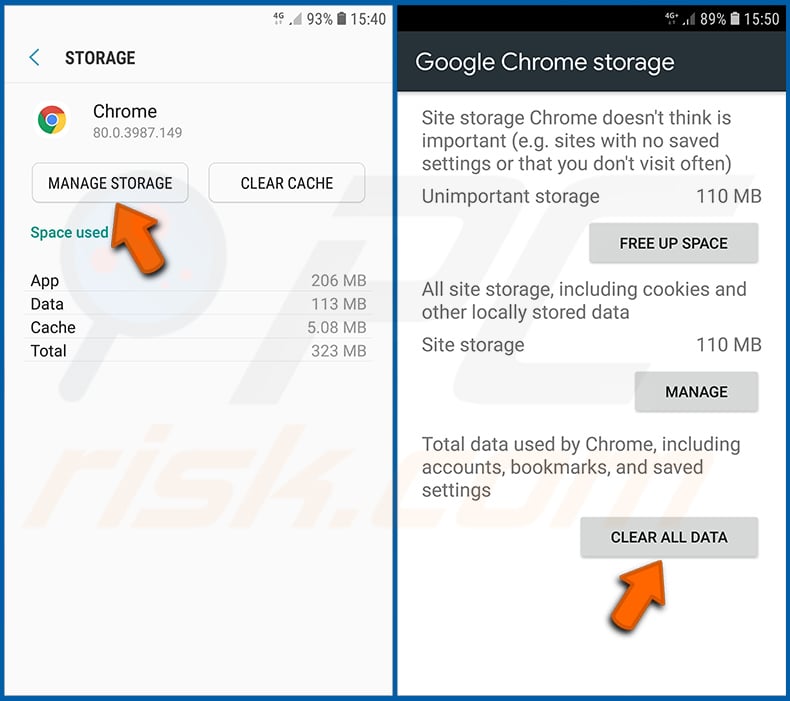

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

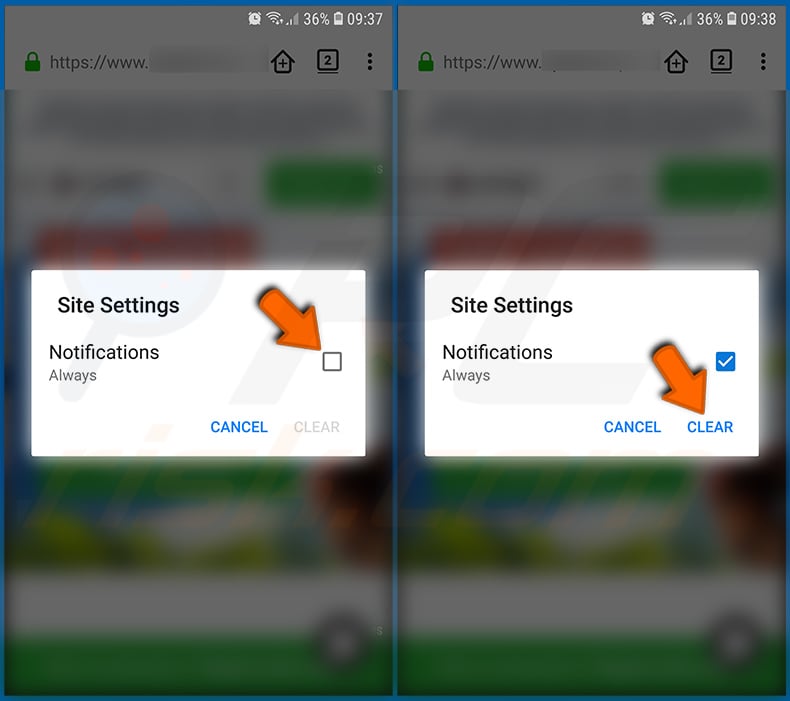

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

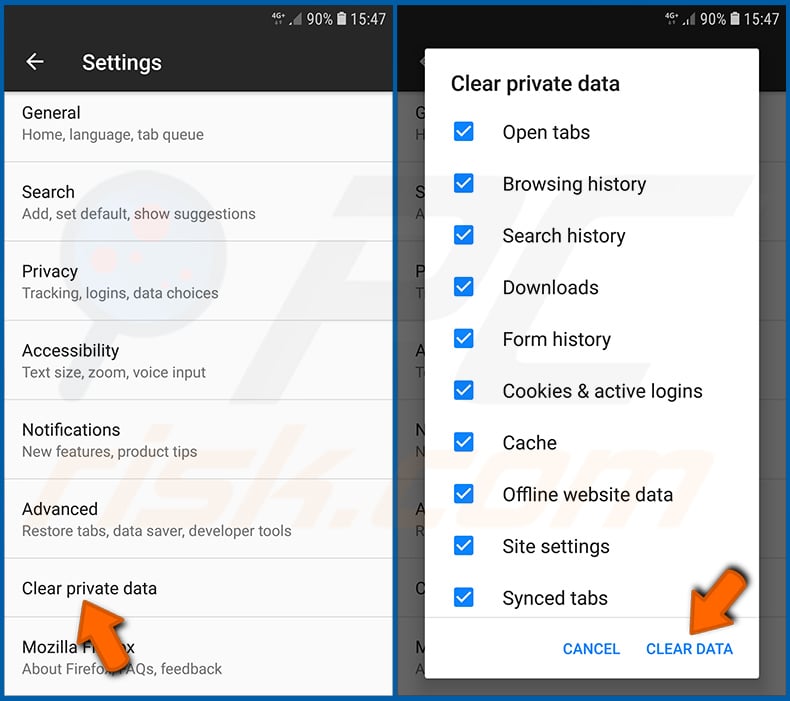

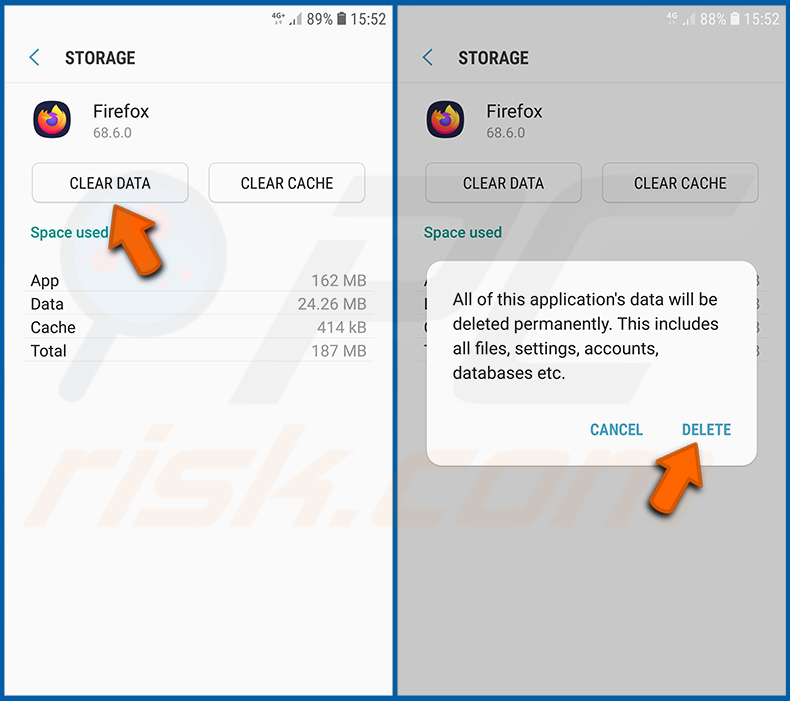

Restablecer el navegador web Firefox:

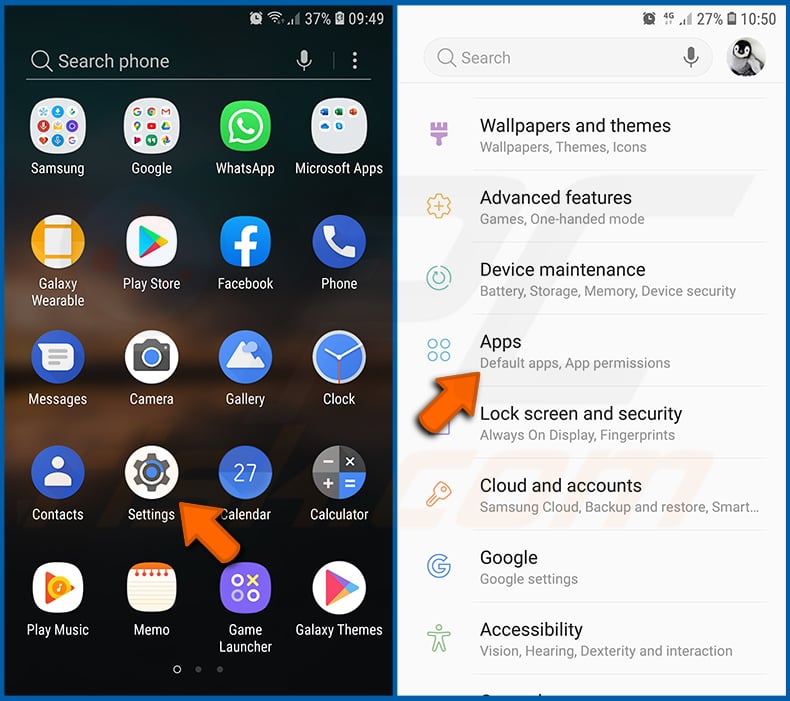

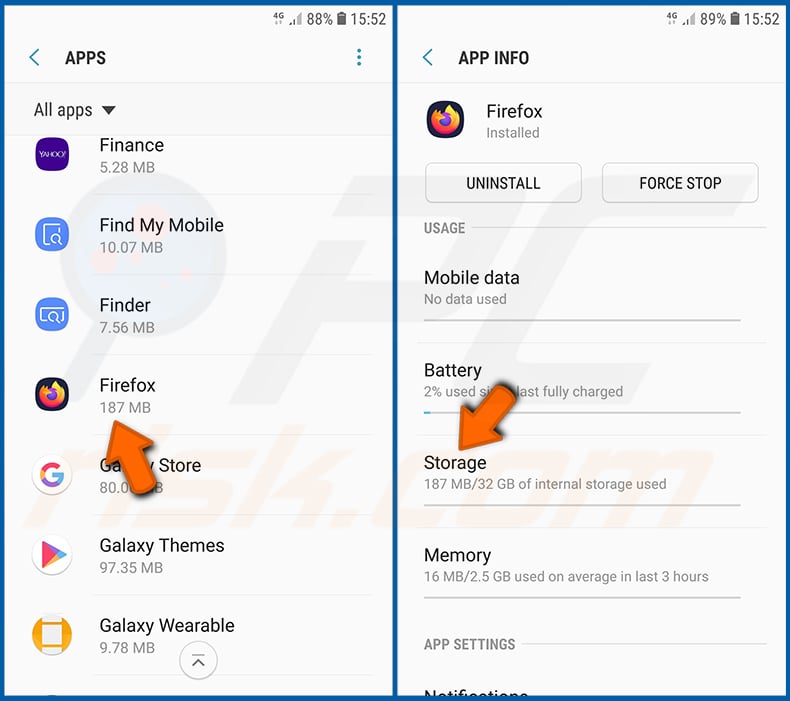

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al reiniciar el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

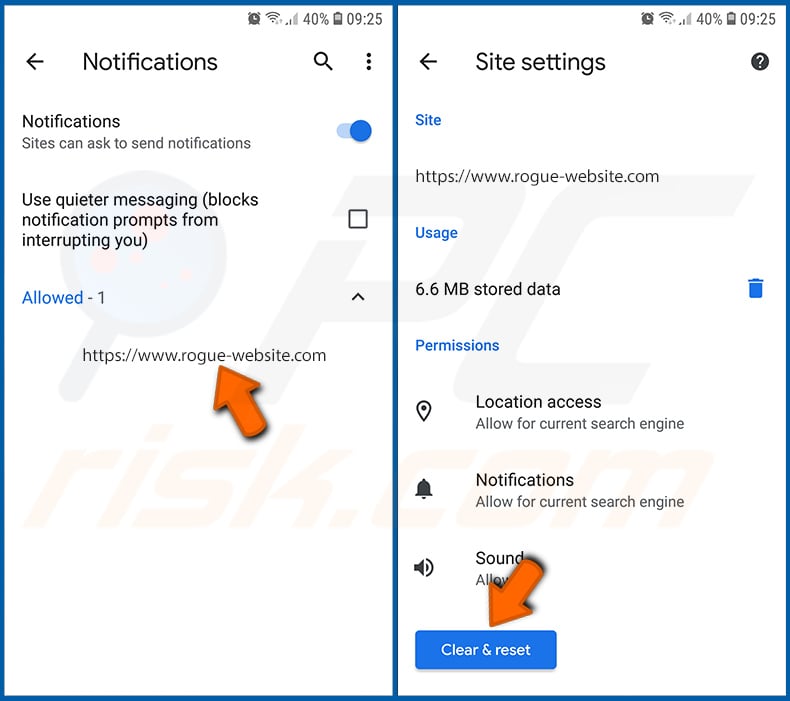

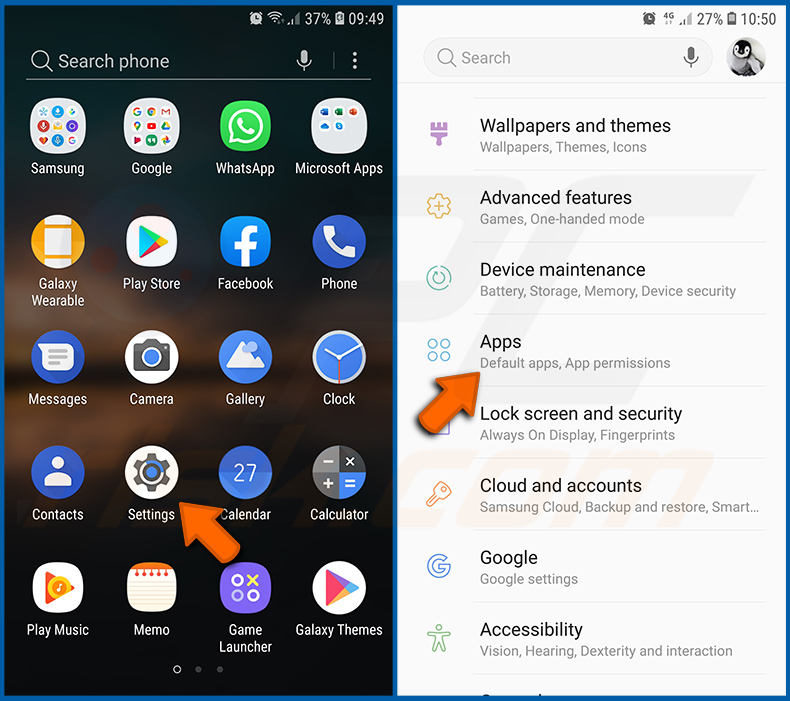

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

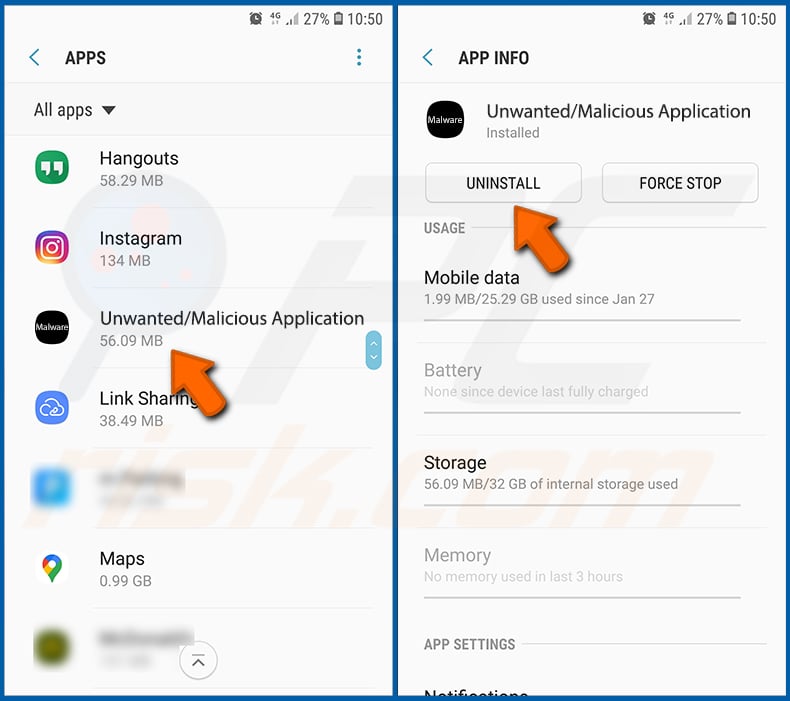

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo está funcionando "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo Seguro" y podrá ejecutarlo reiniciando el dispositivo.

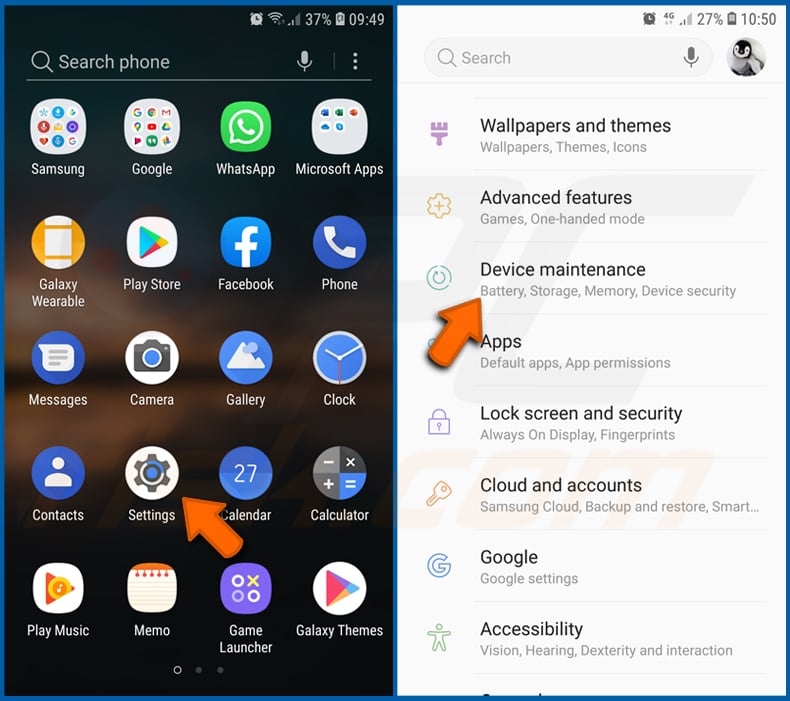

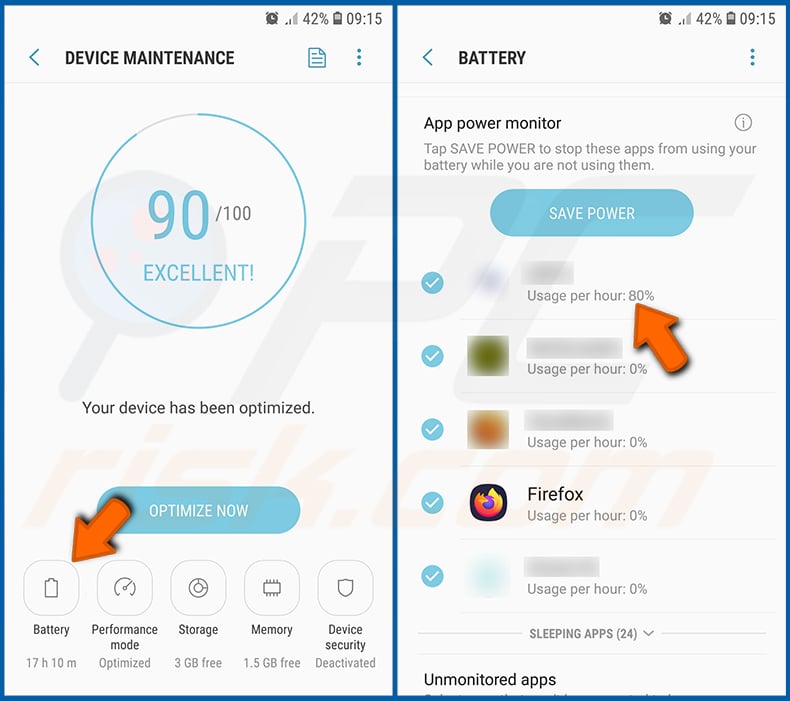

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para utilizar la menor energía posible con el fin de proporcionar la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

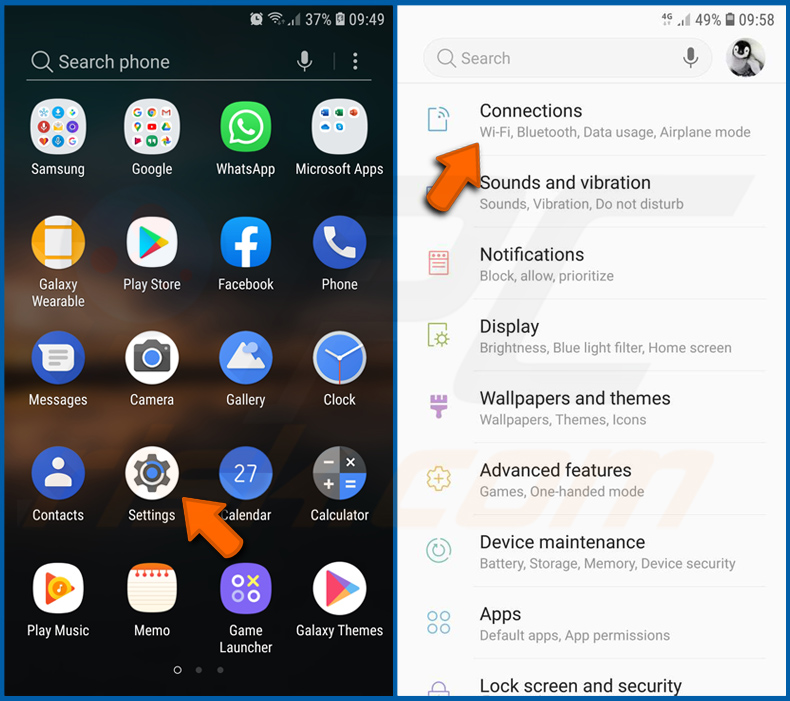

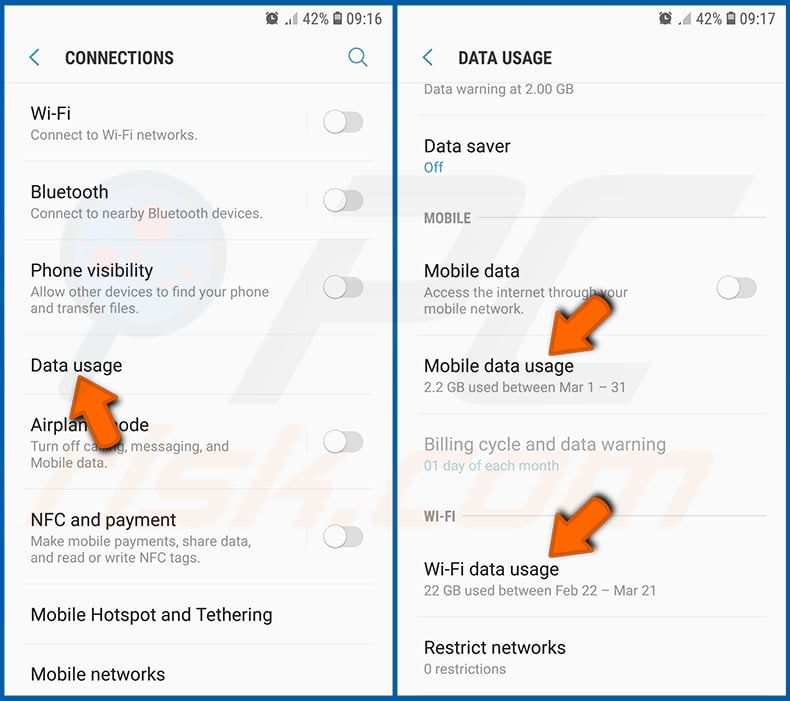

Comprobar el uso de datos de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que consume muchos datos aunque nunca la utilice, le recomendamos encarecidamente que la desinstale lo antes posible.

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálelas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

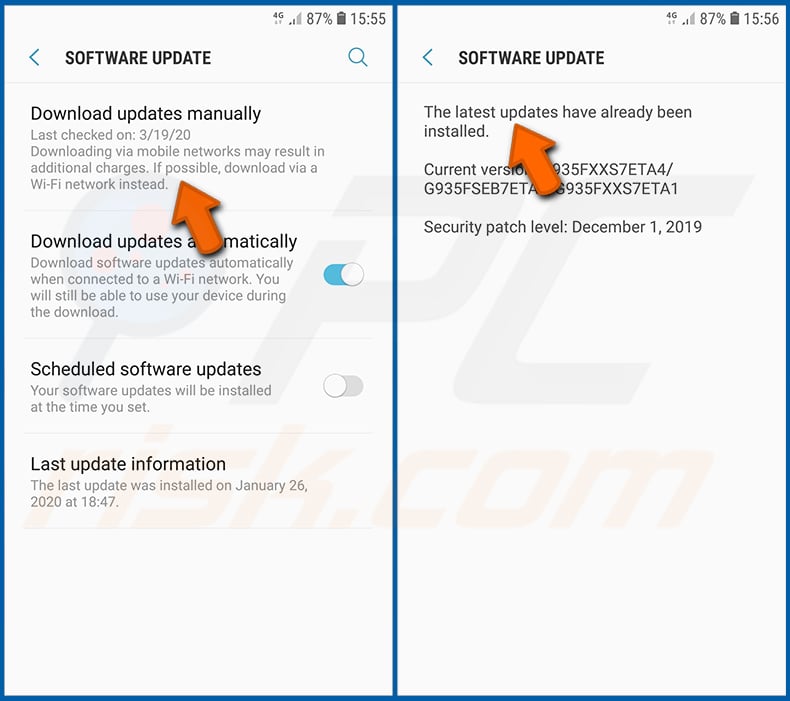

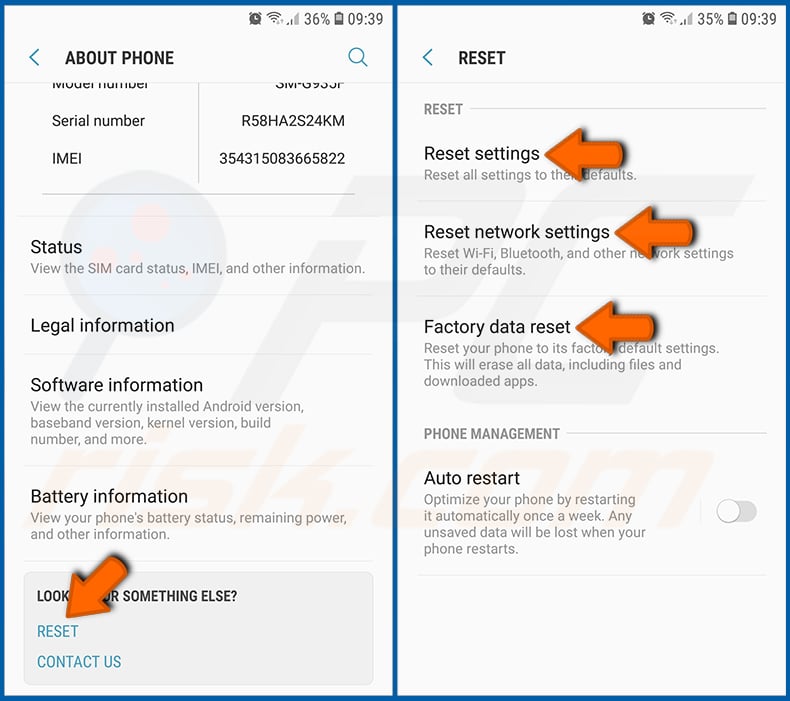

Restablecer el sistema a su estado por defecto:

Realizar un "Restablecimiento de fábrica" es una buena forma de eliminar todas las aplicaciones no deseadas, restablecer la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, hay que tener en cuenta que se borrarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra completamente todos los datos almacenados;

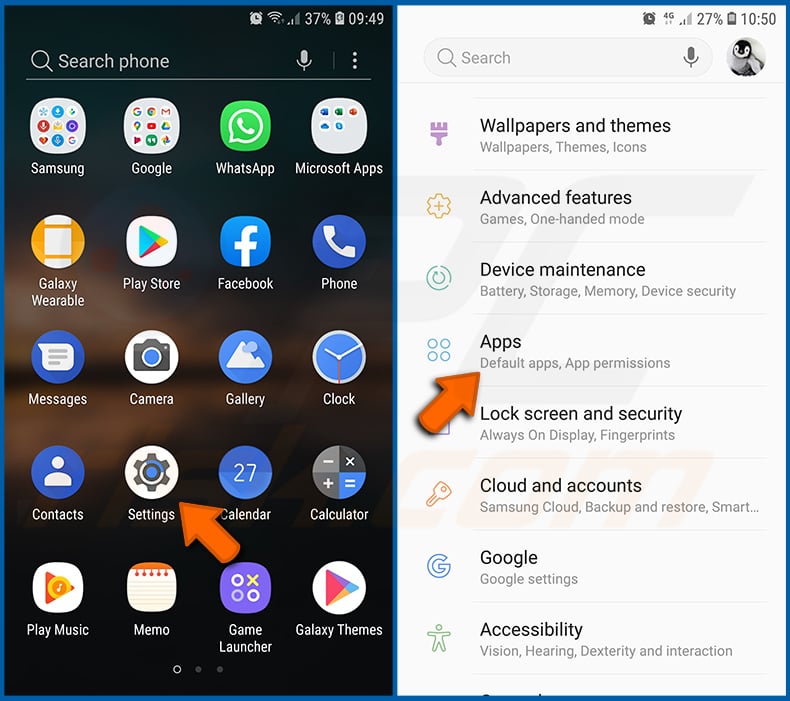

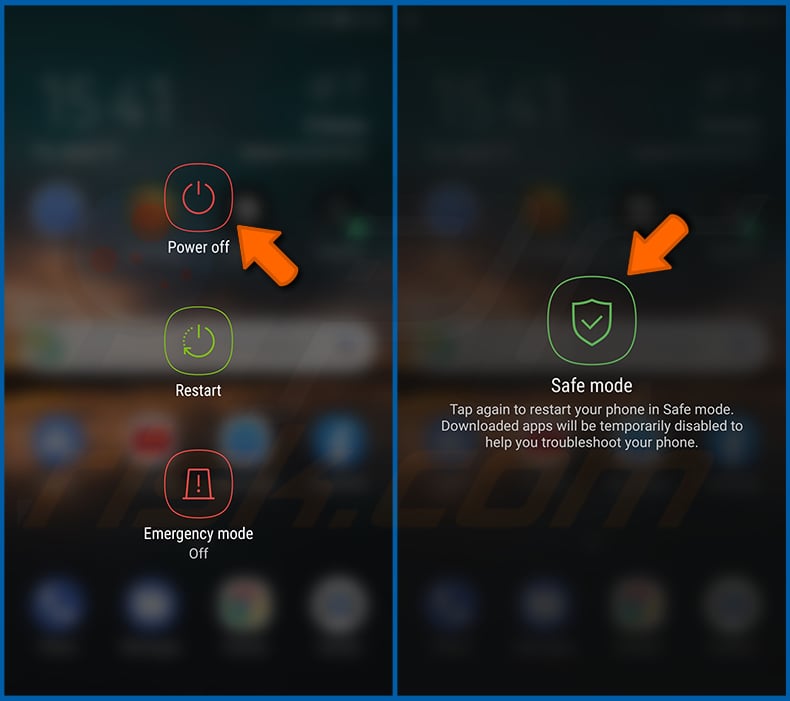

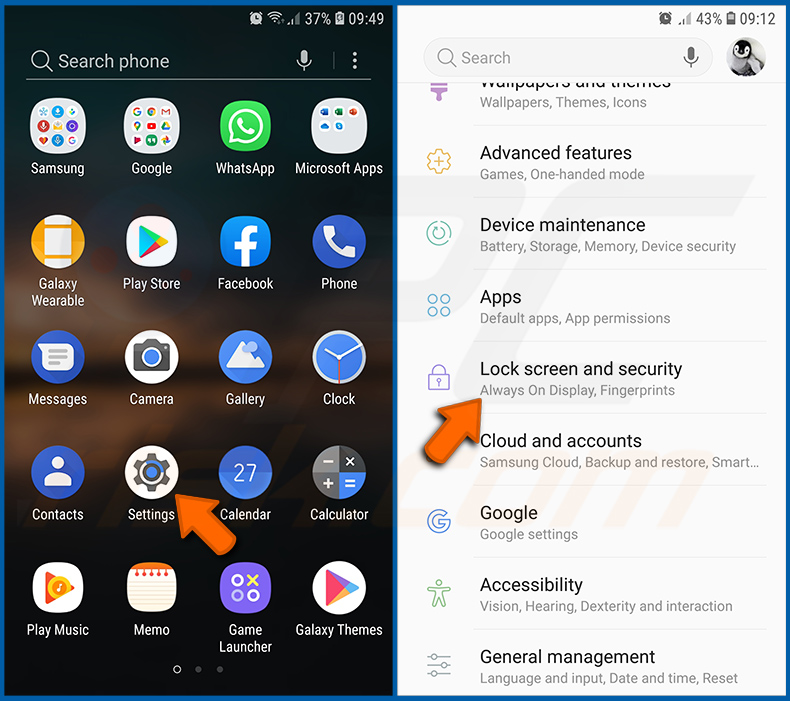

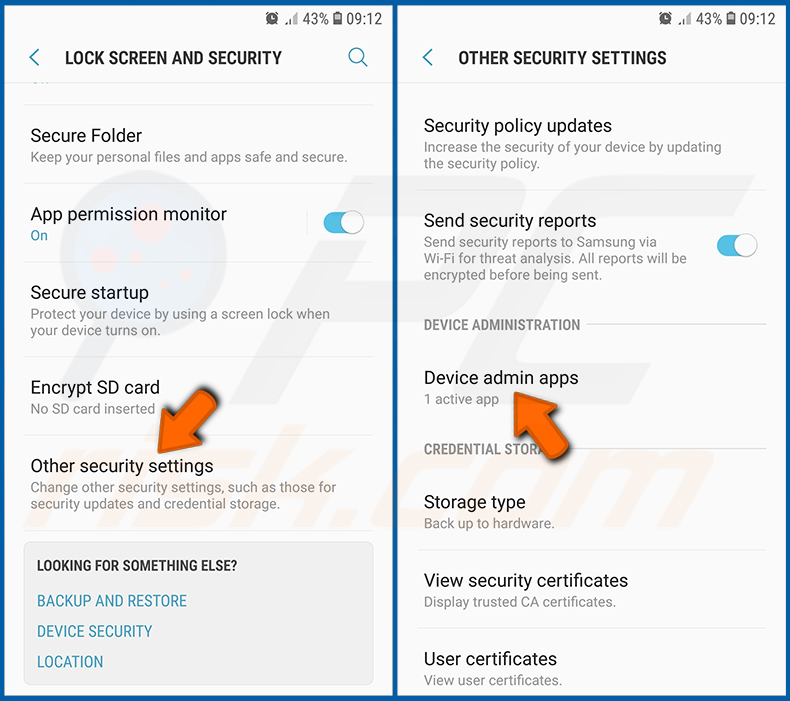

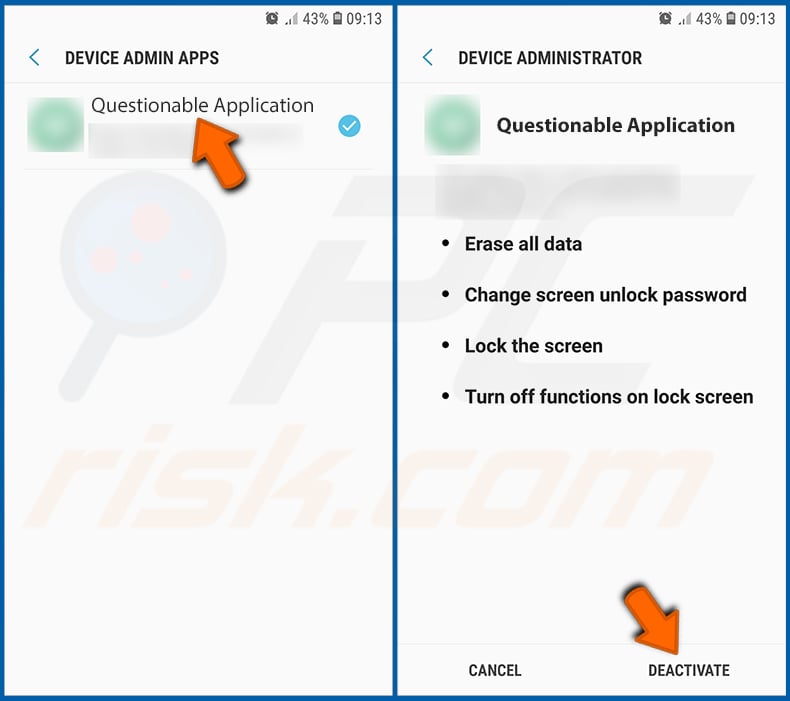

Desactivar las aplicaciones que tengan privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible hay que comprobar siempre qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi dispositivo está infectado con el malware TrickMo, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Formatear su dispositivo de almacenamiento eliminará el malware TrickMo, pero se recomienda utilizar un software de seguridad de confianza como Combo Cleaner para garantizar un proceso de eliminación completo y seguro. El formateo debe considerarse el último recurso, ya que borrará todos los datos del dispositivo.

¿Cuáles son los principales problemas que puede causar el malware?

El malware puede provocar el robo de datos, pérdidas financieras, daños en el sistema, pérdida de datos y comprometer la ciberseguridad general.

¿Cuál es el objetivo del malware TrickMo?

El objetivo principal del malware TrickMo es cometer fraude financiero robando información bancaria confidencial y credenciales de los usuarios. Para ello, emplea técnicas como ataques de superposición, robo de contenido de pantalla y funcionalidades avanzadas para comprometer aplicaciones específicas y recopilar valiosos datos financieros para actividades ilícitas.

¿Cómo se infiltró TrickMo en mi dispositivo?

El método específico de infiltración de TrickMo puede variar, pero las vías más comunes incluyen correos electrónicos, mensajes (SMS), sitios web maliciosos, plataformas de redes sociales, tiendas de aplicaciones de terceros o la explotación de vulnerabilidades en el software.

¿Me protegerá Combo Cleaner del malware?

Combo Cleaner es una reputada herramienta antivirus y de seguridad diseñada para proteger contra varios tipos de malware, incluidos virus, adware y ransomware. Escaneará el dispositivo y eliminará el malware. Es aconsejable ejecutar un análisis completo del sistema para detectar malware que pueda estar oculto en las profundidades del sistema.

▼ Mostrar discusión.