No se fíe de los correos electrónicos fraudulentos "Is Visiting A More Convenient Way To Reach"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de correo electrónico es "Is Visiting A More Convenient Way To Reach"?

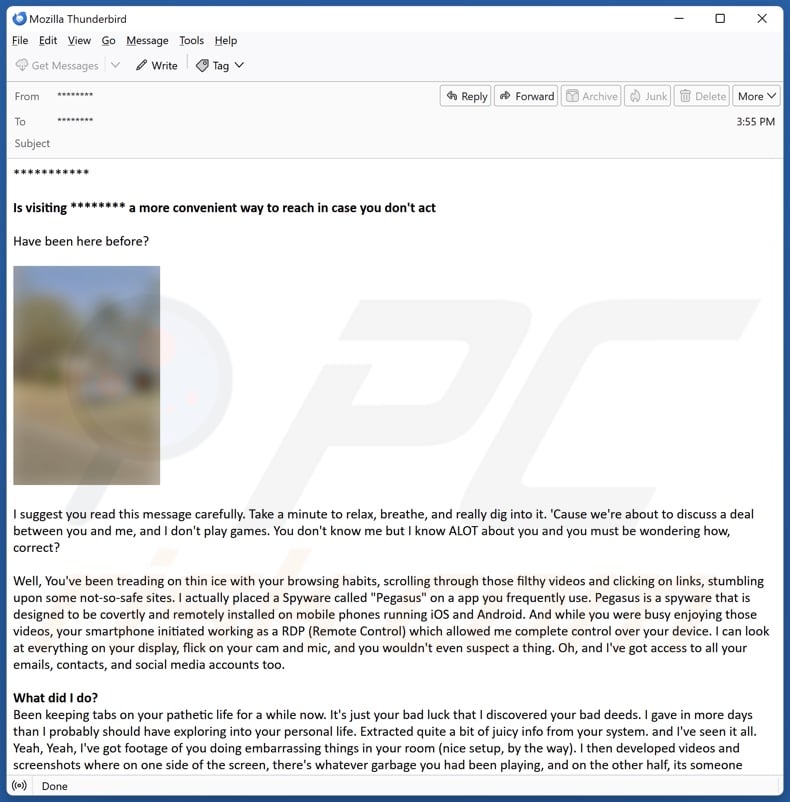

Tras leer el correo electrónico "Is Visiting A More Convenient Way To Reach", hemos determinado que se trata de spam. Este correo promueve una estafa de sextorsión.

El correo afirma que el remitente ha infectado el smartphone del destinatario y lo estaba vigilando. Además de obtener datos sensibles, el remitente supuestamente filmó un vídeo sexualmente explícito del destinatario. Amenazan con filtrarlo si no se les paga.

Cabe destacar que todas las afirmaciones que hace este correo basura son falsas. Por lo tanto, no supone ninguna amenaza para los destinatarios.

Resumen de la estafa por correo electrónico "Is Visiting A More Convenient Way To Reach"

Este correo spam acusa al destinatario de tener malos hábitos de navegación por Internet. El remitente afirma haber infectado una aplicación utilizada a menudo por el destinatario con malware, que luego se utilizó para acceder a su smartphone Apple o Android.

El troyano se utilizaba para vigilar al usuario. Cuando navegaban por sitios web para adultos, el malware inexistente se utilizaba para grabar la pantalla y al usuario.

El destinatario recibe instrucciones de pagar 1950 USD en criptomoneda Bitcoin. Si se niega, se le enviará un vídeo sexualmente explícito del usuario a su teléfono, correo electrónico y contactos en las redes sociales. Se dan 24 horas desde el momento en que se abre el correo electrónico para cumplir las exigencias.

Hay que reiterar que la información de esta carta es totalmente falsa. Por lo tanto, el remitente no ha infectado ningún dispositivo con malware, ni tiene información de los destinatarios (por ejemplo, ningún vídeo). Por lo tanto, todas las amenazas del correo electrónico son vacías.

Las víctimas de la campaña "Is Visiting A More Convenient Way To Reach" experimentan pérdidas financieras. Dado que las transacciones en criptomoneda son prácticamente imposibles de rastrear, no se pueden revertir, lo que significa que las víctimas no pueden recuperar sus fondos.

| Nombre | "Is Visiting A More Convenient Way To Reach" estafa de sextorsión |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamo falso | Si no se paga al remitente del correo electrónico, se enviará a sus contactos un vídeo sexualmente explícito en el que aparece el destinatario. |

| Dirección de la criptocartera Cyber Criminal | 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC (Bitcoin) |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de campañas de spam de sextorsión

Hemos escrito sobre miles de campañas de spam; "Malware On Porn Website", "You Are One Of A Kind", "Su sistema ha sido crackeado" e "Internet es un lugar peligroso" son sólo algunos de nuestros artículos sobre correos electrónicos de sextorsión.

Aparte de este tipo de estafa, el spam se utiliza para facilitar esquemas de phishing, soporte técnico, reembolsos, herencias, lotería y otros. El correo engañoso también se utiliza para hacer proliferar programas maliciosos.

Aunque la creencia generalizada de que estos correos están mal redactados y llenos de errores gramaticales y ortográficos no es falsa, no siempre es así. El correo spam puede estar redactado de forma competente e incluso disfrazarse de forma creíble de mensajes de entidades legítimas (por ejemplo, proveedores de servicios, empresas, instituciones, autoridades, etc.).

¿Cómo infectan los ordenadores las campañas de spam?

Las campañas de spam proliferan el malware mediante la distribución de archivos maliciosos. Pueden estar adjuntos o enlazados dentro de los correos electrónicos/mensajes. Estos archivos vienen en varios formatos, por ejemplo, documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), archivos comprimidos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), JavaScript, etc.

La cadena de descarga/instalación del malware se activa cuando se abre un archivo de este tipo. Algunos formatos necesitan una interacción adicional para iniciar los procesos de infección del sistema. Por ejemplo, los archivos de Microsoft Office requieren que los usuarios activen macrocomandos (es decir, edición/contenido), mientras que los documentos de OneNote necesitan que hagan clic en enlaces/archivos incrustados.

¿Cómo evitar la instalación de malware?

Es esencial tener precaución con los correos electrónicos entrantes, DMs/PMs, SMSes y otros mensajes. Desaconsejamos abrir archivos adjuntos o enlaces encontrados en correos dudosos/irrelevantes, ya que pueden ser maliciosos.

Cabe mencionar que el malware no se propaga únicamente a través del correo basura. Por lo tanto, recomendamos tener cuidado al navegar, ya que en Internet abundan los contenidos fraudulentos y peligrosos bien camuflados.

Otra recomendación es descargar sólo de fuentes oficiales y de confianza. Además, todos los programas deben activarse y actualizarse utilizando funciones/herramientas legítimas, ya que las herramientas ilegales de activación de productos ("cracking") y los actualizadores de terceros pueden contener malware.

Es fundamental para la integridad del dispositivo y la seguridad del usuario tener instalado y actualizado un antivirus fiable. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar amenazas y problemas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto presentado en la carta de correo electrónico spam "Is Visiting A More Convenient Way To Reach":

***********

Is visiting ******** a more convenient way to reach in case you don't act

Have been here before?

I suggest you read this message carefully. Take a minute to relax, breathe, and really dig into it. 'Cause we're about to discuss a deal between you and me, and I don't play games. You don't know me but I know ALOT about you and you must be wondering how, correct?

Well, You've been treading on thin ice with your browsing habits, scrolling through those filthy videos and clicking on links, stumbling upon some not-so-safe sites. I actually placed a Spyware called "Pegasus" on a app you frequently use. Pegasus is a spyware that is designed to be covertly and remotely installed on mobile phones running iOS and Android. And while you were busy enjoying those videos, your smartphone initiated working as a RDP (Remote Control) which allowed me complete control over your device. I can look at everything on your display, flick on your cam and mic, and you wouldn't even suspect a thing. Oh, and I've got access to all your emails, contacts, and social media accounts too.What did I do?

Been keeping tabs on your pathetic life for a while now. It's just your bad luck that I discovered your bad deeds. I gave in more days than I probably should have exploring into your personal life. Extracted quite a bit of juicy info from your system. and I've seen it all. Yeah, Yeah, I've got footage of you doing embarrassing things in your room (nice setup, by the way). I then developed videos and screenshots where on one side of the screen, there's whatever garbage you had been playing, and on the other half, its someone jerking off.

With simply a click, I can send this garbage to every single of your contacts.

What should you do?

I see you are getting anxious, but let's get real. In good faith, I want to wipe the slate clean, and allow you to continue with your life and forget you ever existed. I am about to offer you two options. Either ignore this warning (bad for you and your family) or pay me a small amount. Let us examine those two options in details.

Alternative one is to turn a deaf ear my e mail. Let us see what will happen if you opt this option. I will send your video to all of your contacts. The video was lit, and I can't even fathom the humiliation you'll endure when your colleagues, friends, and fam check it out. But hey, that's life, ain't it? Don't be playing the victim

Wise Second Option is to pay me, and be confidential about it. We'll call it my "privacy charges". Lets discuss what happens if you opt this choice. Your dirty secret will remain private. I'll destroy all the data and evidence once you send payment. You have to make the payment via Bitcoin only. Pay attention, I'm telling you straight:'We gotta make a deal'. I want you to know Im coming at you with good intentions. My promises are non-negotiable.

Transfer Amount: USD 1950

My BTC Address: 1NSaKPShj9t3rWVQBUit7VhBWmXUY8HHyC

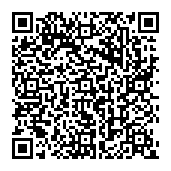

Or, (Here's your Bitcoin QR code, you can scan it):

Let me tell ya, it's peanuts for your tranquility.

Important: You got one day to sort this out. (I've a unique pixel within this e-mail, and right now I know that you have read this email message). My system will catch that Bitcoin payment and wipe out all the dirt I got on you. Don't even think about replying to this, it's pointless. The email and wallet are custom-made for you, untraceable. I don't make mistakes, Robert. If I suspect that you've shared or discussed this email with anyone abu, these or view is any se geting sept your contacts. And don't even think about tuming off

Honestly, those online tips about covering your camera aren't as useless as they seem.

Don't dwell on it. Take it as a little lesson and keep your guard up in the future.

Aspecto del correo spam "Is Visiting A More Convenient Way To Reach" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es "Is Visiting A More Convenient Way To Reach" estafa de sextorsión?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

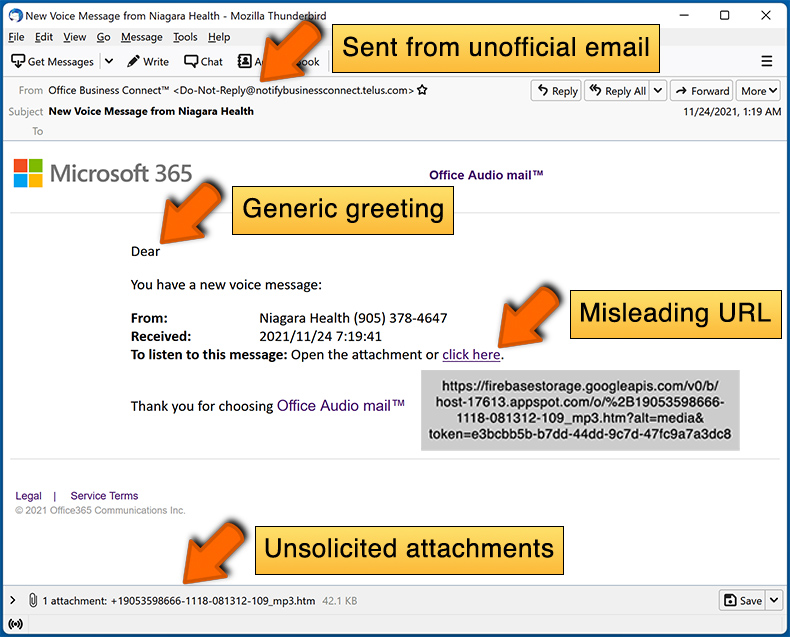

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los correos electrónicos basura no son personales, aunque incluyan detalles relevantes para los destinatarios. Si dicha información está presente, es probable que haya sido adquirida a través de fuentes de acceso público o estafas de phishing. Los ciberdelincuentes distribuyen estos correos en campañas a gran escala, por lo que miles de usuarios reciben correos idénticos (o increíblemente similares).

¿Realmente hackearon mi ordenador y tiene el remitente alguna información?

No, todas las afirmaciones hechas por el correo electrónico "Is Visiting A More Convenient Way To Reach" son falsas. Esto significa que sus dispositivos no fueron infectados por el remitente, ni tienen ninguna información suya (incluyendo grabaciones comprometedoras). Por lo tanto, este correo electrónico no supone ninguna amenaza.

¿Cómo consiguieron los ciberdelincuentes mi contraseña de correo electrónico?

En algunos casos, los ciberdelincuentes utilizan las propias cuentas de correo electrónico de los destinatarios para enviarles mensajes fraudulentos, con el fin de crear una impresión de legitimidad para sus falsas afirmaciones. Las contraseñas de las cuentas suelen obtenerse a través de estafas de phishing. Es menos probable que estos datos se hayan obtenido a través de una violación de datos por su parte o por parte de un proveedor de servicios.

He enviado criptomoneda a la dirección que aparece en este correo electrónico, ¿puedo recuperar mi dinero?

No, las transacciones de criptodivisas no pueden anularse debido a su naturaleza prácticamente irrastreable. Por lo tanto, las víctimas de estafas como este correo electrónico "Is Visiting A More Convenient Way To Reach" no pueden recuperar sus fondos.

He facilitado mis datos personales al ser engañado por un correo spam, ¿qué debo hacer?

Si ha facilitado sus credenciales de acceso, cambie las contraseñas de todas las cuentas potencialmente comprometidas e informe sin demora a su servicio de asistencia oficial. Y si la información revelada era de otra naturaleza personal (por ejemplo, datos del DNI, números de tarjetas de crédito, etc.) - póngase en contacto inmediatamente con las autoridades competentes.

He leído un correo spam pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

No, abrir/leer un correo electrónico no supone una amenaza de infección. Los dispositivos se infectan cuando se abren o se hace clic en archivos adjuntos o enlaces maliciosos.

He descargado y abierto un archivo adjunto a un correo spam, ¿está infectado mi ordenador?

Si el archivo abierto era un ejecutable (.exe, .run, etc.), lo más probable es que sí, que su dispositivo se haya visto comprometido. Sin embargo, podría haber evitado la infección si se tratara de un documento (.doc, .xls, .one, .pdf, etc.). Estos formatos pueden necesitar una interacción adicional del usuario para iniciar los procesos de infección del sistema (por ejemplo, habilitar macros, hacer clic en contenido incrustado, etc.).

¿Elimina Combo Cleaner las infecciones de malware presentes en los adjuntos de correo electrónico?

Sí, Combo Cleaner es capaz de detectar y eliminar prácticamente todas las infecciones de malware conocidas. Cabe destacar que es esencial realizar un análisis completo del sistema, ya que los programas maliciosos de gama alta suelen esconderse en las profundidades de los sistemas.

▼ Mostrar discusión.