Cómo eliminar el ladrón BLX de tu sistema operativo

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es BLX?

BLX (también conocido como XLABB) es un ladrón capaz de extraer diversos datos confidenciales de los dispositivos de las víctimas. El objetivo del malware son las credenciales de inicio de sesión, los monederos de criptomonedas y otra información vulnerable. En el momento de escribir este artículo, BLX está en desarrollo activo. Sus desarrolladores están promocionando este ladrón en múltiples plataformas online.

Visión general del malware BLX

BLX cuenta con capacidades antianálisis, como la de detectar cuándo se ejecuta en una máquina virtual. El malware también utiliza mecanismos que garantizan la persistencia: se reinicia automáticamente después de cada reinicio del sistema. Tras infiltrarse con éxito en un sistema, el ladrón comienza a recopilar datos relevantes del dispositivo, incluida la información de geolocalización.

BLX puede extraer datos de varias aplicaciones. De los navegadores, el programa intenta obtener las credenciales de inicio de sesión almacenadas (nombres de usuario/contraseñas). Sin embargo, también podría recopilar historiales de navegación y motores de búsqueda, cookies de Internet, datos de identificación personal y números de tarjetas de crédito/débito guardados.

El ladrón pretende adquirir información asociada a mensajeros: cuentas de Telegram y tokens de Discord (incluidos los de versiones de escritorio y extensiones de navegador, Better Discord y Discord Canary). BLX intenta robar criptomonedas: Atomic, Binance, Coinbase, Exodus, MetaMask, Phantom y Trust. Además, este malware se dirige a cuentas y sesiones relacionadas con juegos, como Growtopia, Riot Games y Steam.

Cabe mencionar que los desarrolladores de malware suelen mejorar sus creaciones y metodologías. BLX se encuentra actualmente en fase de desarrollo, por lo que las posibles variantes futuras de este ladrón podrían tener una lista de objetivos más amplia o funcionalidades adicionales o diferentes.

En resumen, la presencia de software como BLX en los dispositivos puede provocar graves problemas de privacidad, pérdidas económicas y robos de identidad.

| Nombre | BLX malware |

| Tipo de amenaza | Troyano, ladrón, virus ladrón de contraseñas. |

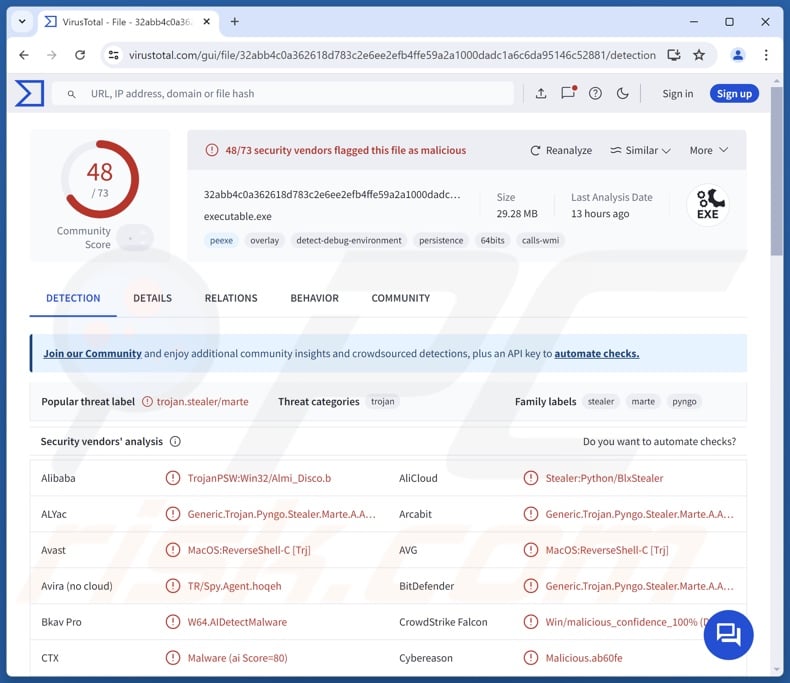

| Nombres de detección | Avast (MacOS:ReverseShell-C [Trj]), Combo Cleaner (Generic.Trojan.Pyngo.Stealer.Marte.A.A999), ESET-NOD32 (Python/Spy.Agent.AAF), Kaspersky (HEUR:Trojan.Python.Tpyc.g), Microsoft (Trojan:Win64/CrealStealer.AMK!MTB), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una red de bots. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de programas maliciosos de tipo ladrón

Hemos escrito sobre numerosos programas maliciosos; Emansrepo, Angry y Cheana son sólo un par de nuestros artículos más recientes sobre robos.

Los programas maliciosos que roban información pueden tener como objetivo una amplia variedad de datos o detalles concretos. Sin embargo, independientemente de la información (si la hay) a la que se dirija el software malicioso, su presencia en un sistema amenaza la integridad del dispositivo y la seguridad del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente tras su detección.

¿Cómo se infiltró BLX en mi ordenador?

Como se mencionó en la introducción, los desarrolladores de BLX ofrecen sus productos en diversas plataformas en línea. Este ladrón tiene una versión gratuita y otra premium (de pago). BLX está disponible como programa de código abierto en el repositorio de GitHub. También se promociona en las plataformas de mensajería Telegram y Discord. También se han descubierto vídeos de YouTube que promocionan este ladrón.

Dado que BLX puede ser utilizado por múltiples ciberdelincuentes, es probable que sus métodos de distribución varíen de un ataque a otro. Por lo general, el malware se propaga mediante técnicas de estafa e ingeniería social. El software malicioso suele camuflarse o incluirse en paquetes con contenidos legítimos o que parecen inocentes.

Los archivos infecciosos vienen en varios formatos, por ejemplo, archivos comprimidos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc.

Los métodos de proliferación más frecuentes incluyen: descargas drive-by (sigilosas/engañosas), troyanos de tipo loader/backdoor, estafas en línea, adjuntos/enlaces maliciosos en correo spam (Ej, correos electrónicos, DMs/PMs, etc.), publicidad maliciosa, fuentes de descarga sospechosas (por ejemplo, freeware y sitios gratuitos de alojamiento de archivos, redes de intercambio P2P, etc.), programas/medios pirateados, herramientas ilegales de activación de productos ("cracks") y actualizaciones falsas.

Además, algunos programas maliciosos pueden autoinstalarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente tener cuidado al navegar, ya que Internet está lleno de contenidos falsos y peligrosos bien camuflados. Otra recomendación es tener precaución con los correos electrónicos entrantes, DMs/PMs, SMSes y otros mensajes. No se deben abrir los adjuntos o enlaces que se encuentren en correos sospechosos, ya que pueden ser maliciosos.

Además, todas las descargas deben realizarse desde canales oficiales y de confianza. El software debe activarse y actualizarse utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las adquiridas a terceros pueden contener malware.

Es primordial para la seguridad del dispositivo/usuario tener instalado y actualizado un antivirus fiable. Los programas de seguridad deben utilizarse para ejecutar análisis regulares del sistema y eliminar amenazas y problemas. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es BLX?

- PASO 1. Eliminación manual del malware BLX

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

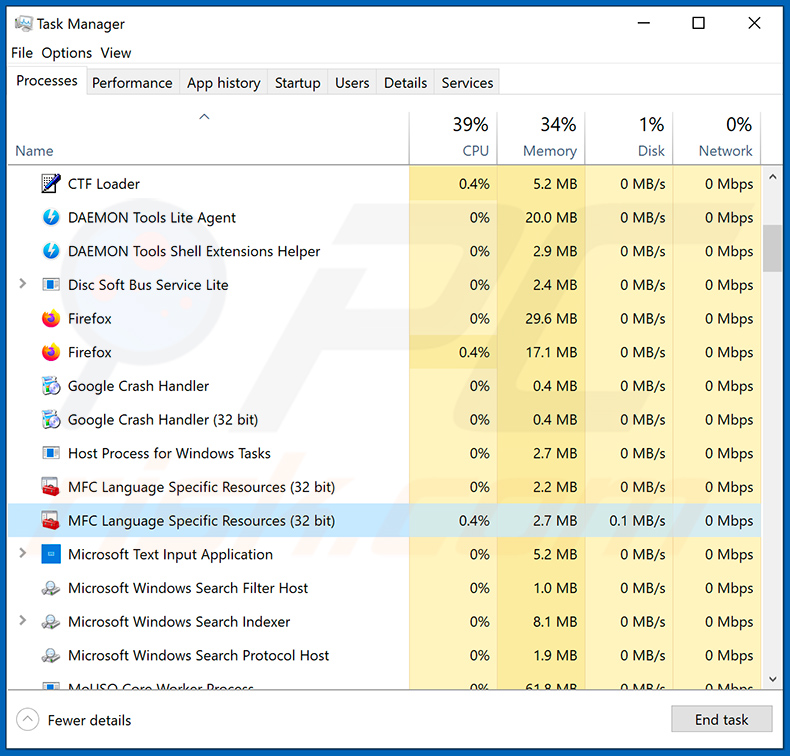

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, mediante el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

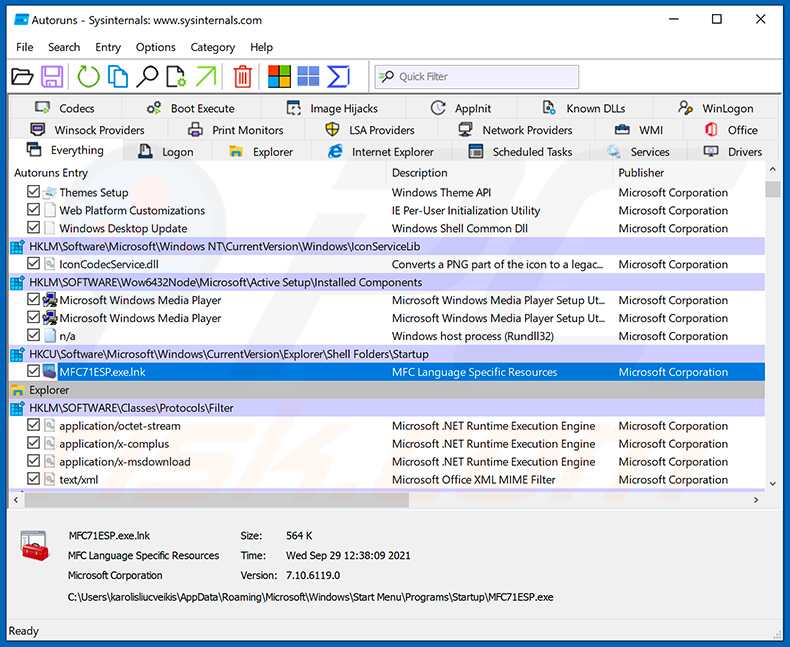

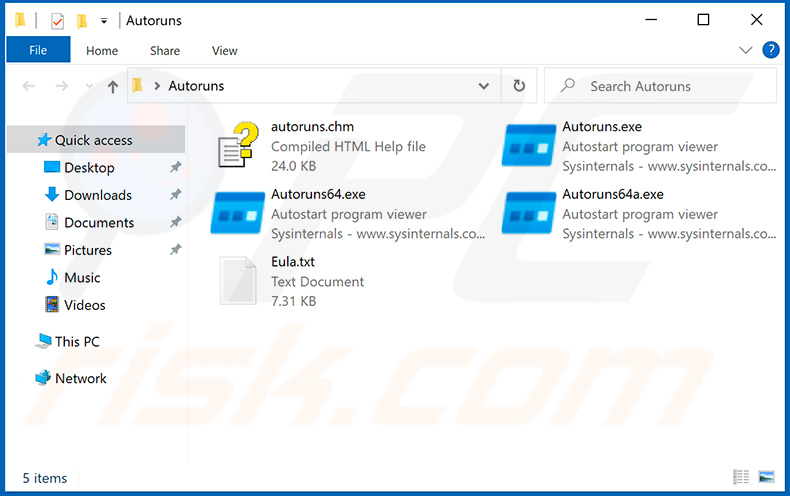

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

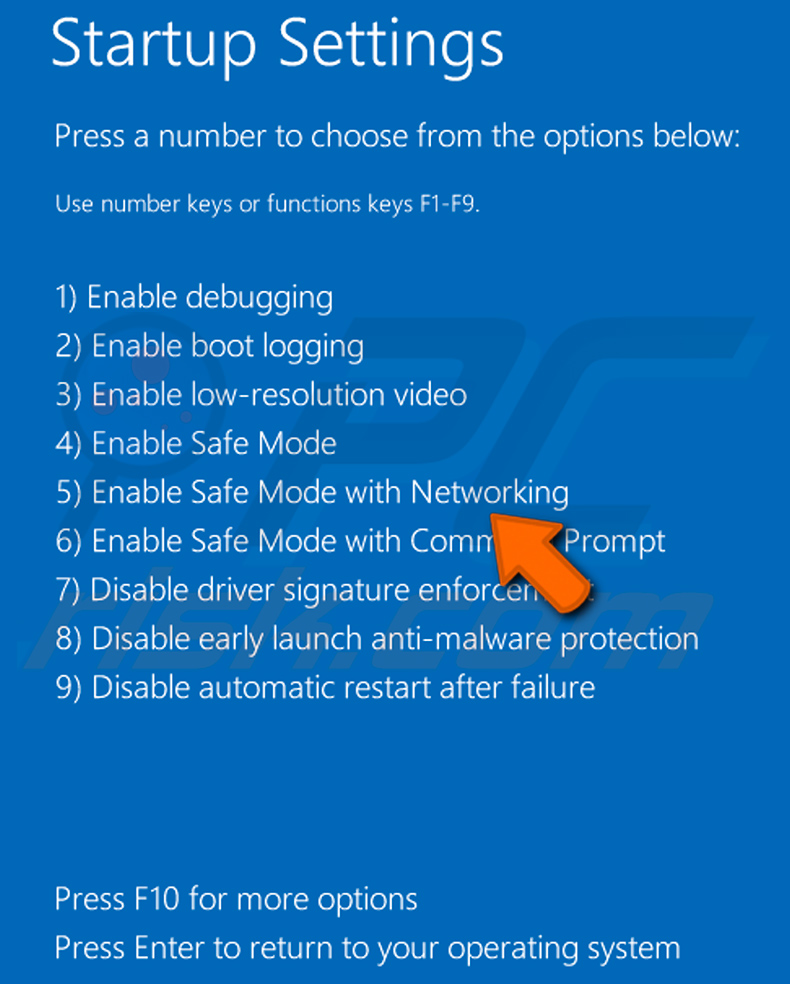

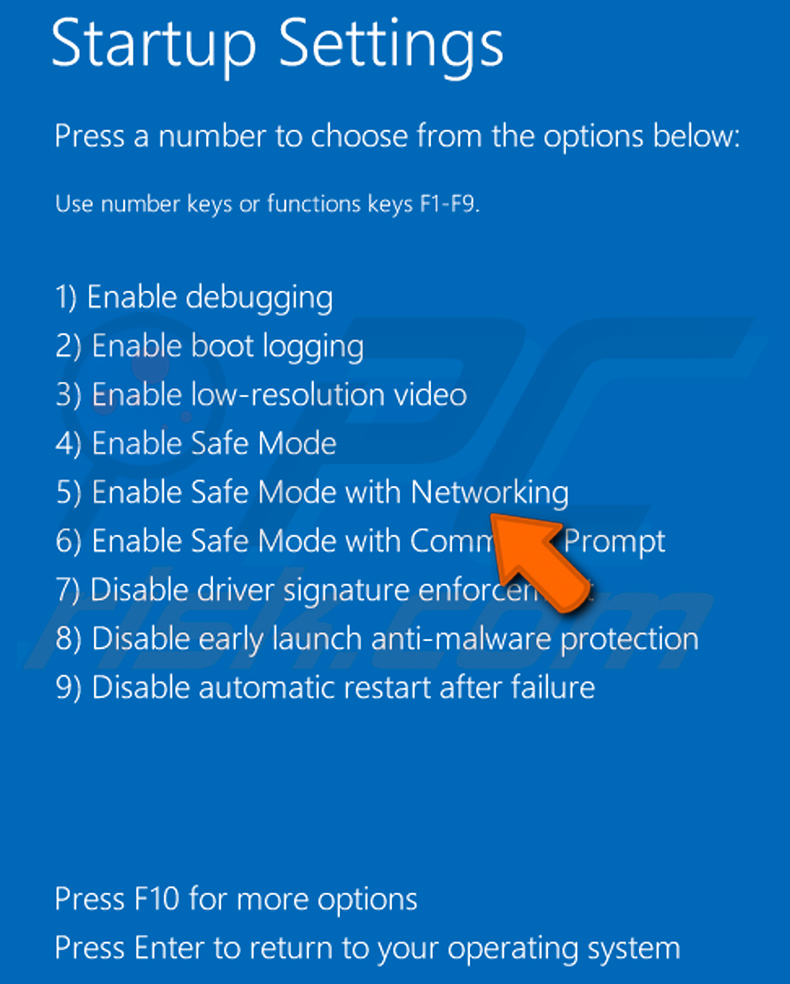

Reinicie su ordenador en Modo Seguro:

Reinicie su ordenador en Modo Seguro:

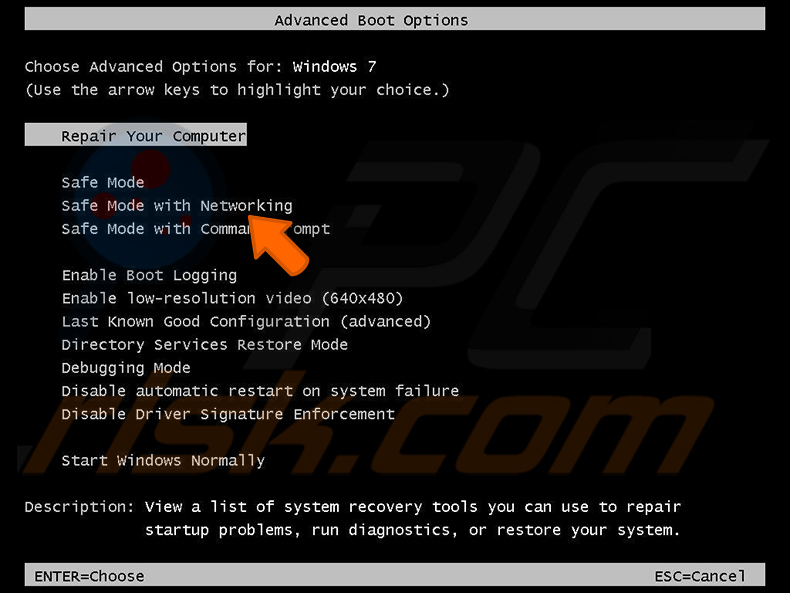

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haz clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de arranque del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haz clic en "Configuración de inicio".

Haz clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulsa F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de encendido. En el menú que se abre, haz clic en "Reiniciar" mientras mantienes pulsada la tecla "Mayúsculas" del teclado. En la ventana "Elegir una opción", haga clic en "Solucionar problemas" y, a continuación, seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debes pulsar la tecla "F5" de tu teclado. Esto reiniciará su sistema operativo en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

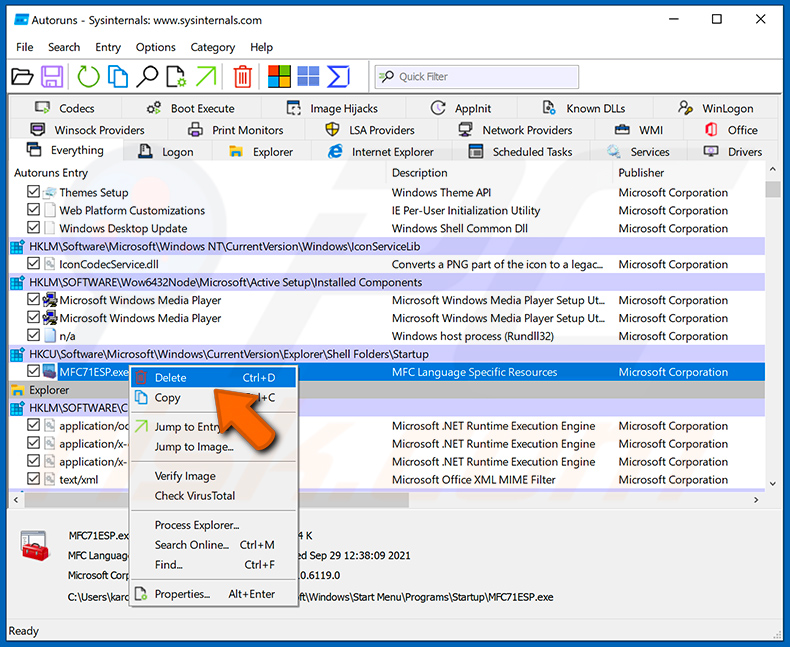

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

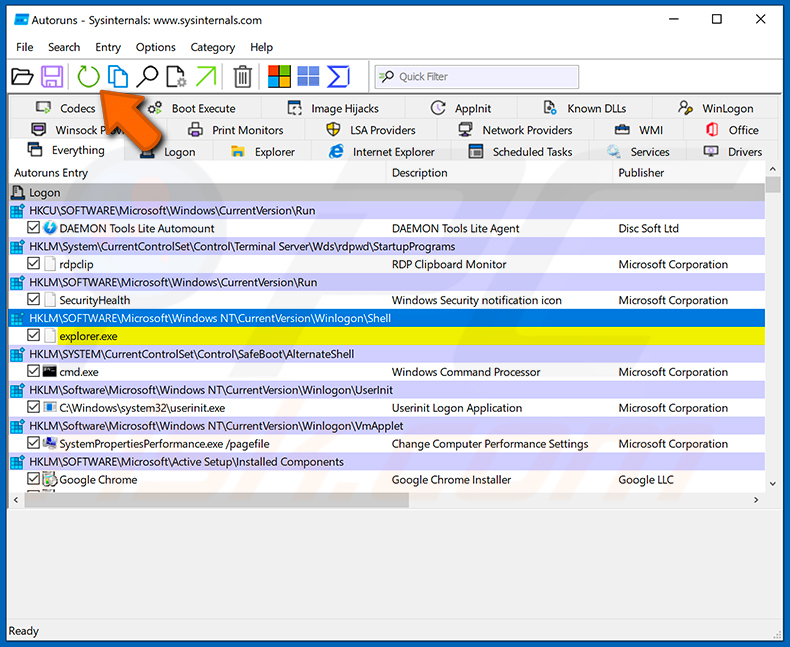

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Anota su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

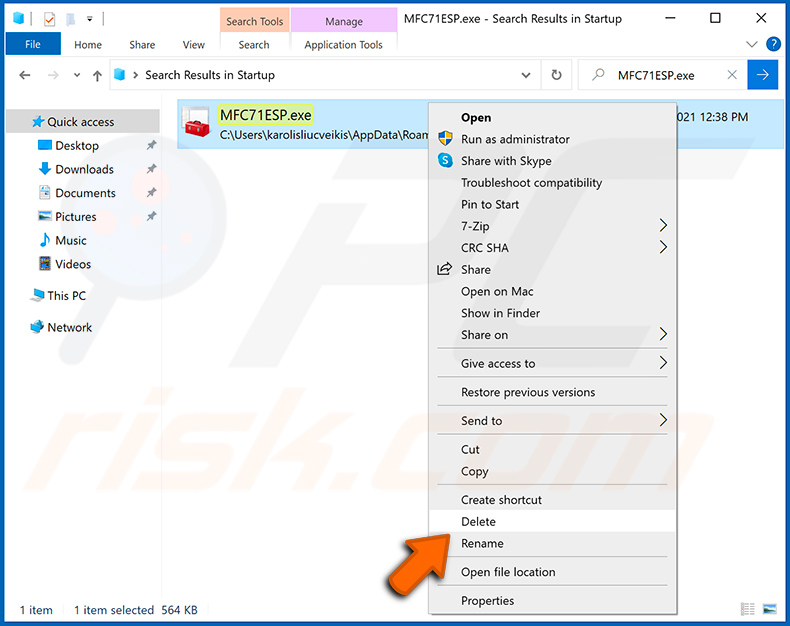

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrate de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicia el ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de programas maliciosos en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador seguro, instala las últimas actualizaciones del sistema operativo y utiliza software antivirus. Para asegurarte de que tu ordenador está libre de infecciones de malware, te recomendamos escanearlo con Combo Cleaner.

Preguntas más frecuentes (FAQ)

Mi ordenador está infectado con el malware BLX, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

La eliminación de malware rara vez requiere medidas tan drásticas.

¿Cuáles son los mayores problemas que puede causar el malware BLX?

Las amenazas asociadas a una infección dependen de las capacidades del programa malicioso y de los objetivos de los ciberdelincuentes. BLX roba información confidencial de los dispositivos (por ejemplo, credenciales de inicio de sesión, carteras de criptomonedas, etc.). Las infecciones de este tipo pueden provocar graves problemas de privacidad, pérdidas financieras y robo de identidad.

¿Cuál es el objetivo del malware BLX?

En la mayoría de las infecciones, la motivación es el lucro. Sin embargo, los ciberdelincuentes también pueden utilizar el malware para divertirse, realizar rencores personales, interrumpir procesos (por ejemplo, sitios web, servicios, etc.), participar en hacktivismo y lanzar ataques por motivos políticos/geopolíticos.

¿Cómo se infiltró el malware BLX en mi ordenador?

Los programas maliciosos se propagan principalmente a través de troyanos, descargas no autorizadas, canales de descarga poco fiables (por ejemplo, sitios web de programas gratuitos y de terceros, redes de intercambio P2P, etc.), publicidad maliciosa, correos electrónicos/mensajes de spam, estafas en línea, contenidos pirateados, herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas. Algunos programas maliciosos pueden incluso autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner es capaz de detectar y eliminar casi todas las infecciones de malware conocidas. Cabe destacar que realizar un análisis completo del sistema es esencial, ya que el software malicioso sofisticado suele esconderse en las profundidades de los sistemas.

▼ Mostrar discusión.