Starcat (.starcat) ransomware virus - opciones de eliminación y descifrado

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Starcat?

Descubrimos Starcat mientras inspeccionábamos muestras de malware enviadas a VirusTotal. Tras examinar Starcat, llegamos a la conclusión de que se trata de un ransomware que cifra los archivos (y los oculta tras el cifrado) en el dispositivo infectado.

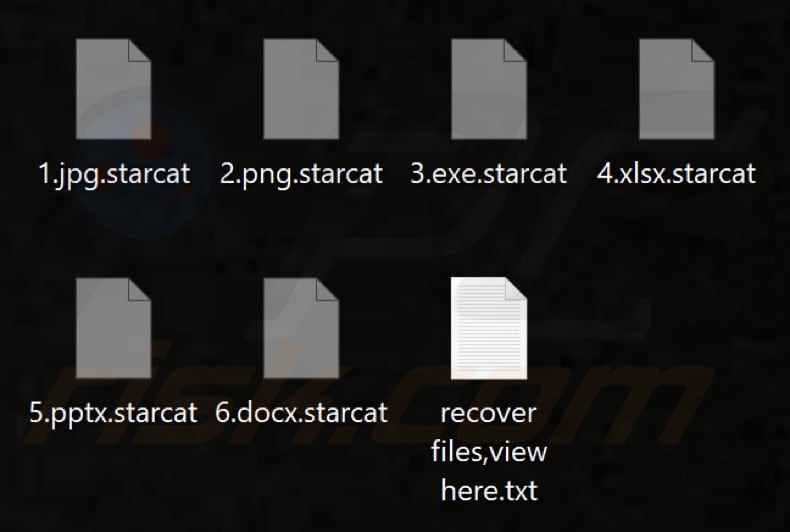

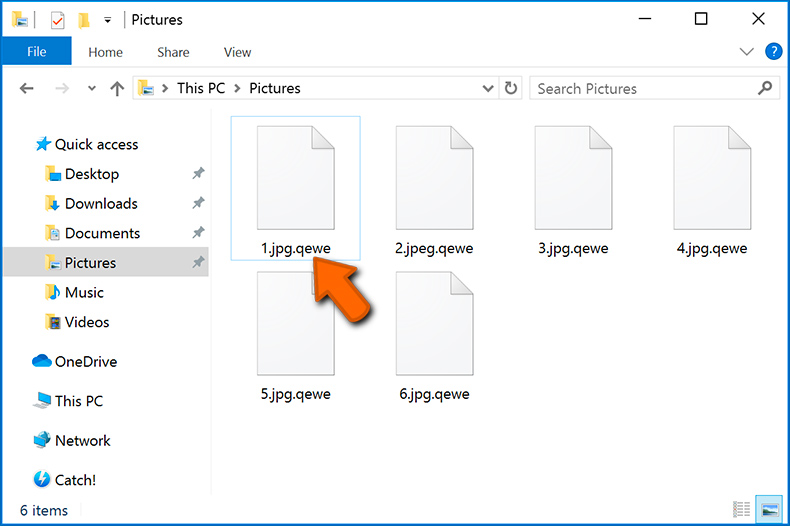

Además, Starcat cambia el fondo de escritorio, crea una nota de rescate ("recuperar archivos, ver aquí.txt") y añade la extensión ".starcat" a los nombres de archivo. Por ejemplo, cambia el nombre de "1.jpg" a "1.jpg.starcat", "2.png" a "2.png.starcat", etc.

Captura de pantalla de los archivos cifrados por este ransomware:

Resumen de la nota de rescate de Starcat

La nota de rescate está escrita en varios idiomas (inglés, ruso, chino, alemán, japonés, francés, coreano, portugués, tailandés, hebreo, español, italiano y árabe). Informa a la víctima de que todos sus archivos han sido cifrados utilizando el algoritmo CHACHA20+RSA4096, y la clave de descifrado también está cifrada con RSA16384.

Dice que sólo los atacantes pueden descifrar los archivos e indica a la víctima que pague 5.000 dólares en XMR (Monero) en un plazo de siete días. Advierte de que si no se paga el rescate, se eliminará la clave y los archivos se harán públicos. Por último, la nota proporciona una dirección de correo electrónico (cos.luise@gmx.com) para el contacto y una dirección de monedero Monero para el pago.

Más detalles sobre el ransomware

Las víctimas de ataques de ransomware no suelen poder descifrar sus archivos sin la participación de los ciberdelincuentes. No se recomienda pagar a los atacantes, ya que no hay garantías de que vayan a proporcionar realmente las herramientas de descifrado. Pagar por la recuperación de datos puede evitarse si la víctima tiene copias de seguridad de los datos o acceso a herramientas de descifrado de terceros.

Además, es esencial eliminar el ransomware de los sistemas infectados lo antes posible. Si no se elimina, el malware puede cifrar más archivos y propagarse a otros dispositivos de la red local.

El ransomware en general

Existen numerosos ejemplos de variantes de ransomware, sin embargo, el objetivo de la mayoría de los ataques de ransomware es extorsionar a las víctimas. Por desgracia, las víctimas suelen verse obligadas a pagar por las herramientas de descifrado, ya que los atacantes son los únicos que disponen de ellas.

Por ello, es aconsejable hacer copias de seguridad periódicas de los archivos y guardarlas en un servidor remoto o en un dispositivo de almacenamiento desconectado para evitar pérdidas en caso de ataque de ransomware. Ejemplos de diferentes variantes de ransomware son Gengar, RedLocker y Help_restoremydata.

¿Cómo infectó el ransomware mi ordenador?

Los ciberdelincuentes suelen distribuir el ransomware a través de sitios web sospechosos que alojan software pirata, herramientas de cracking, generadores de claves o estafas de soporte técnico. Los usuarios se convierten en víctimas de ataques de ransomware después de descargarlo y ejecutarlo en sus ordenadores.

Además, los actores de amenazas pueden explotar vulnerabilidades en sistemas operativos o programas obsoletos y emplear anuncios maliciosos, unidades USB infectadas, redes P2P, sitios web comprometidos, descargadores de terceros y canales similares para desplegar el ransomware.

| Nombre | Starcat virus |

| Tipo de amenaza | Ransomware, Criptovirus, Bloqueo de archivos |

| Extensión de archivos encriptados | .starcat |

| Mensaje de petición de rescate | recover files,view here.txt |

| ¿Desencriptador gratuito disponible? | No |

| Cantidad del rescate | 5.000 $ en XMR (Monero) |

| Dirección de Monero Wallet |

48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYb v6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai |

| Contacto Cibercriminal | cos.luise@gmx.com |

| Nombres de detección | Avast (FileRepMalware [Misc]), Combo Cleaner (Dump:Generic.Ransom.Spora.01F280B9), Emsisoft (Dump:Generic.Ransom.Spora.01F280B9 (B)), Kaspersky (Trojan.Win32.Agent.xbuthd), Microsoft (Program:Win32/Wacapew.C!ml), Lista completa de detecciones (VirusTotal) |

| Síntomas | No puede abrir los archivos almacenados en su ordenador, los archivos que antes funcionaban ahora tienen una extensión diferente (por ejemplo, mi.docx.bloqueado). Aparece un mensaje de petición de rescate en el escritorio. Los ciberdelincuentes exigen el pago de un rescate (normalmente en bitcoins) para desbloquear sus archivos. |

| Información adicional | Los archivos se ocultan tras el cifrado |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados (macros), sitios web de torrents, anuncios maliciosos. |

| Daños | Todos los archivos quedan encriptados y no pueden abrirse sin pagar un rescate. Junto con una infección de ransomware pueden instalarse troyanos que roban contraseñas e infecciones de malware adicionales. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

¿Cómo protegerse de las infecciones por ransomware?

Descargue siempre aplicaciones y archivos de fuentes fiables, como páginas web oficiales o tiendas de aplicaciones. No descargue software pirata ni utilice herramientas de cracking. Tenga cuidado con los correos electrónicos de remitentes desconocidos, sobre todo los que contengan enlaces o archivos adjuntos inesperados o irrelevantes.

Evite hacer clic en ventanas emergentes, anuncios y enlaces de sitios web dudosos y no permita que los sitios sospechosos muestren notificaciones. Actualice regularmente el sistema operativo y el software, y utilice una herramienta de seguridad fiable para proteger su sistema y eliminar las amenazas.

Si su ordenador ya está infectado con Starcat, le recomendamos que ejecute un escaneado con Combo Cleaner para eliminar automáticamente este ransomware.

Nota de rescate de Starcat, "recuperar archivos,ver aquí.txt" (GIF):

Texto presentado en el archivo de texto del ransomware Starcat:

hello, my friend! we have encrypted all your computer files. please do not use antivirus software, otherwise your files will never be recovered. the encryption algorithm uses CHACHA20+RSA4096, and your key is encrypted using RSA16384. in this world, no one can decrypt your files except us. even if you use a supercomputer, you cannot decrypt the files. how to get the files back? you must pay us $5,000 worth of XMR to decrypt your files. you can search for monero virtual currency on google, and then you can see its price and how to trade virtual currency. you only have 7 chances to send us emails, so don't try to bargain with us, it will be bad for you it doesn't help at all, but will only irritate us. if you don't complete the transaction within 7 days, we will delete your key and make all your files public! of course, you can send us 3 files less than 3mb, and we will decrypt them for free. after the decryption is completed, please send the XMR to the address we provide. when sending an email, send us your key and your transaction record together. after we receive your request, we will complete your request within 24 hours. i wish you a happy life!

our email: cos.luise@gmx.com

our XMR address: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

your rsa public key:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----your rsa private key: please pull the text to the bottom for viewing

Здравствуй, друг! мы зашифровали все ваши компьютерные файлы. Пожалуйста, не используйте антивирусное программное обеспечение, иначе ваши файлы никогда не будут восстановлены. алгоритм шифрования использует CHACHA20+RSA4096, а ваш ключ зашифрован с помощью RSA16384. в этом мире никто кроме нас не сможет расшифровать ваши файлы. Даже если вы используете суперкомпьютер, вы не сможете расшифровать файлы. как вернуть файлы? вы должны заплатить нам XMR на сумму 5000 долларов за расшифровку ваших файлов. Вы можете найти виртуальную валюту Monero в Google, а затем увидеть ее цену и способы торговли виртуальной валютой. у вас есть только 7 шансов отправить нам электронное письмо, поэтому не пытайтесь торговаться с нами, это будет плохо для вас, это совсем не поможет, а только разозлит нас. Если вы не завершите транзакцию в течение 7 дней, мы удалим ваш ключ и сделаем все ваши файлы общедоступными! Конечно, вы можете отправить нам 3 файла размером менее 3 Мб, и мы их бесплатно расшифруем. После завершения расшифровки отправьте XMR на указанный нами адрес. при отправке электронного письма отправьте нам свой ключ и запись транзакции вместе. после получения вашего запроса мы выполним ваш запрос в течение 24 часов. желаю тебе счастливой жизни!

наша электронная почта: cos.luise@gmx.com

наш адрес XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

ваш открытый ключ RSA:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----ваш закрытый ключ RSA: Перейти внизу, посмотреть.

朋友你好!我們已經加密了您所有的電腦檔案。請不要使用防毒軟體,否則您的檔案將永遠無法恢復。加密演算法使用CHACHA20+RSA4096,你的金鑰使用RSA16384加密。在這個世界上,除了我們之外,沒有人可以解密您的檔案。即使您使用超級計算機,也無法解密檔案。如何取回文件?您必須向我們支付價值 5,000 美元的 XMR 才能解密您的檔案。您可以在谷歌上搜尋門羅幣虛擬貨幣,然後您可以看到它的價格以及如何交易虛擬貨幣。您只有 7 次向我們發送電子郵件的機會,所以不要試圖與我們討價還價,這對您來說沒有任何幫助,只會激怒我們。如果您在 7 天內未完成交易,我們將刪除您的金鑰並公開您的所有文件!當然,您可以向我們發送3個小於3mb的文件,我們將免費解密它們。解密完成後,請將XMR發送至我們提供的地址。發送電子郵件時,請將您的金鑰和交易記錄一起發送給我們。我們收到您的請求後,將在 24 小時內完成您的請求。祝您生活愉快!

我們的電子郵件:cos.luise@gmx.com

我們的XMR地址:48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

您的 rsa 公鑰:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----您的 rsa 私鑰:到底部查看鑰匙

Hallo mein Freund! Wir haben alle Ihre Computerdateien verschlüsselt. Bitte verwenden Sie keine Antivirensoftware, da Ihre Dateien sonst nie wiederhergestellt werden können. Der Verschlüsselungsalgorithmus verwendet CHACHA20+RSA4096 und Ihr Schlüssel wird mit RSA16384 verschlüsselt. Auf dieser Welt kann niemand außer uns Ihre Dateien entschlüsseln. Selbst wenn Sie einen Supercomputer verwenden, können Sie die Dateien nicht entschlüsseln. Wie bekomme ich die Dateien zurück? Sie müssen uns XMR im Wert von 5.000 US-Dollar zahlen, um Ihre Dateien zu entschlüsseln. Sie können auf Google nach der virtuellen Währung Monero suchen und dann den Preis sehen und erfahren, wie Sie mit der virtuellen Währung handeln können. Sie haben nur 7 Möglichkeiten, uns E-Mails zu senden, also versuchen Sie nicht, mit uns zu verhandeln, das wäre schlecht für Sie, es hilft überhaupt nicht, sondern wird uns nur irritieren. Wenn Sie die Transaktion nicht innerhalb von 7 Tagen abschließen, löschen wir Ihren Schlüssel und machen alle Ihre Dateien öffentlich! Selbstverständlich können Sie uns auch 3 Dateien mit einer Größe von weniger als 3 MB zusenden und wir entschlüsseln diese kostenlos. Nachdem die Entschlüsselung abgeschlossen ist, senden Sie bitte das XMR an die von uns angegebene Adresse. Wenn Sie eine E-Mail senden, senden Sie uns bitte Ihren Schlüssel und Ihre Transaktionsaufzeichnung zusammen. Nachdem wir Ihre Anfrage erhalten haben, werden wir Ihre Anfrage innerhalb von 24 Stunden bearbeiten. Ich wünsche dir ein glückliches Leben!

unsere E-Mail: cos.luise@gmx.com

unsere XMR-adresse: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

Ihr öffentlicher RSA-Schlüssel:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----Ihr privater RSA-Schlüssel: Bitte ziehen Sie den Text zum Anzeigen nach unten

こんにちは、友よ!あなたのコンピュータファイルはすべて暗号化しました。ウイルス対策ソフトウェアは使用しないでください。そうしないと、ファイルは回復されません。暗号化アルゴリズムはchacha20 + RSA4096を使用し、キーはRSA16384を使用して暗号化されます。この世界では、私たち以外の誰もあなたのファイルを復号化できません。スーパーコンピューターを使用しても、ファイルを復号化することはできません。ファイルを取り戻すには?ファイルを復号化するには、5,000ドル相当のXMRを支払う必要があります。Googleでmonero仮想通貨を検索すると、その価格と仮想通貨の取引方法を確認できます。メールを送信できるチャンスは7回だけですので、私たちと交渉しないでください。それはあなたにとって悪いですし、まったく役に立たず、私たちを苛立たせるだけです。7日以内に取引を完了しないと、キーを削除し、すべてのファイルを公開します。もちろん、3MB未満のファイルを3つ送信していただければ、無料で復号化します。復号化が完了したら、弊社が提供するアドレスに XMR を送信してください。メールを送信する際は、キーとトランザクション レコードを一緒に送信してください。リクエストを受信してから 24 時間以内にリクエストを完了します。幸せな人生をお祈りします!

弊社のメール アドレス: cos.luise@gmx.com

弊社の XMR アドレス: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

RSA 公開キー:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----RSA 秘密キー: 一番下に行って鍵を見てください

bonjour mon ami! nous avons crypté tous vos fichiers informatiques. Veuillez ne pas utiliser de logiciel antivirus, sinon vos fichiers ne seront jamais récupérés. l'algorithme de cryptage utilise CHACHA20+RSA4096 et votre clé est cryptée à l'aide de RSA16384. dans ce monde, personne ne peut décrypter vos fichiers à part nous. Même si vous utilisez un superordinateur, vous ne pouvez pas décrypter les fichiers. comment récupérer les fichiers ? vous devez nous payer 5 000 $ de XMR pour décrypter vos fichiers. vous pouvez rechercher la monnaie virtuelle monero sur Google, puis voir son prix et comment échanger de la monnaie virtuelle. vous n'avez que 7 chances de nous envoyer des emails, alors n'essayez pas de négocier avec nous, ce sera mauvais pour vous, cela n'aidera pas du tout, mais ne fera que nous irriter. Si vous ne finalisez pas la transaction dans les 7 jours, nous supprimerons votre clé et rendrons tous vos fichiers publics! bien sûr, vous pouvez nous envoyer 3 fichiers de moins de 3 Mo, et nous les décrypterons gratuitement. Une fois le décryptage terminé, veuillez envoyer le XMR à l'adresse que nous fournissons. lors de l'envoi d'un e-mail, envoyez-nous ensemble votre clé et votre relevé de transaction. après réception de votre demande, nous compléterons votre demande dans les 24 heures. je te souhaite une vie heureuse!

notre email: cos.luise@gmx.com

notre adresse XMR : 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

votre clé publique rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----votre clé privée rsa: en bas pour voir vos clés

안녕 친구! 우리는 귀하의 모든 컴퓨터 파일을 암호화했습니다. 바이러스 백신 소프트웨어를 사용하지 마십시오. 그렇지 않으면 귀하의 파일은 절대 복구되지 않습니다. 암호화 알고리즘은 CHACHA20+RSA4096을 사용하며 귀하의 키는 이 세상 어느 누구도 사용하지 않습니다. 우리를 제외한 모든 파일을 해독할 수 있습니다. 슈퍼컴퓨터를 사용해도 파일을 해독할 수 없습니다. 어떻게 하면 $5,000 상당의 XMR을 지불해야 합니까? 파일을 해독하려면 Google에서 모네로 가상 화폐를 검색하면 해당 가격과 가상 화폐 거래 방법을 확인할 수 있습니다. 이메일을 보낼 수 있는 기회는 7번뿐이므로 우리와 흥정하려고 하지 마세요. 전혀 도움이 되지 않지만 우리를 짜증나게 할 뿐입니다. 7일 이내에 거래를 완료하지 않으면 우리는 귀하의 키를 삭제하고 모든 파일을 공개할 것입니다. 물론 우리에게 보낼 수 있습니다! 3MB 미만의 파일 3개, 암호 해독이 완료되면 이메일을 보낼 때 제공한 주소로 XMR을 보내주십시오. 귀하의 요청을 받은 후 키와 거래 기록을 함께 보내주십시오. 24시간 안에 행복한 삶을 기원합니다!

이메일: cos.luise@gmx.com

XMR 주소: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

귀하의 RSA 공개 키:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----귀하의 rsa 개인 키: 맨 아래로 당겨.열쇠 보기

我的朋友,你好!我们已将你电脑文件全部加密,请不要使用杀毒软件,否则你的文件将永远无法找回.加密算法采用CHACHA20+RSA4096,你的钥匙采用RSA16384加密.这个世界上除了我们可以解密你的文件以外,其他任何人都无法解密已经加密的文件.就算你使用超级计算机也无法解密文件.怎么找回文件?你必须向我们支付价值5000美元的XMR,才可以解密你的文件.你可以谷歌搜索门罗虚拟货币,然后你就可以看到它的价格以及如何交易虚拟货币.你只有7次向我们发送邮件的机会,你不要尝试和我们讨价还价,这样做对你没有一点帮助,反而只会激怒我们.如果你在7天内没有完成交易,我们会删除你的钥匙并且把你的文件全部公开!当然,你可以向我们发送3个小于3MB的文件,我们会为你免费解密,解密完成以后,请你把XMR发送到我们提供的地址.发送邮件的时候把你的钥匙和你的交易记录一起发送给我们,我们接到你的请求以后,我们会在24小时内完成你的请求.祝你生活幸福!

我们的邮箱:cos.luise@gmx.com

我们的XMR地址:48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

你的RSA公匙:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----你的RSA私匙:到下面,查看你的钥匙

olá, meu amigo! encriptamos todos os ficheiros do seu computador. Por favor, não utilize software antivírus, caso contrário os seus ficheiros nunca serão recuperados. o algoritmo de encriptação utiliza CHACHA20+RSA4096 e a sua chave é encriptada utilizando RSA16384. neste mundo, ninguém pode desencriptar os seus ficheiros, exceto nós. Mesmo que utilize um supercomputador, não conseguirá desencriptar os ficheiros. como recuperar os ficheiros? deve pagar-nos $5.000 em XMR para desencriptar os seus ficheiros. pode pesquisar a moeda virtual monero no google e ver o seu preço e como negociar moeda virtual. só tem 7 hipóteses de nos enviar e-mails, por isso não tente negociar connosco, vai ser mau para si, não ajuda em nada, mas só nos vai irritar. Se não concluir a transação no prazo de 7 dias, eliminaremos a sua chave e tornaremos todos os seus ficheiros públicos! claro, pode enviar-nos 3 ficheiros com menos de 3 MB e nós iremos desencriptá-los gratuitamente. Após a conclusão da desencriptação, envie o XMR para o endereço que fornecemos. ao enviar um e-mail, envie-nos a sua chave e o seu registo de transações em conjunto. depois de recebermos o seu pedido, concluiremos o seu pedido dentro de 24 horas. desejo-lhe uma vida feliz!

o nosso e-mail: cos.luise@gmx.com

o nosso endereço XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

a sua chave pública rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----a sua chave privada rsa: Vá para o fundo para verificar suas chaves

สวัสดีเพื่อนของฉัน! เราได้เข้ารหัสไฟล์คอมพิวเตอร์ของคุณทั้งหมดแล้ว กรุณาอย่าใช้ซอฟต์แวร์ป้องกันไวรัส ไม่เช่นนั้นไฟล์ของคุณจะไม่ถูกกู้คืน อัลกอริธึมการเข้ารหัสใช้ CHACHA20+RSA4096 และคีย์ของคุณถูกเข้ารหัสโดยใช้ RSA16384 ในโลกนี้ไม่มีใครสามารถถอดรหัสไฟล์ของคุณได้ยกเว้นเรา แม้ว่าคุณจะใช้ซูเปอร์คอมพิวเตอร์ คุณจะไม่สามารถถอดรหัสไฟล์ได้ จะรับไฟล์กลับได้อย่างไร? คุณต้องจ่ายเงิน XMR มูลค่า 5,000 ดอลลาร์ให้เราเพื่อถอดรหัสไฟล์ของคุณ คุณสามารถค้นหาสกุลเงินเสมือน monero บน Google จากนั้นคุณจะเห็นราคาและวิธีแลกเปลี่ยนสกุลเงินเสมือน คุณมีโอกาสเพียง 7 ครั้งที่จะส่งอีเมลถึงเรา ดังนั้นอย่าพยายามต่อรองกับเรา มันจะไม่ดีสำหรับคุณ มันไม่ได้ช่วยอะไรเลย แต่จะทำให้เราหงุดหงิดเท่านั้น หากคุณไม่ทำธุรกรรมให้เสร็จสิ้นภายใน 7 วัน เราจะลบรหัสของคุณและทำให้ไฟล์ทั้งหมดของคุณเป็นแบบสาธารณะ! แน่นอน คุณสามารถส่งไฟล์ 3 ไฟล์ที่มีขนาดเล็กกว่า 3mb มาให้เรา และเราจะถอดรหัสมันฟรี หลังจากการถอดรหัสเสร็จสิ้น โปรดส่ง XMR ไปยังที่อยู่ที่เราให้ไว้ เมื่อส่งอีเมล โปรดส่งรหัสและบันทึกการทำธุรกรรมของคุณมาให้เราด้วยกัน หลังจากที่เราได้รับคำขอของคุณ เราจะดำเนินการตามคำขอของคุณให้เสร็จสิ้นภายใน 24 ชั่วโมง ฉันขอให้คุณมีชีวิตที่มีความสุข!

อีเมลของเรา: cos.luise@gmx.com

ที่อยู่ XMR ของเรา: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

รหัสสาธารณะ rsa ของคุณ:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----รหัสส่วนตัว rsa ของคุณ: ตรวจสอบกุญแจของคุณที่ด้านล่าง

שלום, ידידי! הצפנו את כל קבצי המחשב שלך. נא לא להשתמש בתוכנת אנטי וירוס, אחרת הקבצים שלך לעולם לא ישוחזרו. אלגוריתם ההצפנה משתמש ב-CHACHA20+RSA4096, והמפתח שלך מוצפן באמצעות RSA16384. בעולם הזה, אף אחד לא יכול לפענח את הקבצים שלך מלבדנו. גם אם אתה משתמש במחשב על, אתה לא יכול לפענח את הקבצים. איך מחזירים את הקבצים? עליך לשלם לנו XMR בשווי $5,000 כדי לפענח את הקבצים שלך. אתה יכול לחפש מטבע וירטואלי monero בגוגל, ואז אתה יכול לראות את המחיר שלו וכיצד לסחור במטבע וירטואלי. יש לך רק 7 הזדמנויות לשלוח לנו מיילים, אז אל תנסה להתמקח איתנו, זה יהיה רע לך זה לא יעזור בכלל, אלא רק יעצבן אותנו. אם לא תשלים את העסקה תוך 7 ימים, אנו נמחק את המפתח שלך ונהפוך את כל הקבצים שלך לציבוריים! כמובן, אתה יכול לשלוח לנו 3 קבצים פחות מ-3MB, ואנו נפענח אותם בחינם. לאחר השלמת הפענוח, אנא שלח את ה-XMR לכתובת שאנו מספקים. בעת שליחת אימייל, שלח לנו את המפתח שלך ואת רשומת העסקאות שלך יחד. לאחר שנקבל את בקשתך, נשלים את בקשתך תוך 24 שעות. אני מאחל לך חיים מאושרים!

הדוא"ל שלנו: cos.luise@gmx.com

כתובת ה-XMR שלנו: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

מפתח ה-rsa הציבורי שלך:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----מפתח ה-rsa הפרטי שלך: למשוך למטה ולבדוק את המפתח

¡hola mi amigo! Hemos cifrado todos los archivos de su computadora. No utilice software antivirus; de lo contrario, sus archivos nunca se recuperarán. el algoritmo de cifrado utiliza CHACHA20+RSA4096 y su clave se cifra mediante RSA16384. En este mundo, nadie puede descifrar sus archivos excepto nosotros. Incluso si usa una supercomputadora, no podrá descifrar los archivos. ¿Cómo recuperar los archivos? debe pagarnos $5,000 en XMR para descifrar sus archivos. Puede buscar moneda virtual Monero en Google y luego podrá ver su precio y cómo operar con moneda virtual. Sólo tienes 7 oportunidades para enviarnos correos electrónicos, así que no intentes negociar con nosotros, será malo para ti, no ayuda en absoluto, solo nos irritará. Si no completa la transacción dentro de los 7 días, eliminaremos su clave y haremos públicos todos sus archivos. Por supuesto, puedes enviarnos 3 archivos de menos de 3 MB y los descifraremos de forma gratuita. Una vez completado el descifrado, envíe el XMR a la dirección que le proporcionamos. al enviar un correo electrónico, envíenos su clave y su registro de transacción juntos. Después de recibir su solicitud, la completaremos dentro de las 24 horas. ¡Te deseo una vida feliz!

nuestro correo electrónico: cos.luise@gmx.com

nuestra dirección XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

su clave pública rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----su clave privada rsa: Tira hacia abajo y mira la llave

ciao, amico mio! abbiamo crittografato tutti i file del tuo computer. Si prega di non utilizzare software antivirus, altrimenti i file non verranno mai recuperati. l'algoritmo di crittografia utilizza CHACHA20+RSA4096 e la tua chiave viene crittografata utilizzando RSA16384. in questo mondo, nessuno può decrittografare i tuoi file tranne noi. Anche se utilizzi un supercomputer, non puoi decrittografare i file. come recuperare i file? devi pagarci $ 5.000 in XMR per decrittografare i tuoi file. puoi cercare la valuta virtuale monero su Google, quindi puoi vedere il suo prezzo e come scambiare valuta virtuale. hai solo 7 possibilità per inviarci email, quindi non cercare di contrattare con noi, ti farà male, non ti aiuterà affatto, ma ci irriterà solo. Se non completi la transazione entro 7 giorni, elimineremo la tua chiave e renderemo pubblici tutti i tuoi file! ovviamente puoi inviarci 3 file di meno di 3 MB e li decodificheremo gratuitamente. Una volta completata la decrittazione, invia XMR all'indirizzo da noi fornito. quando invii un'e-mail, inviaci insieme la tua chiave e il record della transazione. dopo aver ricevuto la tua richiesta, la completeremo entro 24 ore. ti auguro una vita felice!

la nostra email: cos.luise@gmx.com

il nostro indirizzo XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

la tua chiave pubblica rsa:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----la tua chiave privata rsa: La tua chiave è in fondo

أهلاً يا صديقي! لقد قمنا بتشفير كافة ملفات جهاز الكمبيوتر الخاص بك. يرجى عدم استخدام برامج مكافحة الفيروسات، وإلا فلن يتم استرداد ملفاتك أبدًا. تستخدم خوارزمية التشفير CHACHA20+RSA4096، ويتم تشفير مفتاحك باستخدام RSA16384. في هذا العالم، لا أحد يستطيع فك تشفير ملفاتك إلا نحن. حتى إذا كنت تستخدم جهاز كمبيوتر فائق السرعة، فلن تتمكن من فك تشفير الملفات. كيفية الحصول على الملفات مرة أخرى؟ يجب أن تدفع لنا ما قيمته 5000 دولار من XMR لفك تشفير ملفاتك. يمكنك البحث عن عملة مونيرو الافتراضية على جوجل، ومن ثم يمكنك رؤية سعرها وكيفية تداول العملة الافتراضية. لديك 7 فرص فقط لإرسال رسائل البريد الإلكتروني إلينا، لذا لا تحاول المساومة معنا، سيكون ذلك سيئًا بالنسبة لك ولن يساعدك على الإطلاق، ولكنه لن يؤدي إلا إلى إزعاجنا. إذا لم تقم بإكمال المعاملة خلال 7 أيام، فسنحذف مفتاحك ونجعل جميع ملفاتك عامة! بالطبع، يمكنك أن ترسل لنا 3 ملفات بحجم أقل من 3 ميجابايت، وسنقوم بفك تشفيرها مجانًا. بعد اكتمال فك التشفير، يرجى إرسال XMR إلى العنوان الذي نقدمه. عند إرسال بريد إلكتروني، أرسل لنا مفتاحك وسجل معاملتك معًا. بعد أن نتلقى طلبك، سوف نقوم بإكمال طلبك خلال 24 ساعة. أتمنى لك حياة سعيدة!

ريدنا الإلكتروني: cos.luise@gmx.com

عنواننا XMR: 48hDBzD7J8fMVxcy7J6gTy3tJ3gZDgBgigrzrKVDuK8o2FYbv6CjWeJFU6ar3Mp8oFUtXDZExcoH41wqA1x8cnuVUkbqDai

مفتاح RSA العام الخاص بك:

-----BEGIN PUBLIC KEY-----

*****[REDACTED_ID]*****

-----END PUBLIC KEY-----

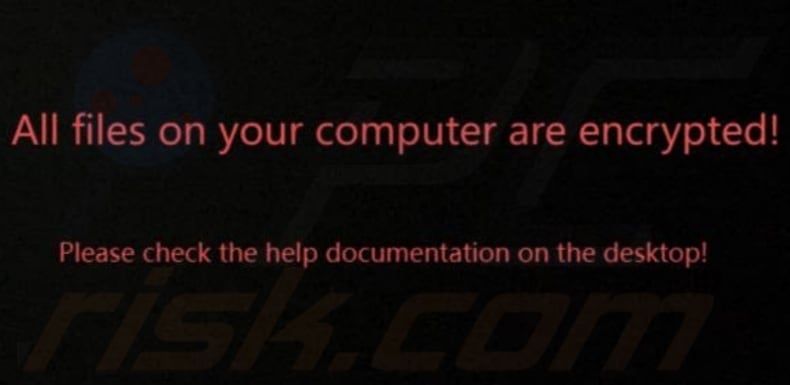

Captura de pantalla del fondo de escritorio de Starcat:

Texto en el fondo de pantalla:

All files on your computer are encrypted!

Please heck the help documentation on the desktop!

Eliminación del ransomware Starcat:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Video sugiriendo qué pasos deben tomarse en caso de una infección de ransomware:

Menú Rápido:

- ¿Qué es Starcat virus?

- PASO 1. Informar el ransomware a las autoridades.

- PASO 2. Aislar el dispositivo infectado.

- PASO 3. Identificar la infección del ransomware.

- PASO 4. Búsqueda de herramientas de desencriptado de ransomware.

- PASO 5. Restaurar archivos con herramientas de recuperación de datos.

- PASO 6. Crear copias de seguridad de datos.

Si es víctima de un ataque de ransomware, le recomendamos que informe de este incidente a las autoridades. Al proporcionar información a los organismos encargados de hacer cumplir la ley, ayudará a rastrear los delitos cibernéticos y potencialmente ayudará en el enjuiciamiento de los atacantes. Aquí hay una lista de autoridades a las que debe informar sobre un ataque de ransomware. Para obtener una lista completa de los centros de seguridad cibernética locales e información sobre por qué debe informar los ataques de ransomware, lea este artículo.

Lista de autoridades locales donde se deben informar los ataques de ransomware (elija una según su dirección de residencia):

Estados Unidos - Internet Crime Complaint Centre IC3

Reino Unido - Action Fraud

España - Policía Nacional

Francia - Ministère de l'Intérieur

Alemania - Polizei

Italia - Polizia di Stato

Países Bajos - Politie

Polonia - Policja

Portugal - Polícia Judiciária

Aislar el dispositivo infectado:

Algunas infecciones de tipo ransomware están diseñadas para encriptar archivos dentro de dispositivos de almacenamiento externos, infectarlos e incluso extenderse por toda la red local. Por esta razón, es muy importante aislar el dispositivo infectado (computadora) lo antes posible.

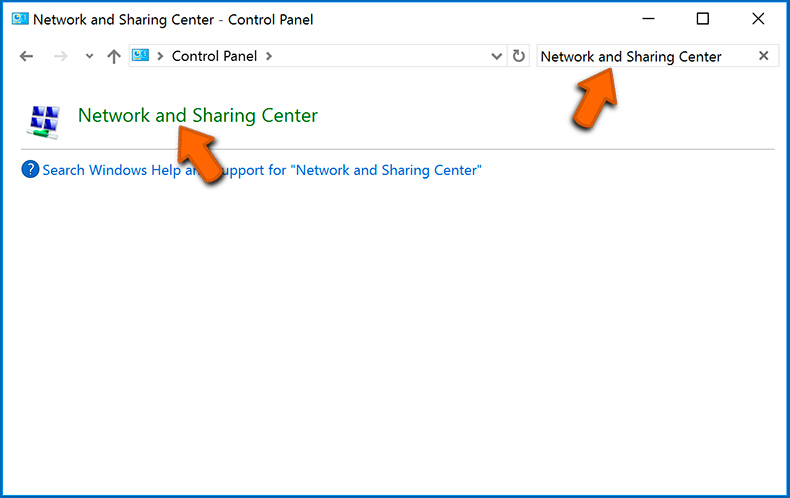

Paso 1: Desconectarse de Internet.

La forma más fácil de desconectar una computadora de Internet es desconectar el cable Ethernet de la placa base, sin embargo, algunos dispositivos están conectados a través de una red inalámbrica y para algunos usuarios (especialmente aquellos que no son particularmente expertos en tecnología), desconectar los cables puede parecer molesto. Por lo tanto, también puede desconectar el sistema manualmente a través del Panel de Control:

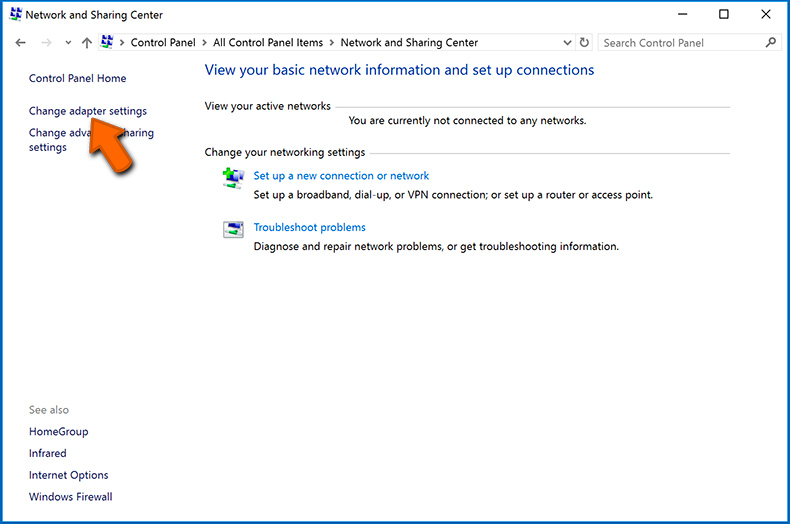

Navegue hasta el "Panel de Control", haga clic en la barra de búsqueda en la esquina superior derecha de la pantalla, ingrese "Centro de redes y recursos compartidos" y seleccione el resultado de la búsqueda:

Haga clic en la opción "Cambiar la configuración del adaptador" en la esquina superior izquierda de la ventana:

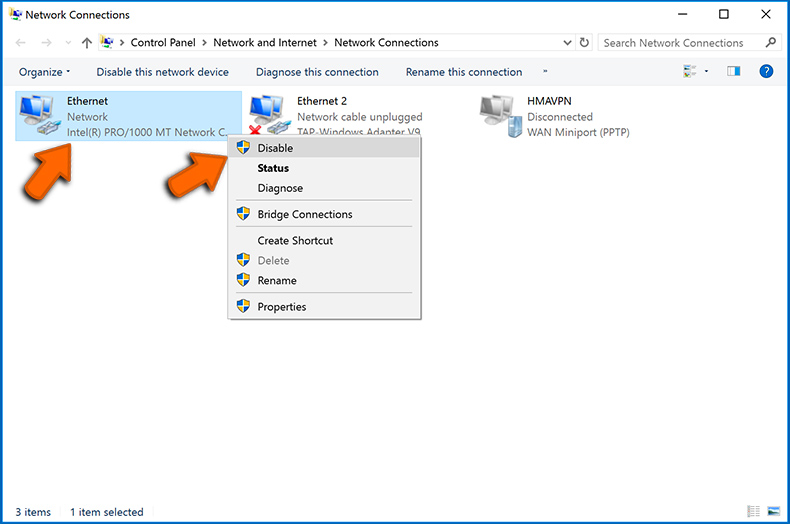

Haga clic con el botón derecho en cada punto de conexión y seleccione "Desactivar". Una vez desactivado, el sistema ya no estará conectado a Internet. Para volver a habilitar los puntos de conexión, simplemente haga clic derecho nuevamente y seleccione "Habilitar".

Paso 2: Desenchufe todos los dispositivos de almacenamiento.

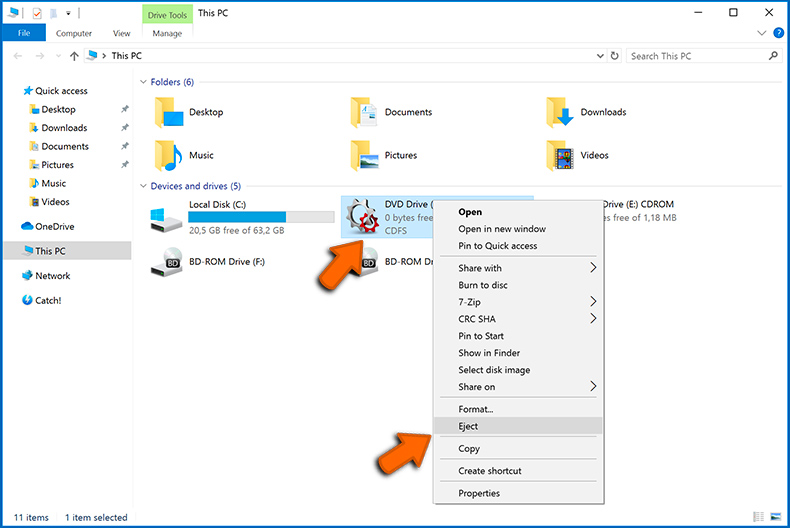

Como se mencionó anteriormente, el ransomware puede encriptar datos e infiltrarse en todos los dispositivos de almacenamiento que están conectados a la computadora. Por esta razón, todos los dispositivos de almacenamiento externo (unidades flash, discos duros portátiles, etc.) deben desconectarse inmediatamente; sin embargo, le recomendamos encarecidamente que expulse cada dispositivo antes de desconectarlo para evitar la corrupción de datos:

Navegue a "Mi PC", haga clic con el botón derecho en cada dispositivo conectado y seleccione "Expulsar":

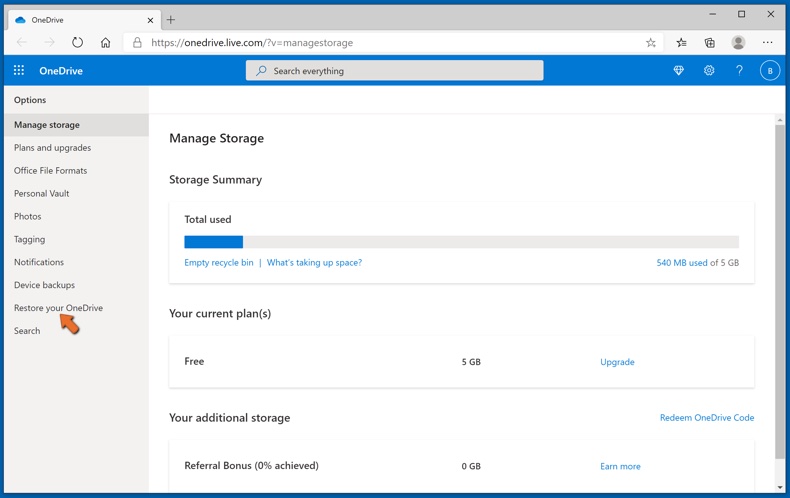

Paso 3: Cierre la sesión de las cuentas de almacenamiento en la nube.

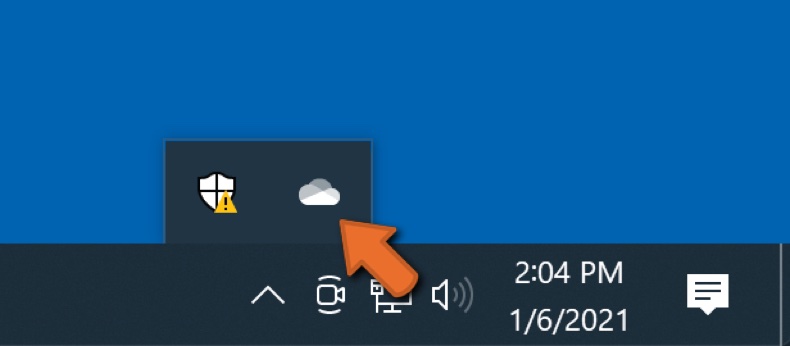

Algunos tipos de ransomware podrían secuestrar el software que maneja los datos almacenados en "la Nube". Por lo tanto, los datos podrían estar corruptos/encriptados. Por esta razón, debe cerrar la sesión de todas las cuentas de almacenamiento en la nube dentro de los navegadores y otro software relacionado. También debe considerar desinstalar temporalmente el software de administración de la nube hasta que la infección se elimine por completo.

Identificar la infección del ransomware:

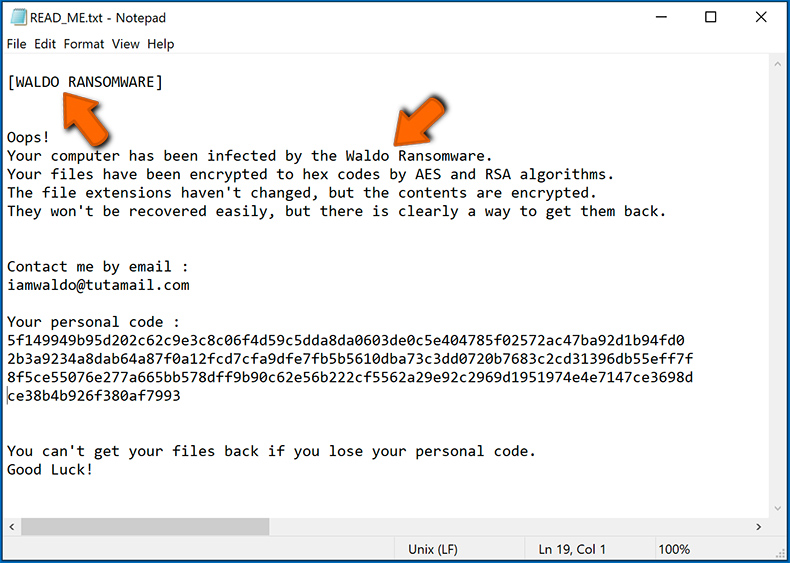

Para manejar adecuadamente una infección, primero hay que identificarla. Algunas infecciones de ransomware utilizan mensajes de solicitud de rescate como introducción (vea el archivo de texto del ransomware WALDO a continuación).

Sin embargo, esto es raro. En la mayoría de los casos, las infecciones de ransomware envían mensajes más directos simplemente indicando que los datos están encriptados y que las víctimas deben pagar algún tipo de rescate. Tenga en cuenta que las infecciones de tipo ransomware suelen generar mensajes con diferentes nombres de archivo (por ejemplo, "_readme.txt", "READ-ME.txt", "DECRYPTION_INSTRUCTIONS.txt", "DECRYPT_FILES.html", etc.). Por lo tanto, usar el nombre de un mensaje de rescate puede parecer una buena forma de identificar la infección. El problema es que la mayoría de estos nombres son genéricos y algunas infecciones usan los mismos nombres, aunque los mensajes entregados son diferentes y las infecciones en sí no están relacionadas. Por lo tanto, usar el nombre del archivo del mensaje solo puede ser ineficaz e incluso provocar la pérdida permanente de datos (por ejemplo, al intentar desencriptar datos con herramientas diseñadas para diferentes infecciones de ransomware, es probable que los usuarios terminen dañando archivos permanentemente y el desencriptado ya no será posible incluso con la herramienta correcta).

Otra forma de identificar una infección de ransomware es comprobar la extensión del archivo, que se adjunta a cada archivo encriptado. Las infecciones de ransomware a menudo se nombran por las extensiones que agregan (consulte los archivos encriptados por Qewe ransomware a continuación).

Sin embargo, este método solo es efectivo cuando la extensión adjunta es única; muchas infecciones de ransomware agregan una extensión genérica (por ejemplo, ".encrypted", ".enc", ".crypted", ".locked", etc.). En estos casos, resulta imposible identificar el ransomware por su extensión adjunta.

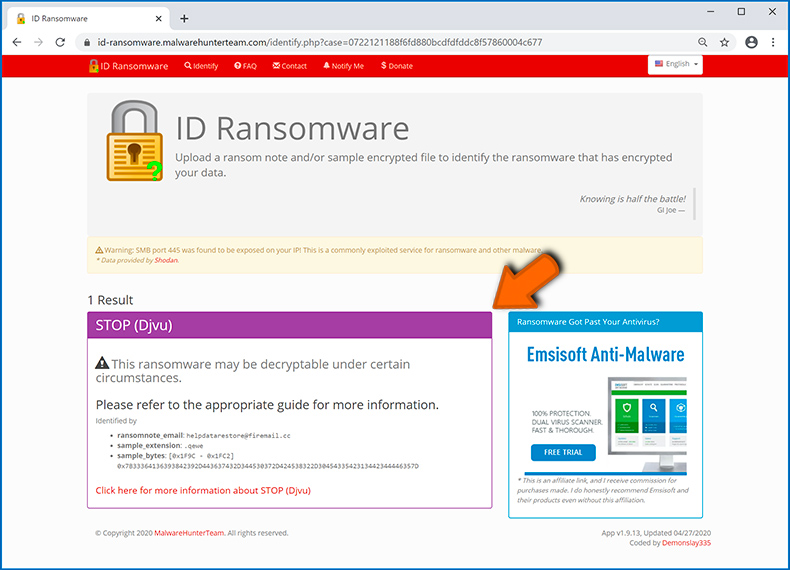

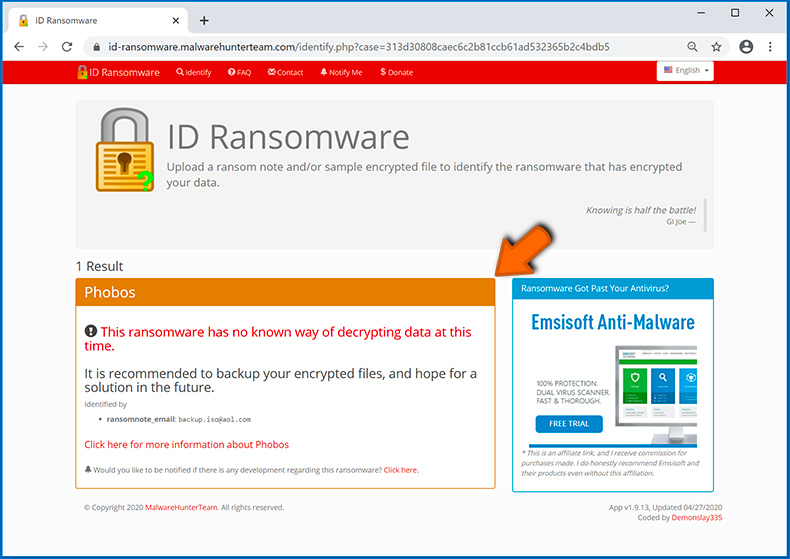

Una de las formas más fáciles y rápidas de identificar una infección de ransomware es utilizar el sitio web ID Ransomware. Este servicio es compatible con la mayoría de las infecciones de ransomware existentes. Las víctimas simplemente cargan un mensaje de rescate y/o un archivo encriptado (le recomendamos que cargue ambos si es posible).

El ransomware se identificará en segundos y se le proporcionarán varios detalles, como el nombre de la familia de malware a la que pertenece la infección, si es desencriptable, etc.

Ejemplo 1 (ransomware Qewe [Stop/Djvu]):

Ejemplo 2 (ransomware .iso [Phobos]):

Si sus datos están encriptados por un ransomware que no es compatible con ID Ransomware, siempre puede intentar buscar en Internet utilizando ciertas palabras clave (por ejemplo, título del mensaje de rescate, extensión de archivo, correos electrónicos de contacto proporcionados, direcciones de criptobilletera, etc.).

Búsqueda de herramientas de desencriptado de ransomware:

Los algoritmos de encriptado utilizados por la mayoría de las infecciones de tipo ransomware son extremadamente sofisticados y, si el encriptado se realiza correctamente, solo el desarrollador puede restaurar los datos. Esto se debe a que el desencriptado requiere una clave específica, que se genera durante el encriptado. Restaurar datos sin la clave es imposible. En la mayoría de los casos, los ciberdelincuentes almacenan las claves en un servidor remoto, en lugar de utilizar la máquina infectada como host. Dharma (CrySis), Phobos y otras familias de infecciones de ransomware de alta gama son prácticamente impecables y, por lo tanto, restaurar datos encriptados sin la participación de los desarrolladores es simplemente imposible. A pesar de esto, hay docenas de infecciones de tipo ransomware que están mal desarrolladas y contienen una serie de fallas (por ejemplo, el uso de claves de encriptado/desencriptado idénticas para cada víctima, claves almacenadas localmente, etc.). Por lo tanto, siempre verifique las herramientas de desencriptado disponibles para detectar cualquier ransomware que se infiltre en su computadora.

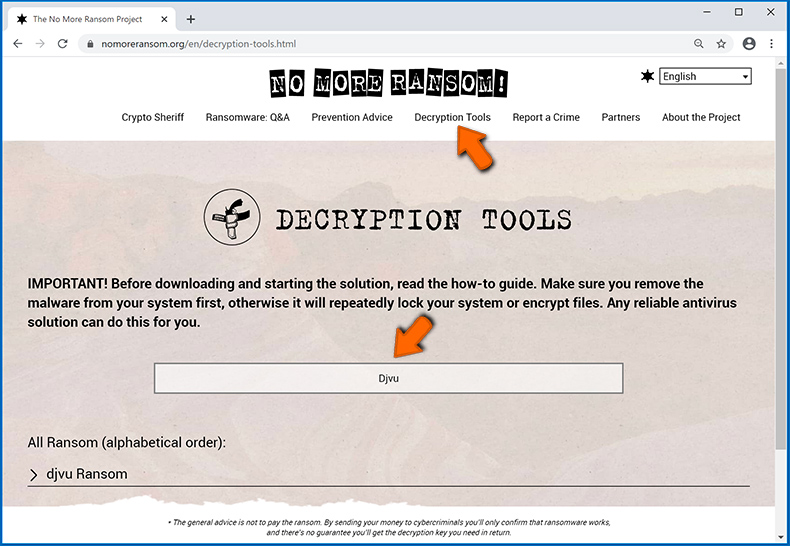

Encontrar la herramienta de desencriptado correcta en Internet puede resultar muy frustrante. Por este motivo, le recomendamos que utilice el Proyecto "No More Ransom" y aquí es donde resulta útil identificar la infección de ransomware. El sitio web del Proyecto "No More Ransom" contiene una sección de "Herramientas de Desencriptado" con una barra de búsqueda. Ingrese el nombre del ransomware identificado y se enumerarán todos los desencriptadores disponibles (si los hay).

Restaurar archivos con herramientas de recuperación de datos:

Dependiendo de la situación (calidad de la infección de ransomware, tipo de algoritmo de encriptado utilizado, etc.), es posible que sea posible restaurar los datos con ciertas herramientas de terceros. Por lo tanto, le recomendamos que utilice la herramienta Recuva desarrollada por CCleaner. Esta herramienta admite más de mil tipos de datos (gráficos, video, audio, documentos, etc.) y es muy intuitiva (se necesitan pocos conocimientos para recuperar datos). Además, la función de recuperación es completamente gratuita.

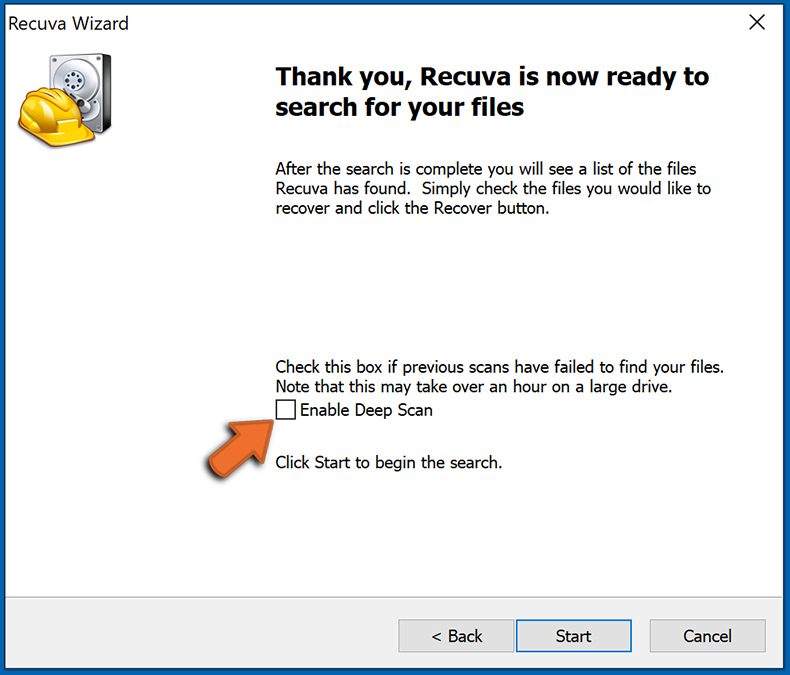

Paso 1: Realiza un escaneo.

Ejecute la aplicación Recuva y siga el asistente. Se le mostrarán varias ventanas que le permitirán elegir qué tipo de archivo buscar, qué ubicaciones se deben escanear, etc. Todo lo que necesita hacer es seleccionar las opciones que está buscando e iniciar el escaneo. Le recomendamos que habilite el "Análisis Profundo" ("Deep Scan") antes de comenzar, de lo contrario, las capacidades de análisis de la aplicación estarán restringidas.

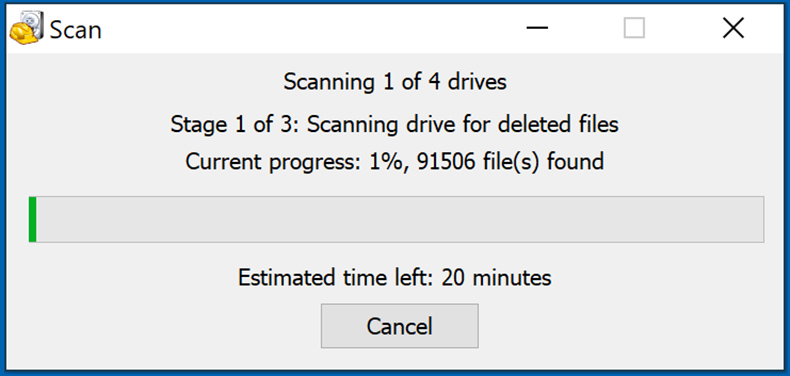

Espere a que Recuva complete el escaneo. La duración del análisis depende del volumen de archivos (tanto en cantidad como en tamaño) que está analizando (por ejemplo, varios cientos de gigabytes pueden tardar más de una hora en analizarse). Por lo tanto, tenga paciencia durante el proceso de escaneo. También desaconsejamos modificar o eliminar archivos existentes, ya que esto podría interferir con el análisis. Si agrega datos adicionales (por ejemplo, descarga de archivos/contenido) mientras escanea, esto prolongará el proceso:

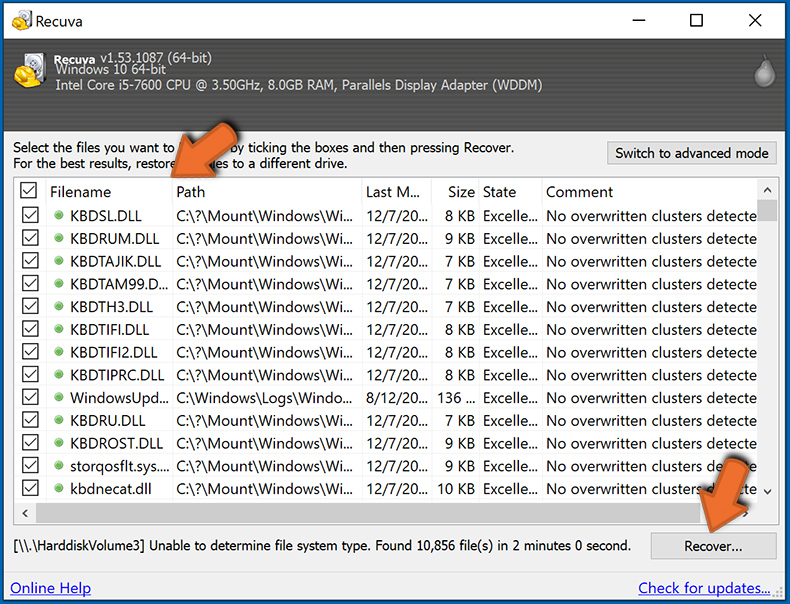

Paso 2: Recuperar datos.

Una vez que se complete el proceso, seleccione las carpetas/archivos que desea restaurar y simplemente haga clic en "Recuperar". Tenga en cuenta que se necesita algo de espacio libre en su unidad de almacenamiento para restaurar los datos:

Crear copias de seguridad de datos:

La administración adecuada de archivos y la creación de copias de seguridad son esenciales para la seguridad de los datos. Por lo tanto, tenga siempre mucho cuidado y piense en el futuro.

Administracióon de Particiones: Le recomendamos que almacene sus datos en varias particiones y evite almacenar archivos importantes dentro de la partición que contiene todo el sistema operativo. Si cae en una situación en la que no puede iniciar el sistema y se ve obligado a formatear el disco en el que está instalado el sistema operativo (en la mayoría de los casos, aquí es donde se esconden las infecciones de malware), perderá todos los datos almacenados en esa unidad. Esta es la ventaja de tener múltiples particiones: si tiene todo el dispositivo de almacenamiento asignado a una sola partición, se verá obligado a eliminar todo, sin embargo, crear múltiples particiones y asignar los datos correctamente le permite prevenir tales problemas. Puede formatear fácilmente una sola partición sin afectar a las demás; por lo tanto, una se limpiará y las otras permanecerán intactas, y sus datos se guardarán. La administración de particiones es bastante simple y puede encontrar toda la información necesaria en la página web de documentación de Microsoft.

Copias de seguridad de datos: Uno de los métodos de copia de seguridad más fiables es utilizar un dispositivo de almacenamiento externo y mantenerlo desconectado. Copie sus datos en un disco duro externo, unidad flash (miniatura), SSD, HDD o cualquier otro dispositivo de almacenamiento, desconéctelo y guárdelo en un lugar seco lejos del sol y temperaturas extremas. Sin embargo, este método es bastante ineficaz, ya que las copias de seguridad y las actualizaciones de los datos deben realizarse con regularidad. También puede utilizar un servicio en la nube o un servidor remoto. Aquí, se requiere una conexión a Internet y siempre existe la posibilidad de una brecha de seguridad, aunque es una ocasión muy rara.

Recomendamos utilizar Microsoft OneDrive para realizar copias de seguridad de sus archivos. OneDrive le permite almacenar sus archivos y datos personales en la nube, sincronizar archivos entre computadoras y dispositivos móviles, lo que le permite acceder y editar sus archivos desde todos sus dispositivos Windows. OneDrive le permite guardar, compartir y obtener una vista previa de los archivos, acceder al historial de descargas, mover, eliminar y cambiar el nombre de los archivos, así como crear nuevas carpetas y mucho más.

Puede hacer una copia de seguridad de sus carpetas y archivos más importantes en su PC (las carpetas Escritorio, Documentos e Imágenes). Algunas de las características más notables de OneDrive incluyen el control de versiones de archivos, que conserva las versiones anteriores de los archivos hasta por 30 días. OneDrive cuenta con una papelera de reciclaje en la que todos sus archivos eliminados se almacenan por un tiempo limitado. Los archivos eliminados no se cuentan como parte de la asignación del usuario.

El servicio está construido con tecnologías HTML5 y le permite cargar archivos de hasta 300 MB mediante la función de arrastrar y soltar en el navegador web o hasta 10 GB mediante la aplicación de escritorio OneDrive. Con OneDrive, puede descargar carpetas enteras como un solo archivo ZIP con hasta 10,000 archivos, aunque no puede exceder los 15 GB por descarga única.

OneDrive viene con 5 GB de almacenamiento gratuito listo para usar, con opciones de almacenamiento adicionales de 100 GB, 1 TB y 6 TB disponibles por una tarifa basada en suscripción. Puede obtener uno de estos planes de almacenamiento comprando almacenamiento adicional por separado o con una suscripción a Office 365.

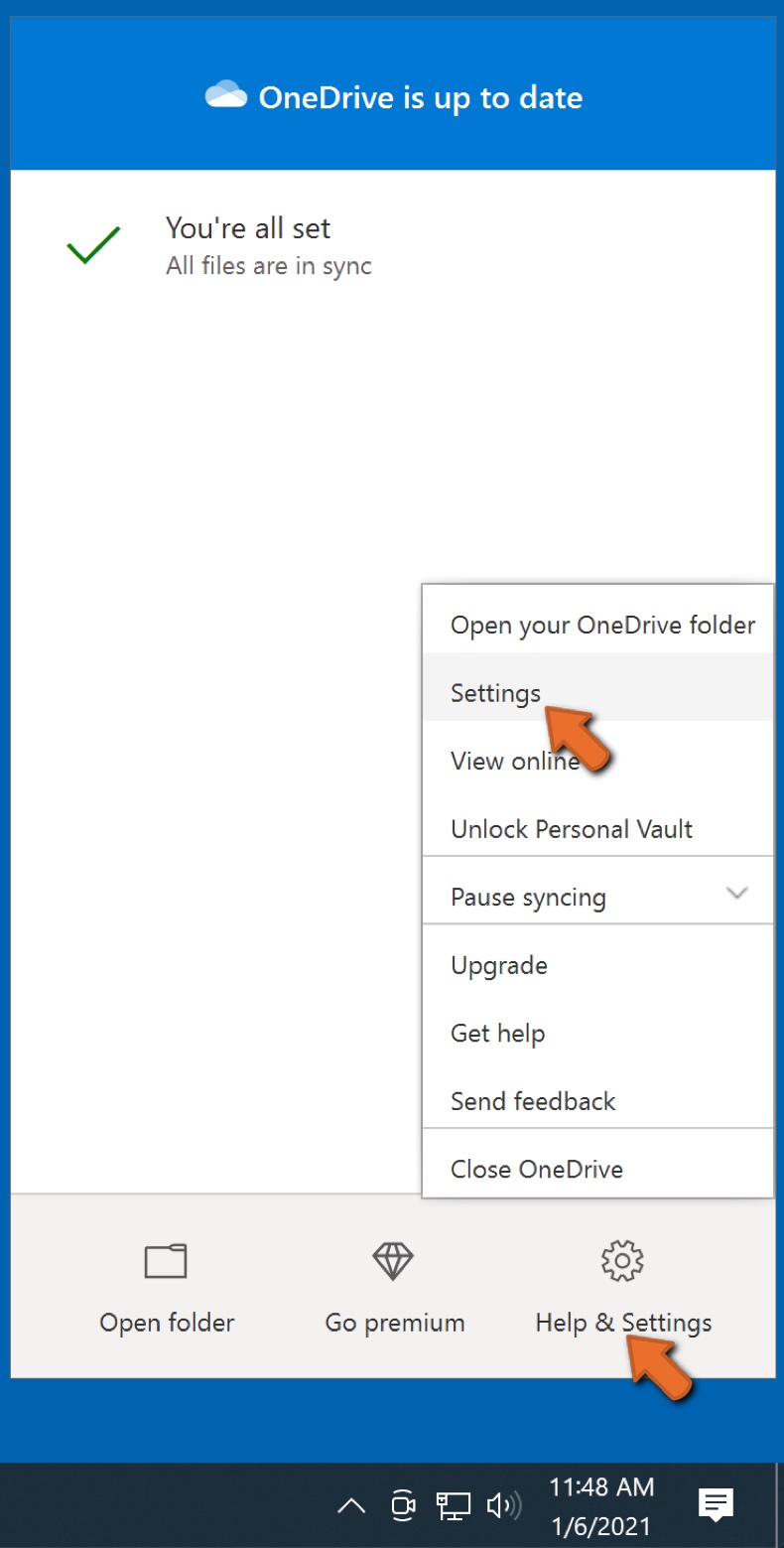

Crear una copia de seguridad de datos:

El proceso de copia de seguridad es el mismo para todos los tipos de archivos y carpetas. Así es como puede hacer una copia de seguridad de sus archivos con Microsoft OneDrive

Paso 1: Elija los archivos/carpetas que desea respaldar.

Haga clic en el icono de la nube de OneDrive para abrir el menú de OneDrive. Mientras está en este menú, puede personalizar la configuración de la copia de seguridad de sus archivos.

Haga clic en Ayuda y Configuración y luego seleccione Configuración en el menú desplegable.

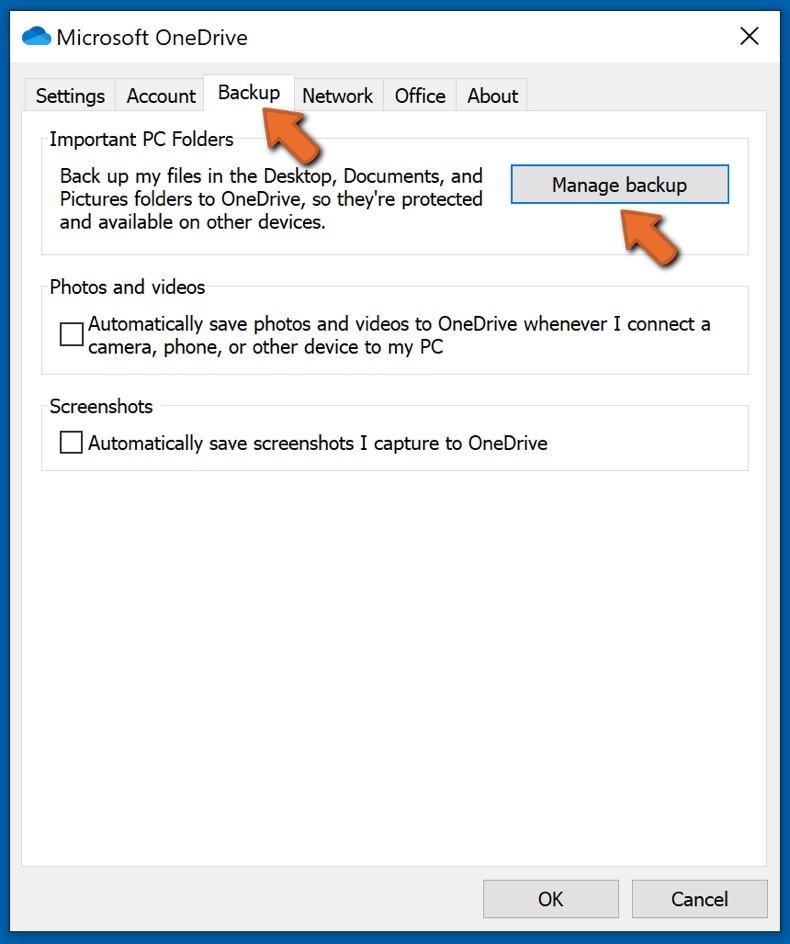

Vaya a la pestaña Copia de Seguridad y haga clic en Administrar Copia de Seguridad.

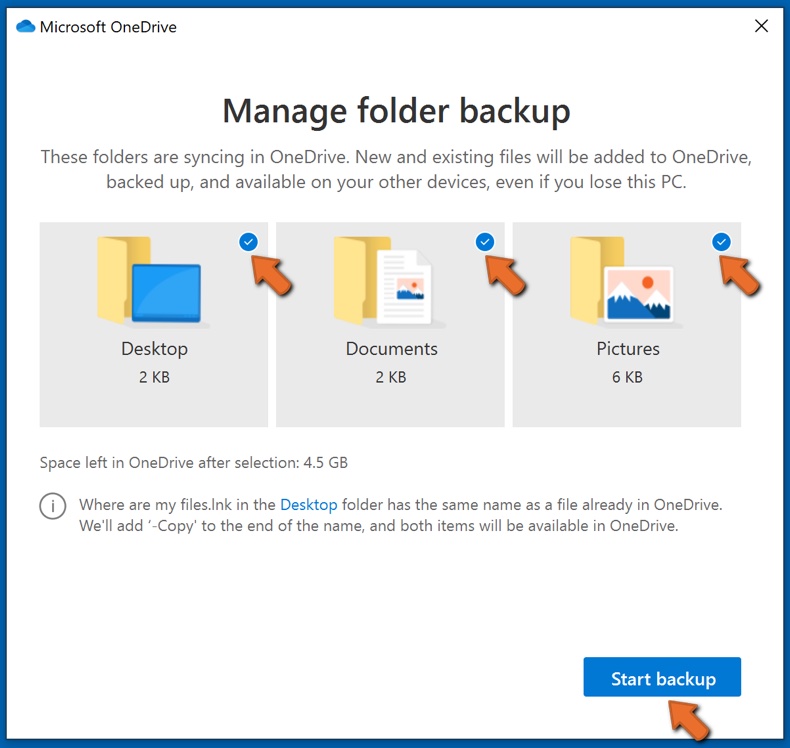

En este menú, puede optar por hacer una copia de seguridad del Escritorio y de todos los archivos que contiene, y de las carpetas Documentos e Imágenes, nuevamente, con todos los archivos en ellos. Haga clic en Iniciar copia de seguridad.

Ahora, cuando agregue un archivo o carpeta en las carpetas Escritorio y Documentos e imágenes, se respaldará automáticamente en OneDrive.

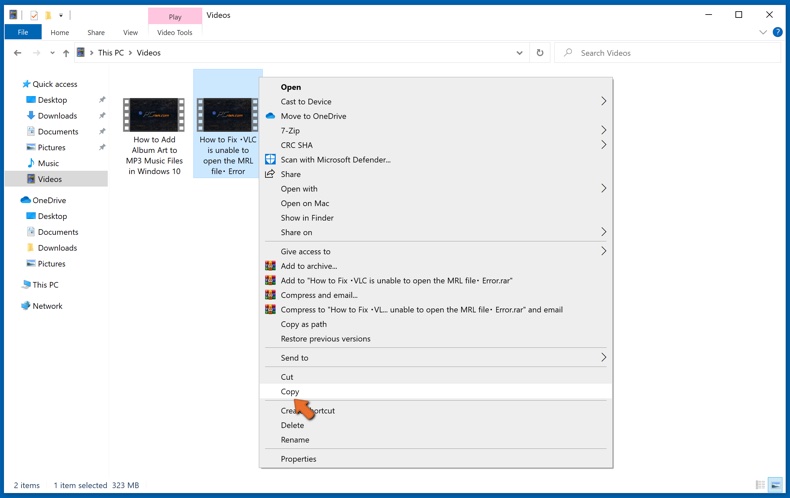

Para agregar carpetas y archivos que no se encuentran en las ubicaciones que se muestran arriba, debe agregarlos manualmente.

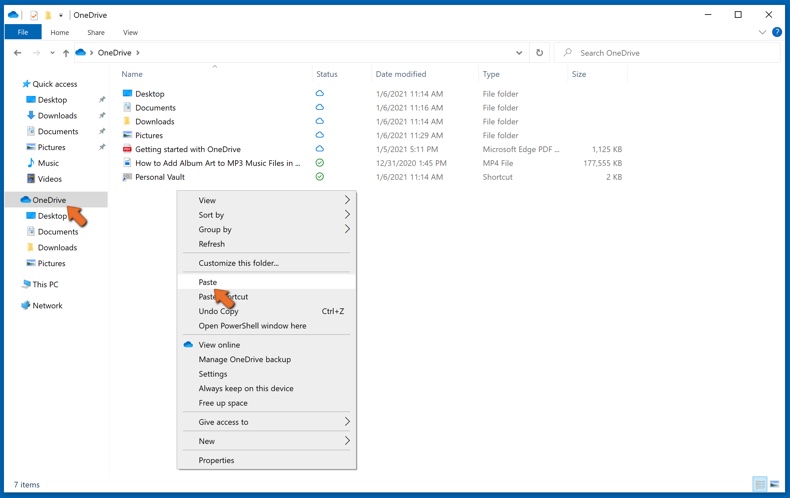

Abra el Explorador de Archivos y navegue hasta la ubicación de la carpeta/archivo que desea respaldar. Seleccione el elemento, haga clic con el botón derecho en él y haga clic en Copiar.

Luego, navegue hasta OneDrive, haga clic con el botón derecho en cualquier lugar de la ventana y haga clic en Pegar. Alternativamente, puede simplemente arrastrar y soltar un archivo en OneDrive. OneDrive creará automáticamente una copia de seguridad de la carpeta/archivo.

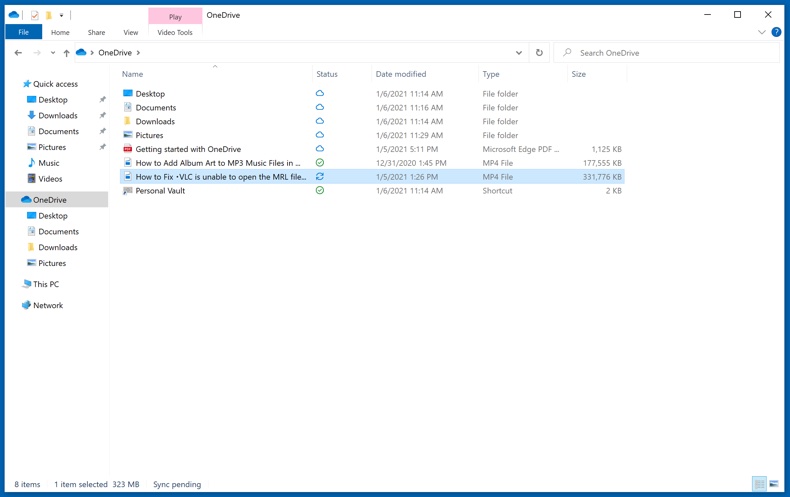

Todos los archivos agregados a la carpeta OneDrive se respaldan en la nube automáticamente. El círculo verde con la marca de verificación indica que el archivo está disponible tanto localmente como en OneDrive, y que la versión del archivo es la misma en ambos. El icono de la nube azul indica que el archivo no se ha sincronizado y está disponible solo en OneDrive. El icono de sincronización indica que el archivo se está sincronizando actualmente.

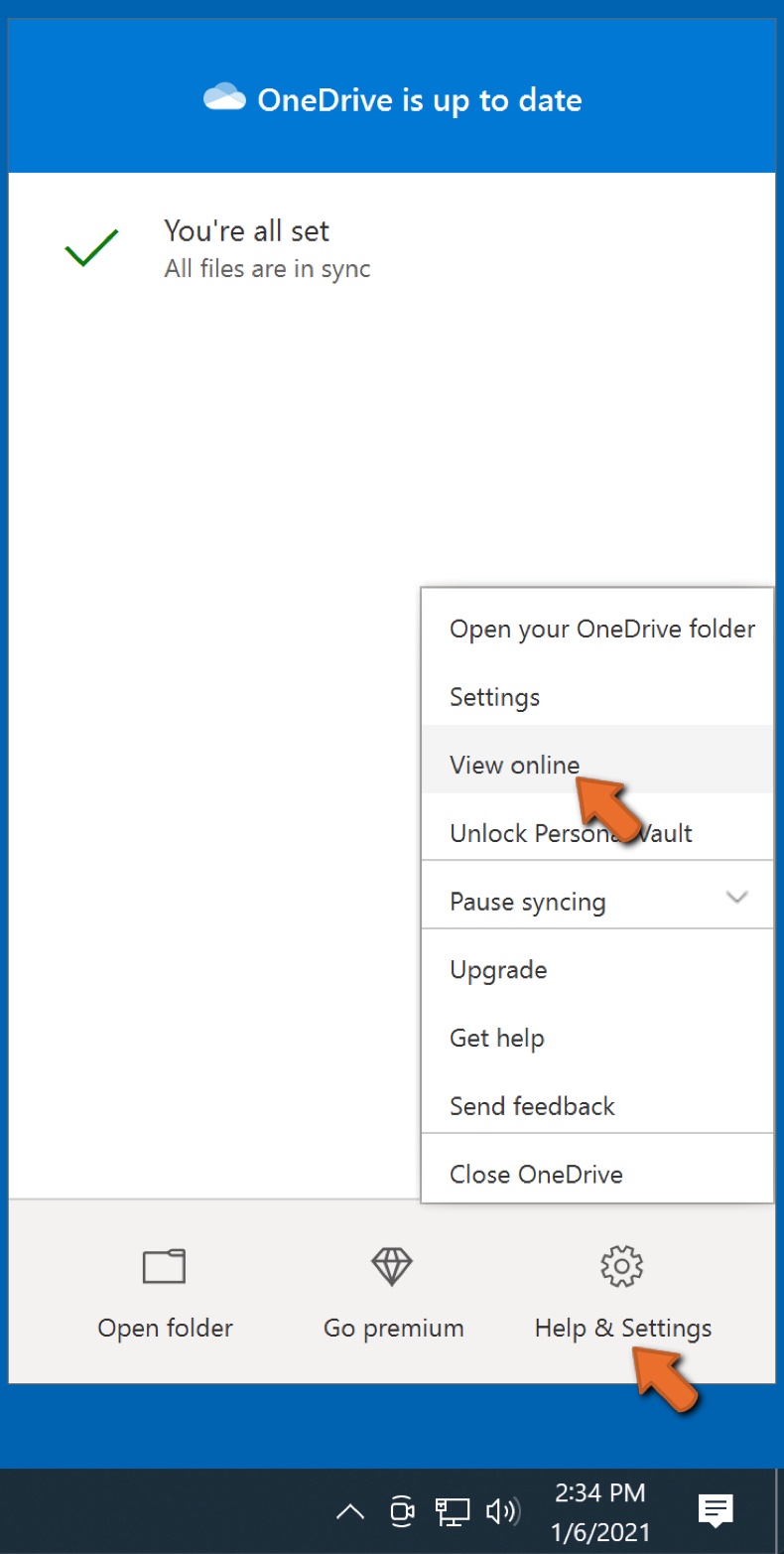

Para acceder a los archivos que solo se encuentran en OneDrive en línea, vaya al menú desplegable Ayuda y Configuración y seleccione Ver en línea.

Paso 2: Restaura los archivos dañados.

OneDrive se asegura de que los archivos permanezcan sincronizados, por lo que la versión del archivo en la computadora es la misma versión en la nube. Sin embargo, si el ransomware ha encriptado sus archivos, puede aprovechar la función de historial de versiones de OneDrive que le permitirá restaurar las versiones de los archivos antes del encriptado.

Microsoft 365 tiene una función de detección de ransomware que le notifica cuando sus archivos de OneDrive han sido atacados y lo guía a través del proceso de restauración de sus archivos. Sin embargo, debe tenerse en cuenta que si no tiene una suscripción paga de Microsoft 365, solo obtiene una detección y recuperación de archivos de forma gratuita.

Si sus archivos de OneDrive se eliminan, corrompen o infectan con malware, puede restaurar todo su OneDrive a un estado anterior. Así es como puede restaurar su OneDrive completo:

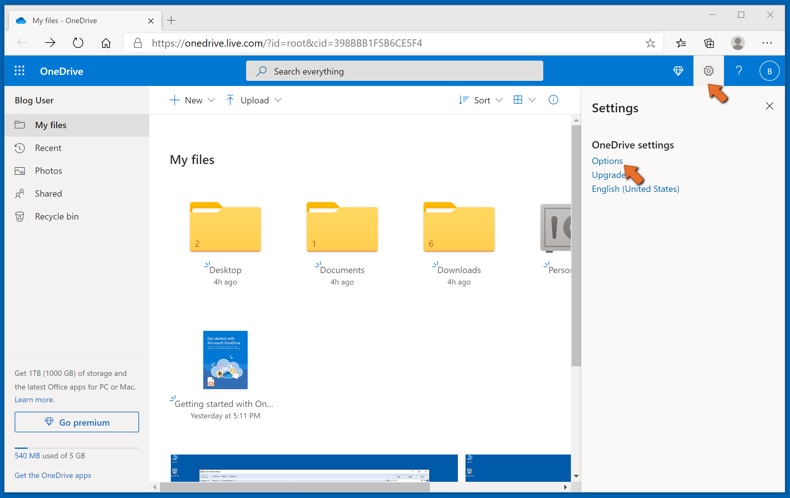

1. Si ha iniciado sesión con una cuenta personal, haga clic en el engranaje de Configuración en la parte superior de la página. Luego, haga clic en Opciones y seleccione Restaurar su OneDrive.

Si ha iniciado sesión con una cuenta profesional o educativa, haga clic en el engranaje de Configuración en la parte superior de la página. Luego, haga clic en Restaurar su OneDrive.

2. En la página Restaurar su OneDrive, seleccione una fecha de la lista desplegable. Tenga en cuenta que si está restaurando sus archivos después de la detección automática de ransomware, se seleccionará una fecha de restauración.

3. Después de configurar todas las opciones de restauración de archivos, haga clic en Restaurar para deshacer todas las actividades que seleccionó.

La mejor manera de evitar daños por infecciones de ransomware es mantener copias de seguridad actualizadas periódicamente.

Preguntas más frecuentes (FAQ)

¿Cómo piratearon mi ordenador y cómo encriptaron mis archivos?

Las amenazas suelen propagar el ransomware a través de sitios web sospechosos que ofrecen software pirata, herramientas de descifrado o asistencia técnica falsa. Los ordenadores se infectan cuando los usuarios descargan y ejecutan el ransomware. El ransomware también puede distribuirse a través de anuncios maliciosos, unidades USB infectadas, vulnerabilidades de software obsoleto, redes P2P, sitios web comprometidos y descargadores de terceros.

¿Cómo abrir archivos ".starcat"?

Sus archivos han sido encriptados por un ransomware. Es necesario descifrarlos para poder acceder a ellos y utilizarlos.

¿Dónde debería buscar herramientas de descifrado gratuitas para el ransomware Starcat?

En caso de un ataque de ransomware, deberías consultar el sitio web del proyecto No More Ransom (más información arriba).

Puedo pagarles mucho dinero, ¿pueden desencriptar archivos por mí?

No ofrecemos este servicio. Los archivos cifrados por ransomware suelen ser imposibles de descifrar sin la participación de los desarrolladores, a menos que el ransomware tenga fallos. Por lo tanto, cualquier tercero que ofrezca un descifrado de pago actúa como intermediario o está intentando estafarle.

¿Me ayudará Combo Cleaner a eliminar el ransomware Starcat?

Sí, Combo Cleaner analizará su ordenador y eliminará el ransomware activo. Sin embargo, es importante tener en cuenta que, aunque el software antivirus es crucial para eliminar el ransomware, no puede descifrar los archivos que ya han sido cifrados.

▼ Mostrar discusión.