Cómo eliminar el troyano bancario Javali

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es Javali?

Los troyanos bancarios son programas maliciosos que, una vez instalados en el ordenador de la víctima, crean botnets, roban credenciales, inyectan código malicioso en los navegadores web o roban dinero. Javali (también conocido como Ousaban) es un troyano bancario dirigido a usuarios de instituciones financieras residentes en América Latina.

Las investigaciones muestran que este troyano se distribuye utilizando enlaces maliciosos y archivos adjuntos en correos electrónicos maliciosos. Si hay alguna razón para creer que el troyano Javali está instalado en el sistema operativo, elimínelo inmediatamente.

Visión general del troyano bancario Javali

Este troyano bancario se dirige a usuarios de Bittrex (un sitio web de criptomonedas) y Mercado Pago (una plataforma de pagos digitales), sin embargo, es muy probable que también se dirija a usuarios de otras soluciones de pago, sitios de criptomonedas, etc.

Javali roba credenciales de inicio de sesión de sitios web abiertos con Mozilla Firefox, Google Chrome, Internet Explorer y Microsoft Edge, y de aplicaciones bancarias (financieras) abiertas. Los ciberdelincuentes detrás de Javali intentan robar información personal (nombres de usuario, direcciones de correo electrónico, contraseñas u otras credenciales de inicio de sesión) que pueden utilizar para secuestrar cuentas, que luego utilizan indebidamente para realizar compras y transacciones fraudulentas.

En lugar de utilizar realmente las cuentas robadas, los ciberdelincuentes suelen venderlas a terceros (otros ciberdelincuentes).

Los usuarios con ordenadores infectados por el troyano bancario Javali tienen más probabilidades de sufrir pérdidas monetarias, pero si los ciberdelincuentes consiguen secuestrar otras cuentas (por ejemplo, de correo electrónico o de redes sociales) utilizando las credenciales obtenidas, pueden causar daños aún mayores. Algunas personas utilizan credenciales idénticas para varias cuentas, y los delincuentes se aprovechan de ello.

| Nombre | Javali (Ousaban) malware bancario |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

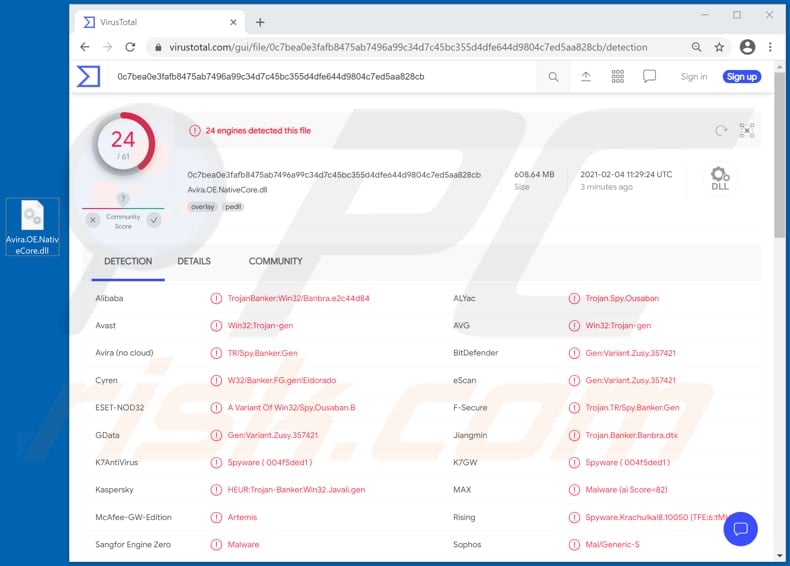

| Nombres de detección | Avast (Win32:Trojan-gen), BitDefender (Gen:Variant.Zusy.357421), ESET-NOD32 (Una variante de Win32/Spy.Ousaban.B), Kaspersky (HEUR:Trojan-Banker.Win32.Javali.gen), Symantec (Trojan.Gen.MBT), Lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Otros troyanos

Otros ejemplos de troyanos bancarios son Ursnif, Mekotio, ZeuS Panda y Dridex. Como ya se ha mencionado, este malware se utiliza para inyectar código en los navegadores, robar dinero y credenciales, y crear botnets.

Por lo general, estos troyanos se ejecutan sigilosamente en segundo plano, por lo que es muy probable que la mayoría de las víctimas no sean conscientes de que sus ordenadores están infectados con troyanos bancarios hasta que sea demasiado tarde.

Este troyano bancario en particular (Javali) se distribuye mediante malspam.

¿Cómo se infiltró Javali en mi ordenador?

Las investigaciones muestran que, para distribuir Javali, los ciberdelincuentes envían correos electrónicos que contienen un archivo malicioso Microsoft Installer (MSI) con un Visual Basic Script incrustado, que se conecta a un servidor remoto (C2) y recupera un paquete de archivos comprimidos (ZIP). Este archivo contiene otros archivos, incluida una carga maliciosa que roba información financiera (credenciales de acceso a sitios de criptomoneda y aplicaciones bancarias) de las víctimas.

Algunos ejemplos de otros archivos que los ciberdelincuentes envían por correo electrónico son documentos de Microsoft Office y PDF, ejecutables (.exe), JavaScript y archivos comprimidos (ZIP, RAR).

Tenga en cuenta que los documentos maliciosos que se abren con Microsoft Office 2010 o versiones más recientes instalan software malicioso sólo si los usuarios habilitan los comandos de macros (habilitar edición/contenido). Estas versiones incluyen el modo "Vista protegida", que no permite que los documentos maliciosos abiertos instalen software malicioso automáticamente. Las versiones más antiguas no incluyen esta función e instalan software malicioso sin pedir permiso.

Cómo evitar la instalación de programas maliciosos

Para evitar la propagación de programas maliciosos a través del correo basura, se recomienda encarecidamente no abrir correos electrónicos sospechosos o irrelevantes, especialmente aquellos que contengan archivos adjuntos o enlaces.

Además, utilice versiones de Microsoft Office posteriores a 2010. Los programas maliciosos también proliferan a través de canales de descarga no fiables (por ejemplo, sitios de alojamiento de archivos no oficiales y gratuitos, redes de intercambio Peer-to-Peer y otros descargadores de terceros), herramientas ilegales de activación de software ("cracking") y actualizadores falsos.

Por lo tanto, descargue sólo de fuentes oficiales/verificadas y active y actualice el software con herramientas/funciones proporcionadas por desarrolladores legítimos.

Para garantizar la integridad del dispositivo y la privacidad del usuario, tenga instalado y actualizado un paquete antivirus/antiespía de confianza. Además, utilice estos programas para ejecutar análisis periódicos del sistema y eliminar las amenazas detectadas/potenciales.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

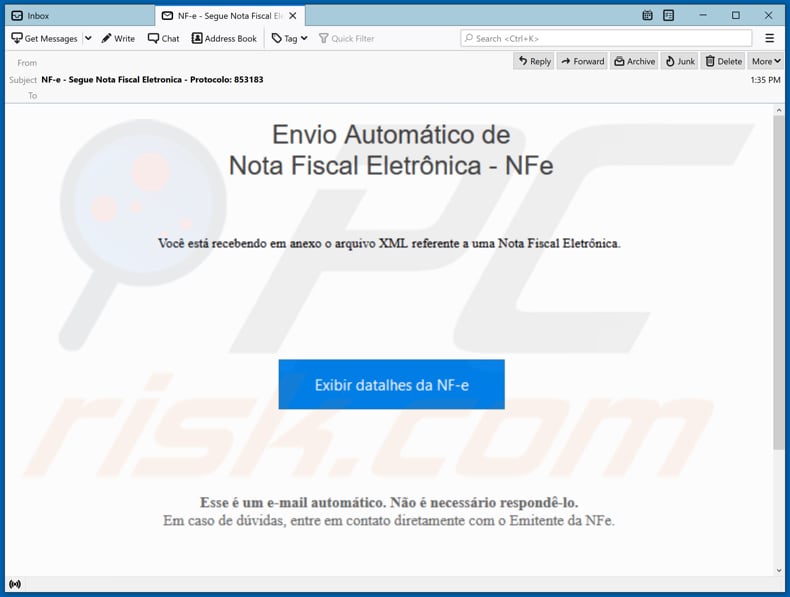

Correo electrónico malicioso utilizado para distribuir Javali:

Texto en este email:

Asunto: NF-e - Segue Nota Fiscal Eletronica - Protocolo: 853183

Envío Automático de

Nota Fiscal Electrónica - NFeUsted está recibiendo en anexo el archivo XML referente a una Nota Fiscal Electrónica.

Exibir detalhes da NF-e

Este es un correo electrónico automático. No es necesario responderlo.

En caso de dudas, póngase en contacto directamente con el remitente de NFe.

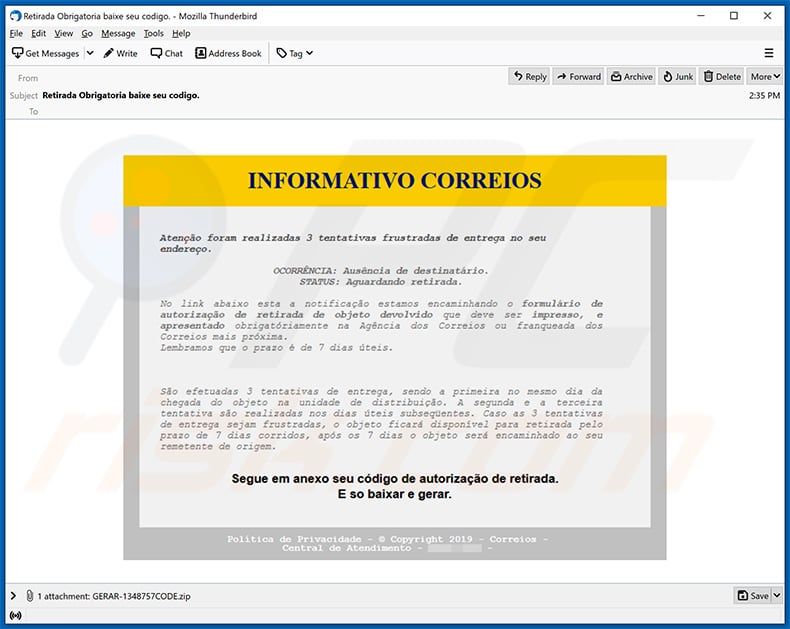

Otro correo spam que propaga el malware Javali (Ousaban):

Texto presentado dentro:

Asunto: Retirada Obrigatoria baixe seu codigo.

CORRECCIONES INFORMATIVAS

Atenção foram realizadas 3 tentativas frustradas de entrega no seu endereço.OCORRÊNCIA: Ausência de destinatário.

STATUS: Aguardando retirada.No link abaixo esta a notificação estamos encaminhando o formulário de autorização de retirada de objeto devolvido que deve ser impresso, e apresentado obrigatóriamente na Agência dos Correios ou franqueada dos Correios mais próxima.

Lembramos que o prazo é de 7 dias úteis.Se realizarán 3 intentos de entrega, siendo el primero el mismo día de la entrega del objeto en la unidad de distribución. La segunda y la tercera tentativa se realizan en los días posteriores. En caso de que las 3 tentativas de entrega se frustren, el objeto estará disponible para su retirada durante el plazo de 7 días corridos, transcurridos los 7 días el objeto será enviado a su remitente de origen.

Siga en el anexo su código de autorización de retirada.

E so baixar e gerar.Política de Privacidad - © Copyright 2019 - Correios - Central de Atendimento

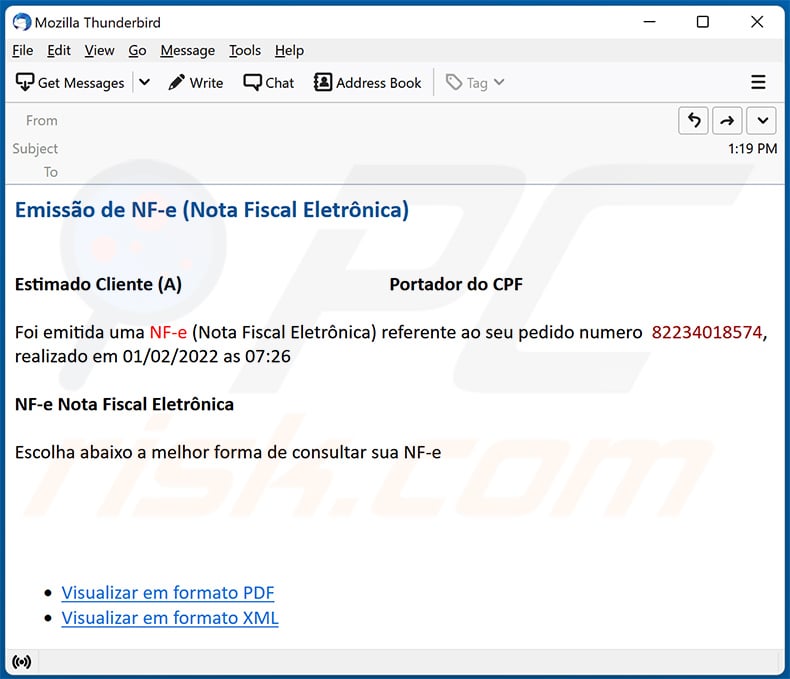

Otro ejemplo más de correo spam propagando el troyano bancario Javali:

Texto presentado dentro:

Emissão de NF-e (Nota Fiscal Eletrônica)

Estimado Cliente (A) Portador del CPFSe ha emitido una NF-e (Nota Fiscal Electrónica) referente a su pedido número 82234018574, realizado el 01/02/2022 a las 07:26

NF-e Nota Fiscal Electrónica

Consulte aquí la mejor forma de consultar su NF-e

Visualizar en formato PDF

Visualizar en formato XML

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Javali?

- PASO 1. Eliminación manual del malware Javali

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

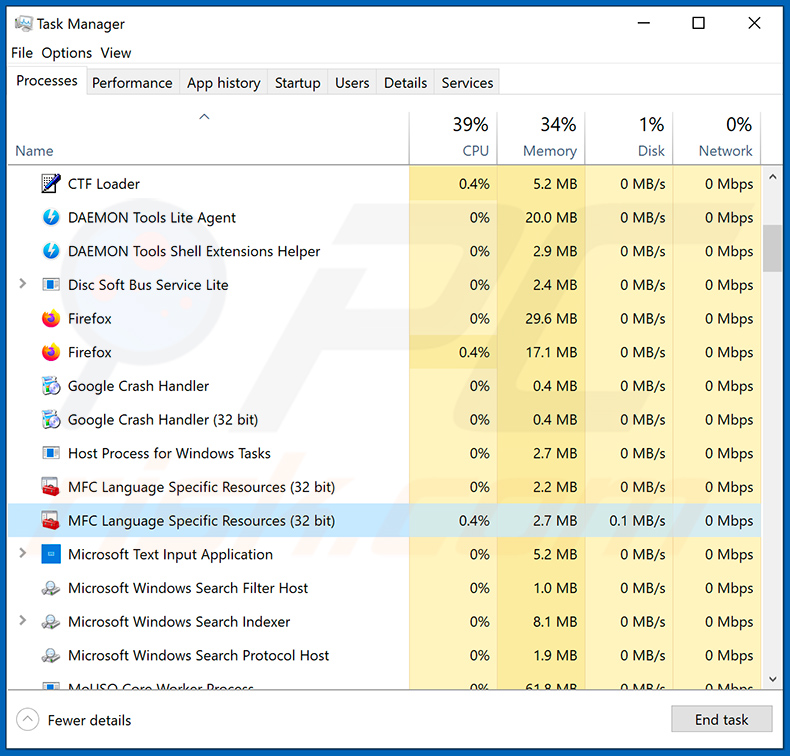

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, mediante el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

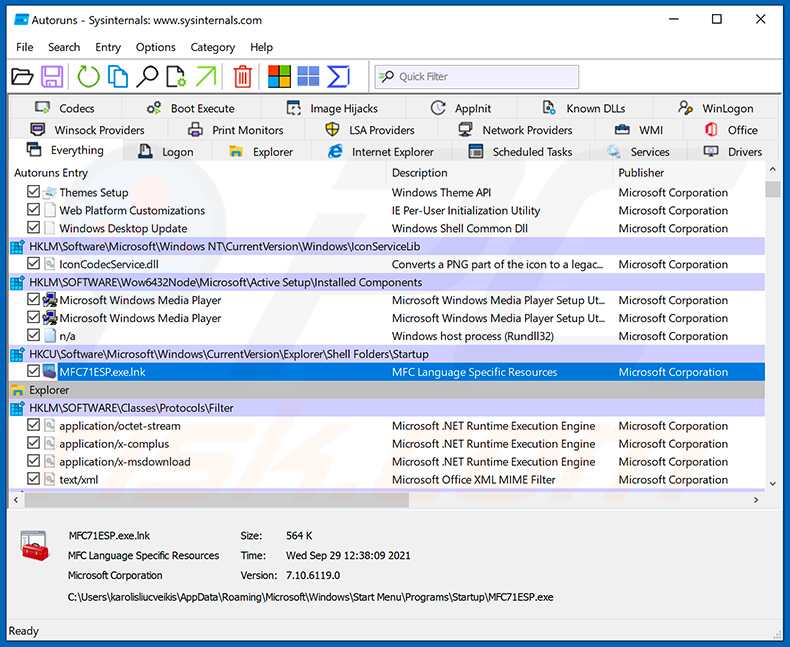

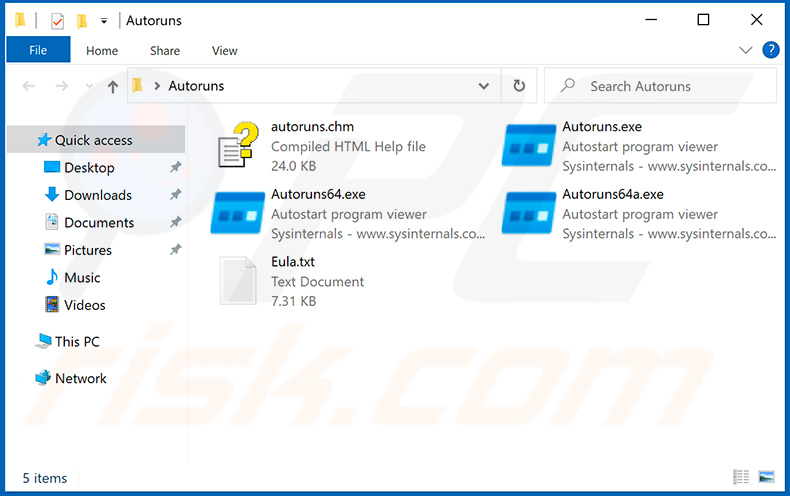

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

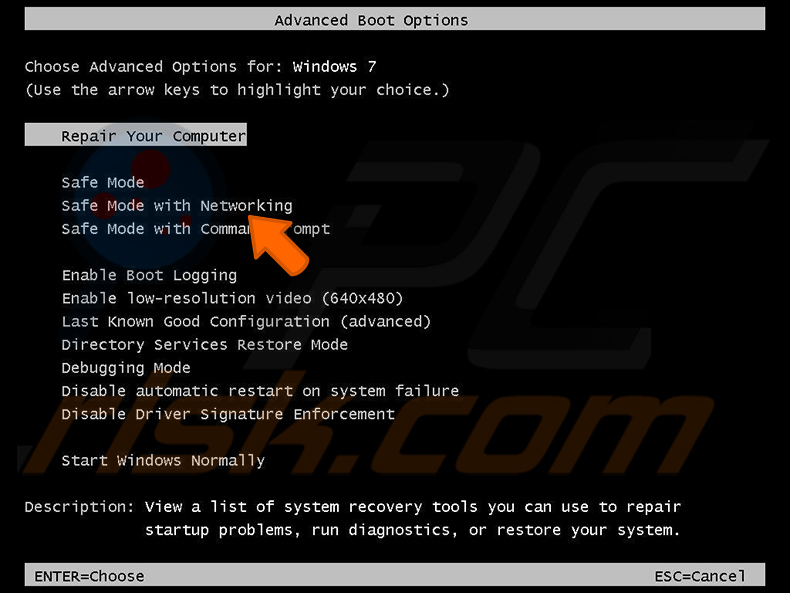

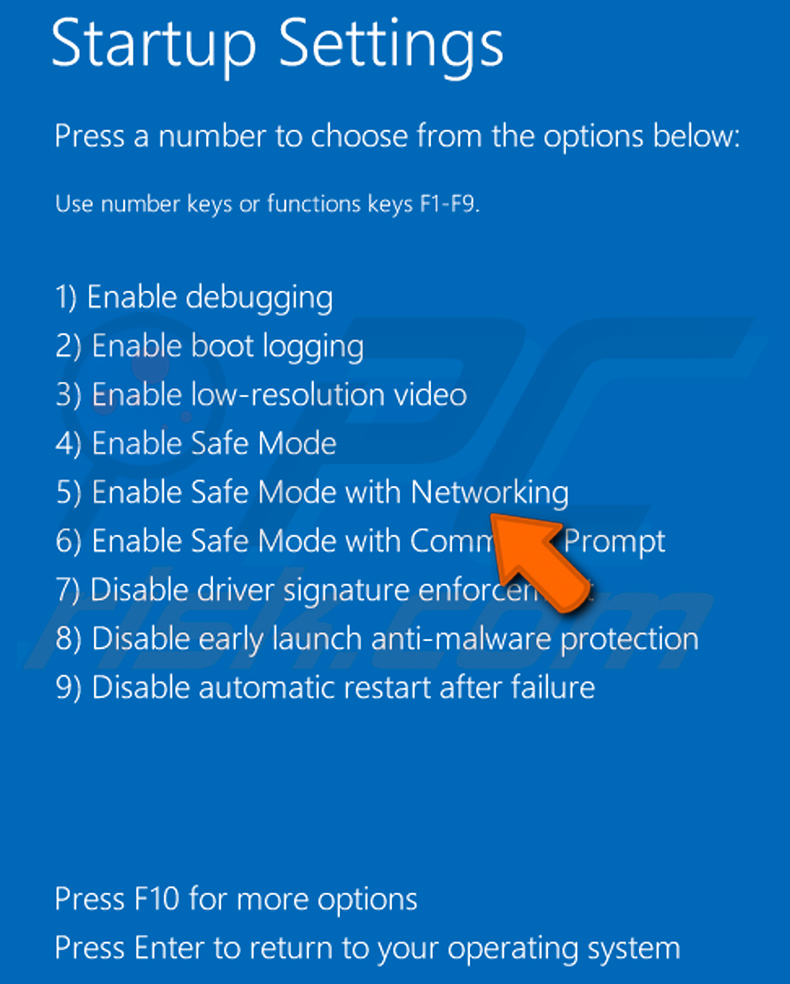

Reinicie su ordenador en Modo Seguro:

Reinicie su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haz clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de arranque del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

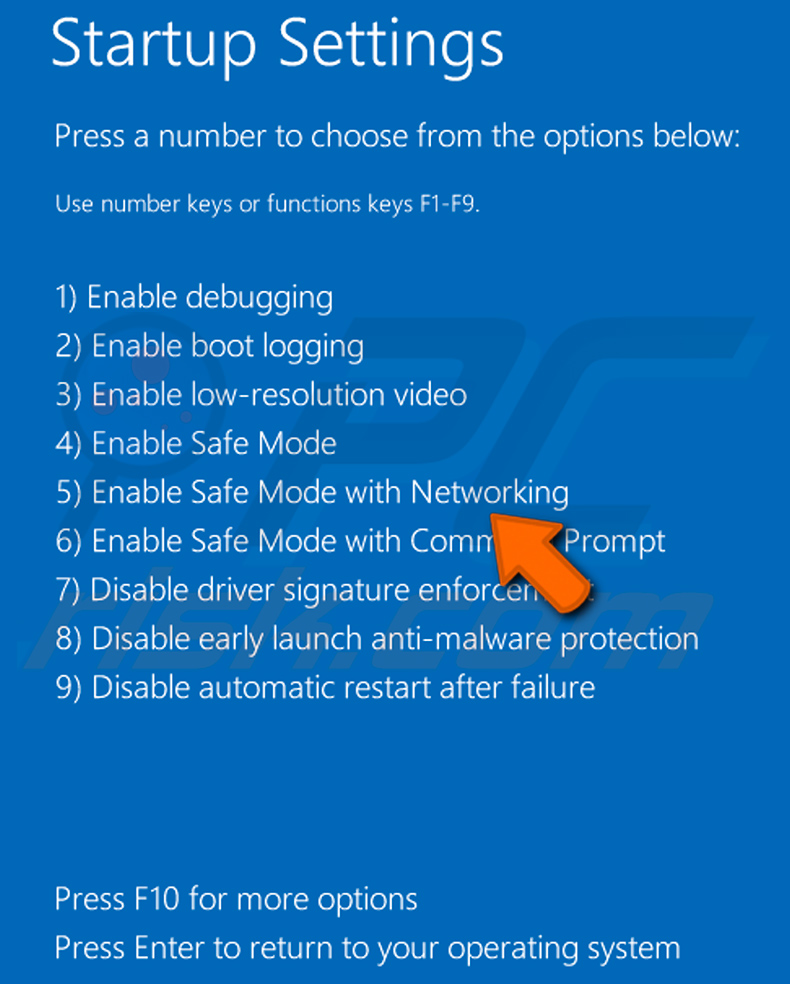

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haz clic en "Configuración de inicio".

Haz clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haz clic en "Reiniciar" mientras mantienes pulsada la tecla "Mayúsculas" del teclado. En la ventana "Elegir una opción", haga clic en "Solucionar problemas" y, a continuación, seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debes pulsar la tecla "F5" de tu teclado. Esto reiniciará su sistema operativo en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 10 en "Modo seguro con conexión en red":

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

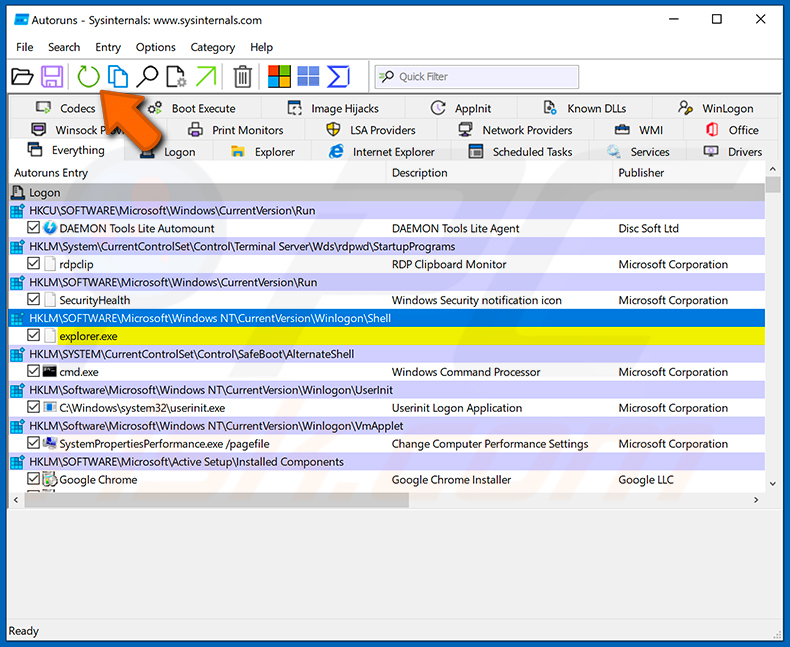

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

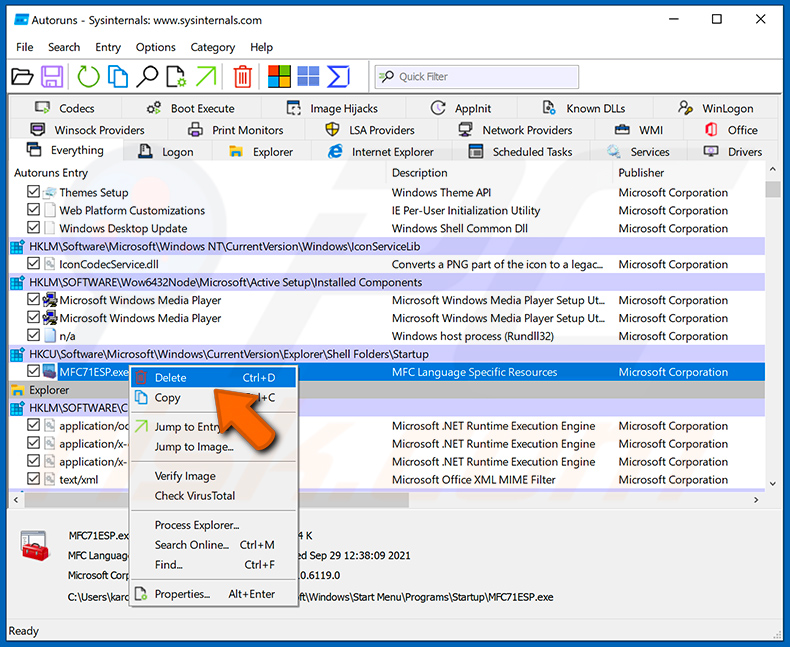

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

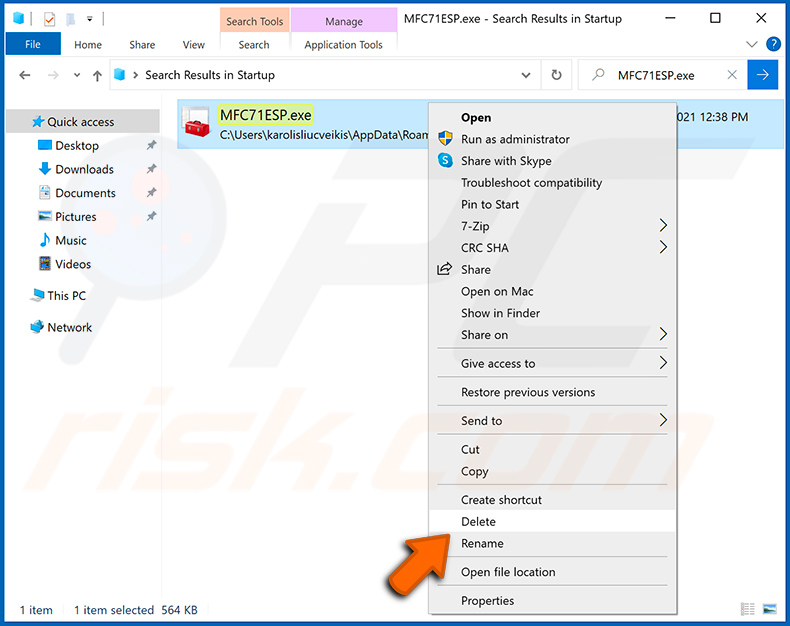

Anota su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrate de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicia el ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de programas maliciosos en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador seguro, instala las últimas actualizaciones del sistema operativo y utiliza software antivirus. Para asegurarte de que tu ordenador está libre de infecciones de malware, te recomendamos escanearlo con Combo Cleaner.

Preguntas más frecuentes (FAQ)

Mi ordenador está infectado con el malware Javali, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Para eliminar Javali de su ordenador, puede formatear su dispositivo de almacenamiento, pero esto eliminará todos sus datos junto con el malware. Un método más eficaz es utilizar una herramienta antimalware de confianza como Combo Cleaner, que puede identificar y eliminar el malware sin afectar a tus archivos.

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede robar su información personal, causar daños financieros y conducir al robo de identidad. También puede dañar su sistema, dar a los hackers acceso no autorizado a su ordenador, infectar otros dispositivos e inyectar más software malicioso en ordenadores ya comprometidos.

¿Cuál es el objetivo del troyano bancario Javali?

Javali es un troyano bancario que se dirige a usuarios de sitios como Bittrex y Mercado Pago y roba las credenciales de inicio de sesión de navegadores y aplicaciones financieras.

¿Cómo se infiltró Javali en mi ordenador?

El malware Javali se propaga principalmente a través de enlaces maliciosos y archivos adjuntos en correos electrónicos engañosos. También puede llegar a través de software pirata, estafas de soporte técnico, páginas web engañosas, anuncios maliciosos y canales similares.

¿Me protegerá Combo Cleaner del malware?

Combo Cleaner puede detectar y eliminar la mayoría de las infecciones de malware conocidas. Sin embargo, las amenazas avanzadas suelen esconderse en las profundidades del sistema, por lo que es esencial realizar un análisis completo del sistema para detectarlas y eliminarlas en profundidad.

▼ Mostrar discusión.