Troyano BitCoinMiner

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Instrucciones para eliminar el virus BitCoinMiner

¿Qué es BitCoinMiner?

BitCoinMiner es un nombre genérico para varios virus vinculados con la minería de criptomonedas. A primer vista, el nombre sugiere que estos virus solo minan la criptomoneda Bitcoin; sin embargo, los ciberdelincuentes intentan también extraer otras criptomonedas como Monero, Ethereum, etc. Según la investigación, casi todos los software mineros de Bitcoin (BitCoinMiners) se distribuyen a través de correos de spam y virus de tipo troyano.

Los últimos años han sido de un éxito rotundo para los mineros de criptomonedas, han acaparado gran atención y, por ello, han animado a miles de personas para que se introduzcan en este mercado para conseguir "dinero fácil". La criptominería es esencialmente la resolución de problemas matemáticos usando equipos informáticos. Para obtener beneficios, tiene que tener un hardware extremadamente potente y esto cuesta miles de dólares. Por ello, todo este proceso requiere de una inversión. Para evitar esto, muchos ciberdelincuentes deciden secuestrar equipos de usuarios corrientes y usarlos para minar de forma conjunta criptomonedas. Básicamente inyectan en el sistema herramientas maliciosas que se sirven de procesadores de PC (CPU) y de tarjetas gráficas (GPU) para minar criptomonedas. Esto ocasiona una serie de problemas. En primer lugar, este proceso puede consumir hasta el 100 % de los recursos del sistema, por lo que el equipo se desestabiliza y se vuelve prácticamente inutilizable (apenas responde y puede bloquearse/congelarse y, en consecuencia, podemos perder los datos de forma permanente). Asimismo, los sistemas con sobrecarga generan un calor excesivo y, en ciertas circunstancias (altas temperaturas, sistemas de refrigeración deficientes, etc.), se puede sobrecalentar el hardware. Por tanto, la existencia de virus de criptominería puede llevar a pérdidas económicas significativas. Aunque casi todos los troyanos mineros de Bitcoin ocultan su rastro, es fácil determinar su existencia; como se ha indicado anteriormente, la temperatura media del equipo aumenta y el equipo empieza a bloquearse, etc. Asimismo, muchos programas antivirus/antiespía pueden eliminar este tipo de virus. Por tanto, si se ha percatado de, como mínimo, alguno de los síntomas mencionados anteriormente, debería analizar de inmediato el sistema con una solución antivirus y antiespía fiable y eliminar todas las amenazas detectadas.

| Nombre | el virus BitCoinMiner |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay decenas de troyanos criptomineros similares a BitCoinMiner. Por ejemplo: XMR Miner, JSMiner-C, IdleBuddy y otros tantos. Estos virus podrían diferenciarse mínimamente (minería de distintas criptomonedas, métodos de distribución diferentes, etc.); sin embargo, la finalidad principal es idéntica: obtener beneficios para los desarrolladores aprovechando los equipos de otros usuarios (sin ofrecerles nada a cambio).

¿Cómo llegó a infectar mi equipo con BitCoinMiner?

Los virus criptomineros suelen distribuirse normalmente a través de campañas de correo spam y otros virus de tipo troyano (infecciones en cadena). Algunos mensajes de correo basura contienen adjuntos maliciosos (p. ej. documentos MS Office, archivos JavaScript, etc.) que se presentan como documentación legítima (facturas, recibos, etc.). Pero cuando se abren, descargan e instalan malware. Los troyanos simplemente abren "puertas traseras" para que otros virus infecten el sistema. En algunos casos, los criptomineros suelen distribuirse por medios de descarga no oficiales (sitios web de descargas gratuitas, sitios de alojamiento de sitios web, redes P2P, etc.), actualizadores falsos de software y el método del "empaquetado". Las fuentes de descarga no oficiales presentan a menudo ejecutables maliciosos como software legítimo, por lo que engañan a las víctimas para que descarguen e instalen software malicioso. Las herramientas de actualización de software falso infectan el sistema aprovechándose de errores en versiones de software antiguas o instalando malware en vez de la aplicación seleccionada. El empaquetado es la instalación silenciosa de programas de terceros con software/aplicaciones normales. En resumen, las principales razones por las que se infecta el equipo son la falta de conocimiento y precaución.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para evitar que se cuelen programas basura, los usuarios deben proceder con mucha cautela al descargar e instalar software. No abra nunca adjuntos enviados por direcciones que no conozca o le resulten sospechosas. Asimismo, le recomendamos encarecidamente descargar sus aplicaciones de fuentes oficiales a través de un enlace de descarga directo. Los asistentes de descarga e instalación de terceros promocionan con toda probabilidad programas maliciosos, por lo que no deberían usarse. Asimismo, mantenga actualizadas las aplicaciones, pero use las funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Es imprescindible usar una solución fiable antivirus o antiespía. Lo fundamental de la seguridad informática es la precaución. Si ya ha abierto el adjunto "BitCoinMiner", le recomendamos ejecutar un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

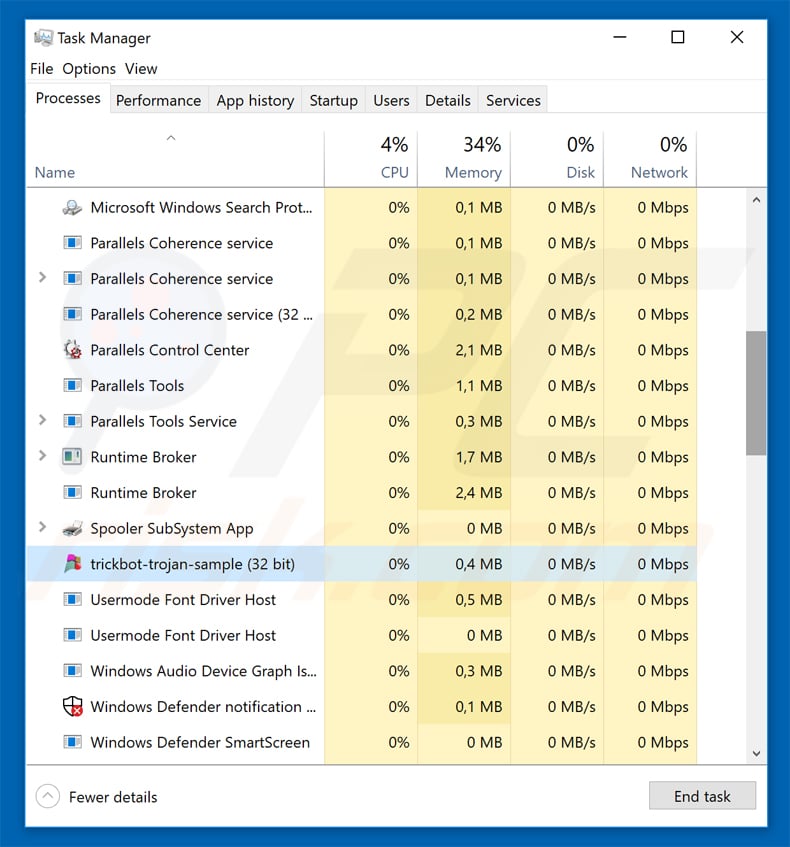

Captura de pantalla del consumo de recursos durante el proceso de minería:

Captura de pantalla de adjuntos maliciosos que distribuyen troyanos BitCoinMiner:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es BitCoinMiner?

- PASO 1. Eliminar manualmente el software malicioso BitCoinMiner.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

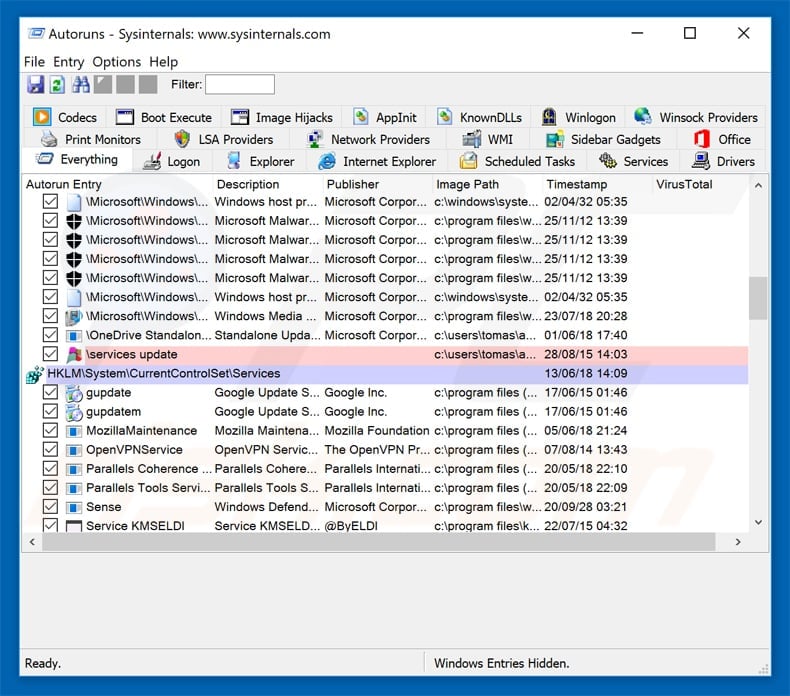

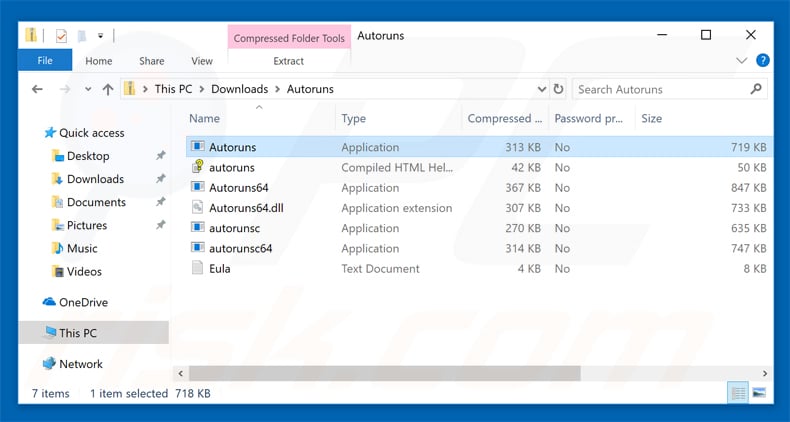

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

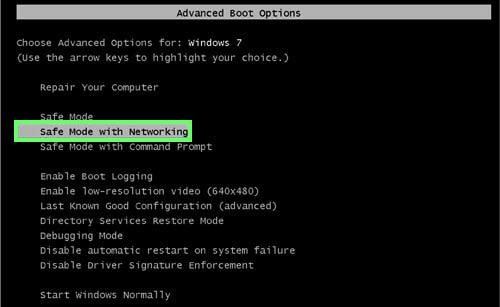

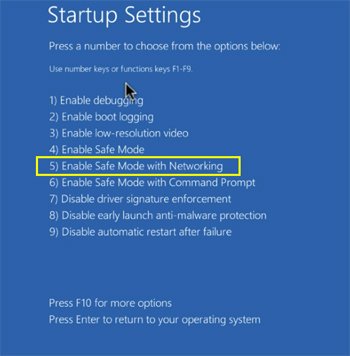

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

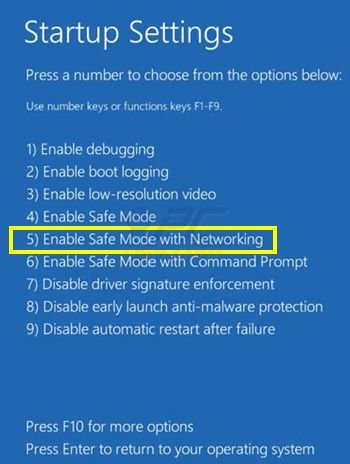

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

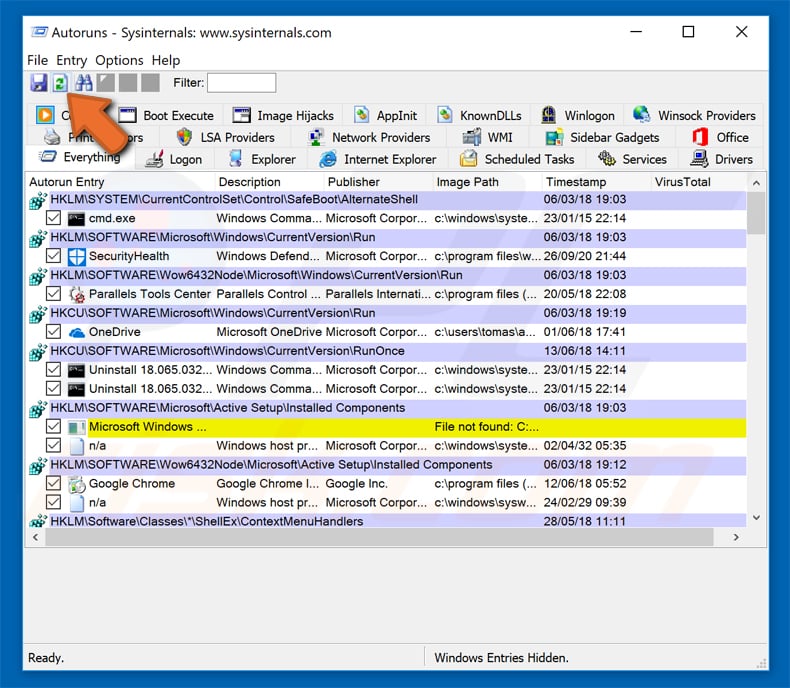

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

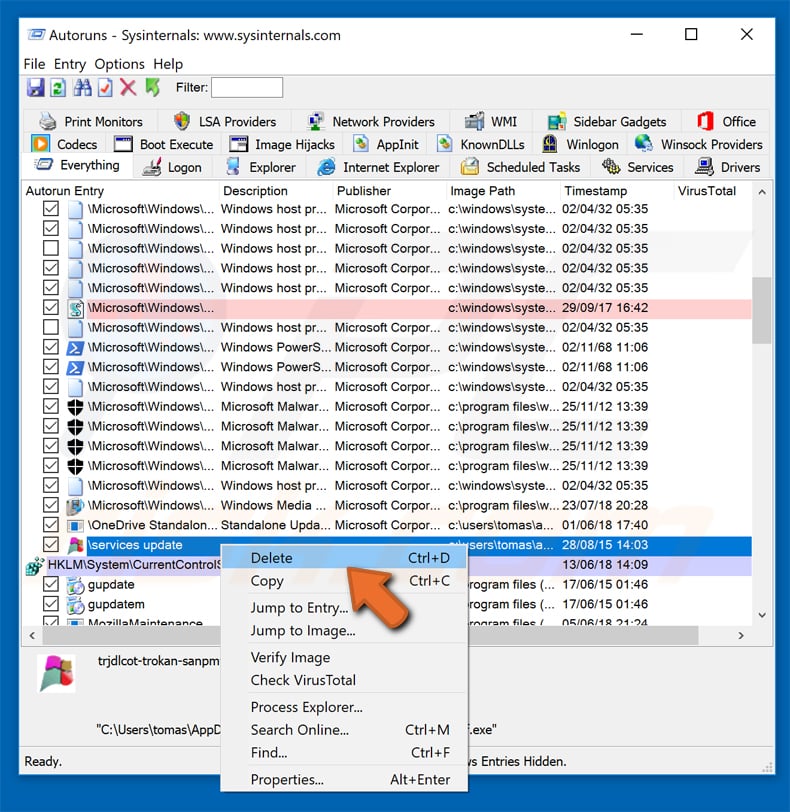

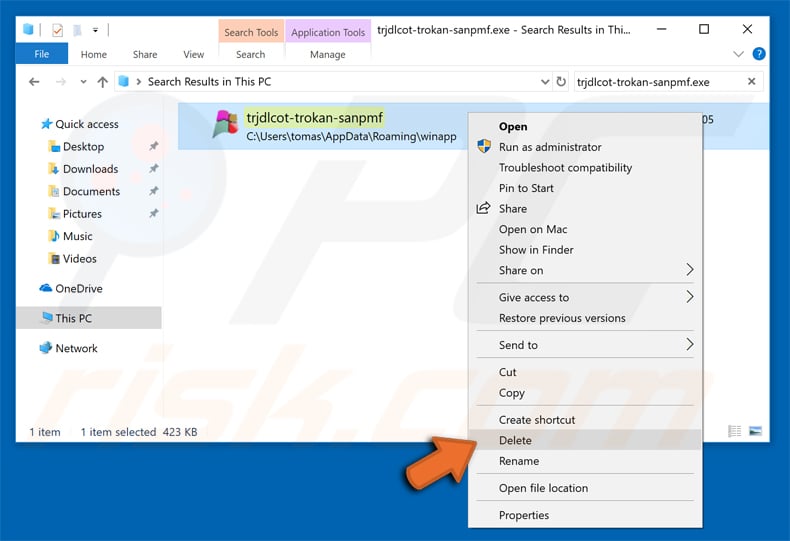

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.