Virus Pony

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Instrucciones para eliminar el virus Pony

¿Qué es Pony?

Pony es un software malicioso que roba datos personales. Según la investigación, los ciberdelincuentes propagan este software malicioso de diversas formas: mensajes de spam, falsas actualizaciones de Adobe Flash Player, estafas como The HoeflerText Font Wasn't Found, etc. La existencia de aplicaciones de tipo publicitario que generan anuncios en ventanas emergentes también puede ser responsable de una infección por Pony.

Pony es un virus diseñado para registrar datos de usuario y contraseñas de usuario y enviarlos a servidores remotos controlados por ciberdelincuentes. Según las pesquisas, este malware es capaz de descodificar contraseñas guardadas en más de cien aplicaciones como navegadores web, FTP, VPN y muchas otras. Los datos recabados podría ser información sensible. Por ejemplo, estos delincuentes pueden obtener acceso a sus cuentas bancarias. Por tanto, la existencia del software malicioso Pony puede dar lugar a importantes pérdidas económicas. Asimismo, Pony podría conectar el PC de la víctima a una red de robots informáticos que se usa para propagar este software malicioso a otros dispositivos. Si sospecha que su sistema está infectado o que ha abierto o descargado hace poco archivos o aplicaciones sospechosas, debería analizar de inmediato su sistema con un programa antivirus o antiespía fiable y eliminar todas las amenazas detectadas.

Como se ha indicado anteriormente, Pony podría haberse distribuido usando anuncios intrusivos en ventanas emergentes o programas potencialmente no deseados. Esos programas generan anuncios como cupones, banners, etc. Los anuncios pueden dar lugar a sitios web maliciosos y ejecutar códigos que descarguen e instalen software malicioso. Por tanto, incluso haciendo un solo clic se puede provocar la infección del equipo. Asimismo, esas aplicaciones ralentizan de forma considerable la experiencia de navegación y los anuncios son generados mediante varias herramientas que permiten posicionar contenido gráfico de terceros en cualquier sitio. Por tanto, probablemente tapen el contenido del sitio web. Otro inconveniente importante es el rastreo informativo. Como sucede con Pony, el software publicitario puede recabar también información que incluye datos personales; sin embargo, esas aplicaciones no suelen ser tan avanzadas; simplemente registran direcciones IP del usuario, sitios web visitados, páginas vistas, consultas de búsqueda, etc. Los desarrolladores de programas basura ceden los datos recabados a terceros (ciberdelincuentes en potencia) para obtener beneficio. Por consiguiente, tener instaladas apps de tipo publicitario en su sistema puede causarle varios problemas de privacidad. Le recomendamos encarecidamente que desinstale este software no deseado inmediatamente.

| Nombre | el malware Pony |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Pony comparte similitudes con FormBook, Adwind y otras decenas de virus. Tras infiltrarse, el software malicioso comienza a recabar información sensible y a enviarla a desarrolladores/distribuidores (ciberdelincuentes). Esa gente intenta luego hacer un mal uso de los datos recibidos en cualquier forma posible para generar tantos ingresos como sea posible. Algunos virus se usan también para seguir infectando el sistema. Se conoce que los troyanos distribuyen virus encriptadores de archivos (conocidos también como ransomware). Si se producen esas infecciones, la privacidad y los datos almacenados estarían en peligro. En los cibersecuestros, se encriptan archivos usando varios algoritmos matemáticos. Por tanto, casi siempre es imposible restaurarlos sin la ayuda de los desarrolladores (método no recomendado). En resumen, las infecciones informáticas en cadena pueden ocasionar problemas importantes.

¿Cómo llegó a infectarse mi equipo con Pony?

Como se ha indicado anteriormente, Pony se promociona de varias formas, como por ejemplo, correos basura con adjuntos maliciosos (p. ej. archivos JavaScript, documentos MS Office, archivos PDF, etc.). Al abrir esos adjuntos, los usuarios ejecutan códigos que descargan e instalan software malicioso. Las actualizaciones de Flash Player y los errores fraudulento descargan e instalan software malicioso en vez de actualizaciones y productos promocionados. Las aplicaciones de tipo publicitario suelen distribuirse normalmente a través del empaquetado y anuncios intrusivos. El empaquetado consiste en instalar de forma silenciosa programas basura junto con software estándar. Los desarrolladores ocultan el software basura en la configuración personalizada o avanzada (u otras secciones) de los procesos de instalación/descarga. Muchos usuarios agilizan a menudo esos procesos, se saltan pasos y muy probablemente hagan clic en anuncios. Esta forma de actuar suele acabar en la instalación involuntaria de programas potencialmente no deseados.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para evitar esta situación, los usuarios deben proceder con mucha cautela al descargar e instalar software. Piénselo dos veces antes de abrir archivos adjuntos a correos electrónicos. Si los mensajes han sido enviados por cuentas de correos sospechosas o irreconocibles, elimínelos de inmediato y no abra ningún adjunto bajo ningún concepto. Asimismo, mantenga actualizado el software instalado y use una solución antivirus fiable; sin embargo, dado que los delincuentes usan actualizadores falsos para propagar el malware, use la funcionalidad integrada de actualizaciones o, al menos, un herramienta que ofrezca un desarrollador oficial. Es también importante analizar de cerca cada paso de los procesos de descarga e instalación y cancelar todos los programas incluidos de forma adicional. Los instaladores y asistentes de descarga de terceros se monetizan usando el empaquetado. Por tanto, esas herramientas no deberían usarse. Descargue sus apps solo de fuentes oficiales usando los enlaces de descarga directa. Los anuncios intrusivos pueden parecer fiables, pero, una vez que se haga clic, redireccionan a sitios dudosos (juegos de apuestas, encuestas, pornografía, etc.). Si ve esos anuncios, elimine de inmediato todas las aplicaciones dudosas y complementos de navegador. Es imprescindible usar una solución fiable antivirus o antiespía. Lo fundamental de la seguridad informática es la precaución. Si cree que su equipo está infectado por Pony, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar el malware de forma automática.

Otro correo spam que distribuye el virus Pony:

Archivo malicioso .doc que distribuye el virus Pony:

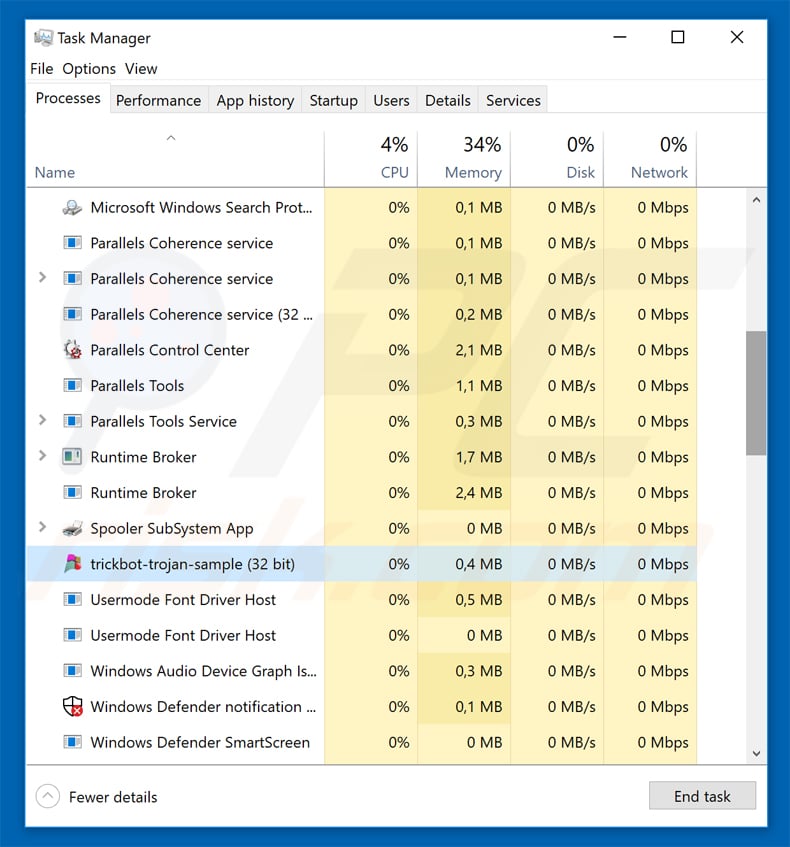

Ejemplo del software malicioso Pony en el Administrador de tareas:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Pony?

- PASO 1. Eliminar manualmente el software malicioso Pony.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

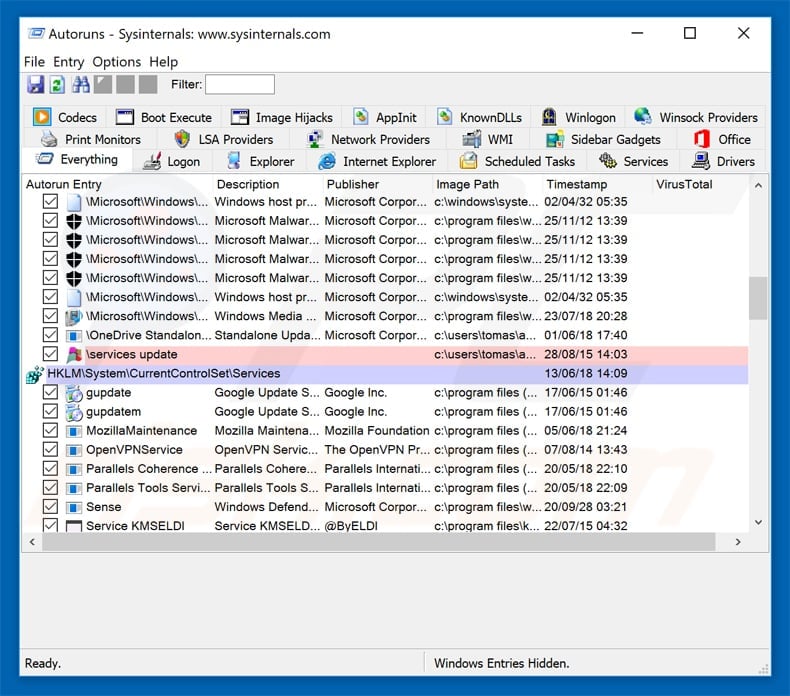

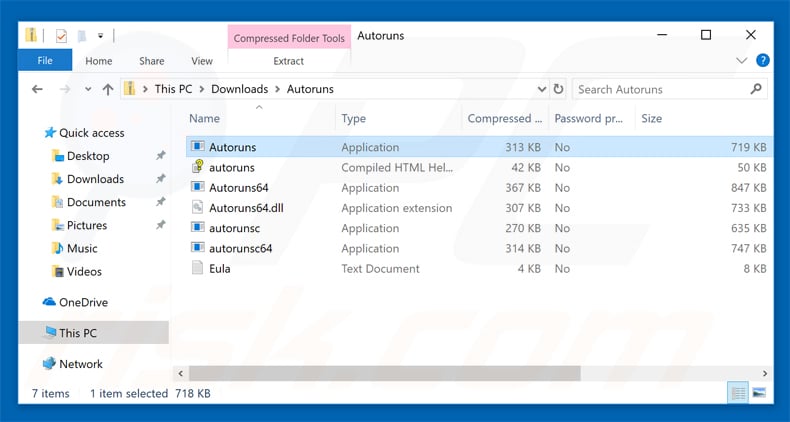

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

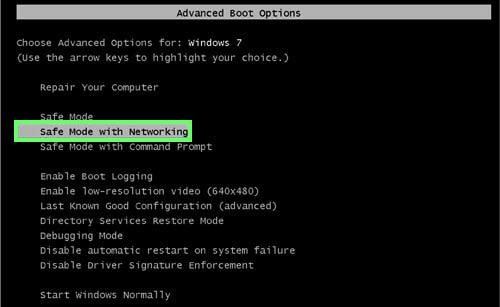

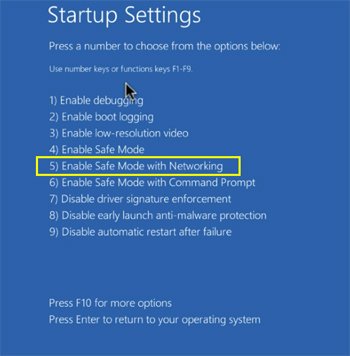

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

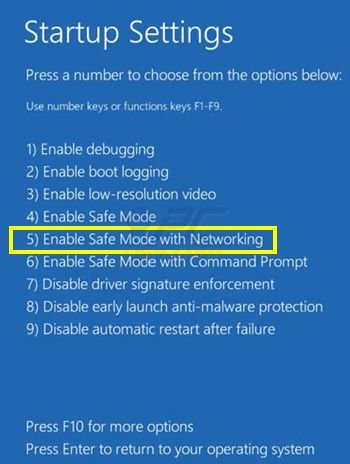

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

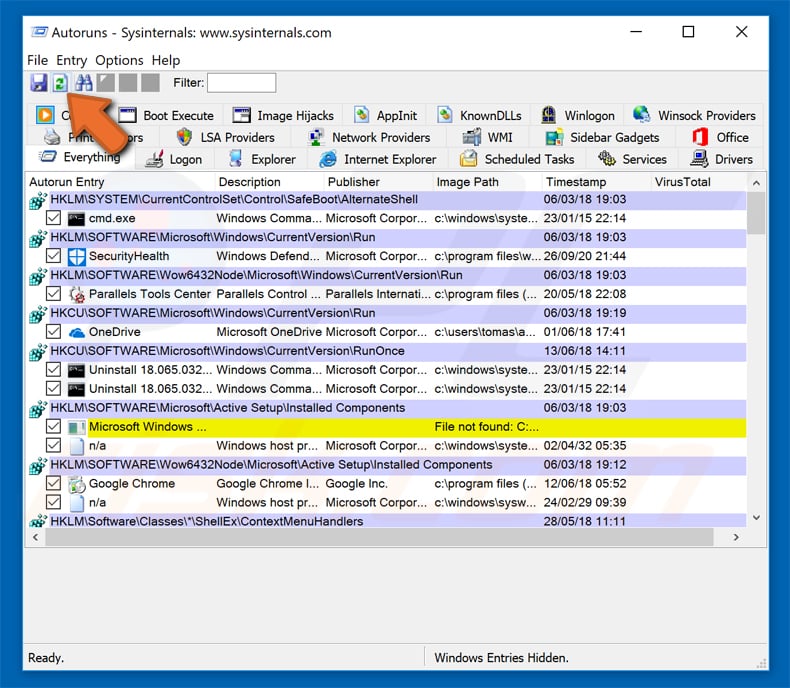

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

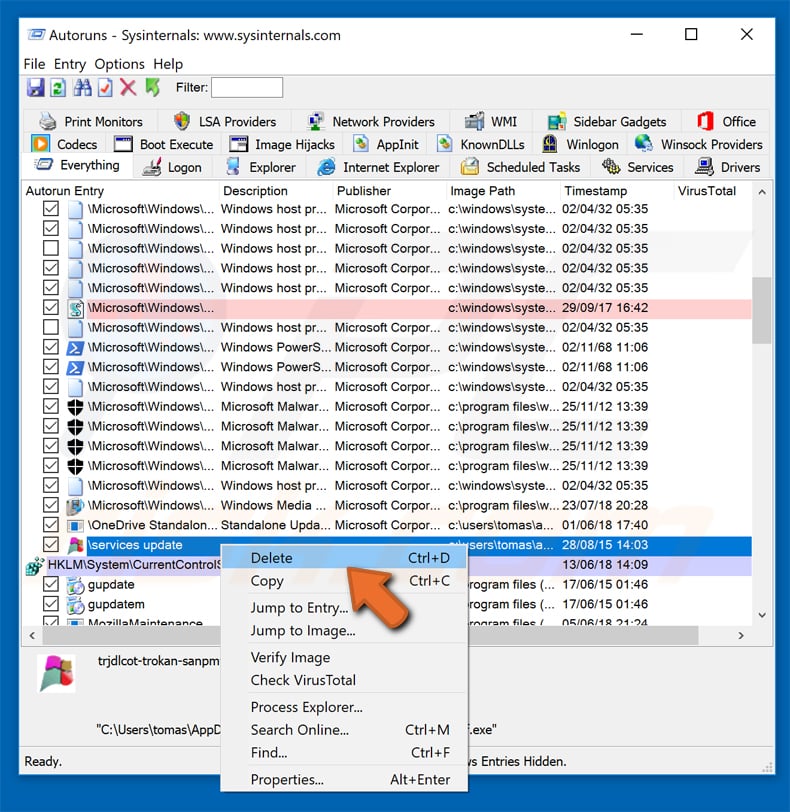

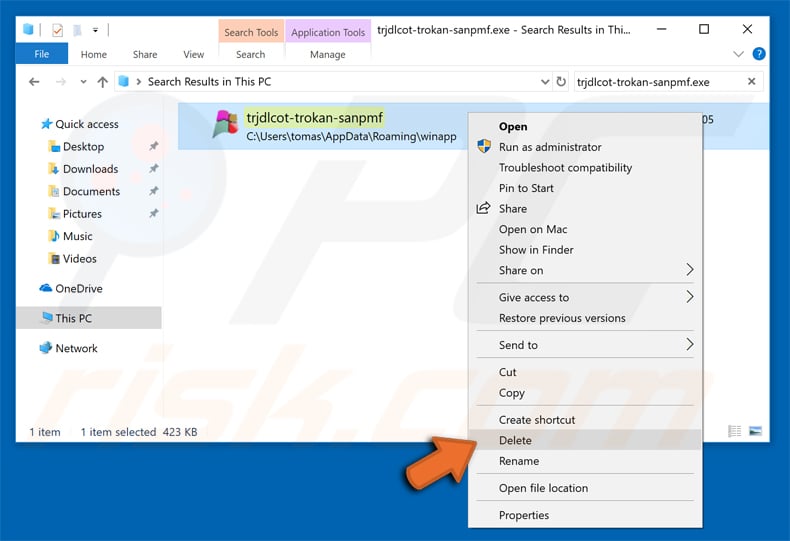

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.