Virus registrador de teclas Hawkeye

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Instrucciones para eliminar el virus Hawkeye

¿Qué es Hawkeye?

Hawkeye es un virus de alto riesgo diseñado para recabar pulsaciones de teclado, credenciales de cuentas y otra información similar. En casi todos los casos, Hawkeye se distribuye usando campañas de correo spam. Los desarrolladores envían miles de correos engañosos que animan a los usuarios a abrir archivos adjuntos. Sin embargo, abrirlos tiene como consecuencia la infiltración de Hawkeye. A veces, los ciberdelincuentes introducen Hawkeye de forma manual usando herramientas de acceso remoto.

Captura de pantalla del correo engañoso que distribuye el keylogger Hawkeye:

Hawkeye no es un keylogger muy sofisticado. Sin embargo, tiene una función básica de registro de teclas que es relativamente económica. Con otras palabras, cualquier aspirante a ciberdelincuente que tenga un presupuesto limitado puede comprar fácilmente un ejecutable y empezar su carrera de "espía". Insistimos: aunque Hawkeye sea un sofware básico de registro de teclas, representa una grave amenaza para la privacidad del usuario. Este virus es capaz de captar información de varios navegadores web, clientes de correo, aplicaciones de mensajería instantánea, así como de varios programas y protocolos de conexión. Hawkeye también puede recabar los datos del portapapeles (copiar/pegar), así como el texto introducido en varios documentos (txt, doc, docx). La información recabada es almacenada localmente, se encripta y se envía luego a un servidor remoto. Hay que mencionar que tras introducirse Hawkeye, se conecta de inmediato con un servidor de mando y control y envía información básica sobre el sistema (sistema operativo en funcionamiento, direcciones IP/MAC, fecha/hora local, distribución del teclado y tipo de red). Obviamente, el atacante (persona que distribuye el software malicioso) puede obtener acceso a las cuentas personales de usuarios en redes sociales, bancos, correos electrónicos, etc. Esas personas tienen como objetivo generar el máximo beneficio posible. Por tanto, es más que probable que hagan un uso fraudulento de las cuentas hackeadas con compras en línea, transferencias de dinero, etc. Esto quiere decir que tener Hawkeye instalado en su equipo puede ocasionar problemas de privacidad de extrema gravedad y pérdidas económicas. Por suerte, Hawkeye se puede detectar fácilmente por las soluciones antivirus, ya que su capacidad de ocultarse y de pasar desapercibido es muy baja. Esto quiere decir que instalar una solución antiespía de renombre, analizar el sistema y eliminar todas las amenazas debería bastar. Debería comprobar también si hay algún ejecutable dudoso en la carpeta "%APPDATA%" porque Hawkeye se oculta muy probablemente en esta carpeta.

| Nombre | el software malicioso Hawkeye |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay ciento de virus diversos que se distribuyen usando herramientas de acceso remoto y campañas de correo basura. TrickBot, Adwind, Hancitor, FormBook, NanoCore, Emotet: la lista sigue y sigue. Esos virus han sido desarrollados por diferentes delincuentes y su modus operandi es diferente; algunos recaban información, otros ocasionan "infecciones en cadena" (un virus propaga otros), otros permiten el acceso remoto al sistema. Sin embargo, a pesar de esas diferencias, todos ellos tienen una cosa en común: representan una amenaza directa a la privacidad del usuario y a la seguridad de la navegación web. Por este motivo, eliminar el software malicioso es imprescindible.

¿Cómo se introdujo Hawkeye en mi equipo?

Como se indicaba anteriormente, Hawkeye se propaga usando campañas de correo basura y herramientas de acceso remoto. En el caso de las campañas de correo basura, los usuarios envían miles de correos que contienen adjuntos maliciosos (p. ej. documentos MS Office, ejecutables (que se ocultan como PDF, archivos, etc.) que, una vez abiertos, infiltran Hawkeye en el sistema. Si se usa una herramienta de acceso remoto, la presencia de un virus lleva básicamente al otro. Los ciberdelincuentes propagan software malicioso que dan acceso remoto al equipo sin permiso del usuario. Los delincuentes se aprovechan de esta vulnerabilidad para inyectar otros virus en el sistema (en este caso, Hawkeye). Cabe mencionar que las herramientas de acceso remoto se distribuyen muy probablemente a través de campañas de correo basura.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para prevenir esta situación, es necesario saber que los dos motivos principales por las que se infecta el equipo son un conocimiento insuficiente y un comportamiento imprudente. La clave para la seguridad informática es la precaución; por tanto, preste siempre atención al navegar por internet. Piénseselo dos veces antes de abrir adjuntos en correos. Si el archivo parece irrelevante y ha sido enviado por una dirección de correo sospechosa/desconocida, no la abra - elimine el e-mail de inmediato. Tales e-mails deberían eliminarse de inmediato sin leerlos. Asimismo, asegúrese de tener instalada una solución antivirus o antiespía reputable en funcionamiento porque tales herramientas detectan y eliminan muy probablemente el software malicioso antes de que pase algo malo. Si cree que su equipo está infectado, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar el malware de forma automática.

Lista de navegadores web vulnerables por Hawkeye:

- Google Chrome

- Internet Explorer

- Mozilla Firefox

- SeaMoneky

- SRWare Iron

Lista de clientes de correo vulnerables por Hawkeye:

- Fox Mail

- Google Talk

- IncrediMail

- Microsoft Outlook

- Mozilla Thunderbird

- Windows Live Mail

Lista de aplicaciones de mensajería instantánea vulnerables por Hawkeye:

- MSN Messenger

- Miranda

- PalTakScene

- Pidgin

- Skype

Otra lista de aplicaciones vulnerables por Hawkeye:

- FileZilla

- Programas de capturas de pantalla

- Valve's Steam Platform

- Windows Credential Messenger

Lista de protocolos vulnerables por Hawkeye:

- FTP (File Transfer Protocol)

- HTTP

- IMAP

- POP3

- SMTP

Texto mostrado en uno de los correos engañosos que distribuyen el keylogger Hawkeye:

DHL Capability Tool

ATTN:

Your shipment has arrived!

Arrival Information

Your package has been arrived to your local DHL office and it’s ready for pick up.

——————————————

ARRIVAL NOTICE

——————————————DATE & TIME : 2018-04-19 at 11:40

STATUS : Shipment arrived************************

Please print the receipt that is attached to this email and visit DHL location indicated in the receipt

DHL WorldWide Delivery

©2018 DHL International

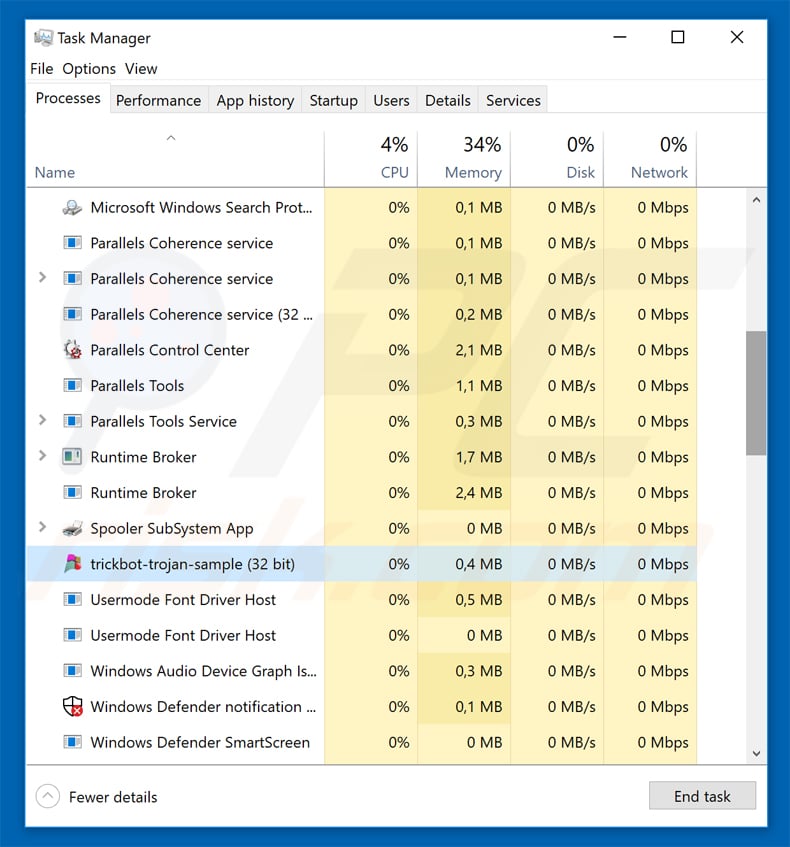

El proceso del keylogger Hawkeye ("Directory Listing Handler (32 bit)") en el Administrador de tareas:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Hawkeye?

- PASO 1. Eliminar manualmente el software malicioso Hawkeye.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

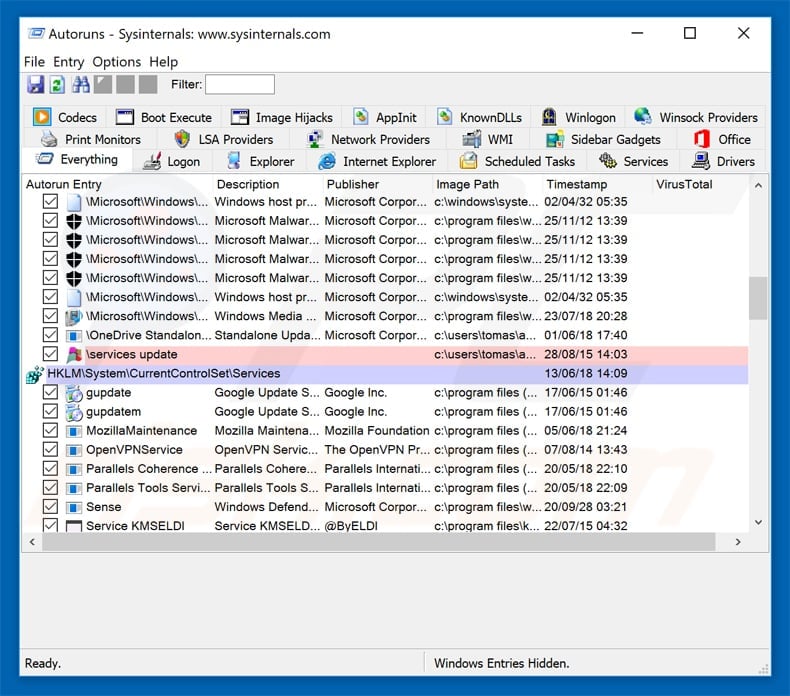

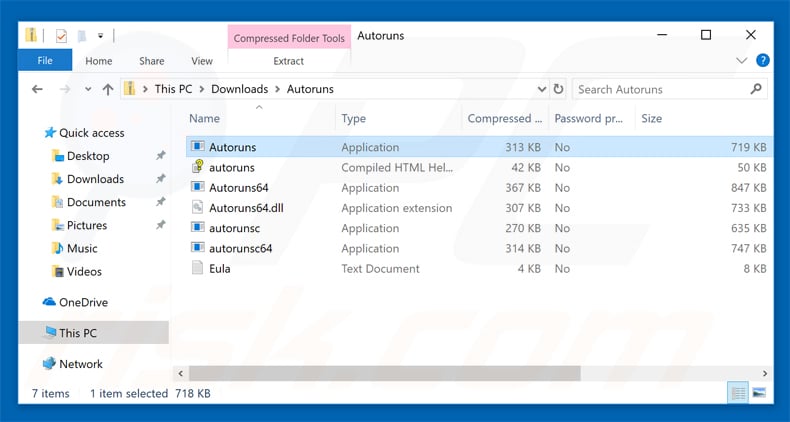

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

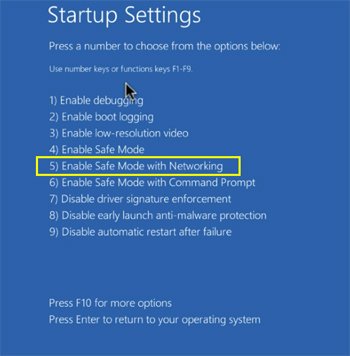

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

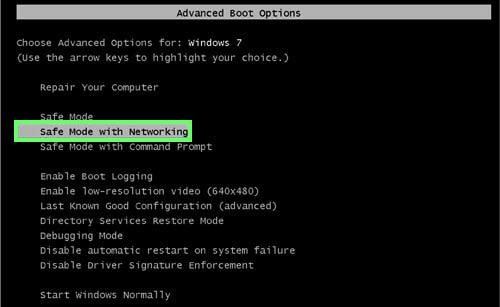

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

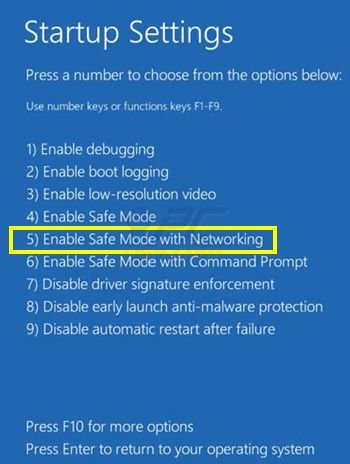

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

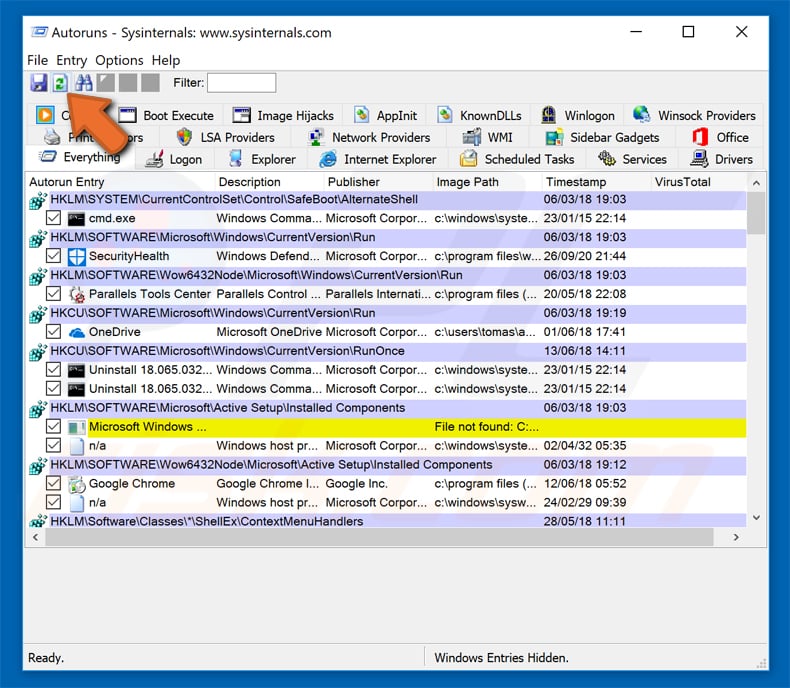

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

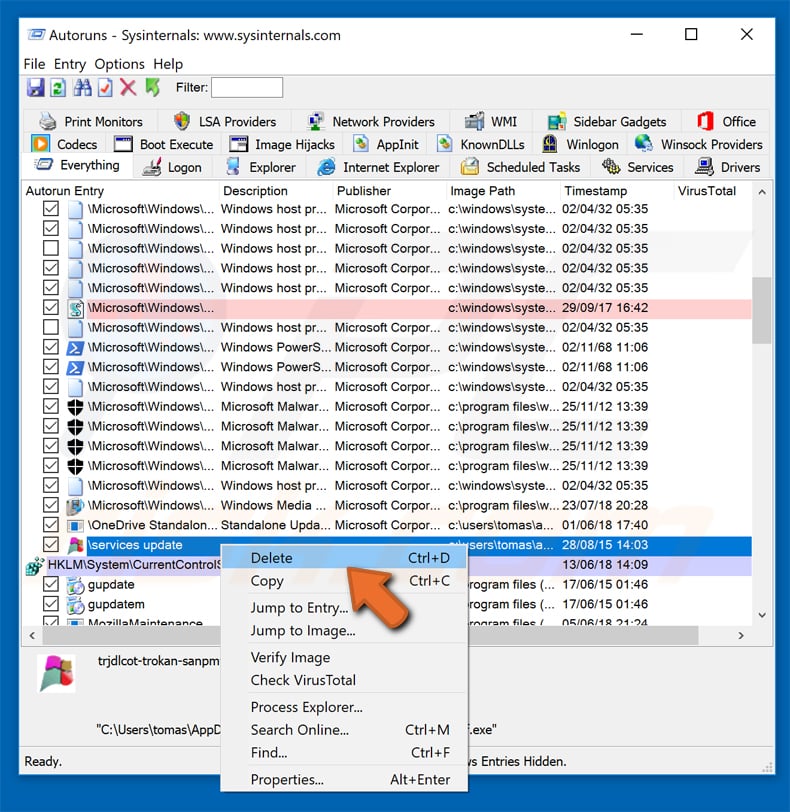

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

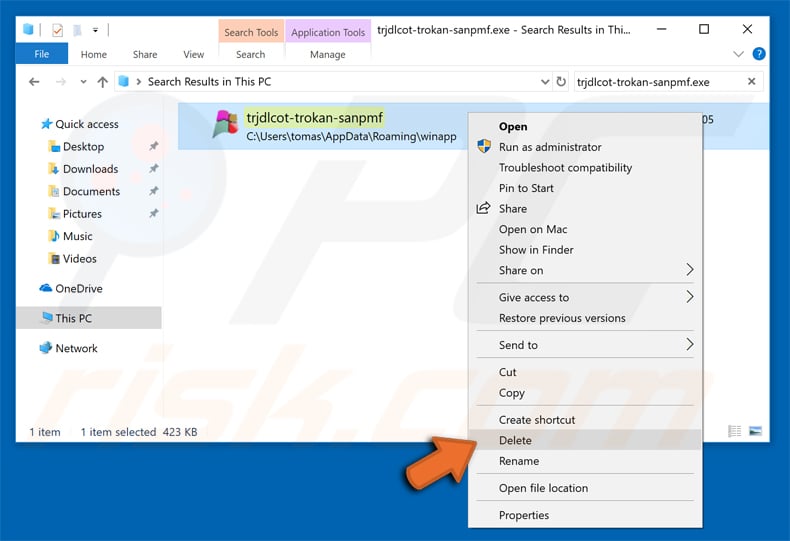

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.