Estafa por e-mail I Have Bad News For You

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Guía para eliminar la estafa "I have bad news for you Email"

¿En qué consiste el fraude "I have bad news for you Email"?

El correo electrónico "I have bad news for you" está catalogado como pieza fundamental de una campaña de correo no deseado usada por ciberdelincuentes (estafadores) que intentan amenazar y engañar a usuarios para que paguen. Normalmente, los estafadores envían un correo en el que se afirma que han grabado un vídeo o imagen comprometedora del destinatario y, si no se satisfacen sus demandas, propagarán el material entre toda la lisa de contactos del usuario.

En este caso concreto, los estafadores envían un correo en el que se dice que el sistema operativo ha sido hackeado y que tienen acceso a la lista de contactos e historial de navegación. Sepa que los desarrollados usan una técnica de suplantación de identidad. En esencial, falsifican los datos del destinatario para que parezca que el e-mail ha sido enviado por otro usuario (en este caso, es el destinatario en realidad). Por tanto, puede parecer que usted mismo se envió el correo. Como se dice en el mensaje, la intrusión se ha producido por vulnerabilidades en un router al que supuestamente usted se conectó hace algún tiempo. En consecuencia, se instaló un troyano en su equipo y este estafador (o estafadores) tienen ahora acceso a su cámara web. Asimismo, aseguran que hicieron capturas de pantalla de cuando usted estaba visitando un sitio web pornográfico (o similar). Para que no se envíe esa imagen a sus amigos y otra gente en la lista de contactos, tendrá que pagar 813 USD en Bitcoins. En tono amenazante, se afirma también que si no se paga en 50 horas, compartirán la foto y bloquearán su equipo. No haga caso de ese mensaje y no se preocupe por la infección del sistema u otros problemas. Los estafadores envían estos correos a mucha gente esperando que un porcentaje se crea el mensaje y pague.

| Nombre | posibles infecciones de malware |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Síntomas | Compras en internet no autorizadas, cambio de contraseñas en cuentas de internet, suplantación de la identidad, acceso ilegal al equipo de uno. |

| Formas de distribución | Correos electrónicos engañosos, anuncios engañosos en ventanas emergentes, técnicas de envenenamiento de buscadores, dominios mal escritos. |

| Daño | Pérdida de información sensible de tipo privado, pérdida económica, suplantación de la identidad. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Otros ejemplos de campañas de correo basura similares son My nickname in darknet, So I'm the hacker who broke your email y I'm a programmer who cracked your email. Hay muchas más campañas parecidas. La mayor parte es muy similar y amenaza a usuarios para que paguen un rescate a cambio de un material humillante que no existe (fotos, vídeo). Otras campañas de spam por e-mail propagan virus a través de adjuntos maliciosos por e-mail, normalmente, documentos MS Office, PDF, RAR, ejecutables (.exe), etc. El objetivo es engañar a gente para que abra el adjunto. Una vez abierto, descarga e instalar un virus de alto riesgo (TrickBot, Emotet, AZORult, etc.). Normalmente, esos virus han sido diseñados para recabar datos personales y sensibles como contraseñas y usuarios de varias cuentas. Pueden provocar un gran daño y ocasionar problemas de privacidad y económicos. Asimismo, algunos podrían ser capaces de abrir "puertas traseras" para que entren otros virus tales como ransomware.

Algunos usuarios afectados nos envían muchos comentarios relacionados con esta estafa. Aquí está la pregunta más frecuente que nos hicieron:

P: Estimado equipo de pcrisk.com, he recibido un correo electrónico donde se dice que mi equipo ha sido hackeado y que tienen un vídeo donde salgo yo. Ahora me piden un rescate en Bitcoins. Tiene que ser verdad porque mencionan mi nombre real y contraseña en el correo electrónico. ¿Qué puedo hacer?

A: No se preocupe por el correo. Ni los hackers ni los ciberdelincuentes se han infiltrado o hackeado su equipo y no hay ningún vídeo donde salga viendo pornografía. Simplemente, ignore el mensaje y no envíe ningún Bitcoin. Su correo electrónico, nombre y contraseña fueron sustraídos de cualquier sitio web comprometido como Yahoo (los fallos de seguridad en esta web son frecuentes). Si está preocupado, puede verificar si alguna de sus cuentas ha sido comprometida visitando el sitio web haveibeenpwned.

¿Cómo infectan mi equipo las campañas de correo spam?

Las campañas de spam por e-mail que propagan virus a través de adjuntos suelen infectar equipos solo si el adjunto se abre. Sin embargo, sepa que si el archivo adjunto es un documento Microsoft Word (Excel, Word, etc.) y se abre usando Microsoft Office 2010 o posterior, el adjunto malicioso pedirá permiso para habilitar los comandos macro. El virus no puede hacer daño sin que se haya habilitado estos comandos. En última instancia, para infectar un equipo, se debe abrir primero un archivo malicioso.

¿Cómo se puede evitar que se instalen programas maliciosos?

No abra adjuntos que hayan sido recibidos en correos enviados por alguien desconocido, sospechoso o irrelevante. Abra esos adjuntos solo si sabe al 100 % que son seguros. Descargue software solo de fuentes oficiales usando enlaces de descarga directa. Evite usar asistentes de descarga de terceros, ya que muchos instaladores y descargadores se monetizan promocionando aplicaciones dudosas que podrían ocasionar la infección del equipo. No finalice la instalación sin comprobar primero todos los ajustes disponibles (personalizados y avanzados) del proceso de instalación. Desmarque todas las ofertas, software y funciones no deseadas y entonces podrá finalizar la instalación tranquilamente. No actualice los programas usando actualizadores de terceros. Use solo las funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Los asistentes de actualización falsos instalan aplicaciones potencialmente no deseadas en vez de las actualizaciones o parches prometidos. Sepa que las anteriores versiones de Microsoft Office no pueden evitar que el usuario instale software malicioso. MS Office 2010 y las versiones más recientes tienen el modo "vista protegida" que evita que los archivos descargados descarguen e instalen software malicioso. Si ya ha abierto el adjunto malicioso abierto, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto mostrado en el e-mail malicioso tipo "I have bad news for you":

Subject: Change your password immediately. Your account has been hacked.

I greet you!

I have bad news for you.

11/08/2018 - on this day I hacked your operating system and got full access to your account -It is useless to change the password, my malware intercepts it every time.

How it was:

In the software of the router to which you were connected that day, there was a vulnerability.

I first hacked this router and placed my malicious code on it.

When you entered in the Internet, my trojan was installed on the operating system of your device.After that, I made a full dump of your disk (I have all your address book, history of viewing sites, all files, phone numbers and addresses of all your contacts).

A month ago, I wanted to lock your device and ask for a small amount of money to unlock.

But I looked at the sites that you regularly visit, and came to the big delight of your favorite resources.

I'm talking about sites for adults.I want to say - you are a big pervert. You have unbridled fantasy!

After that, an idea came to my mind.

I made a screenshot of the intimate website where you have fun (you know what it is about, right?).

After that, I took off your joys (using the camera of your device). It turned out beautifully, do not hesitate.I am strongly belive that you would not like to show these pictures to your relatives, friends or colleagues.

I think $813 is a very small amount for my silence.

Besides, I spent a lot of time on you!I accept money only in Bitcoins.

My BTC wallet: 17vzpL7n29egdeJF1hvUE4tKV81MqsW4wF, 1LwibmKAKu4kt4SvRLYdUP3aW7vL3Y78zL, 1B1Vov1LTLGLcVG3ycPQhQLe81V67FZpMZ, 1H9bS7Zb6LEANLkM8yiF8EsoGEtMEeLFvCYou do not know how to replenish a Bitcoin wallet?

In any search engine write "how to send money to btc wallet".

It's easier than send money to a credit card!For payment you have a little more than two days (exactly 50 hours).

Do not worry, the timer will start at the moment when you open this letter. Yes, yes .. it has already started!After payment, my virus and dirty photos with you self-destruct automatically.

Narrative, if I do not receive the specified amount from you, then your device will be blocked, and all your contacts will receive a photos with your "joys".I want you to be prudent.

- Do not try to find and destroy my virus! (All your data is already uploaded to a remote server)

- Do not try to contact me (this is not feasible, I sent you an email from your account)

- Various security services will not help you; formatting a disk or destroying a device will not help either, since your data is already on a remote server.P.S. I guarantee you that I will not disturb you again after payment, as you are not my single victim.

This is a hacker code of honor.From now on, I advise you to use good antiviruses and update them regularly (several times a day)!

Don't be mad at me, everyone has their own work.

Farewell.

Otra versión ligeramente distinta al mensaje del correo spam "I Have Bad News For You":

Texto mostrado en este mensaje:

Hello!

I have very bad news for you.

03/08/2018 - on this day I hacked your OS and got full access to your account -

On this day your account - has password: -

So, you can change the password, yes.. But my malware intercepts it every time.

How I made it:

In the software of the router, through which you went online, was a vulnerability.

I just hacked this router and placed my malicious code on it.

When you went online, my trojan was installed on the OS of your device.

After that, I made a full dump of your disk (I have all your address book, history of viewing sites, all files, phone numbers and addresses of all your contacts).

A month ago, I wanted to lock your device and ask for a not big amount of btc to unlock.

But I looked at the sites that you regularly visit, and I was shocked by what I saw!!!

I'm talk you about sites for adults.

I want to say - you are a BIG pervert. Your fantasy is shifted far away from the normal course!

And I got an idea....

I made a screenshot of the adult sites where you have fun (do you understand what it is about, huh?).

After that, I made a screenshot of your joys (using the camera of your device) and glued them together.

Turned out amazing! You are so spectacular!

I'm know that you would not like to show these screenshots to your friends, relatives or colleagues.

I think $816 is a very, very small amount for my silence.

Besides, I have been spying on you for so long, having spent a lot of time!

Pay ONLY in Bitcoins!

My BTC wallet: 18YDAf11psBJSavARQCwysE7E89zSEMfGG,

1GR7rJfntdcbfhKT1s33RDby4z5ex1ou4Z

You do not know how to use bitcoins?

Enter a query in any search engine: "how to replenish btc wallet".

It's extremely easy

For this payment I give you a little over two days (exactly 55 hours).

As soon as this letter is opened, the timer will work.

After payment, my virus and dirty screenshots with your enjoys will be self-destruct automatically.

If I do not receive from you the specified amount, then your device will be locked, and all your contacts will receive a screenshots with your "enjoys".

I hope you understand your situation.

- Do not try to find and destroy my virus! (All your data, files and screenshots is already uploaded to a remote server)

- Do not try to contact me (you yourself will see that this is impossible, I sent this email from your account)

- Various security services will not help you; formatting a disk or destroying a device will not help, since your data is already on a remote server.

P.S. You are not my single victim. so, I guarantee you that I will not disturb you again after payment!

This is the word of honor hacker

I also ask you to regularly update your antiviruses in the future. This way you will no longer fall into a similar situation.

Do not hold evil! I just do my job.

Good luck.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿En qué consiste la estafa por e-mail "I have bad news for you"?

- PASO 1. Eliminar manualmente posibles infecciones por software malicioso.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

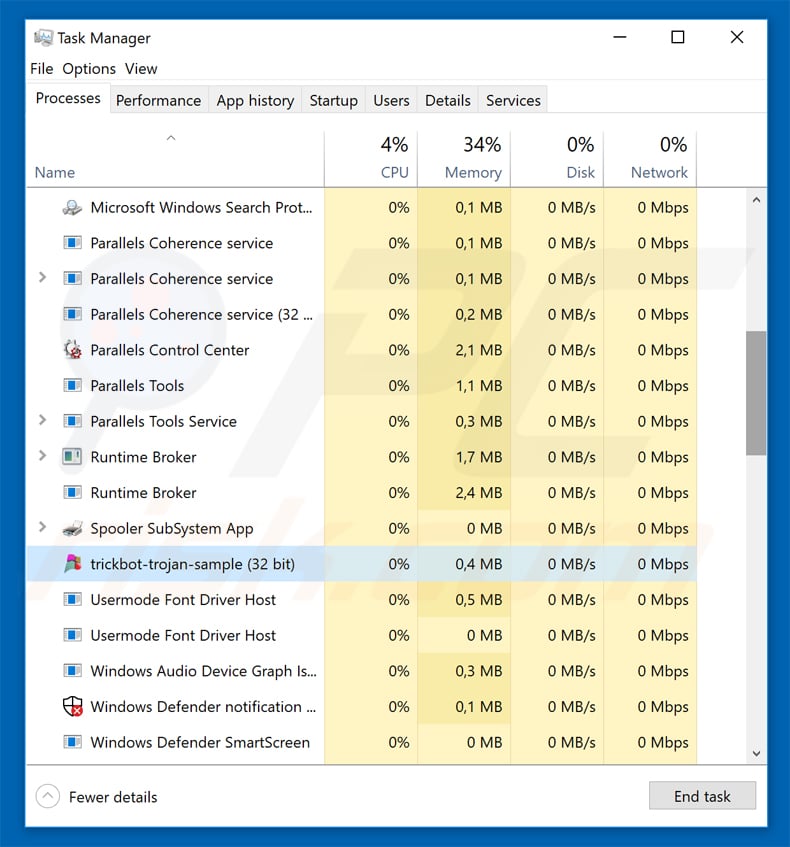

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

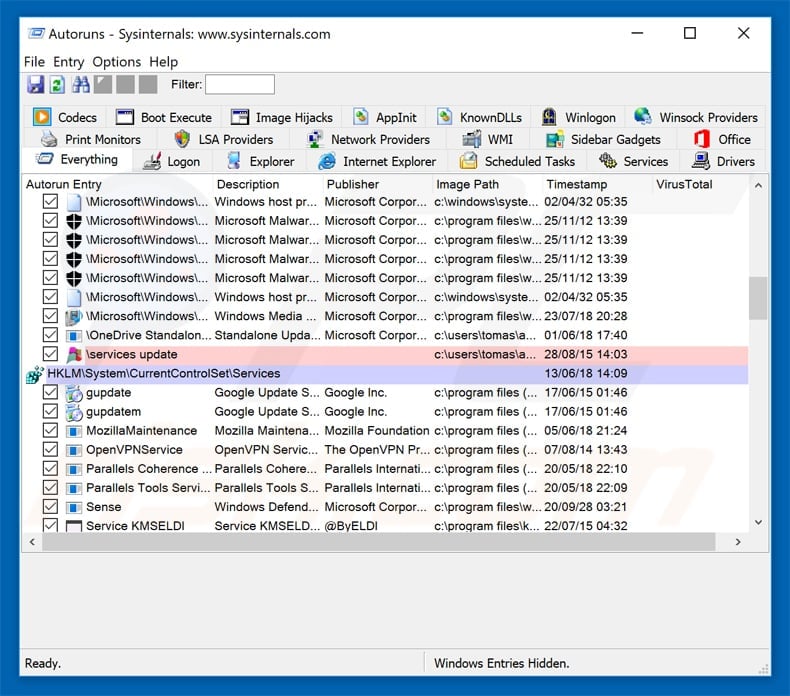

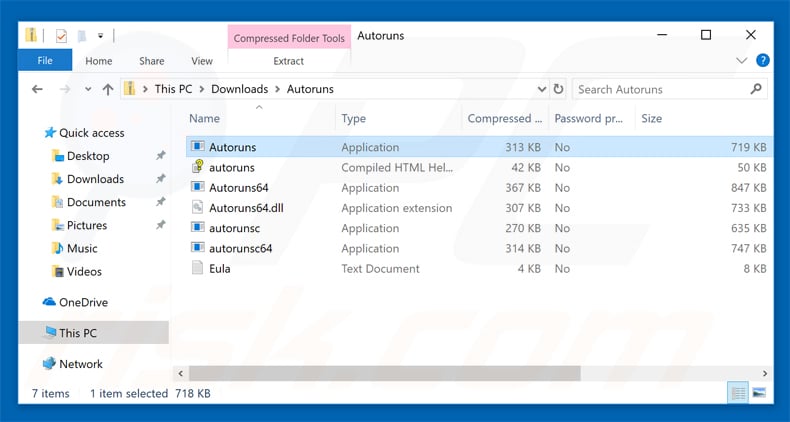

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

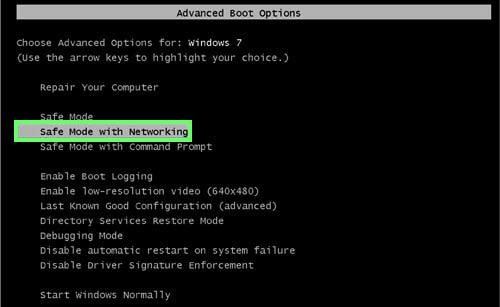

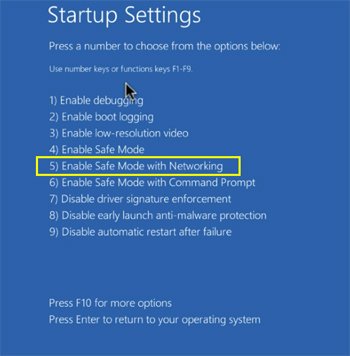

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

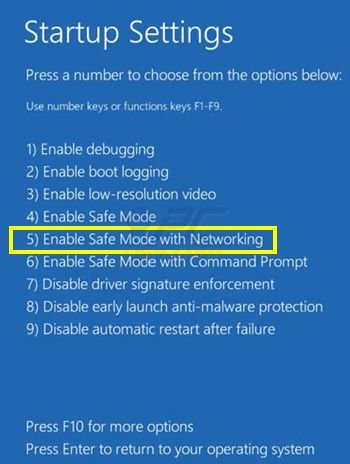

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

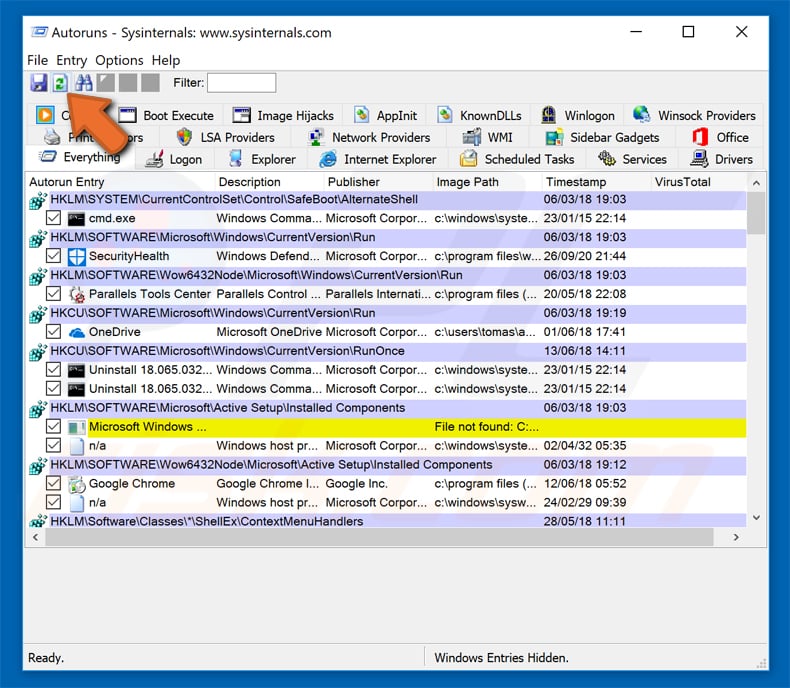

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

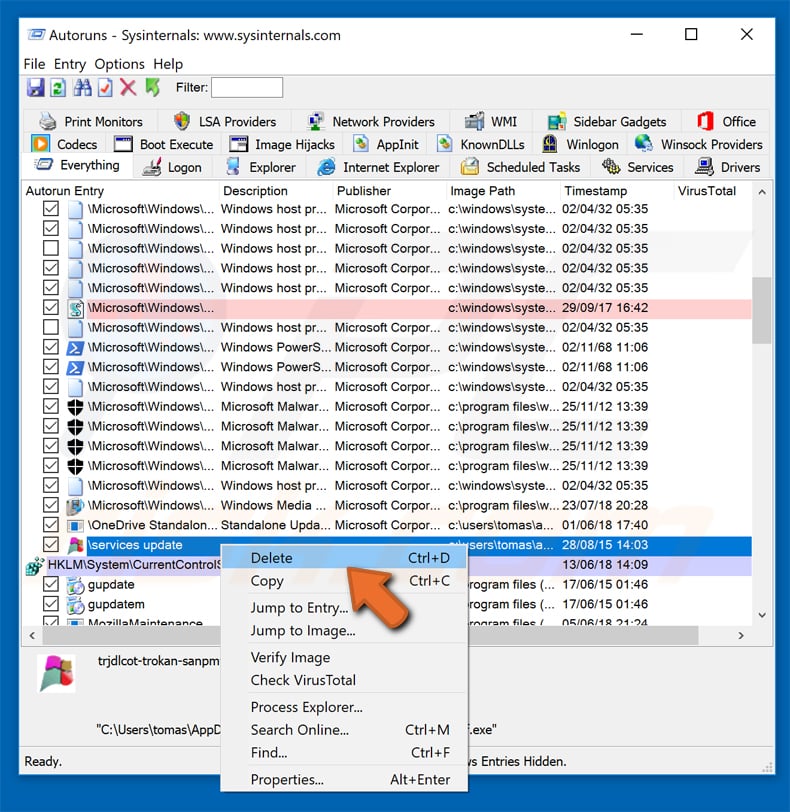

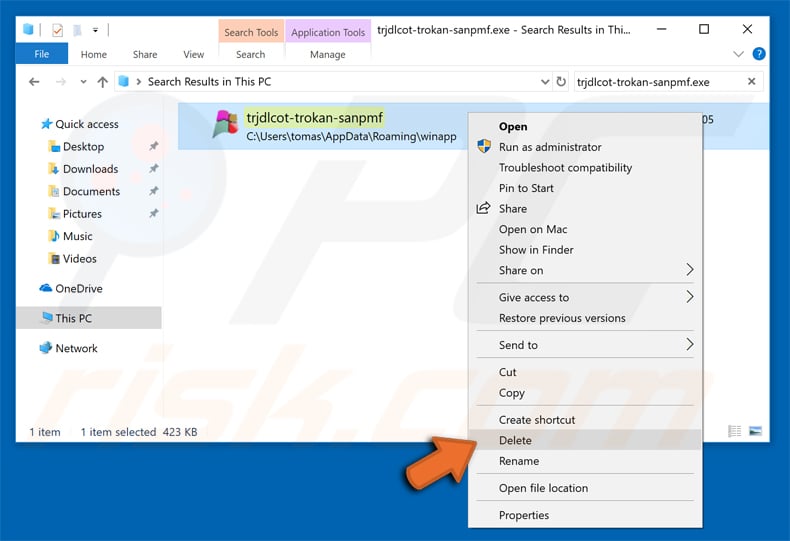

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.