Virus DUNIHI

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Instrucciones para eliminar el virus DUNIHI

¿Qué es DUNIHI?

DUNIHI (conocido también como Houdini) es un virus de alto riesgo diseñado para introducirse en el sistema, modificar los ajustes del registro y propagarse continuamente tras infiltrarse en unidades extraíbles. Este software malicioso permite a los ciberdelincuentes realizar una serie de acciones de forma remota, lo cual quiere decir que el sistema infiltrado está en grave peligro. Uno de los métodos de distribución que los ciberdelincuentes usan para propagar este virus son las campañas de correo basura. Los delincuentes envían cientos de miles de correos a la espera de que alguien abra el adjunto malicioso para que se infiltre DUNIHI.

Una de las funciones principales de DUNIHI es la propagación de él mismo a través de dispositivos extraíbles. Se infiltra en varios dispositivos de almacenamiento (p. ej. discos duros externos, pen-drives, etc.). Después, DUNIHI crea una serie de archivo .lnk (accesos directos) para cada archivo y carpeta existente en la unidad extraíble. DUNIHI crea esos accesos directos porque es muy probable que los usuarios los ejecuten en vez de abrir el archivo o carpeta real. Tras ejecutar el acceso directo, se infectará el equipo con DUNIHI. Dado que los usuarios de dispositivos extraíbles suelen compartirlos con otra gente o usarlos en múltiples equipos, este método de distribución es muy efectivo. Ahora bien, conviene resaltar que DUNIHI permite a los ciberdelincuentes realizar una serie de acciones en el sistema infectado. Se efectúa cuando DUNIHI se conecta a un servidor remoto y recibe comandos. La lista de acciones posibles son, entre otras, descarga y ejecución de varios archivos, subida de archivos de la víctima al servidor, supresión de archivos y muchas otras. Esto significa que DUNIHI representa una grave amenaza para la privacidad y seguridad informática del usuario: los ciberdelincuentes pueden descargar e instalar más virus y robar varios datos. Pueden inyectar con facilidad ransomware en el sistema (que encripta los datos) u otros virus de alto riesgo (que recaban información privada como pulsaciones de teclas, usuarios/contraseñas, etc.). Por tanto, la presencia de DUNIHI podría dar lugar a pérdidas económicas y de datos significativas e incluso la suplantación de identidad. Por suerte, DUNIHI deja algún rastro por detrás, de ahí que sea posible detectar este malware de forma manual. Crea una serie de copias de sí mismo y las coloca en distintas carpetas del sistema (lista de copias). Asimismo, crea varias entradas en el Registro de Windows (lista de entradas creadas). Por tanto, si ve algo, debe eliminarlo de inmediato y analizar el sistema con un software antivirus y antiespía con reputación como Combo Cleaner. De hecho, si tiene la mínima sospecha de que su sistema está infectado, debería analizarlo también: la clave para la seguridad informática es la precaución.

| Nombre | el virus DUNIHI |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay numerosos troyanos de alto riesgo que se parecen a Hancitor, TrickBot, AZORult son solo unos cuantos ejemplos de una larga lista. Aunque esos virus hayan sido desarrollados por diferentes ciberdelincuentes y su modus operandi difiera (algunos inyectan malware en el sistema, otros roban datos personales, etc.), todos ellos tienen algo en común: representan una grave amenaza para la privacidad y seguridad informática del usuario. Por este motivo, eliminar el software malicioso es imprescindible.

¿Cómo se introdujo DUNIHI en mi equipo?

Sabemos que los ciberdelincuentes propagan DUNIHI en campañas de correo basura. Normalmente, esos correos traen un enlace a Google Docs que está disfrazado como documento PDF. El enlace a Google Docs apunta a un archivo script (normalmente .PIF, .VBS or .SCR) que, una vez ejecutado, infecta el sistema. Sin embargo, es muy probable que los virus de este tipo se distribuyan usando troyanos, fuentes de descarga de software de terceros y herramientas de actualización falsas. Los troyanos, como se dice anteriormente, están diseñados para ocasionar las denominadas "infecciones en cadena". Su objetivo es infiltrarse en equipos y empezar de inmediato a descargar otros programas maliciosos en el sistema. Las fuentes de descargas no oficiales (redes P2P, portales de descargas gratuitas, sitios de alojamiento de archivos, etc.) presentan ejecutables maliciosos como software legítimo. Por tanto, se engaña a los usuarios para que descarguen e instalen software malicioso. Las herramientas de actualización de software falso infectan el sistema aprovechándose de errores en versiones de software antiguas o instalando malware en vez de la aplicación seleccionada. De una forma u otra, la falta de conocimiento de los usuarios y su proceder imprudente son las razones principales de la infección del equipo, ya que suelen descargar y abrir sin cuidado archivos varios sin pensar en las posibles consecuencias.

¿Cómo se puede evitar que se instalen programas maliciosos?

Para evitar esta situación, los usuarios deben ser conscientes primero de que la clave para tener seguridad informática es la precaución. Por tanto, tenga mucho cuidado al navegar por internet y, en especial, al descargar e instalar software. No abra nunca ningún archivo o enlace adjunto a un correo que no sea importante o haya sido enviado por una dirección sospechosa o desconocida. Recomendamos descargar el software solo de fuentes oficiales a través de enlaces directos de descarga. Mantenga actualizados sus navegadores web. Sin embargo, para lograrlo, los usuarios deberían usar solo funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Es imprescindible usar una solución fiable antivirus o antiespía; este software probablemente detecta y elimina software malicioso antes de que lleve a cabo una acción. Si cree que su equipo está infectado, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar el malware de forma automática.

Lista de carpetas de las que DUNIHI crea copias (dependiendo de la versión de DUNIHI, la lista/ubicación de las copias podría variar ligeramente):

- {drive letter}:\[virus_filename].vbs

- %Application Data%\[virus_filename].vbs

- %User Temp%\[virus_filename].vbs

- %User Startup%\[virus_filename].vbs

Captura de pantalla de los archivo creados por la versión de DUNIHI analizada:

Lista de entradas de registro creadas por DUNIHI (dependiendo de la versión de DUNIHI, la lista/ubicación de las entradas podría variar ligeramente):

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[virus_filename]

- HKEY_LOCAL_MACHINE\SOFTWARE\[virus_filename]

Capturas de pantalla de las entradas de registro creadas por la versión de DUNIHI analizada:

Lista de comandos que DUNIHI es capaz de recibir de un servidor remoto:

- cmd-shell - Ejecuta "cmd.exe /c [comando recibido de un servidor remoto]" y devuelve el resultado al servidor.

- delete - Elimina un archivo específico.

- enum-driver - Genera una lista con todas las unidades existentes, así como sus tipos y envía esta información al servidor remoto.

- enum-faf - Sube todos los archivos y subcarpetas de un directorio concreto al servidor remoto.

- enum-process - Envía la lista de procesos en ejecución al servidor remoto.

- execute - Ejecuta código recibido por parte del servidor remoto.

- exit-process - Finaliza un proceso concreto.

- recvr - Sube un archivo específico al servidor remoto.

- send - Descarga y ejecuta un archivo de una URL que está definido por el servidor remoto. El archivo se llama tal y como aparece en la URL y se ubica en el directorio que se especifica en el servidor. Si no existe el directorio, DUNIHI usa el directorio de instalación que se ha especificado en la configuración.

- site-send - Descarga y ejecuta un archivo de una URL que se especifica por parte del servidor remoto. También se especifica el nombre de archivo por parte del servidor y el archivo se guarda en el directorio de instalación que se especifica en la configuración de DUNIHI.

- sleep - El sistema entra en modo suspensión por un plazo de tiempo determinado.

- uninstall - Se elimina a sí mismo del sistema y de todas las unidades extraíbles.

- update - Se actualiza a sí mismo

Captura de pantalla de los procesos de DUNIHI ("Microsoft ® Windows Based Script Host") en el Administrador de tareas (sepa que el nombre del proceso es genérico y que aparece siempre que un archivo script como .VBS esté ejecutándose):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es DUNIHI?

- PASO 1. Eliminar manualmente el software malicioso DUNIHI.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

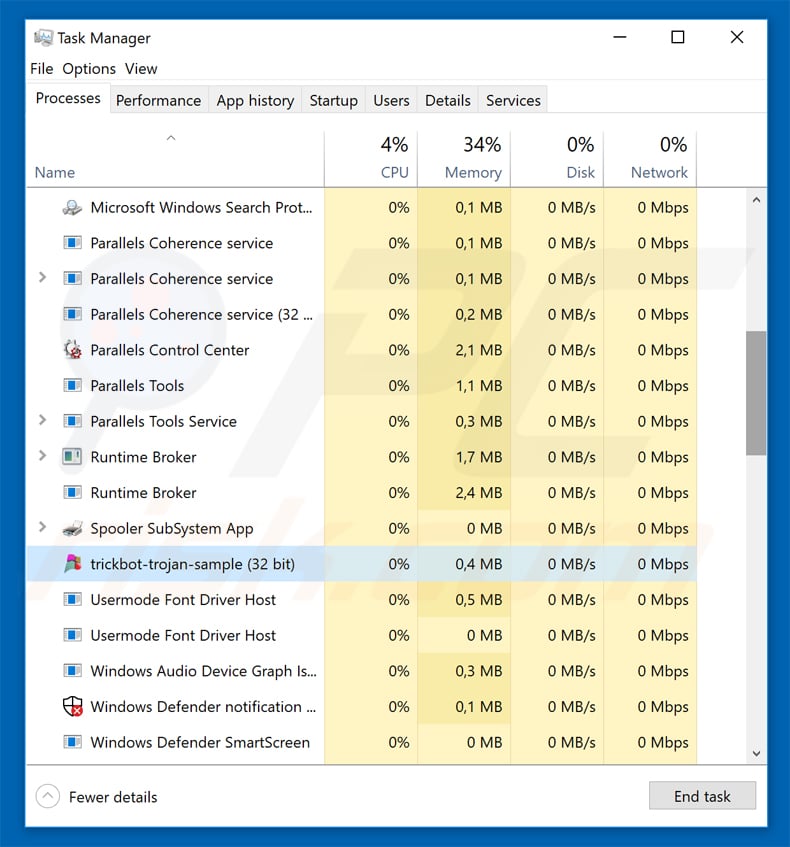

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

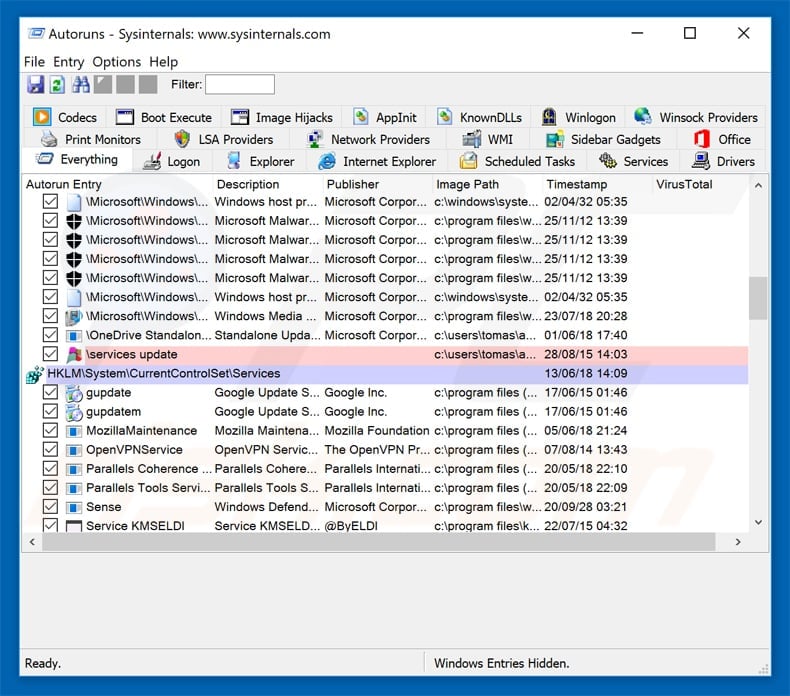

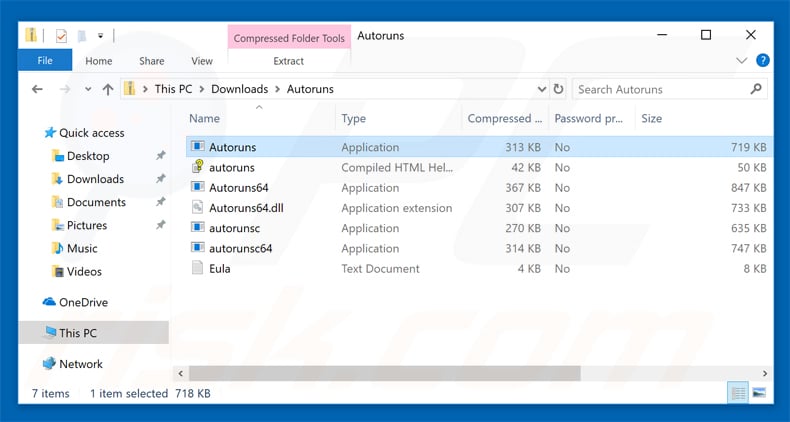

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

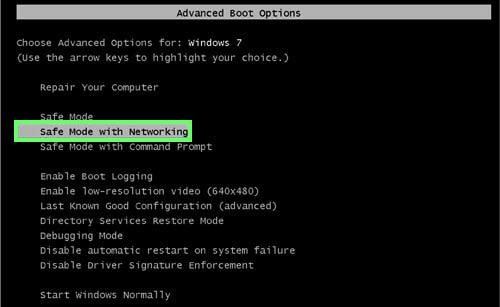

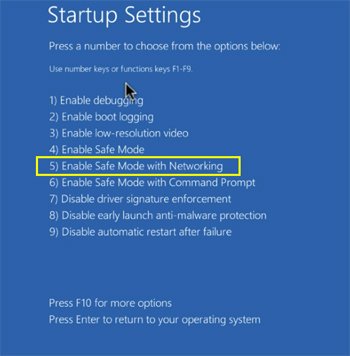

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

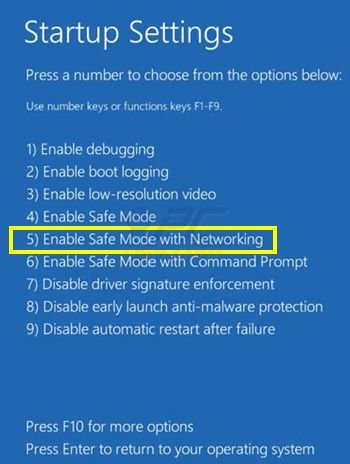

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

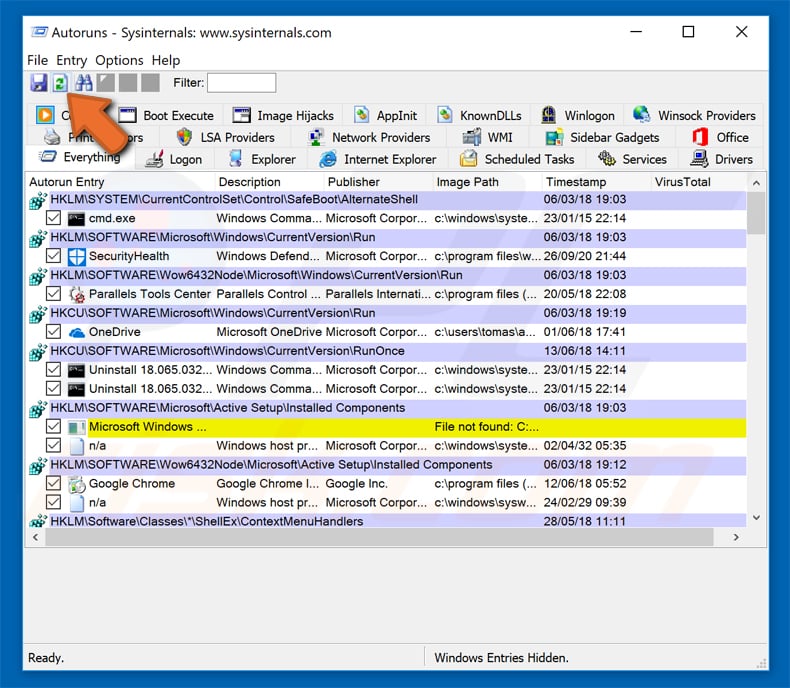

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

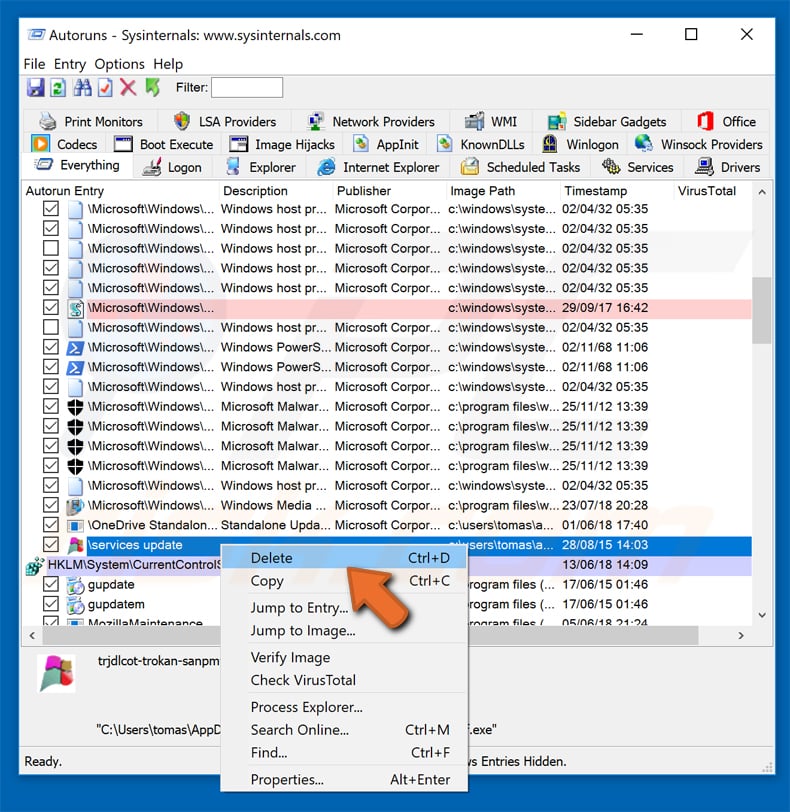

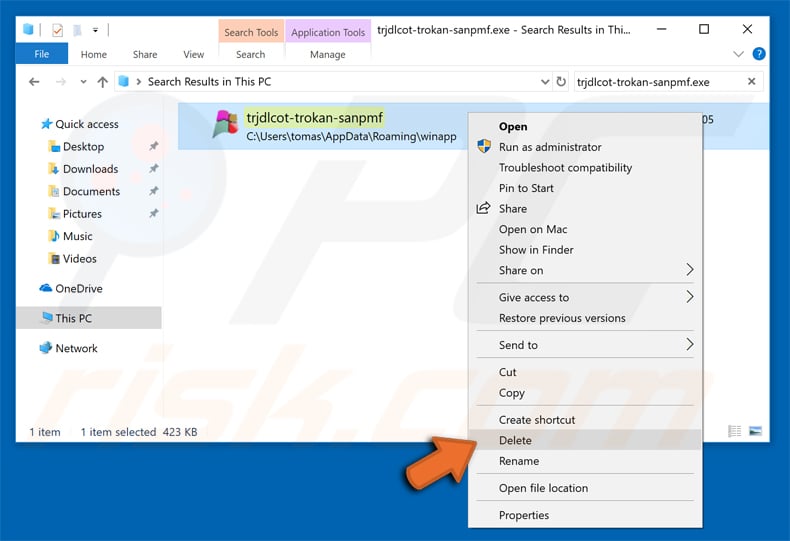

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.