Troyano RogueRobin

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Instrucciones para eliminar el virus RogueRobin

¿Qué es RogueRobin?

RogueRobin es un troyano muy peligroso desarrollado y propagado por un grupo de hackers llamados DarkHydrus. En casi todos los casos, este troyano se distribuye usando campañas de correo spam que incluyen un adjunto malicioso (normalmente, documentos de Microsoft Excel). Tras introducirse en el sistema con éxito, RogueRobin se conecta a un servidor remoto, descarga un archivo de texto y ejecuta una serie de comandos incluidos en este archivo.

Lo primero que hace RogueRobin tras infiltrarse en el sistema es comprobar lo que se está ejecutando en el sistema. Está diseñado para recabar información sobre el sistema: cantidad de memoria, CPU y otros datos similares de hardware. Asimismo, verifica si el entorno está protegido en un sandbox, es decir, si el sistema operativo está ejecutándose en una máquina virtual. Ese tipo de comprobación es bastante común entre los troyanos de alto riesgo; si se detecta una máquina virtual, los virus suelen desactivarse ellos mismos. Posteriormente, como se mencionó anteriormente, se conecta a un servidor remoto de control. Hay dos versiones conocidas de este software malicioso: una está programada en lenguaje C# y la otra simplemente usa comandos en PowerShell. Aun asi, ambas tienen básicamente el mismo modus operandi. Hay que destacar que los desarrolladores de RogueRobin empezaron usando un servicio de Google Drive en vez de un servidor remoto para la comunicación del malware. Cada vez es más popular en estos días usar indebidamente servicios legítimos con fines maliciosos. Justo después de conectarse, RogueRobin descarga un archivo de texto repleto de comandos escritos por los desarrolladores (ciberdelincuentes). Luego ejecuta una aplicación legítima de Windows ("regsvr32.exe") para ejecutar esos comandos. Uno de ellos hace que RogueRobin se inicie siempre al arrancar Windows. Asimismo, RogueRobin comprueba sin cesar si el archivo de texto descargado ha sido modificado en el servidor y, en tal caso, descarga una nueva versión y vuelve a ejecutar los comandos. Todo esto se llama actuar por la puerta de atrás. Los ciberdelincuentes obtienen acceso remoto al sistema y pueden realizar varias tareas dentro. Esta forma de actuar por la puerta trasera se suele usar para inyectar varios programas maliciosos en el sistema. Con otras palabras, los ciberdelincuentes dan probablemente órdenes a RogueRobin para que descargue e instale otros virus en el sistema. Existe una amplia gama de software malicioso que se distribuye usando troyanos. Casi siempre, sin embargo, los delincuentes propagan herramientas para robar datos, hacer minería de criptomonedas y ransomware. El software que sustrae datos está diseñado para registrar información variada almacenada en el sistema. Tales virus suele recabar usuarios y contraseñas guardadas, información de tarjetas de crédito y otros datos sensibles. Sin embargo, una parte está diseñada para cargar archivos almacenados en el equipo en un servidor remoto también. Los criptomineros están desarrollados para hacer un mal uso de los recursos del sistema para minar criptomonedas sin el consentimiento del usuario. La existencia de tal software malicioso acaba con una ralentización significativa del sistema porque normalmente consume hasta el 100 % de la CPU/CGU del sistema y todos los beneficios generados (criptomonedas) van a los bolsillos de los ciberdelincuentes. El último, pero no el menos importante, es el ransomware. Este tipo de software malicioso está diseñado para cifrar datos almacenados y hacer peticiones de rescate. Los ciberdelincuentes chantajean a sus víctimas pidiendo que paguen cientos o incluso miles de dólares a cambio de devolverles los datos. Sin embargo, hay que destacar que esas personas no son de fiar; casi todas estafan simplemente a sus víctimas y no descifran los datos aunque se haya realizado el pago (el rescate). Por desgracia, casi todos esos virus son indescifrables, por lo que la única solución es restaurar el sistema desde una copia de respaldo. Ahora bien, la instalación de otro software malicioso no es el único contra de tener RogueRobin en el sistema. Los ciberdelincuentes pueden ejecutar también comandos que realizan tareas en el sistema (p. ej. cambiar ciertos ajustes, ejecutar procesos, etc.). Por tanto, tener instalado RogueRobin puede dar lugar a varios problemas, como por ejemplo, robo de la identidad, pérdida económica o de datos, ralentización del sistema, pérdida de la configuración del sistema, etc. Si cree que su sistema ha sido infectado, debería analizar de inmediato el sistema con una solución antivirus y antiespía fiable y eliminar todas las amenazas detectadas.

| Nombre | el vius RogueRobin |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay muchos virus que se distribuyen usando campañas de spam. Sin embargo, no todos ellos son tan sofisticados como RogueRobin. Esos virus suelen perseguir solo un único objetivo: recabar información, encriptar archivos, minar criptomonedas, etc. Solo un pequeño porcentaje está diseñado para hacer varias tareas, como por ejemplo, distribuir otro software malicioso. La lista de virus distribuidos a través de campañas de correo basura incluye: Hancitor, Adwind, TrickBot y GandCrab 5.1. Como se ha indicado anteriormente, los desarrolladores de esos virus son diferentes y la forma de actuar podría variar también. Sin embargo, todos tienen algo en común: representan una grave amenaza para la privacidad y seguridad del equipo. Por este motivo, es imprescindible eliminarlos.

¿Cómo se introdujo RogueRobin en mi equipo?

Como se indicaba anteriormente, RogueRobin se distribuye usando campañas de correo basura por e-mail. Los delincuentes envían correos a cientos de miles de usuarios. Esos correos contienen mensajes engañosos que instan a que se abra un archivo adjunto (casi siempre, documentos de Microsoft Office). Una vez que esos adjuntos se abren, piden al usuario habilitar comandos macro. Ahora bien, siempre que un archivo contiene comandos macro, el software MS Officle (Word, Excel u otro) muestra un mensaje de advertencia. Esto se llama modo "Vista protegida"; MS Office evita que los adjuntos ejecuten automáticamente comandos sin el permiso del usuario. Sin embargo, es frecuente que esos adjuntos tengan texto, imagen o algún contenido similar que insta al usuario a activar las macros; de lo contrario, el contenido no se podrá mostrar correctamente. No obstante, este caso fue diferente; los documentos analizados de MS Excel que distribuye RogueRobin estaban en blanco y la única advertencia que recibe el usuario está en el software. De una forma u otra, habilitar las macros lleva a que se infecte el equipo con software malicioso.

¿Cómo se puede evitar que se instalen programas maliciosos?

En primer lugar, es necesario saber que los dos motivos principales por las que se infecta el equipo son un conocimiento insuficiente y un comportamiento imprudente. La clave para la seguridad es la precaución. Por tanto, para evitar esta situación, los usuarios deben proceder con mucha cautela al navegar por internet y al descargar, instalar o actualizar software. Piénseselo dos veces antes de abrir adjuntos en correos. Si ha recibido el e-mail de una cuenta de correo sospechosa o desconocida y el archivo/enlace parece totalmente irrelevante, no lo abra. Recomendamos descargar el software solo de fuentes oficiales a través de enlaces directos de descarga. Los asistentes de descarga e instalación (así como los actualizadores de software) suelen usarse para propagar software malicioso en vez de o aparte de las apps prometidas. Por tanto, usar estas herramientas no es recomendable. Le recomendamos encarecidamente usar versiones de 2010 o más actuales de Microsoft Office, ya que esas incluyen el modo de vista protegida mencionado anteriormente que evita que los adjuntos maliciosos ejecuten macros de forma automática. Es imprescindible usar una solución fiable antivirus o antiespía; este software probablemente detecta y elimina software malicioso antes de que lleve a cabo una acción. Si cree que su equipo está infectado, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar el malware de forma automática.

Adjuntos maliciosos que distribuyen RogueRobin:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es RogueRobin?

- PASO 1. Eliminar manualmente el software malicioso RogueRobin.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

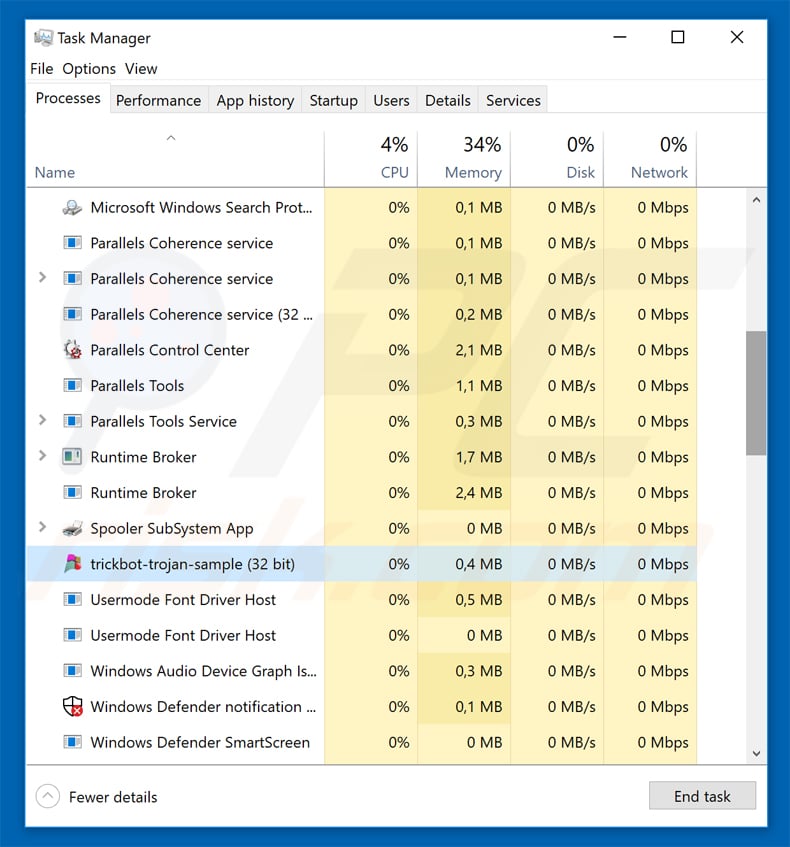

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

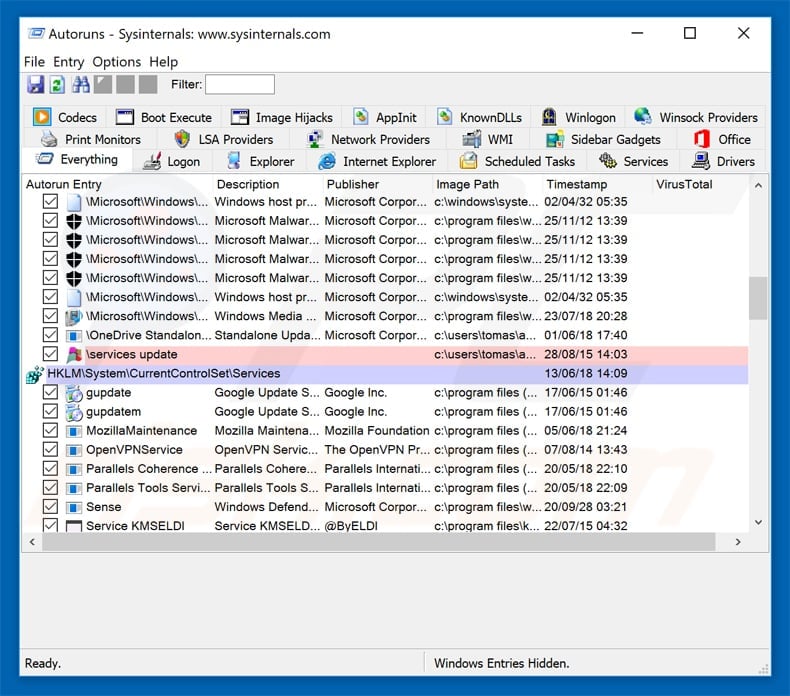

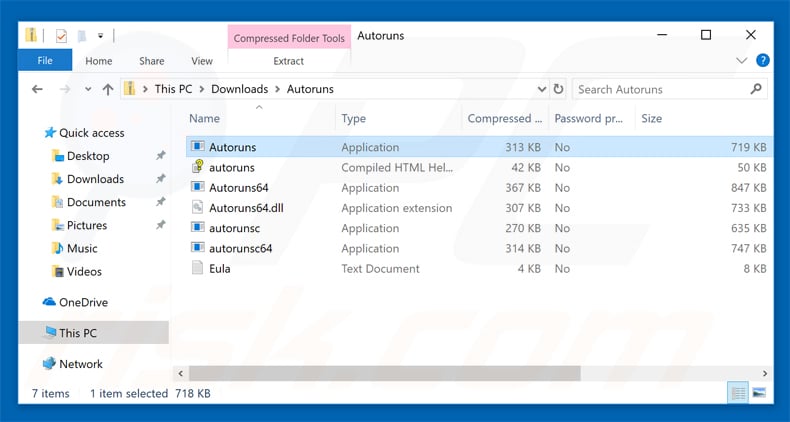

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

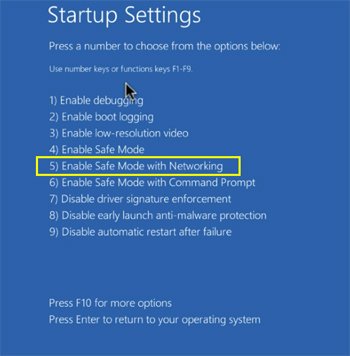

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

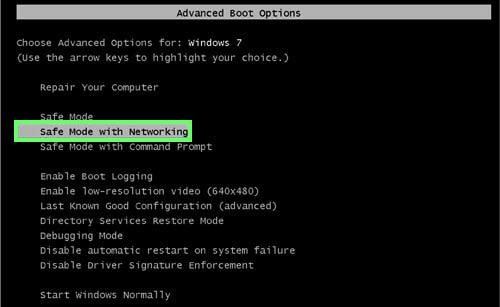

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

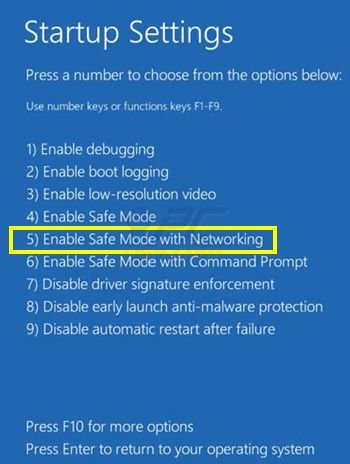

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

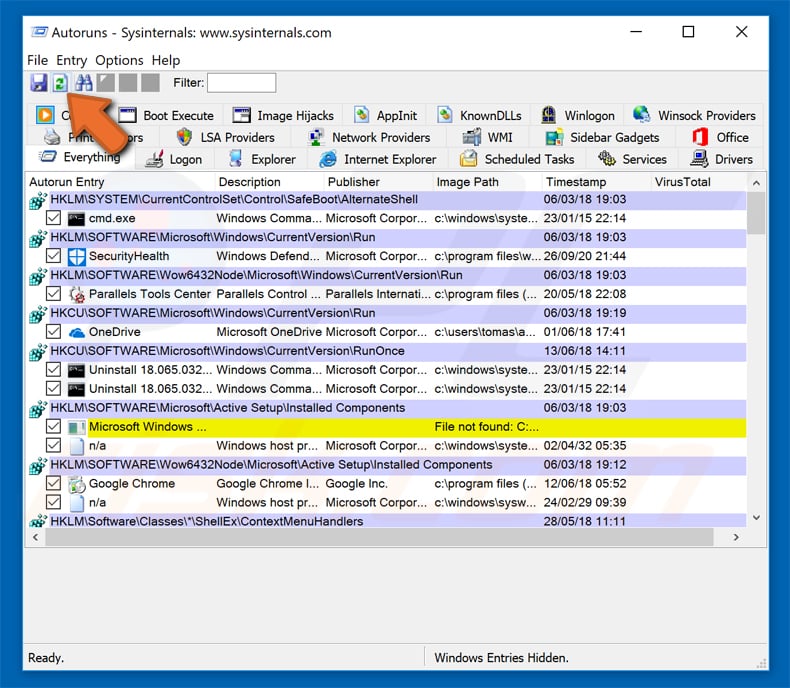

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

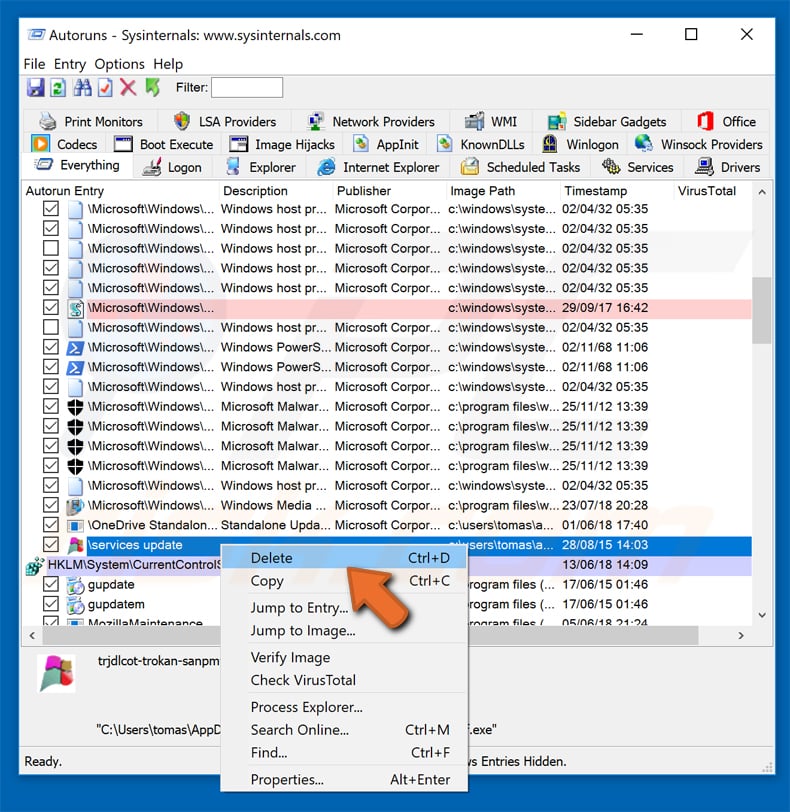

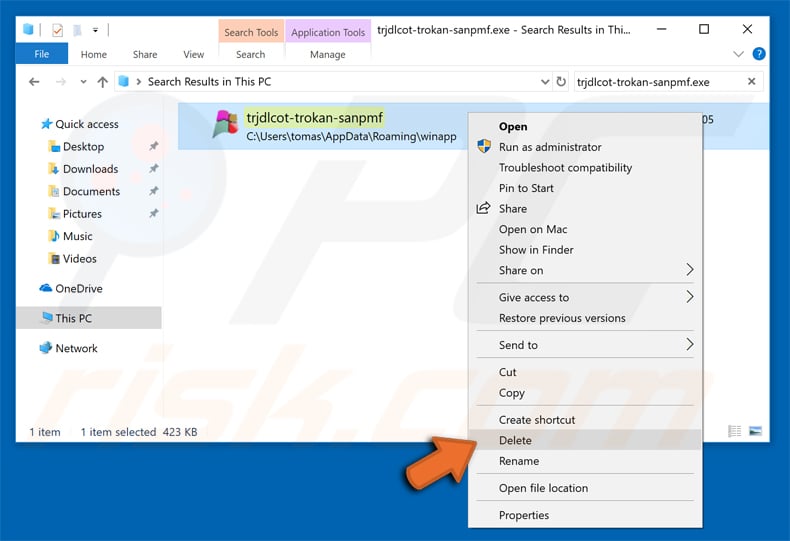

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.