Cómo eliminar el troyano Qulab del sistema?

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

Guía para eliminar el virus Qulab

¿Qué es Qulab?

Qulab es un programa malicioso muy peligroso programado en lenguaje de scripts AutoIt. La finalidad de este software malicioso es sustraer varios datos personales. La existencia de este tipo de software malicioso puede ocasionar una serie de problemas, como por ejemplo, problemas graves de privacidad, pérdidas económicas, etc.

Este software malicioso va buscando una inmensa cantidad de tipos de datos. Para empezar, Qulab está catalogado como "clipper", esto es, monitoriza continuamente lo que hay en el portapapeles del sistema y reemplaza ciertos datos. Qulab busca principalmente direcciones copiadas de criptomonederos y las reemplaza, de ahí que el usuario pegue una dirección incorrecta (que pertenece a ciberdelincuentes) sin ni siquiera saberlo. Esto puede generar dos inconvenientes: 1) las víctimas que usen aplicaciones de minería podrían introducir la dirección del monedero de los ciberdelincuentes, por lo que todo el beneficio generado (criptomonedas obtenidas) irían para el bolsillo de los delincuentes o 2) los usuarios pueden acabar transfiriendo sin querer criptomonedas a ciberdelincuentes. Qulab incorpora también una función de captación que le permite robar varios archivos. A diferencia de otras infecciones de alto riesgo, sin embargo, Qulab busca solo tres formatos de archivo (.txt, .maFile y wallet.dat) y verifica solo el escritorio de la víctima. Como sucede con casi todos los troyanos que roban datos, Qulab pone su objetivo en decenas de navegadores web y registra información variada, como por ejemplo, cookies, datos web, credenciales de cuentas almacenadas, etc. Qulab sustrae los registros de chat de la aplicación Discord y va también a por las aplicaciones Steam/Steam Desktop Authenticator para robar datos de acceso, así como otros datos sensibles (p. ej. enlaces comerciales). Por último, Qulab sustrae también varios credenciales FTP. Hay que destacar que, a diferencia de casi todas las infecciones que sustraen datos, Qulab no usa ningún servidor remoto para transferir los datos robados. En su lugar, toda la información registrada se envía a los ciberdelincuentes a través de Telegram, lo cual es algo raro. De una forma u otra, los ciberdelincuentes quieren obtener el máximo beneficio posible. Así que, es más que probable que usen los datos robados de forma indebida (p. ej. para transferir dinero, compras en internet, etc.). Por tanto, tener una app que monitoriza datos como Qulab instalada en el sistema puede dar lugar a problemas de privacidad graves o incluso el robo de identidad.. Hemos de resaltar también que los desarrolladores venden Qulab por ~$30 en foros de hackers. Además, el lenguaje de scripts AutoIt es bastante fácil (comparado a otros lenguajes de programación más complejos) y requiere de mucho menos conocimientos. Por tanto, cualquier aspirante a ciberdelincuente puede comprar y empezar a distribuir este software malicioso. Cuanta más personas propaguen el software malicioso, mayor será el riesgo de infección. Si cree que su equipo está infectado con Qulab, debería realizar un análisis completo de su sistema y eliminar todas las amenazas detectadas de inmediato.

| Nombre | el troyano Qulab |

| Tipo de amenaza | Troyano, ladrón de contraseñas, software malicioso bancario, software espía |

| Detectada como | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.41446035), ESET-NOD32 (una versión de Win32/Packed.AutoIt.NQ), Kaspersky (Trojan.Win32.Stealer.qz), lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer en silencio, de ahí que no se vean síntomas en el equipo infectado. |

| Formas de distribución | Adjuntos infectados en correos, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Información bancaria robada, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de robots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Existen decenas de ladrones de datos que comparten similitudes con Qulab. Por ejemplo, Osiris, Proton Bot Loader, Ave Maria, y PsiXBot. Algunas de esas infecciones son incluso más avanzadas, permite a los ciberdelincuentes controlar el sistema de forma remota, descargar e instalar software malicioso adicional, etc. No obstante, al final, las infecciones como Qulab tienen una finalidad: generar beneficios para los desarrolladores. Representan una grave amenaza para la privacidad y seguridad del usuario en navegadores.

¿Cómo se introdujo Qulab en mi equipo?

Sabemos que los delincuentes promocionan Qulab presentándola como si fuera una aplicación algo polémica llamada DeepNude. Esta aplicación está diseñada para escanear fotos de chicas y usar varios algoritmos para sustituir toda la ropa por partes del cuerpo. Con otras palabras, la app simplemente permite a los usuarios "quitarles la ropa" a mujeres. Aunque la aplicación supuestamente no fue desarrollada con una finalidad maliciosa, muchos usuarios empezaron a abusar para crear falsas imágenes de desnudos que pueden usarse de varias formas (p. ej. para chantajear a chicas). La aplicación fue descatalogada a finales de junio (los desarrolladores eliminaron todos los enlaces de descarga, cerraron el sitio web, todas las entradas en GitHub fueron eliminadas también). Sin embargo, hay mucha gente que quiere conseguir esta aplicación, así que los ciberdelincuentes se aprovechan de esto. Hay muchos enlaces de descarga (sobre todo, en descripciones de varios vídeos de YouTube) que presentan ejecutables maliciosos como la aplicación DeepNude. El enlace suele apuntar a la página Pastebin que contiene otro enlace que apunta a los sitios web de compartición de archivos Mega o Mediafire. Los usuarios acaban simplemente descargando e instalando Qulab de forma manual. Sin embargo, propagar software malicioso a través de fuentes de descarga de software no oficiales no es el único método popular usado por los ciberdelincuentes. Tales troyanos se propagan muy probablemente a través de campañas de correo basura (adjuntos maliciosos), asistentes falsos de actualizaciones y piratería de software, y oros troyanos (infecciones en cadena). En cualquier caso, los principales motivos por los que se infecta el equipo son falta de conocimiento y comportamiento imprudente.

¿Cómo evitar la instalación del software malicioso?

Para empezar, descargue los programas solo de fuentes oficiales, usando enlaces de descarga directos. Los asistentes de descarga e instalación de terceros pueden incluir programas engañosos con toda probabilidad, de ahí que no deban usarse. Asimismo, mantenga actualizadas las aplicaciones instaladas y el sistema operativo. Sin embargo, para lograrlo, los usuarios deberían usar solo funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Hay que resaltar que la piratería de software está considerada un ciberdelito, dado que casi todas las herramientas piratas son falsas y el riesgo de infección es extremadamente alto. Por esa razón, nunca debería intentar piratear apps instaladas. No olvide nunca analizar con cuidado los adjuntos de correo recibidos. No debería abrir los archivos o enlaces procedentes de correos sospechosos, no reconocidos. Lo mismo aplica a los adjuntos que sean irrelevantes o no sean de su interés. Asimismo, asegúrese de tener instalada una solución antivirus o antiespía reputable en funcionamiento porque tales herramientas detectan y eliminan muy probablemente el software malicioso antes de que pase algo malo. Por este motivo, le recomendamos encarecidamente tener instalado y en funcionamiento un software antivirus y antiespía de confianza. La clave para mantener el equipo seguro es la precaución. Si cree que su equipo está infectado ya, le recomendamos llevar a cabo un análisis con Combo Cleaner para eliminar automáticamente el software malicioso infiltrado.

Lista de datos de navegador afectados por el ladrón Qulab:

- .maFile

- Cookies

- Datos de acceso

- Datos web

- cookies.sqlite

- formhistory.sqlite

- wallet.dat

Lista de navegadores web afectados por el ladrón Qulab:

| 360 Browser | AVAST Browser | Amigo |

| Blisk | Breaker Browser | Chromium |

| Chromodo | CocCoc | CometNetwork Browser |

| Comodo Dragon | CyberFox | Flock Browser |

| Ghost Browser | Google Chrome | IceCat |

| IceDragon | K-Meleon Browser | Mozilla Firefox |

| NETGATE Browser | Opera | Orbitum Browser |

| Pale Moon | QIP Surf | SeaMonkey |

| Torch | UCBrowser | Vivaldi |

| Waterfox | Yandex Browser | uCOZ Media |

El ladrón Qulab promocionado como la aplicación DeepNude en vídeos de YouTube:

Captura de pantalla de la página Pastebin con enlaces de descarga de la aplicación DeepNude (que en realidad es Qulab):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Qulab?

- PASO 1. Eliminar manualmente el software malicioso Qulab.

- PASO 2. Comprobar si el equipo está limpio.

¿Cómo eliminar el software malicioso de forma manual?

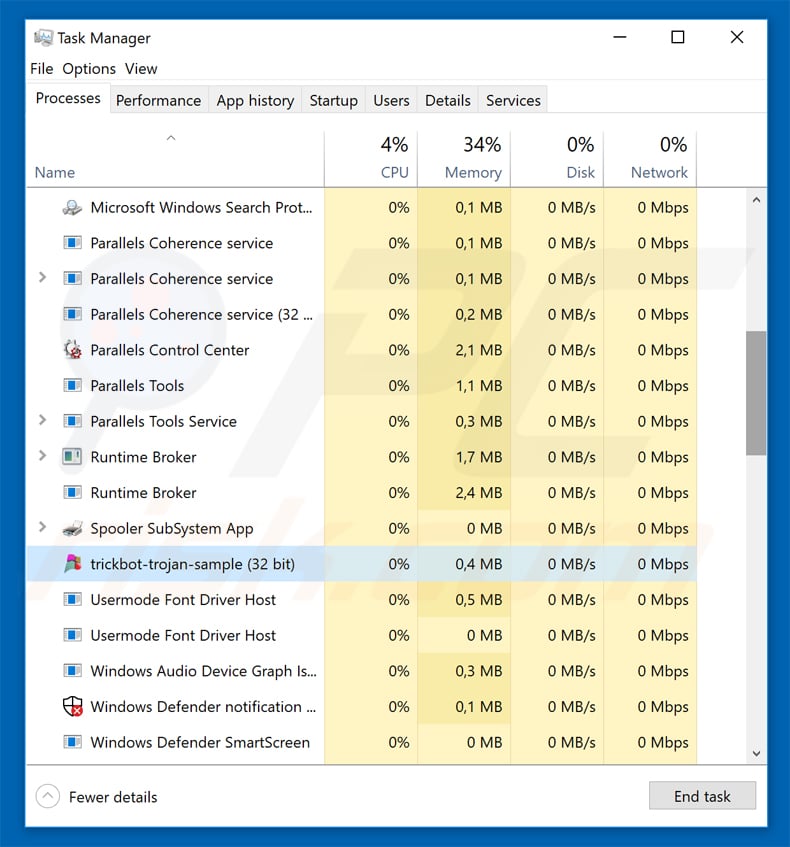

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

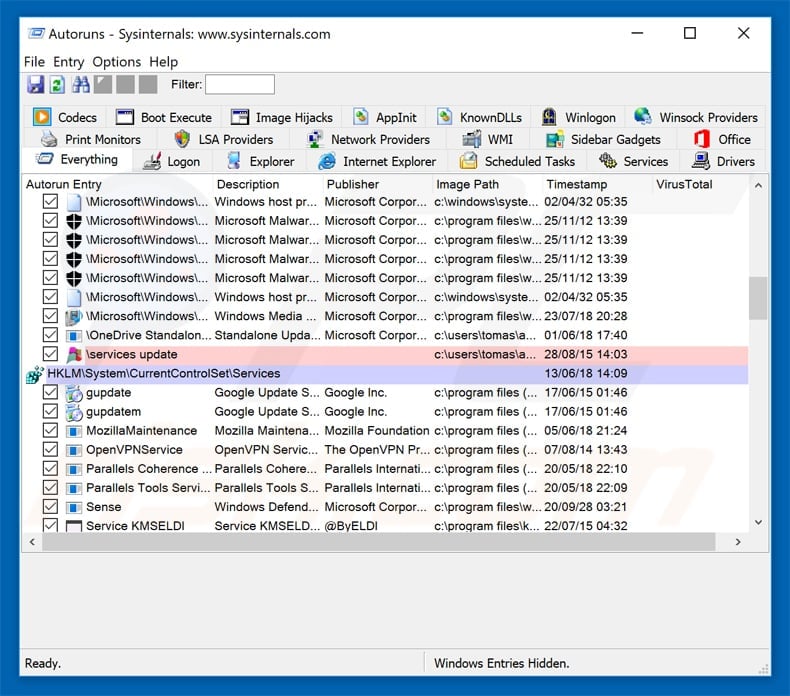

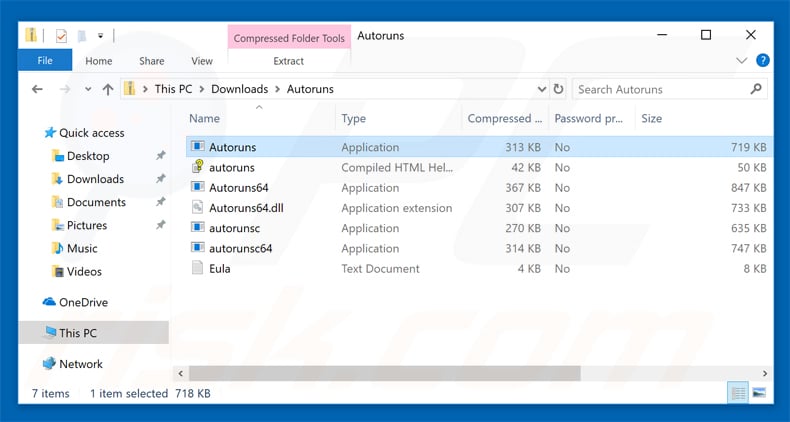

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

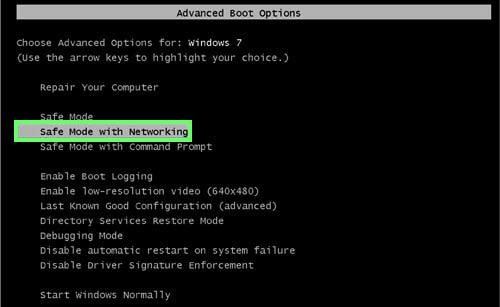

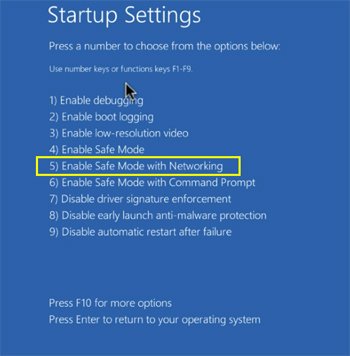

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

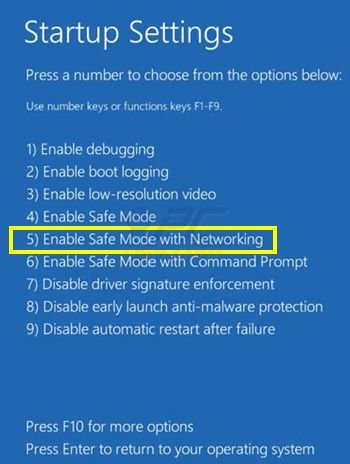

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

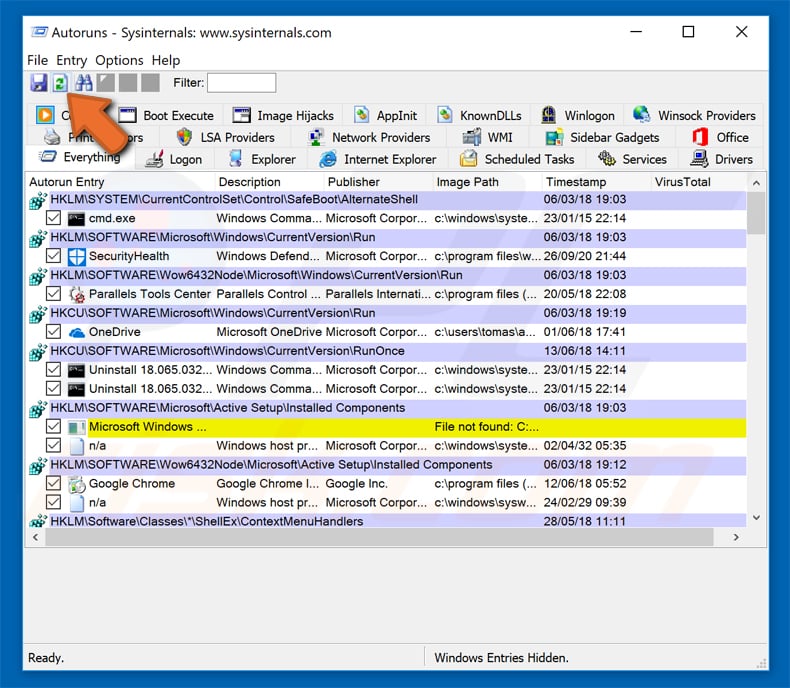

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

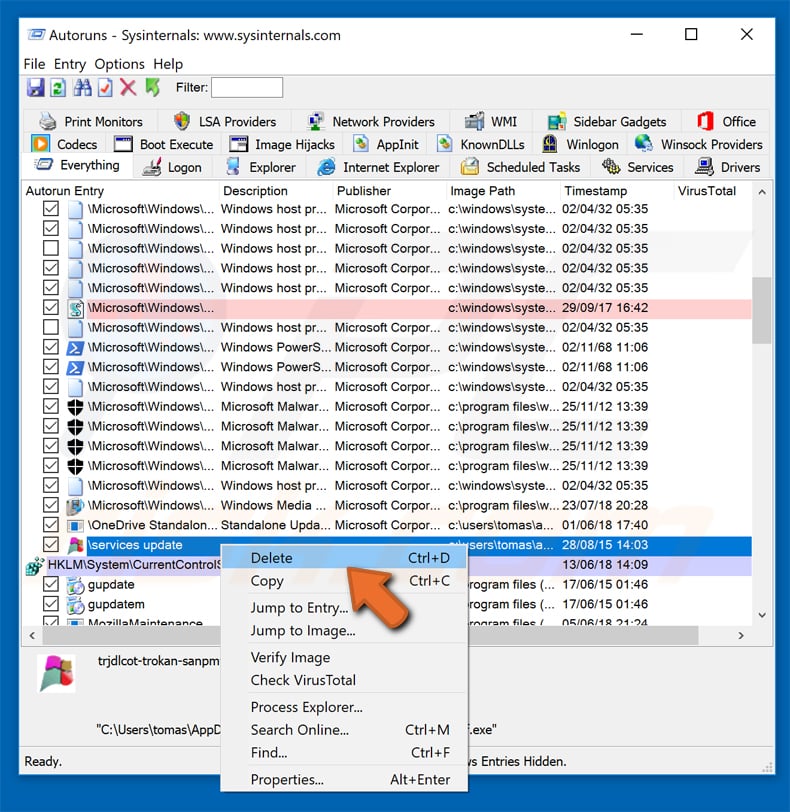

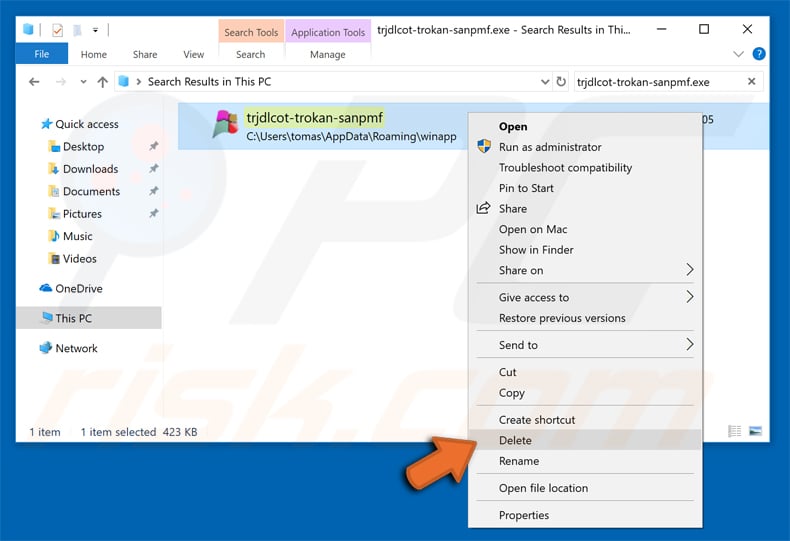

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.