Cómo evitar que se instalen herramientas de acceso remoto como NetWire

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

Guía para eliminar el virus NetWire

¿Qué es NetWire?

NetWire es un programa, una herramienta de acceso remoto, también conocido como troyano de acceso remoto. Normalmente, los usuarios usan herramientas de este tipo para acceder y controlar equipos de forma remota. Por ejemplo, esas herramientas pueden usarse de forma legítima por administradores de sistemas para acceder a los equipos de clientes. Sin embargo, las herramientas de acceso remoto pueden usarse con fines maliciosos también. Los ciberdelincuentes pueden usarlas para robar datos e información sensible, introducir otro software malicioso (descargar e instalar), etc. Aquellas herramientas de acceso remoto que no se hayan instalado queriendo o voluntariamente deberían desinstalarse de inmediato. De lo contrario, podrían usarse para ocasionar graves problemas.

Se sabe que los ciberdelincuentes usan NetWire para registrar las pulsaciones de teclas en dispositivos periféricos y lectores de tarjetas USB. También, registra las claves pulsadas para robar credenciales de cuentas en internet y varias aplicaciones como correo electrónico, navegadores web, etc. Los datos de acceso grabados pueden usarse fácilmente para sustraer varias cuentas y hacer compras, transacciones, enviar correos fraudulentos a otra gente con la intención de estafarles. Las pulsaciones registradas podrían incluir datos o información como números de teléfono, direcciones, números de seguridad social u otros datos que podrían usarse indebidamente para sustraer la identidad de la víctima. Asimismo, los ciberdelincuentes usan NetWire para sustraer datos de pagos que pueden usarse para hacer compras fraudulentas o venderlos a terceros que podrían hacer un mal uso para hacer varias compras también. Asimismo, esta herramienta de acceso evita las detecciones antivirus inyectando código malicioso en el bloc de notas (notepad.exe), lo cual quiere decir que podría ejecutarse en el sistema por un tiempo prologando sin ser detectada. Para evitar pérdidas económicas, problemas de privacidad, suplantación de la privacidad o cualquier otro problema potencial, le recomendamos desinstalar NetWire de inmediato.

| Nombre | el troyano de acceso remoto NetWire |

| Tipo de amenaza | Troyano de acceso remoto |

| Detectada como (winup.exe) | Arcabit (Trojan.Graftor.D58D44), BitDefender (Gen:Variant.Graftor.363844), ESET-NOD32 (una versión de Win32/Kryptik.GCKI), Kaspersky (HEUR:Trojan.Win32.NetWire.gen), lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer en silencio, de ahí que no se vean síntomas en el equipo infectado. |

| Formas de distribución | Adjuntos infectados en correos, anuncios maliciosos en internet, ingeniería social, software pirata, falsos actualizadores de software. |

| Daño | Información bancaria robada, contraseñas, suplantación de la identidad. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay muchas herramientas de acceso remoto en internet, algunas de ellas son legítimas, otras no lo son. He aquí algunos ejemplos: Quasar, CyberGate y Sakula. Los ciberdelincuentes que usan esas herramientas cometen un ciberdelito. Los usuarios que son víctimas suelen perder dinero y datos, se les infectan sus equipos con programas maliciosos (p. ej. cibersecuestros) y experimentan otros graves problemas.

¿Cómo se infiltró NetWire en mi equipo?

Según la investigación, los ciberdelincuentes propagan NetWire a través de campañas de correo basura. Envían correos electrónicos con archivos adjuntos a ellos a una serie de usuarios y esperan que al menos alguien abra el archivo adjunto. Los destinatarios que abran esos archivos ocasionan la instalación de NetWire. Sin embargo, usan este método para propagar otros programas maliciosos también. Normalmente, los equipos se infectan a través de documentos Microsoft Office abiertos, archivos JavaScript, ejecutables (como .exe), archivos (ZIP, RAR y otros), documentos PDF, etc. Esos archivos no pueden ocasionar ningún daño si los usuarios que lo reciben los dejan sin abrir. Otras formas de engañar a los usuarios para que instalen software malicioso es usar troyanos, canales de descarga de software no fiable, herramientas de actualización falsas y herramientas piratas. Si se instalan, los troyanos propagan (descargan e instalan) otros programas maliciosos. Sin embargo, solo es posible si un programa de este tipo está ya instalado. Las fuentes de descargas dudosas no oficiales como redes P2P (clientes torrent, eMule, etc.), portales de descargas gratuitas, sitios de alojamiento de archivos, etc. pueden ser usados por ciberdelincuentes como herramientas para propagar programas maliciosos también. Las usan para disfrazar los archivos infectados de normales (legítimos). Una vez descargados y abiertos, esos archivos instalan software malicioso de alto riesgo. Las herramientas de actualización de software falso infectan el sistema aprovechándose de errores en versiones de software antiguas o instalando virus en vez de actualizaciones de software. Las herramientas de piratería sse usan para activar software de licencia gratuitamente. Sin embargo, muy a menudo esas herramientas dan otros resultados: infectan los equipos con programas maliciosos.

¿Cómo se evita la instalación de software malicioso?

Para evitar que los equipos se infecten con software malicioso (o evitar instalaciones no deseadas), le recomendamos descargar software de sitios web oficiales. No se recomienda usar asistentes de descargas ajenos, páginas no oficiales, redes P2P y otras herramientas similares. Active el software con herramientas oficiales, otras herramientas (de piratería) suelen llevar a la infección de equipo y su uso no es legal. Por ello, nunca debería darles credibilidad. Todos los programas instalados deben actualizarse usando herramientas, funciones implementadas que se ofrecen por parte de los desarrolladores de software oficiales. Le recomendamos también tener un software antivirus o antiespía instalado y analizar el sistema operativo de forma frecuente. Si considera que su equipo está infectado ya, le recomendamos realizar un análisis con Combo Cleaner para eliminar de forma automática el software malicioso infiltrado.

Captura de pantalla del panel de administración de NetWire:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es NetWire?

- PASO 1. Eliminar manualmente el software malicioso NetWire.

- PASO 2. Comprobar si el equipo está limpio.

¿Cómo eliminar el software malicioso de forma manual?

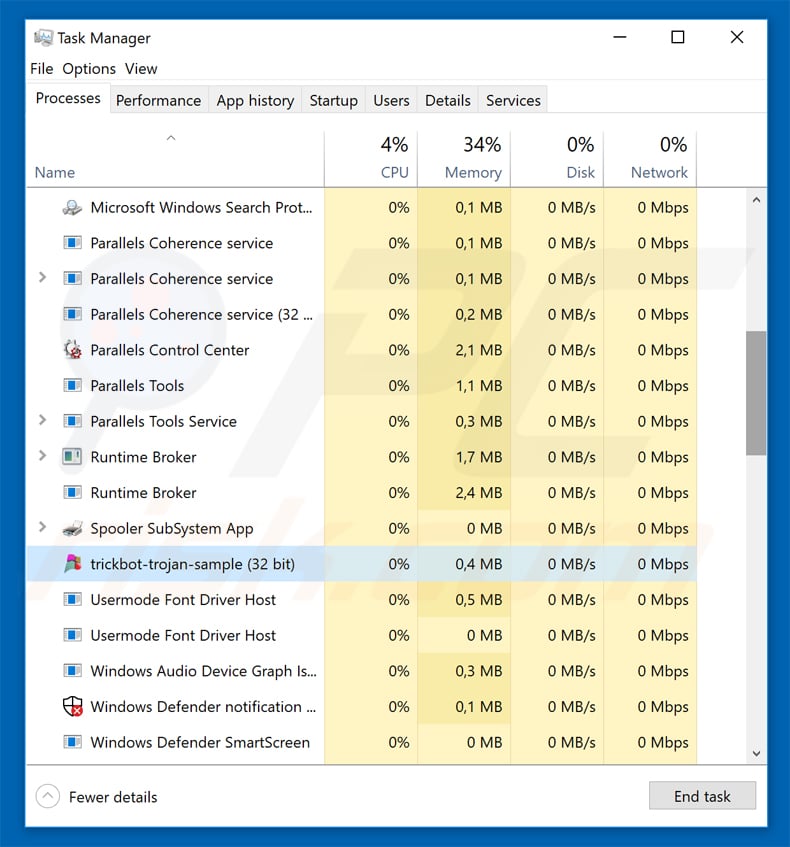

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

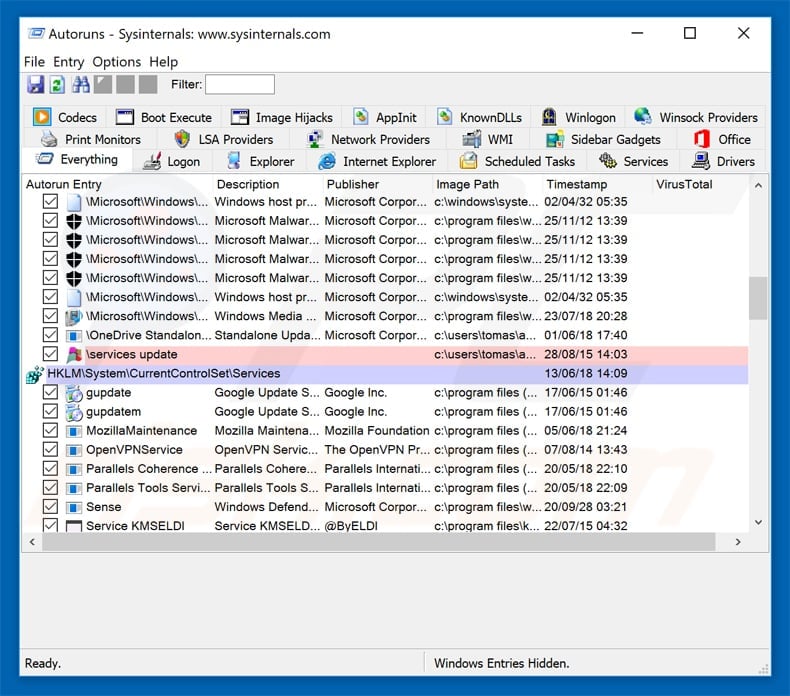

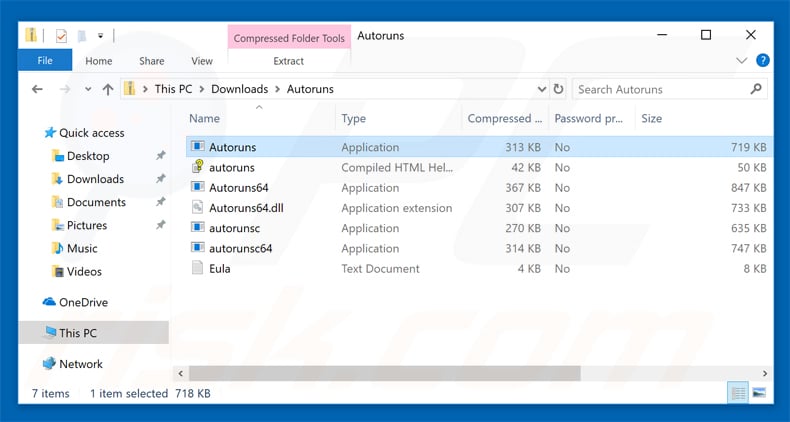

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

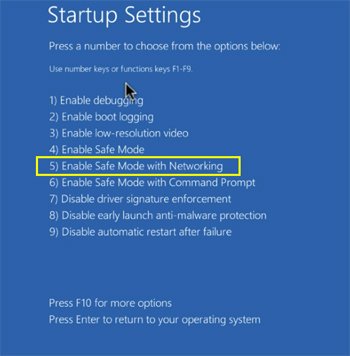

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

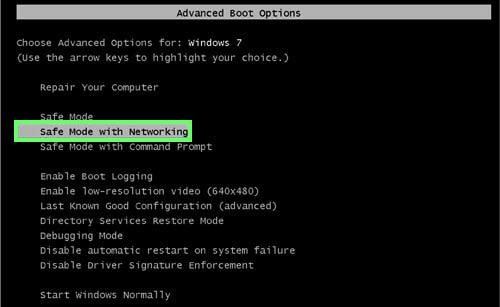

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

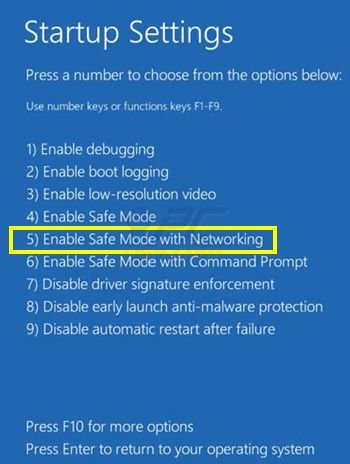

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

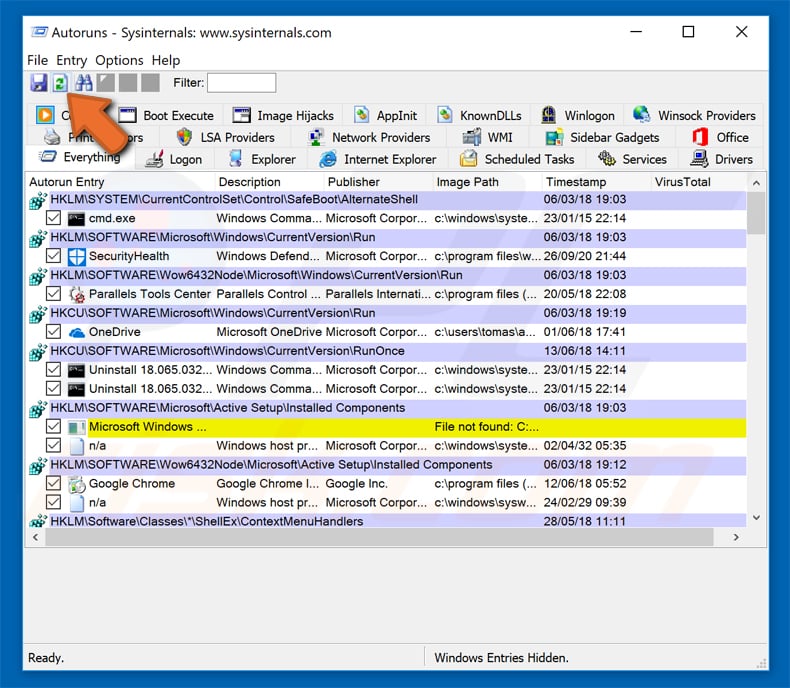

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

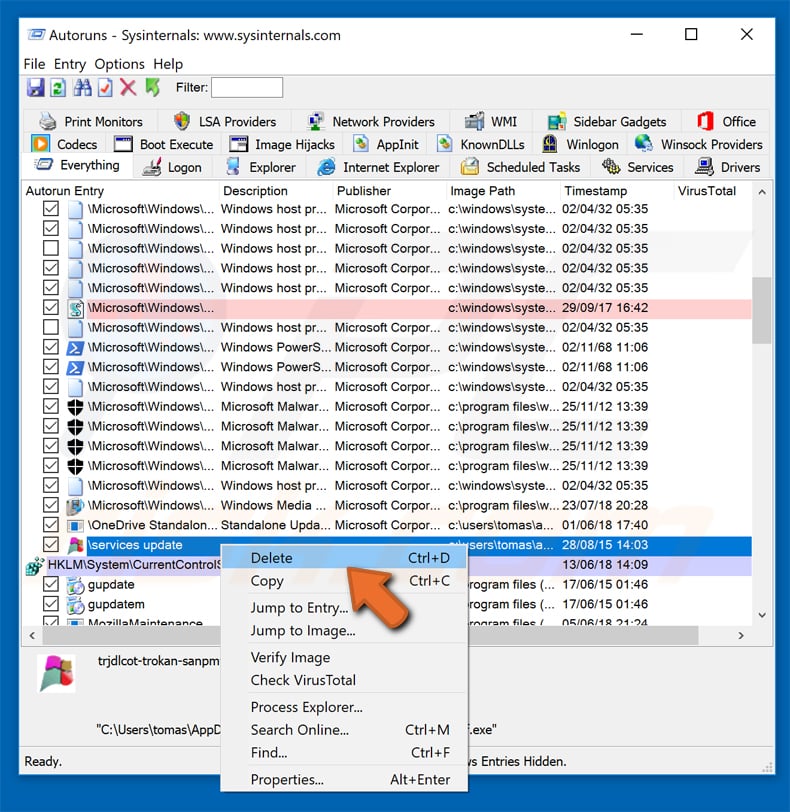

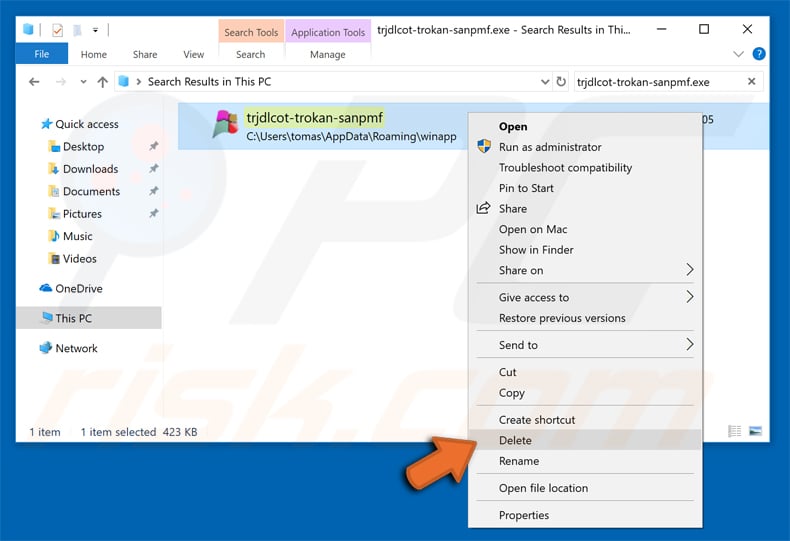

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.