Troyano Retefe

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Guía para eliminar el virus Retefe

¿Qué es Retefe?

Retefe es un troyano de alto riesgo diseñado para atacar cuentas bancarias de víctimas. Los desarrolladores propagan Retefe usando campañas de correo basura y un exploit kit llamado EternalBlue. En el caso de las campañas de correo basura, los usuarios reciben un adjunto malicioso (documento) que contiene una pequeña imagen y un mensaje instándoles para agrandarla. Al hacer doble clic en la imagen, se ejecuta un archivo JavaScript incrustado y se inicia la infección..

Una vez ejecutado, el script finaliza todos los procesos del navegador y asigna ciertos ajustes de proxy al sitio web Tor. Asimismo, el script instala un certificado root malicioso. Durante el proceso, aparece un mensaje de advertencia de seguridad pidiendo al usuario confirmar la instalación de ventanas emergentes; sin embargo, desaparece de inmediato, ya que el script ejecuta otro script PowerShell que sehace pasar por el usuario haciendo clic en "Ok" (aceptando instalar). Sepa que Retefe recaban los datos de varias cuentas bancarias y verifica qué sitios web usa el visitante. Hay varias versiones de Retefe y están diseñadas para atacar a distintos países. Por ejemplo, la versión que afecta a Reino Unido comprueba el primer nivel del dominio que se visita. Si el dominio es. com o .co.uk, el sitio web se cargará a través del proxy mencionado anteriormente. Sepa que, ya que un certificado root malicioso se ha instalado, los ciberdelincuentes son capaces de emitir un certificado para cualquier sitio web que se visite. Se hace para crear certificados falsos HTTPS. Cada vez que se visita una página de banca online, se redirecciona al usuario a una página de inicio de sesión falsa que parece prácticamente idéntica a la original. Los ciberdelincuentes lo hacen así para dar la impresión de legitimidad y engañar a los usuarios para que introduzcan sus credenciales de usuario y varios datos sensibles. Una vez introducidos, todos los datos se almacenan en un servidor remoto. De esta forma, los ciberdelincuentes obtienen acceso a las cuentas de la víctima. La existencia de este virus puede dar lugar a pérdidas significativas. En primer lugar, las cuentas secuestradas pueden usarse para transferir dinero, hacer compras en internet, etc. Por tanto, las víctimas pueden perder sus ahorros, salarios, etc. Asimismo, los datos pueden usarse para confirmar la identidad en internet; en este caso, los ciberdelincuentes pueden ocasionar problemas de privacidad robando identidades. Si tiene la más mínima sospecha de que Retefe (u otro troyano similar) está en su equipo, analice su equipo de inmediato con una solución antivirus o antiespía para eliminar todas las amenazas detectadas.

| Nombre | el virus Retefe |

| Tipo de amenaza | Troyano, ladrón de contraseñas, software malicioso bancario, software espía |

| Detectada como | Avast (Win32:Malware-gen), BitDefender (Trojan.GenericKD.3005378), ESET-NOD32 (Win32/Agent.SYB), Kaspersky (Trojan.Win32.Agent.qwfqjh), lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer en silencio, de ahí que no se vean síntomas en el equipo infectado. |

| Formas de distribución | Adjuntos infectados en correos, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Información bancaria robada, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de robots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Como se ha indicado anteriormente, Retefe se distribuía usando campañas de correo basura. Hay muchos virus de tipo troyano que se distribuyen de esta forma, como por ejemplo, Adwind, FormBook, Hancitor, TrickBot, and AZORult - estos son solo unos cuantos ejemplos de tantos. Esta funcionalidad podría diferir también (algunos recaban información, otros inyectan otros virus, etc.). Sin embargo, todos representan una amenaza considerable para su privacidad y seguridad informática. Por tanto, debería eliminar Retefe y cualquier otro virus de inmediato.

¿Cómo se infiltró Retefe en mi equipo?

Como se ha indicado, los ciberdelincuentes propagan Retefe el exploit kit EternalBlue aprovechándose de la vulnerabilidad de MS Windows (CVE-2017-0144) e infiltra software malicioso en el sistema. Este exploit kit fue desarrollado por EE. UU. La NSA, sin embargo, en abril de 2017: EternalBlue fue filtrado por un grupo de hackers e inmediatamente la NSA advirtió de la vulnerabilidad existente a Microsoft. Se ha lanzado un parche para arreglar esta vulnerabilidad; sin embargo, incluso en la fecha actual, hay muchos equipos que no han actualizado y son vulnerables. Por tanto, EternalBlue sigue siendo una amenaza relevante. Retefe se suele distribuir usando campañas de correo basura. Los ciberdelincuentes envían cientos de miles de correos electrónicos que contienen mensajes engañosos instando a los usuarios a abrir un archivo adjunto; abrirlo lleva a la ejecución de un script malicioso en JavaScript que introduce Retefe en el sistema.

¿Cómo evitar la instalación del software malicioso?

Para evitar esta situación, vaya con cuidado al navegar por internet. Piénseselo dos veces antes de abrir adjuntos en correos. Si ha recibido el e-mail de una cuenta de correo sospechosa o desconocida y el archivo/enlace parece totalmente irrelevante, no lo abra. Tenga en cuenta que los delincuentes abusan de la curiosidad del usuario enviando varios mensajes engañosos como "has ganado la lotería", "has recibido un paquete", etc. No caigan en esas trampas. Mantenga actualizados el software y sistema operativo instalado. Sin embargo, para lograrlo, los usuarios deberían usar solo funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. Use una solución antivirus/antiespía de reputación; esas herramientas suelen detectar y eliminar software malicioso antes de que el sistema resulte dañado. Los principales motivos por lo que se infecta el equipo son un conocimiento insuficiente y un comportamiento imprudente; la clave para tener seguridad es la preocupación. Si su equipo está infectado ya, le recomendamos llevar a cabo un análisis con Combo Cleaner para eliminar automáticamente el software malicioso infiltrado .

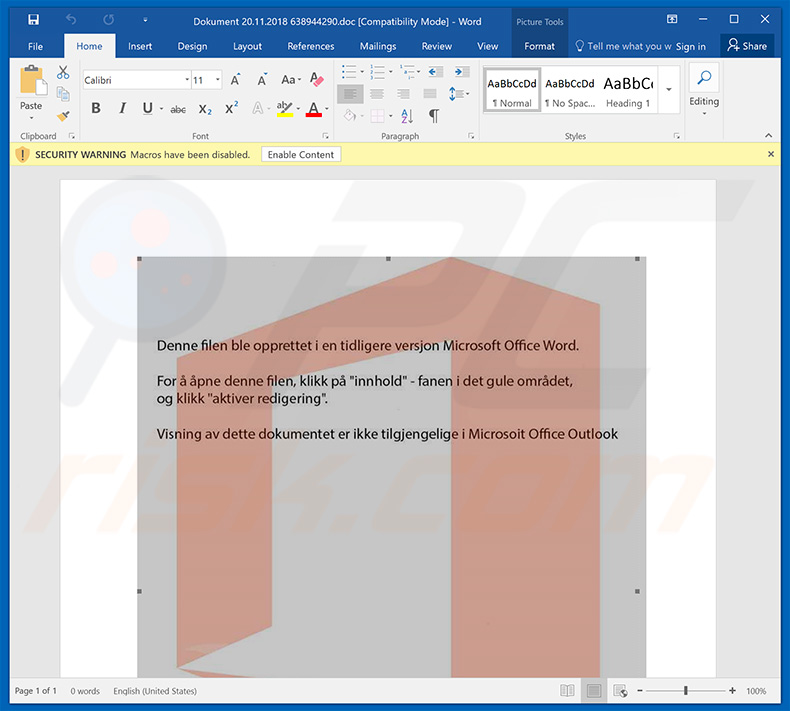

Ejemplo de campaña de correo basura por e-mail (que contiene conversaciones y documentos maliciosos Microsoft Word como adjuntos) usados para propagar el troyano Retefe:

Captura de pantalla del adjunto malicioso:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Retefe?

- PASO 1. Eliminar manualmente el software malicioso Retefe.

- PASO 2. Comprobar si el equipo está limpio.

¿Cómo eliminar el software malicioso de forma manual?

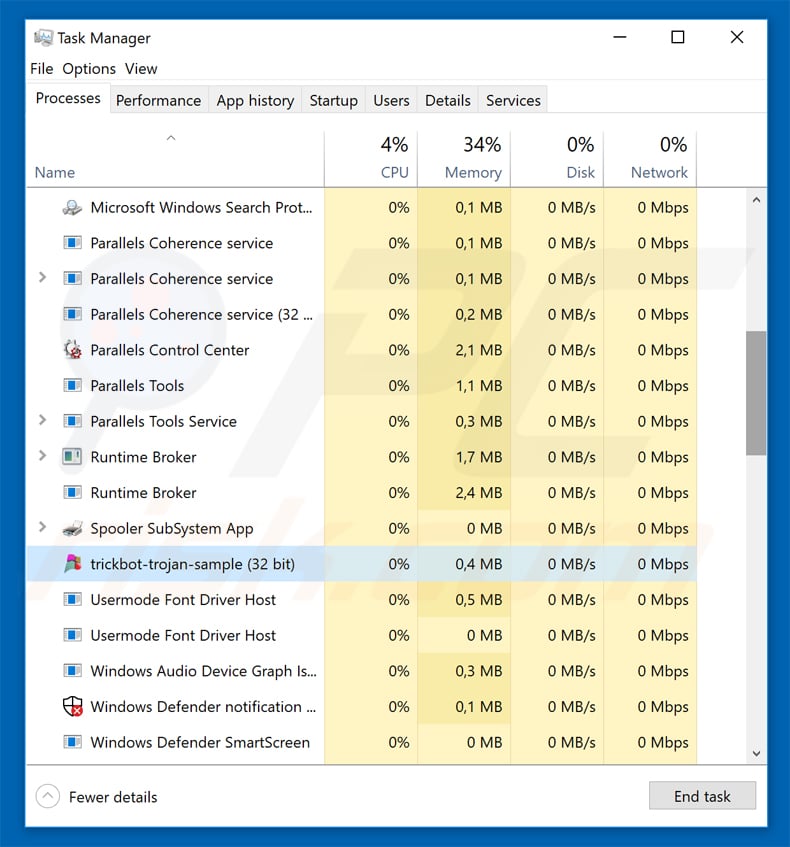

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

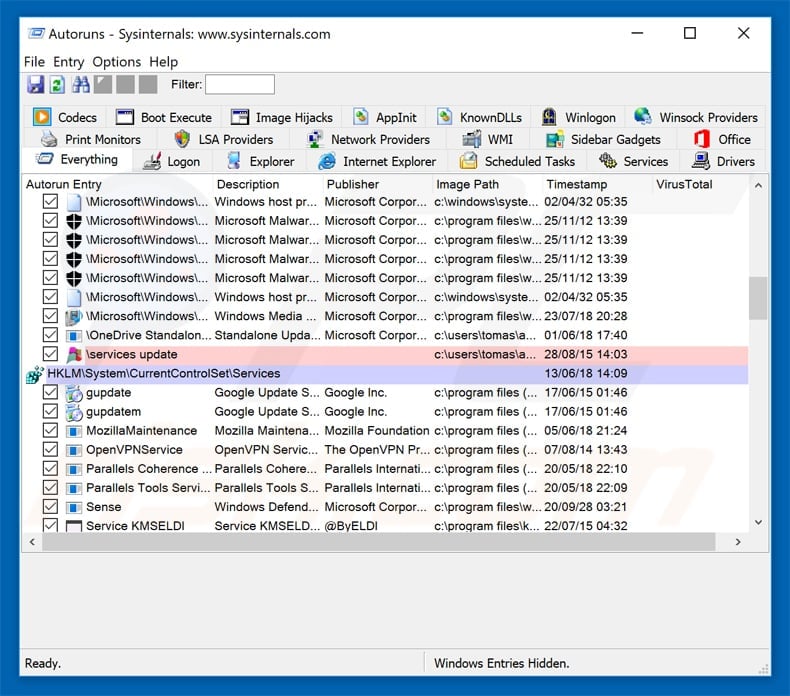

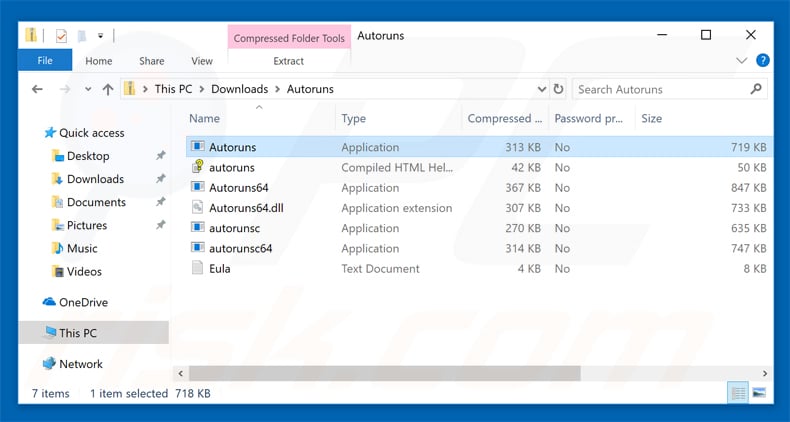

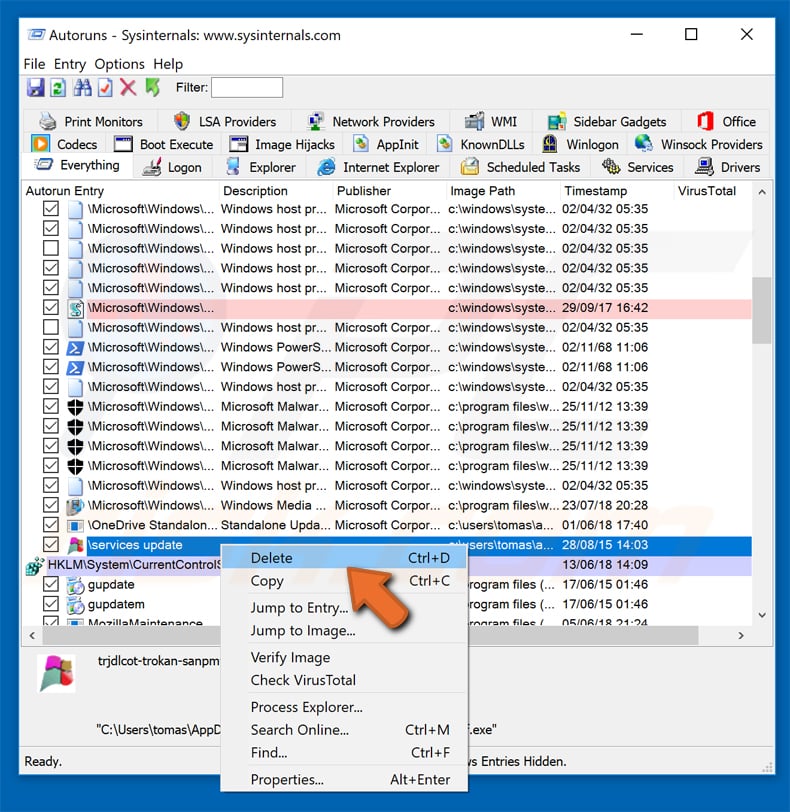

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

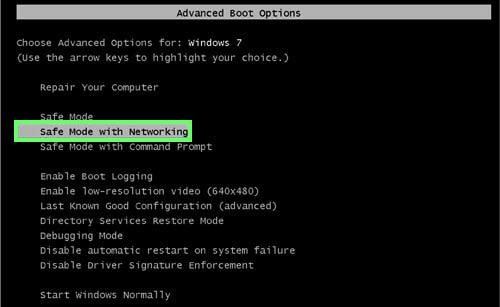

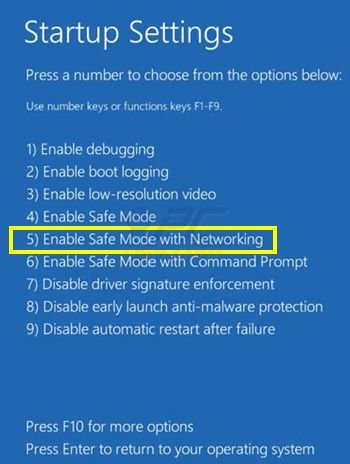

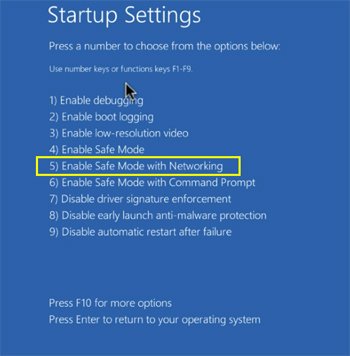

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

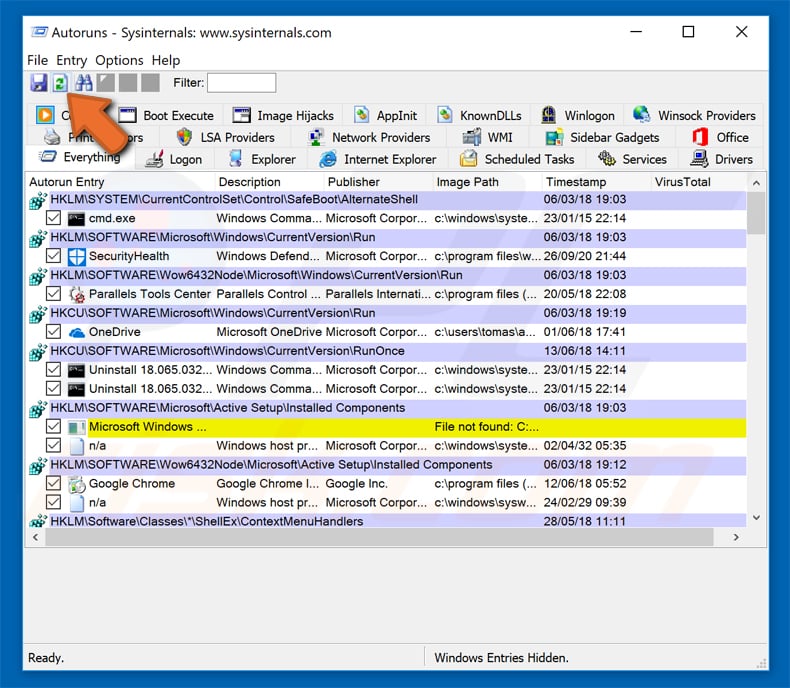

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

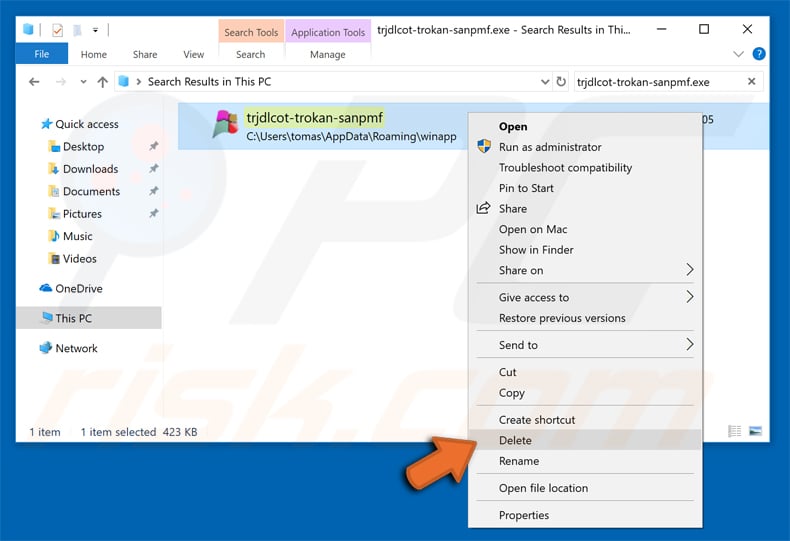

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.