¿Cómo desinstalar el malware Oski de una computadora?

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Guía de eliminación del virus Oski

¿Qué es Oski?

Oski es un programa malicioso que funciona como un ladrón de información. Después de la infiltración, Oski intenta acceder a información confidencial para que los ciberdelincuentes puedan utilizarla de manera indebida para generar ingresos de varias maneras. La investigación muestra que este ladrón de información se distribuye a través de páginas engañosas que se abren debido a la configuración de DNS del enrutador secuestrado.

Los ciberdelincuentes intentan engañar a los usuarios para que instalen Oski secuestrando la configuración DNS del enrutador para que los navegadores web abran páginas engañosas/ventanas emergentes que alienten a los visitantes a instalar alguna aplicación que supuestamente entregue la información más reciente relacionada con el Coronavirus (COVID-19). Sin embargo, el archivo que se descarga a través de esas páginas maliciosas está diseñado para instalar Oski. Como se mencionó en la introducción, Oski es un programa malicioso que es capaz de robar información confidencial. Apunta a datos de navegadores como cookies e historial de navegación, datos de autocompletar, credenciales de inicio de sesión guardadas. Además, intenta robar bases de datos que contienen datos 2FA (autenticación de dos factores), billeteras de criptomonedas, archivos de texto, puede tomar capturas de pantalla del escritorio de la víctima y realizar otras acciones. Básicamente, significa que los ciberdelincuentes detrás de Oski podrían ser capaces de secuestrar varias cuentas, incluidas las redes sociales, el correo electrónico, las cuentas de comercio de criptomonedas, etc. Además, podrían ser capaces de secuestrar cuentas que tienen una capa adicional de protección más allá de las contraseñas también. Los ciberdelincuentes pueden hacer mal uso de las cuentas robadas para realizar compras fraudulentas, transacciones, difundir campañas de spam, engañar a otros usuarios para que les paguen dinero, robar identidades, etc. Además, podrían acceder a archivos de texto que pueden contener información confidencial, hacer capturas de pantalla de ellos cuando la víctima los abre o captura cualquier otra actividad informática. Las víctimas del ataque de Oski pueden sufrir pérdidas monetarias, que les roben sus identidades, experimentar problemas relacionados con la privacidad en línea, la seguridad de navegación y otros problemas graves. Por lo tanto, este malware debe eliminarse de los sistemas infectados lo antes posible.

| Nombre | malware Oski |

| Tipo de Amenaza | Trojan, password-stealing virus, banking malware, spyware. |

| Nombres de Detección | Avast (Win32:DropperX-gen [Drp]), BitDefender (Trojan.GenericKD.42887257), ESET-NOD32 (una variante de MSIL/TrojanDownloader.Small.CCK), Kaspersky (HEUR:Trojan.MSIL.Chapak.gen), Lista Completa (VirusTotal) |

| Síntomas | Troyanos que roban información como Oski están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, y por lo tanto no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima agregada a una botnet. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay muchos ladrones de información diferentes en Internet, aquí hay algunos ejemplos: ArkeiStealer, RedLineStealer y CStealer. Como regla general, los programas de este tipo están diseñados para robar una variedad de información confidencial que podría ser un mal uso para generar ingresos de una u otra manera. Es común que los ciberdelincuentes detrás de ellos se centren en los detalles relacionados con la banca, sin embargo, a menudo también buscan robar otra información confidencial.

¿Cómo se infiltró Oski en mi computadora?

La investigación muestra que los ciberdelincuentes intentan engañar a los usuarios para que infecten computadoras con Oski a través de una página engañosa que ofrece descargar e instalar una aplicación que supuestamente entregará las últimas actualizaciones en COVID-19. Esta página se abre cuando los ciberdelincuentes secuestran la configuración de DNS de su enrutador. Para ser más precisos, cuando esos ajustes están configurados para usar servidores DNS operados por los atacantes/ciberdelincuentes. Esos servidores envían a las víctimas a una dirección que muestra una página que les anima a descargar e instalar Oski, que se disfraza como una aplicación legítima de la OMS (Organización Mundial de la Salud, por sus siglas en inglés).

¿Cómo evitar la instalación de malware?

El software y los archivos nunca deben descargarse de páginas no oficiales. Otros canales como descargadores de terceros (e instaladores), redes punto a punto (por ejemplo, clientes de torrents, eMule), páginas de descarga de software gratuito, tampoco deben usarse. La forma más segura de descargar archivos y programas es mediante el uso de sitios web oficiales y enlaces directos. No se debe confiar (abrir) los archivos adjuntos y los enlaces a sitios web en correos electrónicos irrelevantes. Especialmente si dichos correos electrónicos se envían desde direcciones desconocidas y sospechosas. Simplemente dicho, el contenido del correo electrónico debe abrirse solo cuando no hay razón para pensar que puede causar la instalación de malware u otros daños. El software instalado debe actualizarse y activarse con herramientas y/o funciones diseñadas por desarrolladores oficiales. Las herramientas de activación y actualización de terceros pueden diseñarse para propagar malware. Además, no es legal usar herramientas que supuestamente activen programas con licencia de forma gratuita. El sistema operativo debe analizarse periódicamente en busca de amenazas con un antivirus o software anti-spyware de buena reputación, las amenazas detectadas deben eliminarse lo antes posible. Si cree que su computadora ya está infectada, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Captura de pantalla de un sitio web engañoso que ofrece a los visitantes la instalación de una aplicación que supuestamente ofrecerá las últimas actualizaciones en COVID-19:

Texto presentado dentro de este sitio:

COVID-19 Inform App

Install this app, to have the latest information and instructions about coronavirus (COVID-19).

World Health Organization.

Part of the U.N. Sustainable Development Group.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Oski?

- PASO 1. Eliminación manual de posibles infecciones del malware Oski.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

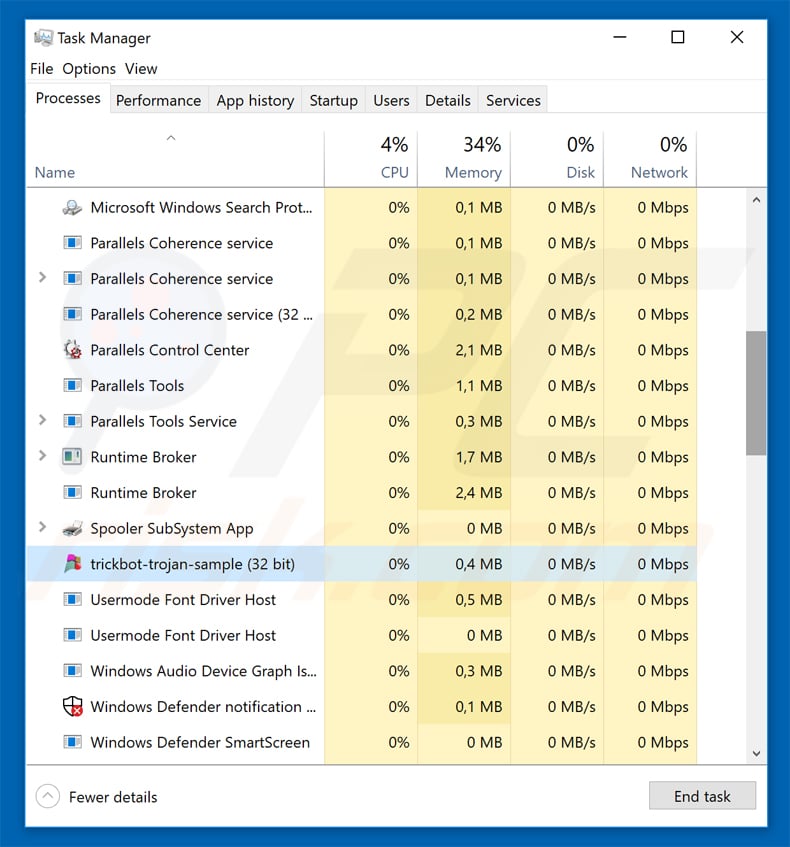

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

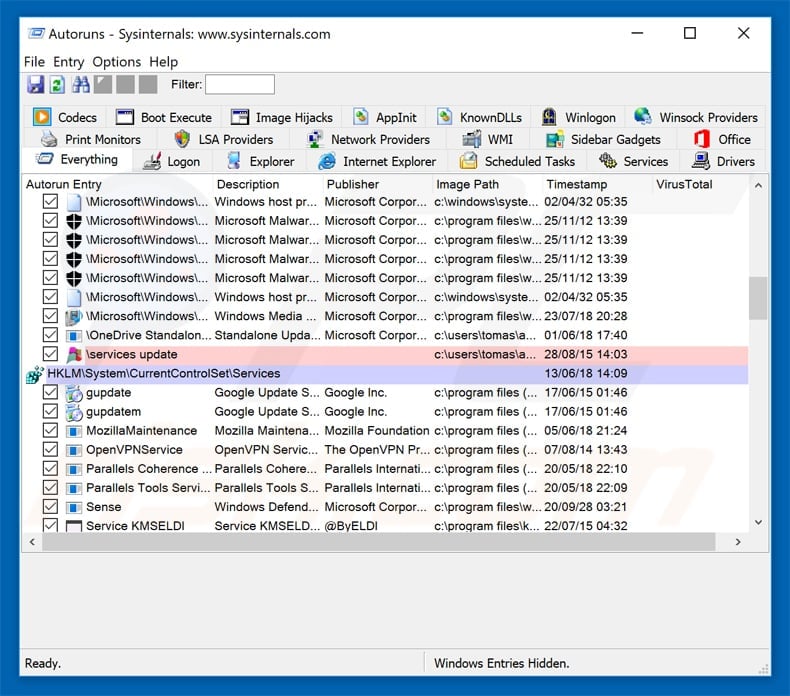

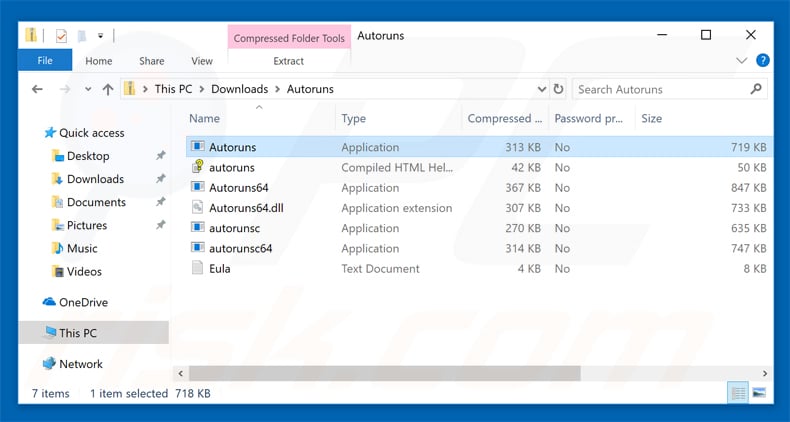

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

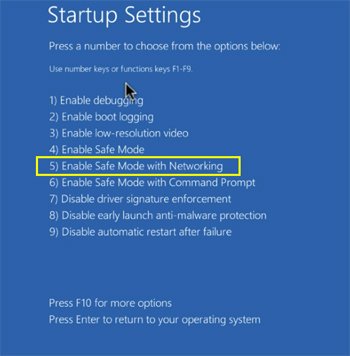

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

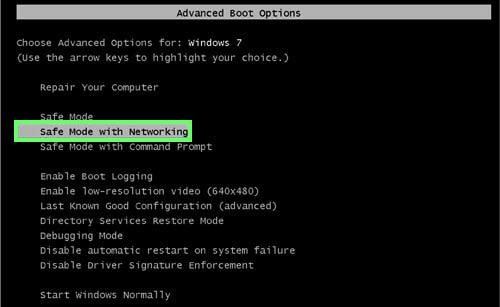

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

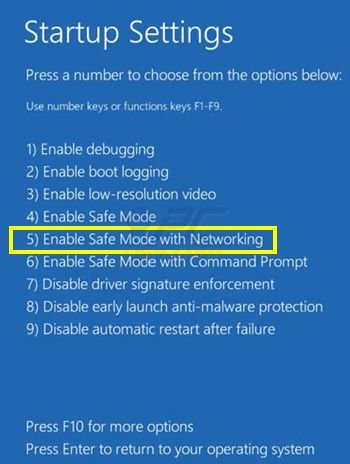

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

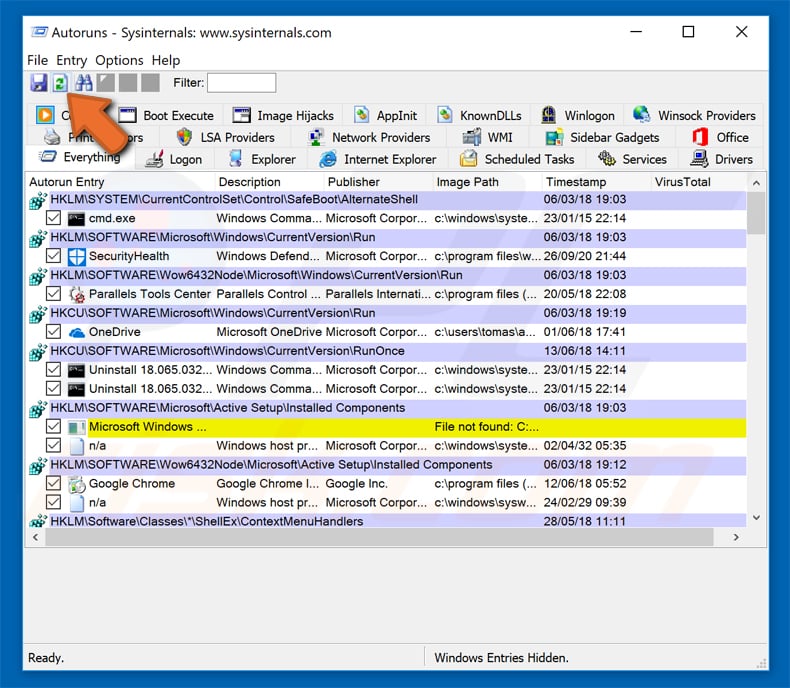

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

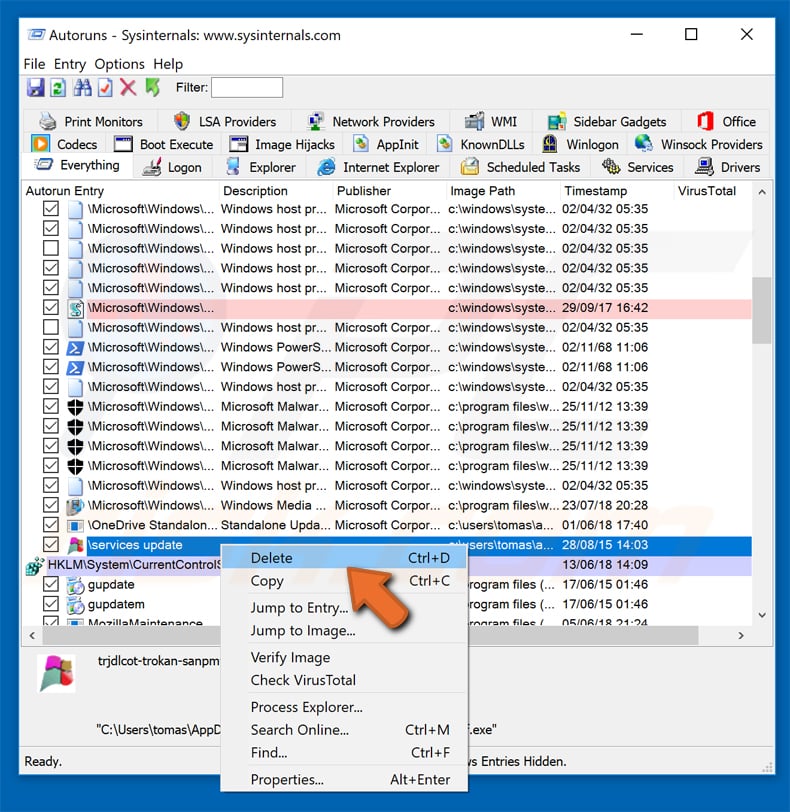

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

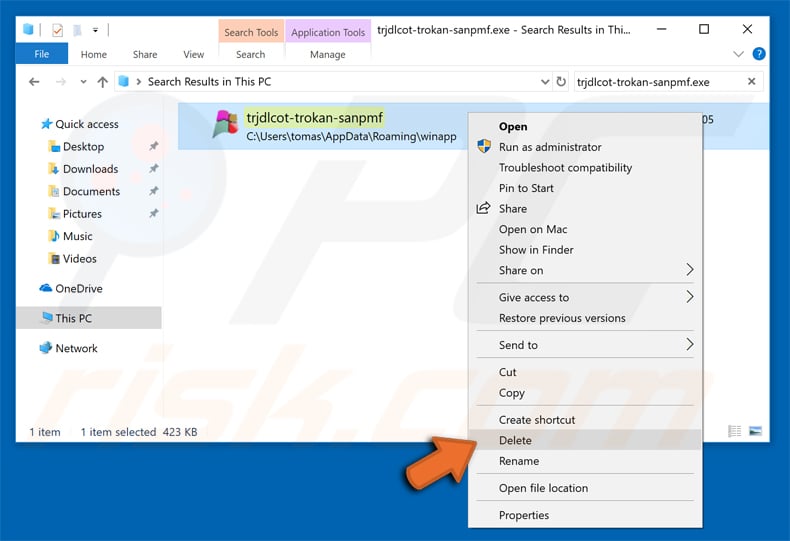

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

▼ Mostrar discusión.