¿Cómo eliminar el troyano puerta trasera BazarLoader del sistema operativo?

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Guía de eliminación del virus BazarLoader

¿Qué es la puerta trasera BazarLoader?

Desarrollado por los mismos actores de amenazas detrás de TrickBot, BazarLoader es un programa malicioso, clasificado como un troyano de puerta trasera/cargador. Este tipo de malware está diseñado para abrir una "puerta trasera" a otro software maligno. En otras palabras, estos troyanos operan descargando/instalando malware adicional. En el momento de la investigación, BazarLoader se utilizó para infectar sistemas comprometidos con el ransomware RYUK. Se ha observado que el malware BazarLoader se propaga a través de campañas de correo no deseado, que supuestamente contienen información privilegiada sobre el estado de salud del presidente Donald Trumcomo El diagnóstico de infección COVID-19 del presidente de los EE. UU. Ha sido ampliamente utilizado por los ciberdelincuentes con fines de distribución de malware y phishing.

Como se mencionó en la introducción, el propósito de BazarLoader es infectar dispositivos con otros programas maliciosos. Con qué sistemas de malware se pueden infectar depende del modus operandi de los ciberdelincuentes y de la propia puerta trasera/cargador. Este software puede inyectar sistemas con diferentes tipos de troyanos, ransomware, criptomineros y otro malware. Se ha observado que BazarLoader infecta los dispositivos afectados con el ransomware RYUK. Los programas maliciosos dentro de esta clasificación operan encriptando archivos y/o bloqueando la pantalla - para exigir el pago (rescates) por el desencriptado/recuperación de acceso. Normalmente, el ransomware cambia el nombre de los archivos encriptados; sin embargo, si se cambia el título de los datos afectados por RYUK, depende de la variante del malware. Este programa malicioso utiliza algoritmos los criptográficos RSA-4096 y AES-256 para encriptar archivos. Crea notas de rescate que contienen instrucciones de desencriptado. Sin embargo, los detalles específicos (información de contacto de los ciberdelincuentes, tamaño del rescate, moneda preferida y método de pago, etc.) varían de una versión a otra. Se desaconseja encarecidamente satisfacer las demandas de los delincuentes, ya que no hay garantías de que mantendrán su parte del trato (por ejemplo, enviar las claves/herramientas de desencriptado prometidas, etc.). Eliminar el ransomware de un sistema operativo evitará que se sigan encriptando; sin embargo, la eliminación no restaurará los datos ya encriptados. RYUK u otro ransomware no es necesariamente la carga útil que BazarLoader entregará en todos los casos de infección. Otro detalle digno de mención sobre el troyano BazarLoader es su proceso de infección sin archivos, mediante el cual explota aplicaciones ya existentes para infectar sistemas, lo que complica su detección. Si se sospecha o se sabe que el troyano BazarLoader (u otro malware) ya ha infectado el sistema, se debe utilizar un antivirus para eliminarlo de inmediato.

| Nombre | Malware BazarLoader |

| Tipo de Amenaza | Trojan, password-stealing virus, banking malware, spyware. |

| Nombres de Detección | Avast (Win64:CrypterX-gen [Trj]), BitDefender (Trojan.GenericKD.43838874), ESET-NOD32 (una variante de Win64/Kryptik.CAK), Kaspersky (Backdoor.Win32.Bazdor.r), Lista Completa (VirusTotal) |

| Carga Útil | Ransomware RYUK |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

BLADABINDI, Groooboor, Buer Loader y Upatre son algunos ejemplos de otros programas maliciosos capaces de causar infecciones en cadena (es decir, descarga/instalación de malware adicional). Este software también puede tener otras habilidades atroces, que incluyen (pero no se limitan a): exfiltración de archivos, extracción de datos de navegadores y otras aplicaciones, registro de teclas (grabación de pulsaciones de teclas), grabación de video/audio o transmisión a través de la cámara web/micrófono de la máquina comprometida , y así. Independientemente de cómo opere el malware, el objetivo final es siempre el mismo: generar ganancias para los actores de la amenaza. Todas las infecciones de malware deben tratarse como altamente peligrosas y eliminarse sin demora.

¿Cómo se infiltró BazarLoader en mi computadora?

El troyano BazarLoader se ha difundido a través de campañas de correo no deseado, centradas en la salud del presidente Trumcomo El término "campaña de spam" se utiliza para definir una operación a gran escala, durante la cual se envían miles de correos electrónicos fraudulentos. Las correos electrónicos engañosas que proliferaban BazarLoader tenían estos temas/títulos: "Material reciente sobre la situación del presidente", "Materiales recientes relacionados con la enfermedad del presidente", "Información más reciente sobre la condición del presidente" e "Información más reciente relacionada con la enfermedad del presidente"; sin embargo, es probable que haya variaciones y alternativas. Los propios correos electrónicos sugieren que los destinatarios pueden obtener acceso a información privilegiada sobre la condición de Trump descargando un documento a través de un enlace integrado. Una vez que se hace clic en el enlace, los usuarios son redirigidos a Google Docs, indicando que el archivo es seguro. Sin embargo, en lugar de descargar un documento, se descarga un ejecutable malicioso, que inicia el proceso/cadena de infección de BazarLoader. Para explicar en general cómo las campañas de spam infectan los sistemas, se hace a través de enlaces de descarga en correos electrónicos fraudulentos y/o archivos infecciosos adjuntos a las correos electrónicos. Los archivos virulentos pueden estar en diferentes formatos, como ejecutables (.exe, .run, etc.), archivos (ZIP, RAR, etc.), documentos de Microsoft Office y PDF, JavaScript, etc. Otras técnicas populares de distribución de malware son a través de canales de descarga no confiables, herramientas de activación ilegales ("cracks") y actualizadores ilegítimos. Fuentes de descarga dudosas, como: sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio de igual a igual y otros descargadores de terceros, pueden ofrecer malware para descargar, disfrazado o incluido con contenido normal. Las herramientas de activación ilegal ("craqueo") pueden descargar/instalar software malintencionado, en lugar de activar programas con licencia. Los actualizadores falsos causan infecciones al explotar las debilidades de los programas obsoletos y/o simplemente instalando malware, en lugar de las actualizaciones prometidas.

¿Cómo evitar la instalación de malware?

No se deben abrir correos electrónicos sospechosos y/o irrelevantes, especialmente los archivos adjuntos o enlaces presentes en ellos, ya que eso puede resultar en una infección del sistema de alto riesgo. Todas las descargas deben realizarse de fuentes oficiales y verificadas. Es igualmente importante activar y actualizar programas utilizando funciones/herramientas proporcionadas por desarrolladores genuinos. Se desaconseja el uso de herramientas de activación ilegal ("cracks") y actualizadores de terceros, ya que se emplean comúnmente para distribuir malware. Para proteger la integridad del dispositivo y la privacidad del usuario, es fundamental tener instalado un paquete antivirus/antispyware confiable. Además, este software debe mantenerse actualizado, utilizarse para ejecutar análisis regulares del sistema y eliminar amenazas detectadas/potenciales. Si cree que su equipo ya está infectado, le recomendamos que realice un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

Captura de pantalla de un correo electrónico fraudulento que distribuye el troyano BazarLoader:

Texto presentado en este correo electrónico:

Subject: Recent material about the president's situation

What we really know and even what we don't about Trump's COVID health problems.

Insider information about Trump's] [health condition, please remember to use the code because the record is encrypted: 123

Attached document

ID

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es BazarLoader?

- PASO 1. Eliminación manual del malware BazarLoader.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

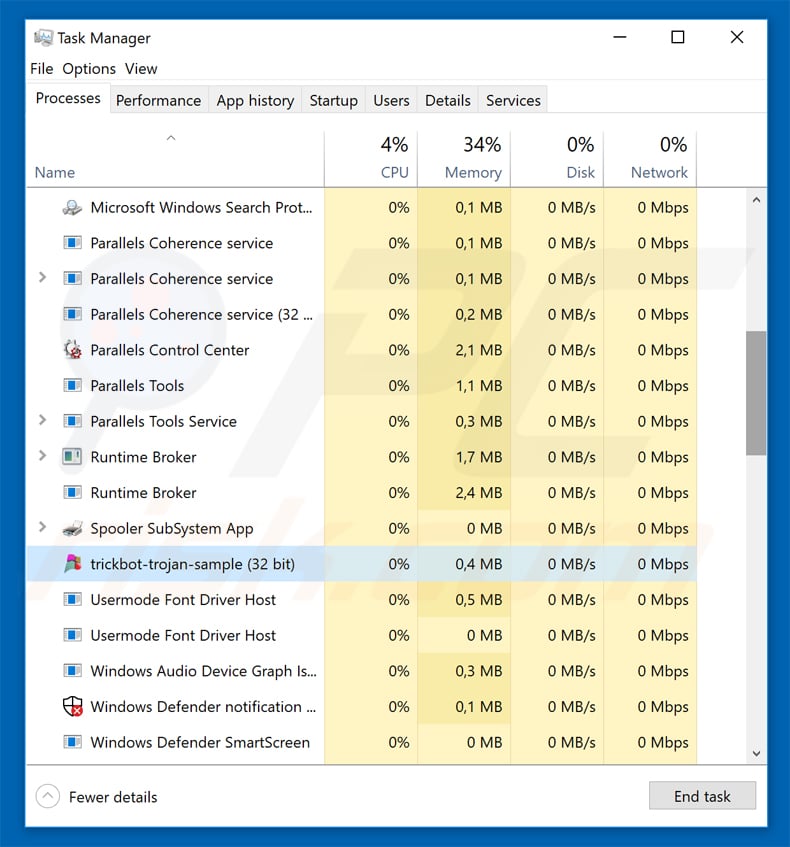

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

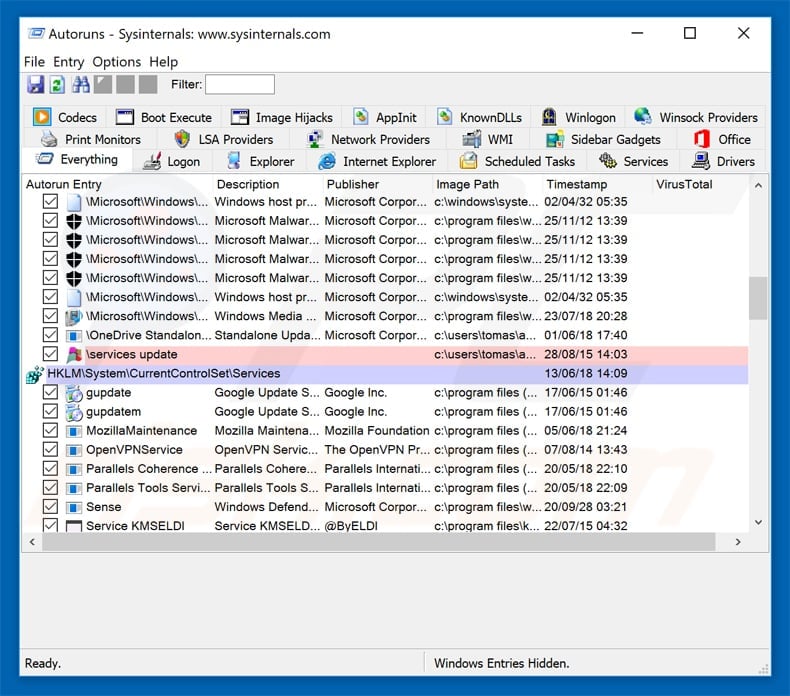

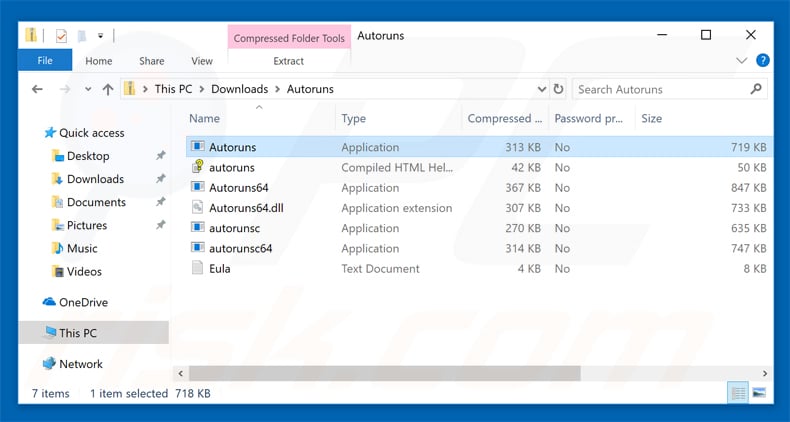

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

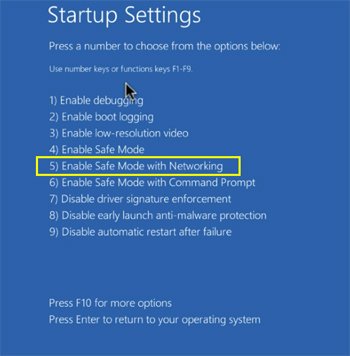

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

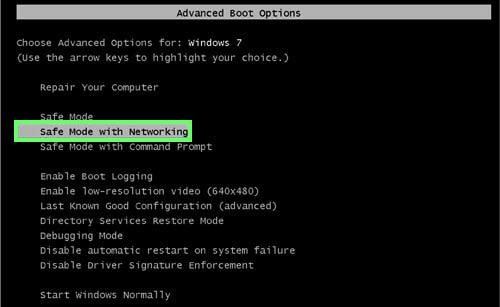

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

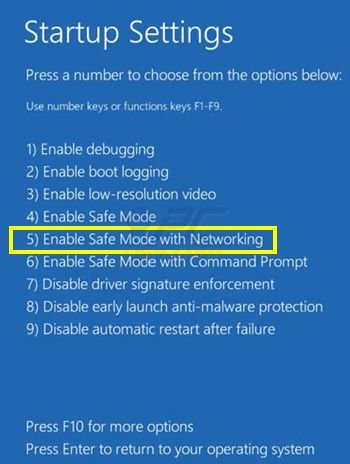

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

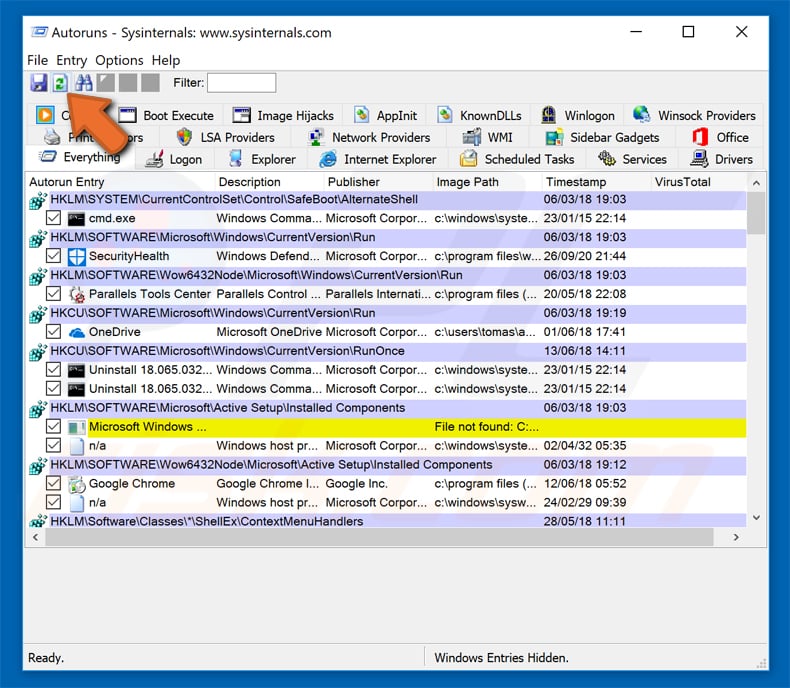

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

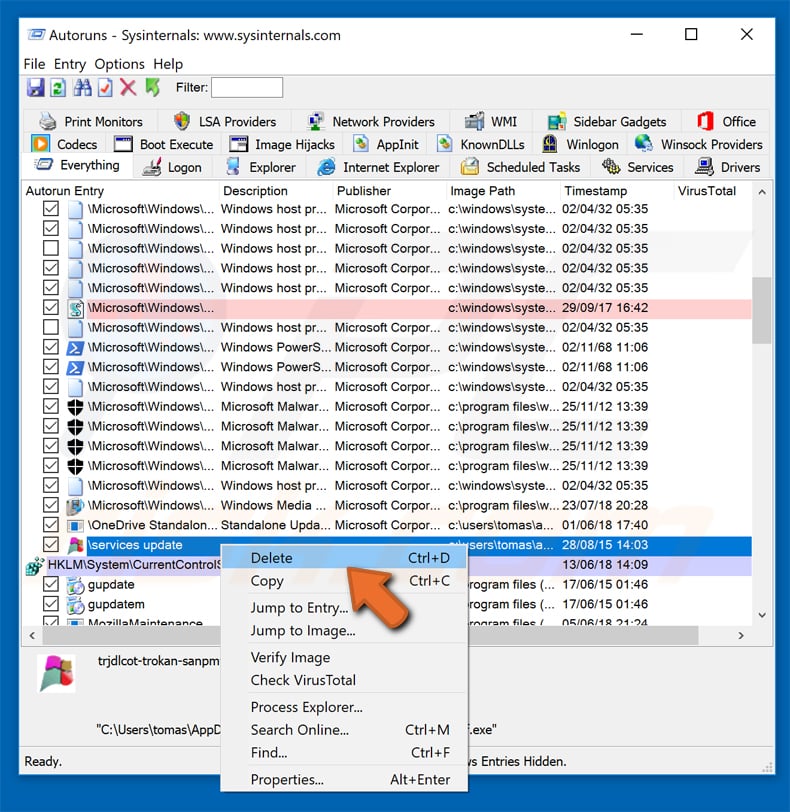

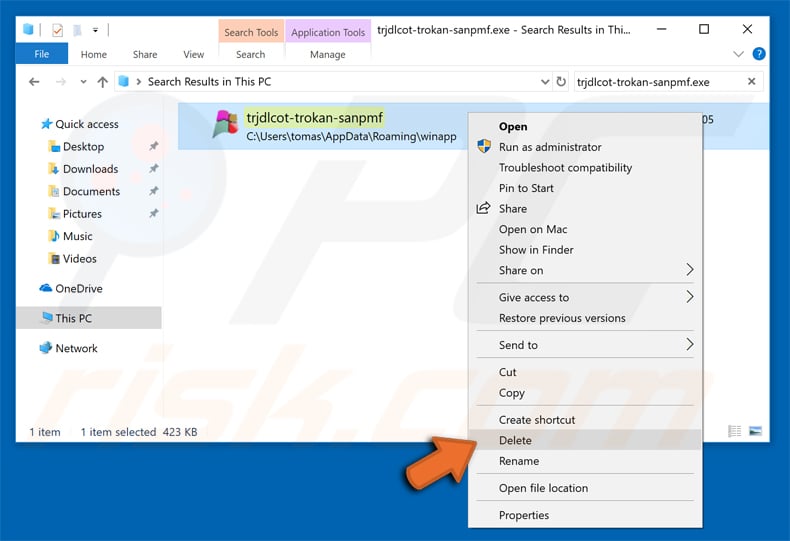

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

▼ Mostrar discusión.