No confíe en la estafa "I know that you visit 18+ content"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

Guía de eliminación de la estafa por email "I know that you visit 18+ content"

¿Qué es el email estafa "I know that you visit 18+ content"?

Por lo general, los estafadores detrás de estos correos electrónicos afirman haber pirateado una computadora (u otro dispositivo) y grabado videos íntimos de los destinatarios mientras visitaban sitios web para adultos. El propósito principal de dichos correos electrónicos es engañar a los destinatarios para que crean que el video supuestamente grabado se enviará a todos sus contactos (y/o se publicará en alguna página) si no pagan una cierta cantidad de dinero (generalmente, en criptomonedas). En pocas palabras, los estafadores detrás de estos correos electrónicos intentan asustar a los destinatarios para que les hagan un pago.

Hay al menos dos variantes de correos electrónicos en esta campaña de sextorsión, una que afirma que una computadora ha sido pirateada y otra que afirma que un teléfono inteligente ha sido pirateado. A pesar de que esos dos correos electrónicos son más o menos parecidos: afirman que los estafadores han obtenido una grabación íntima de los destinatarios y han extraído su lista de contactos del email, la agenda telefónica y las cuentas de redes sociales. El propósito principal de esta campaña de estafa es engañar a los destinatarios para que crean que el video grabado se enviará a todos sus contactos y asustarlos para que paguen a los estafadores $500 en Bitcoins a la billetera BTC proporcionada. Estos correos electrónicos siempre deben ignorarse, eliminarse y marcarse como spam para que el filtro de email los elimine.

| Nombre | I know that you visit 18+ content email scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | La computadora/smartphone ha sido hackeada y se ha obtenido un video íntimo |

| Cantidad del Rescate | $500 en Bitcoins |

| Dirección de la Criptobilletera del Cibercriminal | 1GfdASr4zrJbEdDBqPNC3W4yM7cUab3jd3 |

| Síntomas | Compras en línea no autorizadas, cambio de contraseñas de cuentas en línea, robo de identidad, acceso ilegal a la computadora. |

| Métodos de Distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daño | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Más ejemplos de estafas por email que utilizan los estafadores con el propósito de engañar a los destinatarios para que les paguen dinero son "You've Been Hacked! Email Scam", "I Infected Your Computer With My Private Trojan Email Scam" y "I Know A Lot More Things About You Email Scam". Es importante mencionar que los correos electrónicos pueden usarse no solo para engañar a las personas para que realicen transacciones monetarias, sino también para instalar malware (por ejemplo, ransomware, malware de tipo troyano, mineros de criptomonedas).

¿Cómo infectan las computadoras las campañas de spam?

La mayoría de los correos electrónicos malspam se disfrazan como correos electrónicos oficiales importantes y contienen algún archivo adjunto malicioso o un enlace de descarga para un archivo malicioso. De una forma u otra, el propósito principal de dichos correos electrónicos es engañar a los destinatarios para que descarguen y abran un archivo malicioso diseñado para instalar cierto malware. Ejemplos de tipos de archivos que se pueden usar en correos electrónicos malspam son Microsoft Office, documentos PDF, archivos de almacenamiento como ZIP, RAR, archivos JavaScript, archivos ejecutables (.exe). Vale la pena mencionar que los documentos maliciosos de MS Office no infectan los equipos a menos que se les permita habilitar la edición (comandos de macros). Sin embargo, esto no se aplica a los documentos maliciosos que se abrirían con MS Office 2010 o versiones anteriores porque las versiones anteriores no tienen el modo "Vista protegida".

¿Cómo evitar la instalación de malware?

El software debe descargarse de páginas oficiales legítimas y mediante enlaces directos. No se debe confiar en sitios web no oficiales, descargadores de terceros, instaladores, redes Peer-to-Peer, etc. El software instalado debe actualizarse y activarse con las herramientas y/o funciones implementadas de los desarrolladores de software oficiales. No es legal activar software con licencia con herramientas no oficiales o utilizar software pirateado. Además, las herramientas de activación y actualización de terceros se pueden utilizar y a menudo se utilizan para distribuir malware. Además, los archivos adjuntos (y enlaces a sitios web) en correos electrónicos irrelevantes que se reciben de direcciones desconocidas y sospechosas no deben abrirse. Una computadora debe ser escaneada en busca de amenazas con regularidad, se recomienda usar un software anti-spyware o antivirus de buena reputación para eso. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que realice un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto presentado en el email:

Subject: I have you

Hi!

So, I know that you visit 18+ content!

Your smartphone got infected so I was able to record with your camera and the microphone without your knowledge while you satisfy yourself! Here is the deal... you have to pay me 500$ equivalent value in Bit-C0in the video with you(doing you know what) will be sent to your contacts.

My malicious application that was installed also had another function, to extract all your contacts from phonebook, social media contacts, emails. How about the passwords? Neah, any smart-phone have like a virus detection tool build-in and they scan for what kind of activity an app can have, so... Trying to extract passwords? Very bad, it may get detected! Using the camera and extracting all the contacts without user permission? No problem!

Ok! So.. to get some coins go and search on Google for "Buy Bit-C0in instantly" and send the coins to the next address:

Address: 1 G f d A S r 4 z r J b E d D B q P N C 3 W 4 y M 7 c U a b 3 j d 3

Amount: 0.012

Important! My address which is Case Sensitive has spaces and you must to eliminate all the spaces and the result it has to be a string of 34 characters so it will start with "1" and will end with "3". Use the string without spaces to send my coins! You have a few days!

Anway, to get rid of my backdoor sneaky application reset your device to factory settings. Use Google for "Reset to factory settings [your phone model]". In case you suspect that I compromised your passwords, you can change them! To avoid getting infected next time, your browser and your OS must to be updated regularry!

Also, you may took in consideration to quit looking to this type of videos.. it makes a mess in your brain.

When the payment is made if you still get those messages you can ignore them. My compromised machines are programmed to send this message multiple times.

Captura de pantalla de la otra variante de esta estafa por email:

Texto en esta variante:

Subject: I recorded you

Hello!

I know the fact that you visit regularly PRONOGRAPHIC movies!

The smart phone that you own got hacked and allowed me to control your microphone and your camera and record you in slient mode, without you knowing in the same time you masturbate! The deal is next.. if you don`t send me 500$ worth of Bit-C0in I will send the video with you doing(you know what) to the list of your contacts.

My sneaky app that was installed had also a second function, to steal all your contacts from social media, phonebook list, emails and so. Do I have passwords as well? Nope, any smartphone has a security check and they scan for what kind of activity an app can have, so extracting passwords? Bad, that can be detected! Extracting contacts and using camera in background? Normal activity!

Ok! So.. to get some coins you can Google for "Buy Bit-C0in instantly" and send the coins to the next address:

Address: 1 G f d A S r 4 z r J b E d D B q P N C 3 W 4 y M 7 c U a b 3 j d 3

Amount: 0.012

Important! The Address which is CASE SENSITIVE was split with spaces, and you must to eliminate all the spaces and the result must to be a string of 34 characters long also it will start with "1" and will end with "3". Use the string without spaces to send my coins! You have a few days!

So, to remove my sneaky hidden app apply a reset with factory settings. Go on Google and search for "Reset Factory Settings [your model phone]". Maybe you think that I have your passwords as well, go ahead change them too! You can do a few things to not getting infected in the future, your browser and your OS must to be updated regularry!

Also maybe you will consider to stop with this habbit of watching videos like this... is messing with your brain.

Once the coins are sent maybe you will receive those emails just ignore them. My compromised machines are programmed to send this message multiple times.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es la estafa por email "I know that you visit 18+ content"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

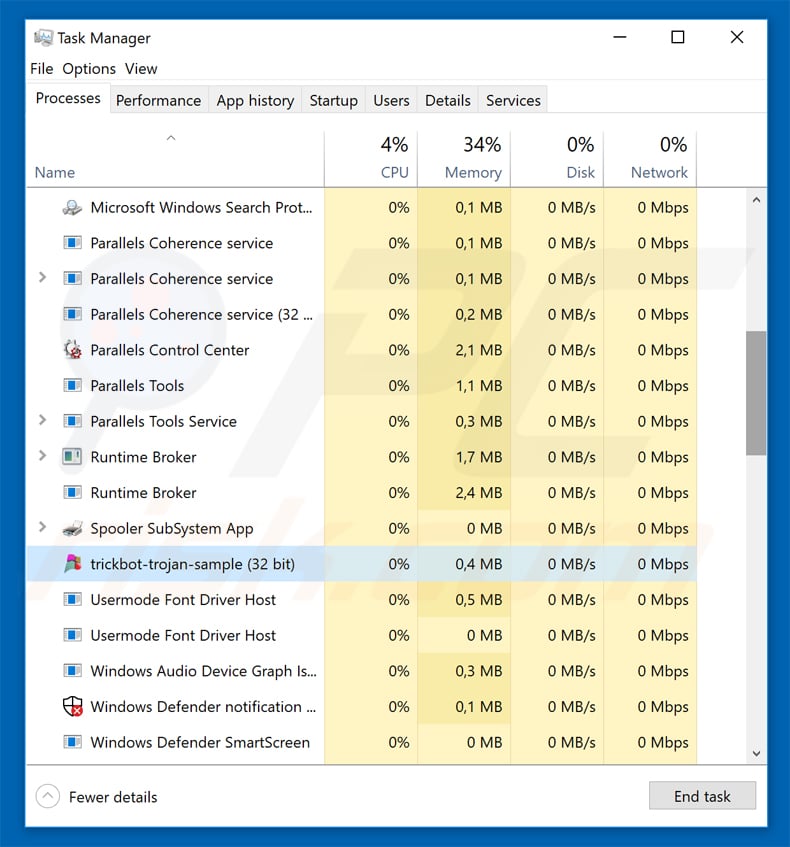

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

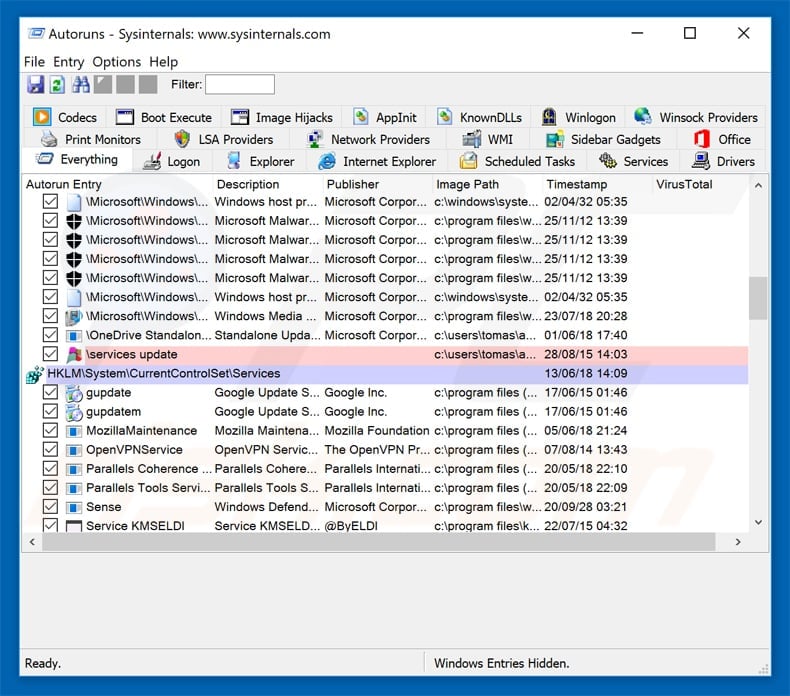

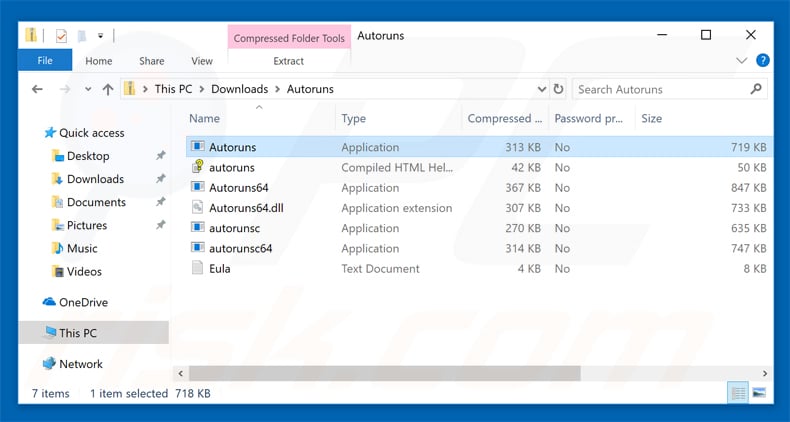

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

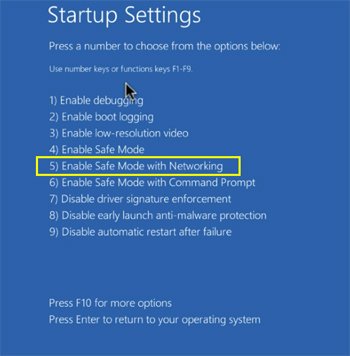

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

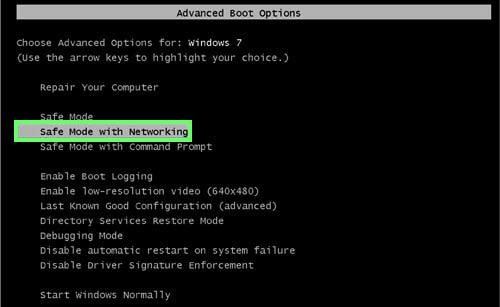

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

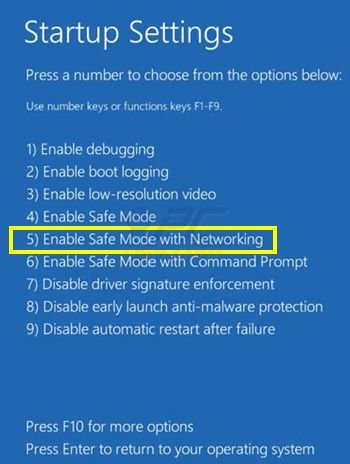

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

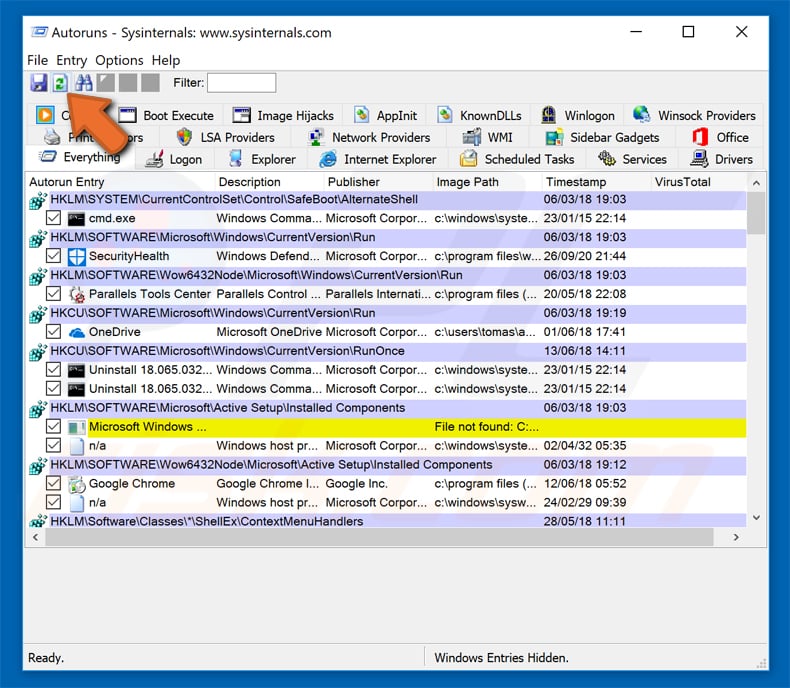

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

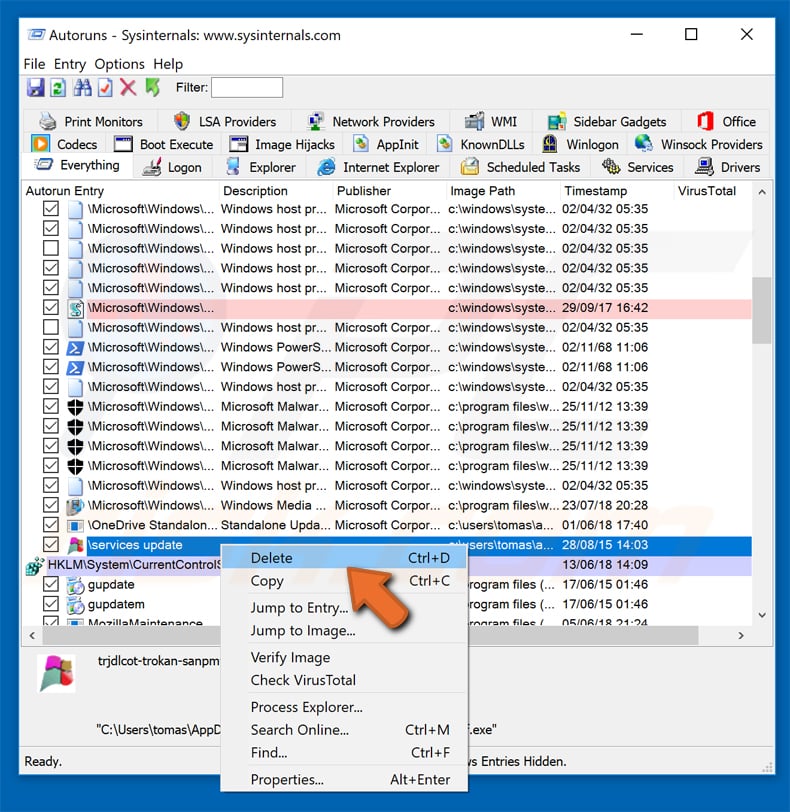

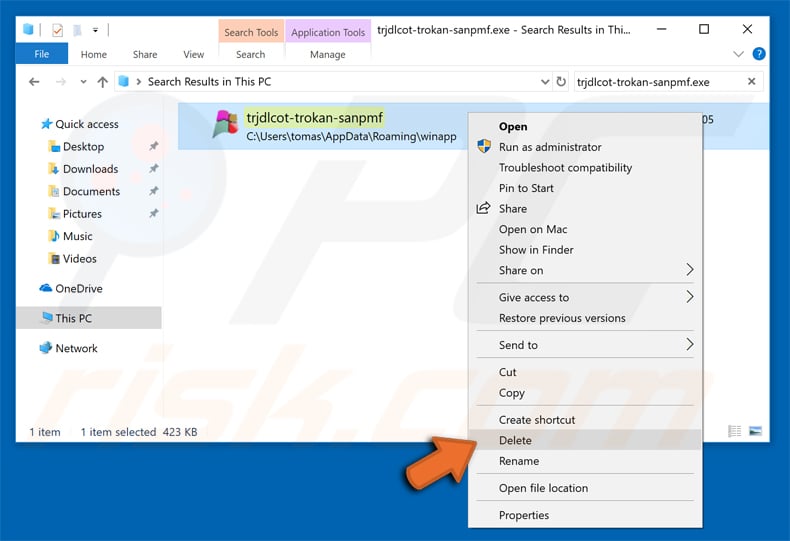

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

▼ Mostrar discusión.