Evite infectar su sistema con los emails estafadores "Google Pay"

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es el email "Google Pay"?

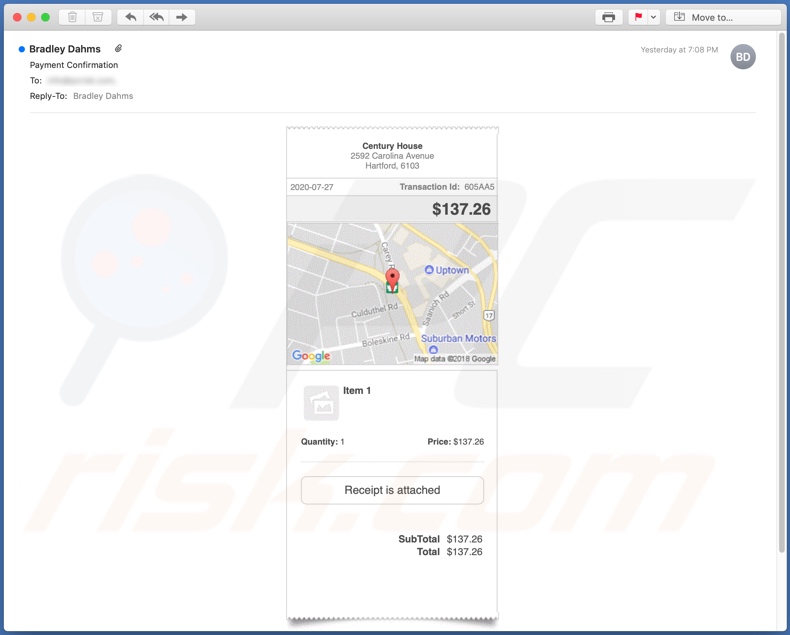

"Google Pay" es una campaña de email no deseado diseñada para propagar el malware de robo de información de Taurus. Los emails engañosos distribuidos en esta campaña se presentan como avisos de confirmación de pago. Los mensajes tienen archivos adjuntos con el tema de DocuSign.

Cuando se abren estos archivos adjuntos y se habilitan los comandos de macro, se inicia la descarga e instalación del ladrón de Taurus.

Los emails de "Google Pay" con asunto/título "Payment Confirmation" ("Confirmación de pago") (estos pueden variar) no son confiables y no brindan información específica. Esta es una táctica común en el correo fraudulento, ya que cuanto menos detalles se proporcionen, es más probable que los usuarios asocien los mensajes a órdenes de compra genuinas, ofertas, etc. y es menos probable que los investiguen debido a la confusión/curiosidad.

Los emails de "Google Pay" no están asociados de ninguna manera con Google LLC, este título se asigna en relación con el nombre del archivo adjunto infeccioso ("google_pay_invoice-0161585.doc") y los mensajes engañosos que contienen una imagen de Google Maps.

Estos emails también incluyen una dirección, fecha de compra, ID de transacción, costo y cantidad del artículo (el producto en sí no se especifica de ninguna manera). El archivo adjunto está inspirado en DocuSign y supuestamente contiene el recibo de compra. Una vez que se abre este documento de Microsoft Office y se habilitan las macros (edición/contenido), se activa el proceso de infección del ladrón de Taurus.

El propósito principal de este programa malicioso es el robo de datos. Taurus puede extraer y exfiltrar diversa información confidencial de ciertos navegadores, clientes de email, carteras de criptomonedas (carteras criptográficas), aplicaciones FTP (Protocolo de Transferencia de Archivos) y otros software, y del propio sistema.

Este malware también puede provocar infecciones en cadena. Es decir. descargar/instalar malware adicional (por ejemplo troyanos, ransomware, criptomineros, etc.). En resumen, confiar en los emails fraudulentos de "Google Pay" puede resultar en infecciones del sistema de alto riesgo, pérdidas financieras, graves problemas de privacidad y robo de identidad.

| Nombre | Malware Taurus |

| Tipo de Amenaza | Trojan, password-stealing virus, banking malware, spyware. |

| Engaño | Los emails se disfrazan como confirmaciones de compra, que contienen facturas de compra. |

| Anexo(s) | google_pay_invoice-0161585.doc |

| Nombres de Detección | DrWeb (Trojan.DownLoader34.9302), Fortinet (VBA/Agent.50B9!tr), ESET-NOD32 (VBA/TrojanDownloader.Agent.MUV), Kaspersky (HEUR:Trojan.MSOffice.SAgent.gen), Lista Completa de Detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Carga útil | Taurus |

| Métodos de Distribución | Archivos adjuntos de email infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

"Sincere Apologies For This Delay", "Salesforce Email Virus", "Universidade De Lisboa" y "Philippine Overseas Employment Administration" son algunos ejemplos de otros emails que propagan malware. Se distribuyen por miles, durante operaciones masivas denominadas "campañas de spam".

Los mensajes se presentan típicamente como "importantes", "urgentes", "prioritarios" y similares. Incluso pueden disfrazarse de correo procedente de instituciones legítimas, organizaciones, empresas y otras entidades. Sin embargo, la proliferación de software malicioso no es el único propósito de las campañas de spam. También se utilizan para phishing y otras estafas.

Independientemente de lo que afirmen u ofrezcan estos emails, su propósito es idéntico: generar ingresos para los estafadores/ciberdelincuentes detrás de ellos.

¿Cómo infectó mi computadora el virus de email "Google Pay"?

Los sistemas están infectados por archivos peligrosos enviados en campañas de spam. Los archivos maliciosos pueden estar en varios formatos (por ejemplo, archivos, ejecutables, PDF y documentos de Microsoft Office, JavaScript, etc.) y cuando se ejecutan, ejecutan o abren de otra manera, se inicia el proceso/cadena de infección (es decir, la descarga/instalación) del malware.

Por ejemplo, los archivos de Microsoft Office infectan los sistemas mediante la ejecución de comandos de macro maliciosos. En los programas de Microsoft Office lanzados antes de 2010, las macros se ejecutan cuando se abre un documento. Sin embargo, en versiones posteriores, se solicita a los usuarios que habiliten los comandos de macro (es decir, que habiliten la edición/contenido) y los procesos de infección solo se inician si las macros se habilitan manualmente.

Cómo evitar la instalación de malware

Se le recomienda encarecidamente que no abra emails sospechosos o irrelevantes, especialmente aquellos con archivos adjuntos o enlaces presentes en ellos, ya que esto puede provocar una infección grave del sistema. Además, se recomienda utilizar versiones de Microsoft Office publicadas después de 2010.

Los programas más nuevos tienen el modo "Vista protegida", que evita la ejecución automática de comandos macro, sin embargo, las campañas de spam no son la única técnica de distribución de malware.

Otros métodos comunes incluyen la proliferación a través de canales de descarga no confiables (por ejemplo, sitios web de alojamiento de archivos no oficiales y gratuitos, redes de intercambio de igual a igual y otros descargadores de terceros), herramientas de activación ilegales ("cracks") y actualizaciones falsas.

Por lo tanto, es importante descargar solo de fuentes oficiales/verificadas y activar y actualizar programas con herramientas/funciones proporcionadas por desarrolladores genuinos. Tenga instalado y actualizado un paquete antivirus/antiespía de buena reputación. Además, este software debe utilizarse para realizar análisis regulares del sistema y eliminar las amenazas detectadas o potenciales.

Si ya ha abierto el archivo adjunto del virus de email "Google Pay", le recomendamos que ejecute un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto presentado en el mensaje de email "Google Pay":

Subject: Payment Confirmation

Century House

2592 Carolina Avenue

Hartford, 6103

2020-07-27 Transaction Id: 605AA5

$137.26

Item 1

Quantity: 1 Price: $137.26

Receipt is attached

SubTotal

Total

$137.26

$137.26

Archivo adjunto malicioso con el tema de DocuSign, diseñado para infectar sistemas con el ladrón de Taurus distribuido a través de la campaña de spam "Google Pay" ("google_pay_invoice-0161585.doc"):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es el virus por email "Google Pay"?

- PASO 1. Eliminación manual del malware Taurus.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner.

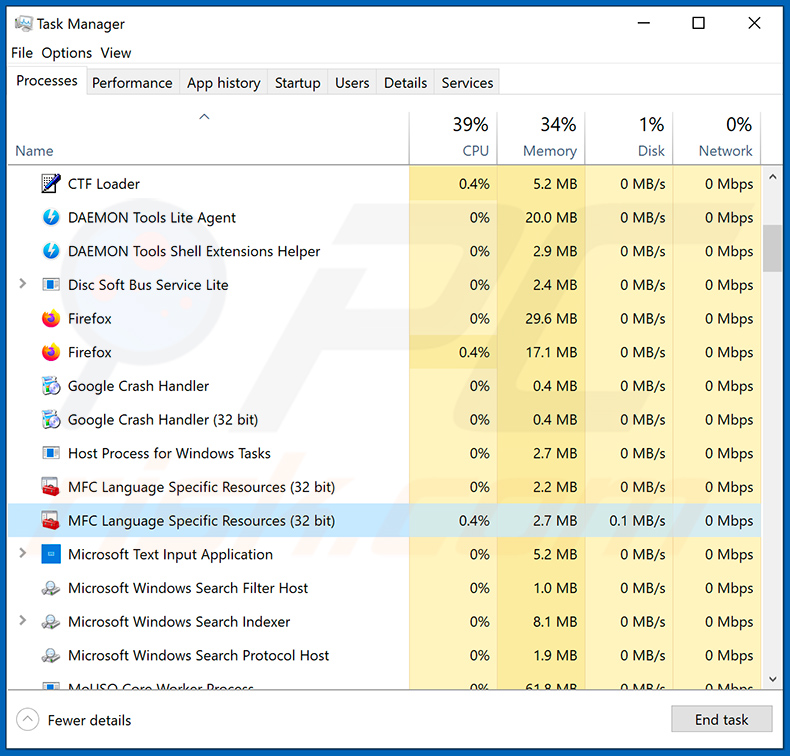

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

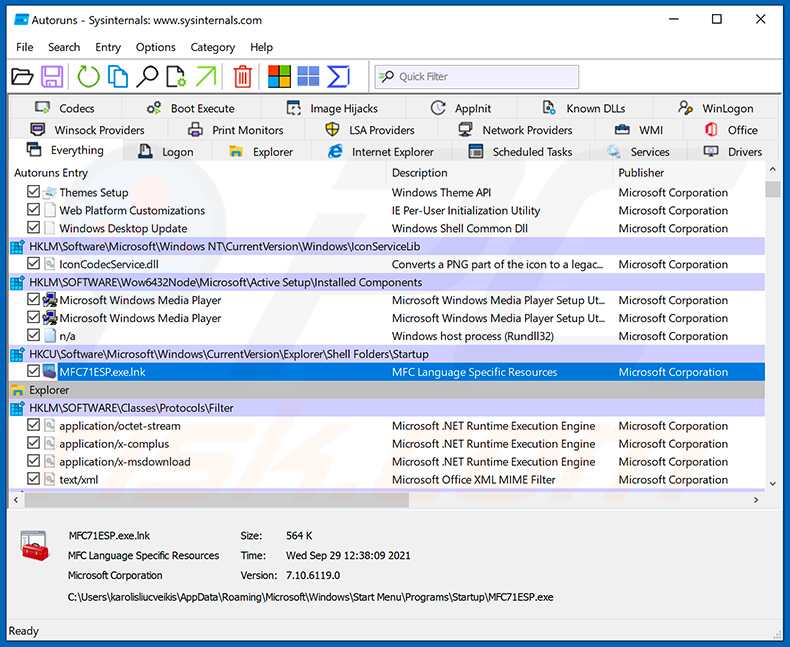

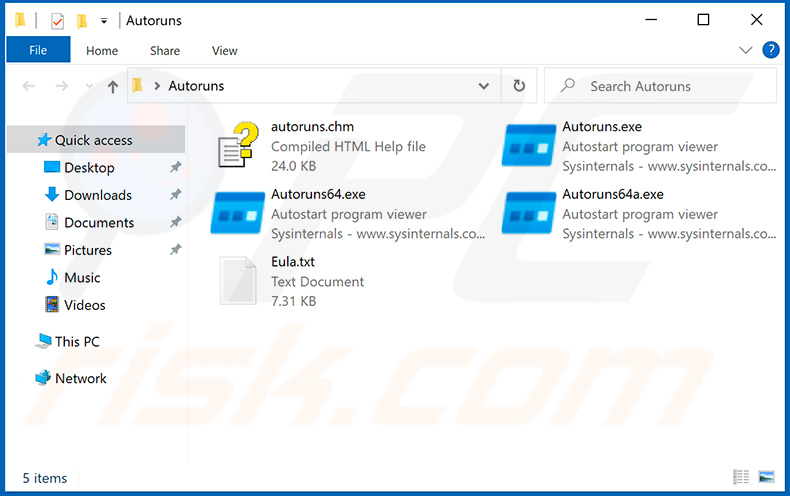

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

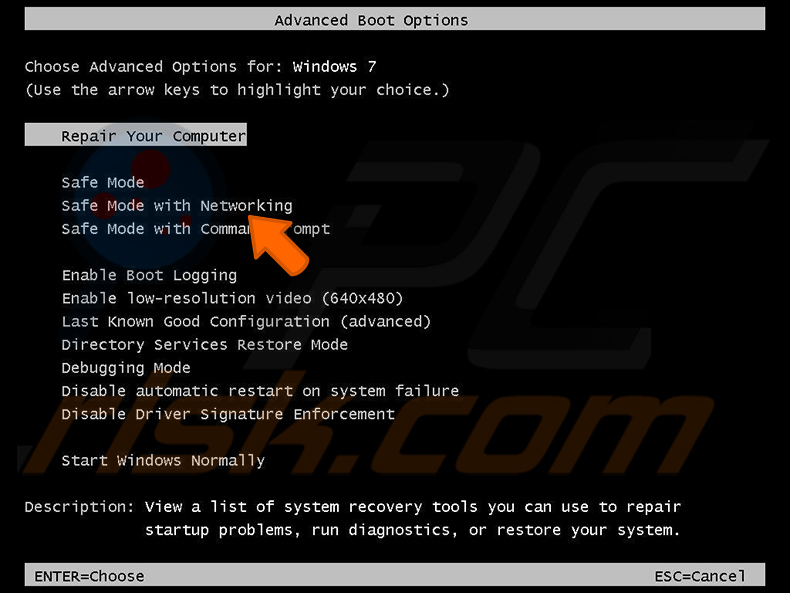

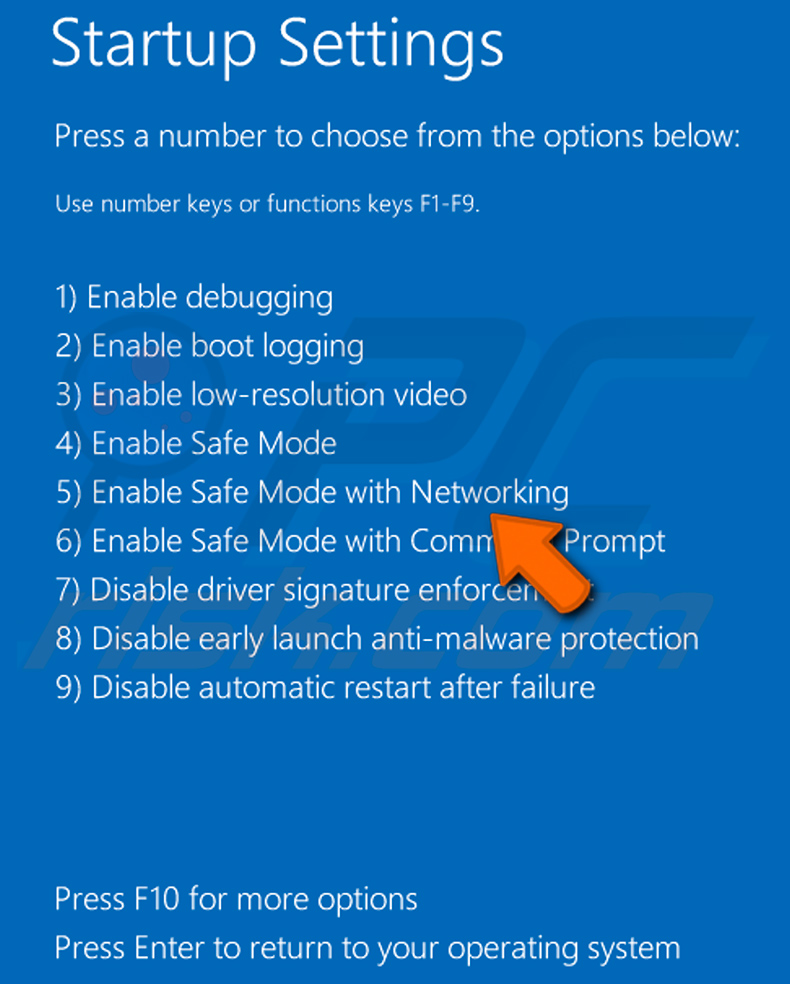

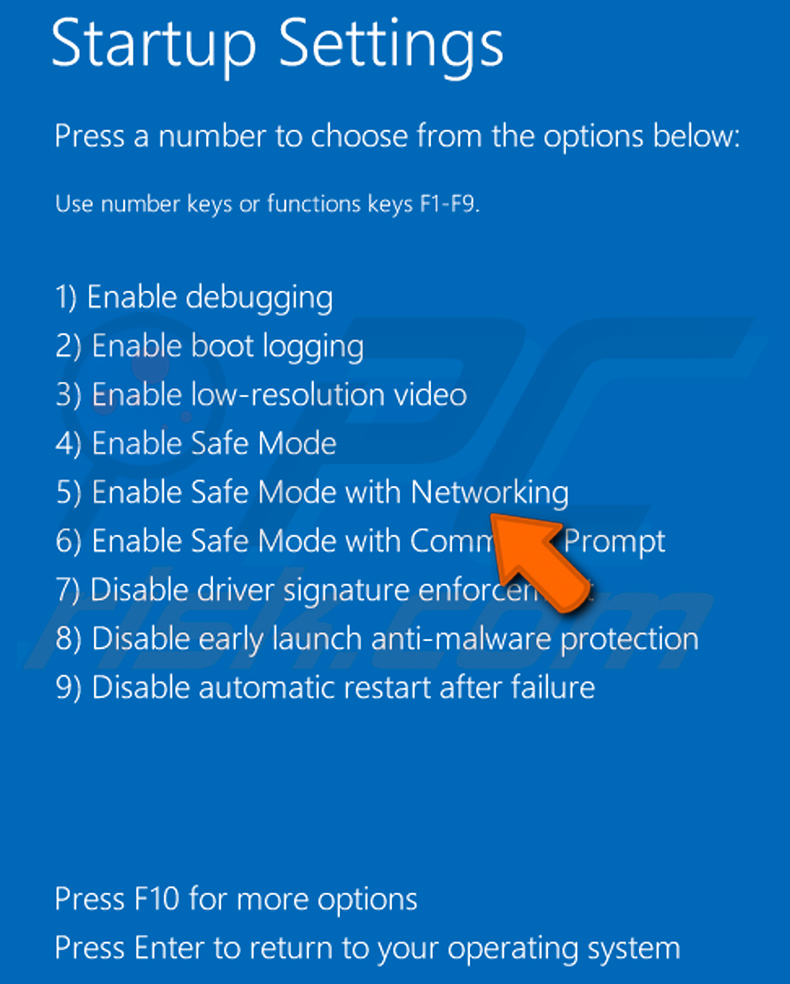

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

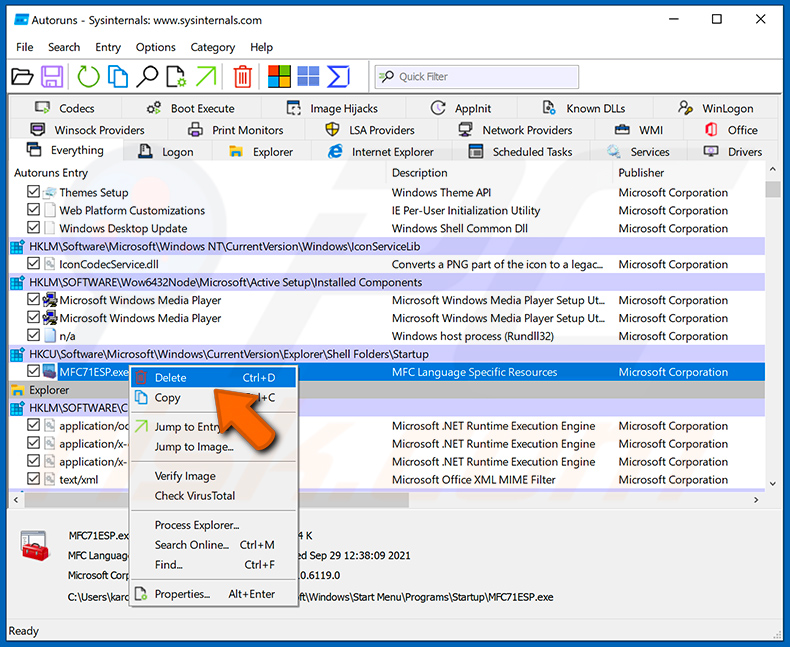

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

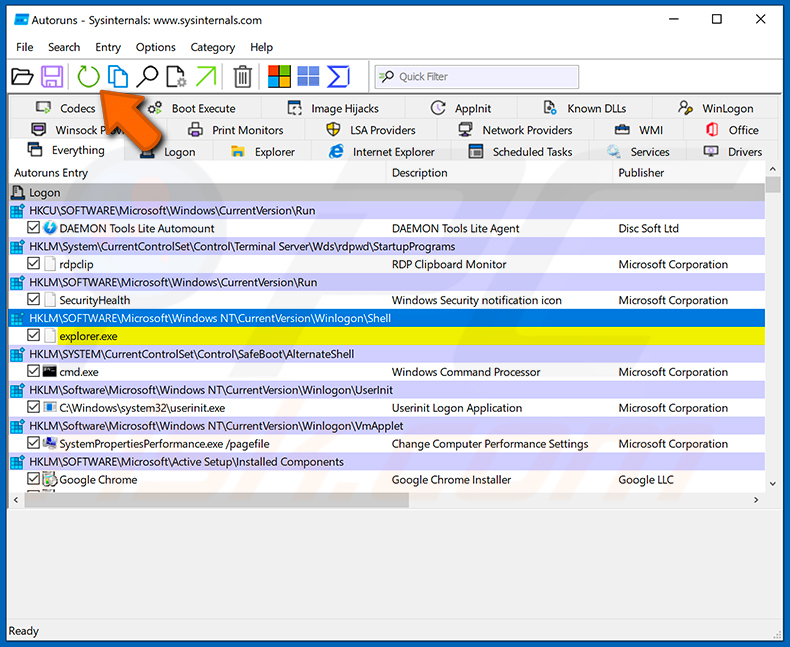

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

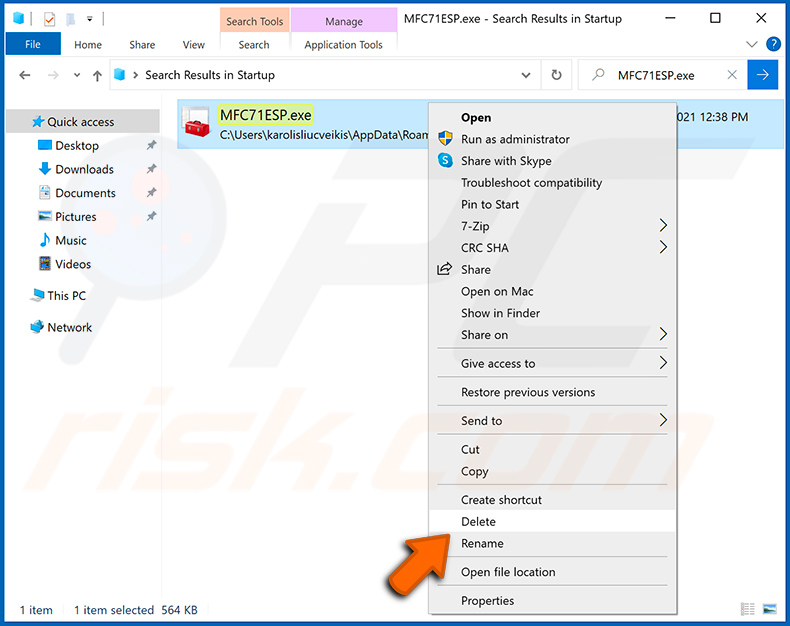

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

Preguntas Frecuentes (FAQ)

¿Por qué recibí este email?

En la mayoría de los casos, los estafadores detrás de emails como este no se dirigen a nadie en particular (estos emails no son personales). Los estafadores envían el mismo email a miles de personas con la esperanza de que alguien caiga en la trampa. Como regla general, sus emails están diseñados para parecer genuinos.

He descargado y abierto un archivo adjunto a este email, ¿está infectada mi computadora?

El propósito de este email es engañar a los destinatarios para que abran un documento malicioso de MS Word y habiliten comandos de macros en él. Si ha abierto ese documento pero no ha habilitado los comandos de macros (edición/contenido), entonces ha evitado la infección.

He leído el email pero dejé el archivo adjunto sin abrir, ¿está mi computadora infectada?

No, abrir un email no puede causar ningún daño. Las computadoras se infectan solo cuando los destinatarios abren archivos o enlaces en emails.

¿Combo Cleaner eliminará las infecciones de malware que estaban presentes en los archivos adjuntos de email?

Sí, Combo Cleaner es capaz de detectar y eliminar casi todas las infecciones de malware conocidas. Dado que el malware de gama alta generalmente se esconde profundamente en el sistema operativo, los usuarios deben escanearlo utilizando un escaneo completo del sistema.

▼ Mostrar discusión.