¿Cómo reconocer estafas como "Start The Conversation With Bad News"?

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es la estafa por email "Start The Conversation With Bad News"?

El propósito de esta estafa por email es engañar a los destinatarios haciéndoles creer que sus computadoras han sido hackeadas y utilizadas para grabar un video íntimo (un video de destinatarios que visitan páginas web para adultos). Por lo general, los estafadores detrás de las estafas de sextorsión exigen un pago por no compartir el video "grabado" (u otro material íntimo).

Estafa "Start The Conversation With Bad News" de sextorsión en detalle

Los estafadores afirman que han colocado un virus troyano en las computadoras de los destinatarios. También afirman que han pirateado sus cuentas de email. Su objetivo es engañar a los destinatarios haciéndoles creer que han grabado videos íntimos y compartirlos con todos los familiares, amigos y colegas en las listas de contactos de los destinatarios.

Los estafadores exigen que se les pague $1370 a la billetera de criptomonedas proporcionada dentro de las 48 horas posteriores a la recepción de este email. No se les debe pagar: no tienen acceso a una computadora, cámara web, historial de navegación o cualquier otra cosa a la que afirman tener acceso.

| Nombre | Start The Conversation With Bad News Email Scam |

| Tipo de Amenaza | Phishing, Scam, Social Engineering, Fraud |

| Falsa Afirmación | Un computador ha sido infectado con un troyano que permite a los estafadores grabar un vídeo íntimo |

| Cantidad del Rescate | $1370 en Bitcoins |

| Dirección de la Criptobilletera del Cibercriminal | 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo |

| Métodos de Distribución | |

| Daño | Pérdida monetaria |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Más ejemplos de estafas por email similares

"I Would Like To Avoid Any Accusations Against You Email Scam", "Im In Possession Of All Of Your Private Data Email Scam", "Unfortunately, There Are Some Bad News For You Email Scam". A veces, estos emails contienen contraseñas antiguas que los destinatarios han utilizado hace algún tiempo. Los estafadores obtienen contraseñas de bases de datos filtradas.

¿Cómo infectan las computadoras las campañas de spam?

Los emails se pueden usar para entregar malware mediante el envío de archivos adjuntos maliciosos o enlaces a páginas web. El propósito de tales emails es engañar a los destinatarios para que ejecuten (abran) un archivo malicioso. La mayoría de los actores de amenazas utilizan documentos maliciosos de MS Office, archivos JavaScript, documentos PDF, archivos de almacenamiento o archivos ejecutables para enviar malware a través de emails.

¿Cómo evitar la instalación de malware?

No abra enlaces ni archivos adjuntos en emails enviados desde direcciones sospechosas (o desconocidas). Especialmente cuando los emails recibidos no son relevantes. Utilice siempre páginas web oficiales y enlaces directos como fuentes para descargar software (o archivos). Nunca utilice herramientas de terceros para actualizar o activar el software instalado. Debe lograrse utilizando herramientas proporcionadas por los desarrolladores de software oficiales.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Apariencia del email sextorsión "Start The Conversation With Bad News":

Texto presentado en el email:

Subject: Don't forget to pay the tax within 2 days!

Hi. How are you?

I know, it's unpleasant to start the conversation with bad news, but I have no choice.

Few months ago, I have gained access to your devices that used by you for internet browsing.

Afterwards, I could track down all your internet activities.Here is the history of how it could become possible:

At first, I purchased from hackers the access to multiple email accounts (nowadays, it is a really simple thing to do online).

As result, I could easily log in to your email account (-).One week later, I installed Trojan virus in Operating Systems of all devices of yours, which you use to open email.

Frankly speaking, it was rather straightforward (since you were opening the links from your inbox emails).

Everything ingenious is quite simple. (o_0)!My software enables me with access to all controllers inside devices of yours, like microphone, keyboard and video camera.

I could easily download to my servers all your private info, including the history of web browsing and photos.

I can effortlessly gain access to all your messengers, social networks accounts, emails, contact list as well as chat history.

Virus of mine constantly keeps refreshing its signatures (because it is driver-based), and as result remains unnoticed by your antivirus.Hence, you can already guess why I stayed undetected all this while.

As I was gathering information about you, I couldn't help but notice that you are also a true fan of adult-content websites.

You actually love visiting porn sites and browsing through kinky videos, while pleasuring yourself.

I could make a few dirty records with you in the main focus and montaged several videos showing the way you reach orgasm while masturbating with joy.If you are still uncertain regarding the seriousness of my intentions,

it only requires several mouse clicks for me to forward your videos to all your relatives, as well as friends and colleagues.

I can also make those vids become accessible by public.

I honestly think that you do not really want that to happen, considering the peculiarity of videos you like to watch,

(you obviously know what I mean) all that kinky content can become a reason of serious troubles for you.However, we can still resolve this situation in the following manner:

Everything you are required to do is a single transfer of $1370 USD to my account (or amount equivalent to bitcoin depending on exchange rate at the moment of transfer),

and once the transaction is complete, I will straight away remove all the dirty content exposing you.

After that, you can even forget that you have come across me. Moreover, I swear that all the harmful software will be removed from all devices of yours as well.

Make no doubt that I will fulfill my part.This is really a great deal that comes at a reasonable price, given that I have used quite a lot of energy to check your profile as well as traffic over an extended period of time.

If you have no idea about bitcoin purchase process - it can be straightforwardly done by getting all the necessary information online.Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo

You should complete the abovementioned transfer within 48 hours (2 days) after opening this email.

The following list contains actions you should avoid attempting:

#Do not try replying my email (email in your inbox was generated by me alongside with return email address).

#Do not try calling police as well as other security forces. In addition, abstain from sharing this story with your friends.

After I find out (be sure, I can easily do that, given that I keep complete control of all your devices) - your kinky video will end up being available to public right away.

#Do not try searching for me - there is absolutely no reason to do that. Moreover, all transactions in cryptocurrency are always anonymous.

#Do not try reinstalling the OS on your devices or throwing them away. It is pointless as well, since all your videos have already been uploaded to remote servers.The following list contains things you should not be worried about:

#That your money won't reach my account.

- Rest assured, the transactions can be tracked, hence once the transaction is complete,

I will know about it, because I continuously observe all your activities (my trojan virus allows me to control remotely your devices, same as TeamViewer).

#That I still will share your kinky videos to public after you complete money transfer.

- Trust me, it's pointless for me to continue troubling your life. If I really wanted, I would make it happen already!Let's make this deal in a fair manner!

Owh, one more thing...in future it is best that you don't involve yourself in similar situations any longer!

One last advice from me - recurrently change all your passwords from all accounts.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Estafa sextorsión "Start The Conversation With Bad News"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

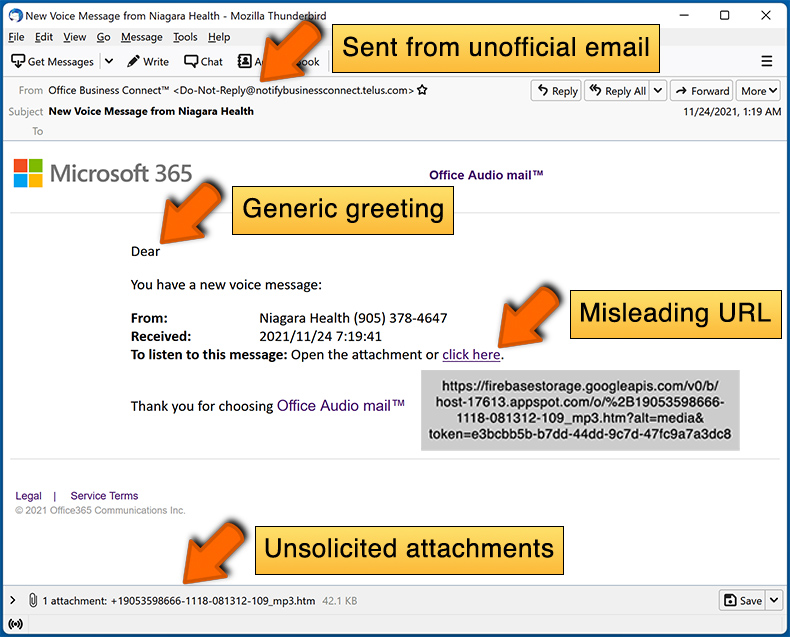

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas Frecuentes (FAQ)

¿Por qué recibí este email?

Los estafadores detrás de las estafas de sextorsión (u otras estafas por email) envían la misma email a miles de destinatarios. Por lo general, no se dirigen a nadie en particular y utilizan direcciones de email obtenidas de bases de datos filtradas.

¿Mi computadora ha sido realmente hackeada y el remitente tiene alguna información?

No, su computadora no ha sido hackeada, comprometida o infectada. Cuando los estafadores afirman que han pirateado (o infectado una computadora), solo intentan asustar a las víctimas para que realicen un pago o realicen otras acciones.

¿Cómo obtuvieron los ciberdelincuentes mi contraseña de email?

Si un email contiene una contraseña, es probable que los estafadores la hayan obtenido después de una violación de datos. Además, los estafadores podrían haber obtenido una contraseña de una página web de phishing donde otros ciberdelincuentes la divulgaron.

He enviado criptomonedas a la dirección presentada en dicho email, ¿puedo recuperar mi dinero?

Es muy poco probable. En la mayoría de los casos, las transacciones con criptomonedas son prácticamente imposibles de rastrear, lo que significa que las personas que han sido estafadas no pueden recuperar las criptomonedas transferidas.

¿Es posible infectar una computadora abriendo un email?

No, abrir un email por sí solo es completamente inofensivo. Los destinatarios infectan las computadoras haciendo clic en enlaces o abriendo archivos adjuntos.

¿Eliminará Combo Cleaner las infecciones de malware que estaban presentes en los archivos adjuntos de email?

Sí, Combo Cleaner puede detectar y eliminar casi todas las infecciones de malware conocidas. Para eliminar el malware de alta gama de las computadoras infectadas, es necesario ejecutar un análisis completo del sistema.

▼ Mostrar discusión.