¿Cómo evitar la instalación de malware como el troyano bancario Octo?

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Octo?

Octo es el nombre del malware de Android, un troyano bancario dirigido a los usuarios de Android. Octo es bastante similar a otro troyano bancario llamado ExobotCompact que estuvo activo hasta 2018 y se dirigía a instituciones financieras.

Troyano bancario Octo en detalle

El troyano bancario Octo tiene una capacidad de acceso remoto y utiliza técnicas anti-detección y anti-eliminación. La capacidad de acceso remoto permite a los ciberdelincuentes detrás de Octo realizar fraudes en el dispositivo (para iniciar transacciones desde el dispositivo infectado). Sin embargo, esto no puede suceder sin que los usuarios habiliten los Servicios de Accesibilidad.

Se sabe que Octo puede capturar el contenido de la pantalla en tiempo real, realizar ataques de superposición en aplicaciones bancarias y otras, y registrar pulsaciones de teclas. Estas funciones permiten a los atacantes capturar las credenciales ingresadas, un patrón de bloqueo o PIN utilizado para desbloquear el dispositivo y páginas web en el navegador Chrome. Además, les permiten recopilar información sobre los elementos en los que se hizo clic (y capturar todos los clics/toques realizados con el dispositivo) y robar contactos.

Además, el malware Octo puede recibir comandos del servidor C2 para bloquear notificaciones automáticas de aplicaciones específicas, deshabilitar y habilitar la interceptación de SMS, detener el troyano, abrir páginas web, mostrar notificaciones automáticas, iniciar aplicaciones, enviar mensajes de texto y más.

| Nombre | Malware bancario Octo |

| Tipo de Amenaza | Android malware, aplicación maliciosa, aplicación no deseada. |

| Nombres de Detección | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.BankBot.Coper.773), ESET-NOD32 (una variante de Android/TrojanDropper.Agent.JFX), Kaspersky (HEUR:Trojan-Dropper.AndroidOS.Agent.sm), Lista Completa (VirusTotal) |

| Síntomas | Pérdida de acceso a las cuentas personales (banca y otras apps), mensajes SMS enviados, notificaciones push detenidas. |

| Métodos de Distribución | Aplicaciones maliciosas en Google Play Store, anuncios online, ingeniería social, páginas web maliciosas. |

| Daño | Robo de información personal (mensajes privados, inicios de sesión/contraseñas, etc.), disminución del rendimiento del dispositivo, grandes pérdidas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas podrían abusar de las aplicaciones de comunicación). |

| Eliminación de Malware (Android) | Para eliminar las infecciones de malware, nuestros investigadores de seguridad recomiendan analizar su dispositivo Android con software anti-malware legítimo. Nosotros recomendamos Avast, Bitdefender, ESET o Malwarebytes. |

Octo troyano bancario en general

Octo es un malware peligroso que pone en riesgo tanto las aplicaciones bancarias como todas las demás aplicaciones instaladas en el dispositivo Android infectado. Puede leer el contenido de cualquier aplicación que se muestre en la pantalla. Más ejemplos de troyanos bancarios para Android son Escobar, Xenomorph y Medusa.

¿Cómo se infiltró Octo en mi dispositivo?

El troyano bancario Octo se distribuye a través de páginas web maliciosas y aplicaciones instaladoras (por ejemplo, "Fast Cleaner", "Pocket Screencaster") en Google Play Store. Además, Octo se distribuye utilizando actualizaciones de software falsas (por ejemplo, Google Chrome, actualización de Play Store). Octo es banca de alquiler, lo que significa que puede ser utilizado por numerosos autores de amenazas que mantienen diferentes campañas (usando diferentes métodos para distribuir este malware).

¿Cómo evitar la instalación de malware?

Obtenga software antivirus y proteja su dispositivo de ataques de virus. No descargue aplicaciones sospechosas (por ejemplo, aplicaciones con un recuento bajo de reseñas). Utilice siempre fuentes legítimas para descargar archivos y aplicaciones. Inspeccione las aplicaciones (lea sus reseñas) antes de descargarlas.

No abra enlaces en emails o mensajes de texto sospechosos. No confíe en los anuncios y notificaciones que se muestran en páginas web dudosas.

Administración del troyano bancario Octo:

Menú rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo deshabilitar las notificaciones del navegador en el navegador web Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo deshabilitar las notificaciones del navegador en el navegador web Firefox?

- ¿Cómo reiniciar el navegador web Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo Seguro"?

- ¿Cómo comprobar el uso de la batería de las aplicaciones?

- ¿Cómo verificar el uso de datos de las aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo deshabilitar aplicaciones que tienen privilegios de administrador?

Elimina el historial de navegación del navegador web Chrome:

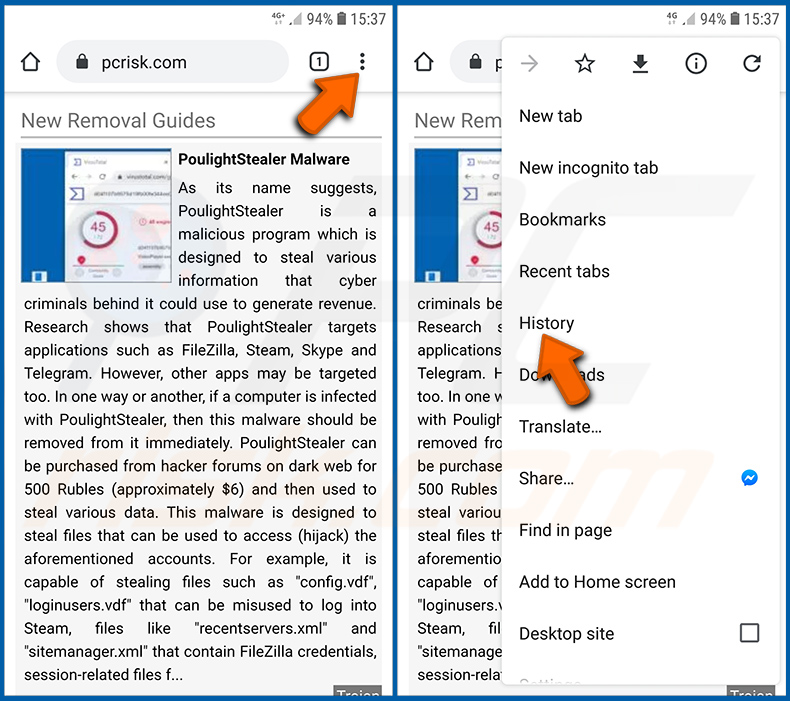

Toque el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Toque "Borrar datos de navegación", seleccione la pestaña "AVANZADO", elija el rango de tiempo y los tipos de datos que desea eliminar y toque "Borrar datos".

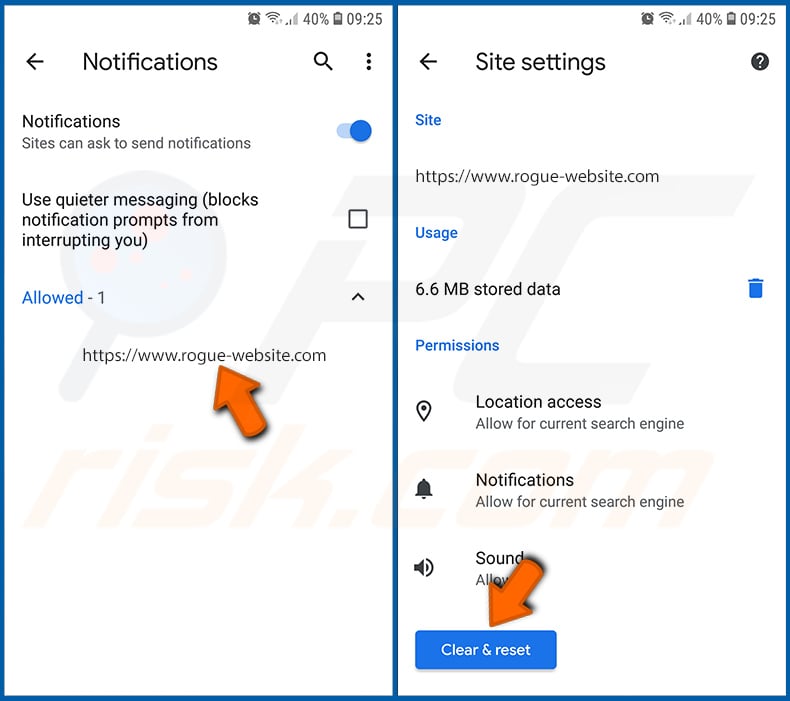

Desactive las notificaciones del navegador en el navegador web Chrome:

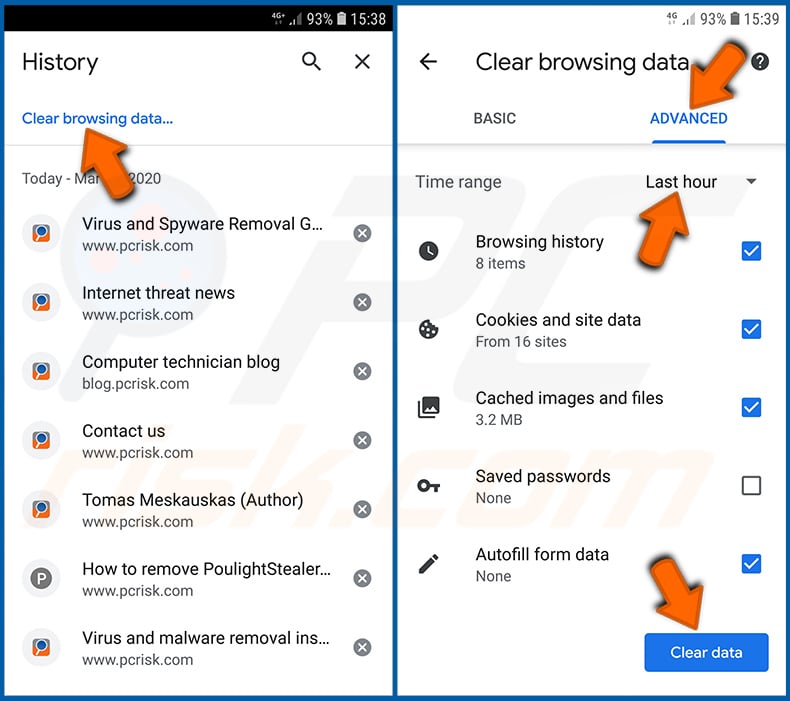

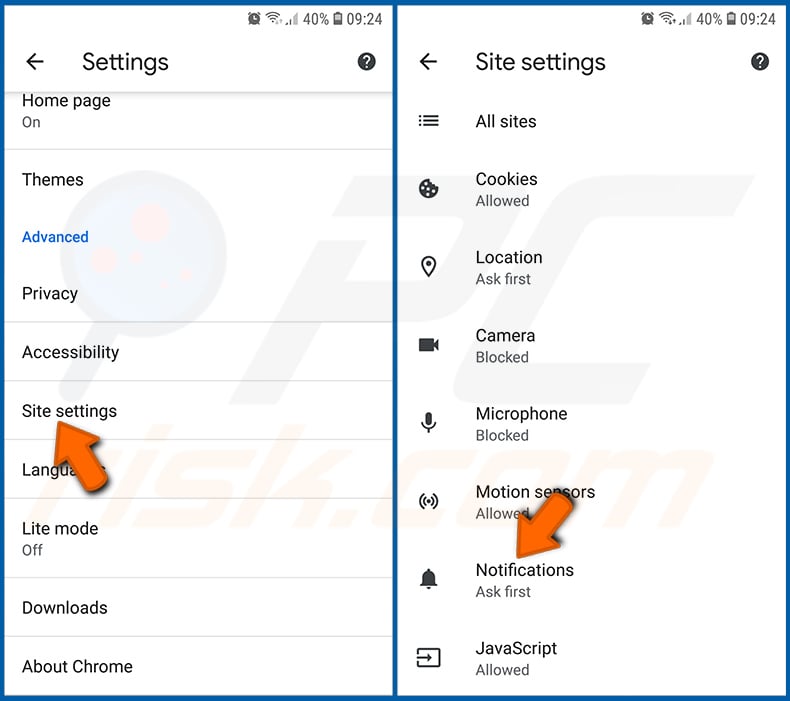

Toque el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable abierto.

Desplácese hacia abajo hasta que vea la opción "Configuración del sitio" y tóquela. Desplácese hacia abajo hasta que vea la opción "Notificaciones" y tóquela.

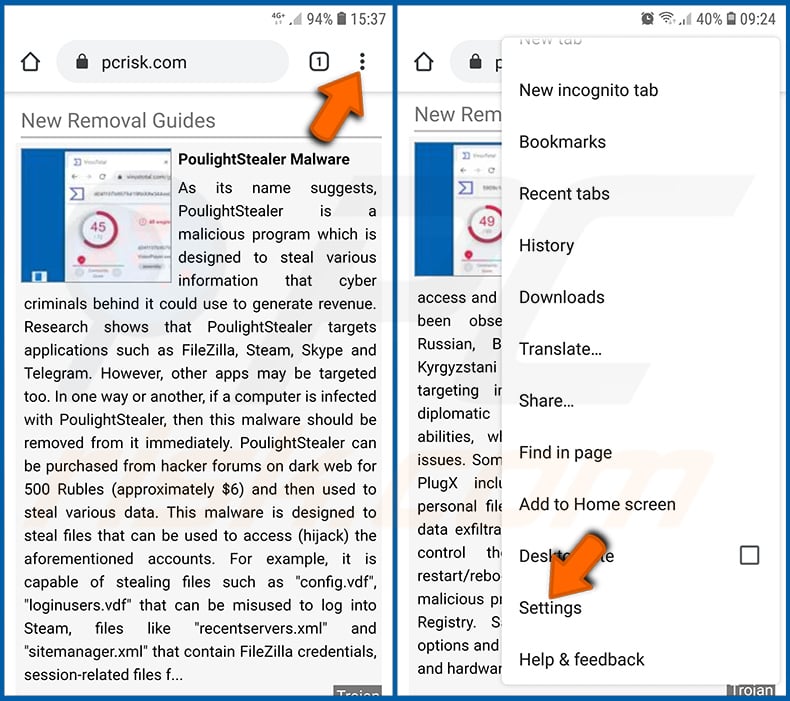

Busque los sitios web que envían notificaciones del navegador, tóquelos y haga clic en "Borrar y restablecer". Esto eliminará los permisos otorgados a estos sitios web para enviar notificaciones. Sin embargo, una vez que visite el mismo sitio nuevamente, es posible que solicite un permiso nuevamente. Puede elegir si desea otorgar estos permisos o no (si elige rechazar el sitio web irá a la sección "Bloqueado" y ya no le pedirá el permiso).

Restablezca el navegador web Chrome:

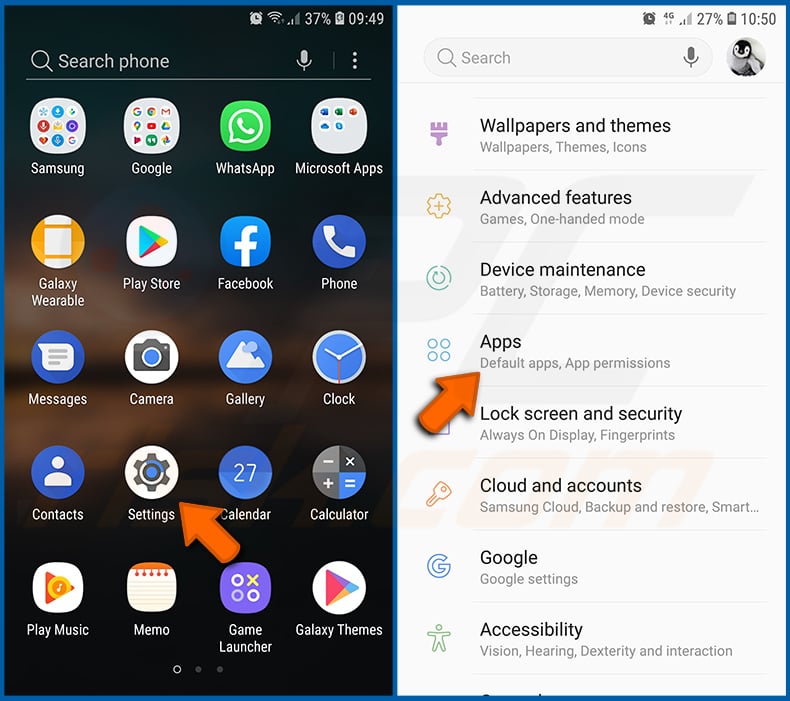

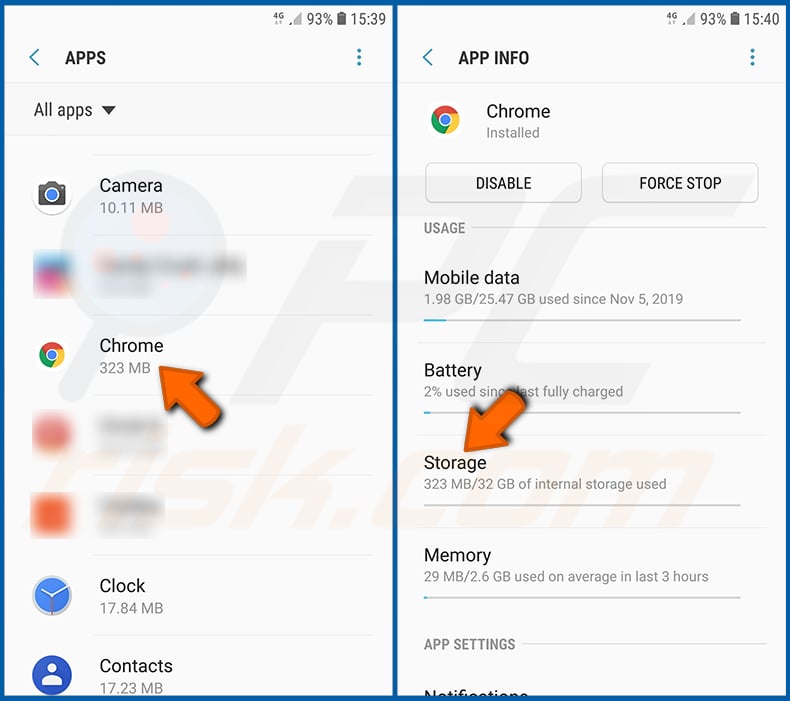

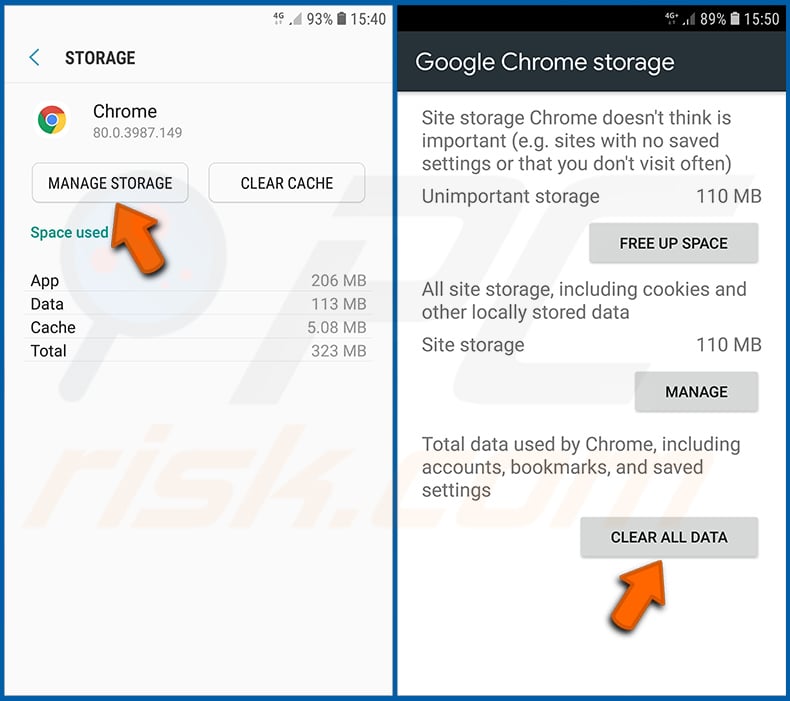

Vaya a "Configuración", baje hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta encontrar la aplicación "Chrome", selecciónela y toque la opción "Almacenamiento".

Toque "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción presionando "Aceptar". Tenga en cuenta que reiniciar el navegador eliminará todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas, el historial de navegación, las configuraciones no predeterminadas y otros datos guardados. También tendrá que volver a iniciar sesión en todos los sitios web.

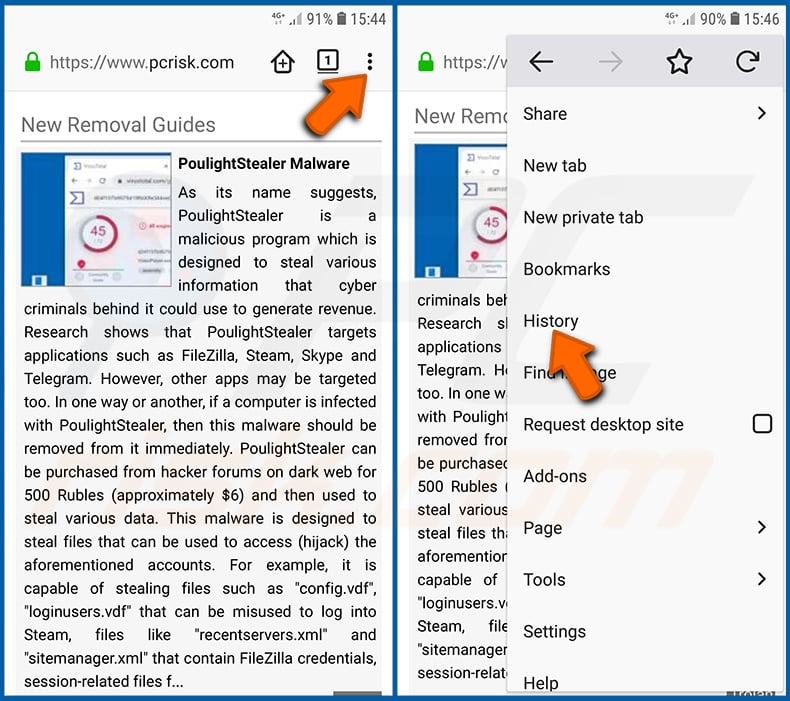

Elimina el historial de navegación del navegador web Firefox:

Toque el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Desplácese hacia abajo hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y toque "BORRAR DATOS".

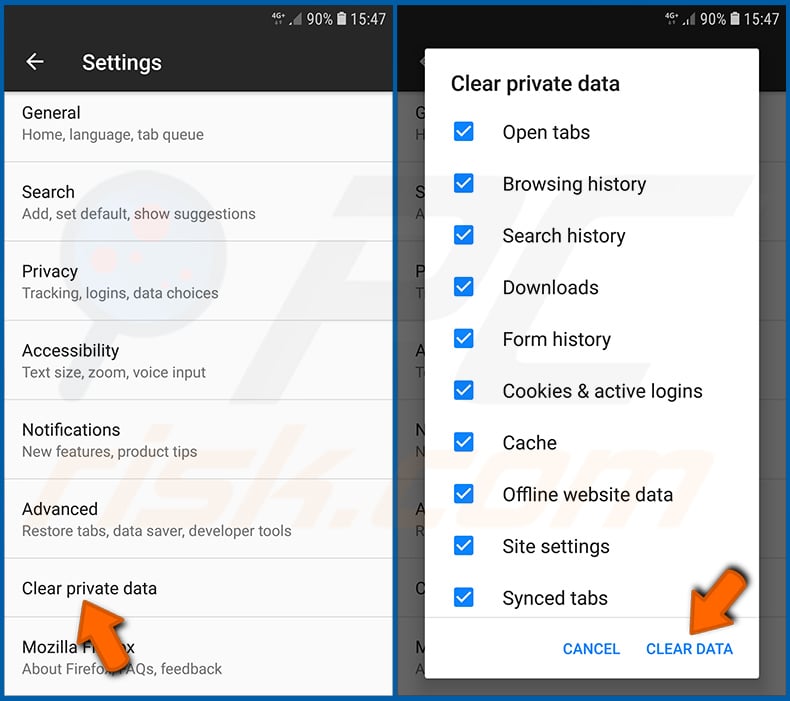

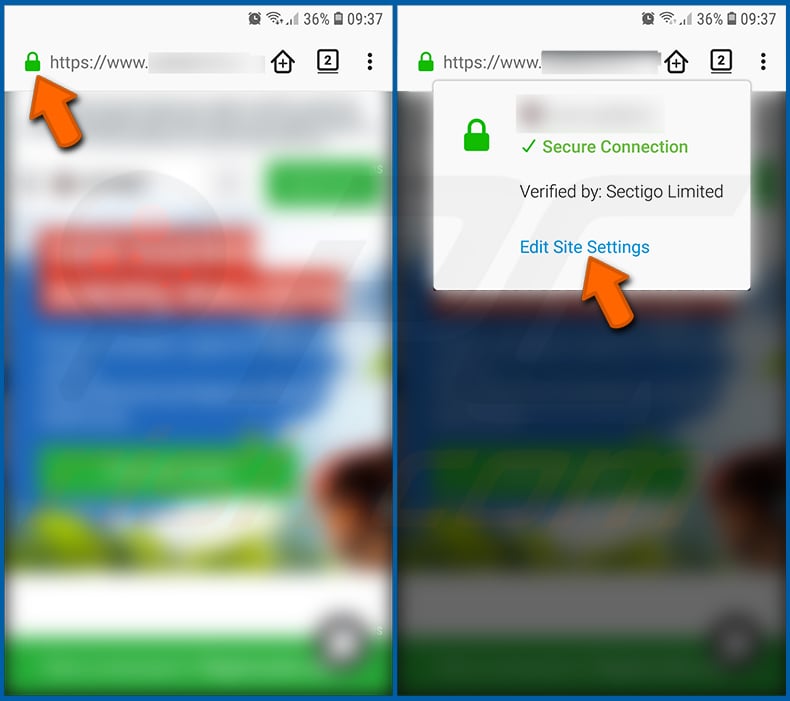

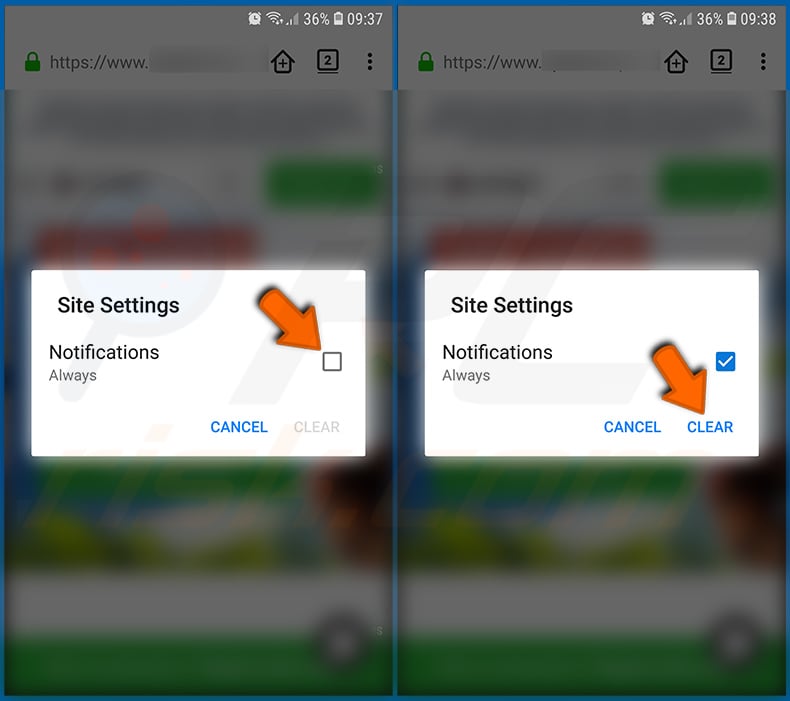

Desactive las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que envía notificaciones del navegador, toque el icono que se muestra a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, opte por la opción "Notificaciones" y toque "BORRAR".

Reinicie el navegador web Firefox:

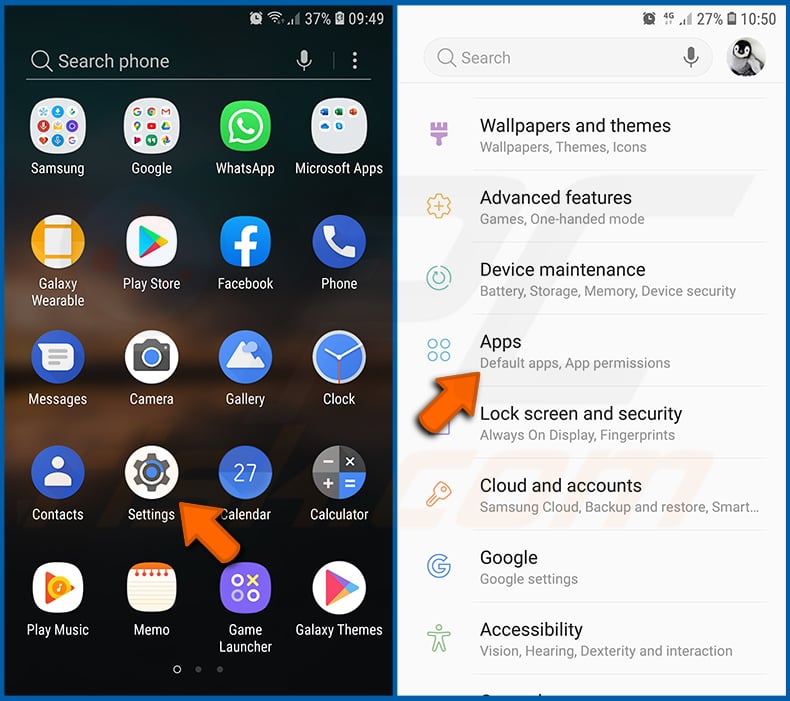

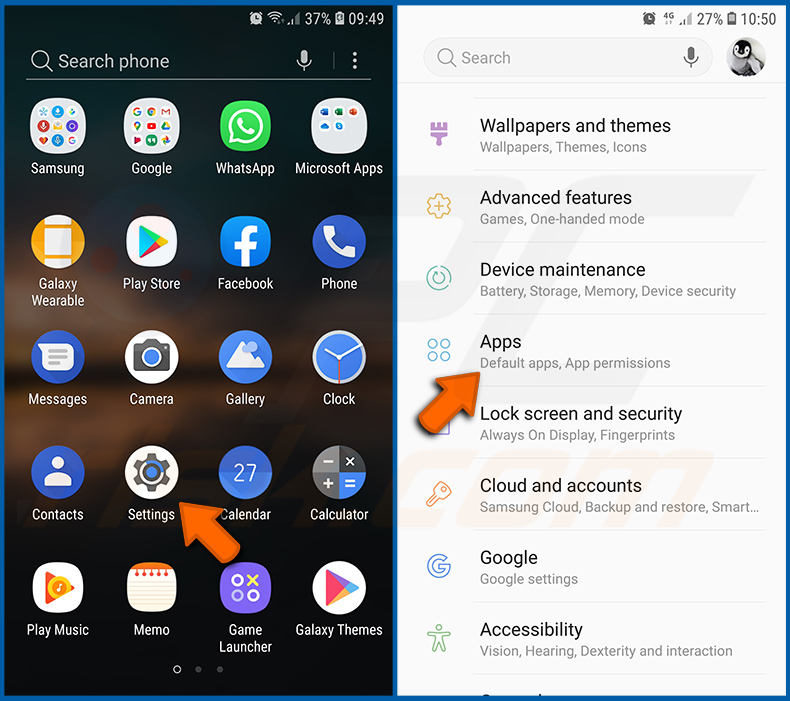

Vaya a "Configuración", baje hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta encontrar la aplicación "Firefox", selecciónela y toque la opción "Almacenamiento".

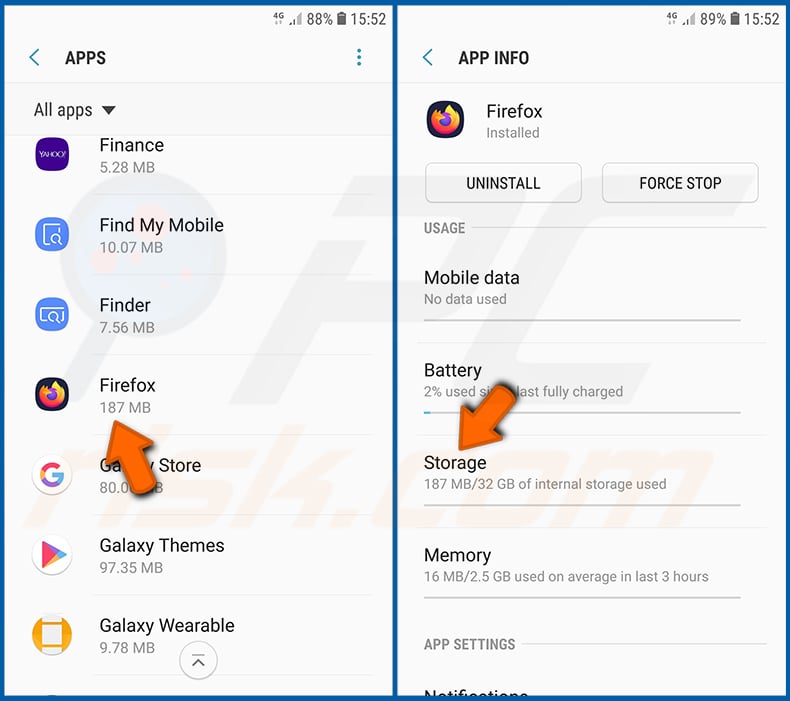

Toque "BORRAR DATOS" y confirme la acción grabando "BORRAR". Tenga en cuenta que reiniciar el navegador eliminará todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas, el historial de navegación, las configuraciones no predeterminadas y otros datos guardados. También tendrá que volver a iniciar sesión en todos los sitios web.

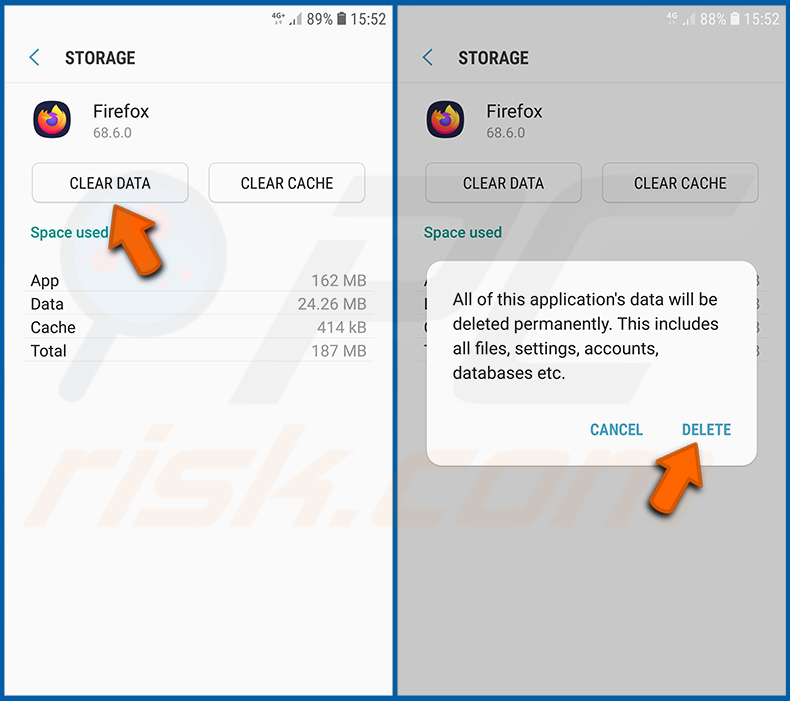

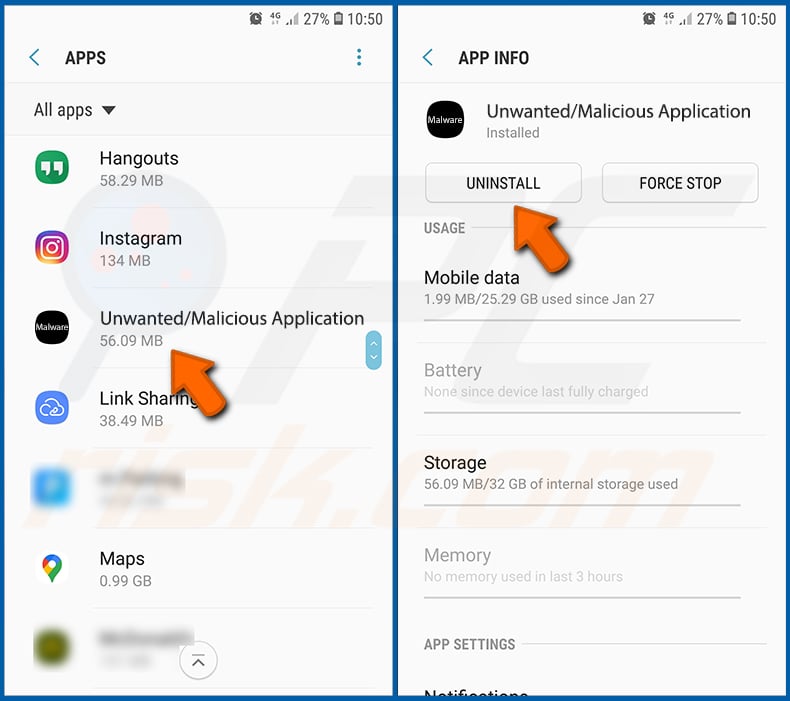

Desinstale aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Configuración", baje hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada o maliciosa, selecciónela y toque "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (como por ejemplo, aparece un mensaje de error), debe intentar utilizar el "Modo Seguro".

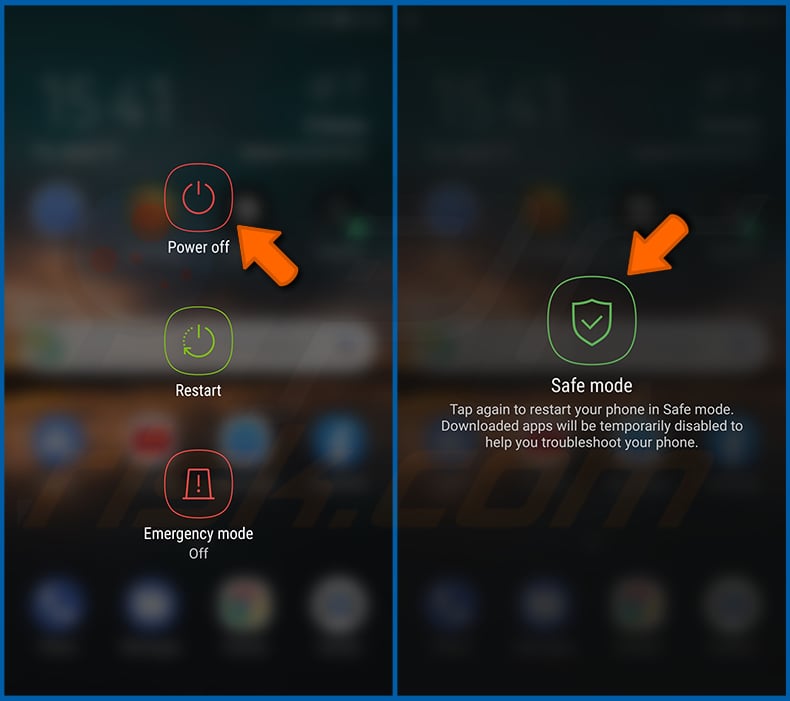

Inicie el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver varios problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden que los usuarios lo hagan cuando el dispositivo está funcionando "normalmente").

Presione el botón "Encendido" y manténgalo presionado hasta que vea la pantalla "Apagar". Toque el icono "Apagar" y manténgalo presionado. Después de unos segundos, aparecerá la opción "Modo Seguro" y podrá ejecutarla reiniciando el dispositivo.

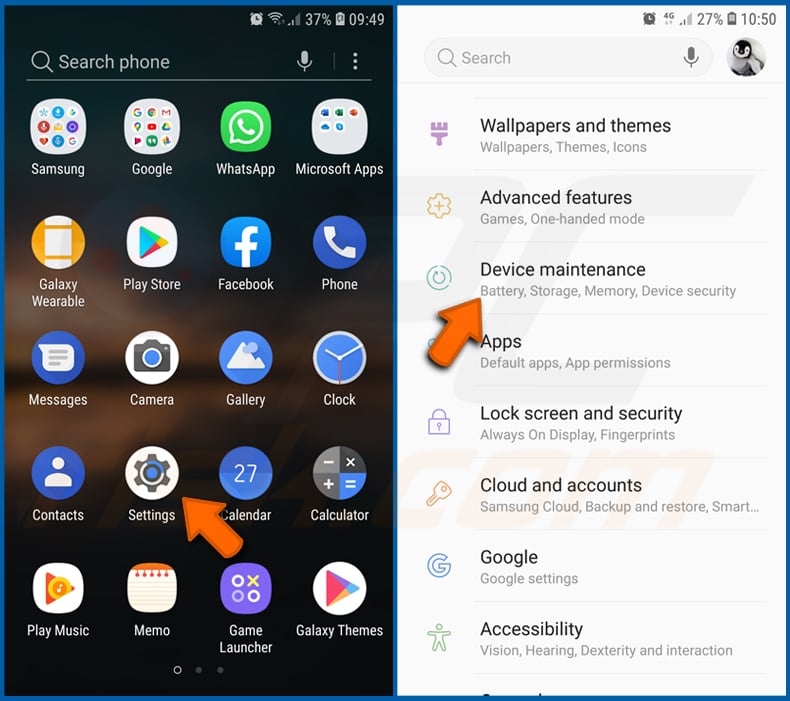

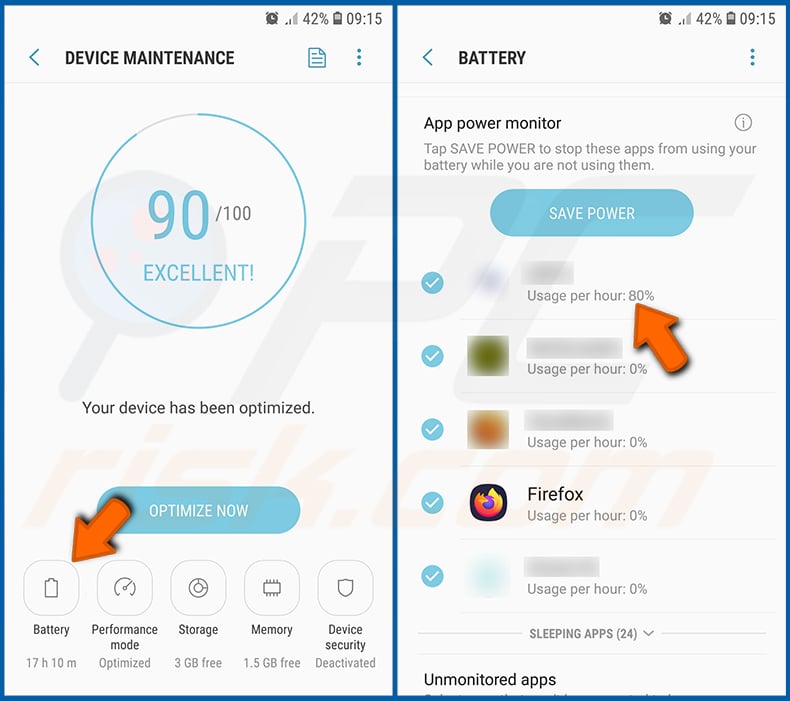

Verifique el uso de la batería de las aplicaciones:

Vaya a "Configuración", baje hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Toque "Batería" y verifique el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para usar la menor cantidad de energía posible, brindando la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

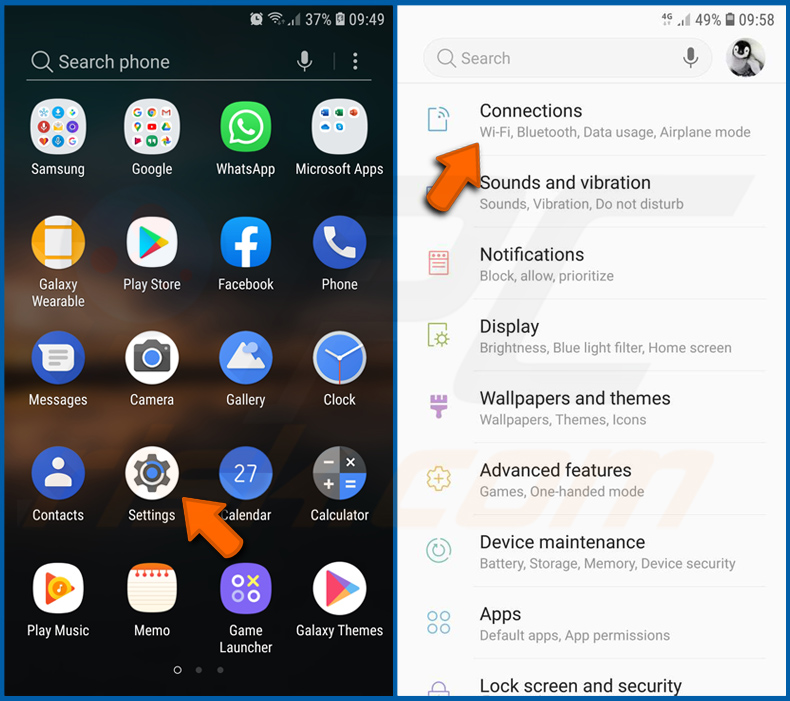

Verifique el uso de datos de las aplicaciones:

Vaya a "Configuración", baje hasta que vea "Conexiones" y tóquelo.

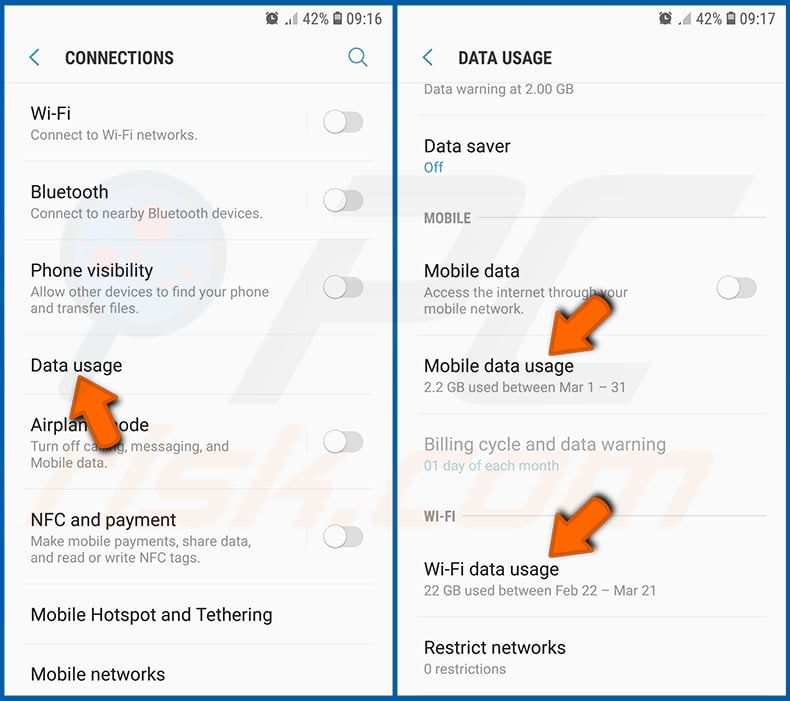

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un gran uso de datos puede indicar la presencia de aplicaciones maliciosas. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar cuando el dispositivo está conectado únicamente a una red inalámbrica. Por esta razón, debe verificar el uso de datos móviles y Wi-Fi.

Si encuentra una aplicación que usa una gran cantidad de datos a pesar de que nunca la usa, le recomendamos encarecidamente que la desinstale lo antes posible.

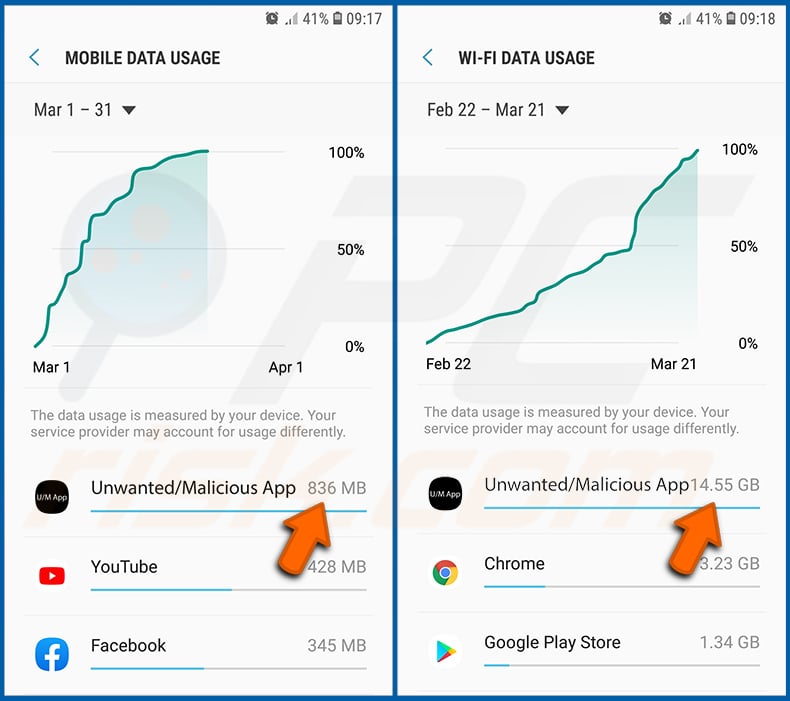

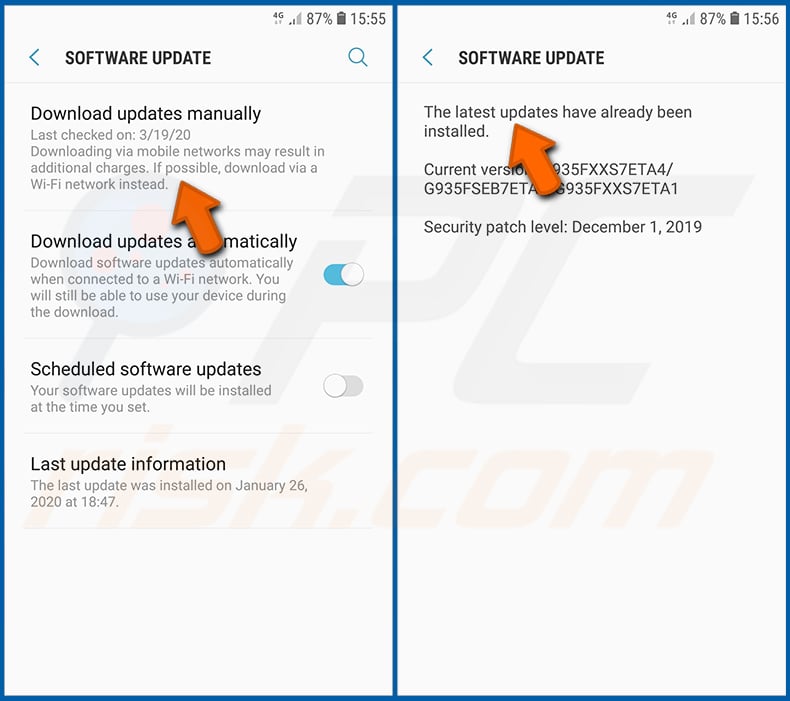

Instale las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica en lo que respecta a la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y errores de los que pueden abusar los ciberdelincuentes. Un sistema desactualizado es mucho más vulnerable, por lo que siempre debe asegurarse de que el software de su dispositivo esté actualizado.

Vaya a "Configuración", baje hasta que vea "Actualización de software" y tóquelo.

Toca "Descargar actualizaciones manualmente" y comprueba si hay actualizaciones disponibles. Si es así, instálelos inmediatamente. También recomendamos habilitar la opción "Descargar actualizaciones automáticamente": permitirá que el sistema le notifique una vez que se publique una actualización y/o la instale automáticamente.

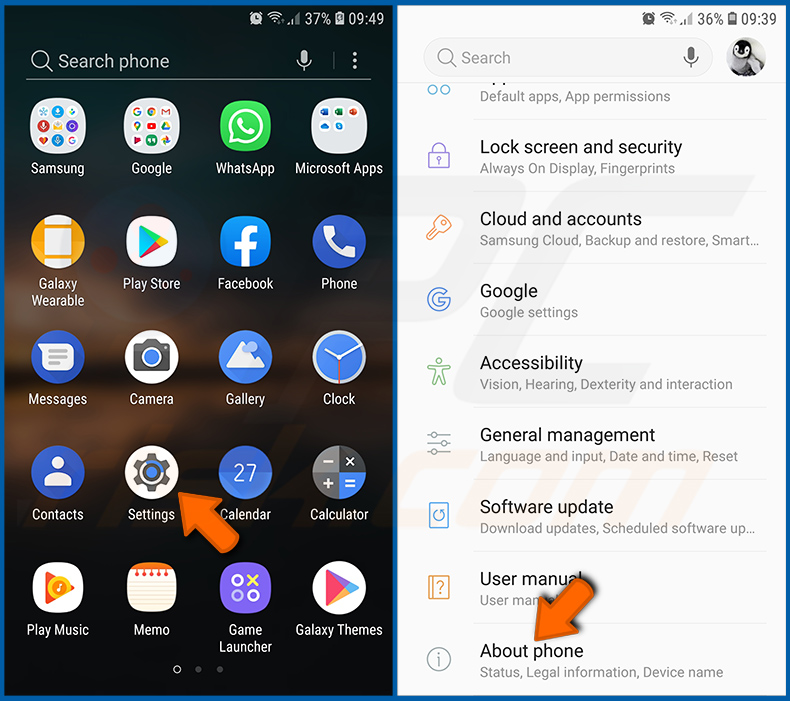

Restablezca el sistema a su estado predeterminado:

Realizar un "Restablecimiento de fábrica" es una buena manera de eliminar todas las PUAs, restaurar la configuración del sistema a los valores predeterminados y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos dentro del dispositivo, incluidas fotos, archivos de video/audio, números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado original.

También puede restaurar la configuración básica del sistema y/o simplemente la configuración de red.

Vaya a "Configuración", baje hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora elija la acción que desea realizar:

"Restablecer configuración": restablece todas las configuraciones del sistema a sus valores predeterminados.

"Restablecer configuración de red": restablece todas las configuraciones relacionadas con la red a sus valores predeterminados.

"Restablecimiento de datos de fábrica": restablece todo el sistema y elimina por completo todos los datos almacenados.

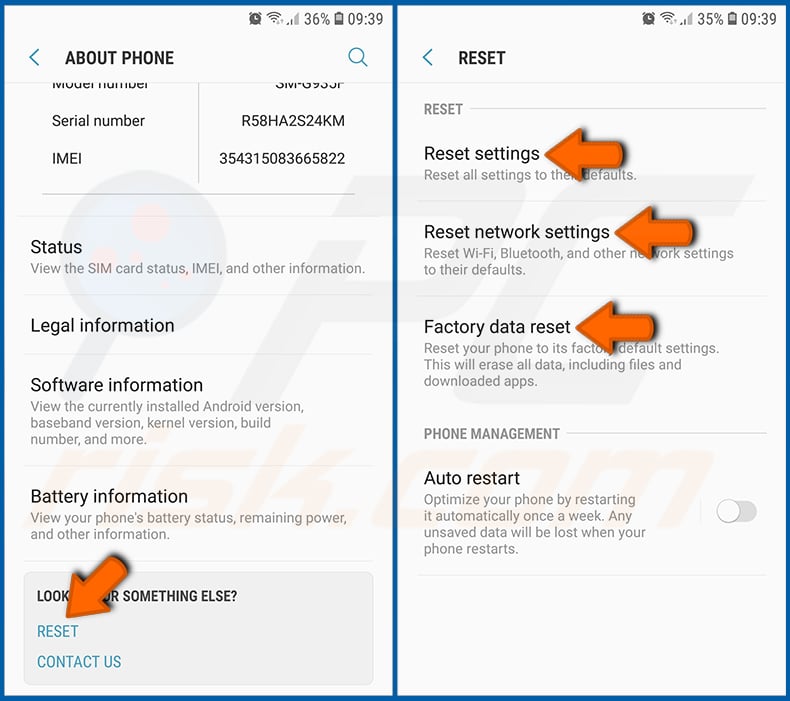

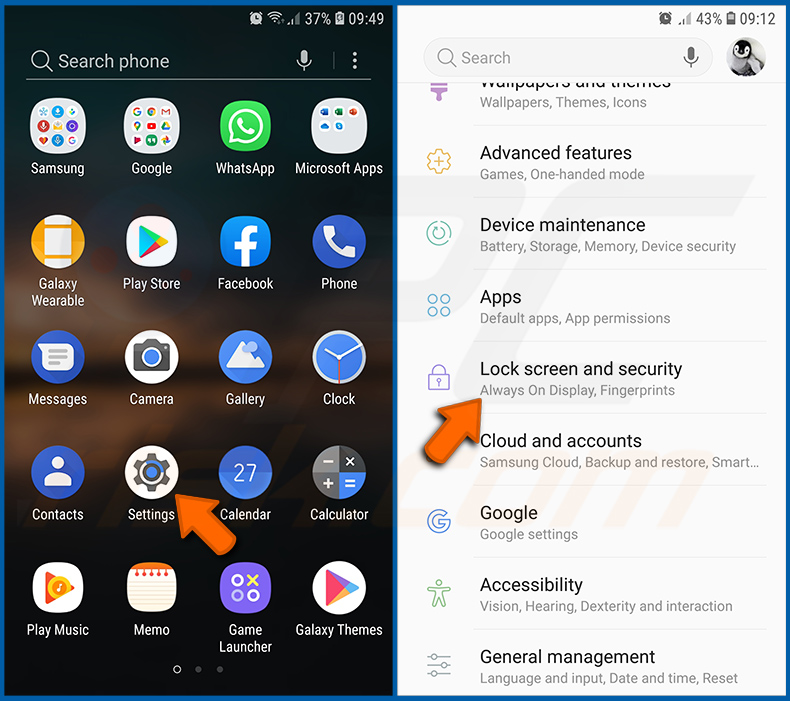

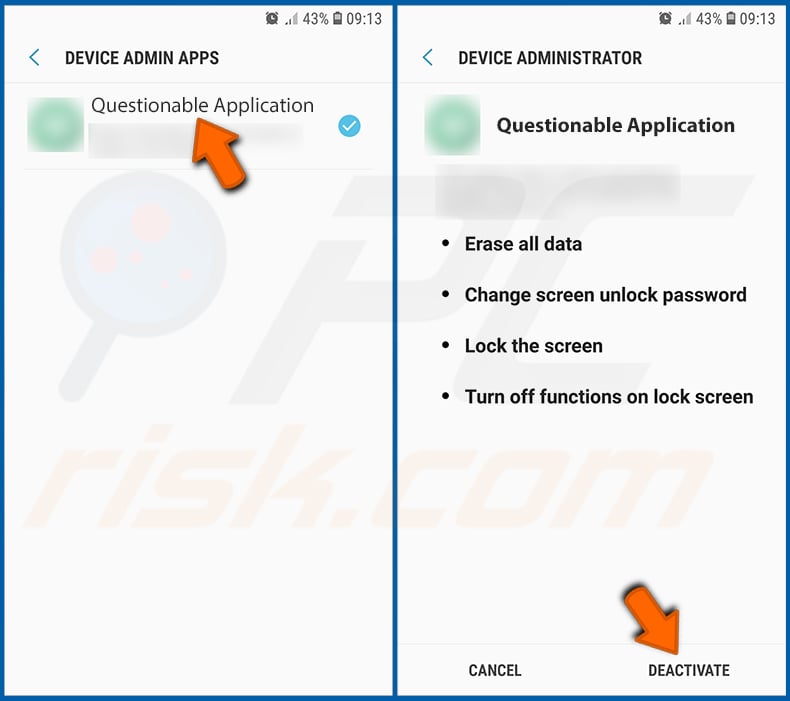

Deshabilite las aplicaciones que tienen privilegios de administrador:

Si una aplicación malintencionada obtiene privilegios de administrador, puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible, siempre debe verificar qué aplicaciones tienen tales privilegios y deshabilitar las que no deberían.

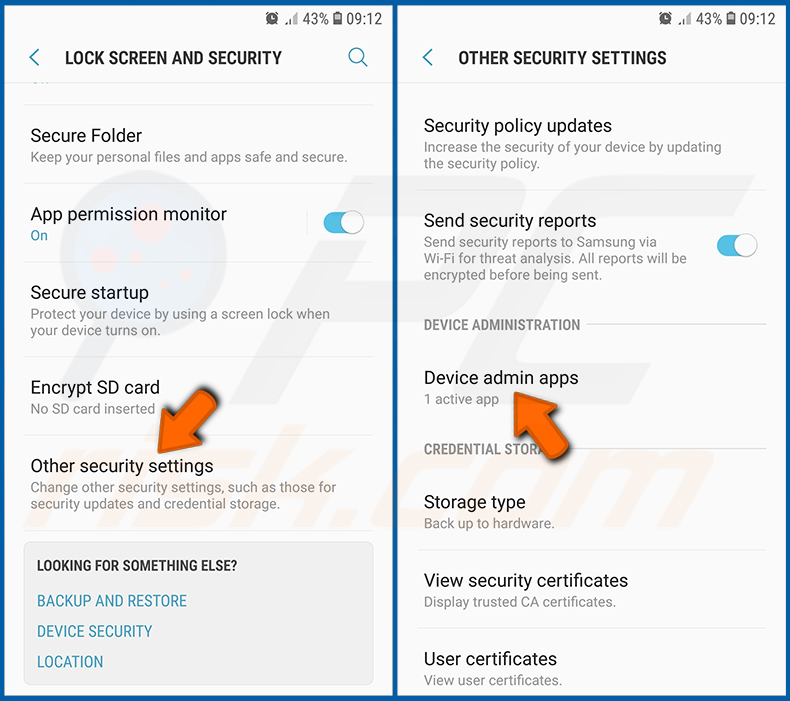

Vaya a "Configuración", baje hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

Desplácese hacia abajo hasta que vea "Otras configuraciones de seguridad", tóquelo y luego toque "Aplicaciones de administración del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y luego toque "DESACTIVAR".

Preguntas Frecuentes (FAQ)

¿Cuáles son los mayores problemas que puede causar el malware?

El malware puede causar pérdida de datos, dinero, robo de identidad, infecciones adicionales y otros problemas. Depende del tipo de aplicación maliciosa.

¿Cuál es el objetivo del troyano bancario Octo?

Es un malware bancario que puede robar información utilizada para acceder a la banca y otras aplicaciones instaladas. También tiene capacidades adicionales (se describen en el artículo anterior).

¿Cómo se infiltró el malware bancario Octo en mi computadora?

Se sabe que Octo se distribuye a través de páginas web maliciosas, aplicaciones instaladoras en Google Play Store y actualizaciones de software falsas. Puede ser alquilado por cualquier ciberdelincuente, por lo que sus métodos de distribución pueden variar.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todo el malware conocido. Esta aplicación incluía opciones de escaneo rápido y completo. Los dispositivos infectados con malware de alta gama deben analizarse mediante el análisis completo. De lo contrario, el software antivirus no podrá detectar el malware que se esconde en lo profundo del sistema.

▼ Mostrar discusión.