Cómo eliminar el malware de criptominería Conhost.exe

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es Conhost.exe?

Conhost.exe (Console Window Host) es el proceso de un programa (criptominero) que está diseñado para minar la criptomoneda Monero. En general, los ciberdelincuentes engañan a las personas para que descarguen e instalen este programa para generar ingresos.

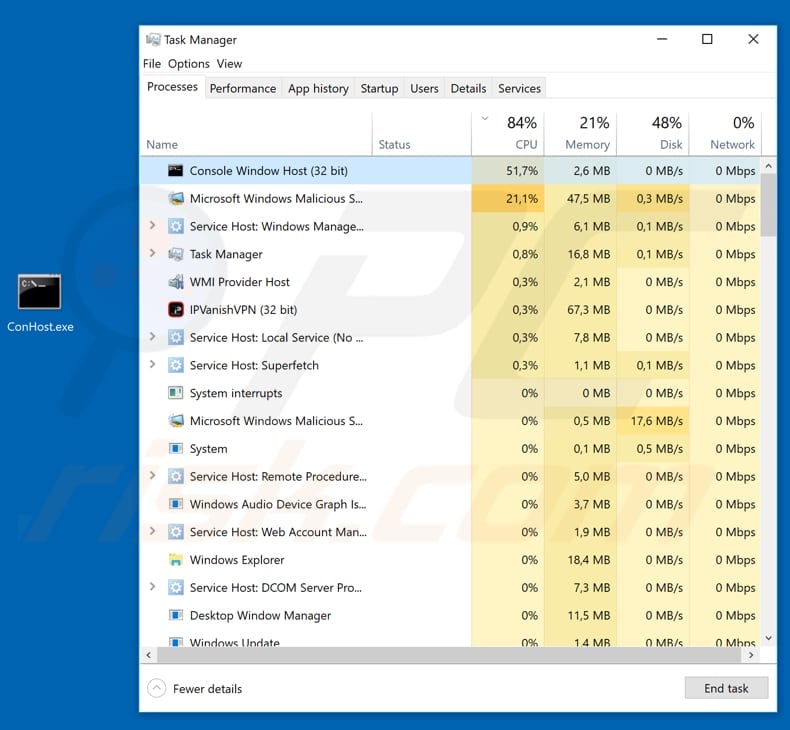

En resumen, el programa utiliza los recursos del ordenador para minar la criptomoneda cuando el usuario entra en el sistema operativo Windows. Tenga en cuenta que la presencia de este malware disminuye significativamente el rendimiento del ordenador.

Más información sobre el malware de minería de criptomonedas

El proceso de minería de criptomonedas implica la resolución de complejos problemas matemáticos. Para lograrlo, el criptominero instalado utiliza la CPU (Unidad Central de Procesamiento). La gente a menudo no es consciente de que hay un proceso de minería de criptomonedas ejecutándose en segundo plano en sus sistemas.

Normalmente, los programas de este tipo provocan un alto uso de la CPU, lo que se traduce en una disminución del rendimiento del ordenador y un mayor uso de la electricidad. Esto también puede hacer que el hardware se sobrecaliente. El aumento del uso de la electricidad/el mayor consumo de energía conlleva un aumento de las facturas de electricidad.

Además, los usuarios con ordenadores infiltrados por criptomineros no reciben nada a cambio: sólo los ciberdelincuentes que los engañan para que instalen estos programas se benefician de la criptomoneda minada. Si un ordenador va más lento, y hay un uso significativo de la CPU, es probable que esto sea causado por un criptominero instalado.

Tenga en cuenta que conhost.exe (y su proceso asociado ["Console Windows Host"]) es un proceso legítimo de Windows, sin embargo, los ciberdelincuentes disfrazan un criptominero detrás de este nombre en un intento de dar la impresión de legitimidad y dificultar su detección/eliminación.

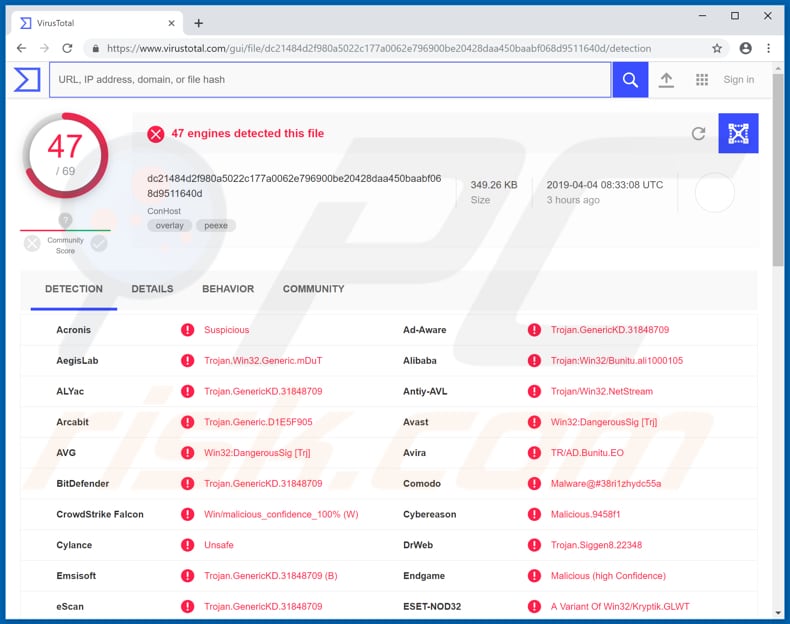

Por suerte, la mayoría de las suites antivirus/anti-spyware son capaces de detectar y eliminar este malware. Por lo tanto, si usted ve un proceso de Consola de Windows Host, que está utilizando muchos recursos del ordenador, escanee inmediatamente el sistema con una suite antivirus/anti-spyware de buena reputación y elimine todas las amenazas detectadas.

| Nombre | Virus Conhost.exe (Console Window Host). |

| Tipo de amenaza | Troyano, Criptominero. |

| Detecciones (conhost.exe) | Avast (Win32:DangerousSig [Trj]), BitDefender (Trojan.GenericKD.31848709), ESET-NOD32 (Una variante de Win32/Kryptik.GLWT), Kaspersky (Trojan.Win32.RunDll.ddu), Lista completa (VirusTotal). |

| Nombre del proceso malicioso | Console Window Host (Host de la ventana de la consola). |

| Síntomas | Disminución significativa del rendimiento del ordenador, caídas del sistema, procesos con alto uso de la CPU en el Administrador de tareas de Windows. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, cracks de software. |

| Daño | Imposibilidad de utilizar el ordenador correctamente, posibles daños en el hardware, aumento del uso de la electricidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Malware de criptominería en general

Hay muchos otros programas que están diseñados para minar criptomonedas como por ejemplo, XMR Miner, BitCoinMiner, y AV64N.exe. Pueden ser utilizados por cualquiera, sin embargo, la gente también los descarga e instala inadvertidamente cuando los ciberdelincuentes los engañan.

No se sabe exactamente cómo proliferan este minero en particular, sin embargo, hay una serie de métodos comúnmente utilizados para proliferar sigilosamente este software.

¿Cómo se ha infiltrado Conhost.exe en mi ordenador?

En general, los ciberdelincuentes distribuyen las infecciones informáticas a través de troyanos, campañas de spam, falsos actualizadores de software, herramientas/fuentes de descarga de software poco fiables y herramientas de "cracking" de software. Cuando se instalan, los troyanos descargan e instalan infecciones informáticas. Son programas maliciosos que causan infecciones en cadena.

Para hacer proliferar los virus mediante campañas de spam, los ciberdelincuentes envían correos electrónicos que contienen archivos adjuntos maliciosos. Normalmente, los archivos adjuntos son documentos de MS Office, archivos JavaScript o archivos comprimidos, documentos PDF, ejecutables (archivos .exe), etc. Una vez abiertos, descargan e instalan infecciones informáticas..

Los actualizadores de software falsos/no oficiales descargan e instalan programas maliciosos en lugar de actualizaciones o correcciones, o se aprovechan de los errores y fallos del software obsoleto. Los programas no oficiales, los sitios web de alojamiento de archivos gratuitos, los descargadores de terceros, las redes Peer-to-Peer y otros medios de descarga de software similares pueden utilizarse para presentar programas maliciosos como legítimos.

Los ciberdelincuentes también plantean los virus como archivos inofensivos. Cuando las personas los descargan y abren, instalan los virus. Las herramientas de cracking de software son programas que supuestamente evitan la activación de software de pago, sin embargo, estas herramientas suelen provocar infecciones en el ordenador (descargan e instalan virus en lugar de activar cualquier programa).

¿Cómo evitar la instalación de malware?

No abra los archivos adjuntos (o enlaces web) que aparecen en correos electrónicos irrelevantes, especialmente si se reciben de direcciones desconocidas y sospechosas. Los programas/software instalados deben ser actualizados utilizando herramientas implementadas o funciones que son proporcionadas por los desarrolladores oficiales de software. Descargue el software utilizando sitios web oficiales y de confianza u otras fuentes oficiales.

Evite los descargadores de software de terceros y otras fuentes (mencionadas anteriormente). Tenga en cuenta que las herramientas de cracking de software son ilegales y suelen utilizarse para proliferar las infecciones informáticas. Otra forma de evitar las infecciones informáticas es tener instalado un software antispyware/antivirus de confianza y mantenerlo activado.

Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

El ejecutable malicioso (ConHost.exe) es identificado como una amenaza por varias suites antivirus/anti-spyware:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es Conhost.exe?

- PASO 1. Eliminación manual del malware Conhost.exe.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar el malware manualmente?

La eliminación manual del malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente.

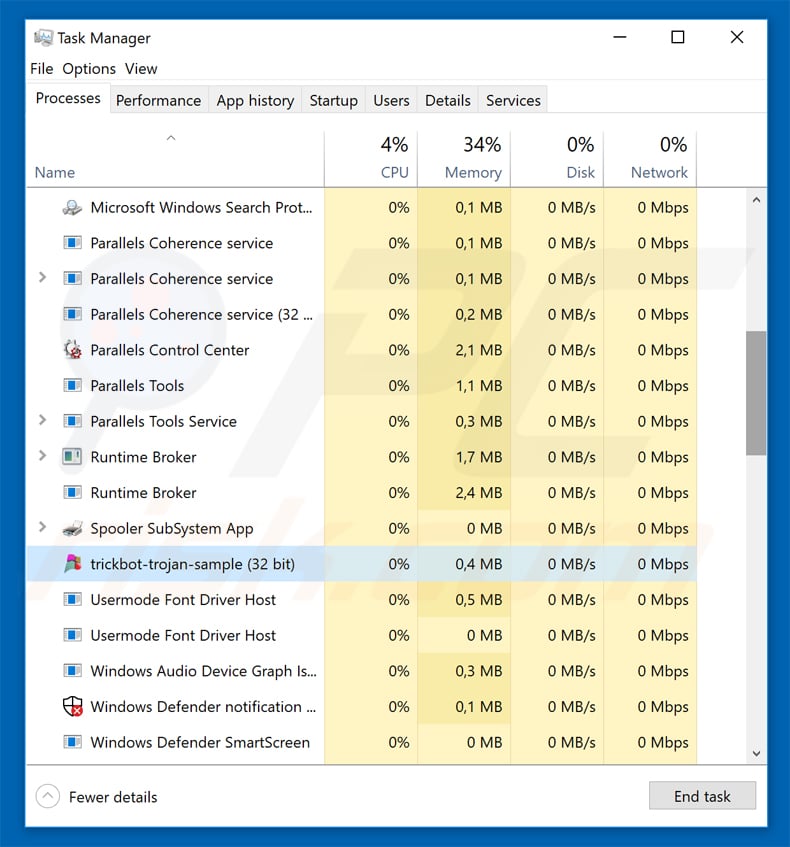

Para eliminar este malware recomendamos utilizar Combo Cleaner. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Este es un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, mediante el administrador de tareas, y ha identificado un programa que parece sospechoso, debería continuar con estos pasos:

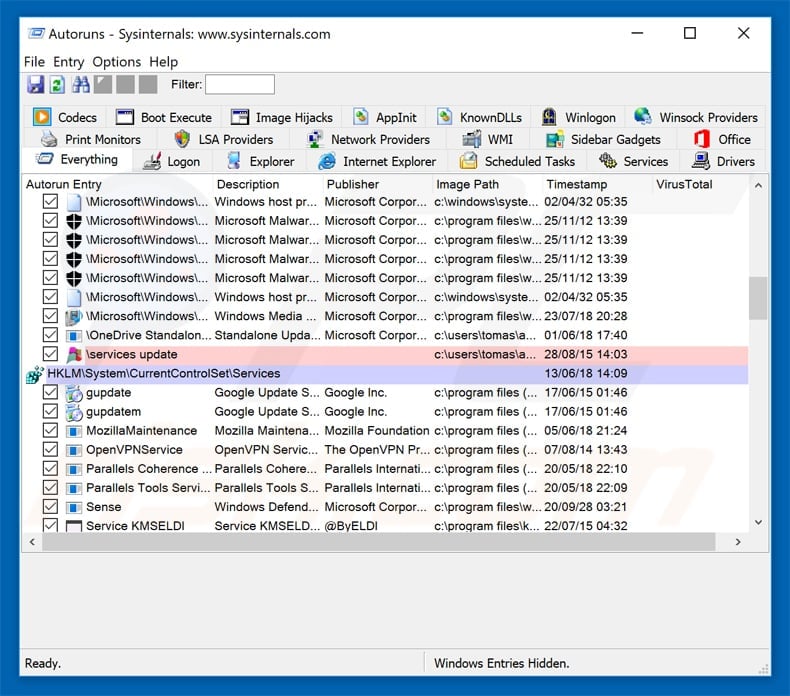

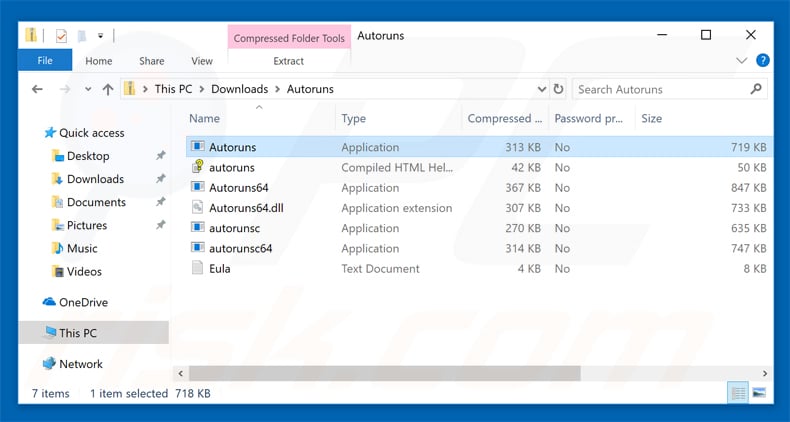

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Reiniciar su ordenador en Modo seguro:

Reiniciar su ordenador en Modo seguro:

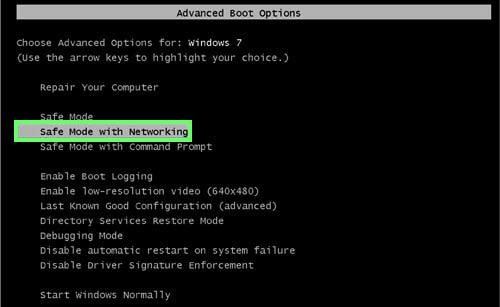

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de arranque de su ordenador, pulse la tecla F8 de su teclado varias veces hasta que vea el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

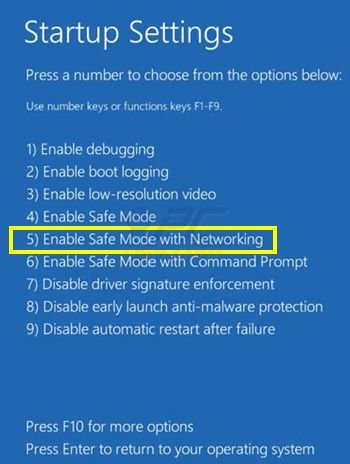

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda y seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado. Haga clic en el botón "Reiniciar ahora".

Su ordenador se reiniciará y aparecerá el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará y aparecerá la pantalla de configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo en el que se demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

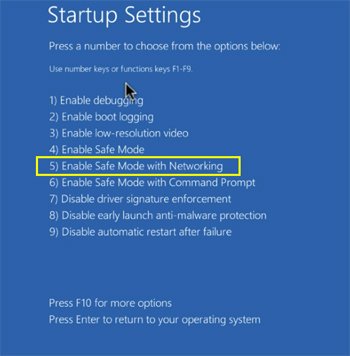

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Shift" del teclado. En la ventana "elija una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas". En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar".

En la siguiente ventana deberá pulsar la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

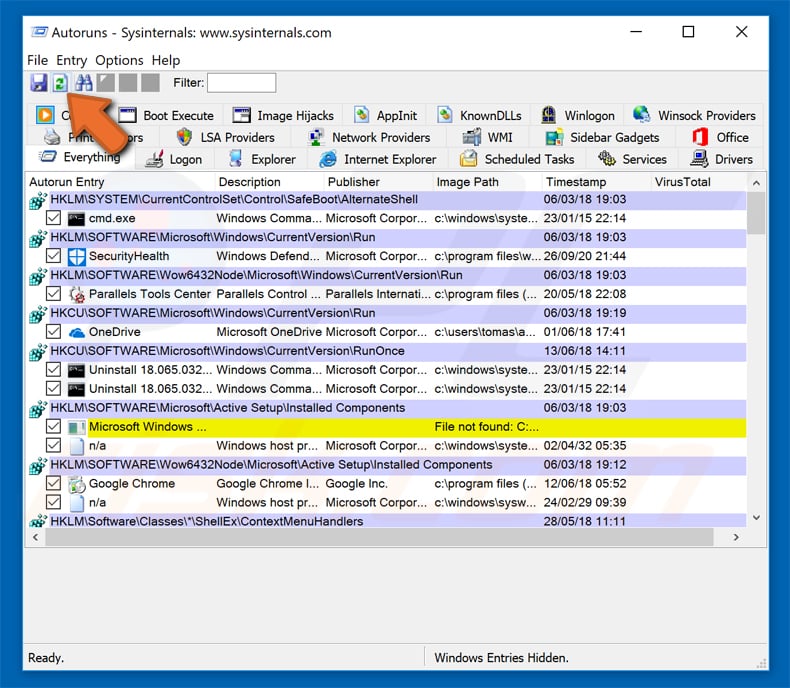

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

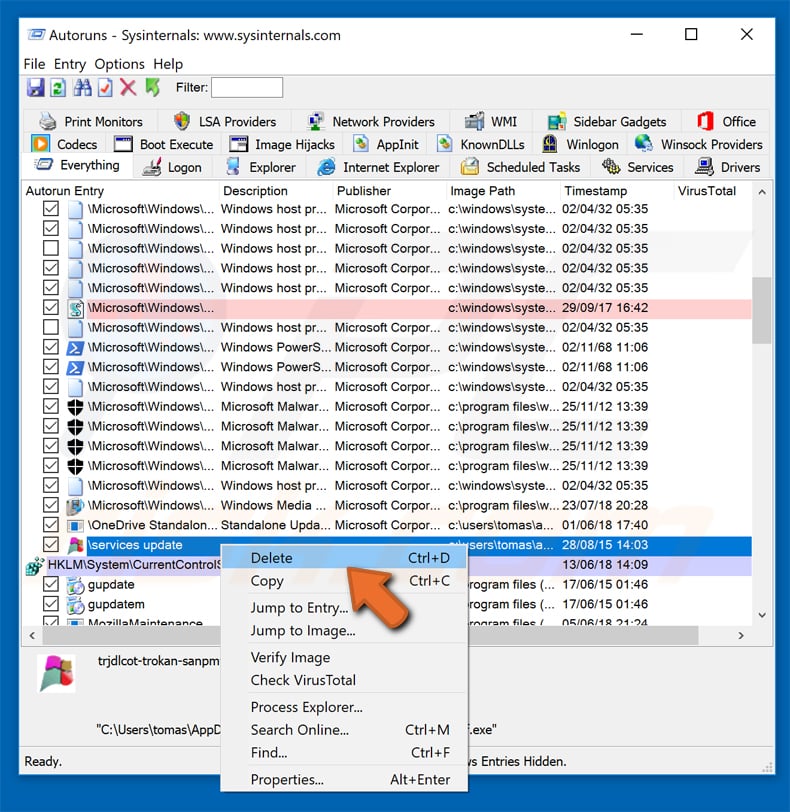

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Deberá anotar su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo los nombres legítimos de los procesos de Windows. En esta fase, es muy importante evitar la eliminación de archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

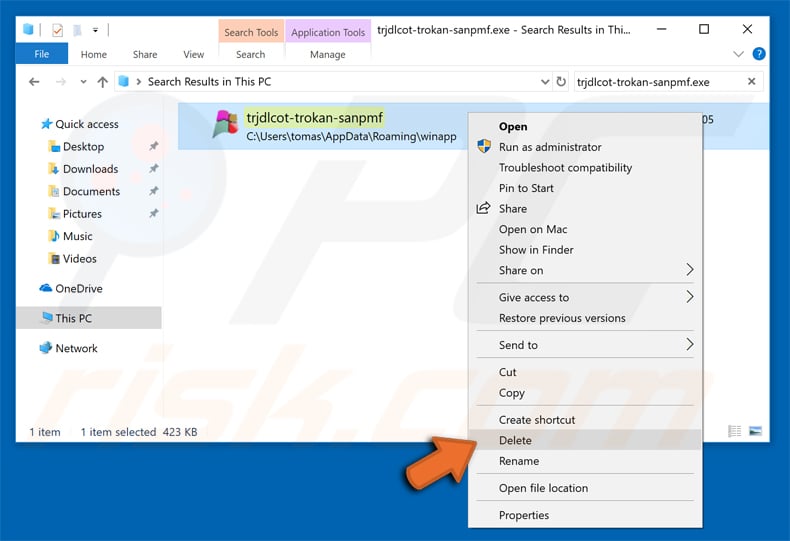

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre del archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación del malware en manos de los programas antivirus y antimalware.

Estos pasos podrían no funcionar con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus.

Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo escanee con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Conhost.exe/Console Window Host, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, no es necesario formatear el dispositivo de almacenamiento infectado para eliminar el malware Conhost.exe/Console Window Host.

¿Cuáles son los principales problemas que puede causar el malware?

Los problemas más comunes de tener un ordenador infectado con malware son la pérdida de datos y (o) de dinero, el robo de identidad y el secuestro de cuentas personales. Depende del tipo de malware introducido.

¿Cuál es el objetivo del malware Conhost.exe?

Es un malware de minería de criptomonedas. Utiliza el hardware del ordenador para minar criptomonedas. En nuestro artículo más arriba se ofrece más información sobre los mineros de criptomonedas.

¿Cómo se ha infiltrado el malware en mi ordenador?

En la mayoría de los casos, el malware infecta los ordenadores a través de descargas drive-by maliciosas, páginas de descarga de software crackeado (y otras fuentes poco fiables para la descarga de software/archivos) y correos electrónicos que contienen enlaces o archivos adjuntos maliciosos.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todo el malware conocido. Cuando un ordenador está infectado con malware de alta gama, es necesario ejecutar un análisis completo del sistema. De lo contrario, el software antivirus no podrá detectar el malware que se esconde en lo más profundo del sistema operativo.

▼ Mostrar discusión.