Cómo eliminar el malware BouldSpy de un dispositivo Android

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es BouldSpy?

BouldSpy es un malware del tipo espía y ladrón de datos dirigido a dispositivos Android. Puede grabar y extraer una amplia variedad de información de los sistemas infectados. Este programa malicioso existe al menos desde 2020.

La investigación llevada a cabo por los analistas de Lookout Threat Lab reveló pruebas que podrían vincular a BouldSpy con las autoridades iraníes, concretamente con el Comando de Aplicación de la Ley de la República Islámica de Irán (FARAJA).

La actividad del malware se ha relacionado con actividades policiales, como la prevención del tráfico ilegal de sustancias y armas. Sin embargo, también se ha observado que BouldSpy se dirige a minorías, como kurdos iraníes, azeríes, baluchis y posiblemente grupos cristianos armenios.

Hay razones para creer que BouldSpy se basa en la instalación manual que probablemente se produce cuando las fuerzas del orden iraníes confiscan los dispositivos tras la detención o arresto de sus propietarios.

Resumen del malware BouldSpy

Como la mayoría de los programas dirigidos a Android, BouldSpy abusa de los Servicios de Accesibilidad de Android. Estos servicios están destinados a proporcionar ayuda adicional con la interacción del dispositivo a los usuarios que lo requieran. Las capacidades de los Servicios de Accesibilidad incluyen la lectura de la pantalla del dispositivo, la simulación de la pantalla táctil y el teclado, la interacción con cuadros de diálogo, etc. Por tanto, el malware que aprovecha estos servicios obtiene control sobre sus funcionalidades.

Además, BouldSpy desactiva las funciones de optimización de la batería de Android, para impedir que el sistema ponga el malware en reposo o finalice sus procesos.

Existen múltiples variantes de BouldSpy, y su construcción sugiere la fácil fabricación de nuevas iteraciones. Algunas versiones de este malware emplean el nombre "com.android.callservice", que imita un servicio relacionado con las llamadas. Otras iteraciones insertan este paquete ("com.android.callservice") en aplicaciones auténticas, troyanizándolas.

Normalmente, el software malicioso recibe órdenes de sus servidores de C&C a través de Internet. BouldSpy también lo hace, pero también puede recibir órdenes a través de mensajes de texto (SMS). Por lo tanto, este malware es capaz de operar en lugares con mala conexión a Internet siempre que las redes celulares cubran la región.

Tras la infiltración, la actividad de BouldSpy se activa cuando se reinicia el dispositivo o cuando el usuario abre la aplicación maliciosa. Una vez activo, BouldSpy comienza sus operaciones en segundo plano. Sin embargo, este malware carece de capacidades antidetección y antianálisis; no está ofuscado, carece de cifrado de tráfico y deja artefactos detectables.

BouldSpy recopila datos relevantes del dispositivo, por ejemplo, la versión del sistema operativo Android, el nombre del dispositivo, el ID del dispositivo, la dirección IP (geolocalización), detalles del proveedor de telefonía móvil, datos de la tarjeta SIM, información de Wi-Fi y de la red, etc. Las funciones del malware relacionadas con la geolocalización tampoco se limitan a las direcciones IP, ya que puede obtener estos datos de GPS, redes y proveedores de servicios móviles.

BouldSpy también adquiere listas de aplicaciones instaladas, archivos y carpetas. El malware puede extraer archivos, así como realizar capturas de pantalla y fotos utilizando las cámaras del dispositivo. Este spyware puede grabar audio a través del micrófono del dispositivo, incluyendo llamadas estándar y las que se producen a través de aplicaciones VoIP apps (lista completa).

Estas no son todas las capacidades de BouldSpy para monitorizar las comunicaciones; puede adquirir listas de contactos, registros de llamadas y SMS (recibidos, enviados, redactados). El programa tiene funcionalidades de keylogging (es decir, puede registrar pulsaciones de teclas/información tecleada). También se centra en el contenido copiado en el portapapeles (es decir, en el búfer de copiar/pegar). BouldSpy también recopila historiales de navegación, marcadores y nombres de usuario de varias cuentas asociadas al dispositivo infectado.

Aunque este malware incluye código ransomware en su compilación, los investigadores de Lookout han determinado que en las versiones actuales no es operativo. La inclusión de dicho código podría ser una táctica de distracción empleada por los desarrolladores del malware o una indicación de futuros desarrollos.

Por lo tanto, es posible que versiones posteriores de BouldSpy puedan operar como ransomware y/o tener otras funcionalidades. Cabe destacar que este programa puede importar código malicioso adicional, que podría utilizarse para facilitar diferentes habilidades o causar infecciones en cadena.

En resumen, la presencia de software como BouldSpy en los dispositivos puede provocar múltiples infecciones del sistema, graves problemas de privacidad, pérdidas económicas y robo de identidad. Además, la asociación de BouldSpy con las fuerzas de seguridad podría plantear diferentes amenazas con posibles consecuencias nefastas.

| Nombre | Virus BouldSpy |

| Tipo de amenaza | Malware Android, spyware, aplicación maliciosa. |

| Nombres de detección | Avast-Mobile (Android:Evo-gen [Trj]), DrWeb (Android.Spy.629.origin), ESET-NOD32 (Una variante de Android/Spy.Agent.BCJ), Fortinet (Android/Agent.BCJ!tr.spy), Kaspersky (HEUR:Trojan-Ransom.AndroidOS.CryCry), Lista completa (VirusTotal) |

| Síntomas | El dispositivo va lento, los ajustes del sistema se modifican sin el permiso del usuario, aparecen aplicaciones dudosas y el consumo de datos y batería aumenta considerablemente. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, grandes pérdidas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas pueden abusar de las aplicaciones de comunicación). |

| Eliminación de malware (Android) | Para eliminar las infecciones de malware, nuestros investigadores de seguridad recomiendan escanear el dispositivo Android con un software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET y Malwarebytes. |

Ejemplos de malware para Android que roba datos

Hemos investigado miles de muestras de malware; SpyMax, Oscorp, y AbstractEmu son sólo algunos ejemplos de software malicioso específico para Android que puede robar datos.

Por lo general, el software malicioso puede tener una variedad de funcionalidades, que pueden estar en diferentes combinaciones. Las capacidades del software pueden ir desde el robo de datos bancarios hasta el cifrado de archivos/bloqueo de pantalla para pedir un rescate. Sin embargo, independientemente de cómo opere el malware, su presencia en un sistema pone en peligro la integridad del dispositivo y la seguridad del usuario. Por lo tanto, recomendamos encarecidamente eliminar todas las amenazas inmediatamente después de su detección.

¿Cómo se infiltró BouldSpy en mi dispositivo?

Como se mencionó anteriormente, Lookout Threat Lab ha descubierto posibles vínculos entre BouldSpy y las fuerzas de seguridad iraníes (FARAJA). Este malware se ha utilizado para atacar a delincuentes y minorías iraníes en general.

Los datos iniciales de geolocalización obtenidos por BouldSpy se encontraban predominantemente en las inmediaciones de puestos de control fronterizo iraníes, comisarías provinciales, comisarías de la división de ciberdelincuencia e instalaciones del Mando de las Fuerzas de Seguridad. Es muy probable que BouldSpy se instale en los dispositivos cuando son confiscados tras la detención de sus propietarios.

Este malware suele troyanizar aplicaciones legítimas, como Psiphon (VPN), Currency Converter Pro (conversor de divisas/calculadora de intereses en persa), CPU-Z (herramienta de monitorización del rendimiento de la CPU), Fake Call (generador de llamadas de broma/SMS) y otras.

Es posible que las víctimas ya tuvieran las aplicaciones auténticas en sus teléfonos y que fueran infectadas en el momento de la detención. Este escenario minimizaría las posibilidades de que las víctimas sospecharan de la infección, ya que no habría ninguna aplicación nueva que aparentemente hubiera aparecido sin su conocimiento o aprobación.

BouldSpy podría proliferar utilizando otras técnicas, aunque no se ha observado ninguna hasta ahora. El software malicioso se distribuye principalmente mediante técnicas de phishing e ingeniería social. A menudo se disfraza o se incluye en paquetes con programas o medios legítimos.

Los métodos de proliferación más utilizados son: descargas "drive-by" (furtivas/engañosas), estafas en línea, publicidad maliciosa, archivos adjuntos/enlaces maliciosos en correo basura (p. ej., SMS, correos electrónicos, MP/DM, etc.), canales de descarga dudosos (p. ej., sitios web de alojamiento de archivos gratuitos y freeware, redes de intercambio P2P, etc.), software pirata y herramientas ilegales de activación de programas ("cracking"), y actualizaciones falsas.

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente estar atento al navegar, ya que los contenidos falsos y maliciosos en línea suelen parecer legítimos e inofensivos.

Es crucial investigar el software leyendo los términos y las reseñas de expertos/usuarios, comprobando los permisos necesarios, verificando la legitimidad del desarrollador, etc. Además, todas las descargas deben realizarse desde fuentes oficiales y verificadas. Igual de importante es activar y actualizar el software utilizando funciones/herramientas auténticas, ya que las obtenidas de terceros pueden contener malware.

Otra recomendación es tratar con precaución los correos electrónicos, MP/DM, SMS y otros mensajes entrantes. Desaconsejamos abrir archivos adjuntos o enlaces presentes en correos sospechosos/irrelevantes, ya que pueden ser virulentos y causar infecciones en el sistema.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus de confianza. Los programas de seguridad deben utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas detectadas.

Lista de aplicaciones VoIP objetivo del malware BouldSpy:

- Viber

- Skype

- Telegram (VoIP)

- Microsoft Office 365 (VoIP)

- Blackberry BBM

- BOTIM

- Kakao

- LINE

- mail.ru (VoIP)

- Slack (VoIP)

- Tango

- TextNow

- Turkcell

- Vonage

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo resetear el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo resetear el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado por defecto?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

Eliminar el historial de navegación del navegador web Chrome:

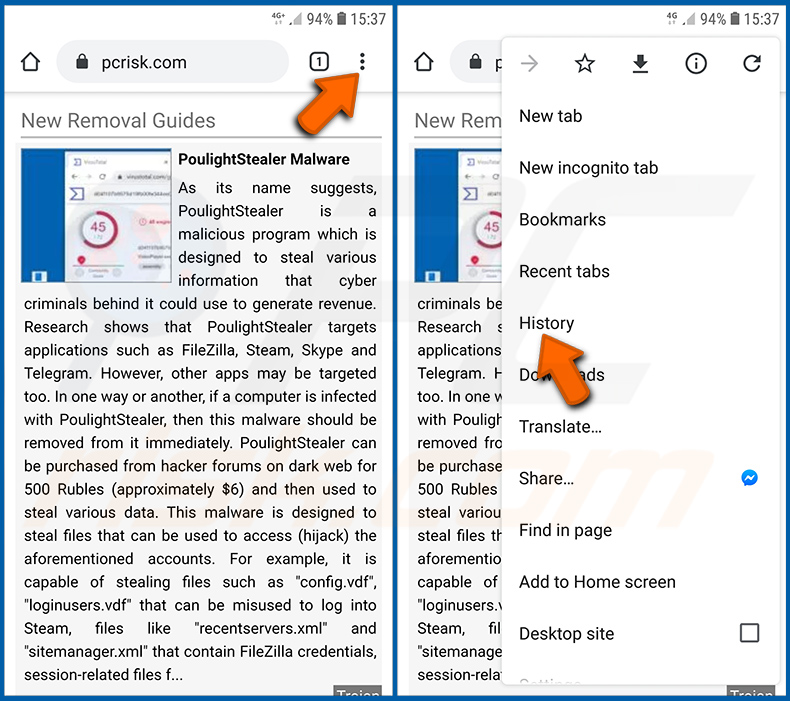

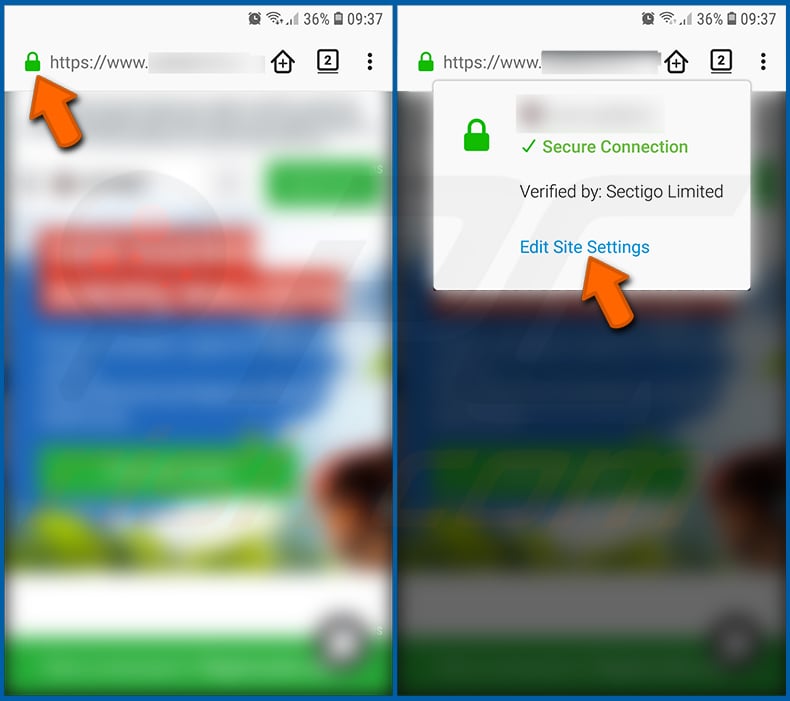

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", elija el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

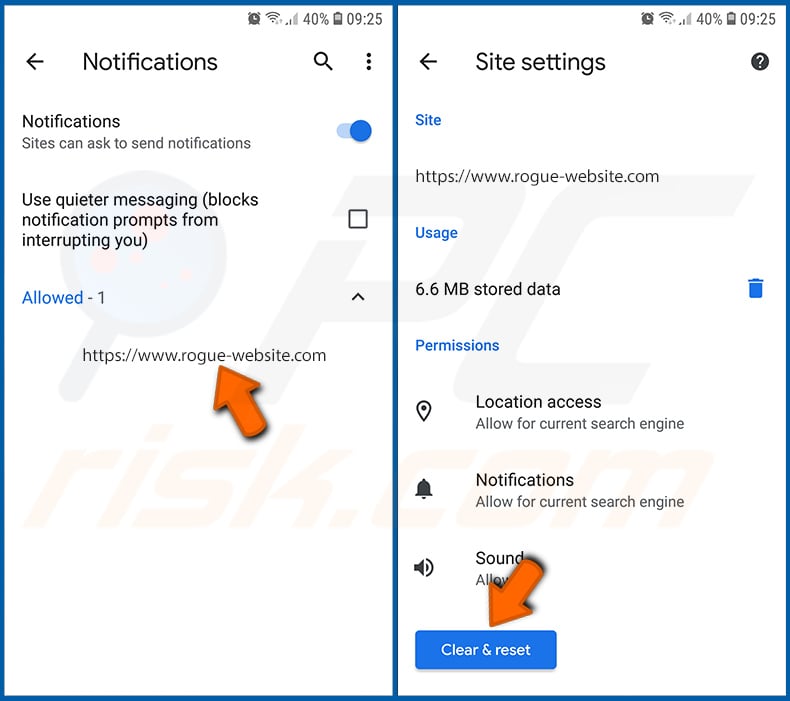

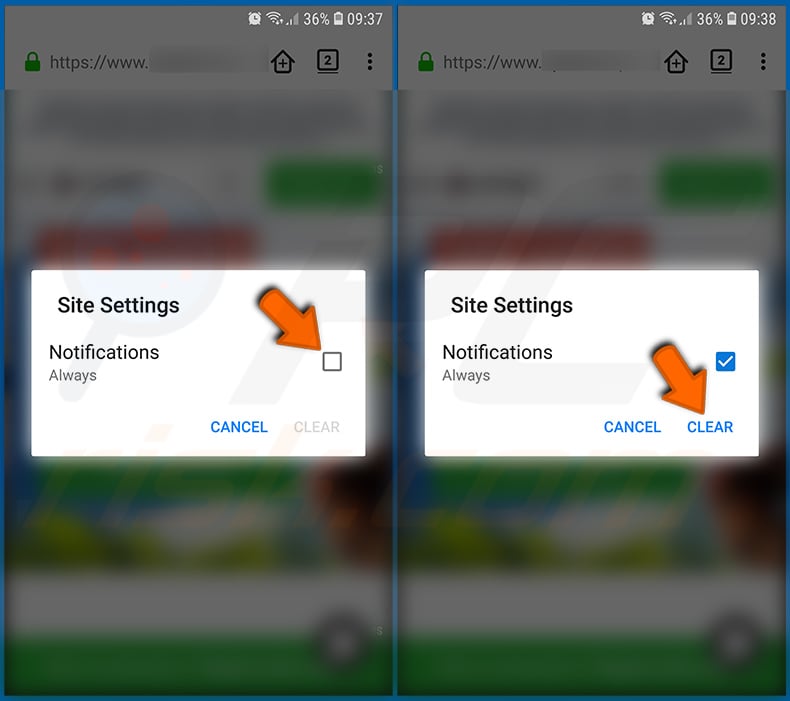

Desactivar las notificaciones del navegador en el navegador web Chrome:

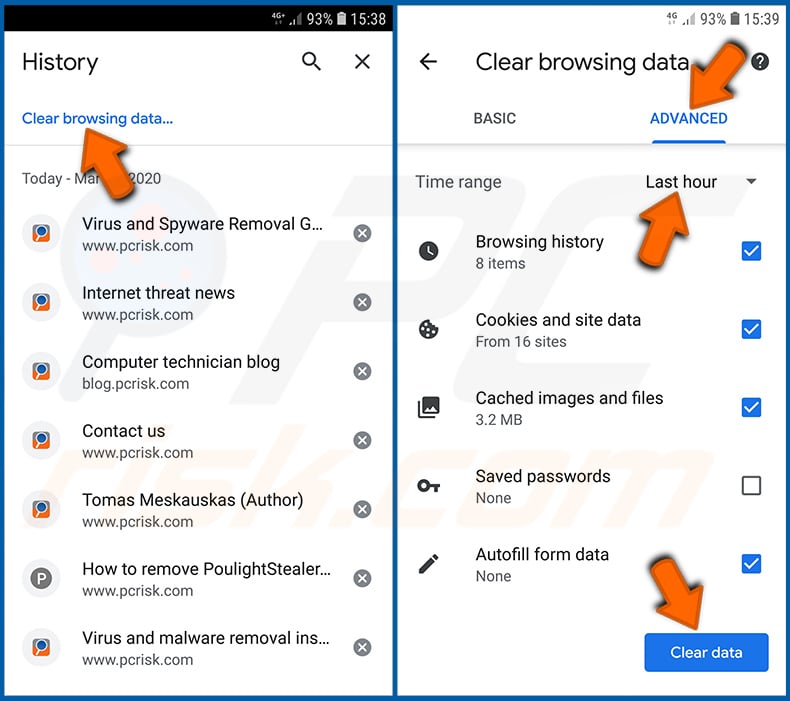

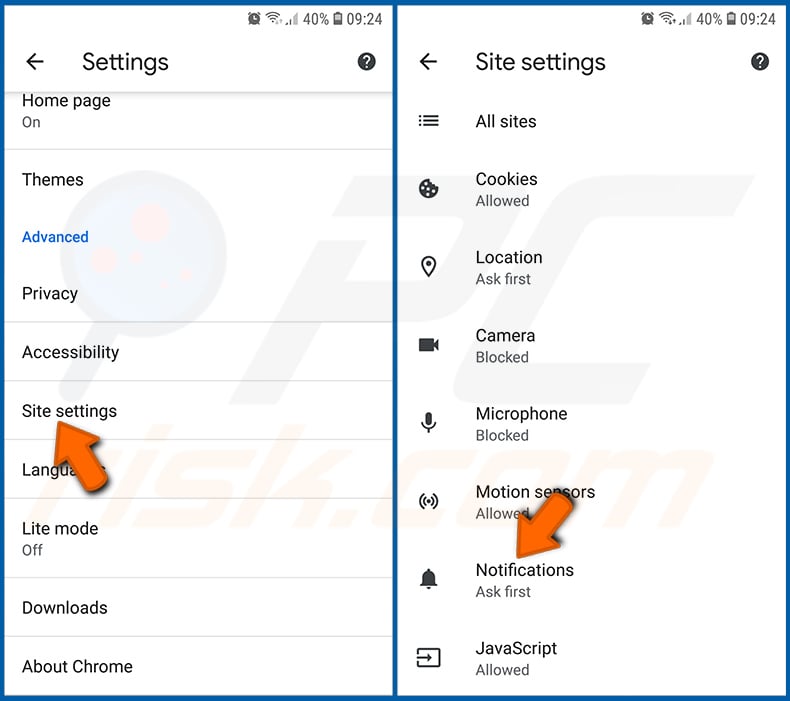

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable abierto.

Baje hasta que vea la opción "Configuración del sitio" y tóquela. Baje hasta que vea la opción "Notificaciones" y tóquela.

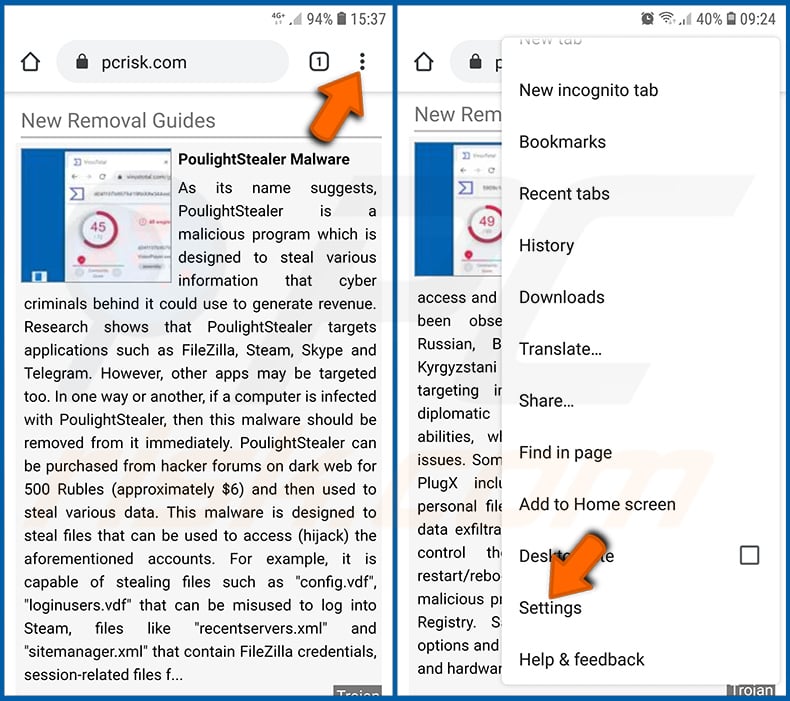

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

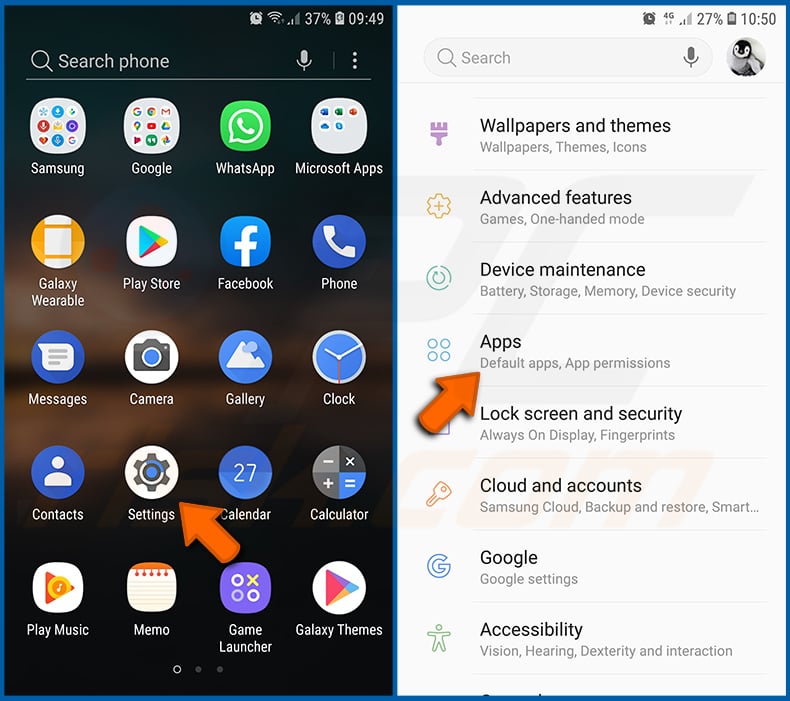

Resetear el navegador Chrome:

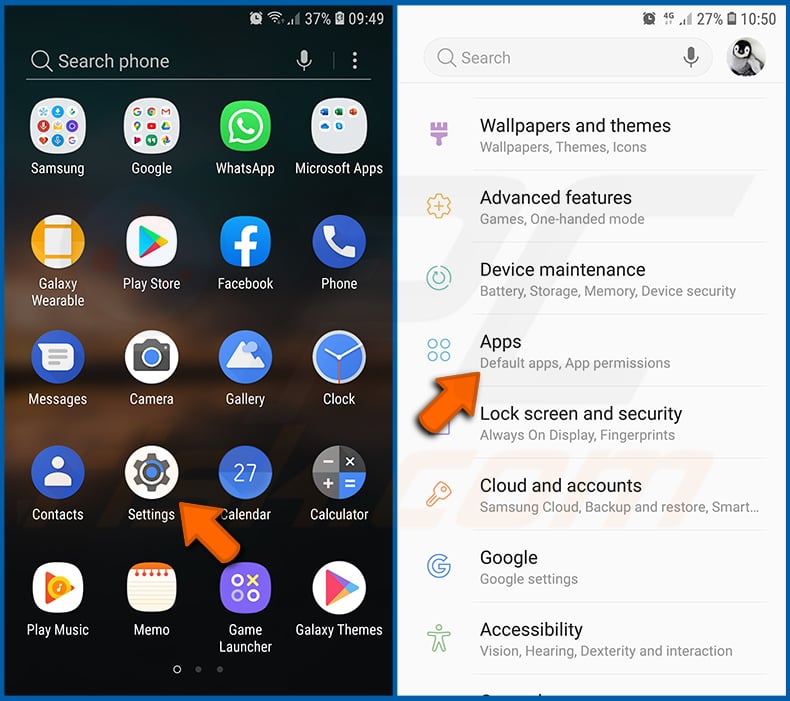

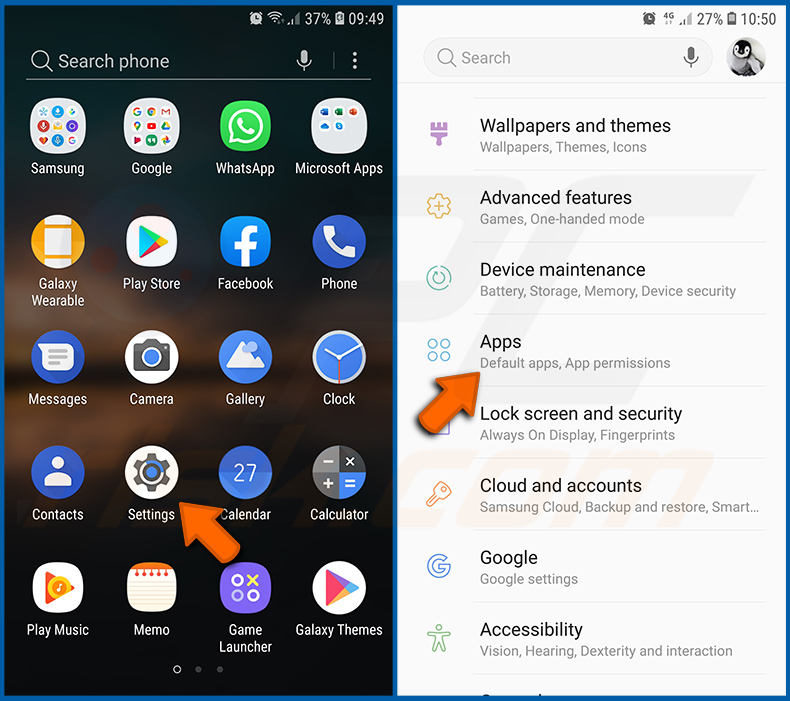

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

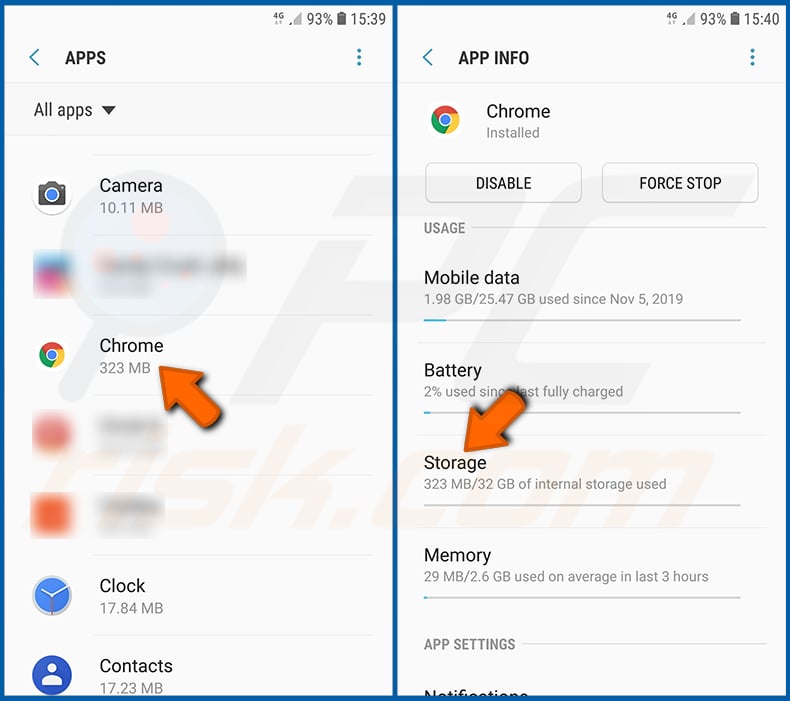

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

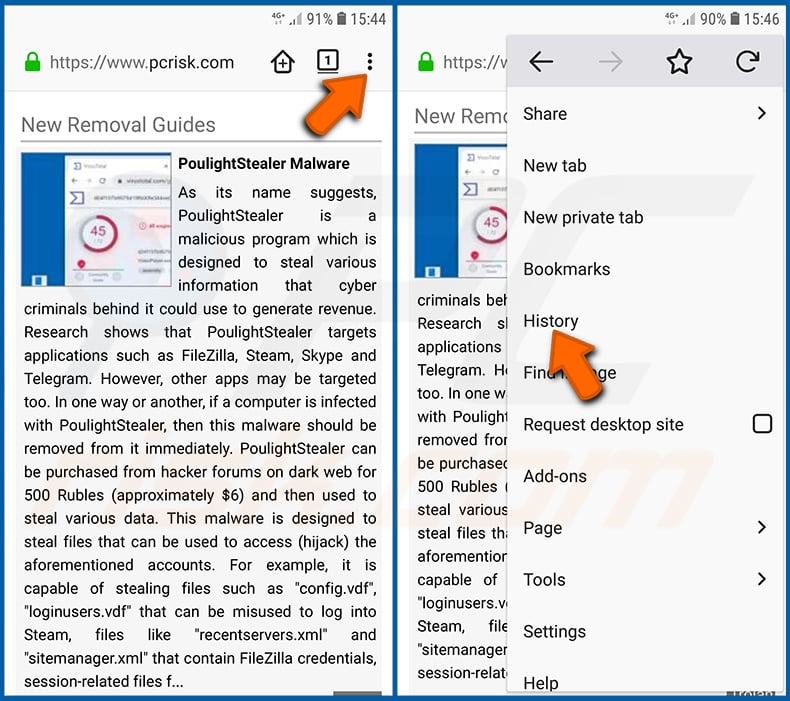

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

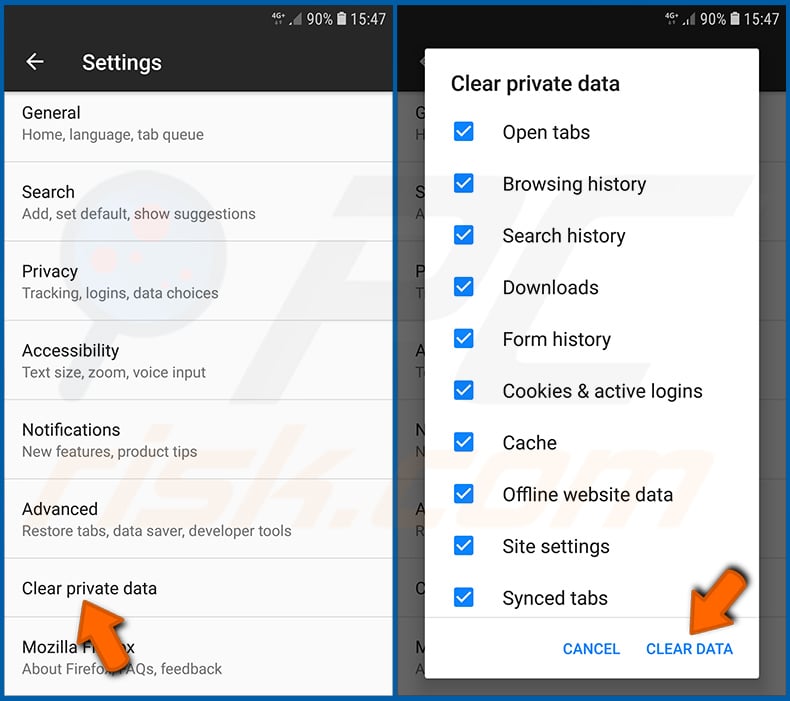

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

Resetear el navegador web Firefox:

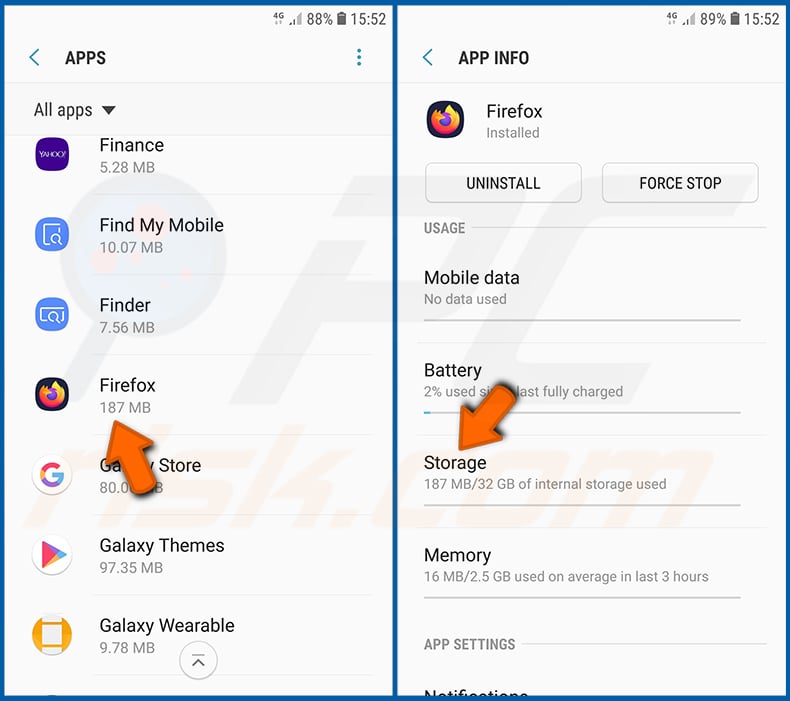

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

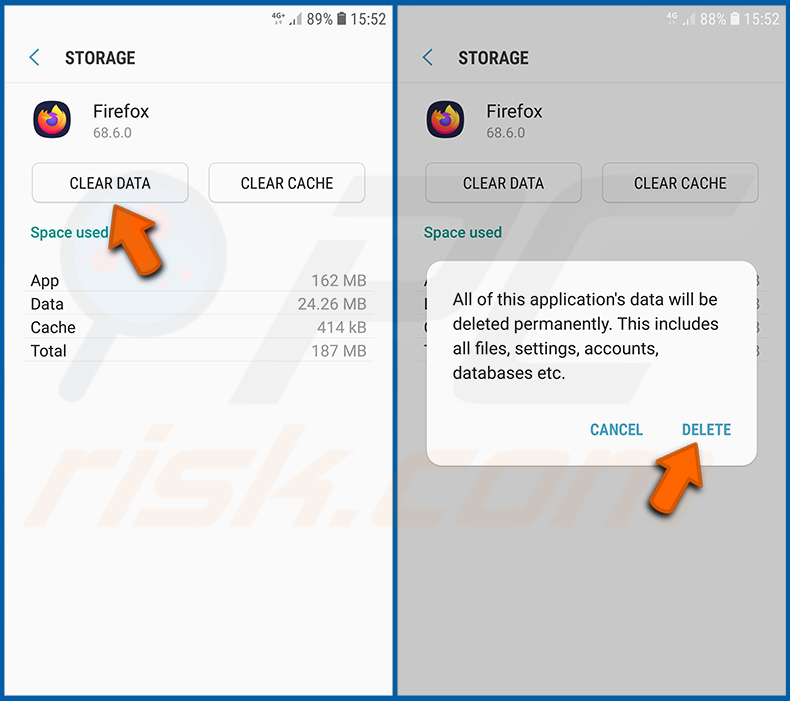

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

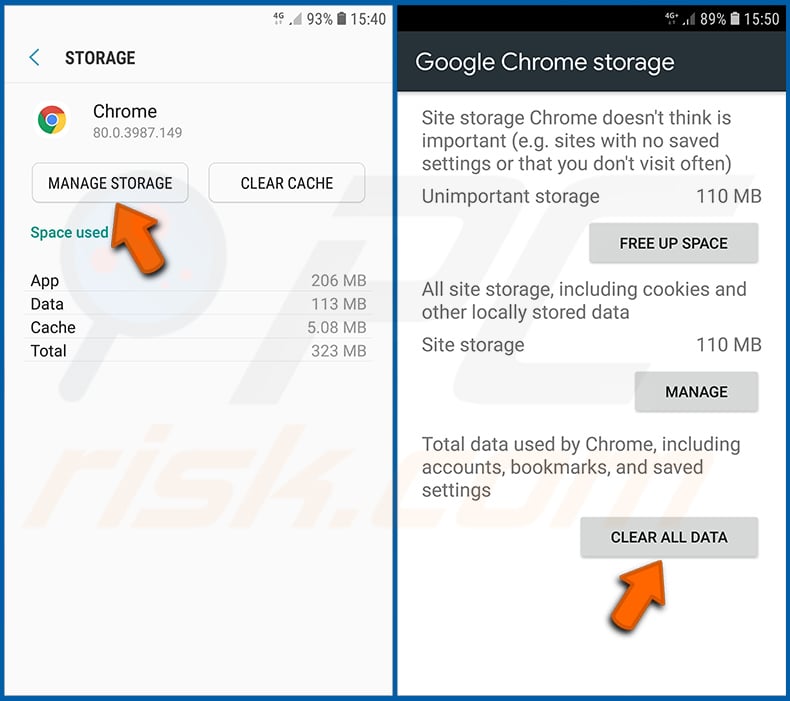

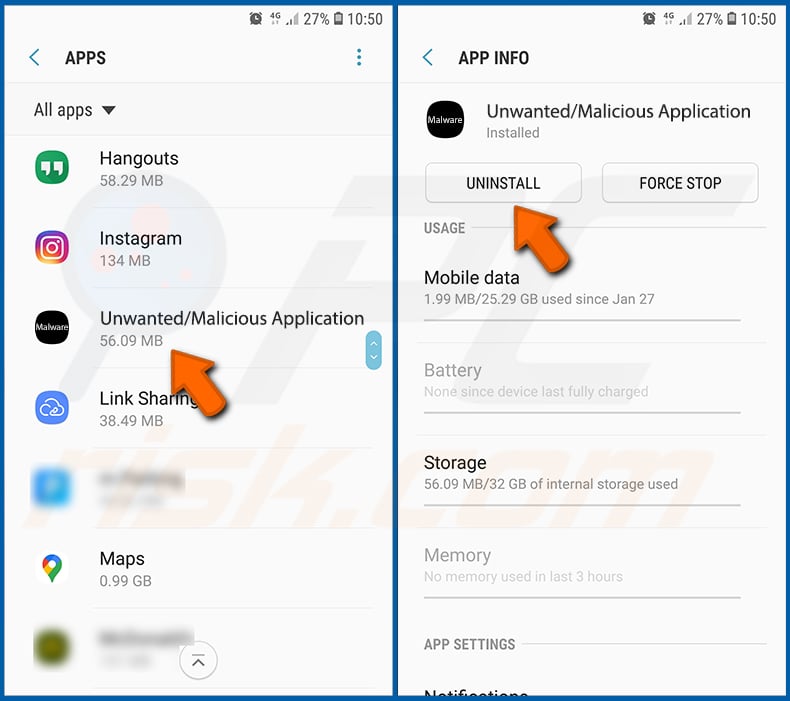

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

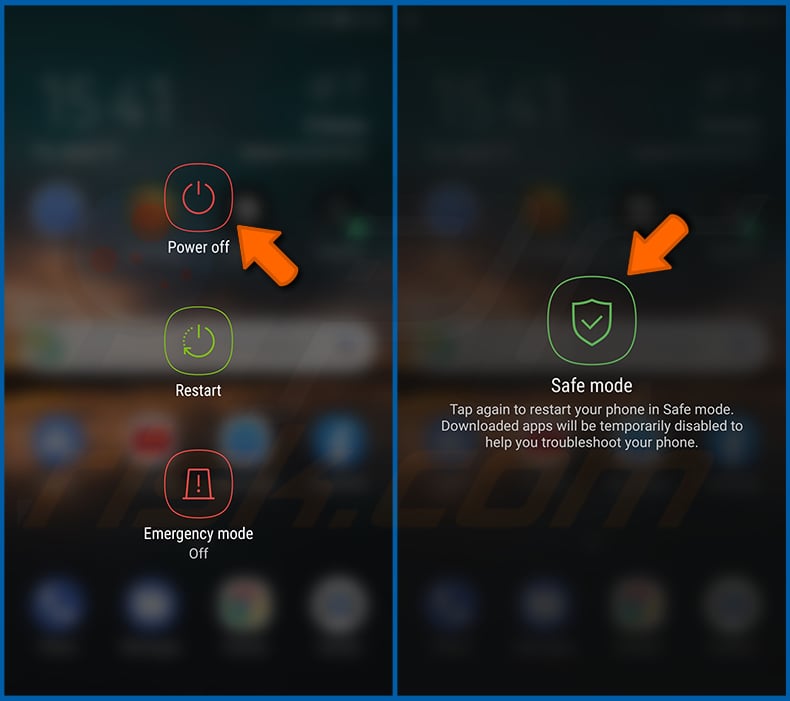

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo está funcionando "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo Seguro" y podrá ejecutarlo reiniciando el dispositivo.

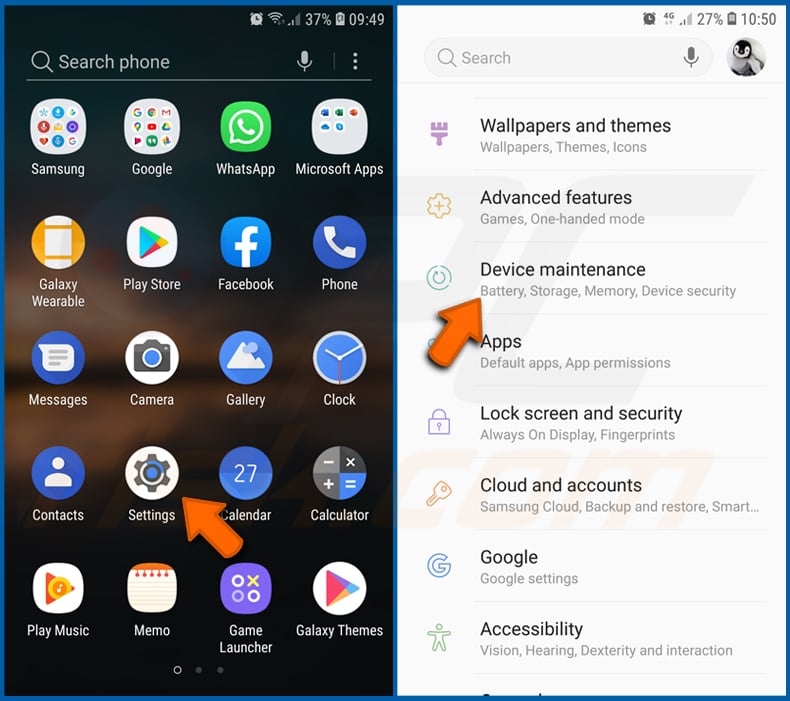

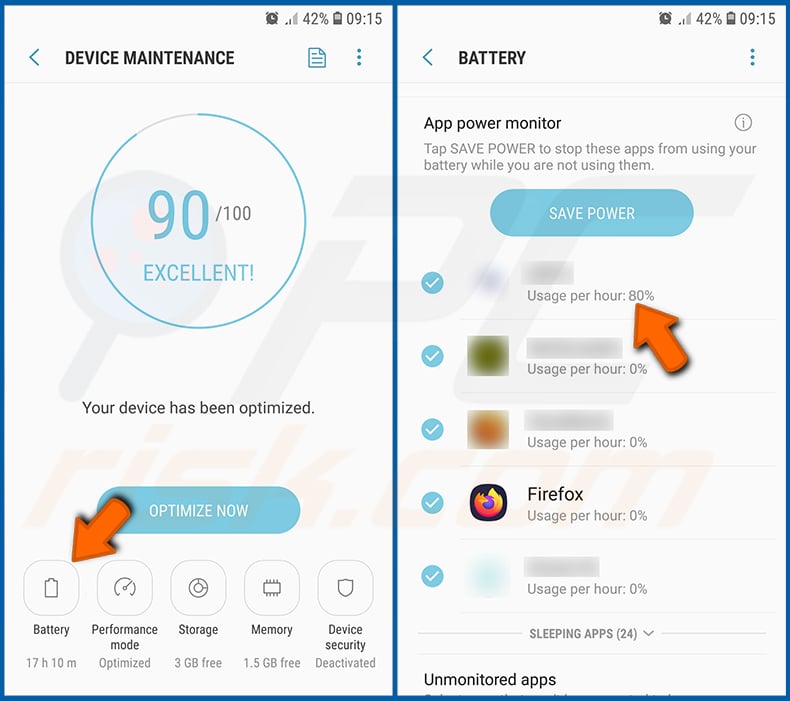

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para utilizar la menor energía posible con el fin de proporcionar la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

Comprobar el uso de datos de varias aplicaciones:

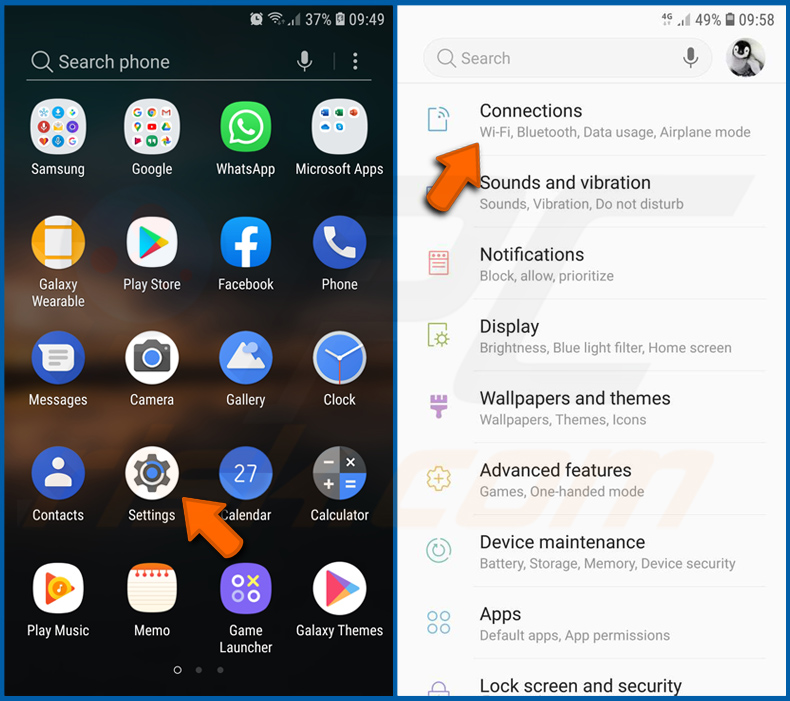

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

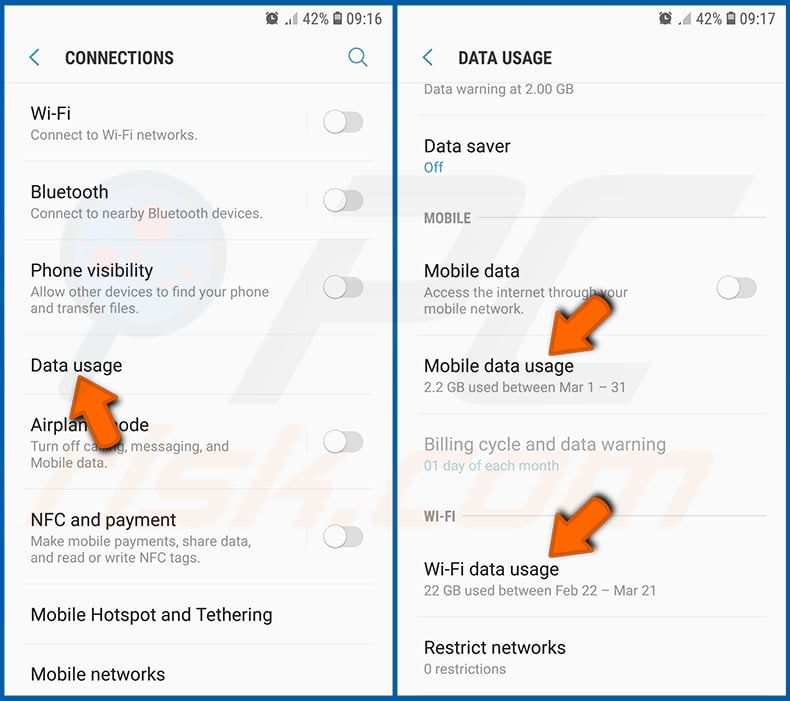

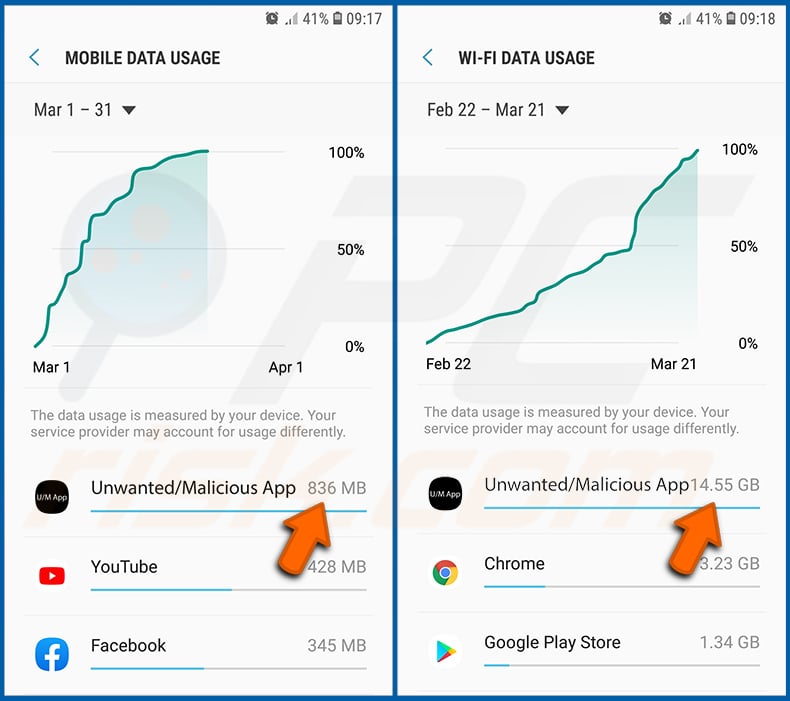

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que utiliza muchos datos a pesar de que nunca la utiliza, le recomendamos encarecidamente que la desinstale lo antes posible.

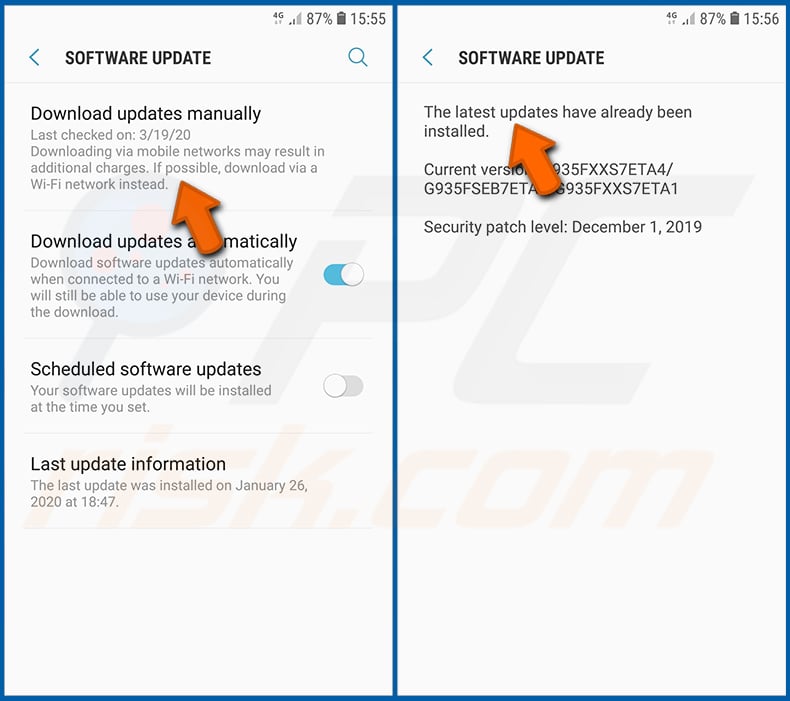

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

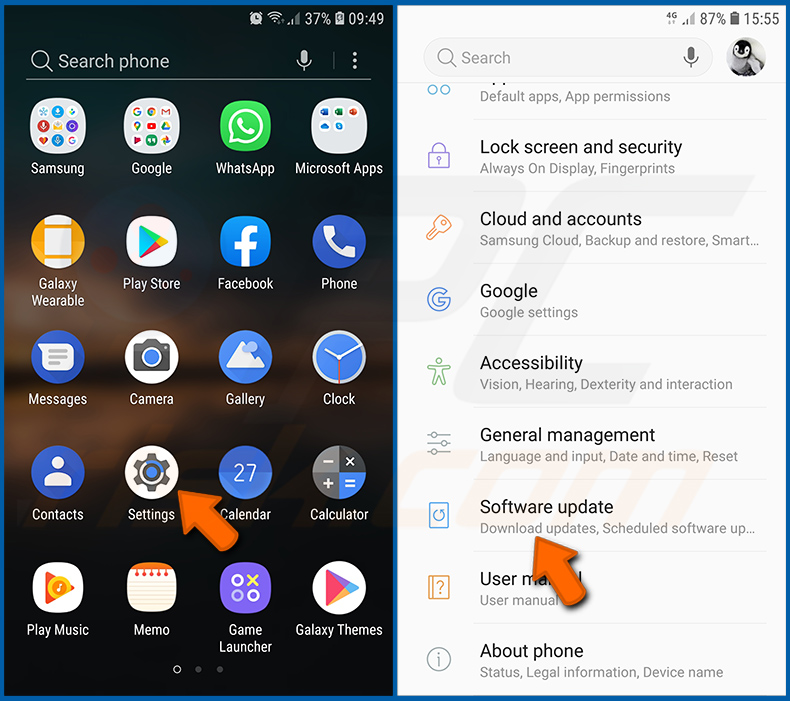

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

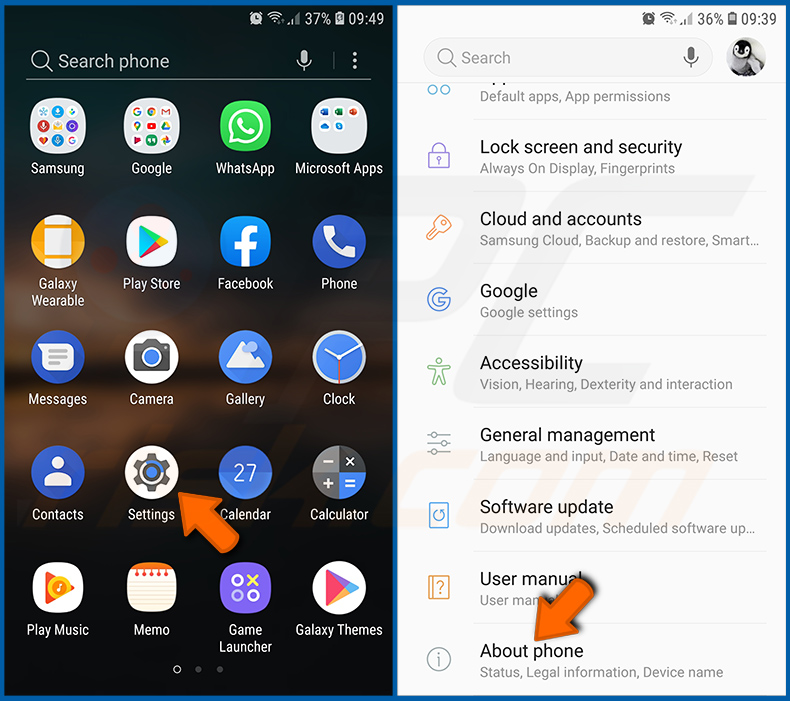

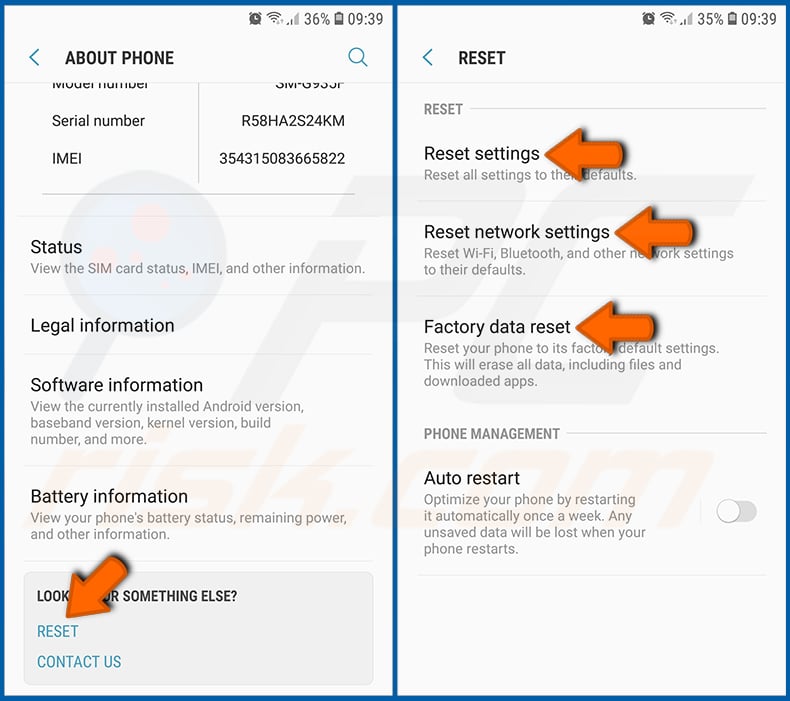

Restablecer el sistema a su estado por defecto:

Realizar un "Reset de fábrica" es una buena manera de eliminar todas las aplicaciones no deseadas, restaurar la configuración del sistema a su estado predeterminado y limpiar el dispositivo en general. Sin embargo, hay que tener en cuenta que se borrarán todos los datos del dispositivo, incluyendo fotos, archivos de vídeo/audio, números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra por completo todos los datos almacenados;

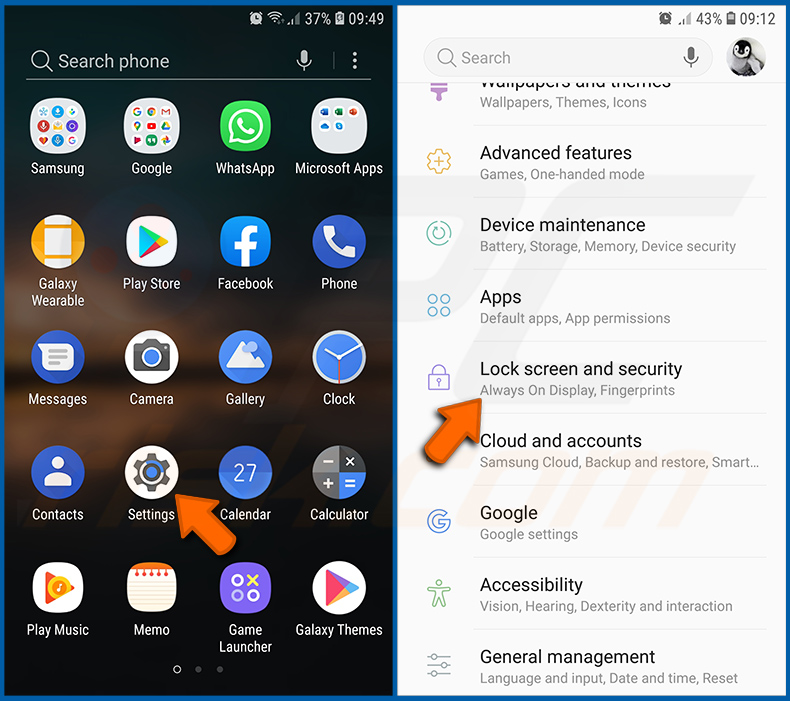

Desactivar las aplicaciones que tengan privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible siempre hay que comprobar qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

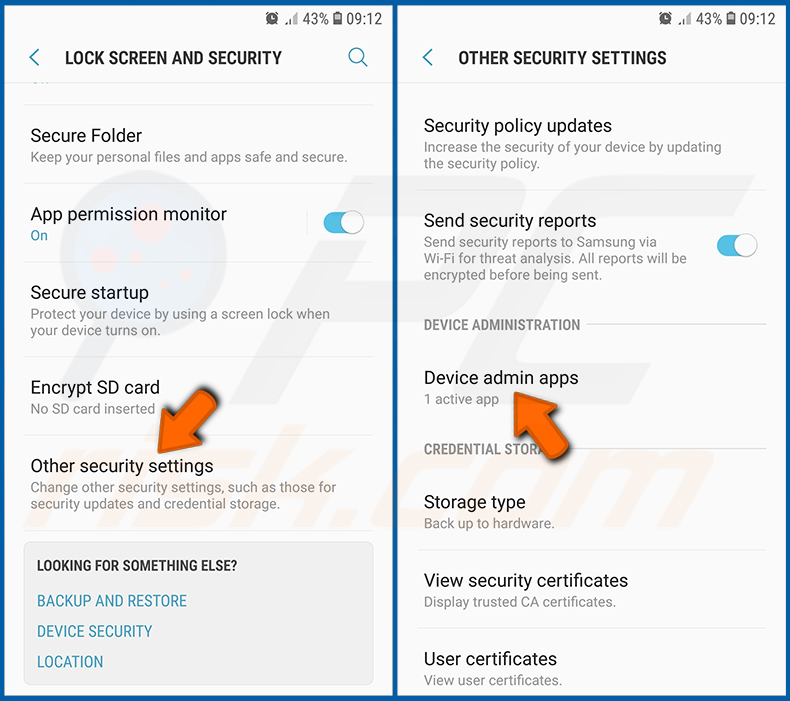

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

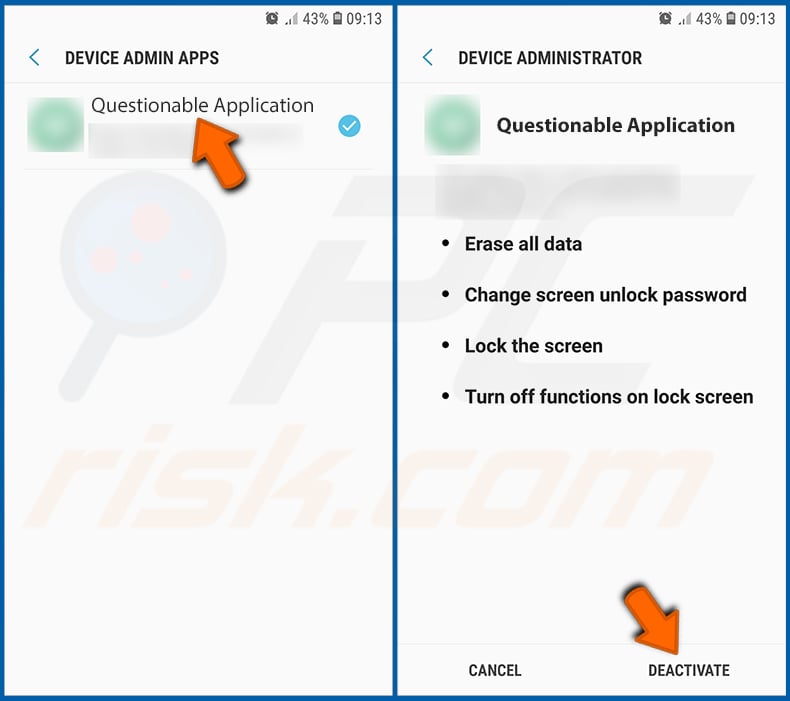

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi dispositivo Android está infectado con el malware BouldSpy, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

La mayoría de los programas maliciosos pueden eliminarse sin recurrir al formateo.

¿Cuáles son los mayores problemas que puede causar el malware BouldSpy?

Las amenazas que plantea un programa malicioso dependen de sus funcionalidades y de los objetivos de los ciberdelincuentes. BouldSpy está diseñado para extraer y registrar datos. Normalmente, este tipo de infecciones pueden causar graves problemas de privacidad, pérdidas económicas y robo de identidad. Es pertinente mencionar que existen pruebas que relacionan potencialmente a BouldSpy con las fuerzas de seguridad iraníes, y que el malware se ha utilizado para atacar a delincuentes y minorías iraníes en general. Este factor puede influir en las amenazas que plantea BouldSpy.

¿Cuál es la finalidad del malware BouldSpy?

En la mayoría de los casos, el malware se utiliza para generar ingresos. Sin embargo, este software también puede utilizarse para divertir a los ciberdelincuentes, llevar a cabo venganzas personales, interrumpir procesos (por ejemplo, sitios web, servicios, empresas, etc.) e incluso lanzar ataques por motivos políticos/geopolíticos. Como ya se ha mencionado, BouldSpy ha estado vinculado a las fuerzas de seguridad iraníes, y se ha observado que se utilizaba para atacar a usuarios asociados con actividades delictivas. Además, BouldSpy también se empleó en la vigilancia de minorías iraníes.

¿Cómo se infiltró el malware BouldSpy en mi dispositivo Android?

Es probable que BouldSpy se instale manualmente, ya que su actividad está relacionada con la detención de los propietarios de los dispositivos por parte de las autoridades iraníes. Aunque no se ha observado que este malware se propague utilizando otros métodos, cabe señalar las tácticas de distribución generalmente populares. El malware se propaga principalmente a través de descargas no autorizadas, mensajes de correo electrónico no deseados, estafas en línea, publicidad maliciosa, fuentes de descarga dudosas (por ejemplo, sitios de programas gratuitos y de terceros, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas.

▼ Mostrar discusión.