Cómo evitar caer en correos falsos como "You Have Been Under Surveillance"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de estafa es "You Have Been Under Surveillance"?

Tras un examen exhaustivo, hemos determinado que este correo electrónico encarna las características de una estafa clásica de sextorsión. Estas estafas suelen implicar a ciberdelincuentes que amenazan con exponer información sensible o comprometedora sobre el destinatario a menos que se pague un rescate. Los destinatarios deben hacer caso omiso de estos intentos fraudulentos y abstenerse de responder o comprometerse con los estafadores.

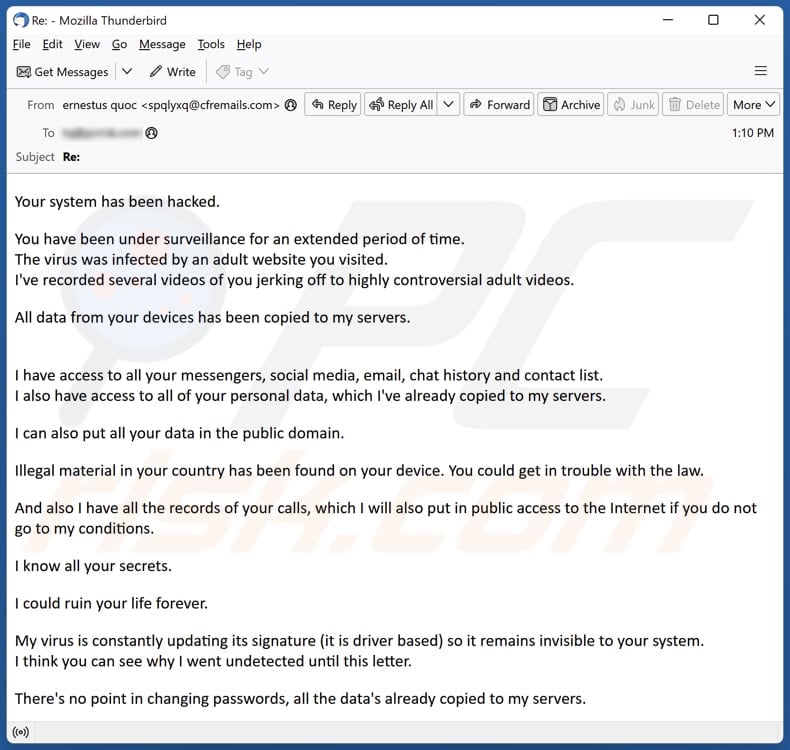

Más información sobre la estafa de sextorsión "You Have Been Under Surveillance"

Los estafadores detrás de este correo electrónico afirman falsamente haber pirateado el sistema del destinatario y obtenido material comprometedor, amenazando con exponerlo a menos que se pague un rescate. En el mensaje se afirma que el sistema del destinatario ha sido pirateado y que ha estado bajo vigilancia durante un largo periodo de tiempo.

Además, los estafadores alegan que el dispositivo del destinatario se infectó al visitar un sitio web para adultos y afirman haber grabado vídeos de ellos realizando actividades explícitas. Además, afirman tener el control sobre los datos del destinatario, afirmando haber copiado todos los datos de sus dispositivos a sus servidores.

Los estafadores amenazan con hacer público el material a menos que se pague un rescate de 1.300 dólares en Bitcoin en un plazo determinado. El correo electrónico emplea varias tácticas para intimidar al destinatario, incluidas amenazas de consecuencias legales y promesas de anonimato. Los estafadores afirman que el virus utilizado es indetectable y que los intentos de cambiar las contraseñas serían inútiles.

Por último, los estafadores advierten de que no se debe responder ni denunciar el correo electrónico, ya que la dirección del remitente se crea automáticamente y no se puede rastrear. También amenazan con publicar los datos del destinatario si intenta ponerse en contacto con las fuerzas del orden o los servicios de seguridad.

En general, este correo electrónico es un intento coercitivo de extorsionar al destinatario utilizando tácticas de miedo e intimidación. Los destinatarios deben reconocer este tipo de estafas y abstenerse de responder o interactuar con los estafadores. En su lugar, deben denunciar el mensaje a las autoridades competentes o al proveedor de servicios de correo electrónico para evitar que continúe la explotación.

| Nombre | Estafa por correo electrónico "You Have Been Under Surveillance |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamación falsa | Los estafadores han hackeado el sistema del destinatario y han obtenido material comprometedor |

| Dirección de la criptomoneda del ciberdelincuente | 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk |

| Cantidad del rescate | $1300 |

| Síntomas | Errores gramaticales, faltas de ortografía, formato incoherente y uso de lenguaje amenazador o exigencias urgentes. |

| Métodos de distribución | Correos electrónicos engañosos |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Correos electrónicos de estafa similares en general

Este tipo de correos electrónicos suelen compartir elementos comunes diseñados para infundir miedo y coaccionar a los destinatarios para que cumplan. Suelen afirmar falsamente que han obtenido material comprometedor mediante piratería informática, amenazan con exponer este material a menos que se pague un rescate y afirman tener el control sobre los datos del destinatario.

En general, el objetivo de estos correos electrónicos es explotar los miedos y vulnerabilidades de los destinatarios para obtener beneficios económicos. Ejemplos de estafas similares son "I Have Been Watching You", "Start The Conversation With Bad News", y "I Would Like To Avoid Any Accusations Against You". Es importante mencionar que los ciberdelincuentes también utilizan el correo electrónico para enviar programas maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Los ciberdelincuentes suelen enviar programas maliciosos por correo electrónico mediante tácticas engañosas como el phishing. Envían correos electrónicos que se hacen pasar por mensajes legítimos de fuentes fiables, incitando a los destinatarios a hacer clic en enlaces maliciosos o a descargar archivos adjuntos infectados.

Los archivos adjuntos pueden contener cargas útiles de malware ocultas diseñadas para explotar vulnerabilidades en el sistema del destinatario tras su ejecución, lo que conduce a accesos no autorizados, robo de datos u otras actividades maliciosas. Los tipos más comunes de archivos adjuntos maliciosos incluyen archivos ejecutables (como .exe), archivos comprimidos (como .zip o .rar), documentos de Microsoft Office (como .doc o .docx) y archivos PDF.

Los ciberdelincuentes también distribuyen programas maliciosos por correo electrónico a través de enlaces maliciosos incrustados en el mensaje. Estos enlaces suelen parecer legítimos y dirigen a los destinatarios a sitios web aparentemente fiables, provocan descargas no autorizadas o indican a los usuarios que descarguen archivos maliciosos.

¿Cómo evitar la instalación de programas maliciosos?

Tenga cuidado al manipular archivos adjuntos de correo electrónico o al abrir enlaces incluidos en correos electrónicos si llegan de forma inesperada o parecen irrelevantes, sobre todo si proceden de direcciones desconocidas o sospechosas. Mantenga actualizados el sistema operativo, los programas instalados y las herramientas de seguridad para mitigar posibles vulnerabilidades.

Cuando descargue aplicaciones y archivos, confíe en fuentes fiables, como sitios web oficiales y tiendas de aplicaciones de confianza. Acérquese con escepticismo a las ventanas emergentes, anuncios o botones de sitios web dudosos, y absténgase de utilizar software pirata o herramientas de cracking. Además, analice regularmente su ordenador para identificar y eliminar cualquier amenaza existente que pueda comprometer la seguridad de su sistema.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Aspecto del correo electrónico de estafa "You Have Been Under Surveillance" (GIF):

Texto presentado en la estafa de sextorsión "You Have Been Under Surveillance":

Subject: Re:

Your system has been hacked.You have been under surveillance for an extended period of time.

The virus was infected by an adult website you visited.

I've recorded several videos of you jerking off to highly controversial adult videos.All data from your devices has been copied to my servers.

I have access to all your messengers, social media, email, chat history and contact list.

I also have access to all of your personal data, which I've already copied to my servers.I can also put all your data in the public domain.

Illegal material in your country has been found on your device. You could get in trouble with the law.

And also I have all the records of your calls, which I will also put in public access to the Internet if you do not go to my conditions.

I know all your secrets.

I could ruin your life forever.

My virus is constantly updating its signature (it is driver based) so it remains invisible to your system.

I think you can see why I went undetected until this letter.There's no point in changing passwords, all the data's already copied to my servers.

I guess you really don't want that to happen.

Let's solve it this way: you transfer me 1300 US dollars (in bitcoin equivalent at the exchange rate at the time of transfer), and I will immediately remove all this dirt from my servers.

After this, we will forget about each other. I always keep my word.My bitcoin wallet for payment: 116A33YsSrr8xCccVYkHnzmAdpK2Q3qVFk

If you don't know how to transfer money and what Bitcoin is. Use Google.I give you 50 hours (a little over 2 days) to complete the payment.

I get an automatic notification when I read this email. Similarly, the timer will automatically start after you read the current email.If payment is not confirmed after the given time, all data will be published on the public internet, sent to law enforcement agencies and sent to all your contacts.

Don't waste your time sending me a reply because it won't work (the sender address is automatically created).

Furthermore, do not try to complain anywhere because this text and my bitcoin address cannot be traced anyway.Do not try to complain anywhere, as the wallet is untraceable, the mail from where the letter came from is also untraceable and created automatically, so there is no point in writing to me.

Do not attempt to contact the police or other security services, otherwise your data will be published.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es You Have Been Under Surveillance estafa de sextorsión?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

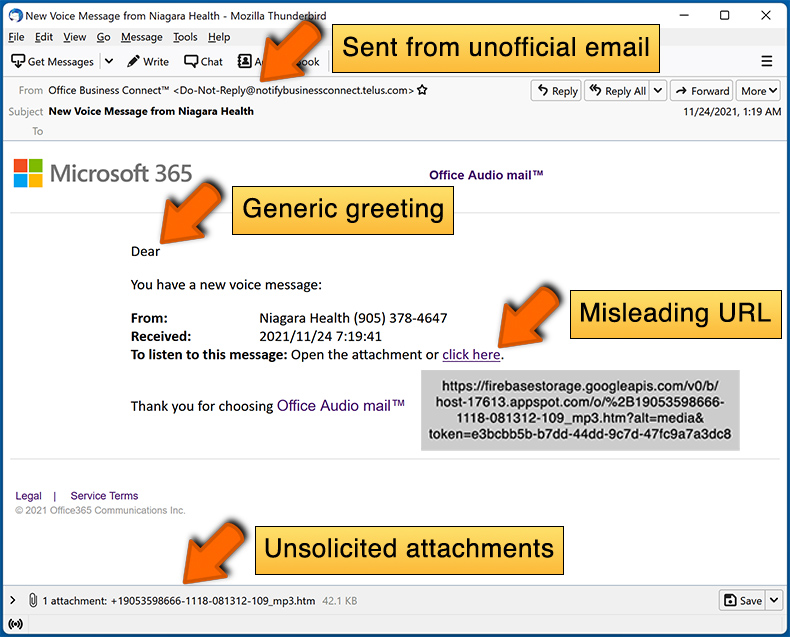

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido un correo de sextorsión?

Es posible que haya recibido un mensaje de extorsión sexual porque los estafadores han obtenido su dirección de correo electrónico a través de filtraciones de datos, foros en línea o directorios públicos. Los estafadores suelen enviar estos correos de forma masiva a un gran número de destinatarios con la esperanza de que algunas personas caigan en la estafa y paguen el rescate.

He proporcionado mi información personal al ser engañado por este correo electrónico, ¿qué debo hacer?

Si ha compartido información personal con los estafadores, como los datos de su tarjeta de crédito o sus credenciales de acceso, actúe de inmediato. Póngase en contacto (informe) con su banco, cambie las contraseñas de todas las cuentas comprometidas, controle las cuentas en busca de actividad no autorizada, evite seguir comunicándose con los estafadores y denuncie el incidente a las autoridades.

He descargado y abierto un archivo adjunto a un correo electrónico, ¿está infectado mi ordenador?

La probabilidad de que su ordenador se infecte varía en función del tipo de archivo con el que interactúe. Los archivos ejecutables (.exe) o los archivos de script (.js, .vbs) infectados con malware suponen un alto riesgo cuando se activan, mientras que los archivos de documentos o multimedia suelen presentar un menor riesgo de infección.

¿Realmente han pirateado mi ordenador y tiene el remitente alguna información?

No, es probable que su ordenador no haya sido pirateado, y el remitente no posee ninguna información comprometedora.

¿Cómo consiguieron los ciberdelincuentes mi contraseña de correo electrónico?

Los ciberdelincuentes podrían haber obtenido esta información a través de una filtración de datos en la que se hayan visto comprometidas las credenciales de acceso robadas de un sitio web en el que te hayas registrado. Además, pueden haber obtenido su contraseña de un sitio web de phishing o de una página fraudulenta similar en la que la introdujeron.

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Estas transacciones son esencialmente imposibles de rastrear, por lo que es imposible recuperar el dinero.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

El mero hecho de abrir un correo electrónico no supone ninguna amenaza. La infiltración de malware a través del correo electrónico no puede ocurrir sin abrir archivos adjuntos maliciosos o enlaces incluidos.

¿Retirará Combo Cleaner las infecciones de malware presentes en los archivos adjuntos del correo electrónico?

Combo Cleaner está diseñado para detectar y erradicar malware. Puede encontrar casi todas las infecciones de malware conocidas. El malware sofisticado a menudo se incrusta profundamente en el sistema. Por lo tanto, es imprescindible realizar un análisis completo del sistema.

▼ Mostrar discusión.