Cómo eliminar StilachiRAT del sistema operativo

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es StilachiRAT?

StilachiRAT es un troyano de acceso remoto (RAT) que emplea técnicas avanzadas para eludir la detección, mantener la persistencia en el sistema infectado y robar una amplia gama de datos confidenciales. Este malware supone una amenaza significativa tanto para particulares como para organizaciones. Por ello, debe eliminarse inmediatamente de los dispositivos infectados.

Más información sobre StilachiRAT

Una vez infiltrado, StilachiRAT recopila información del sistema infectado, como el sistema operativo, los identificadores del dispositivo, la BIOS y si hay una cámara presente. El malware también crea un ID único basado en el número de serie del sistema y la clave RSA pública del atacante.

Además, StilachiRAT se dirige a ciertas extensiones de monederos de criptomonedas para el navegador Google Chrome y comprueba si están instaladas en el sistema. Entre ellas se encuentran: BNB Chain Wallet, Bitget Wallet (BitKeep), Braavos - Starknet Wallet, Coinbase Wallet, Compass Wallet for Sei, ConfluxPortal, Fractal Wallet, Keplr, Leap Cosmos Wallet, Manta Wallet, MetaMask (Ethereum), OKX Wallet, Phantom, Plug, Sui Wallet, Station Wallet, TokenPocket, Trust Wallet y TronLink.

StilachiRAT también roba los datos de inicio de sesión guardados de Google Chrome y monitoriza las sesiones RDP rastreando las ventanas abiertas y copiando la información de seguridad para hacerse pasar por los usuarios. Supervisa las sesiones activas, abre nuevas ventanas y copia los privilegios de seguridad para ejecutar programas con esos permisos.

Además, la RAT recopila información sobre el software instalado y qué aplicaciones se están ejecutando. Esto permite a los ciberdelincuentes analizar la actividad del usuario. Otra capacidad de StilachiRAT es monitorizar el portapapeles. Busca información confidencial como contraseñas, claves de criptomonedas y datos personales.

Además, StilachiRAT puede ejecutar una amplia gama de comandos enviados desde el servidor C2, como reiniciar el sistema, borrar registros, robar credenciales, ejecutar aplicaciones y manipular ventanas del sistema. También puede suspender el sistema, cambiar los valores del registro y listar las ventanas abiertas.

Además, StilachiRAT tiene un mecanismo que garantiza que permanece activo en el sistema infectado. Comprueba constantemente sus archivos (el programa y sus archivos de apoyo). Si alguno de estos archivos se borra, puede restaurarlo a partir de una copia de seguridad. Además, si se ejecuta como un servicio de Windows, puede modificar la configuración del sistema para reiniciarse y seguir funcionando.

Por último, StilachiRAT oculta sus acciones para evitar ser detectado, eliminando registros y buscando herramientas de análisis. También utiliza métodos de cifrado para ocultar su código, lo que dificulta su análisis por parte de los expertos en seguridad. Estas técnicas le ayudan a pasar más tiempo desapercibido.

| Nombre | StilachiRAT troyano de acceso remoto |

| Tipo de amenaza | Troyano de administración remota |

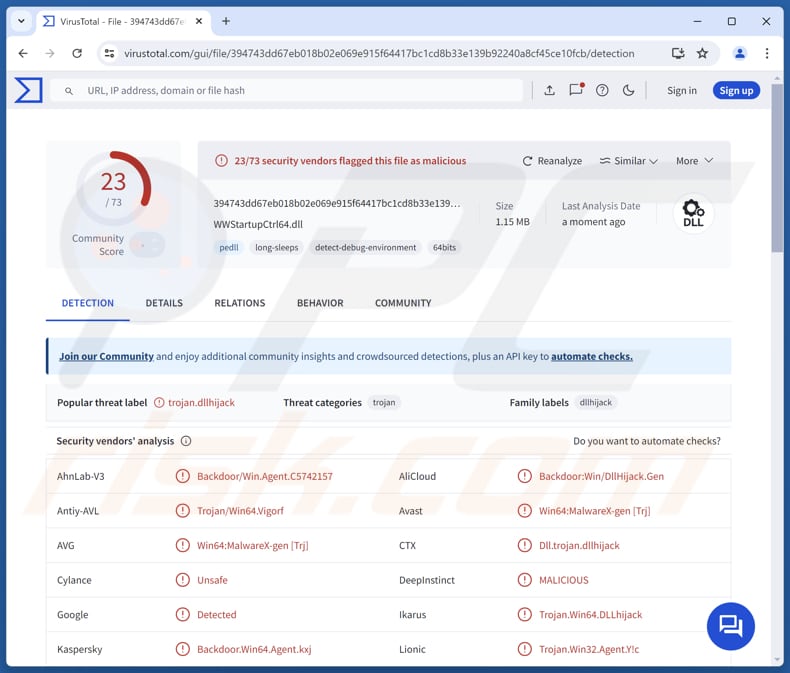

| Nombres de detección | Avast (Win64:MalwareX-gen [Trj]), CTX (Dll.trojan.dllhijack), Ikarus (Trojan.Win64.DLLhijack), Kaspersky (Backdoor.Win64.Agent.kxj), Microsoft (TrojanSpy:Win64/Stilachi.A), Lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, usurpación de identidad, pérdidas económicas |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Conclusión

En conclusión, StilachiRAT es un malware altamente peligroso que roba información sensible, lleva a cabo varias acciones maliciosas, permanece sin ser detectado en el sistema y utiliza métodos avanzados para evitar ser detectado. Como resultado, supone un importante riesgo para la seguridad tanto de particulares como de empresas.

Otros ejemplos de RAT son NonEuclid RAT, SwaetRAT y WmRAT.

¿Cómo se infiltró StilachiRAT en mi ordenador?

Los actores de amenazas distribuyen malware mediante diversas técnicas. Envían correos electrónicos con enlaces o archivos maliciosos por correo electrónico, ocultan programas maliciosos en herramientas de craqueo o software pirata y aprovechan las vulnerabilidades de programas o sistemas operativos obsoletos. También utilizan estafas de soporte técnico y anuncios maliciosos.

Además, los ciberdelincuentes pueden distribuir malware a través de unidades USB infectadas, páginas web comprometidas o falsas, redes P2P, descargadores de terceros y canales similares. Normalmente, su objetivo es engañar a los usuarios para que realicen acciones que conduzcan a la ejecución del malware.

¿Cómo evitar la instalación de malware?

Adquiera siempre software de fuentes fiables, como sitios web oficiales o tiendas de aplicaciones. Desconfíe de las ventanas emergentes, los anuncios y los enlaces de sitios web desconocidos, y evite hacer clic en ellos. No permita que sitios no fiables le envíen notificaciones, y nunca abra enlaces o archivos adjuntos en correos electrónicos de remitentes desconocidos.

Mantenga su sistema y software actualizados, y ejecute análisis periódicos con un programa de seguridad de confianza para una mayor protección. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es StilachiRAT?

- PASO 1. Eliminación manual del malware StilachiRAT.

- PASO 2. Compruebe si su ordenador está limpio.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

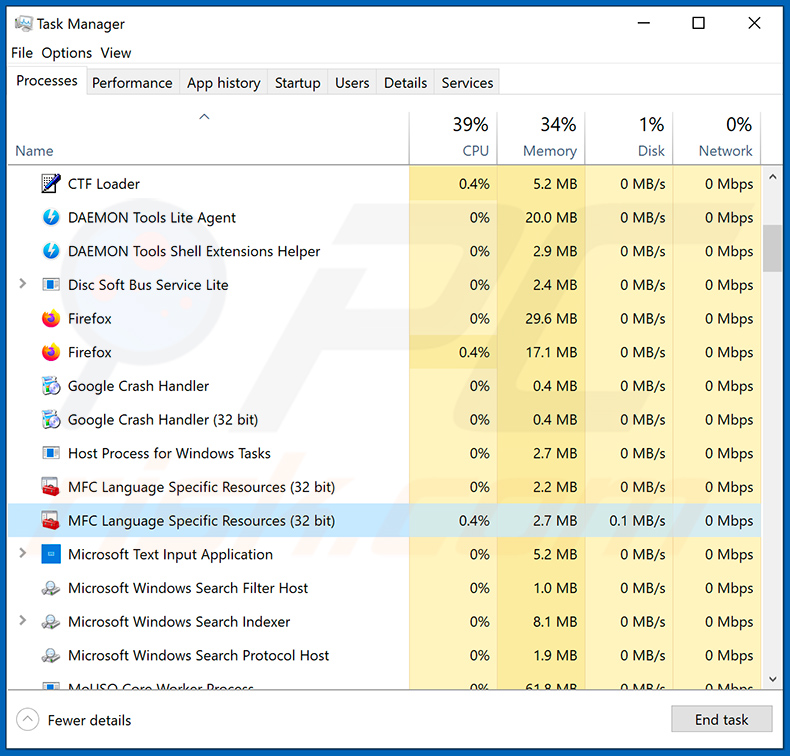

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, mediante el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

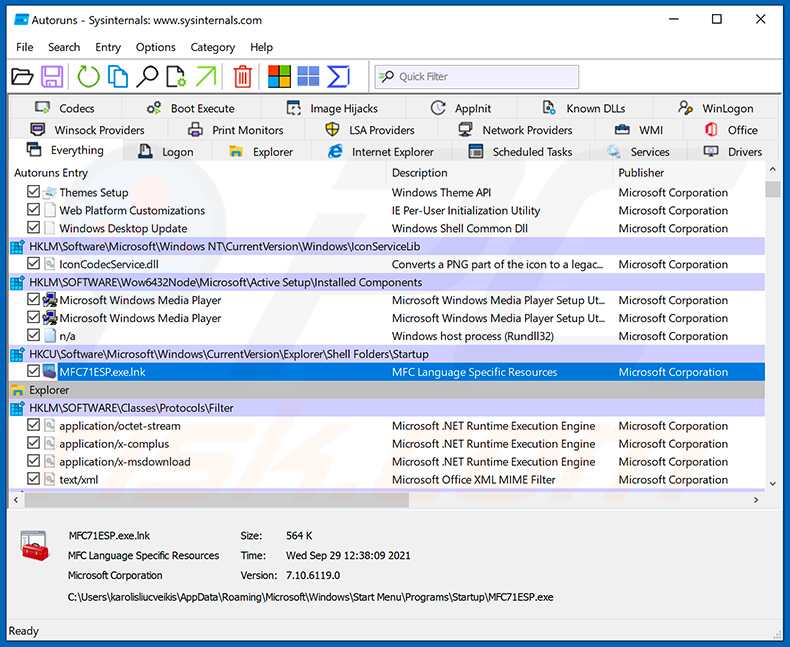

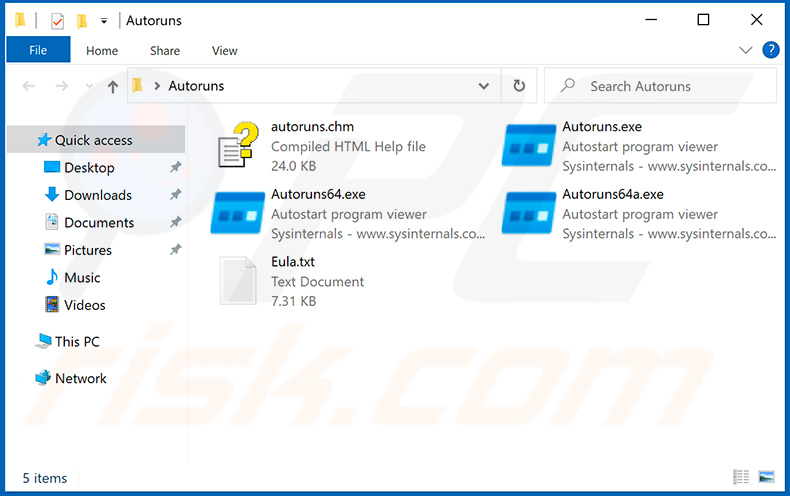

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

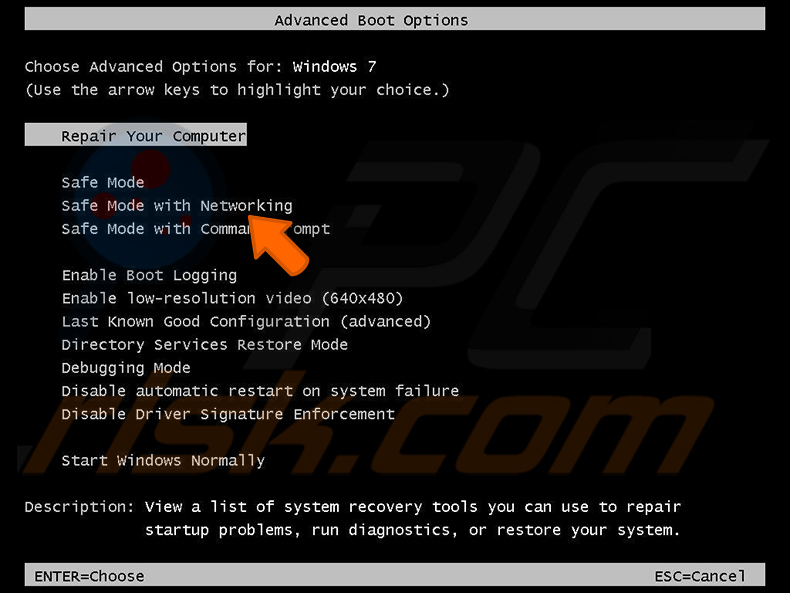

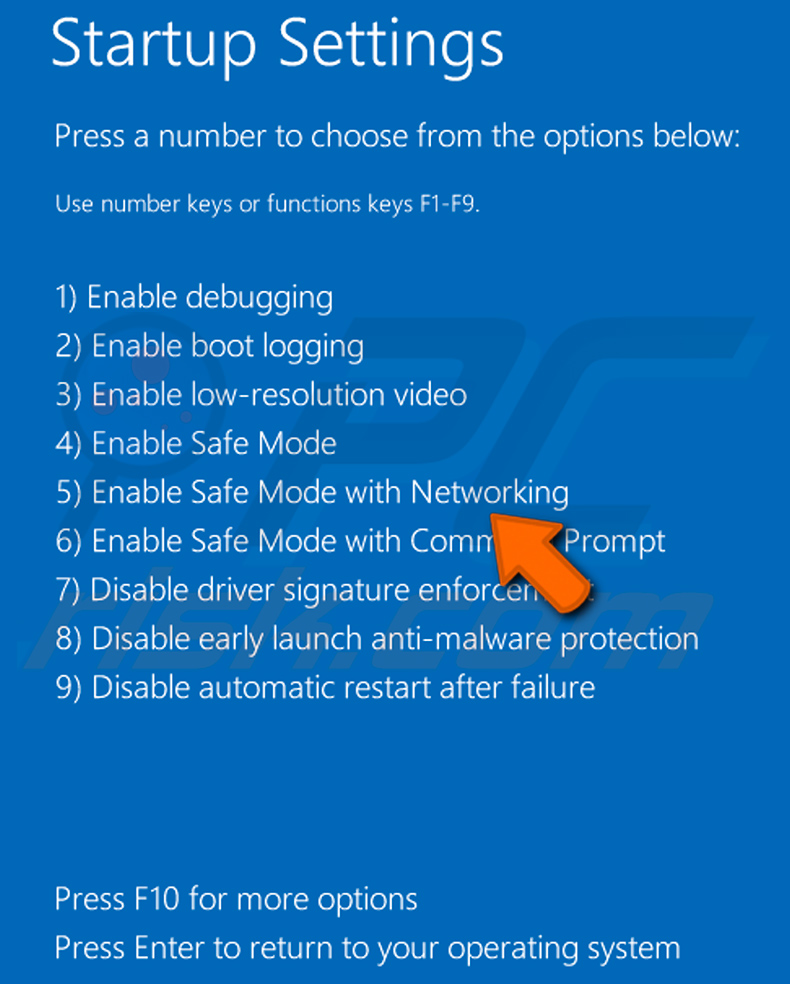

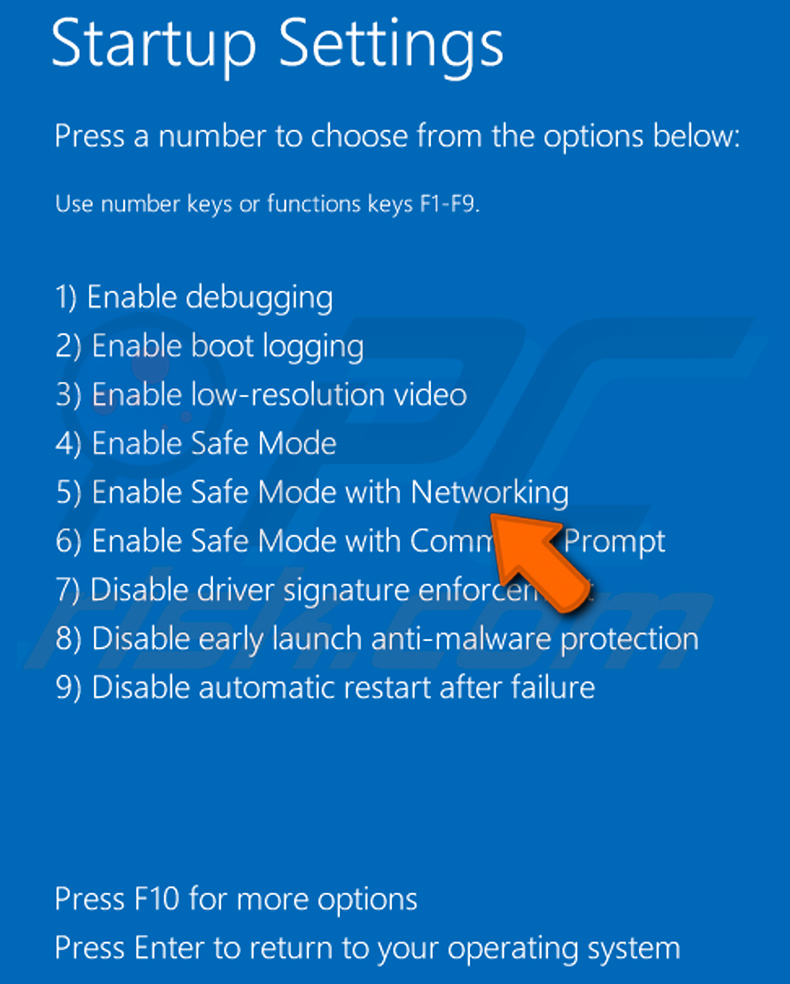

Reinicie su ordenador en Modo Seguro:

Reinicie su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haz clic en Inicio, Apagar, Reiniciar y Aceptar. Durante el proceso de arranque del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haz clic en "Configuración de inicio".

Haz clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haz clic en "Reiniciar" mientras mantienes pulsada la tecla "Mayúsculas" del teclado. En la ventana "Elegir una opción", haga clic en "Solucionar problemas" y, a continuación, seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana debes pulsar la tecla "F5" de tu teclado. Esto reiniciará su sistema operativo en modo seguro con conexión en red.

Vídeo que muestra cómo iniciar Windows 10 en "Modo seguro con conexión en red":

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

Extrae el archivo descargado y ejecuta el archivo Autoruns.exe.

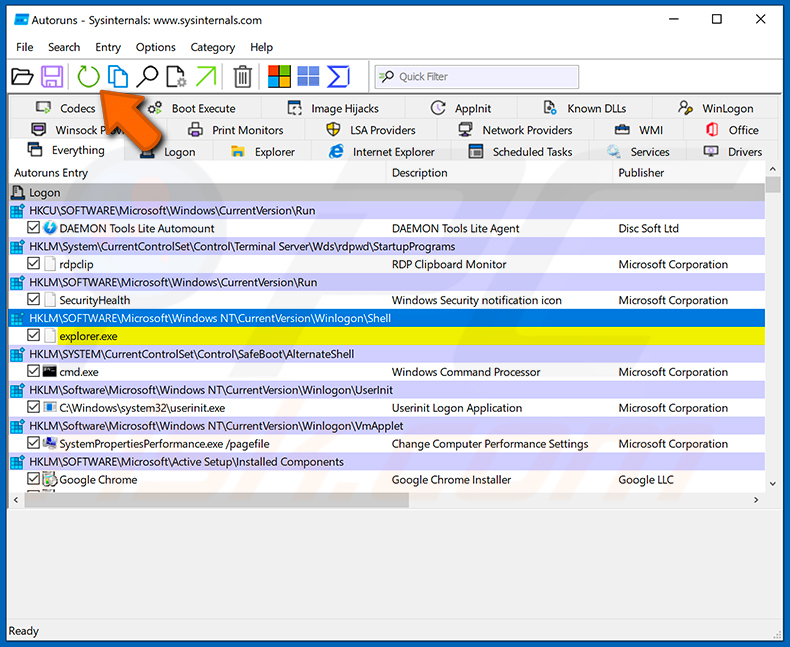

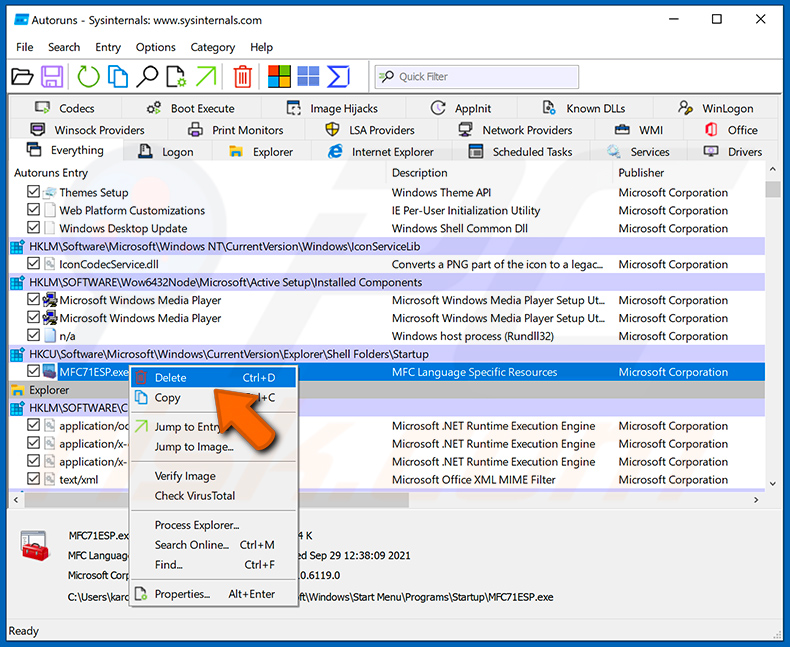

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

En la aplicación Autoruns, haz clic en "Opciones" en la parte superior y desmarca las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haz clic en el icono "Actualizar".

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Compruebe la lista proporcionada por la aplicación Autoruns y localice el archivo malicioso que desea eliminar.

Anota su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y seleccione "Eliminar".

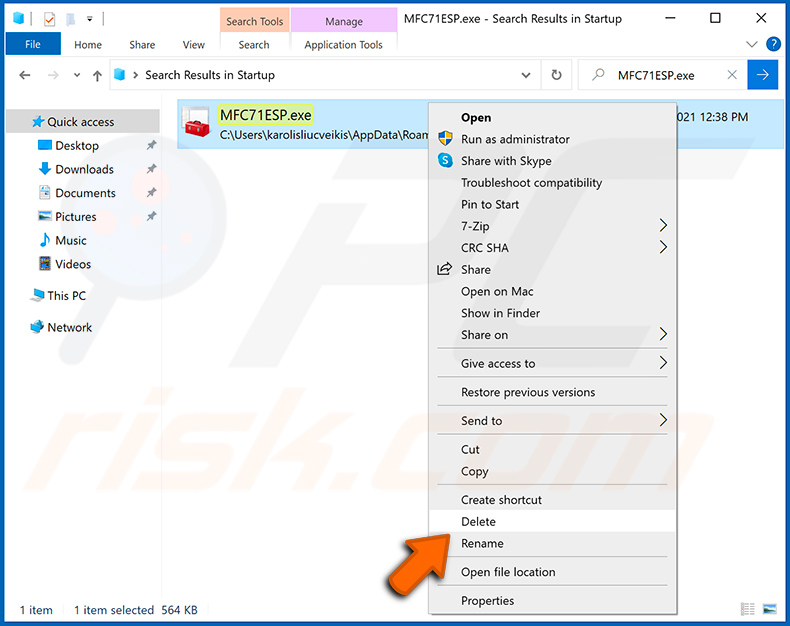

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrate de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicia el ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de programas maliciosos en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener tu ordenador seguro, instala las últimas actualizaciones del sistema operativo y utiliza software antivirus. Para asegurarte de que tu ordenador está libre de infecciones de malware, te recomendamos escanearlo con Combo Cleaner.

Preguntas más frecuentes (FAQ)

Mi ordenador está infectado con el malware StilachiRAT, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Formatear el dispositivo de almacenamiento puede eliminar StilachiRAT, pero es el último recurso. Antes de hacerlo, intente ejecutar un análisis completo del sistema con una herramienta antivirus de confianza, como Combo Cleaner, para detectar y eliminar el malware.

¿Cuáles son los principales problemas que puede causar el malware?

Los programas maliciosos pueden causar diversos problemas, como el robo de información personal, daños financieros, ralentización del sistema e infecciones adicionales. El impacto depende del tipo específico de malware y de sus capacidades.

¿Cuál es el objetivo de StilachiRAT?

StilachiRAT es un troyano de acceso remoto (RAT) diseñado para robar datos confidenciales, supervisar la actividad de los usuarios y ejecutar comandos de los atacantes evitando ser detectado.

¿Cómo se infiltró un malware en mi ordenador?

Los ciberdelincuentes propagan el malware a través de correos electrónicos de phishing, software pirata y vulnerabilidades del sistema obsoletas. También utilizan estafas de soporte técnico, anuncios maliciosos, unidades USB infectadas, sitios web falsos y redes P2P. Su principal objetivo es engañar a los usuarios para que ejecuten el malware.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar la mayoría de los programas maliciosos conocidos. Sin embargo, el malware avanzado a menudo se esconde en lo más profundo del sistema, por lo que es esencial realizar un análisis completo del sistema para eliminarlo por completo.

▼ Mostrar discusión.