Troyano Win32/Skeeyah

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

Instrucciones para eliminar el virus Win32/Skeeyah

¿Qué es Win32/Skeeyah?

Win32/Skeeyah (también conocido como Trojan:win32/skeeyah.A) es una infección de tipo troyano que se infiltra silenciosamente en los equipos y permite a los ciberdelincuentes que manipulen sistemas infectados. Dejar tales infecciones en el sistema puede llevar a una serie de problemas, como por ejemplo, otras infecciones informáticas y problemas de privacidad. Los troyanos como Win32/Skeeyah se infiltran en los equipos sin el consentimiento del usuario.

Los estudios ponen de manifiesto que tras introducirse en el sistema, Win32/Skeeyah modifica/sobrescribe ciertas entradas del registro de Windows. Asimismo, los ciberdelincuentes usan este troyano para recabar varios datos personales (datos de tarjetas de crédito, usuarios/contraseñas, etc.). Es obvio que esas personas persiguen obtener el máximo beneficio posible. Por tanto, es más que probable que se haga un mal uso de las cuentas secuestradas. Por ejemplo, pueden transferir todos los ahorros de la víctima a su propia cuenta bancaria o incluso pedir dinero prestado a los contactos de la víctima por e-mail o redes sociales. Por tanto, no solo las víctimas podrán perder su dinero, sino que también pueden contraer deudas. Ahora bien, dado que Win32/Skeeyah abre puertas traseras, es bastante probable que los ciberdelincuentes se aprovechen e inyecten software malicioso adicional. Las puertas traseras suelen usarse para propagar ransomware y software de criptominería. En algunos casos, sin embargo, los delincuentes inyectan también adware y secuestradores de navegador. Casi todos los cibersecuestros comprometen los datos (normalmente, encriptándolos) y hacen peticiones de rescate a cambio de la recuperación. El problema está en que los ciberdelincuentes ignoran a sus víctimas una vez que han realizado el pago. Esto quiere decir que los usuarios resultarán simplemente estafados y los archivos permanecerán encriptados a pesar de que se ha pagado el rescate. Los criptomineros están desarrollados para hacer un mal uso de los recursos del sistema para minar criptomonedas sin el consentimiento del usuario. El problema es que minar puede consumir hasta el 100 % de los recursos del sistema, lo cual lo inestabiliza (se bloquea muy probablemente) y lo deja prácticamente inutilizable (casi no responde). Para colmo, cuando se sobrecarga el hardware, se sobrecalienta, lo cual quiere decir que podría dañarse de forma permanente. El software publicitario y los secuestradores de navegador son algo menos dañinos, normalmente generan anuncios intrusivos, ocasionan redireccionamientos no deseadas y recaban información superficial (p. ej. URL visitadas, páginas vistas, consultas de búsqueda, direcciones IP, etc.). Deberíamos mencionar que las puertas traseras se usan también para propagar troyanos que roban datos. Sin embargo, dado que Win32/Skeeyah es capaz de hacerlo por sí mismo, es poco probable que los delincuentes usen esta herramienta para propagar virus que sustraen datos. De una forma u otra, Win32/Skeeyah debería eliminarse de inmediato.

| Nombre | el troyano Trojan:win32/skeeyah.A |

| Tipo de amenaza | Troyano, virus que roba contraseñas, software malicioso de banca, software espía |

| Síntomas | Los troyanos han sido diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer con sigilo, de ahí que no se den cuenta de síntomas concretos en un equipo infectado. |

| Formas de distribución | Correos electrónicos infectados, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Robo de información bancaria, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de bots. |

| Eliminación | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay muchos virus de tipo troyano que comparten similitudes con Win32/Skeeyah. Por ejemplo: TrickBot, Adwind, Hancitor, H-Worm y muchos otros. Los desarrolladores son diferentes y el comportamiento de esas infecciones difiere también. A fin de cuentas, sin embargo, todo esos virus tienen algo en común; representan una amenaza extrema para la privacidad y seguridad en la navegación web del usuario. Por tanto, es imprescindible eliminar las infecciones como Win32/Skeeyah.

¿Cómo se introdujo Win32/Skeeyah en mi equipo?

Normalmente las infecciones de tipo troyano suelen distribuirse a través de campañas de correo basura, descargas de software de terceros y asistentes falsos de actualizaciones de software. Las campañas de correo basura se usan para enviar cientos de miles de correos que contienen mensajes engañosos instando a los usuarios a abrir adjuntos maliciosos (PDF, documentos de Microsoft Office, ejecutables, archivos, etc.). Sin embargo, hacer eso pone en peligro de infección al sistema; abrir los adjuntos distribuidos a través de campañas de correo basura suele ocasionar varias infecciones del sistema. Las herramientas de actualización de software falso infectan el sistema aprovechándose de errores en versiones de software antiguas o instalando malware en vez de la aplicación seleccionada. Los programas pirateados permiten activar software de pago gratuitamente. No obstante, suelen usarse para propagar software malicioso, los usuarios suelen acabar infectando sus equipos en vez de conseguir acceso gratuito a programas de pago. Las fuentes no oficiales de distribución de software (redes P2P, sitios web de alojamiento de archivos, sitios web de descargas gratuitas, etc.) presentan los ejecutables maliciosos como software auténtico, lo cual confunde a los usuarios que acaban descargando y ejecutando ellos mismos el malware. En resumen, las principales razones por las que se infecta el equipo son la falta de conocimiento y precaución.

¿Cómo se puede evitar que se instalen programas maliciosos?

En primer lugar, hay que destacar que los motivos principales por los que se infecta el equipo son un conocimiento insuficiente y un comportamiento imprudente. La clave para la seguridad informática es la precaución; por tanto, es imprescindible prestar siempre atención al navegar por internet. Recomendamos descargar el software solo de fuentes oficiales a través de enlaces directos de descarga. Los instaladores o descargadores de terceros incluyen a menudo (empaquetan) programas dudosos y estas herramientas no deberían usarse. Lo mismo sirve para las actualizaciones de software. Es también muy importante mantener actualizadas las aplicaciones instaladas. Sin embargo, para lograrlo, los usuarios deberían usar solo funciones de actualización integradas o herramientas facilitadas por los desarrolladores oficiales. No debería nunca intentar piratear las aplicaciones instaladas por dos razones: 1) el riesgo de infección es extremadamente alto y 2) la piratería de software se considera un cibercrimen. Por último, asegúrese de tener instalada una solución antivirus o antiespía reputable en funcionamiento porque tales herramientas detectan y eliminan muy probablemente el software malicioso antes de que pase algo malo. Si cree que su equipo está infectado, le recomendamos ejecutar un análisis con Combo Cleaner para eliminar el malware de forma automática.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Win32/Skeeyah?

- PASO 1. Eliminar manualmente el software malicioso Win32/Skeeyah.

- PASO 2. Comprobar que el equipo esté limpio.

¿Cómo eliminar el software malicioso de forma manual?

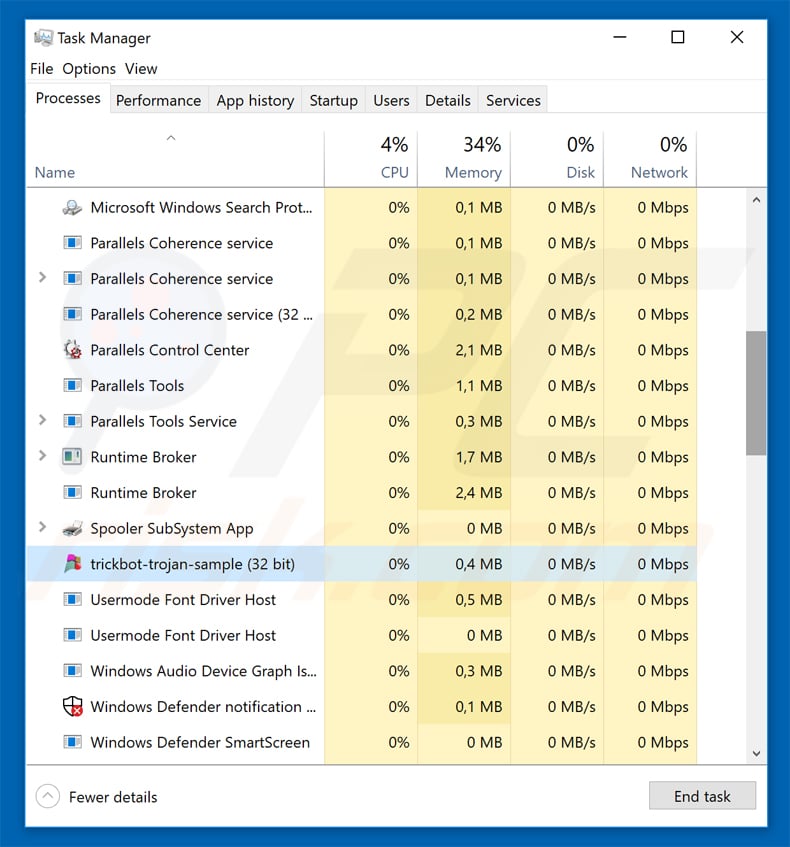

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

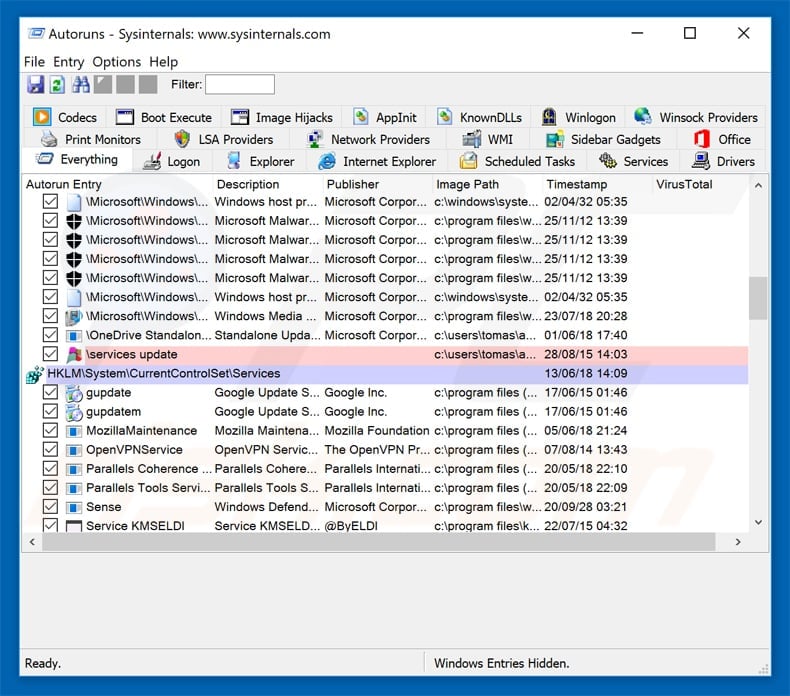

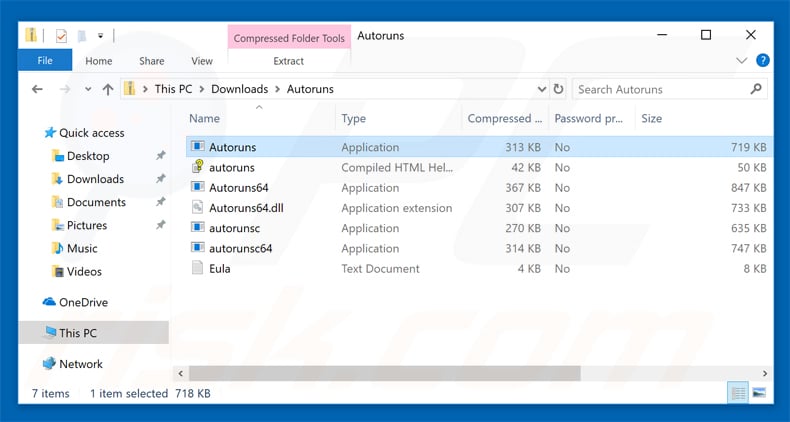

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

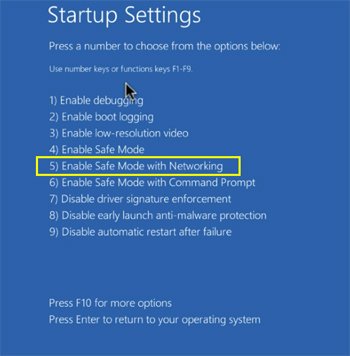

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

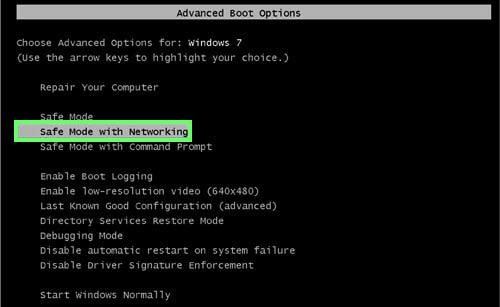

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

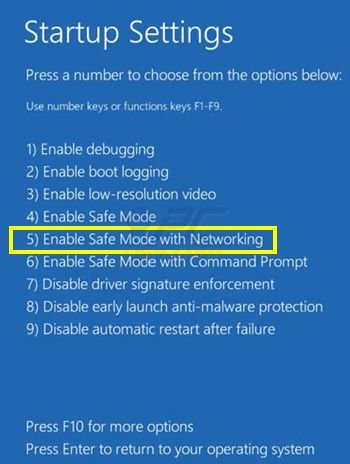

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

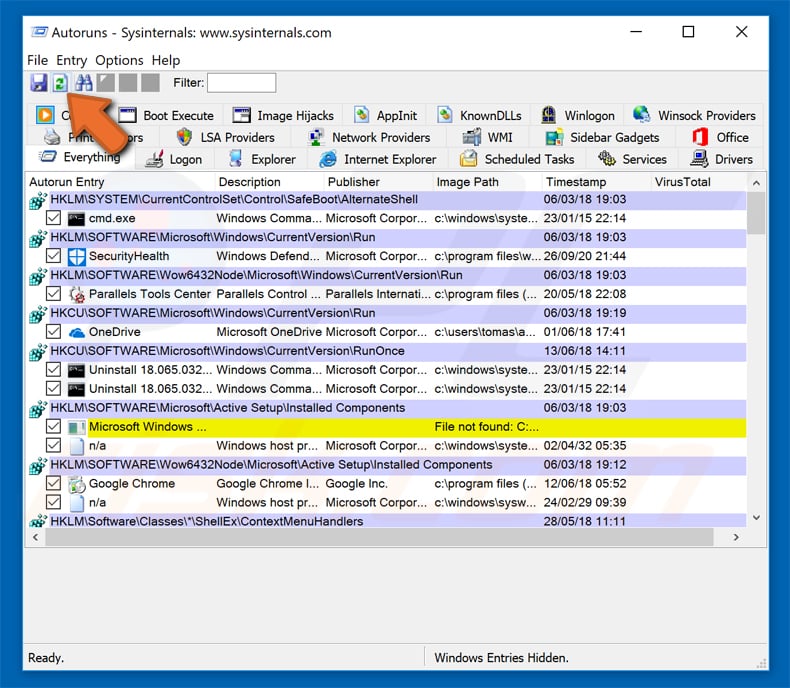

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

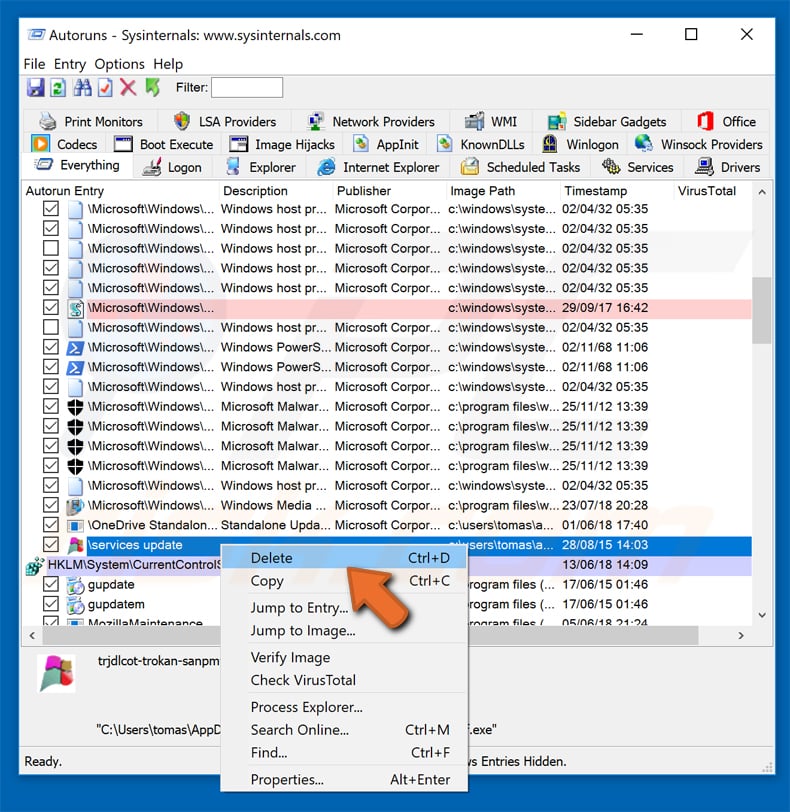

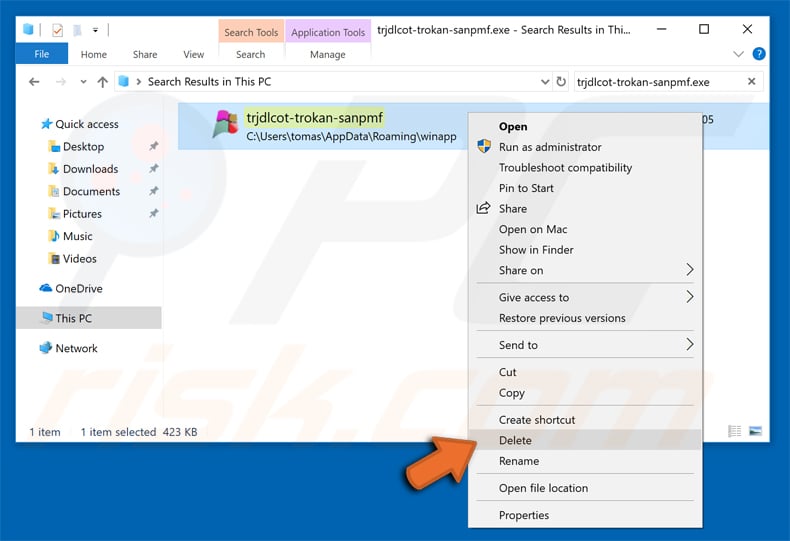

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner.

▼ Mostrar discusión.