Instrucciones para eliminar el troyano DigMine

TroyanoConocido también como: el software malicioso DigMine

Obtenga un escaneo gratuito y verifique si su computadora está infectada.

ELIMÍNELO AHORAPara usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Guía para eliminar el virus DigMine

¿Qué es DigMine?

DigMine es el nombre de un programa malicioso que fue descubierto por Xylitol. Este software malicioso se usa para propagar una herramienta de criptominería basada en XMRig, otra herramienta de este tipo que mina la criptodivisa Monero. DigMine instala también una extensión de Chrome que permite a los desarrolladores propagar este programa malicioso.

Hay muchas herramientas de criptominería en internet. Los ciberdelincuentes suelen usarlas con fines maliciosos; intentan engañar a los usuarios para que instalen herramientas de criptominería disfrazándolas de programas legítimos, archivos ejecutables, etc. En este caso concreto, propagan la herramienta de minería de Monero al incluir un archivo ejecutable en un archivo que supuestamente contiene un vídeo. Una vez instalado, el programa empieza a usar los recursos del sistema (como la CPU) para resolver problemas matemáticas y minar criptomonedas. Esto suele reducir el rendimiento del equipo y el proceso de minería podría incluso dejar inutilizable el sistema por culpa de los bloqueos, la falta de respuestas, etc. Asimismo, los criptomineros instalados obligan al equipo a usar más energía eléctrica. Por tanto, los usuarios que tengan programas de este tipo instalados tendrán una factura de la luz más alta. Asimismo, esos programas podrían ocasionar un problema de sobrecalentamiento. Un equipo que se sobrecalienta podría apagarse sin informar al usuario y tal desconexión podría llevar a la pérdida de datos. En resumen, los ciberdelincuentes usan DigMine para propagar un software de minería que les permite usar los equipos de otros usuarios para obtener beneficios con la minería de Monero. Asimismo, DigMine se instala con una extensión de Chrome que sigue propagando este programa malicioso.

| Nombre | el software malicioso DigMine |

| Tipo de amenaza | Troyano, virus que sustrae contraseñas, software malicioso bancario, software espía. |

| Detectada como | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.31915524), ESET-NOD32 (una versión de Win32/Autoit.ODG), Kaspersky (HEUR:Trojan.Win32.AutoIt.gen), lista completa (VirusTotal) |

| Carga útil | Varios criptomineros. |

| Síntomas | Los troyanos están diseñados para introducirse silenciosamente en el equipo de las víctimas y permanecer en silencio, de ahí que no se vean síntomas en el equipo infectado. |

| Formas de distribución | Adjuntos infectados en correos, anuncios maliciosos en internet, ingeniería social, software pirata. |

| Daño | Información bancaria robada, contraseñas, suplantación de la identidad, el equipo de la víctima se añade a una red de robots. |

| Eliminación |

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. Descargue Combo Cleaner para WindowsEl detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk. |

Muchos otros mineros de criptomonedas son usados por ciberdelincuentes para aprovecharse de los recursos de los equipos de usuarios ingenuos. Normalmente, los ciberdelincuentes engañan a los usuarios en su instalación usando métodos engañosos. Para evitar la pérdida de datos ocasionada por un software sobrecalentado, facturas de electricidad elevadas, un peor rendimiento del sistema y otros problemas, desinstale todos los criptomineros de inmediato. Algunos ejemplos de otros programas de este tipo son NRSMiner, Cortana.exe y COINMINER.

¿Cómo se introdujo DigMine en mi equipo?

Los ciberdelincuentes propagan DigMine a través de mensajes directos en Facebook. Normalmente, las víctimas potenciales reciben un archivo que contiene un fichero ejecutable. Esos archivos tienen nombres que hacen pensar en vídeos. Por ejemplo, podrían llamarse algo como "video_96747", "video_71791", etc. La principal finalidad es engañar a los usuarios para que extraigan el contenido del archivo y ejecuten el archivo .exe. Esto permitirá que DigMiner instale un criptominero y una extensión de Chrome que usará la mensajería de Facebook de la víctima para propagar DigMiner aun más. Por tanto, las víctimas sin saberlo se convierten en distribuidores de DigMiner. Sepa, sin embargo, que esta extensión solo funciona si el usuario tiene las credenciales almacenadas en Chrome y está conectado a Facebook automáticamente.

¿Cómo se evita la instalación de software malicioso?

No descargue archivos o programas de fuentes de dudosa fiabilidad como redes P2P, sitios web no oficiales, asistentes de descarga de terceros y otras fuentes similares. Deberían descargarse de páginas oficiales y usando enlaces directos. Asimismo, no abra adjuntos ni enlaces web que se muestren en correos irrelevantes. Normalmente, se envían con direcciones sospechosas, desconocidas y se presentan como mensajes oficiales y fiables. Tampoco descargue ni abra archivos sospechosos enviados por programas de mensajería. Actualice su software usando solo las funciones o herramientas facilitados por desarrolladores oficiales, ya que las herramientas de terceros descargan e instalan software malicioso a menudo. Lo mismo aplica a las herramientas de activación no oficiales, conocidas también como herramientas de piratería. Supuestamente permiten a los usuarios saltarse la activación de pago; sin embargo, suelen infectar el equipo finalmente. Tenga instalado y siempre en funcionamiento un software reputable antivirus y antiespía. Esas herramientas pueden eliminar de forma eficaz las amenazas detectadas. Si considera que su equipo está infectado ya, le recomendamos realizar un análisis con Combo Cleaner Antivirus para Windows para eliminar de forma automática el software malicioso infiltrado.

Ejemplos de adjuntos maliciosos usados para distribuir DigMine:

Actualización a 22 de agosto de 2019 - El troyano DigMine se ha actualizado varias veces desde su publicación. Ahora incorpora una funcionalidad que permite a los delincuentes añadir las máquinas afectadas a una red de bots. Una red de bots es básicamente una red de equipos controlados de forma remota (que están conectados en contra de la voluntad de su propietario). La red suele usarse con fines maliciosos (p. ej. para enviar correos basura, realizar ataques de denegación de servicio, etc.). Cabe también resaltar que la red de bots bloquea a usuarios de Turquía. Para hacerlo así, comprueba una serie de ajustes (como el idioma del navegador). Asimismo, todas las "llamadas de prueba" proceden de Turquía y el servidor remoto con el que se comunica DigMine se ubica también en Turquía. Por tanto, se puede suponer que el desarrollador es turco y está intentando proteger a sus compatriotas. Asimismo, los ciberdelincuentes han propagado este ransomware usando la red social Twitter. El método en su conjunto es muy parecido: publicar tweets con imágenes que parecen vídeos. Sin embargo, esos tweets llevan en realidad a varias páginas web que, cuando se visitan, dan lugar a la infección con el troyano DigMine. Ahora bien, cabe mencionar que en este momento el criptominero no está actualizado y la campaña de propagación en Twitter ha cesado. Sin embargo, esta campaña podría probablemente ser una prueba, por lo que podría relanzarse en cualquier momento.

Captura de pantalla de una publicación en Twitter usada para propagar el troyano DigMine:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

DESCARGAR Combo CleanerSi decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRisk.

Menú rápido:

- ¿Qué es DigMine?

- STEP 1. Eliminar manualmente el software malicioso DigMine.

- PASO 2. Comprobar si el equipo está limpio.

¿Cómo eliminar el software malicioso de forma manual?

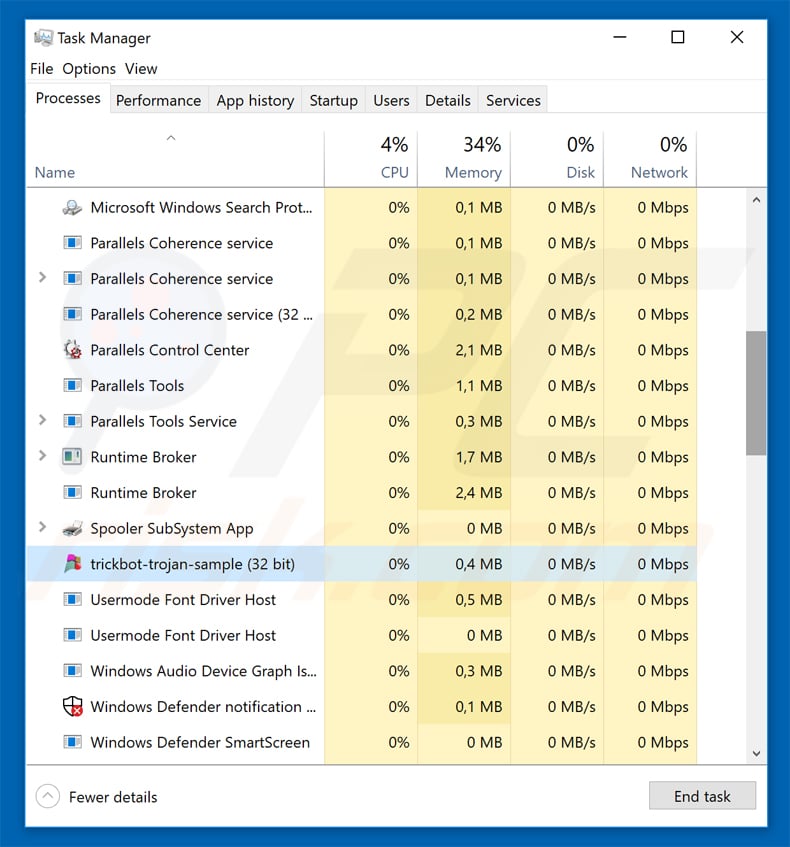

Eliminar software malicioso de forma manual es una tarea complicada; normalmente es mejor dejar que un programa antivirus o antiespía lo haga por nosotros de forma automática. Para eliminar este software malicioso, recomendamos que use Combo Cleaner Antivirus para Windows. Si desea eliminar el software malicioso de forma manual, el primer paso es identificar el nombre del software malicioso que esté intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el equipo del usuario:

Si ha inspeccionado la lista de programas que se ejecuta en su equipo a través del Administrador de tareas, por ejemplo, y ha visto un programa que parece sospechoso, debería realizar lo siguiente:

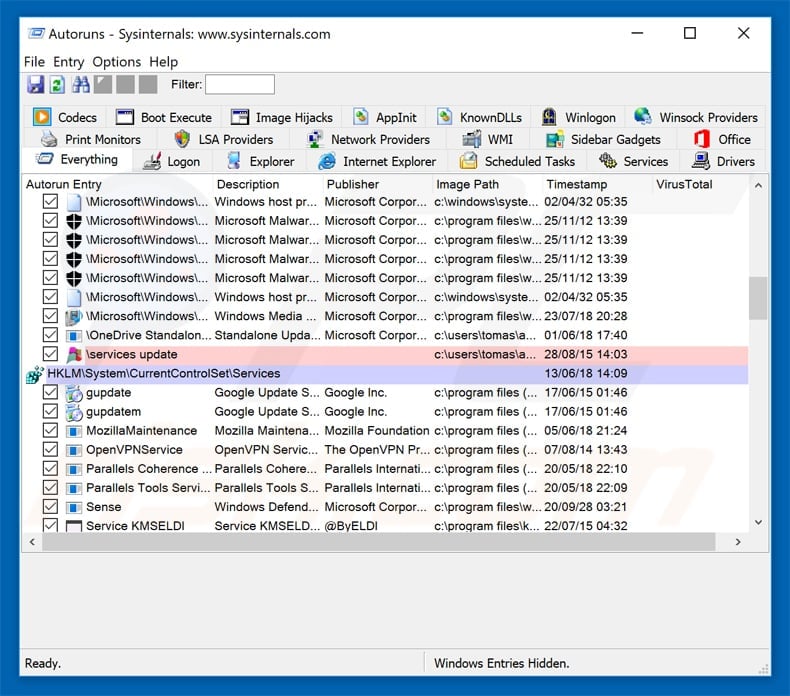

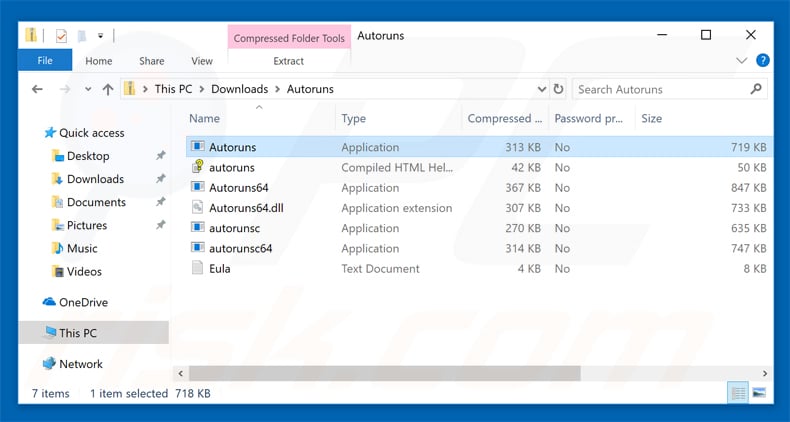

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones que se ejecutan automáticamente, carpetas de registro y del sistema de archivos.

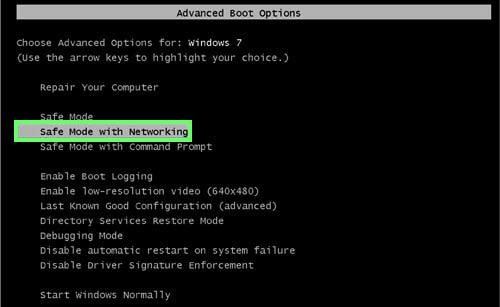

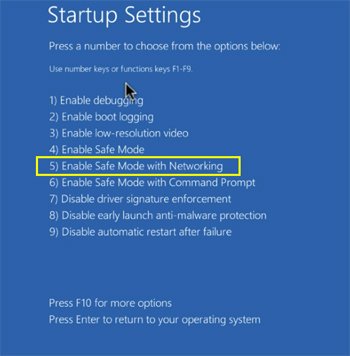

Reinicie su equipo en modo seguro:

Reinicie su equipo en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su equipo en modo seguro. Haga clic en Inicio, Apagar, Reiniciar y aceptar. Mientras el equipo arranca, pulse la tecla F8 en su teclado varias veces hasta que vea el menú de Opciones avanzadas de Windows, luego seleccione modo seguro con funciones de red de la lista.

Este vídeo muestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

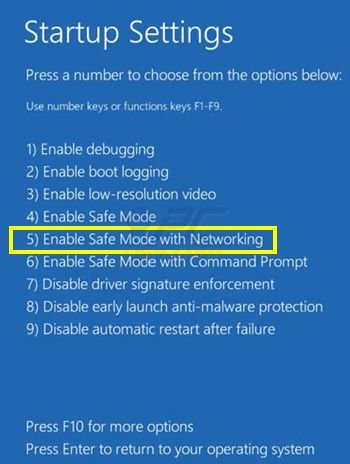

Usuarios de Windows 8: Inicie Windows 8 en modo seguro con funciones de red: Diríjase a la pantalla de inicio de Windows 8, escriba "avanzadas", en los resultados de búsqueda, seleccione "Cambiar opciones avanzadas de inicio". En la nueva ventana "Configuración de PC", vaya hasta la sección "Inicio avanzado". Haga clic en el botón "Reiniciar ahora". Su PC se reiniciará ahora con el "Menú de opciones de arranque avanzadas". Haga clic en el botón de "Solucionar problemas", luego haga clic en el botón de "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará mostrando primero la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logo de Windows y seleccione el icono de Inicio/Apagado. En el nuevo menú, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "mayúsculas" en su teclado. En la ventana "seleccione una opción", haga clic en "Solucionar problemas" y luego en "Opciones avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente pantalla, tendrá que pulsar la tecla F5 de su teclado. Luego se reiniciará el sistema operativo en modo seguro con funciones de red.

Este vídeo muestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

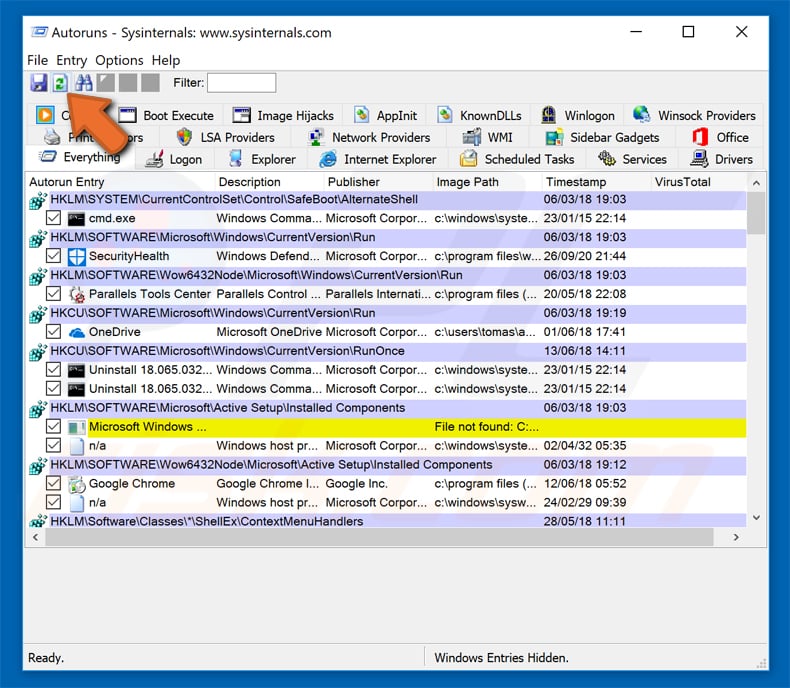

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

En la aplicación Autoruns, haga clic en Opciones (Options) arriba y desmarque Ocultar ubicaciones vacías ("Hide empty locations") y Ocultar entradas de Windows ("Hide Windows Entries"). Seguidamente, haga clic en el icono Actualizar (Refresh).

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

Revise la lista que proporciona la aplicación Autoruns y encuentre el archivo malicioso que desea eliminar.

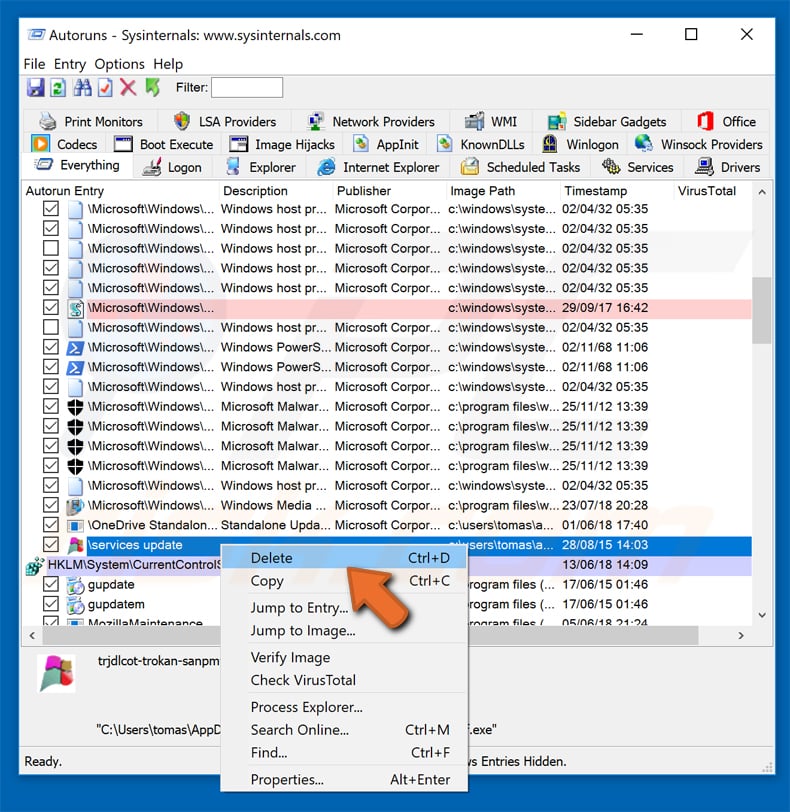

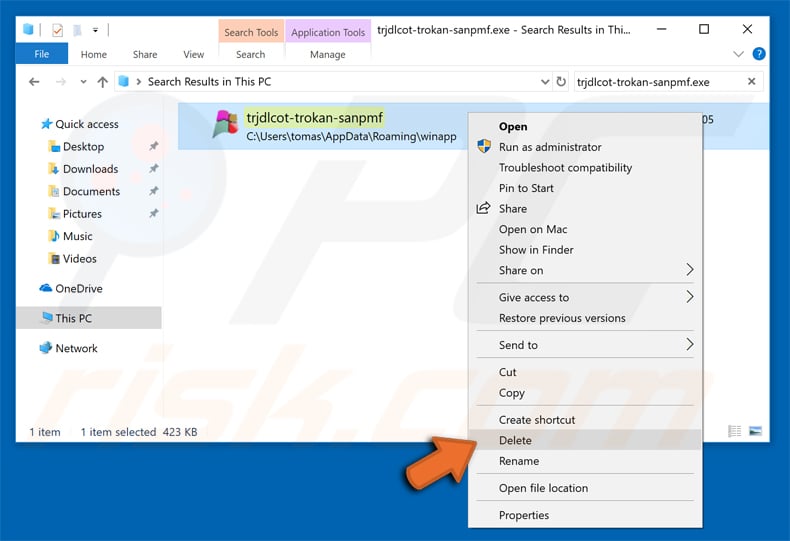

Debería anotar la ruta completa y el nombre. Sepa que algunos programas maliciosos enmascaran sus nombres de proceso con nombres de procesos fiables de Windows. En este punto, es muy importante no eliminar archivos del sistema. Una vez que haya encontrado el programa sospechoso que desee eliminar, haga clic derecho sobre su nombre y seleccione Eliminar (Delete).

Tras eliminar el software malicioso a través de la aplicación Autoruns (así nos aseguramos de que el software malicioso deje de ejecutarse automáticamente en el sistema la próxima vez que se inicie), tendría que buscar por el nombre del software malicioso en su equipo. No olvide mostrar la lista de archivos y carpetas ocultas antes de continuar. Si encuentra el archivo del software malicioso, asegúrese de eliminarlo.

Reiniciar su equipo en modo normal Esta guía debería ayudarle a eliminar cualquier software malicioso de su equipo. Hay que destacar que se requieren conocimientos informáticos avanzados para eliminar amenazas de forma manual. Se recomienda confiar la eliminación de software malicioso a los programas antivirus o antimalware. Esta guía podría no ser efectiva si nos encontramos ante una infección avanzada de software malicioso. Como de costumbre, lo ideal es prevenir la infección en vez de probar a eliminar el software malicioso luego. Para mantener seguro su equipo, asegúrese de instalar las últimas actualizaciones del sistema operativo y usar software antivirus.

Para estar seguros de que su equipo está libre de infecciones de software malicioso, lo mejor es analizarlo con Combo Cleaner Antivirus para Windows.

Compartir:

Tomas Meskauskas

Investigador experto en seguridad, analista profesional de malware

Me apasiona todo lo relacionado con seguridad informática y tecnología. Me avala una experiencia de más de 10 años trabajando para varias empresas de reparación de problemas técnicos y seguridad on-line. Como editor y autor de PCrisk, llevo trabajando desde 2010. Sígueme en Twitter y LinkedIn para no perderte nada sobre las últimas amenazas de seguridad en internet.

El portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

DonarEl portal de seguridad PCrisk es ofrecido por la empresa RCS LT.

Investigadores de seguridad han unido fuerzas para ayudar a educar a los usuarios de ordenadores sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de desinfección de software malicioso son gratuitas. No obstante, si desea colaborar, puede realizar una donación.

Donar

▼ Mostrar discusión