¿Cómo eliminar el virus por email Invoice?

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es el virus "Invoice Email"?

El virus "Invoice Email" (también conocido como "Outstanding Invoice Email Virus") es una campaña de malspam utilizada para propagar un troyano de alto riesgo llamado TrickBot. Esta campaña comparte muchas similitudes con una serie de otras campañas de spam, como (por ejemplo), eFax, Important Documents IRS y, especialmente, HM Revenue & Customs Outstanding Amount.

El texto dentro de estos emails puede diferir, aunque el mensaje entregado es esencialmente idéntico: el usuario supuestamente ha recibido una factura (a través de un archivo adjunto de MS Word) y debe pagar. Sin embargo, tenga en cuenta que el archivo adjunto es malicioso y está diseñado para descargar e instalar el malware TrickBot.

Virus "Invoice Email" en detalle

Como se mencionó, los mensajes de email indican que los pagos no se han enviado y alienta a los usuarios a abrir el archivo adjunto de MS Word, que contiene una factura. Esto es una estafa. Los ciberdelincuentes intentan engañar a los usuarios crédulos para que abran un archivo malicioso que infecta el sistema.

El texto de los emails de la campaña del virus "Invoice Email" puede variar, ya que los ciberdelincuentes registran varios dominios web y direcciones de email con los nombres de empresas legítimas y departamentos gubernamentales. Estas URL/direcciones de email se utilizan para enviar spam, es más fácil dar la impresión de legitimidad cuando el remitente está familiarizado con el usuario.

Tenga en cuenta que TrickBot es un malware de alto riesgo. Secuestra los navegadores web y recopila varios inicios de sesión/contraseñas. Los datos recopilados se envían a un servidor remoto controlado por ciberdelincuentes. Estas personas pueden recibir información confidencial (por ejemplo, los delincuentes pueden obtener acceso a las redes sociales, cuentas bancarias, etc. de los usuarios).

La presencia de este malware puede provocar pérdidas económicas importantes o incluso el robo de identidad. Por lo tanto, el seguimiento de datos puede dar lugar a graves problemas de privacidad o incluso al robo de identidad.

Si ha abierto emails/adjuntos que pertenecen a una campaña de spam de virus "Invoice Email", debe escanear inmediatamente el sistema con un paquete antivirus/antispyware de buena reputación y eliminar todas las amenazas detectadas.

| Nombre | Troyano TrickBot |

| Tipo de Amenaza | Trojan, Password stealing virus, Banking malware, Spyware |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos al email infectados, anuncios maliciosos online, ingeniería social, cracks de software. |

| Daño | Información bancaria robada, contraseñas, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Similitudes con otros troyanos

TrickBot es prácticamente idéntico a docenas de otros virus de tipo troyano, como Pony, Adwind, FormBook y muchos otros. Al igual que TrickBot, estos virus también se distribuyen mediante campañas de spam. Además, su comportamiento también es muy similar: todos recopilan datos.

Algunos troyanos también están diseñados para distribuir otros virus (normalmente, ransomware). Por lo tanto, estos virus representan una amenaza directa para su privacidad y la seguridad de la navegación en Internet.

¿Cómo infectó el virus "Invoice Email" mi computadora?

El virus "Invoice Email" viene junto con archivos adjuntos maliciosos de MS Word presentados como facturas. Después de abrir estos archivos, se solicita a los usuarios que habiliten los comandos de macro, de lo contrario el contenido no se mostrará correctamente. Sin embargo, al hacerlo, los usuarios otorgan permiso para que los archivos adjuntos ejecuten scripts que descarguen/instalen malware de forma sigilosa.

Tenga en cuenta que esto solo funcionará si el archivo adjunto se abre con el programa MS Word. Si el archivo se abre con otro software capaz de leer estos formatos, los scripts no se ejecutarán. Además, el malware solo se dirige al sistema operativo Windows y, por lo tanto, los usuarios que ejecutan otras plataformas están seguros.

¿Cómo evitar la instalación de malware?

Las principales razones de las infecciones informáticas son el escaso conocimiento y el comportamiento descuidado. Por lo tanto, preste mucha atención al navegar por Internet. Piense dos veces antes de abrir archivos adjuntos de email. Si el archivo parece irrelevante o se ha recibido de un email sospechoso/irreconocible, nunca debe abrirse: estos emails deben eliminarse sin leerlos.

Además, algunos troyanos se distribuyen mediante el método de "agrupación" ("bundling"/"empaquetado") (instalación sigilosa de aplicaciones fraudulentas junto con software normal) y actualizaciones falsas. Por lo tanto, tenga cuidado al descargar/instalar/actualizar software. Analice cuidadosamente cada ventana de los cuadros de diálogo de descarga/instalación y cancele todos los programas incluidos de forma adicional.

Sus programas deben descargarse solo de fuentes oficiales, utilizando enlaces de descarga directa. Además, mantenga actualizadas las aplicaciones instaladas. Para lograrlo, utilice las funciones o herramientas implementadas proporcionadas únicamente por el desarrollador oficial. También le recomendamos encarecidamente que tenga instalado y en ejecución un paquete antivirus/antispyware legítimo.

Las versiones más recientes (2010 y posteriores) de MS Office abren archivos recién descargados en "Modo protegido", lo que evita que los archivos adjuntos maliciosos descarguen/instalen malware. Por lo tanto, se recomienda encarecidamente que evite el uso de versiones antiguas. La clave para la seguridad informática es la precaución.

Si ya ha abierto el archivo adjunto malicioso, le recomendamos que ejecute un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

Ejemplos de mensajes presentados en diferentes variantes de estos mensajes de email maliciosos:

Subject: RE: Outstanding INVOICE BIA/066250/5423

The invoices came to us very late. Both are enclosed in attachement.

hxxp://www.perezdearceycia.cl/

alexa.ballantine@gmail.com

------------------------------------------------------

Subject: INCORRECT INVOICE

We are waiting for the confirmation from your side so that we can send you the Invoice & Credit card link to process the payment and start the services. If you have any queries, please feel free to contact us. We hope for a positive reply.

hxxp://cqfsbj.cn/

This message is confidential and/or contains legally privileged information. It is intended for the addressees only.

Jamacapq@sbcglobal.net

------------------------------------------------------

Subject: Outstanding INVOICE XOJR/7763411/6403

We have not received payment or an update on when the overdue invoices will be paid. Our payment terms are strictly 30 days. Please let me know when these invoices will be paid. Please see below the list of overdue invoices:

hxxp://minami.com.tw/

Regards

Priyanka Kapadia

------------------------------------------------------

Subject: Outstanding INVOICE FQOVN/2773110/730

Please see below the list of overdue invoices, of which 223.00 euro is due since last month. Can you please advise when payment will be made.

hxxp://www.legionofboomfireworks.com/

This message is confidential and/or contains legally privileged information. It is intended for the addressees only.

Thanks

Kira Holden

------------------------------------------------------

Subject: Invoice Number 55057

Last one year we started to charge for CRB check. They pay us first and we apply for CRB. =0DI do not have invoices.

hxxp://www.caglarturizm.com.tr/

Kind Regards,

andy

------------------------------------------------------

Subject: Final Account

Please find attached your confirmation documents. What you need to do Urgently Print off, sign and scan/send back the full proposal form within 7 days

hxxp://www.jxprint.ru/

Many Thanks

CYNTHIA HARRY

Adjunto malicioso distribuido a través de la campaña de spam "Invoice Email":

Ejemplo de otro email no deseado con el tema de la factura entregado en portugués:

Texto presentado:

Subject: Estimado Cliente Pingo Doce - Segue em anexo a sua Fatura Eletronica. - ( 685809856280 )

Prezado (a) atendimento@pcrisk.pt ,

Segue em anexo a sua Fatura Eletronica.

Anexo: NFe-311502664715151006891154.PDF

Envio automatico, Favor nao Responder

Atenciosamente,

DPC Pingo Doce

Lisboa, Portugal 21 380 8520

Este email foi escaneado pelo Avast antivirus.

www.avast.com16/09/2020 09:41:16

Otro email no deseado con temática de facturas que se utiliza para difundir un documento malicioso de MS Excel:

Texto presentado:

Subject: Invoice 523389

Invoice Due:11/02/2020

523389 Amount Due: $1,860.00Dear Customer:

Your PAST DUE invoice is attached. Please remit payment at your earliest convenience

Thank you for your business - we appreciate it very much.

Sincerely,

Accounts Payable

Captura de pantalla del documento malicioso de MS Excel adjunto:

Ejemplo de otro email no deseado con el tema de la factura utilizado para difundir un documento malicioso de MS Excel que inyecta el malware Dridex en el sistema:

Texto presentado:

Subject: Electronic Invoice (#00332731)

Per your request, here is the invoice you have asked to be sent via email. If you have any questions, please feel free to call us at 800-485-1863

Captura de pantalla del documento de MS Excel adjunto:

Otro email no deseado con temática de facturas utilizado para difundir un archivo .IMG malicioso (los enlaces que se encuentran dentro conducen a la descarga de dicho archivo):

Texto presentado:

Subject: INV-209734564

Good Day

Please see attached Invoice.

For any other concern, please inform me.

Thanks.

Best Regards,

Ellen Maralit

Procurement Specialist

Sodexo On-Site Services, Inc.

Tel: (2) 499-4356

Mobile: 9167781908

pdf.gif Invoice .pdf

194K View as HTML Scan and download

Disclaimer and Confidentiality

This e-mail, attachments included, is confidential. It is intended solely for the addressees. If you are not an intended recipient, any use, copy or diffusion, even partial of this message is prohibited. Please delete it and notify the sender immediately. Since the integrity of this message cannot be guaranteed on the Internet, SODEXO cannot therefore be considered liable for its content.Ce message, pieces jointes incluses, est confidentiel. Il est etabli a l'attention exclusive de ses destinataires. Si vous n'etes pas un destinataire, toute utilisation, copie ou diffusion, meme partielle de ce message est interdite. Merci de le detruire et d'en avertir immediatement l'expediteur. L'integrite de ce message ne pouvant etre garantie sur Internet, SODEXO ne peut etre tenu responsable de son contenu.

Please consider the environment before printing this message.

Avast logo

This email has been checked for viruses by Avast antivirus software.

www.avast.com

Otro email no deseado con temática de facturas que se utiliza para difundir un documento malicioso de MS Excel que inyecta el malware Dridex en el sistema:

Texto presentado:

Subject: Invoice 093090

Invoice

Due:12/2/2020

093090

Amount Due: $1,940.00

Dear Customer:Your invoice-093090 for $1,940.00 is attached.

We accept cash, check or ACH transfer per this invoice with INTUIT.

If you wish to pay by credit card, please contact our office.

A processing fee of 3.5% will be added to this invoice amount. Please remit payment at your earliest convenience.Thank you for your business - we appreciate it very much.

Sincerely,

HEAD Office

919-36-0288

Captura de pantalla del documento de MS Excel adjunto:

Otra variante más del email no deseado con temática de facturas:

Texto presentado:

Subject: Invoice 9170

Invoice Due:01/12/2021

9170

Amount Due: $1,440.00

Dear Customer:Your invoice is attached. Please remit payment at your earliest convenience.

There is a 3% credit/debit card processing fee for all transactions.

If wanting to pay by credit/debit card, please respond to this email or call our office and we will forward a link for on-line processing.Thank you for your business - we appreciate it very much.

808-245-4405

View & Pay Invoice

Una variante española del email no deseado con temática de facturas que promociona un sitio web de suplantación de identidad (phishing):

Texto presentado:

Subject: Factura

Estimado cliente,

Buen día

Se adjunta una factura. N -Descargar Factura

Gracias por su preferencia.

Saludos cordiales.

Otro ejemplo más de un email no deseado con temas de facturas que se utiliza para propagar malware:

Texto presentado:

Subject: Reminder about Unpaid invoice LL015445

Good day,

Please find attached invoice LL015445.

According to our data, the above mentioned invoice is still unpaid.

Please let us know when the payment will be done.

AMITH BALRAMON BEHALF OF,

Announcement : This is to inform all our customers and partners that COVID-19 global pandemic situation has created severe disruptions in Airlines and Shipping Lines schedules, services and availability of space for timely loading. Please note that these disruptions can cause delay / cancellation of our planned schedule of shipment leading to additional cost being incurred on the shipment being charged by Airlines / Shipping Lines on case to case basis. Therefore, all our quotations shall be subject to variance due to these factors. We request your understanding and co-operation.Thanks & Regards,

Jovita Vas

Inside Sales-Importsales

jovita.vas@glweststardubai.com

+971 4 3974400

+971 43974666

+971 4 6098530www.glweststardubai.com

11th Floor, Fahidi Heights, Khalid Bin Al Waleed Street, Bur Dubai, PO. BOx 6027, Dubai, United Arab Emirates

All our business activities and business transactions are undertaken in accordance with the NAFL Standard Trading Conditions. The duties, responsibilities and liabilities of the company are subject to the provisions of the NAFL Standard Trading Conditions. A copy of NAFL Standard Trading Conditions can be furnished upon request.

This message contains confidential and/or privileged information. If you are not the intended addressee or authorized to receive this for the intended addressee, you must not use, copy, disclose or take any action based on this message or any information herein. If you have received this message in error, please advise the sender immediately by reply e-mail and delete this message. Thank you for your cooperation.

Otro ejemplo más de un email no deseado con temática de facturas que promueve un sitio de phishing:

Texto presentado:

Subject: File "******** /Overdue Invoices- MARCH-JUNE21.pdf" has been shared with you on 7/22/2021 5:35:18 a.m.

A file has been shared with ********

forlogs.icu Q2 Overdue Invoices - JUNE21.pdf

******** Q2 Overdue Invoices - JUNE21.pdf

This link will work only for boss1

Open

Privacy Statement

Captura de pantalla del sitio de phishing promocionado:

Otro ejemplo más de un email no deseado con el tema de una factura que difunde un documento malicioso de MS PowerPoint:

Texto presentado:

Subject: Re: Review Kindly

Good Day.

Please confirm the invoice of the ordered products before we initiate the transfer as attached.Also, we request you to send us your best price for the items on the attached file with data sheets.

Please indicate the below information as well.

1. Delivery Period

2. Warranty

3. Payment TermsAwaiting your immediate response in this regard.

Yours sincerely,

Mark Henry

Petro-Canada Lubricants Inc.

2310 Lakeshore Road West

Mississauga, Ontario, L5J 1K2

Canada.

Otro ejemplo más de un email no deseado con temática de facturas que propaga un documento malicioso de MS Excel:

Texto presentado:

Subject: Invoice/Sales Receipt

Your sales receipt is attached. Your credit card on file has been charged.Thank you for your business - we appreciate it very much.

Sincerely,

------------------------- Sales Receipt Summary ---------------------------

Receipt # : 4479

Receipt Date: 10/13/2021

Total: $3,442.00The complete version has been provided as an attachment to this email.

----------------------------------------------------------------------

Captura de pantalla del documento distribuido de MS Excel malicioso:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es el virus "Invoice Email"?

- PASO 1. Eliminación manual de posibles infecciones de malware.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner.

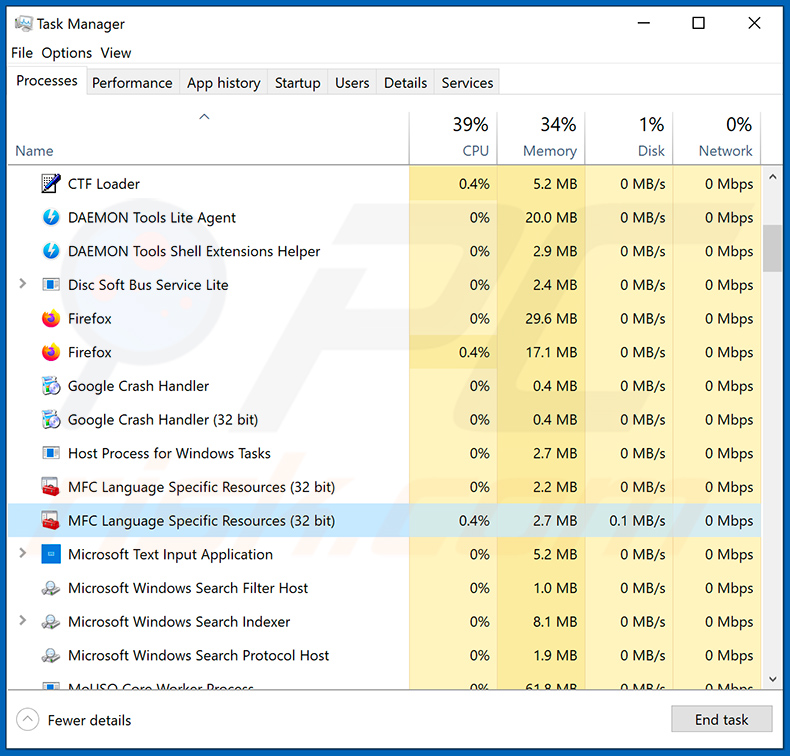

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

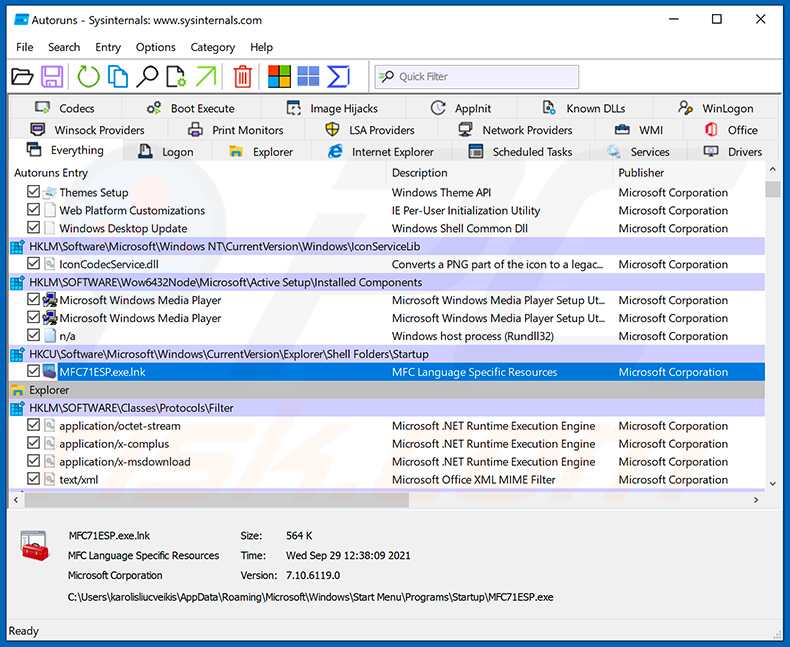

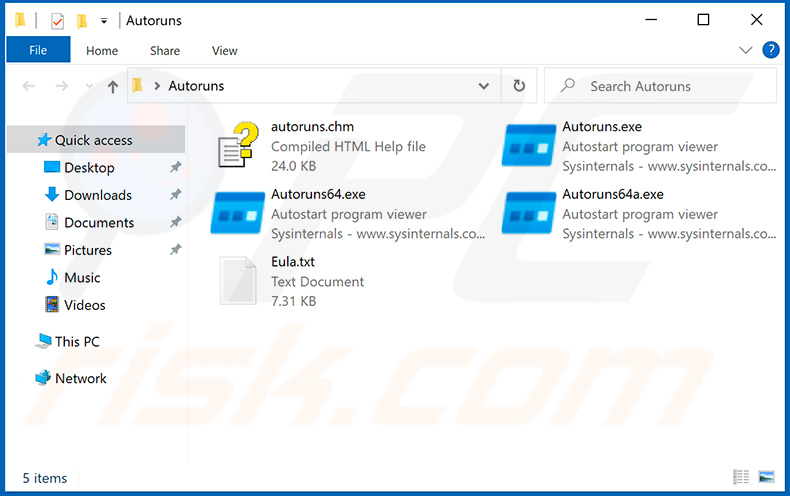

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

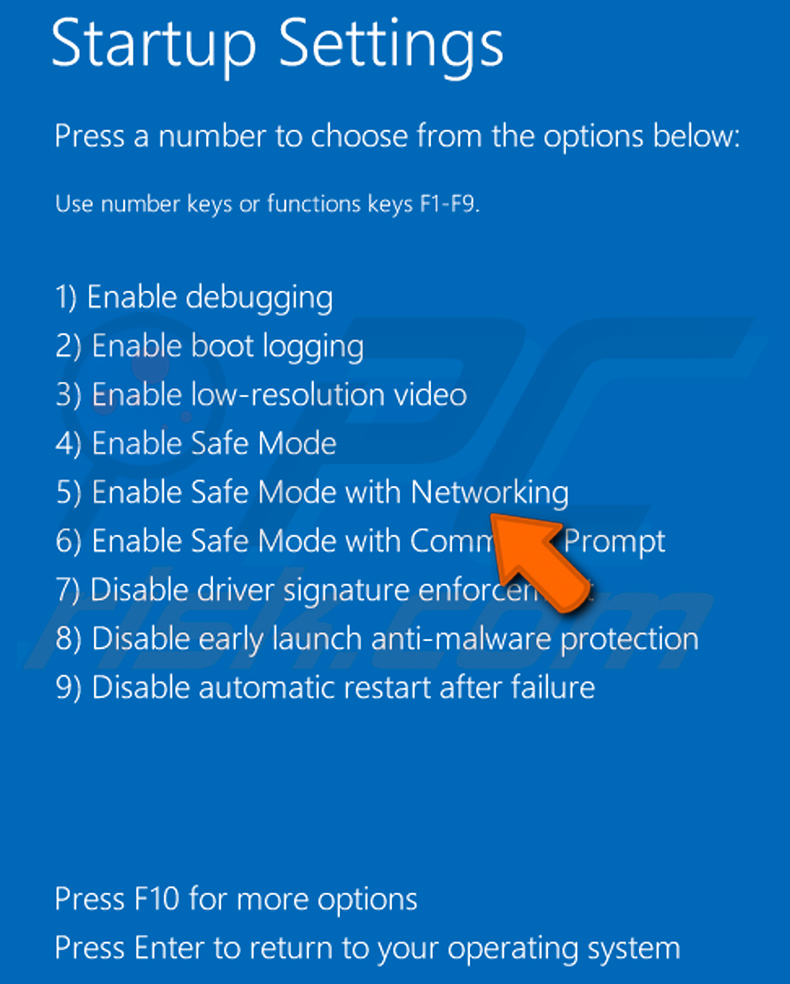

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

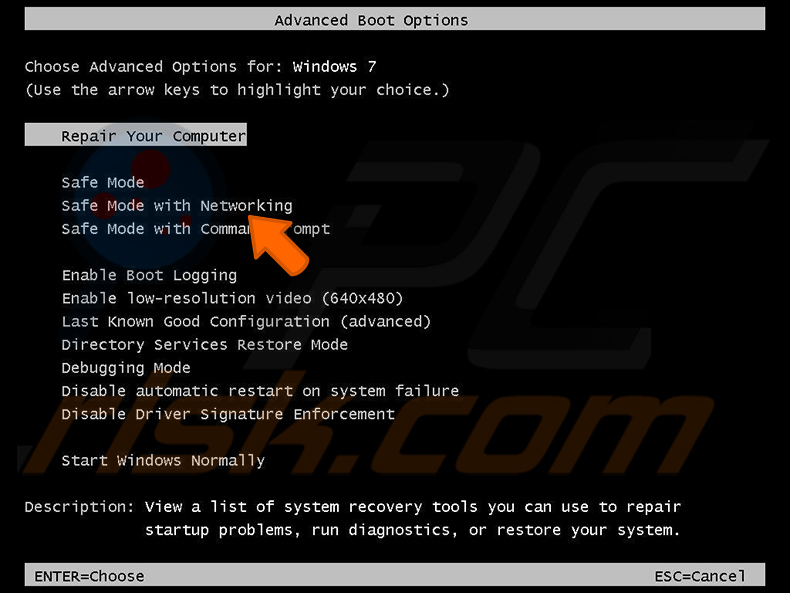

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

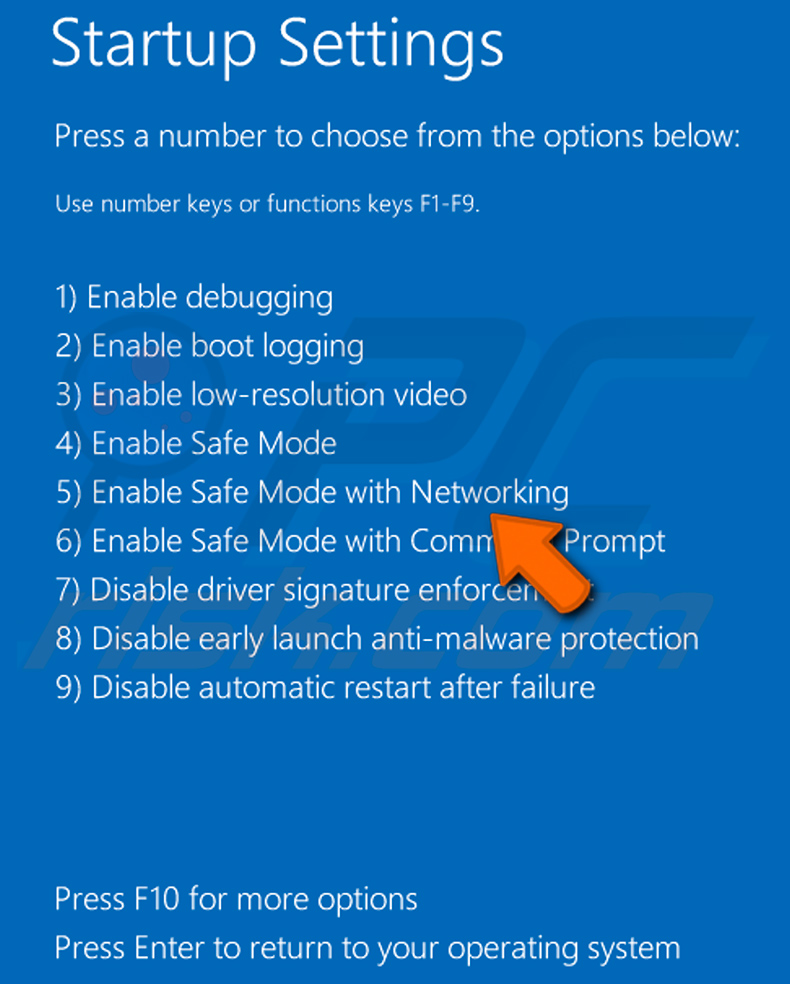

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

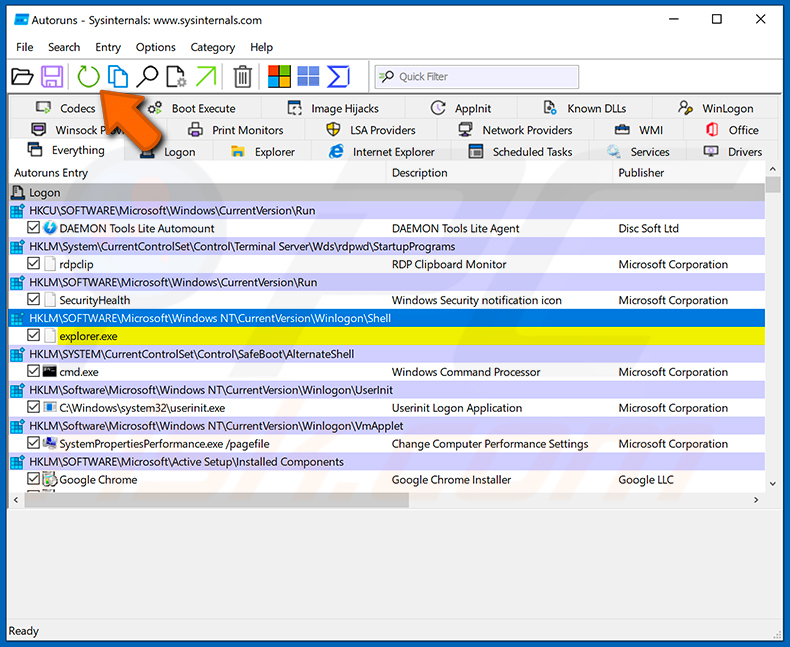

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

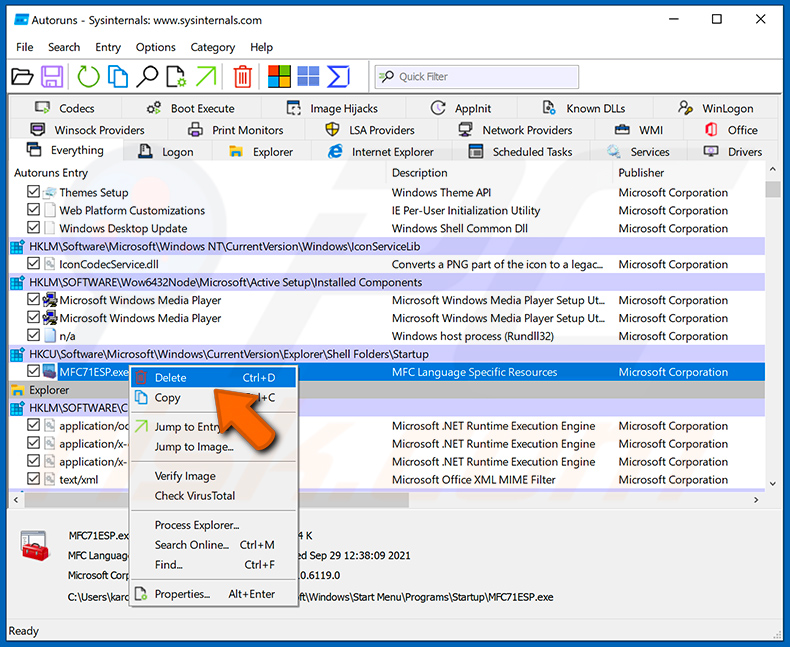

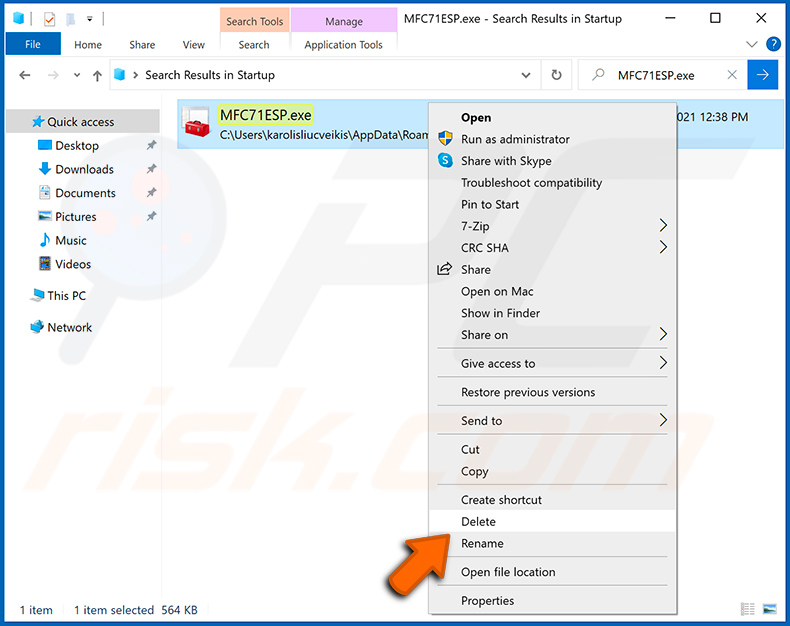

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

Preguntas Frecuentes (FAQ)

¿Por qué recibí este email?

Es probable que los ciberdelincuentes hayan obtenido su dirección de email de alguna base de datos de emails filtrados. Los emails que se utilizan para enviar malware no son personales.

He descargado y abierto un archivo adjunto a este email, ¿está infectada mi computadora?

Los documentos de MS Office utilizados en esta campaña de malspam no infectan computadoras a menos que obtengan permiso para habilitar comandos de macros (edición o contenido). Sin embargo, los documentos maliciosos abiertos con versiones de MS Office lanzadas antes de 2010 infectan computadoras sin pedir permiso para habilitar comandos de macros.

Leí el email pero no abrí el archivo adjunto, ¿está mi computadora infectada?

Abrir un email malicioso no puede causar ningún daño. Las computadoras se infectan solo cuando los destinatarios abren/ejecutan archivos maliciosos (archivos adjuntos o archivos descargados de los sitios web recibidos).

¿Combo Cleaner eliminará las infecciones de malware que estaban presentes en los archivos adjuntos de email?

Sí, Combo Cleaner es capaz de detectar y eliminar casi todos los programas maliciosos conocidos. Ciertos programas maliciosos pueden esconderse en las profundidades del sistema. En tales casos, el sistema operativo debe escanearse completamente.

▼ Mostrar discusión.