Troyano Ceprolad

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

Guía de eliminación del virus Ceprolad

¿Qué es Ceprolad?

Ceprolad (también conocido como Behavior:Win32/Ceprolad.A) es un virus de tipo troyano de alto riesgo que se infiltra sigilosamente en el sistema y realiza acciones maliciosas. Tenga en cuenta que este malware se comporta de manera diferente en cada computadora infiltrada, ya que los desarrolladores controlan Ceprolad a través de un servidor remoto.

Los virus de tipo troyano que se controlan de forma remota son impredecibles. Pueden recopilar información confidencial (inicios de sesión/contraseñas, actividad de navegación web, etc.), extraer criptomonedas, encriptar datos almacenados, descargar/instalar otros virus y realizar una serie de otras tareas maliciosas. Este comportamiento puede provocar graves problemas de privacidad, importantes pérdidas financieras y de datos y más infecciones del sistema. Por ejemplo, los ciberdelincuentes pueden obtener acceso a cuentas personales (en redes sociales, bancos, etc.) y hacer un mal uso de ellas para generar ingresos. El malware de criptominería puede causar daños fatales al hardware. Los datos generalmente se encriptan mediante criptografías simétricas/asimétricas y restaurarlos sin la participación de los desarrolladores (no se recomienda ponerse en contacto con estas personas) es casi imposible. Además, Ceprolad puede abrir "backdoors" ("puertas traseras") para que otro malware se infiltre en el sistema. Este malware representa una amenaza significativa para su privacidad y seguridad informática, por lo que eliminarlo es primordial. Si su software antivirus ha detectado una amenaza de este tipo, elimínela de inmediato. Si no está seguro de si su sistema se ha limpiado o no confía en su paquete antivirus, utilice una alternativa para realizar un análisis completo del sistema. Sin embargo, recuerde que nunca debe tener dos conjuntos instalados a la vez, ya que estas herramientas suelen interferir, lo que a menudo resulta en errores de escaneo y problemas de eliminación.

| Nombre | Virus Behavior:Win32/Ceprolad.A |

| Tipo de Amenaza | Trojan, password-stealing virus, banking malware, spyware. |

| Nombres de Detección | Microsoft (Trojan:Win32/Ceprolad.A or TrojanDownloader;BAT/Ceprolad.A - depending on the variant) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Hay docenas de virus de tipo troyano, incluidos Hancitor, Emotet, Sality, Adwind, FormBook, etc. El comportamiento de estos virus puede variar y, sin embargo, la mayoría están diseñados para registrar información confidencial y propagar otros virus (normalmente, ransomware). Por lo tanto, no importa cuál se haya infiltrado en el sistema, su privacidad y seguridad informática están en riesgo. Elimina todos los virus de inmediato.

¿Cómo se infiltró Ceprolad en mi computadora?

Actualmente se desconoce cómo los desarrolladores propagan Ceprolad, sin embargo, este tipo de virus generalmente se propaga mediante campañas de correo electrónico no deseado (archivos adjuntos maliciosos), otros troyanos (infecciones en cadena), actualizadores de software falsos, redes peer-to-peer (P2P) y terceros. fuentes de descarga de software para fiestas. Las campañas de correo electrónico no deseado entregan archivos adjuntos maliciosos que, una vez abiertos, descargan e instalan malware de forma sigilosa. Los troyanos abren "puertas" para que otros virus se infiltran sigilosamente en el sistema. Los actualizadores falsos infectan las computadoras al explotar errores/fallas de software obsoletos o simplemente descargar e instalar malware en lugar de las actualizaciones prometidas. Las redes peer-to-peer y otras fuentes de descarga no oficiales presentan ejecutables infecciosos como software legítimo. Esto a menudo engaña a los usuarios para que descarguen e instalen virus. En última instancia, las principales razones de las infecciones informáticas son el escaso conocimiento y la falta de precaución.

¿Cómo evitar la instalación de malware?

Para evitar esta situación, tenga mucho cuidado al navegar por Internet y descargar/actualizar/instalar software. Analice cuidadosamente cada archivo adjunto de correo electrónico recibido. Los archivos que sean irrelevantes o que se hayan recibido de direcciones de correo electrónico sospechosas/irreconocibles no deben abrirse; elimine estos correos electrónicos sin leerlos. Además, descargue software de fuentes oficiales únicamente, utilizando enlaces de descarga directa. Los descargadores/instaladores de terceros a menudo incluyen aplicaciones fraudulentas y, por lo tanto, nunca deben usarse. Lo mismo se aplica a las actualizaciones de software. Es importante mantener actualizadas las aplicaciones instaladas; sin embargo, esto debe lograrse a través de funciones implementadas o herramientas proporcionadas únicamente por el desarrollador oficial. También es importante la presencia de un paquete antivirus/antispyware de buena reputación. La clave para la seguridad informática es la precaución. Si cree que su equipo ya está infectado, le recomendamos que realice un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

Troyano Ceprolad detectado por Microsoft Windows Defender como "Trojan:Win32/Ceprolad.A":

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Ceprolad?

- PASO 1. Eliminación manual del malware Ceprolad.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

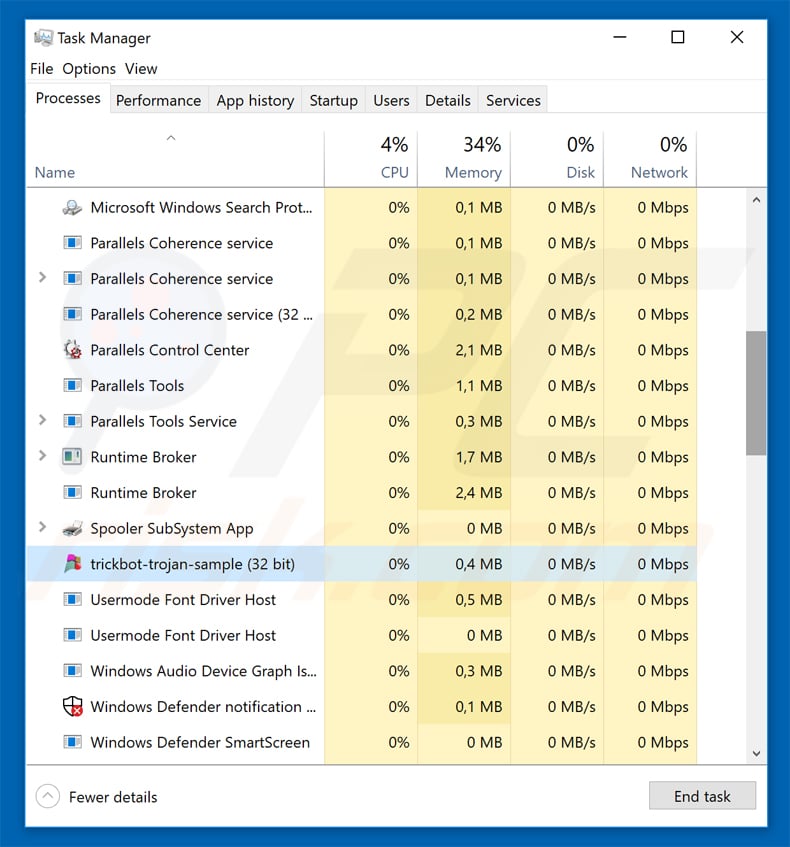

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

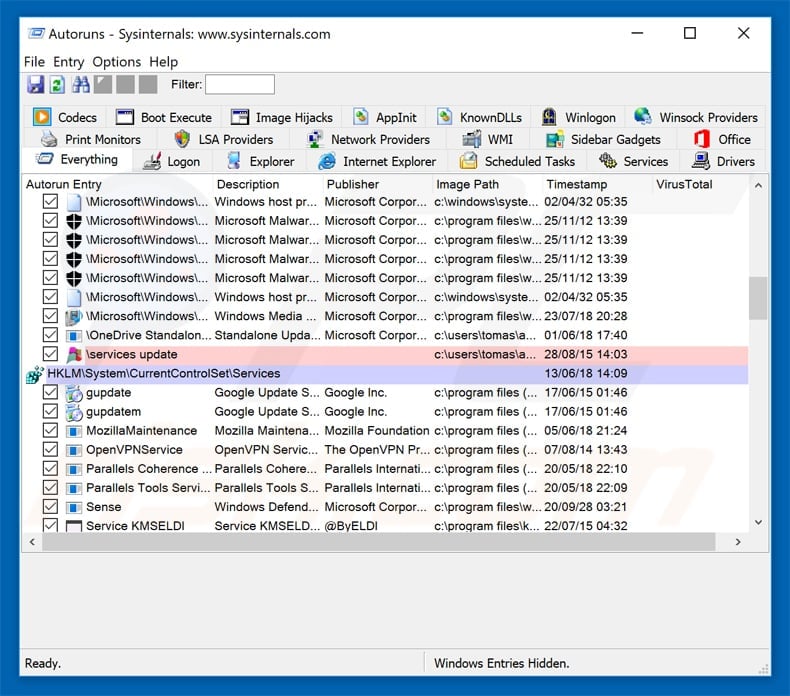

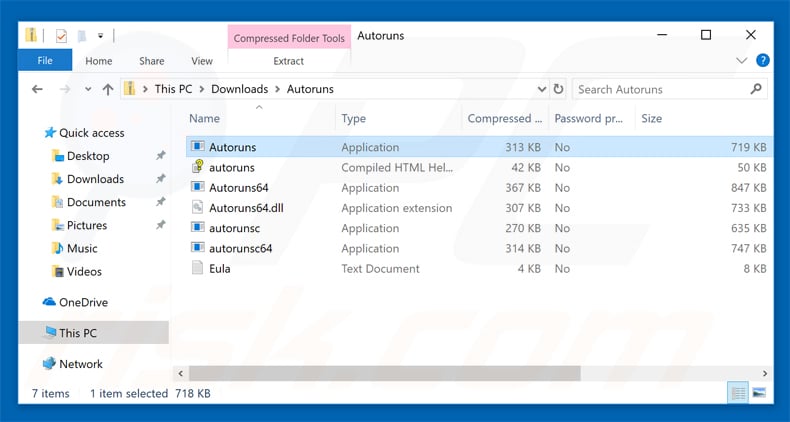

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

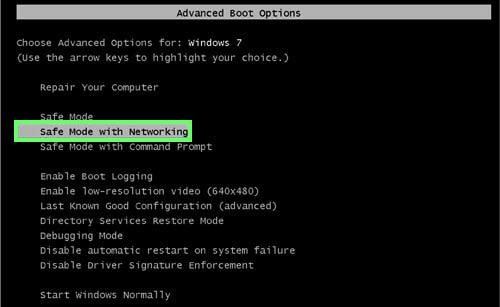

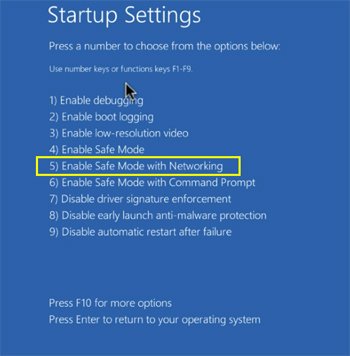

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

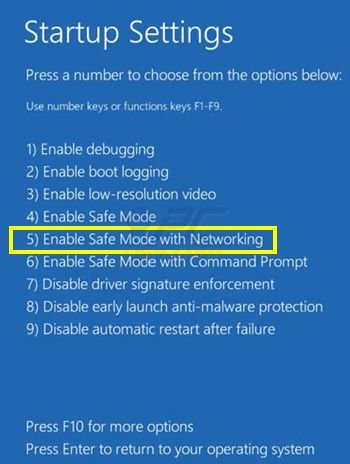

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

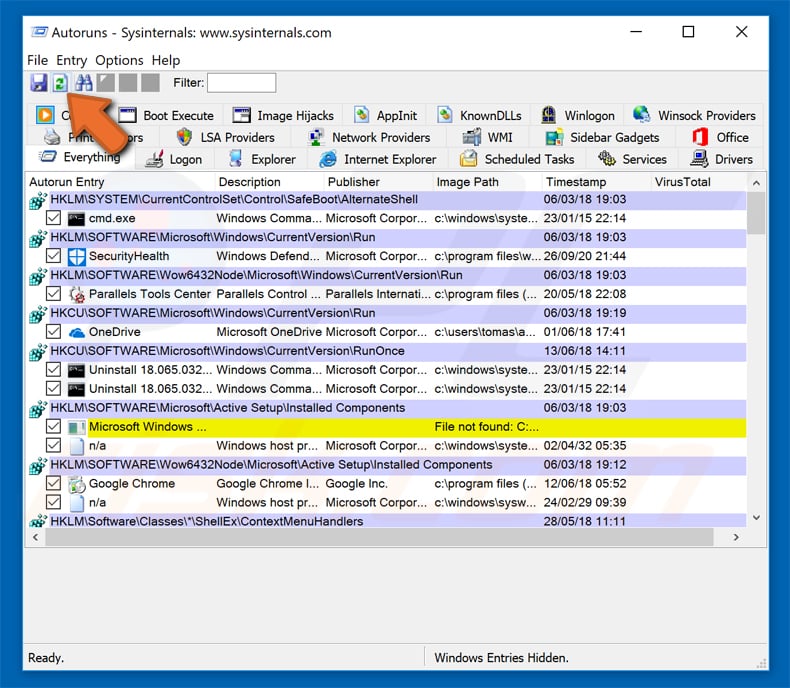

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

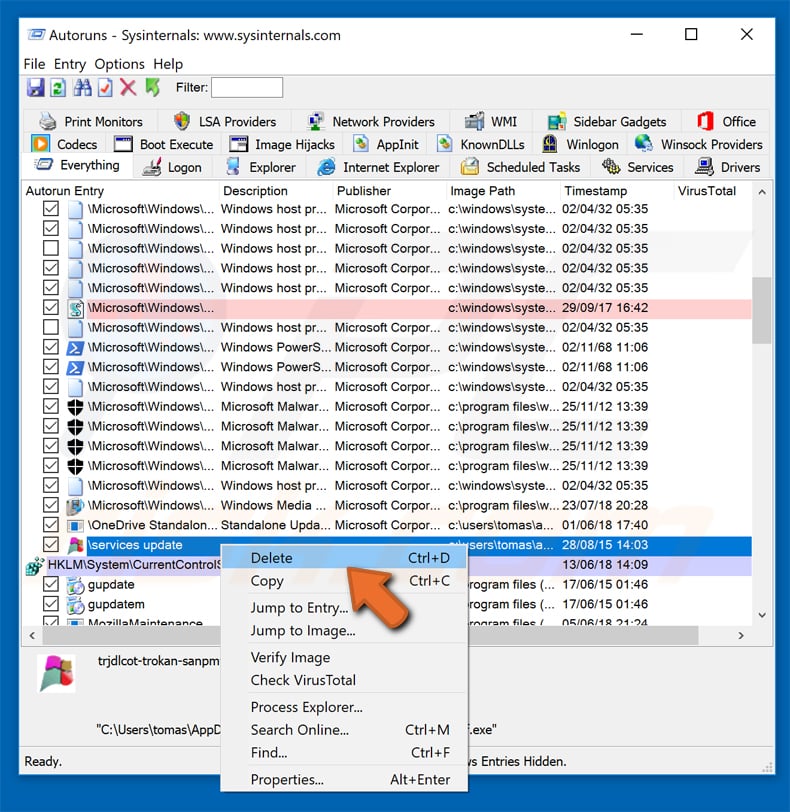

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

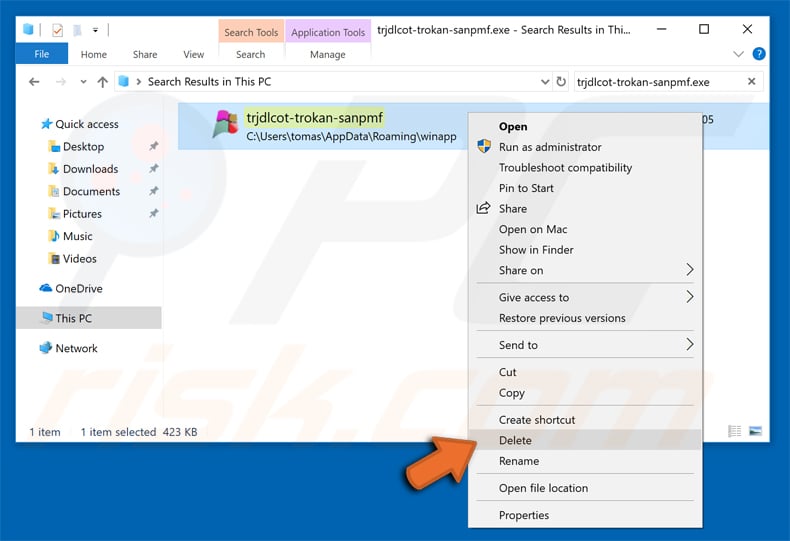

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware. Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus.

Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

▼ Mostrar discusión.