Cómo eliminar el troyano Crocodilus de tu dispositivo Android

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Crocodilus?

Crocodilus es un troyano dirigido a sistemas operativos Android. Este malware pretende robar credenciales de inicio de sesión, datos financieros y monederos de criptomonedas. Tiene capacidades de RAT (troyano de acceso remoto) y puede realizar ataques de superposición.

Hay indicios que sugieren que los actores de la amenaza que inician Crocodilus son de habla turca. Este programa se ha observado en campañas dirigidas a usuarios turcos y españoles, pero es muy probable que el área objetivo se amplíe para abarcar otras regiones.

Descripción general del malware Crocodilus

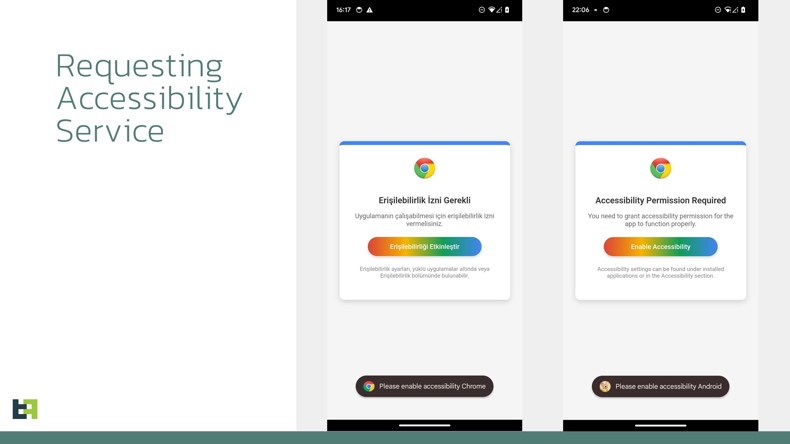

Tras la instalación, Crocodilus solicita el permiso del Servicio de Accesibilidad. Los Servicios de Accesibilidad de Android proporcionan ayuda adicional en la interacción con el dispositivo a los usuarios que la necesitan; tienen muchas capacidades, desde leer la pantalla hasta simular la pantalla táctil. Los programas maliciosos que abusan de estos servicios obtienen todas sus funcionalidades.

Una vez concedido este permiso, Crocodilus se conecta a su servidor de C&C (Comando y Control). Este troyano puede saltarse las restricciones de seguridad de Android 13 y versiones posteriores del sistema operativo. Recopila datos relevantes del dispositivo (incluida una lista de aplicaciones instaladas) y envía la información a su servidor de C&C. Crocodilus puede entonces recibir comandos y superposiciones de aplicaciones instaladas de interés.

Este malware puede ejecutar los siguientes comandos: solicitar privilegios de administrador del dispositivo, activar/desactivar el sonido, bloquear el dispositivo, aplicar medidas contra el borrado, terminarse a sí mismo, abrir aplicaciones especificadas, mostrar notificaciones, obtener listas de contactos, reenviar llamadas telefónicas y gestionar SMS.

Crocodilus puede manipular mensajes de texto de varias formas, por ejemplo, establecerse a sí mismo como gestor de SMS predeterminado, enviar SMS a un número específico o a todos los contactos (opciones para enviar un solo mensaje o grandes cantidades) y adquirir contenidos de SMS.

Las capacidades del troyano para enviar mensajes de texto le permiten ser utilizado como malware Toll Fraud; sin embargo, no ha sido empleado en esta capacidad hasta el momento de escribir este artículo. Dado que este programa puede enviar SMS de forma masiva, podría utilizarse para enviar spam o incluso autoproliferarse a través de señuelos enviados en mensajes de texto.

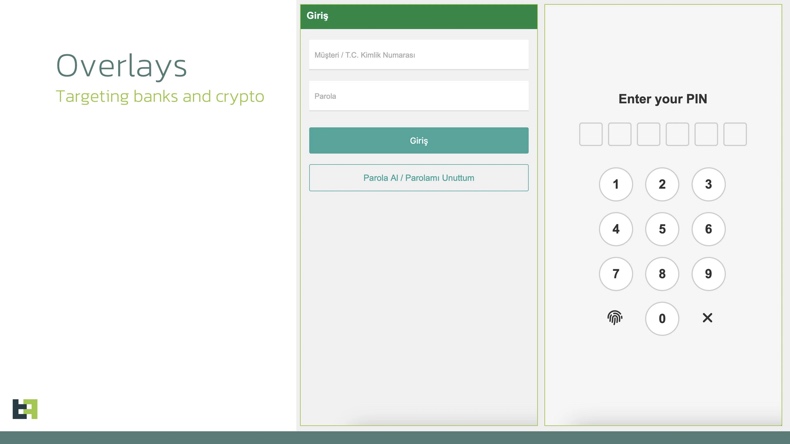

Crocodilus monitoriza continuamente las actividades del dispositivo y rastrea las aplicaciones abiertas. Por lo tanto, cuando una víctima abre una aplicación para la que los atacantes han preparado superposiciones, el malware coloca una pantalla de phishing que registra la información introducida (por ejemplo, credenciales de inicio de sesión, datos de identificación personal, números de tarjetas de crédito/débito, etc.) sobre la aplicación. Alternativamente, el propio Crocodilus puede abrir una aplicación específica y realizar el ataque por superposición.

También se ha observado que el malware utiliza pantallas adicionales y no se limita a imitar ventanas de inicio de sesión o de pago auténticas. En concreto, se ha observado que Crocodilus mostraba un mensaje en el que se indicaba: "Haz una copia de seguridad de la clave de tu monedero en los ajustes en un plazo de 12 horas. De lo contrario, la aplicación se reiniciará y podrías perder el acceso a tu monedero". - engañando así a la víctima para que revele las credenciales de su monedero de criptomonedas.

Este programa tiene sofisticadas capacidades de keylogging (grabación de pulsaciones de teclas); utiliza los Servicios de Accesibilidad para monitorizar todos los elementos de la pantalla, no sólo la entrada del teclado.

Como se mencionó en la introducción, Crocodilus tiene funcionalidades RAT (troyano de acceso remoto). En otras palabras, este malware puede permitir el acceso y control remotos de dispositivos.

Hay cierto solapamiento entre sus comandos estándar y los de la RAT; los que son exclusivos de esta última incluyen: interactuar con la interfaz (por ejemplo, realizar movimientos de deslizamiento, pulsar elementos, llamar a los botones "atrás"/"inicio"/"menú", etc.), despertar el dispositivo, cambiar y escribir texto en las áreas resaltadas y transmitir en directo a través de la cámara frontal del dispositivo.

Cabe mencionar que los desarrolladores de malware suelen mejorar su software y sus metodologías. Por lo tanto, las posibles iteraciones futuras de Crocodilus podrían tener funciones y características adicionales o diferentes.

En resumen, la presencia de programas como Crocodilus en los dispositivos puede provocar graves problemas de privacidad, pérdidas económicas y robos de identidad.

| Nombre | Crocodilus maliciel |

| Tipo de amenaza | Malware para Android, aplicación maliciosa, troyano, troyano bancario. |

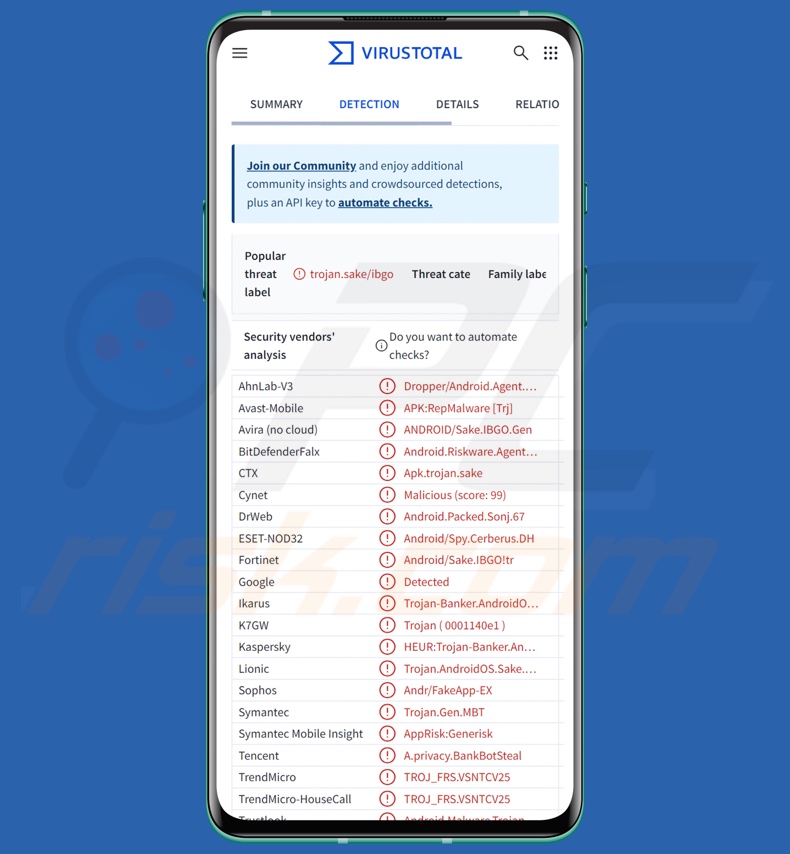

| Nombres de detección | Avast-Mobile (APK:RepMalware [Trj]), Combo Cleaner (Android.Riskware.Agent.aAZVL), ESET-NOD32 (Android/Spy.Cerberus.DH), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.eq), Lista completa (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Robo de información personal (mensajes privados, nombres de usuario/contraseñas, etc.), disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, grandes pérdidas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas podrían abusar de las aplicaciones de comunicación). |

| Eliminación de Malware (Android) | Para eliminar posibles infecciones de malware, escanee su dispositivo móvil con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de malware dirigido a Android

Hemos escrito sobre miles de programas maliciosos; PlayPraetor, Marcher y ToxicPanda son sólo un par de nuestros últimos artículos sobre troyanos específicos para Android.

Malware es un término que abarca software con una amplia variedad de capacidades maliciosas. Estos programas pueden estar diseñados para un fin limitado o para una amplia gama de aplicaciones. Sin embargo, independientemente de cómo opere el malware, su presencia en un sistema amenaza la integridad del dispositivo y la seguridad del usuario. Por lo tanto, es esencial eliminar todas las amenazas inmediatamente después de su detección.

¿Cómo se infiltró Crocodilus en mi dispositivo?

El malware se propaga principalmente mediante tácticas de phishing e ingeniería social. A menudo se camufla o se incluye en archivos multimedia o programas normales.

Los métodos de distribución más extendidos son: descargas "drive-by" (furtivas/engañosas), canales de descarga poco fiables (por ejemplo, sitios de alojamiento de archivos gratuitos y freeware, redes de intercambio P2P, tiendas de aplicaciones de terceros, etc.), publicidad maliciosa, adjuntos/enlaces maliciosos en correo basura (por ejemplo, correos electrónicos, SMS, MP/DM, etc.), estafas en línea, herramientas ilegales de activación de software ("cracks") y actualizaciones falsas.

Además, algunos programas maliciosos pueden autoinstalarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Cómo evitar la instalación de programas maliciosos?

Recomendamos encarecidamente investigar el software leyendo las condiciones y las reseñas de usuarios/expertos, comprobando los permisos necesarios y verificando la legitimidad del desarrollador. Todas las descargas deben realizarse desde fuentes oficiales y verificadas. Otra recomendación es activar y actualizar los programas utilizando funciones/herramientas proporcionadas por desarrolladores genuinos, ya que las obtenidas de terceros pueden contener malware.

Además, los correos electrónicos entrantes y otros mensajes deben considerarse con precaución. No se deben abrir los archivos adjuntos o enlaces que se encuentren en correos sospechosos o irrelevantes, ya que pueden ser infecciosos. Es esencial estar alerta al navegar, ya que en Internet abundan los contenidos engañosos y maliciosos.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus fiable. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar amenazas y problemas.

El troyano Crocodilus solicita el permiso Accessibly Service (fuente de la imagen - ThreatFabric):

Ejemplo de una superposición mostrada por el troyano Crocodilus (fuente de la imagen - ThreatFabric):

Menú rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo reiniciar el navegador web Chrome?

- ¿Cómo borrar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo reiniciar el navegador web Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo Seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado por defecto?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

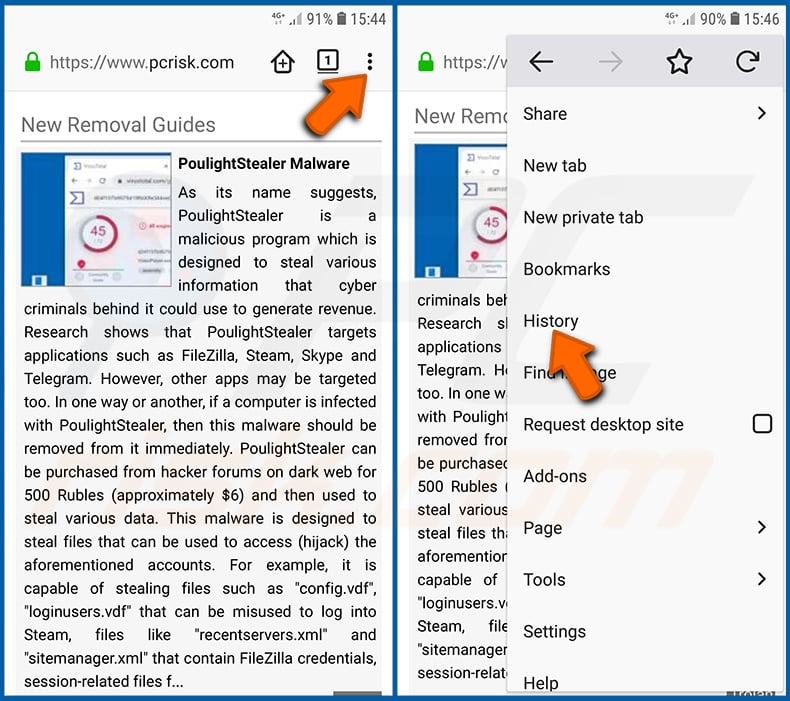

Elimina el historial de navegación del navegador web Chrome:

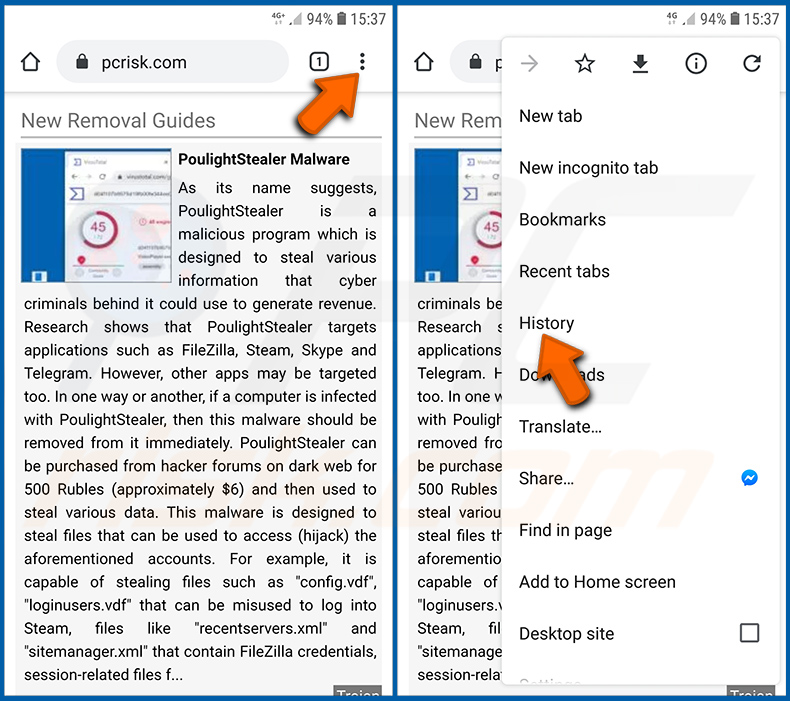

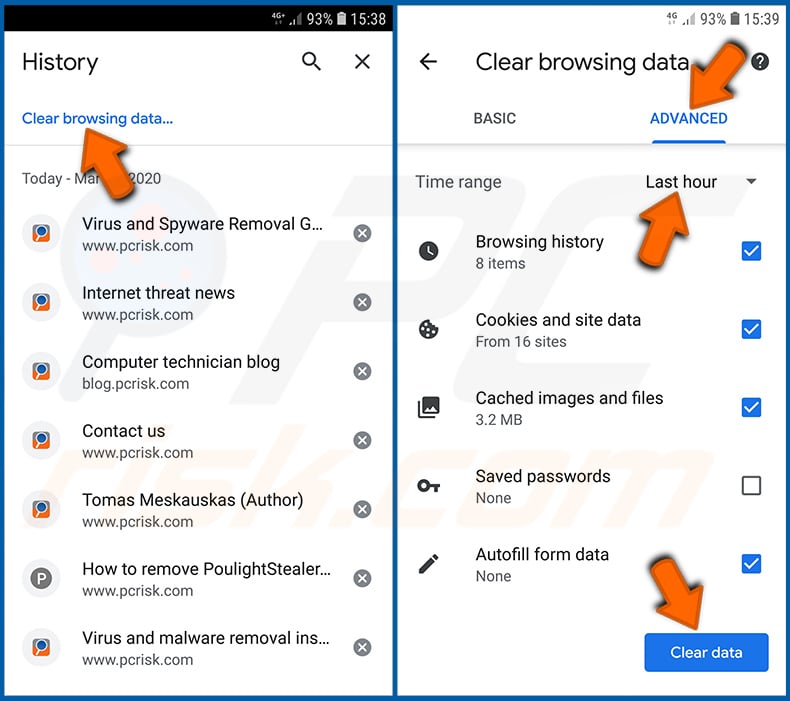

Pulsa el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y selecciona "Historial" en el menú desplegable que se abre.

Toca "Borrar datos de navegación", selecciona la pestaña "AVANZADO", elige el intervalo de tiempo y los tipos de datos que deseas eliminar y toca "Borrar datos".

Desactivar las notificaciones del navegador en el navegador web Chrome:

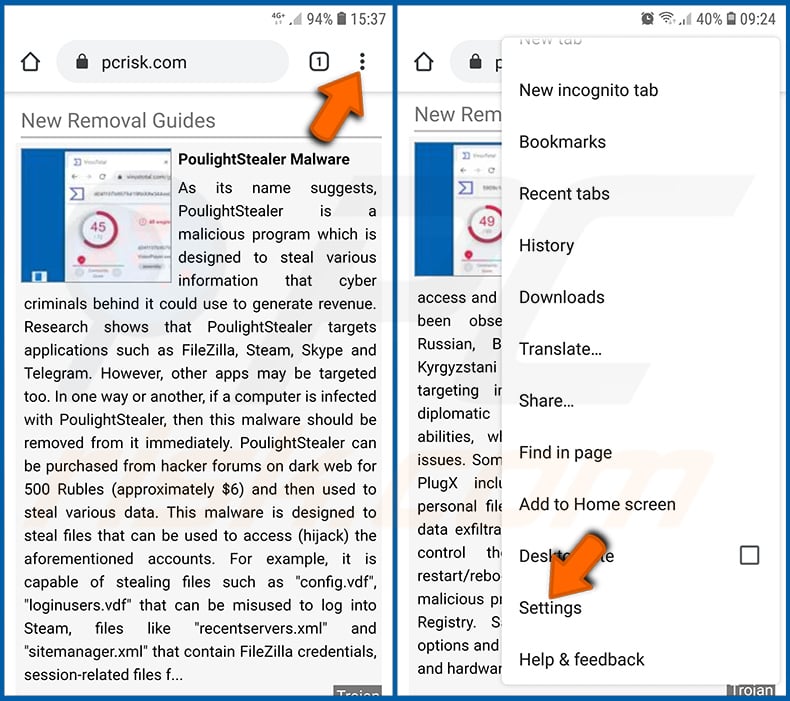

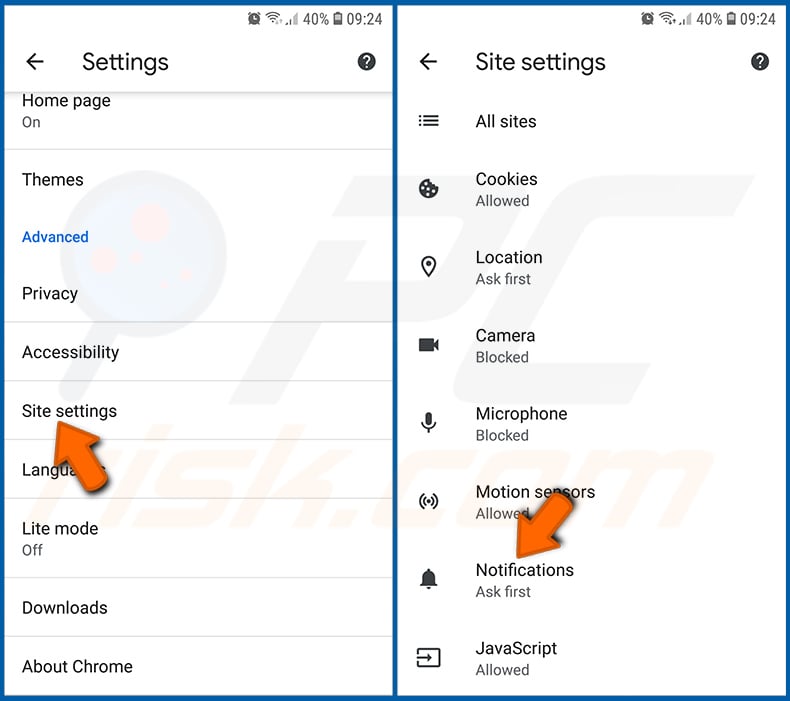

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable que se abre.

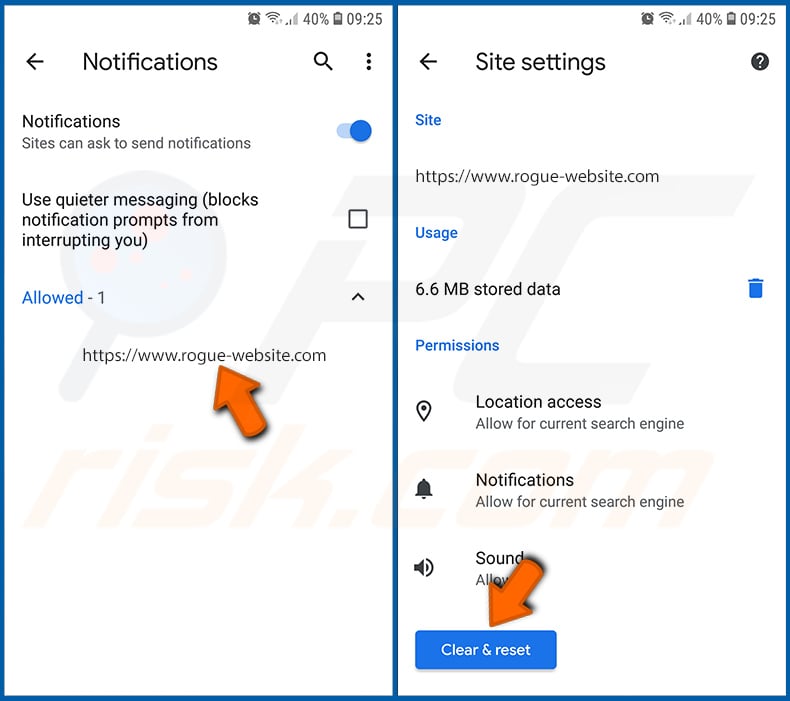

Desplácese hacia abajo hasta que vea la opción "Configuración del sitio" y tóquela. Desplácese hacia abajo hasta que vea la opción "Notificaciones" y púlsela.

Busque los sitios web que envían notificaciones al navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelves a visitar el mismo sitio, es posible que te vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueado" y ya no le pedirá el permiso).

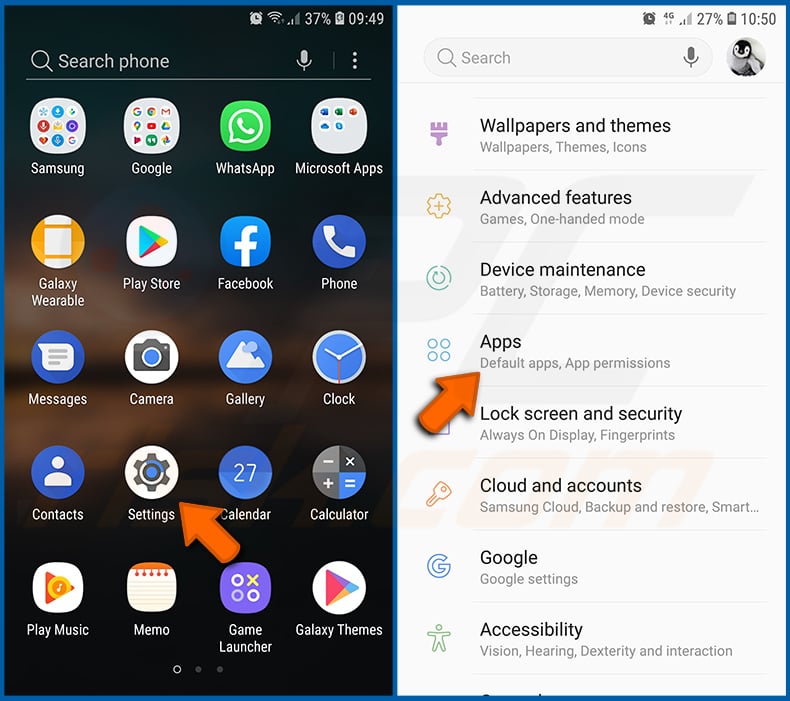

Reinicia el navegador web Chrome:

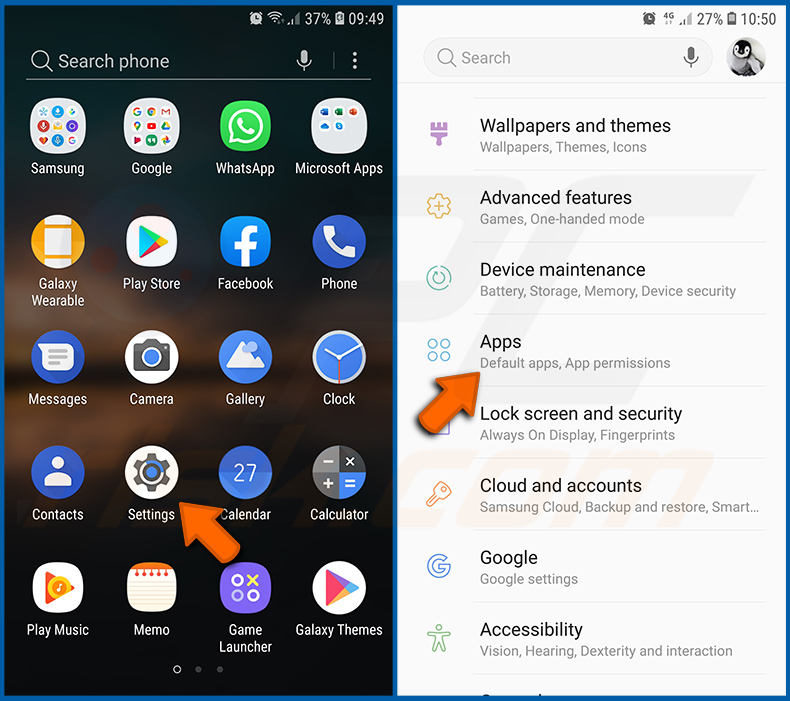

Vaya a "Configuración", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

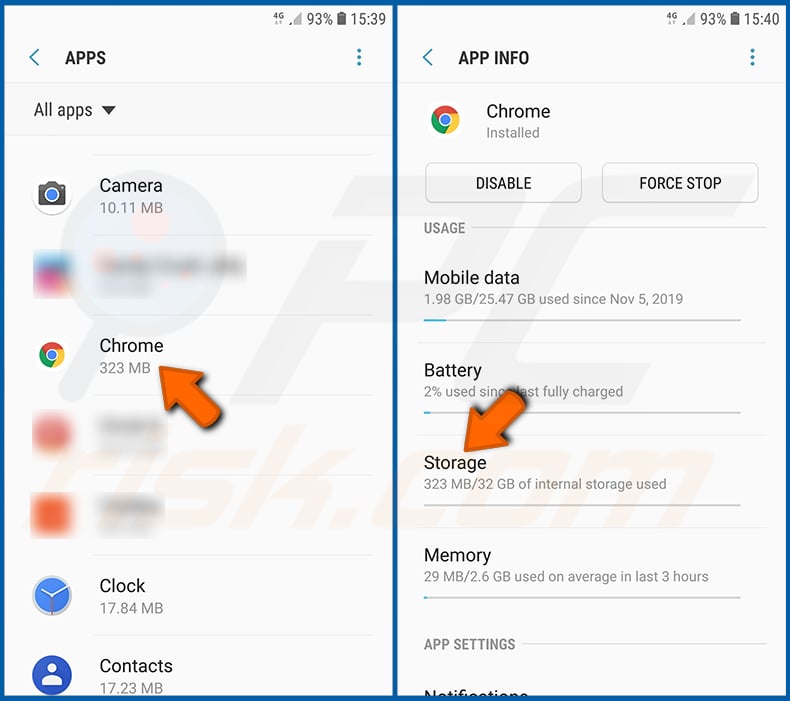

Desplácese hacia abajo hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrás que volver a iniciar sesión en todos los sitios web.

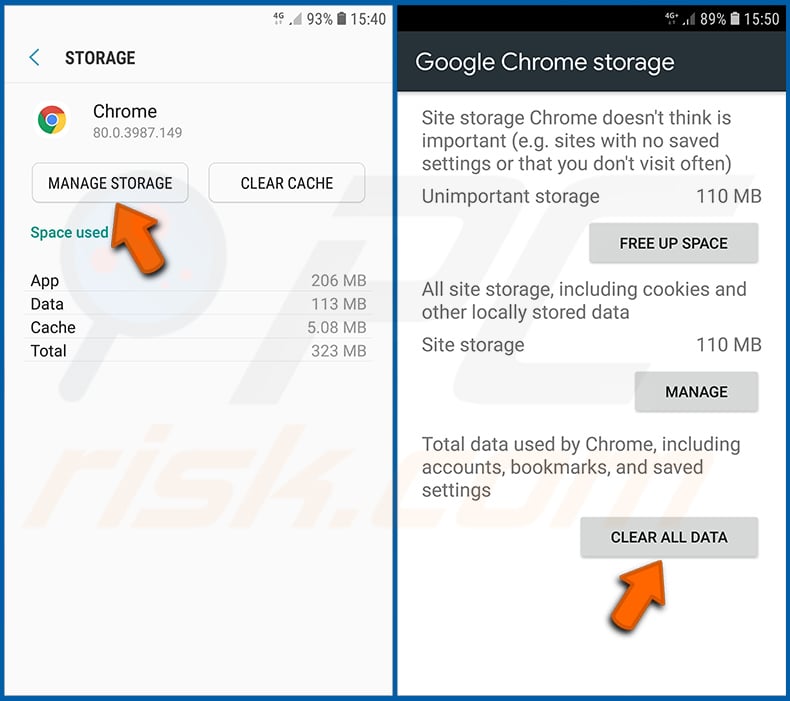

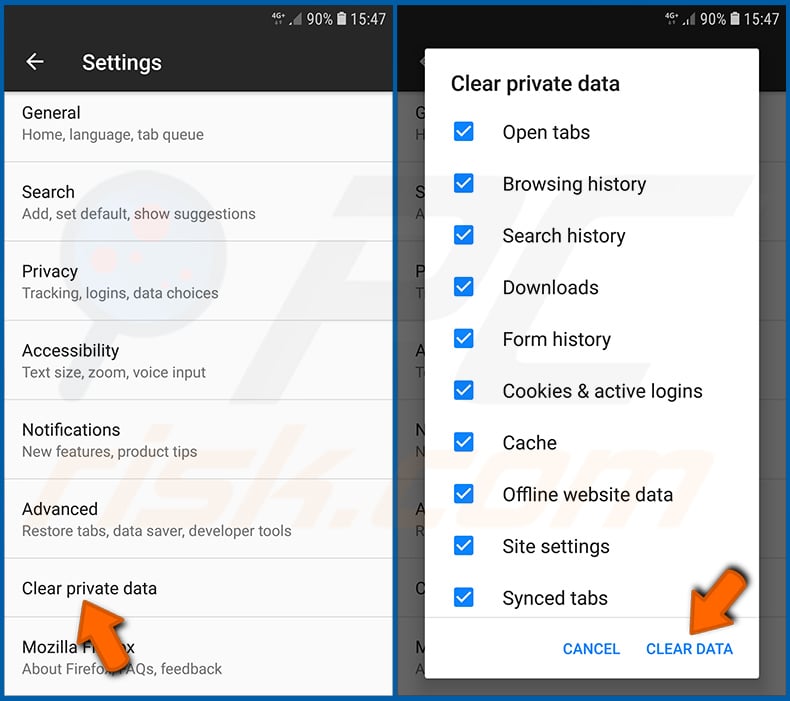

Eliminar el historial de navegación del navegador web Firefox:

Pulsa el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y selecciona "Historial" en el menú desplegable que se abre.

Desplázate hacia abajo hasta que veas "Borrar datos privados" y tócalo. Seleccione los tipos de datos que desea eliminar y pulse "BORRARDATOS".

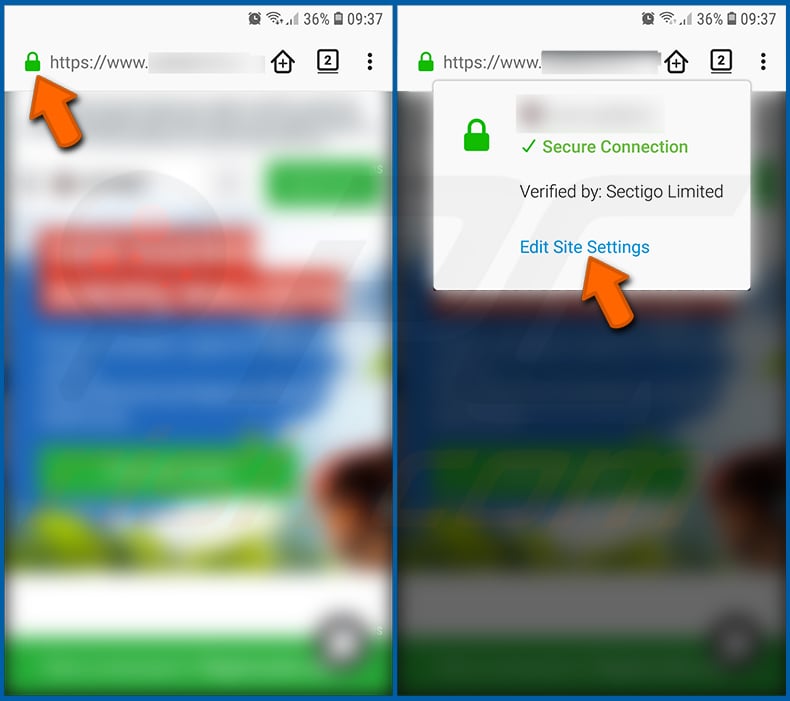

Desactivar las notificaciones del navegador en el navegador web Firefox:

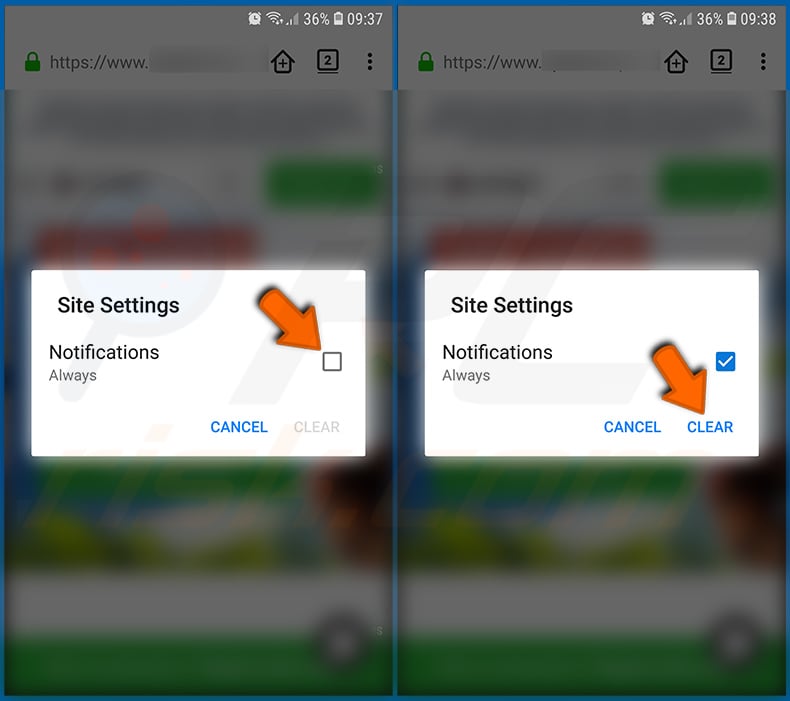

Visite el sitio web que envía las notificaciones del navegador, pulse el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente que se abre, seleccione la opción "Notificaciones" y pulse "BORRAR".

Reinicia el navegador web Firefox:

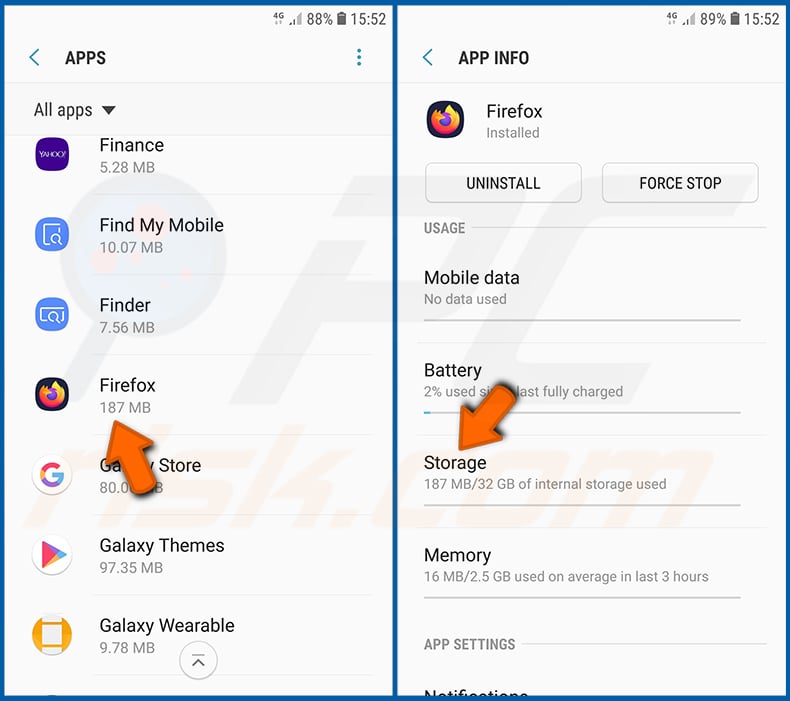

Ve a "Configuración", desplázate hacia abajo hasta que veas "Aplicaciones" y tócalo.

Desplázate hacia abajo hasta que encuentres la aplicación "Firefox", selecciónala y pulsa la opción "Almacenamiento".

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrás que volver a iniciar sesión en todos los sitios web.

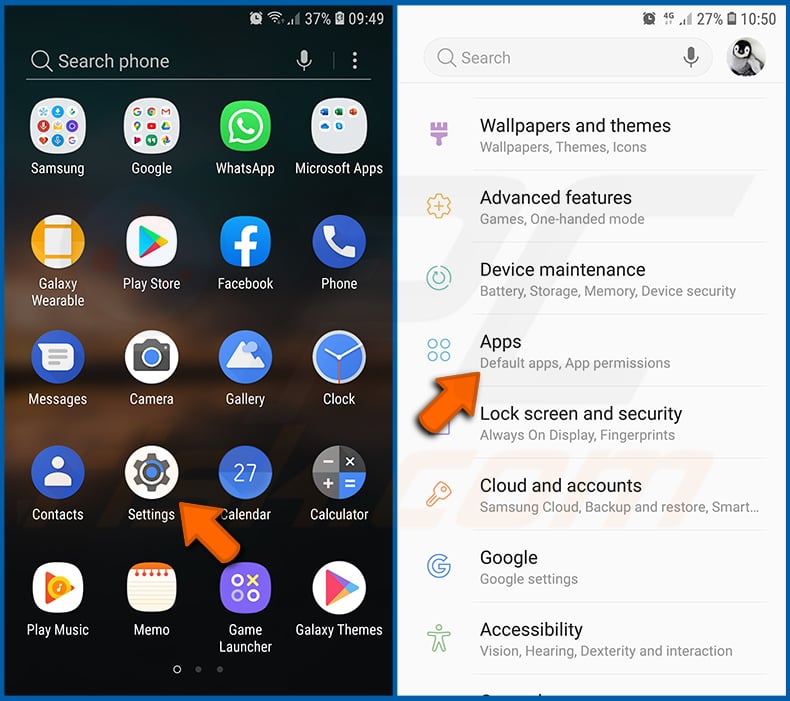

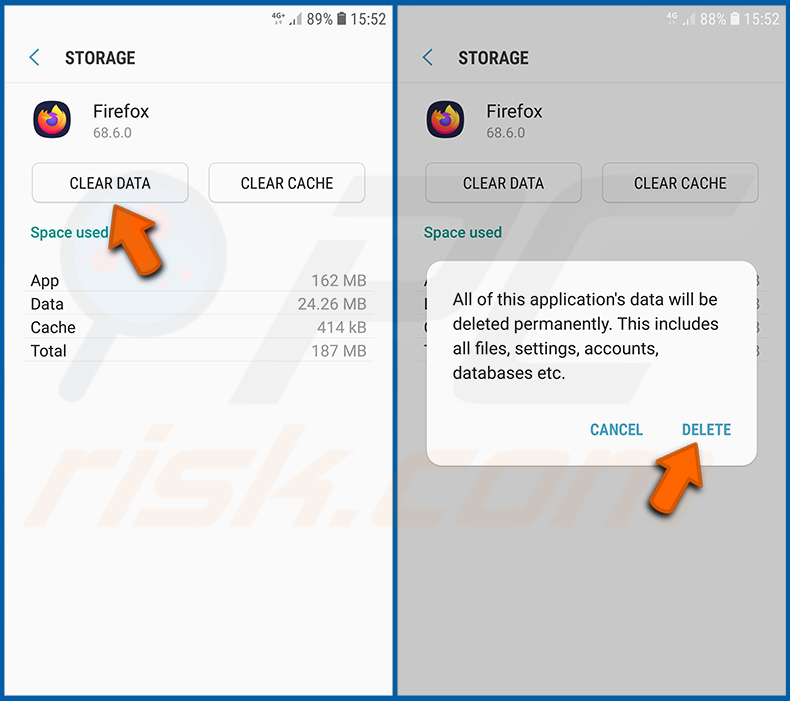

Desinstale las aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

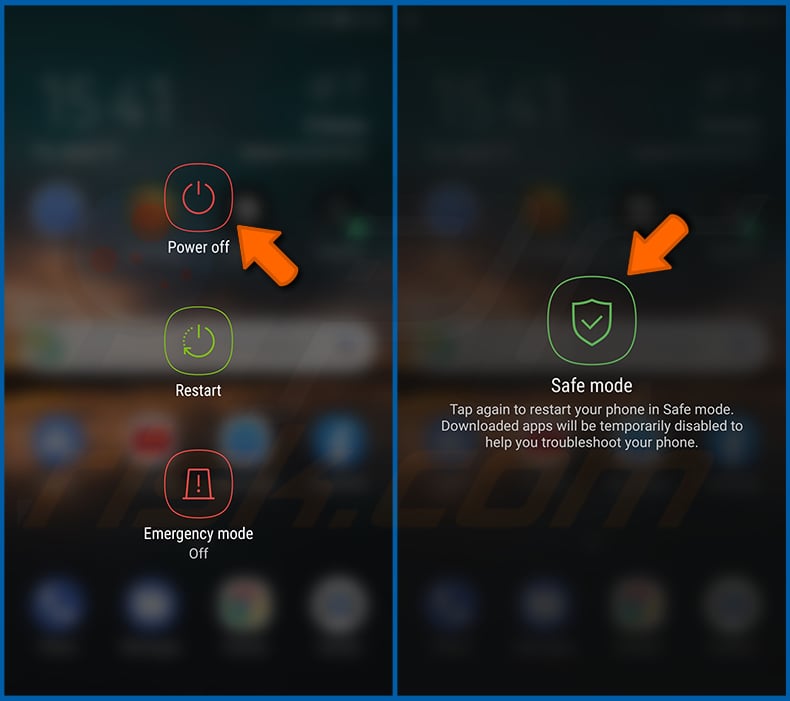

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. Utilizar este modo es una buena forma de diagnosticar y solucionar diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo funciona "normalmente").

Pulse el botón "Encendido" y manténgalo pulsado hasta que aparezca la pantalla "Apagado". Pulsa el icono "Apagar" y mantenlo pulsado. Después de unos segundos aparecerá la opción "Modo Seguro" y podrás ejecutarlo reiniciando el dispositivo.

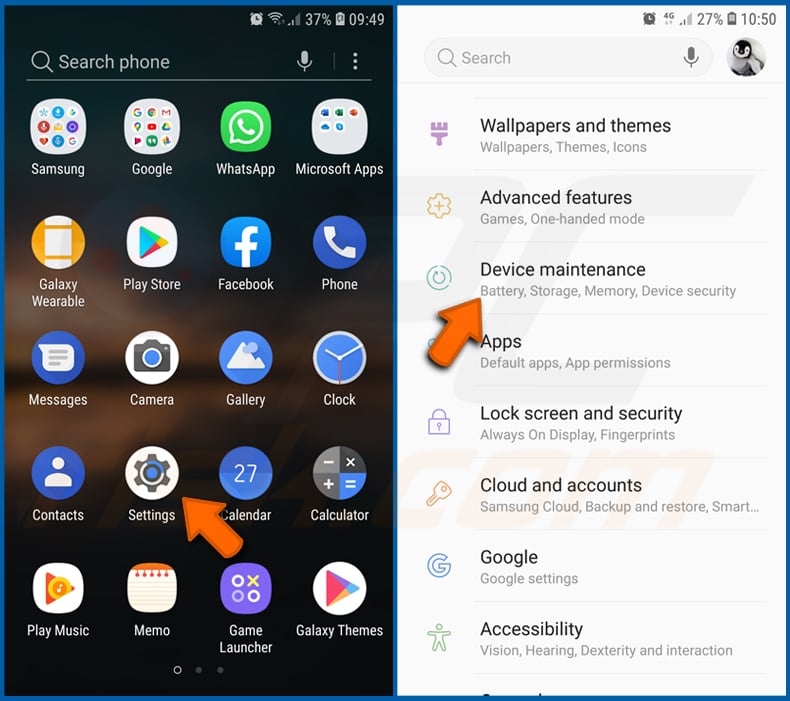

Comprueba el uso de la batería de varias aplicaciones:

Ve a "Ajustes", desplázate hacia abajo hasta que veas "Mantenimiento del dispositivo" y tócalo.

Toca "Batería" y comprueba el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para utilizar la menor energía posible con el fin de ofrecer la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

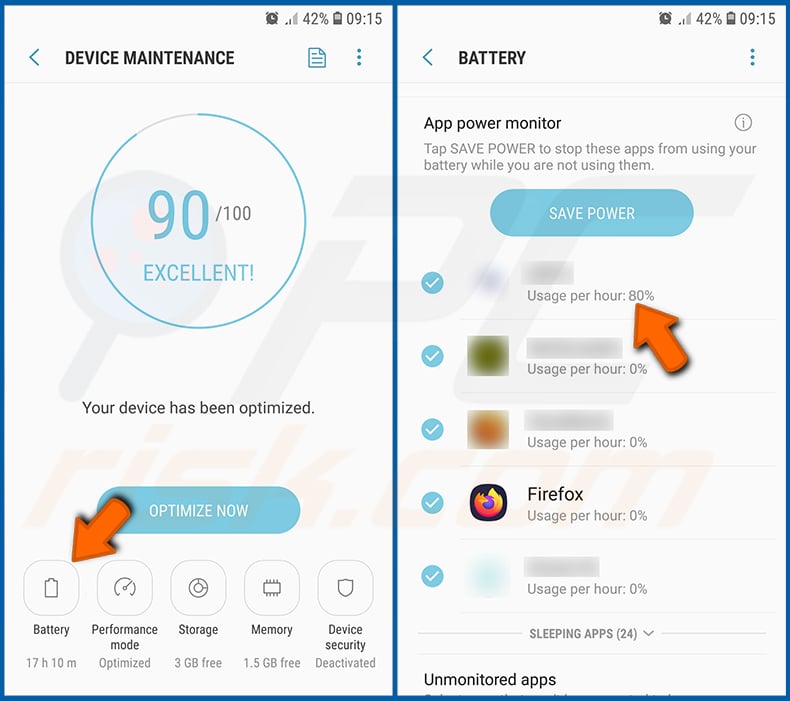

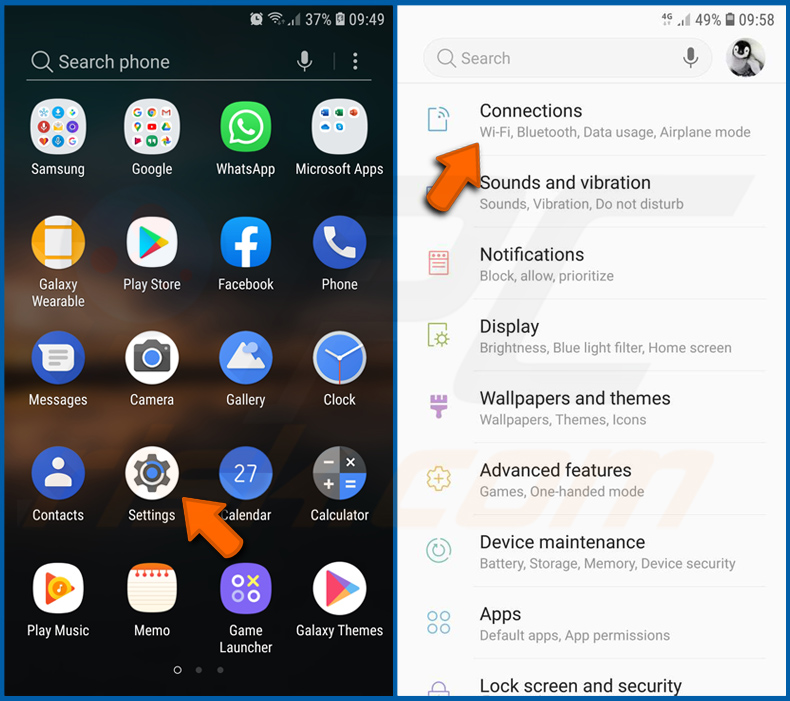

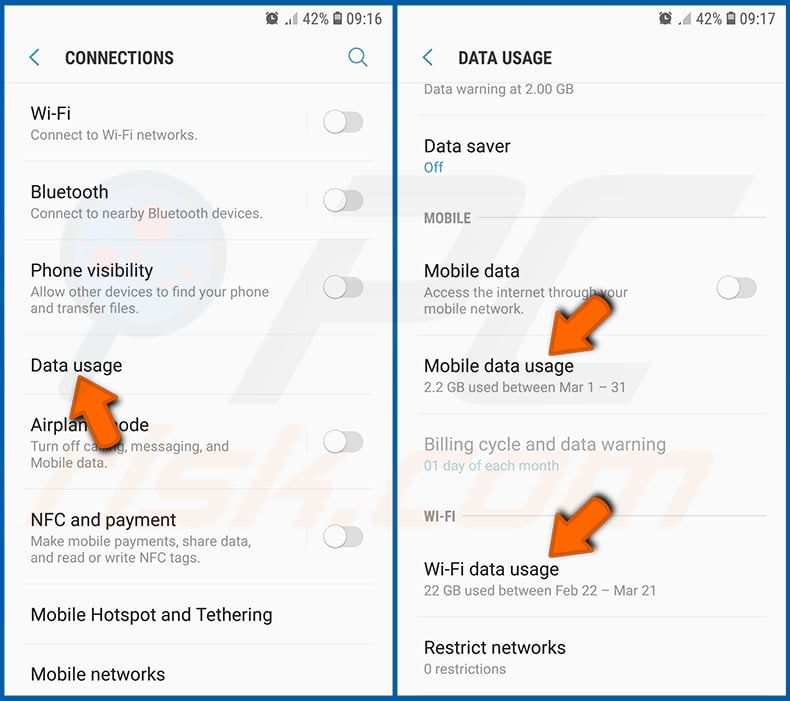

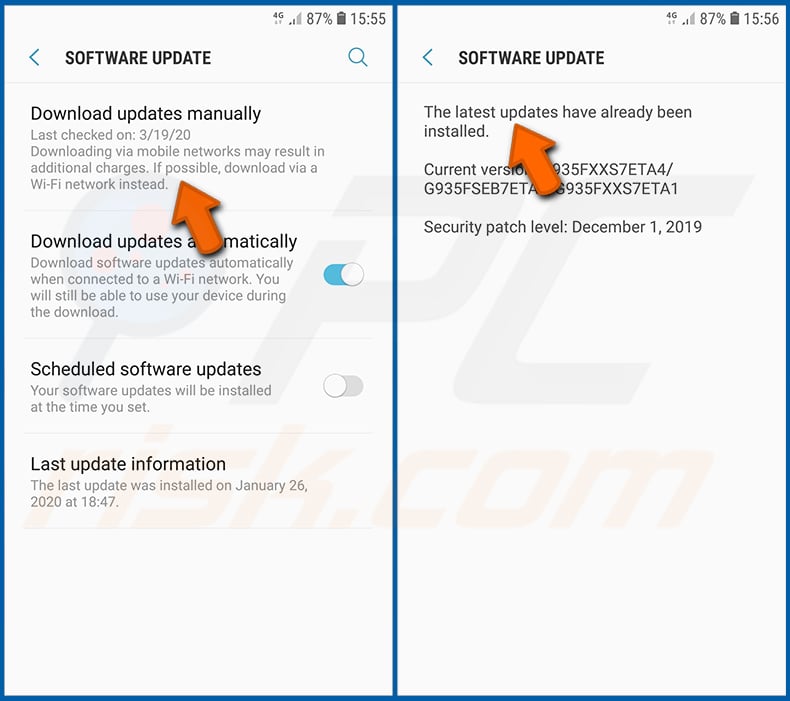

Comprueba el uso de datos de varias aplicaciones:

Ve a "Ajustes", desplázate hacia abajo hasta que veas "Conexiones" y tócalo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar únicamente cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debes comprobar el uso de datos tanto en el móvil como en la red Wi-Fi.

Si encuentras una aplicación que consume muchos datos aunque nunca la utilices, te recomendamos encarecidamente que la desinstales lo antes posible.

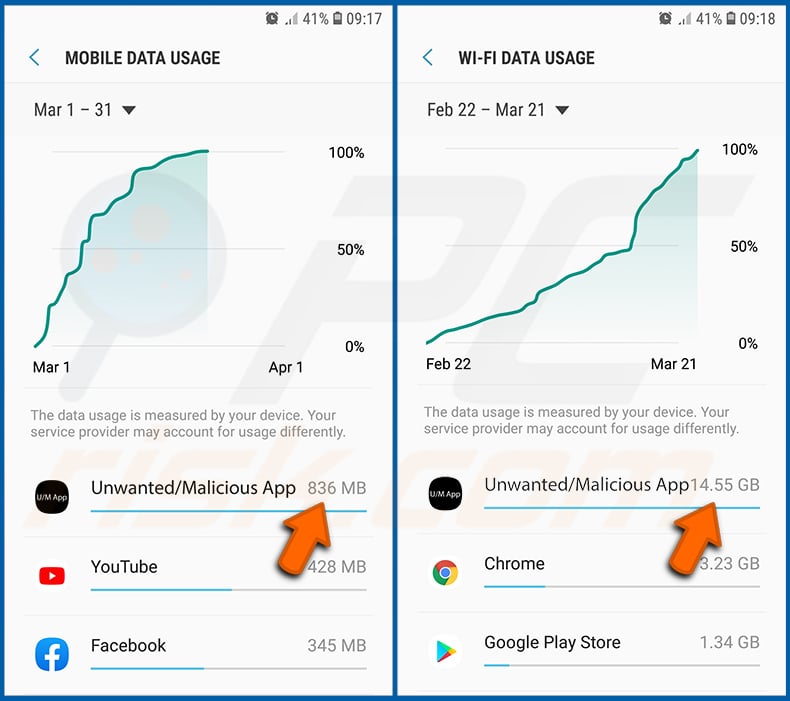

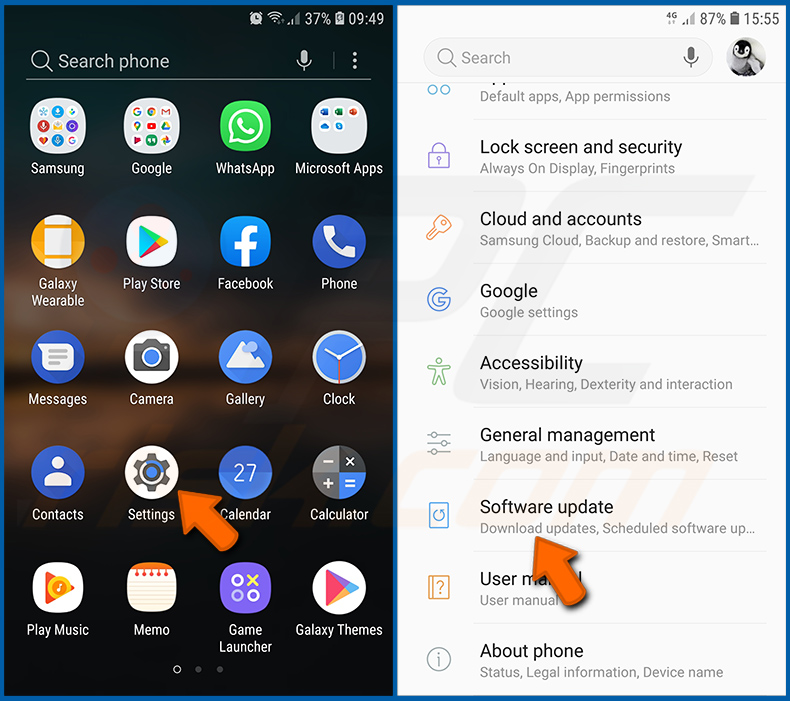

Instale las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre debes asegurarte de que el software de tu dispositivo está actualizado.

Ve a "Ajustes", desplázate hacia abajo hasta que veas "Actualización de software" y tócalo.

Pulsa "Descargar actualizaciones manualmente" y comprueba si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También le recomendamos que active la opción "Descargar actualizaciones automáticamente" para que el sistema le avise cuando se publique una actualización y/o la instale automáticamente.

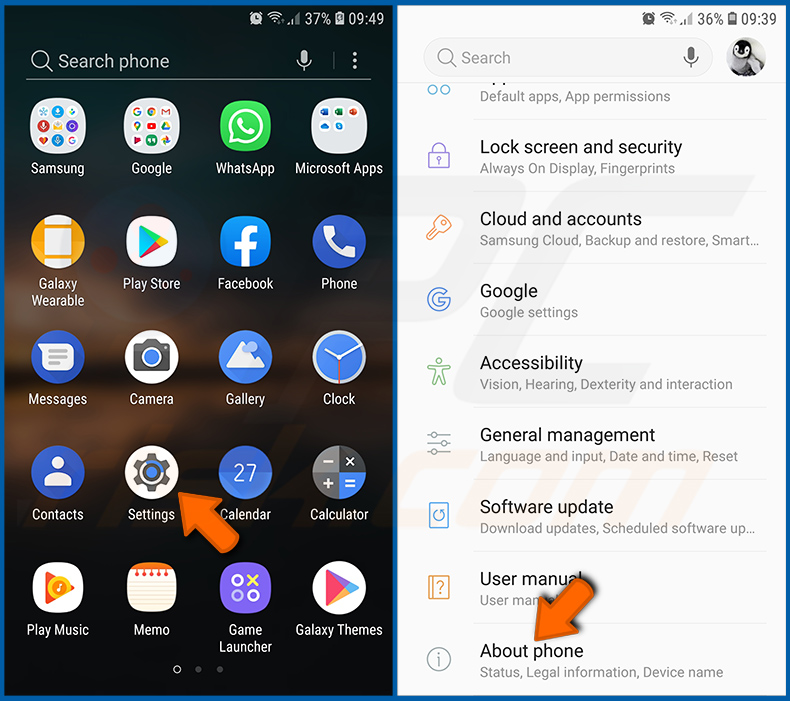

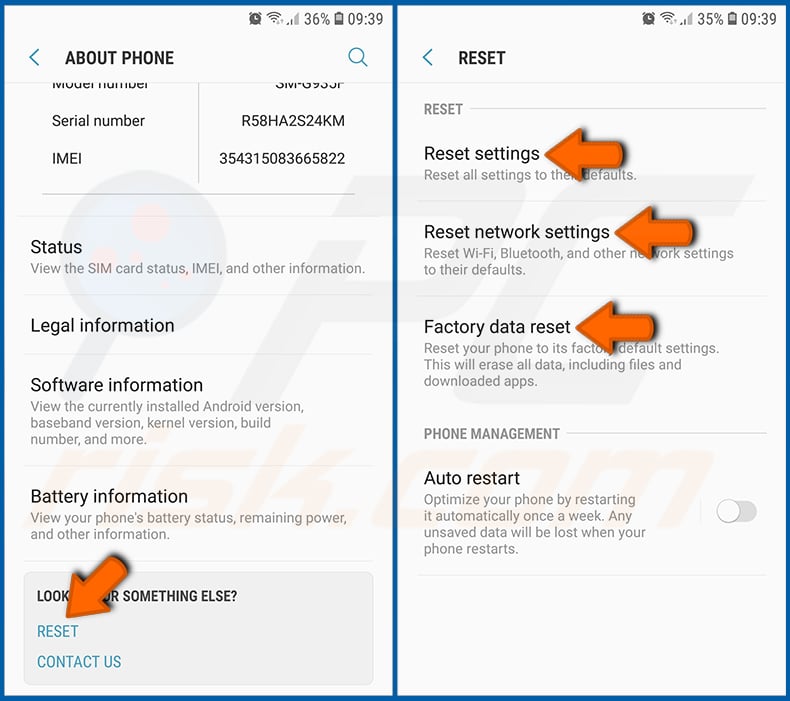

Restablecer el sistema a su estado por defecto:

Realizar un "Factory Reset" es una buena manera de eliminar todas las aplicaciones no deseadas, restaurar la configuración del sistema a su estado por defecto y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etcétera. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puedes restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Ve a "Ajustes", desplázate hacia abajo hasta que veas "Acerca del teléfono" y tócalo.

Desplázate hacia abajo hasta que veas "Restablecer" y tócalo. Ahora elija la acción que desee realizar:

"Restablecer ajustes" - restablece todos los ajustes del sistema a los valores predeterminados;

"Restablecer ajustes de red" - restablece todos los ajustes relacionados con la red a los valores predeterminados;

"Restablecer datos de fábrica" - restablece todo el sistema y borra completamente todos los datos almacenados;

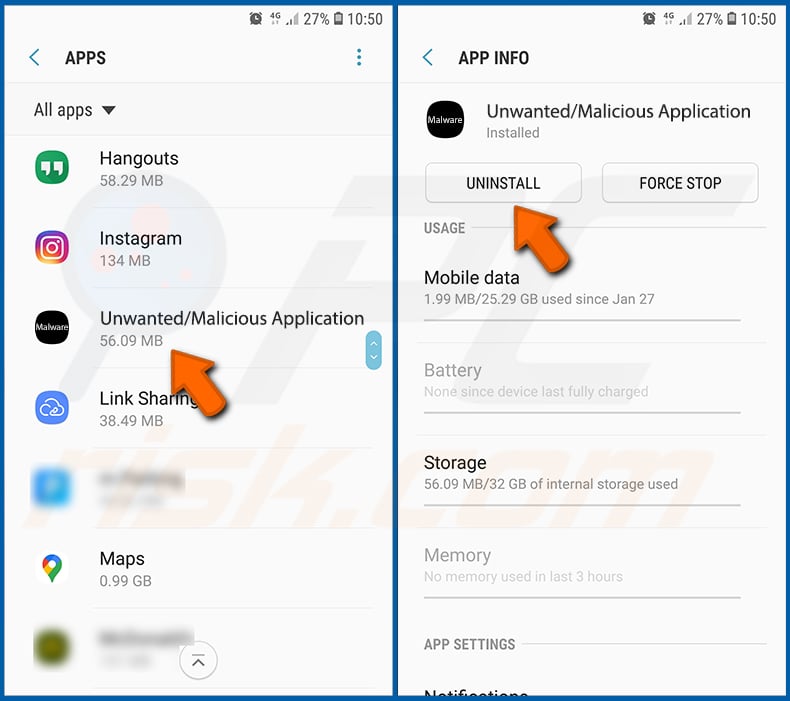

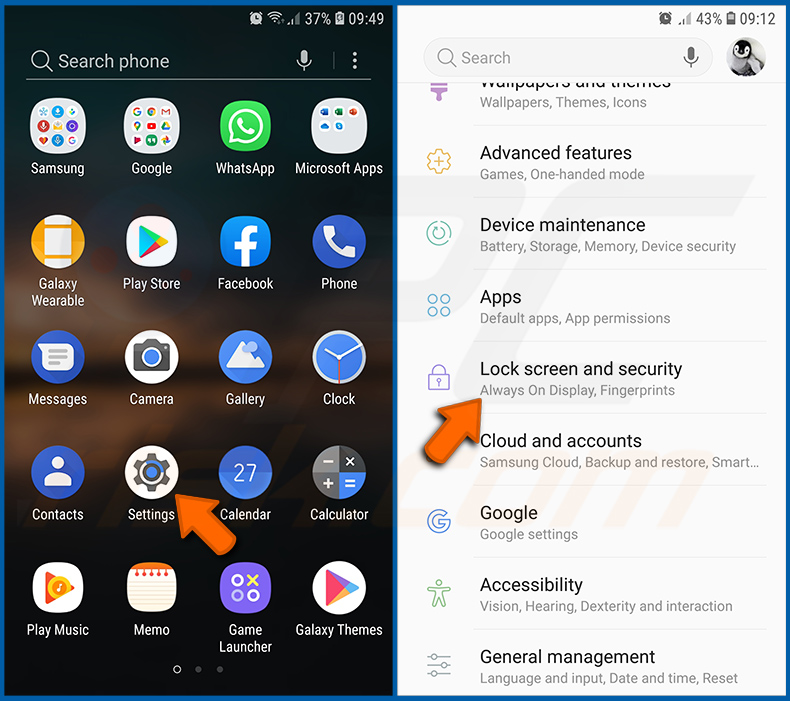

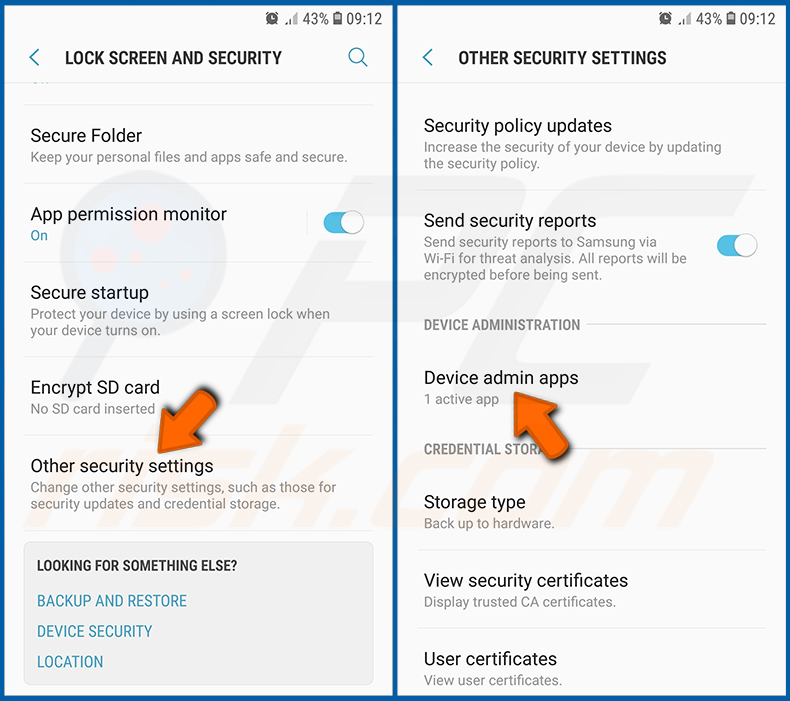

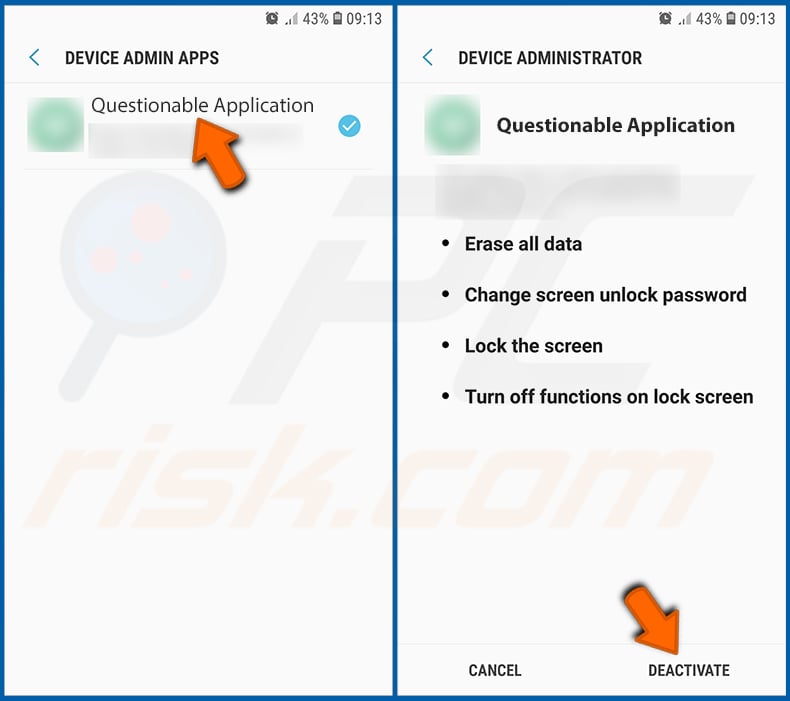

Desactive las aplicaciones que tengan privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible deberías comprobar siempre qué aplicaciones tienen esos privilegios y desactivar las que no deberían.

Ve a "Ajustes", desplázate hacia abajo hasta que veas "Pantalla de bloqueo y seguridad" y tócalo.

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y luego toque "DESACTIVAR".

Preguntas más frecuentes (FAQ)

Mi dispositivo Android está infectado con el malware Crocodilus, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

La eliminación del malware rara vez requiere formateo.

¿Cuáles son los mayores problemas que puede causar el malware Crocodilus?

Los peligros que plantea una infección dependen de las capacidades del programa malicioso y del modus operandi de los ciberdelincuentes. Crocodilus puede acceder/controlar dispositivos de forma remota y tiene como objetivo información relacionada con las finanzas. Por lo general, las infecciones de este tipo pueden provocar graves problemas de privacidad, pérdidas financieras y robo de identidad.

¿Cuál es la finalidad del malware Crocodilus?

El malware se utiliza principalmente para generar ingresos. Sin embargo, los ciberdelincuentes también pueden utilizar software malicioso para divertirse, llevar a cabo venganzas personales, participar en hacktivismo, interrumpir procesos (por ejemplo, sitios web, servicios, empresas, etc.) y lanzar ataques por motivos políticos o geopolíticos.

¿Cómo se infiltró el malware Crocodilus en mi dispositivo Android?

Los programas maliciosos se propagan principalmente a través de descargas no autorizadas, correo basura, estafas en línea, publicidad maliciosa, fuentes de descarga sospechosas (por ejemplo, sitios de alojamiento de archivos no oficiales y gratuitos, redes de intercambio P2P, tiendas de aplicaciones de terceros, etc.), actualizadores falsos y herramientas ilegales de activación de software ("cracking"). Algunos programas maliciosos pueden autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Me protegerá Combo Cleaner del malware?

Combo Cleaner es capaz de detectar y eliminar prácticamente todas las infecciones de malware conocidas. Cabe destacar que realizar un análisis completo del sistema es primordial, ya que los programas maliciosos sofisticados tienden a esconderse en las profundidades de los sistemas.

▼ Mostrar discusión.