¿Cómo eliminar el malware CoinHelper de su sistema operativo?

![]() Escrito por Tomas Meskauskas el (actualizado)

Escrito por Tomas Meskauskas el (actualizado)

¿Qué es CoinHelper?

CoinHelper es un software malicioso diseñado para infectar dispositivos con otro malware. Este programa se utiliza específicamente para inyectar sistemas con mineros de criptomonedas. Además, CoinHelper está asociado con las cortadoras (reemplazos del portapapeles).

Las campañas de CoinHelper se centran principalmente en Asia y Europa, es especialmente activo en Rusia y Ucrania. Este programa se ha difundido notablemente a través de herramientas de activación de software ilegales ("cracks"), trampas de videojuegos e instaladores de programas troyanizados.

Descripción general del malware CoinHelper

CoinHelper primero recopila los siguientes datos sobre la máquina infectada (versión del sistema operativo, RAM, CPU, tarjeta de video y software de seguridad instalado) para verificar si es impenetrable y adecuado para la minería de criptomonedas. Si es así, este malware inicia el proceso de infección para introducir un criptominer en el sistema.

En términos simples, la criptominería es resolver problemas matemáticos a través de computadoras. Los mineros maliciosos pueden abusar de los recursos del sistema comprometidos para este proceso hasta el punto de dejarlo inoperable o hacer que falle por completo. El dispositivo puede incluso sufrir daños en el hardware debido al calor generado por un sistema sobrecargado.

Los criptomineros inyectados por CoinHelper se han centrado en la extracción de criptomonedas de Monero, Ethereum y Bitcoin (posiblemente otras).

Además, CoinHelper se ha propagado junto con otro software malicioso, como los clippers. Estos programas operan reemplazando los datos del portapapeles (copiar/pegar búfer). Esta función se utiliza para cambiar las direcciones de la billetera de criptomonedas copiadas en el portapapeles con las que pertenecen a los ciberdelincuentes, antes de una transacción saliente. Por lo tanto, los fondos se redirigen a los delincuentes en lugar de transferirse a los destinatarios previstos.

En resumen, las infecciones por CoinHelper pueden provocar fallas en el sistema, daños en el hardware, pérdida de datos, problemas de privacidad y pérdidas financieras. Si se detecta este (u otro) malware, se debe utilizar un antivirus para eliminarlo sin demora.

| Nombre | Virus CoinHelper |

| Tipo de Amenaza | Trojan, password-stealing virus, banking malware, spyware. |

| Nombres de Detección | Avast (BV:CoinHelper-D [Miner]), Combo Cleaner (AIT:Trojan.Agent.EWPS), ESET-NOD32 (Win32/Injector.Autoit.ANX), Kaspersky (UDS:Trojan.Win32.Miner.gen), Microsoft (Trojan:Win32/Woreflint.A!cl), Lista Completa de Detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Métodos de Distribución | Archivos adjuntos de email infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Malware en general

MosaicLoader, ServHelper y Nyan Worm son algunos ejemplos de programas maliciosos capaces de causar infecciones en cadena como CoinHelper. BitCoinMiner, SHA256, XMR Miner son algunos mineros de criptomonedas notables, y Extended Clipper, BitCoin Clipper, Qulab malware con capacidades de clipper.

Debe enfatizarse que, independientemente de cómo opere el software malicioso, pone en grave peligro la seguridad del dispositivo y del usuario. Por lo tanto, es fundamental eliminar todas las amenazas inmediatamente después de su detección.

¿Cómo se infiltró CoinHelper en mi computadora?

Se ha observado que CoinHelper se propaga disfrazado, empaquetado e inyectado en una amplia variedad de software popular.

Esta lista incluye: herramientas de activación ilegal ("craqueo") y varios trucos/ayudantes de los videojuegos (por ejemplo, Counter-Strike: Global Offensive [CS:GO], Cyberpunk 2077, PlayerUnknown's Battlegrounds [PUBG], Call of Duty [CoD], Assassin's Creed Valhalla, Among Us, Minecraft, etc.), productos de Adobe (como por ejemplo, Photoshop, Lightroom, etc.), contenido relacionado con Microsoft Windows (como por ejemplo, Imagen ISO de Windows 11, Microsoft Office 2016, etc.), herramientas de virus (por ejemplo, Avast, etc.), software de virtualización (por ejemplo, VMware Workstation, etc.), programas de composición/edición de música (por ejemplo, Steinberg Cubase Pro, etc.), contenido relacionado con el navegador (por ejemplo, ChromeSetup, etc.), compresores de archivos (como por ejemplo, WinRAR, etc.), software de comunicación (como por ejemplo, Zoom, etc.), controladores de dispositivos (como por ejemplo, controladores Logitech para cámaras web, etc.), entre otros.

Las fuentes principales de este contenido malicioso fueron las redes de intercambio de igual a igual (por ejemplo, clientes Torrent, eMule, etc.). Sin embargo, es posible que también se utilicen otros canales de descarga no confiables, como sitios web no oficiales y gratuitos.

Otra técnica común de distribución de malware consiste en campañas de correo no deseado. Los emails no deseados pueden tener archivos infecciosos (por ejemplo, ejecutables, archivos, documentos PDF y de Microsoft Office, JavaScript, etc.) adjuntos, o los emails pueden contener enlaces de descarga de estos archivos. Cuando se abren archivos virulentos, se activa la cadena de infección.

¿Cómo evitar la instalación de malware?

Se recomienda encarecidamente descargar solo de canales oficiales y verificados. Además, todos los programas deben activarse y actualizarse con herramientas legítimas obtenidas de fuentes oficiales. No se deben abrir emails sospechosos e irrelevantes, ya que sus archivos adjuntos y enlaces pueden causar infecciones del sistema.

Es fundamental tener instalado y actualizado un antivirus confiable. Este software debe utilizarse para realizar análisis regulares del sistema y eliminar las amenazas detectadas. Si cree que su computadora ya está infectada, le recomendamos que ejecute un análisis Combo Cleaner para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es CoinHelper?

- PASO 1. Eliminación manual del malware CoinHelper.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner.

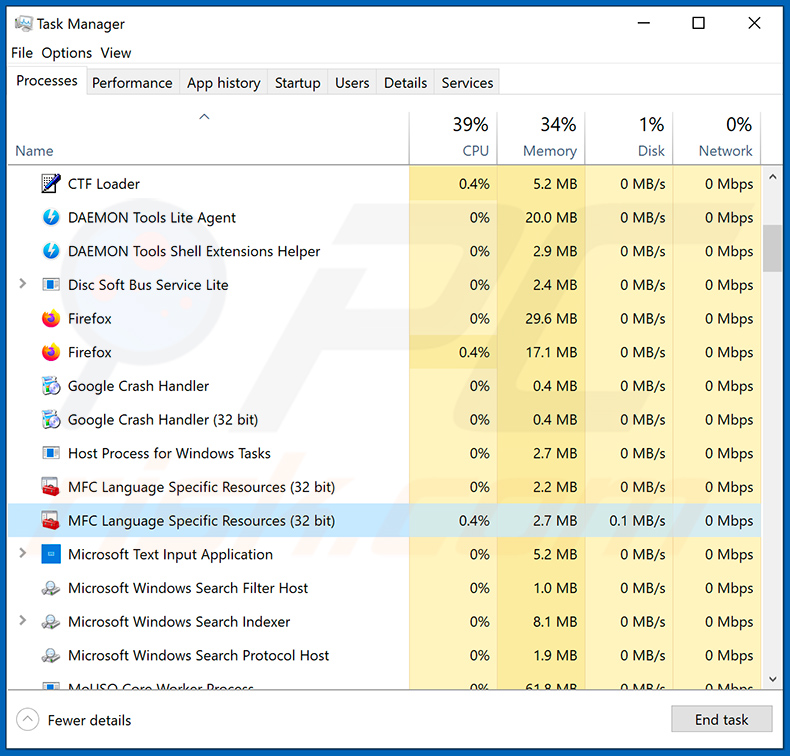

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

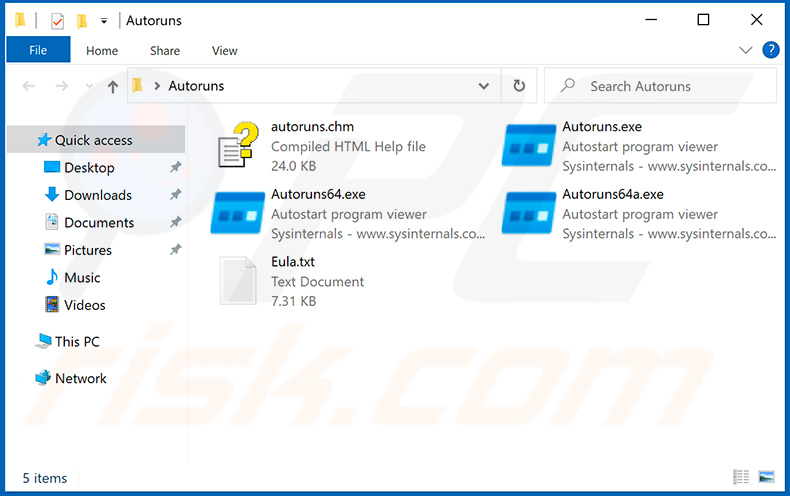

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

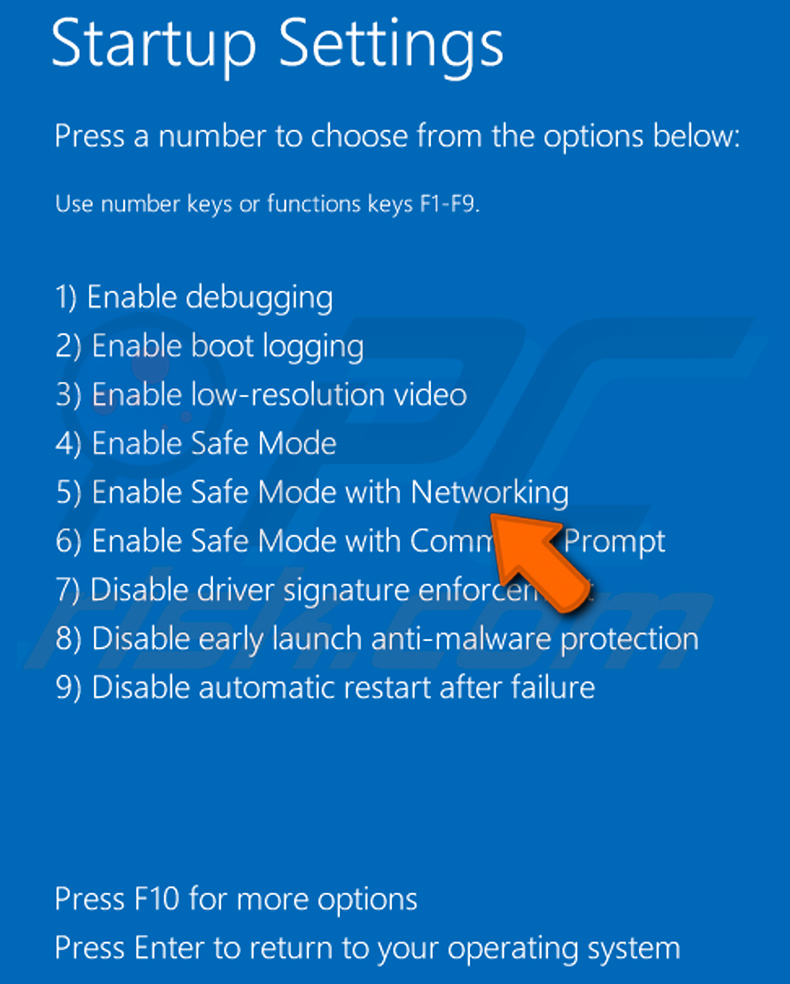

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

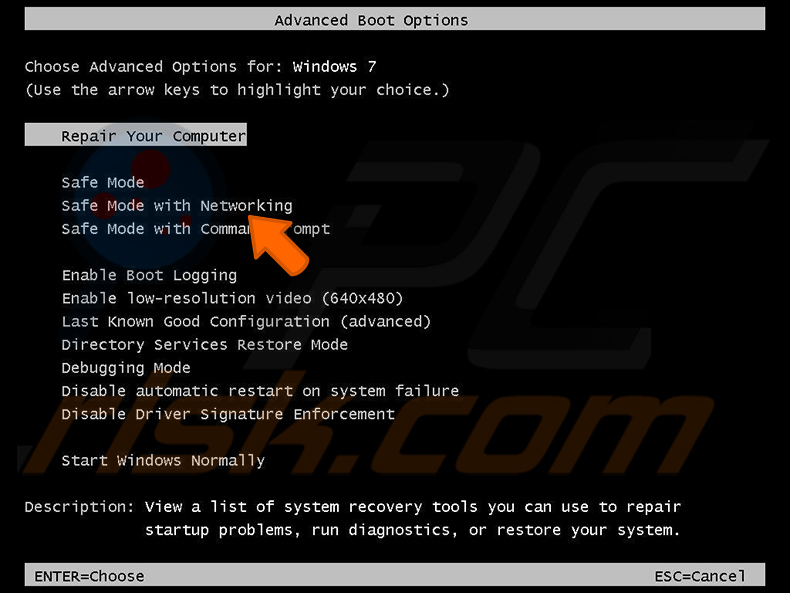

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

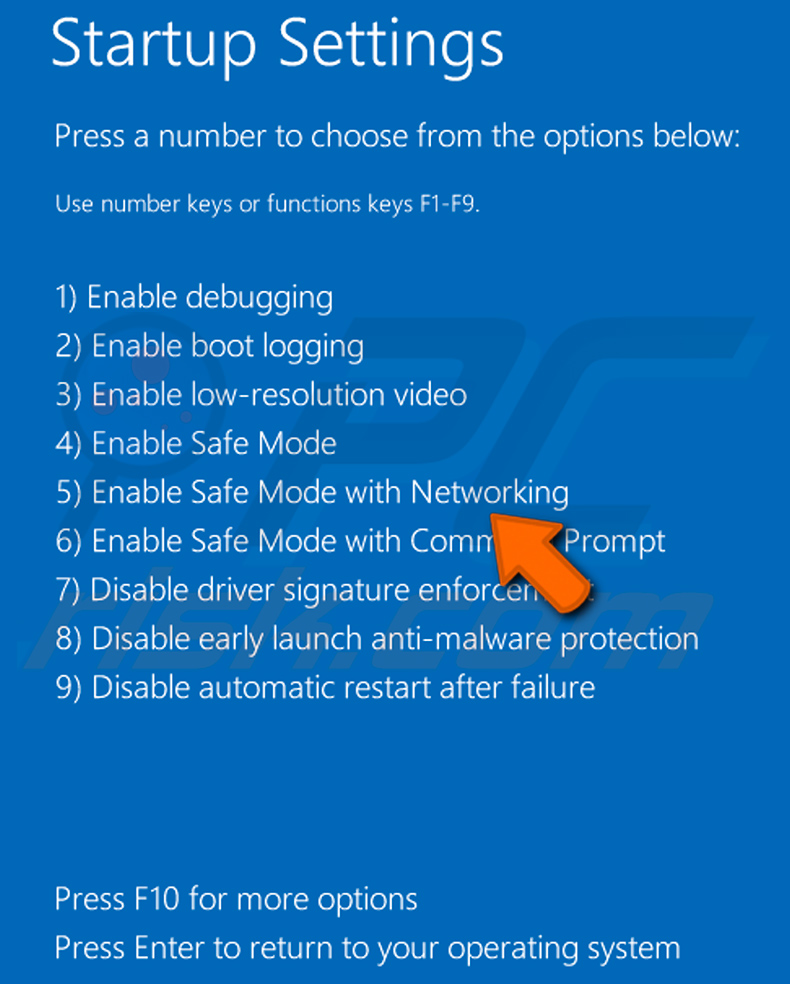

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

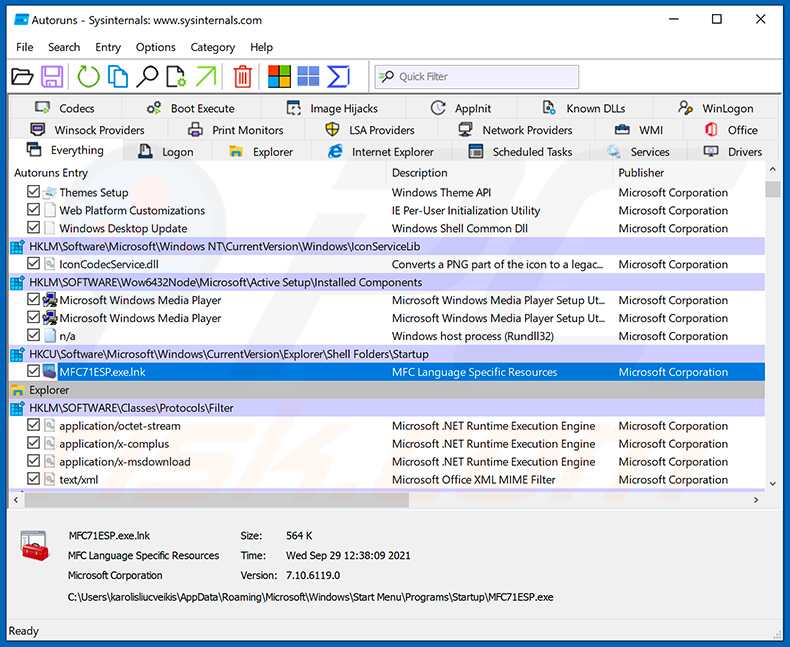

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

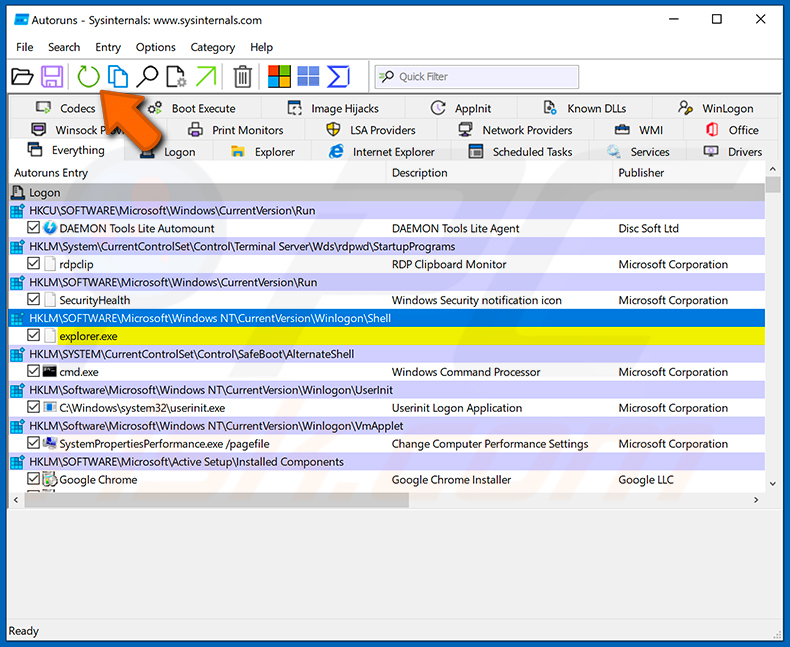

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

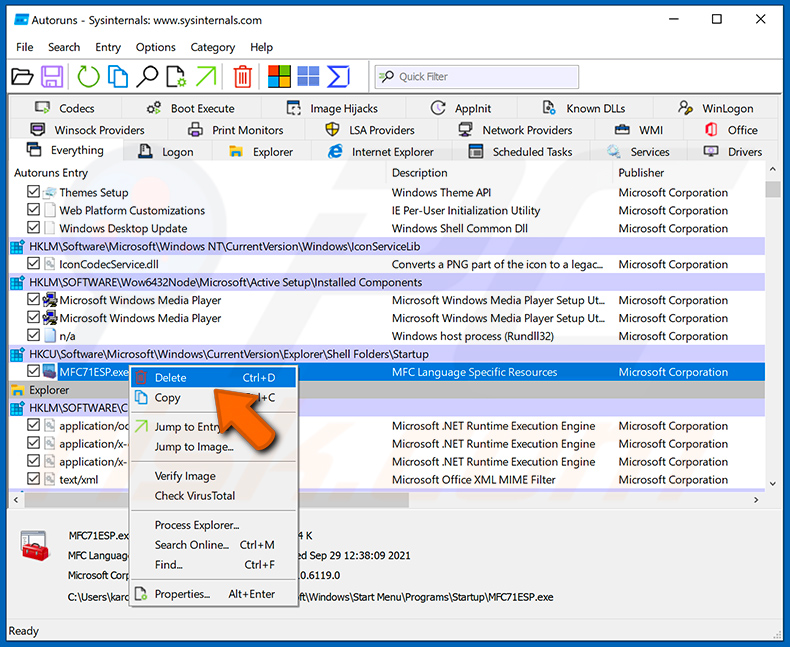

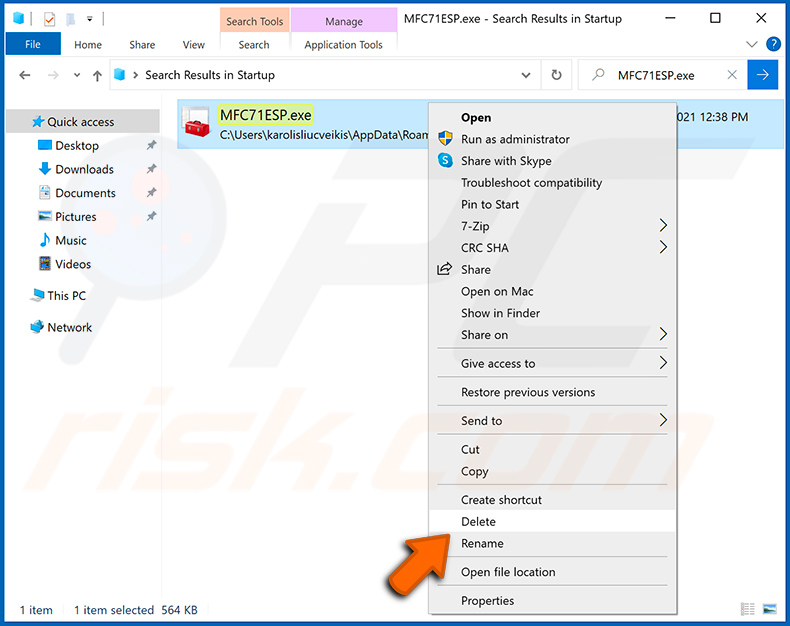

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

Preguntas Frecuentes (FAQ)

Mi computadora está infectada con el malware CoinHelper, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No, medidas tan drásticas son innecesarias para la eliminación de CoinHelper.

¿Cuáles son los mayores problemas que puede causar el malware CoinHelper?

Las amenazas que plantea un programa malicioso están dictadas por sus habilidades y los caprichos de los ciberdelincuentes. CoinHelper está asociado con recortadores (que se utilizan para reemplazar las direcciones de las criptomonedas antes de realizar transacciones) e inyecta sistemas con criptomineros (que abusan de los recursos del sistema para extraer criptomonedas).

Por lo tanto, las principales amenazas de las infecciones CoinHelper son fallas del sistema, pérdida permanente de datos, daños al hardware y pérdidas financieras. Vale la pena mencionar que las infecciones de malware se consideran una amenaza para la privacidad.

¿Cuál es el propósito del malware CoinHelper?

La principal razón detrás del desarrollo y la proliferación de malware son las ganancias. Sin embargo, los ciberdelincuentes pueden lanzar este software para su propia diversión, para dañar a víctimas específicas, interrumpir (como por ejemplo, Sitio web, servicio, empresa, etc.) las operaciones o incluso para atacar un país (es decir, motivaciones políticas/geopolíticas).

¿Cómo se infiltró el malware CoinHelper en mi computadora?

CoinHelper se ha propagado activamente a través de herramientas de activación de software ilegales ("cracks"), trampas de videojuegos y programas troyanizados. Este contenido malicioso se ha enviado notablemente a través de redes de intercambio de igual a igual (por ejemplo, clientes Torrent, etc.).

Otras formas populares de distribuir malware incluyen: correo no deseado, descargas no autorizadas, estafas en línea, sitios de alojamiento de archivos no oficiales y gratuitos, actualizaciones falsas, etc. Algunos programas maliciosos pueden autoproliferarse a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Combo Cleaner me protegerá del malware?

Sí, Combo Cleaner puede detectar y eliminar prácticamente todas las infecciones de malware conocidas. Dado que el software malicioso sofisticado tiende a esconderse en lo profundo de los sistemas, realizar un análisis completo del sistema es crucial para su detección/eliminación.

▼ Mostrar discusión.