¿Cómo eliminar al malware Bumblebee de la computadora?

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Bumblebee?

Bumblebee es el nombre de un cargador de malware. Se sabe que los ciberdelincuentes lo utilizan para descargar Cobalt Strike y posiblemente otro malware como el ransomware. Bumblebee parece ser un reemplazo para BazaLoader, otro cargador de malware.

Más sobre el malware Bumblebee

Bumblebee se entrega a través de archivos ISO que contienen DLL maliciosos y archivos de acceso directo (archivos que contienen malware Bumblebee). Es un malware bastante sofisticado que utiliza varios métodos para evadir la detección. Puede detectar procesos de entorno de virtualización para evitar que se ejecuten en máquinas virtuales.

El propósito del malware Bumblebee es descargar y ejecutar cargas útiles adicionales para infectar computadoras con otro malware. Hay motivos para creer que las pandillas de ransomware suelen utilizar Bumblebee para encriptar archivos y obligar a las víctimas a pagar un rescate a cambio de una herramienta de desencriptado.

SDado que Bumblebee está diseñado para soltar cargas útiles adicionales, los ciberdelincuentes pueden usarlo para inyectar ladrones de información, mineros de criptomonedas y otros malwares. Bumblebee recibe comandos a través del servidor C2 (Command and Control). Los atacantes lo usan para descargar y ejecutar archivos directamente, inyectar archivos DLL maliciosos y establecer persistencia en el sistema operativo.

| Nombre | Cargador Bumblebee |

| Tipo de Amenaza | Malware loader |

| Nombres de Detección (Archivo ISO Malicioso) | Avast (LNK:Agent-BD [Trj]), Combo Cleaner (Gen:Variant.Lazy.164691), ESET-NOD32 (una variante de Win64/Kryptik.CZJ), Kaspersky (HEUR:Trojan.Win32.Generic), Microsoft (Program:Win32/Wacapew.C!ml), Lista Completa (VirusTotal) |

| Nombres de Detección (Bumblebee) | Avast (Win32:TrojanX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.50206978), ESET-NOD32 (una variante de Win64/Agent.BEG), Kaspersky (UDS:Trojan.Win64.Shelma.a), Microsoft (Trojan:Win32/Casdet!rfn), Lista Completa (VirusTotal) |

| Carga útil | Cobalt Strike, ransomware y posiblemente otros malwares |

| Síntomas | Bumblebee está diseñado para infiltrarse sigilosamente en la computadora de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. También puede evitar la detección y el análisis. |

| Métodos de Distribución | Archivos adjuntos de email infectados, anuncios maliciosos online, ingeniería social, 'cracks' de software. |

| Daño | Contraseñas robadas e información bancaria, robo de identidad, la computadora de la víctima es agregada a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Malware Bumblebee en general

Bumblebee es un descargador de malware sofisticado que realiza comprobaciones antivirtualización e implementa capacidades de descarga únicas. Se utiliza para descargar y ejecutar cargas útiles adicionales. Se sabe que los ciberdelincuentes que usan Bumblebee han estado usando BazaLoader para lanzar cargas maliciosas.

¿Cómo se infiltró Bumblebee en mi computadora?

Los autores de amenazas entregan Bumblebee a través de campañas malspam. Envían emails que contienen un archivo adjunto malicioso (un archivo ISO). Ese archivo ISO contiene .dll malicioso y archivos de acceso directo (archivos DLL y LNK) que contienen Bumblebee. El descargador de Bumblebee se inicia después de la ejecución del archivo de acceso directo (LNK/.lnk).

Es importante mencionar que los ciberdelincuentes pueden usar Microsoft Office, documentos PDF, archivos ejecutables, archivos JavaScript y otros archivos para entregar malware. Por regla general, los emails que contienen enlaces o archivos maliciosos se disfrazan como emails importantes/urgentes/oficiales de empresas legítimas u otras entidades.

¿Cómo evitar la instalación de malware?

No abra archivos adjuntos ni enlaces en emails irrelevantes enviados desde direcciones sospechosas y desconocidas. Actualice y active el software con herramientas proporcionadas por los desarrolladores oficiales. Mantenga siempre actualizado el sistema operativo y los programas instalados. Descargue software y archivos de páginas web legítimas/oficiales y use enlaces directos.

No confíe en los archivos y programas descargados a través de páginas web dudosas, descargadores de terceros, redes P2P, etc. Instale un software antivirus confiable en una computadora y realice escaneos del sistema con regularidad. Si cree que su computadora ya está infectada, le recomendamos ejecutar un escaneo con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Email que contiene un archivo ISO malicioso utilizado para distribuir el malware Bumblebee:

Texto en el email:

Subject: ******** sent you 1 file using TransferXL

Download now this transfer sent to you by clicking in the link in this email. If you cannot see this email, click here

1 file

1.66 MB******** sent 1 file to you

prd

Available until Apr 8, 2022 (expires in 6 days)

Download

documents-00106.iso

Transferred with TransferXL

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Bumblebee?

- PASO 1. Eliminación manual del malware Bumblebee.

- PASO 2. Revise si su computadora está limpia.

¿Cómo eliminar el malware manualmente?

La eliminación manual de malware es una tarea complicada. Por lo general, es mejor permitir que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware, recomendamos utilizar Combo Cleaner.

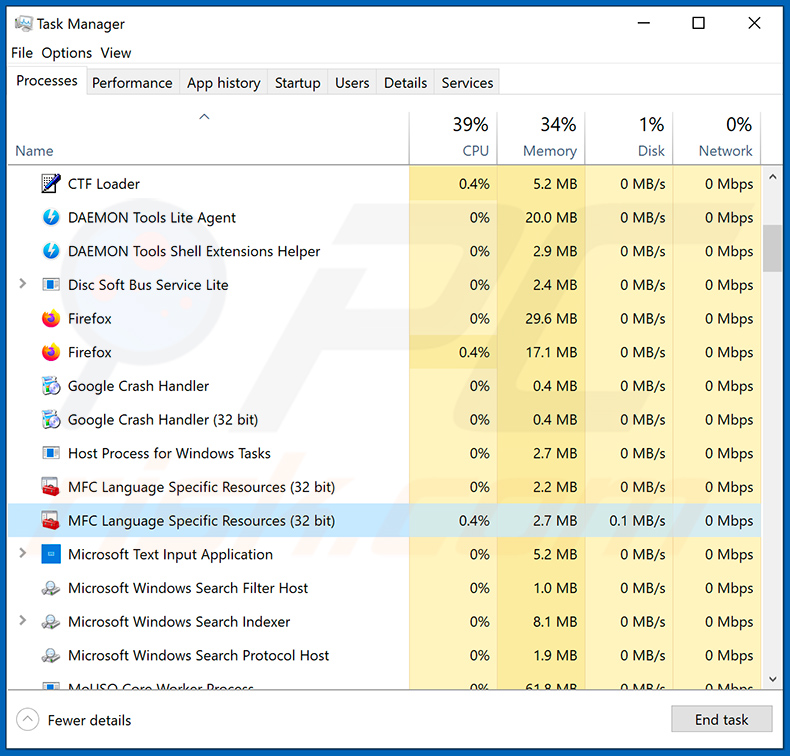

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Aquí hay un ejemplo de un programa sospechoso que se ejecuta en la computadora de un usuario:

Si revisó la lista de programas que se ejecutan en su computadora, por ejemplo, usando el administrador de tareas, e identificó un programa que parece sospechoso, debe continuar con estos pasos:

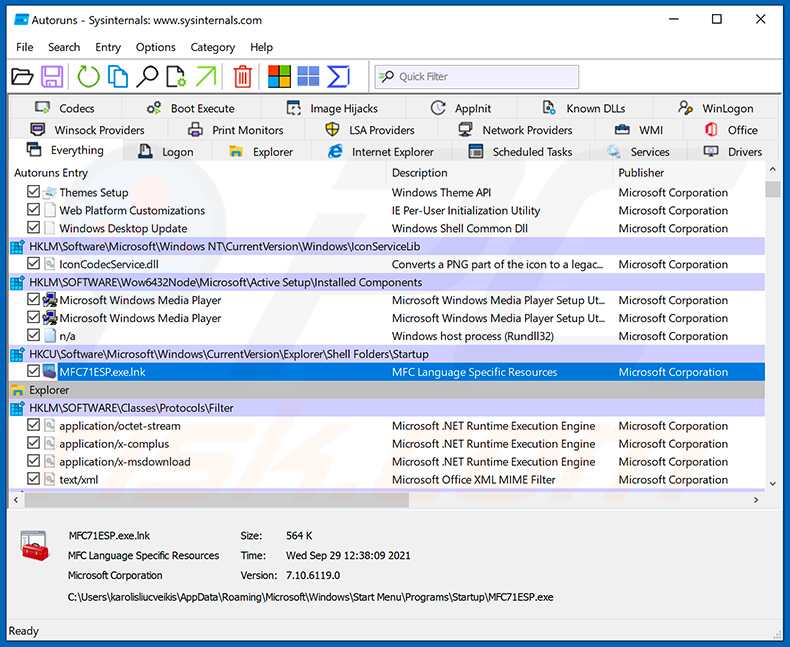

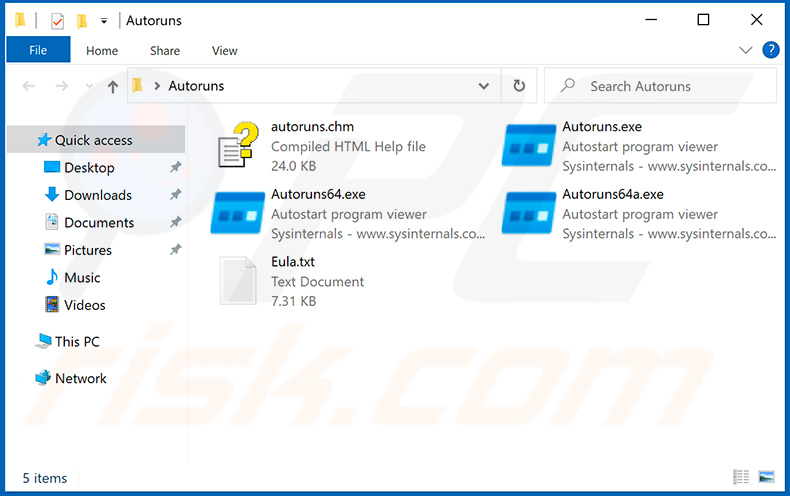

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra aplicaciones de inicio automático, registro y ubicaciones del sistema de archivos:

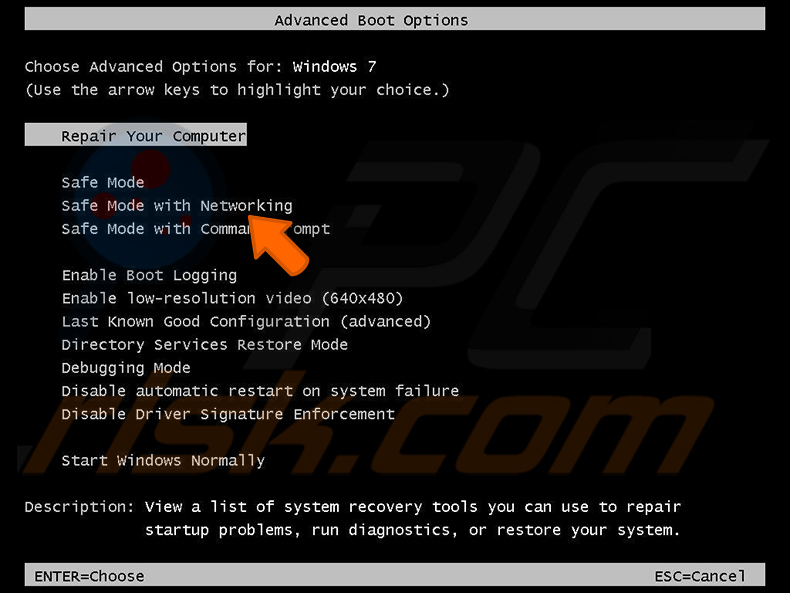

Reinicie su computadora en Modo Seguro:

Reinicie su computadora en Modo Seguro:

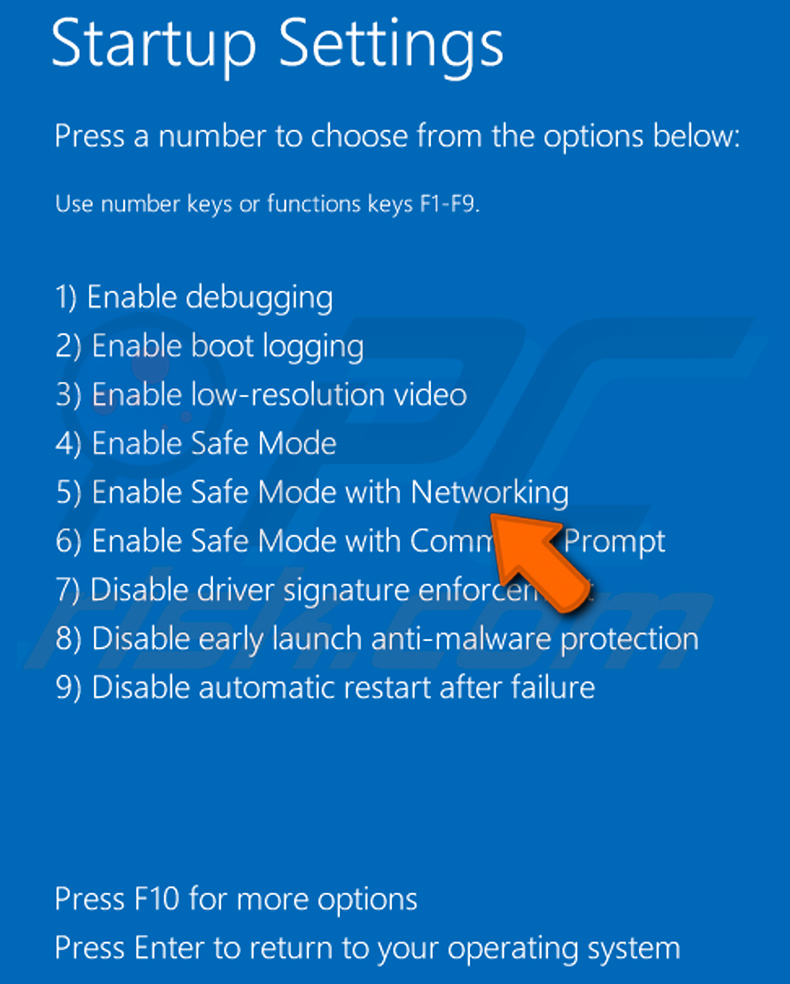

Usuarios de Windows XP y Windows 7: Inicie su computador en modo seguro. Haga clic en Inicio, clic en Apagar, clic en Reiniciar, clic en Aceptar. Durante el proceso de inicio de su computador, presione la tecla F8 en su teclado varias veces hasta que vea el menú Opciones Avanzadas de Windows, y luego seleccione Modo Seguro con Funciones de Red de la lista.

Video que muestra cómo iniciar Windows 7 en "Modo Seguro con Funciones de Red":

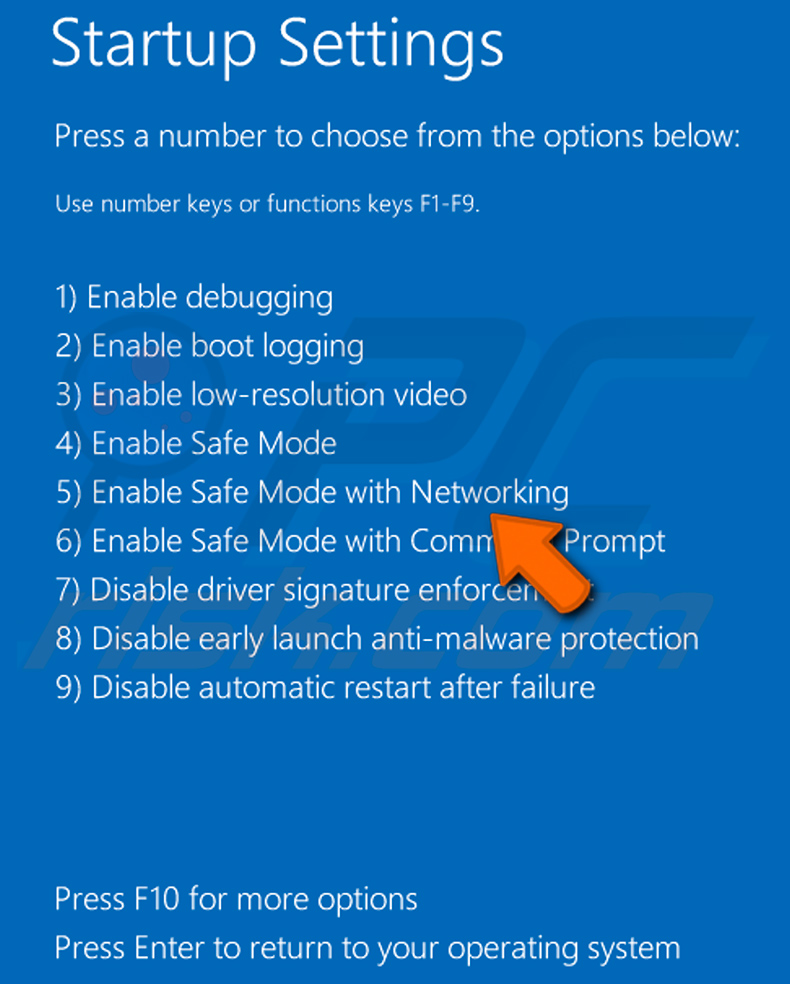

Usuarios de Windows 8: Iniciar Windows 8 en Modo Seguro con Funciones de Red: vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de búsqueda, seleccione Configuración. Haga clic en Opciones de inicio avanzadas, en la ventana abierta "Configuración General de PC", seleccione Inicio Avanzado. Clic en el botón "Reiniciar Ahora". Su computadora ahora se reiniciará en el "Menú de opciones de inicio avanzado". Haga clic en el botón "Solucionar problemas" y luego clic en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio". Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Presione F5 para iniciar en Modo Seguro con Funciones de Red.

Video que muestra cómo iniciar Windows 8 en "Modo Seguro con Funciones de Red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú abierto, haga clic en "Reiniciar" mientras mantiene presionado el botón "Shift" en su teclado. En la ventana "Elija una opción", haga clic en "Solucionar Problemas", luego seleccione "Opciones Avanzadas". En el menú de opciones avanzadas, seleccione "Configuración de Inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana, debe hacer clic en la tecla "F5" en su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Video que muestra cómo iniciar Windows 10 en "Modo Seguro con Funciones de Red":

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

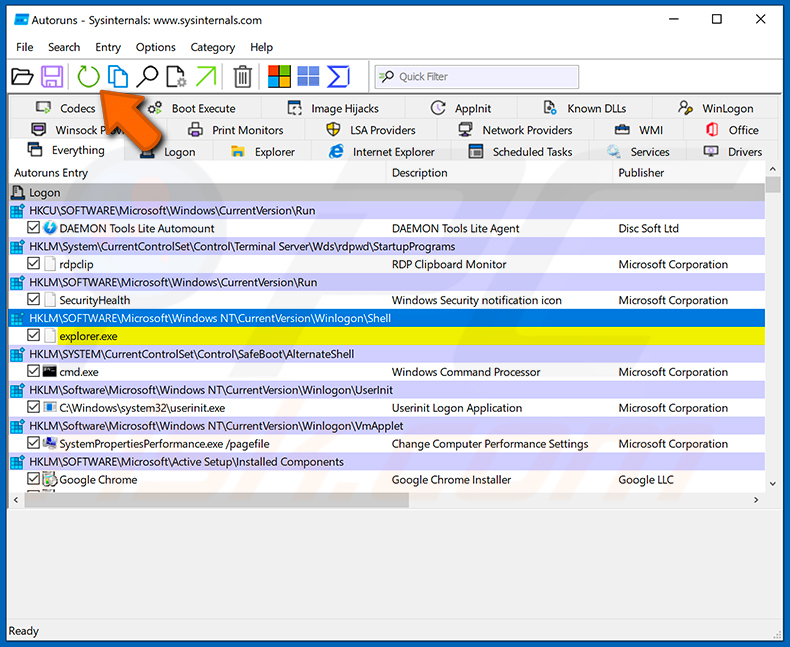

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desactive las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

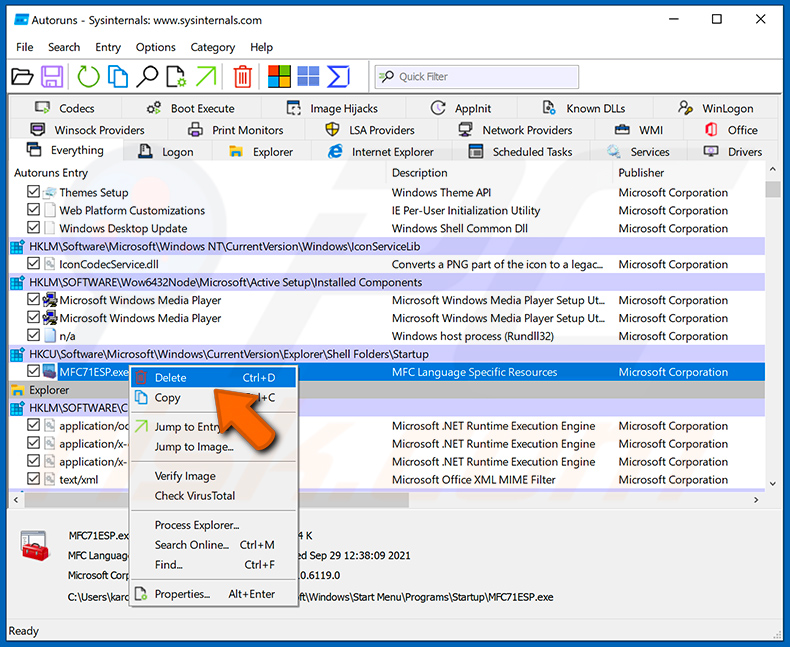

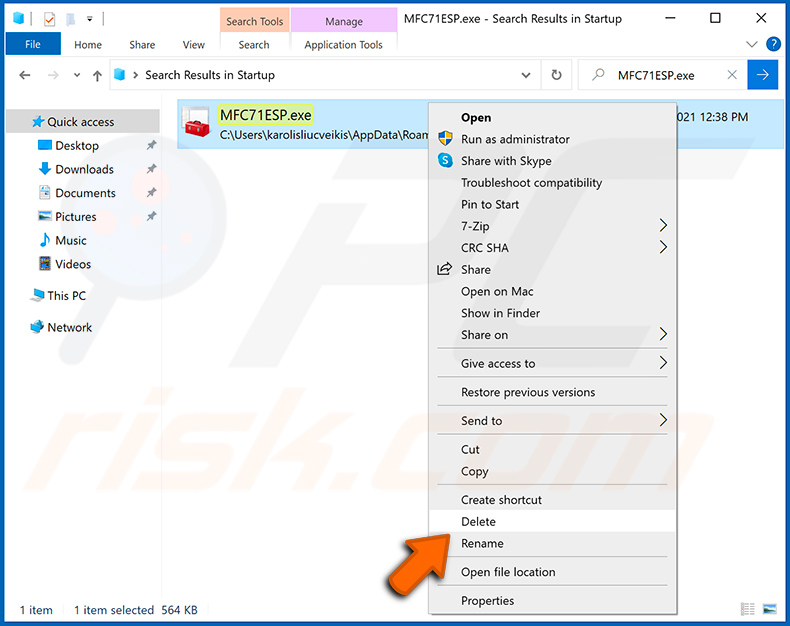

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Consulte la lista provista por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar la ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres legítimos de procesos de Windows. En esta etapa, es muy importante evitar eliminar los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del mouse sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su computadora. Asegúrese de habilitar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su computadora en modo normal. Seguir estos pasos debería eliminar cualquier malware de su computadora. Tenga en cuenta que la eliminación manual de amenazas requiere habilidades informáticas avanzadas. Si no tiene estas habilidades, deje la eliminación de malware a los programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener su computadora segura, instale las últimas actualizaciones del sistema operativo y use un software antivirus. Para asegurarse de que su computadora esté libre de infecciones de malware, recomendamos escanearla con Combo Cleaner.

Preguntas Frecuentes (FAQ)

Mi computadora está infectada con el malware Bumblebee, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

No es necesario formatear el dispositivo de almacenamiento infectado. El malware Bumblebee se puede eliminar siguiendo las instrucciones proporcionadas en nuestra guía de eliminación anterior.

¿Cuáles son los mayores problemas que puede causar el malware?

Depende de sus capacidades. El malware se puede usar para encriptar archivos, robar identidades, cuentas online, infectar computadoras con malware adicional y otros fines.

¿Cuál es el propósito del malware Bumblebee?

Bumblebee se usa como una herramienta para infectar computadoras con otro malware (por ejemplo, ransomware, ladrones de información, mineros de criptomonedas).

¿Cómo se infiltró Bumblebee en mi computadora?

Este malware se distribuye a través de emails que contienen un archivo adjunto malicioso. Se sabe que los ciberdelincuentes usan un archivo ISO que contiene archivos DLL (.dll) y accesos directos (.LNK) maliciosos para engañar a los usuarios para que ejecuten malware. En otros casos, el malware se distribuye a través de actualizaciones falsas, páginas de descarga de software hackeadas y otras fuentes poco confiables para descargar software.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar casi todo el malware conocido. Es importante saber que el malware de alto nivel generalmente se esconde en lo más profundo del sistema. Por lo tanto, los equipos infectados deben analizarse mediante una opción de análisis completo.

▼ Mostrar discusión.