Instrucciones de eliminación del malware Stealth Soldier

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Stealth Soldier?

Stealth Soldier es un software malicioso. Este malware tiene múltiples funcionalidades orientadas a la vigilancia y la extracción de datos.

Se ha observado la aplicación de Stealth Soldier en ataques de espionaje dirigidos a organizaciones libias. Existen pruebas que relacionan la red de C&C (Mando y Control) de Stealth Soldier con operaciones de phishing. También existen algunas similitudes entre esta infraestructura y otras campañas maliciosas activas en el norte de África.

Resumen del malware Stealth Soldier

En el momento de escribir estas líneas, Stealth Soldier es un malware que se mantiene activamente. Existen al menos nueve versiones de este malware. Las cadenas de infección, tras la infiltración, son en gran medida las mismas; sin embargo, la configuración final varía. Esto sugiere que los ataques de Stealth Soldier son versátiles y muy selectivos.

En todas las variantes del malware, la cadena de infección comienza con el lanzamiento de un descargador. Al ejecutarse, muestra un documento PDF falso como distracción, mientras que en segundo plano se descarga un componente cargador.

El cargador introduce el módulo "PowerPlus" y, en última instancia, ejecuta la carga útil final. PowerPlus está destinado a ejecutar comandos PowerShell. Además, garantiza la persistencia de otro módulo llamado "Watchdog", que a su vez realiza comprobaciones periódicas de las versiones actualizadas disponibles del cargador.

La mayor diferencia entre las variantes de Stealth Soldier es la configuración de la carga útil final, es decir, los módulos y complementos que la componen. El objetivo de la carga útil es robar los datos de las víctimas.

La última variante comienza sus operaciones recopilando datos del dispositivo/sistema, por ejemplo, nombre de host, nombre de usuario, nombres y tipos de unidades (por ejemplo, fijas, extraíbles, etc.), espacio libre en disco, etc. Stealth Soldier puede descargar y cargar archivos; en otras palabras, este malware puede exfiltrar contenido e infiltrar componentes maliciosos adicionales.

El software también puede recopilar información de directorios (por ejemplo, nombres de archivos, tipos, formatos, fechas de actividad, tamaños, permisos y otros datos relacionados con los archivos). Stealth Soldier puede acceder al micrófono del dispositivo y utilizarlo para grabar audio. Asimismo, el malware puede realizar capturas de pantalla o grabar la pantalla del dispositivo. El programa también puede registrar las pulsaciones del teclado (es decir, la información tecleada por la víctima).

La variante más reciente de Stealth Soldier tiene como objetivo los datos del navegador, y esta funcionalidad no se observaba en las versiones anteriores. La información de interés puede incluir: actividad de navegación, cookies de Internet, credenciales de inicio de sesión en cuentas, detalles de identificación personal, números de tarjetas de crédito, etc.

Cabe destacar que los desarrolladores de malware a menudo mejoran sus creaciones, y teniendo en cuenta el mantenimiento activo y la naturaleza personalizable de las infecciones de Stealth Soldier, es probable que cualquier nueva iteración tenga características adicionales/diferentes.

En resumen, la presencia de software como Stealth Soldier en los dispositivos puede dar lugar a múltiples infecciones del sistema, graves problemas de privacidad, pérdidas financieras y robo de identidad. Es pertinente mencionar que el malware orientado al espionaje puede causar daños significativos cuando se utiliza contra entidades altamente sensibles.

| Nombre | Virus "Stealth Soldier" |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

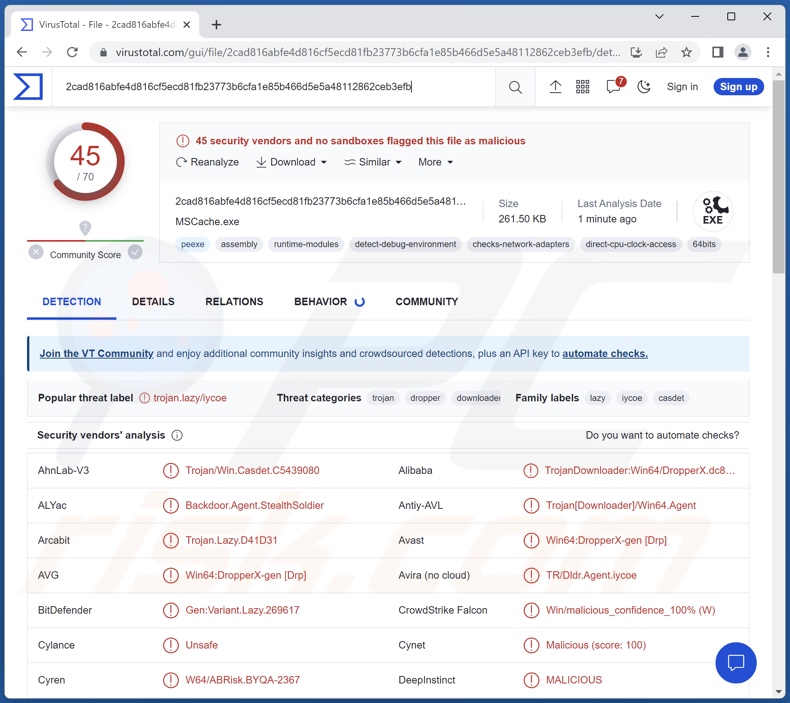

| Nombres de detección | Avast (Win64:DropperX-gen [Drp]), Combo Cleaner (Gen:Variant.Lazy.269617), ESET-NOD32 (Una variante de Win64/TrojanDownloader.Age), Kaspersky (Trojan-Dropper.Win64.Agent.ahz), Microsoft (Trojan:Win32/Casdet!rfn), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de programas maliciosos que roban información

Hemos investigado miles de programas maliciosos; DynamicRAT, Horabot, ObserverStealer, Bandit, y Kraken son sólo algunos ejemplos de malware con capacidad para robar información que hemos investigado recientemente.

El software malicioso puede tener una amplia gama de funcionalidades que pueden estar en combinaciones variadas. Sin embargo, independientemente de cómo opere el malware, su presencia en un sistema pone en peligro la integridad del dispositivo y la seguridad del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente tras su detección.

¿Cómo se infiltró Stealth Soldier en mi ordenador?

Debido a las conexiones de Stealth Soldier con una infraestructura de phishing, no es improbable que este malware se propague a través del correo basura. Los correos/mensajes engañosos pueden incluir archivos infecciosos como adjuntos o enlaces de descarga.

Estos archivos pueden tener varios formatos, por ejemplo, documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), archivos comprimidos (ZIP, RAR, etc.), ejecutables (.exe, .run, etc.), JavaScript, etc. Cuando un archivo malicioso se lanza, se ejecuta o se abre de otro modo, se desencadena la cadena de infección.

Stealth Soldier también puede distribuirse empleando otras técnicas. Entre los métodos de proliferación de malware más frecuentes se encuentran los siguientes: adjuntos y enlaces maliciosos en correo basura, descargas "drive-by" (sigilosas/engañosas), fuentes de descarga dudosas (por ejemplo, sitios web de programas gratuitos y de terceros, redes de intercambio Peer-to-Peer, etc.), herramientas ilegales de activación de software ("cracks"), actualizaciones falsas, estafas en línea y publicidad maliciosa.

Algunos programas maliciosos pueden incluso autopropagarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Cómo evitar la instalación de programas maliciosos?

Es crucial tratar con precaución los correos electrónicos entrantes y otros mensajes. Desaconsejamos abrir archivos adjuntos o enlaces encontrados en correos sospechosos/irrelevantes, ya que pueden ser infecciosos. Igual de importante es tener cuidado al navegar, ya que los contenidos falsos y maliciosos en línea suelen parecer auténticos e inofensivos.

Además, todas las descargas deben realizarse desde canales oficiales y verificados. Otra recomendación es activar y actualizar los programas utilizando funciones/herramientas legítimas, ya que las herramientas de activación ilegales ("cracking") y los actualizadores de terceros pueden contener malware.

Debemos insistir en la importancia de tener instalado y actualizado un antivirus fiable. Este software debe utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas o problemas detectados. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es Stealth Soldier?

- PASO 1. Eliminación manual del malware Stealth Soldier.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

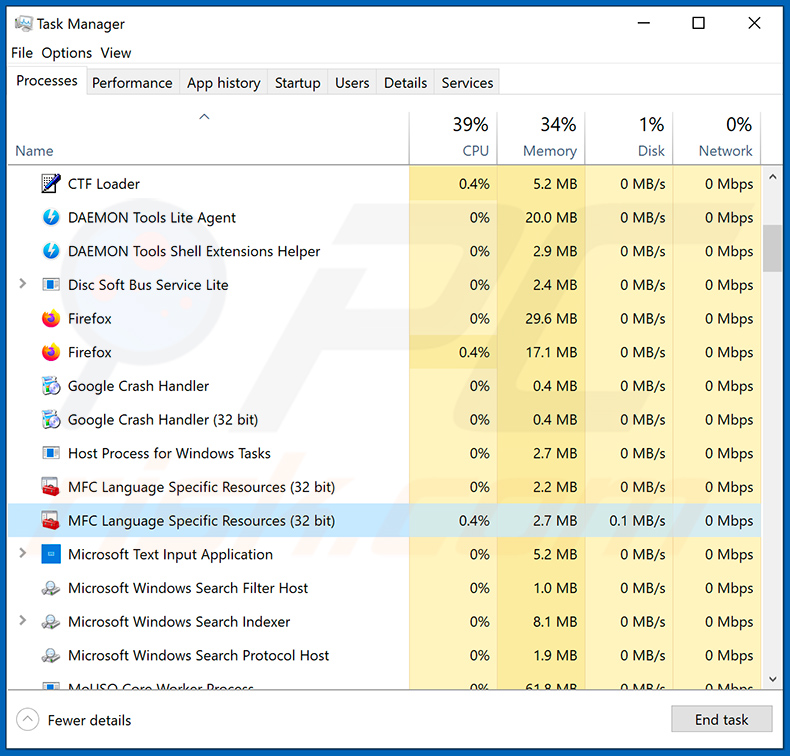

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso ejecutándose en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

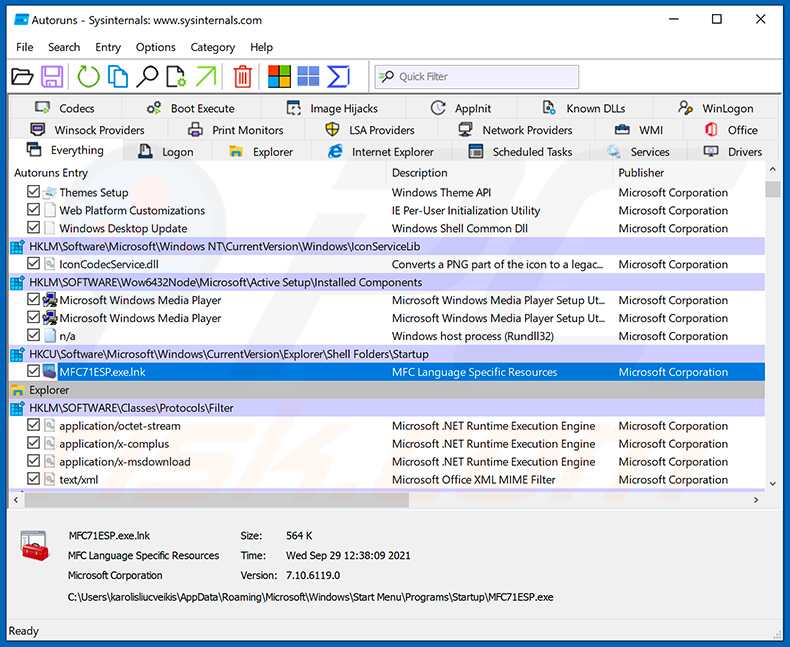

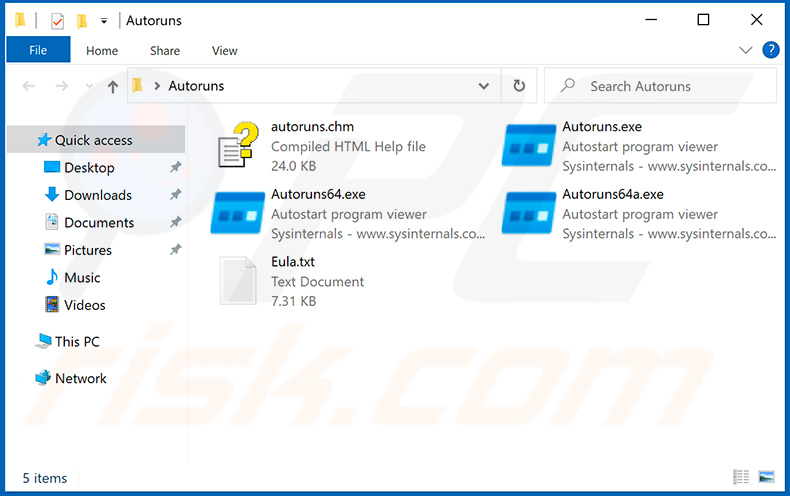

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

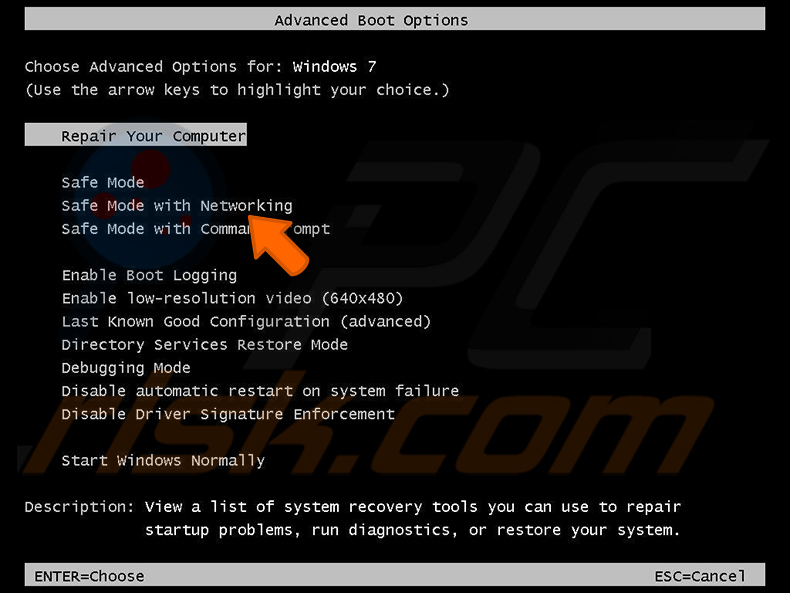

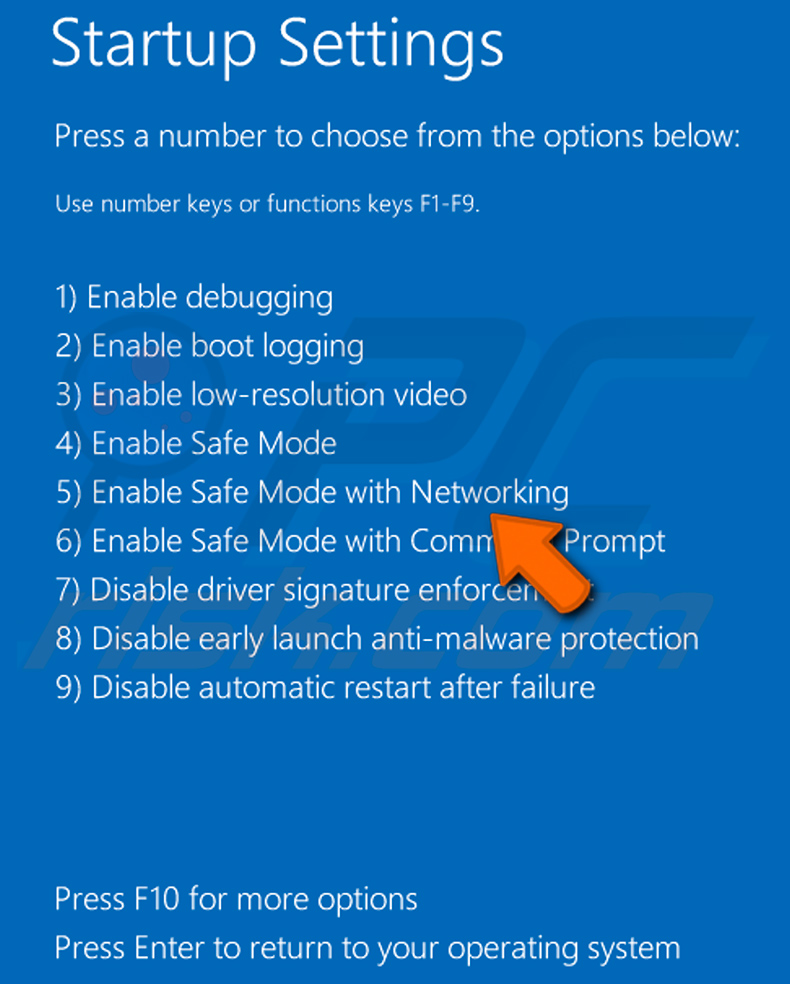

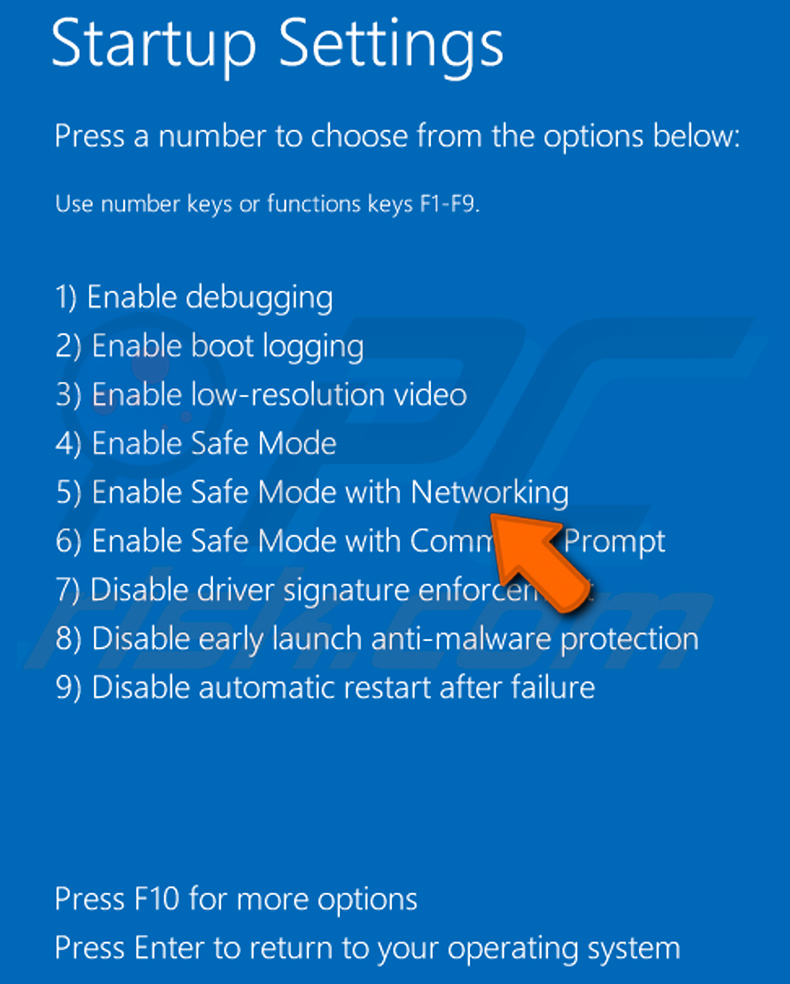

Reiniciar el ordenador en modo seguro:

Reiniciar el ordenador en modo seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

Usuarios de Windows 8: Inicie Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el menú "Opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

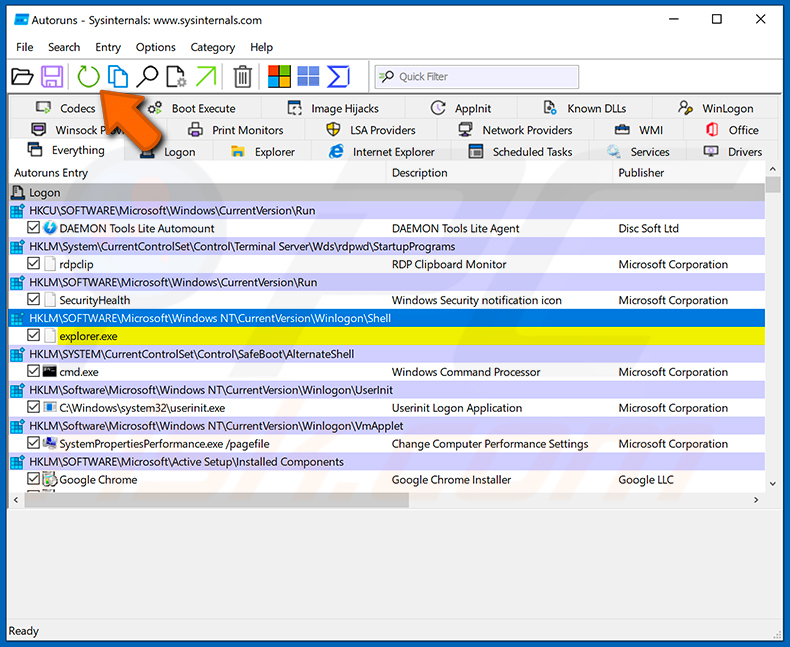

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Después de este procedimiento, haga clic en el icono "Actualizar".

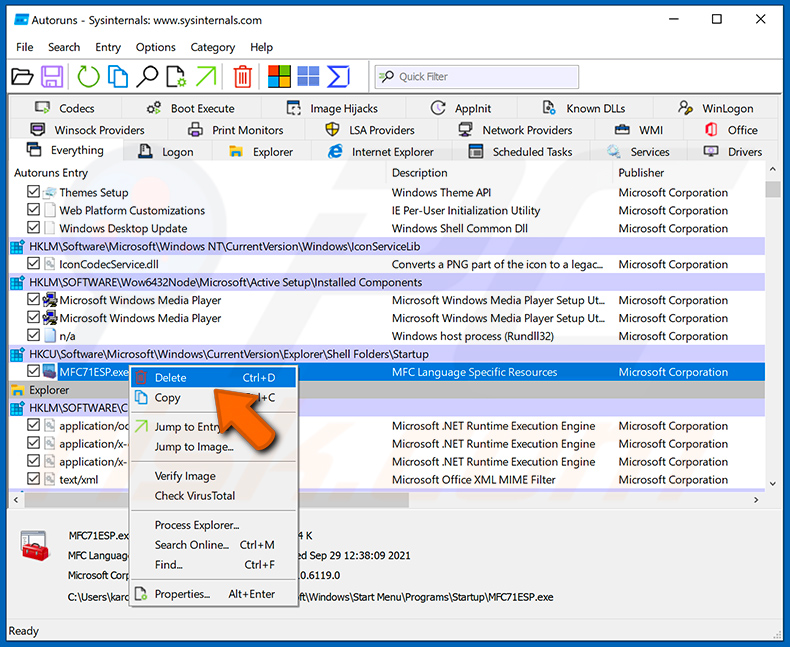

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

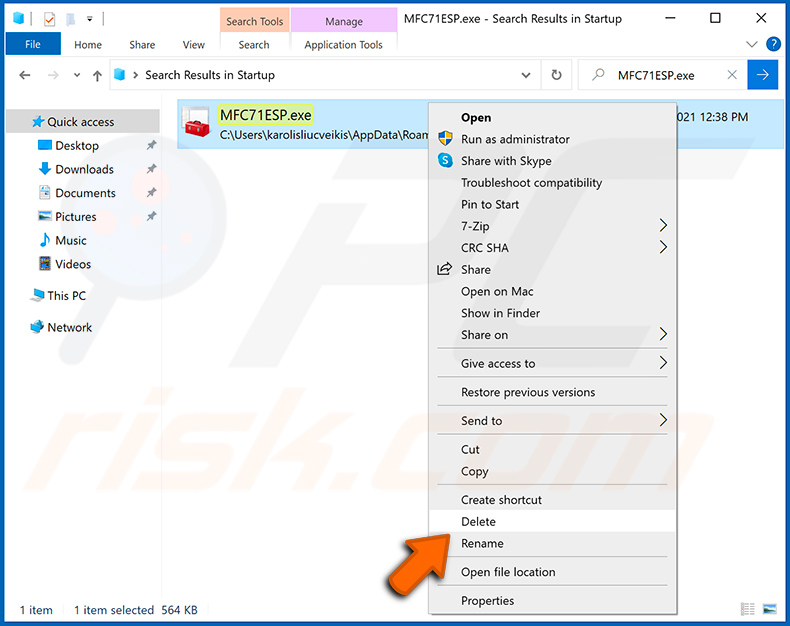

Tras eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Al seguir estos pasos se debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Stealth Soldier, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

La mayoría de los programas maliciosos pueden eliminarse sin recurrir al formateo.

¿Cuáles son los principales problemas que puede causar el malware Stealth Soldiee?

Las amenazas que plantea una infección dependen de las capacidades del malware y del modus operandi de los ciberdelincuentes. Stealth Soldier tiene múltiples funciones de robo de datos y se ha observado que se utiliza en ataques motivados por la vigilancia. En general, el malware dirigido a la información puede causar graves problemas de privacidad, pérdidas financieras y robo de identidad. Tenga en cuenta que este tipo de malware utilizado contra objetivos de alta sensibilidad puede causar daños significativos.

¿Cuál es la finalidad del malware Stealth Soldier?

En la mayoría de los casos, el malware se emplea para generar beneficios. Sin embargo, los ciberdelincuentes también pueden utilizar este software para divertirse, llevar a cabo venganzas personales, interrumpir procesos (por ejemplo, sitios web, servicios, empresas, instituciones, etc.) e incluso lanzar ataques por motivos políticos/geopolíticos. Stealth Soldier se ha asociado a ataques dirigidos contra organizaciones libias.

¿Cómo se infiltró el malware Stealth Soldier en mi ordenador?

Los programas maliciosos proliferan principalmente a través de correos electrónicos/mensajes de spam, estafas en línea, publicidad maliciosa, descargas "drive-by", canales de descarga poco fiables (por ejemplo, sitios de alojamiento de archivos gratuitos y freeware, redes de intercambio P2P, etc.), herramientas ilegales de activación de programas ("cracks") y actualizaciones falsas. Además, algunos programas maliciosos son capaces de propagarse por sí mismos a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner está diseñado para detectar y eliminar todo tipo de amenazas. Es capaz de eliminar prácticamente todas las infecciones de malware conocidas. Tenga en cuenta que, dado que el software malicioso sofisticado suele esconderse en lo más profundo de los sistemas, es esencial realizar un análisis completo del sistema.

▼ Mostrar discusión.