No se fíe de los correos electrónicos fraudulentos que afirman que ha subido contenido suyo a YouPorn

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de correo electrónico es "YouPorn"?

Tras examinar este correo electrónico "YouPorn", hemos determinado que es falso. Existen varias variantes de este correo spam, todas ellas una vuelta de tuerca a las estafas de extorsión sexual.

El hilo conductor general es una falsa afirmación de que el destinatario ha sido identificado en contenido sexual explícito subido recientemente al sitio web YouPorn. Los correos electrónicos ofrecen varias opciones de pago para la eliminación y la prevención de futuras re-subidas.

Hay que subrayar que todas las afirmaciones que hacen estos correos son falsas, y que este correo no está asociado en modo alguno con el sitio YouPorn.

Resumen de la estafa por correo electrónico "YouPorn"

Hemos inspeccionado una variante de correo electrónico spam de "YouPorn" con el asunto "Urgent: Uploaded content notification" (Urgente. Notificación de contenido subido). En él se informa de que las herramientas potenciadas por IA de YouPorn han detectado que el destinatario aparece en contenido sexualmente explícito. Se trata de una medida de seguridad, ya que la distribución de imágenes/vídeos no consentidos va en contra de las políticas de YouPorn.

Si el contenido fue subido a la plataforma con su consentimiento, el destinatario no está obligado a tomar ninguna medida. Transcurridos siete días, el contenido se pondrá a disposición del destinatario para su revisión, así como de los usuarios del sitio web.

Sin embargo, si este no fuera el caso, el correo enumera posibles opciones de eliminación. Algunas variantes de los correos electrónicos fraudulentos de "YouPorn" ofrecen la eliminación gratuita, pero cuando un destinatario intenta seleccionar esta opción, es redirigido a la página de inicio de su navegador, ya que el enlace está vacío. Por lo tanto, las víctimas se ven obligadas a buscar las opciones que requieren pago, que varían entre las versiones de correo electrónico.

La que investigamos ofrecía una opción de 199 dólares que incluye "eliminación exprés básica, bloqueo y protección contra la recarga" para veinte sitios web de la red de socios de YouPorn. La opción de 699 dólares, apodada "Plan A", combina las características anteriores pero las amplía a trescientos sitios y ofrece protección durante un año. Mientras que el "Plan B" cuesta 1399 dólares, es una opción de tres años que incluye el "Plan A" e implementa herramientas de reconocimiento facial para facilitar el bloqueo de contenidos.

Los pagos sólo se aceptan en la criptomoneda Bitcoin, y el proceso está automatizado, por lo que no hay necesidad de interacción por parte del destinatario.

Como se mencionó en la introducción, todas las afirmaciones hechas por estos correos spam son falsas. Además, este correo fraudulento no está asociado en modo alguno con YouPorn ni con ningún otro servicio o entidad legítimos. Por lo tanto, estas cartas no suponen ninguna amenaza real para los destinatarios.

Las víctimas de esta estafa experimentan pérdidas financieras, y no pueden recuperar sus fondos debido a la naturaleza prácticamente irrastreable de las transacciones de criptodivisas.

| Nombre | Correo de extorsión sexual "YouPorn" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | Se ha subido a YouPorn contenido explícito en el que aparece el destinatario. |

| Disfraz | YouPorn |

| Direcciones de criptocarteras del ciberdelincuente | 1DzWf1Y9nDKPgmc2em37KRjYePPmWggRce (Bitcoin), 13HA6EVfvTPidW3xv5Tp88WRvH96QtB3XV (Bitcoin) |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea fraudulentos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de campañas de spam de sextorsión

"Specialized Hacker Succeeded In Hacking Your Operating System", "I Will Be Direct You Watch Adult Content" y "You Could Be In Trouble With The Law" son sólo algunos ejemplos de estafas clásicas de sextorsión.

Los correos spam como "YouPorn", es decir, los que afirman que se ha subido a plataformas legítimas contenido explícito en el que aparece el destinatario, son relativamente nuevos en comparación con los correos de supuestos hackers que graban sigilosamente vídeos comprometedores o las fuerzas del orden que ponen multas y amenazan con acciones legales/cargos por ver/poseer material pornográfico ilegal.

Cabe mencionar que a través del spam se promueven diversas estafas, por ejemplo, phishing, devolución de llamada, soporte técnico, herencias, lotería, etc. El correo engañoso también se utiliza para hacer proliferar programas maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Las campañas de spam pueden incluir archivos infecciosos como archivos adjuntos o enlaces de descarga. Estos archivos pueden ser documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), ejecutables (.exe, .run, etc.), archivos comprimidos (ZIP, RAR, etc.), JavaScript, etc. Las cadenas de infección se activan cuando se abre un archivo de este tipo.

Sin embargo, algunos formatos pueden requerir acciones adicionales para iniciar procesos de descarga/instalación de malware. Por ejemplo, los archivos de Microsoft Office necesitan que los usuarios activen macrocomandos (es decir, edición/contenido), mientras que los documentos de OneNote requieren que hagan clic en archivos o enlaces incrustados.

¿Cómo evitar la instalación de malware?

Debido a lo frecuente que es el correo basura y a lo bien elaborado que puede estar, recomendamos encarecidamente tener cuidado con los correos electrónicos, MP/DM, SMS y otros mensajes entrantes. No se deben abrir los archivos adjuntos o enlaces presentes en el correo dudoso, ya que pueden ser maliciosos.

Recomendamos utilizar versiones de Microsoft Office posteriores a 2010, ya que disponen del modo "Vista protegida" que impide la ejecución automática de macros.

Dado que el malware no se distribuye exclusivamente a través del correo basura, también aconsejamos descargar sólo de fuentes oficiales y de confianza.

Otra recomendación es activar y actualizar los programas utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las herramientas de activación ilegales ("cracking") y las actualizaciones de terceros pueden contener malware.

Además, debido a la abundancia de contenidos fraudulentos y maliciosos disfrazados de forma competente en la Web, es esencial estar alerta mientras se navega.

Hay que insistir en la importancia de tener instalado y actualizado un antivirus fiable. El software de seguridad debe utilizarse para realizar análisis periódicos del sistema y eliminar amenazas y problemas. Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto que aparece en el correo spam "YouPorn":

Subject: Urgent: Uploaded content notification

YOUPORN

Uploaded content: Feedback required

Greetings!

Our AI-powered tools have detected that you are featured in sexually explicit content that was uploaded to our platform.

At our company, we take the security and privacy of our users very seriously, and we use advanced technology to help detect and prevent the distribution of non-consensual intimate images and videos.

While our tools are powerful, we also rely on human oversight to ensure that our platform remains safe and secure for everyone.

If you have approved the upload of this content, you do not need to take any further action. The video will be published to our library within the next seven days, and you will have an opportunity to review the content after the grace period has passed.

However, if you did not approve the upload of this content, we kindly ask that you follow the instructions below to take immediate action.

Our platform boasts an extensive network of websites and partners, which means that ensuring the security of our content is a top priority.

To achieve this, all uploaded content is digitally fingerprinted using both the MediaWise® service from Vobile® and Safeguard, our own proprietary digital fingerprinting software.

This helps to prevent unauthorized distribution of content on our platform.

For our premium users who upload content, we offer monetary incentives. However, in some cases, uploaded content may be put on hold.

If this happens, we can initiate a quick automated removal process, but we would require an incentive refund to do so.

The basic express removal, blocking, and protection against re-uploading of content on our network of 20 websites costs $199 USD.

As a digital company, we take great pride in our integrity and measures, which is why we offer additional options for protecting against unauthorized content uploads 24/7.

We have all our processes automated, including payment processing, for your convenience.

Our Plan A includes everything in the basic removal option, plus digitally fingerprinting of the content and automated removal and protection against re-uploading to our vast network of partner websites (300+) for one year, all for $699 USD.

If you require the best protection available, we recommend our

Plan B, which includes everything in Plan A plus digital protection by MediaWise® and Safeguard based on facial recognition data for three years. This ensures that any content with your biometrics will be blocked, and it costs $1399 USD.

Our system takes care of your request automatically and swiftly, so there's no need to contact us.

The payment process is automated through a Bitcoin gateway, and the digital number you receive below is unique to your case and doesn't require any extra confirmation.

1DzWf1Y9nDKPgmc2em37KRjYePPmWggRce

To transfer the amount corresponding to your chosen option, copy and paste this identifier into your preferred cryptocurrency wallet.

You can review the content uploaded after the seven-day grace period, either by checking our Youporn.com library or by contacting the member who uploaded the content.

We encourage users who feature in content and wish to prevent its upload to our platform to consider proactively digitally fingerprinting it.

Thank you for your attention to this matter.

Aspecto del correo electrónico de spam "YouPorn" (GIF):

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Correo de extorsión sexual "YouPorn"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

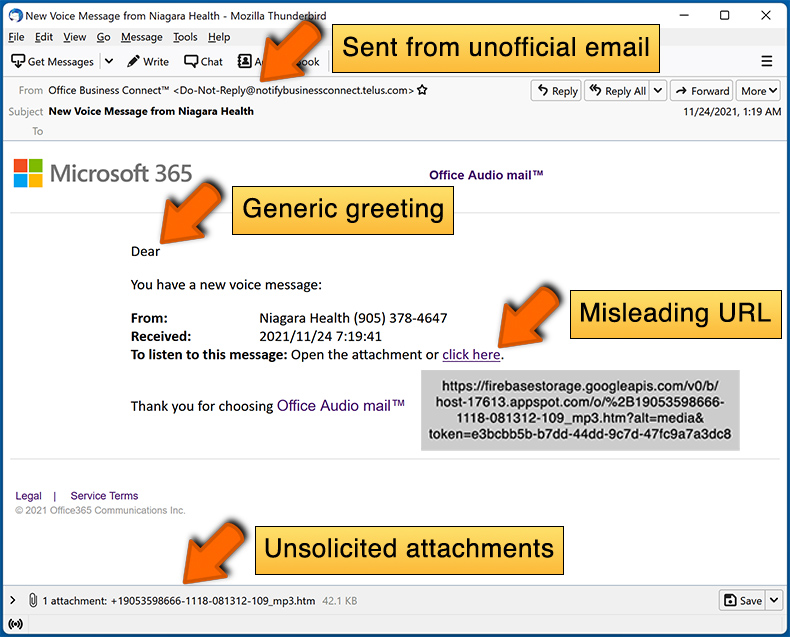

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los correos electrónicos spam no son personales. Los ciberdelincuentes los distribuyen en operaciones masivas con la esperanza de que al menos algunos destinatarios caigan en sus estafas.

¿Se ha colgado en Internet algún contenido sensible en el que aparezco?

No, todas las afirmaciones que hacen los correos electrónicos fraudulentos de "YouPorn" son falsas. Esto significa que no se ha subido ningún contenido en el que aparezcas a YouPorn ni a otros sitios web similares. Por lo tanto, recibir este tipo de correo electrónico no supone ninguna amenaza para usted.

He enviado criptomoneda a la dirección presentada en este correo electrónico, ¿puedo recuperar mi dinero?

No, la recuperación de fondos es prácticamente imposible debido a la naturaleza prácticamente imposible de rastrear de las transacciones de criptodivisas.

He proporcionado mi información personal al ser engañado por un correo spam, ¿qué debo hacer?

Si ha proporcionado sus credenciales de inicio de sesión, cambie inmediatamente las contraseñas de todas las cuentas posiblemente expuestas e informe a su soporte oficial. Y si la información revelada era de otra naturaleza personal (por ejemplo, datos del documento de identidad, escaneos/fotos del pasaporte, números de tarjetas de crédito, etc.) - póngase en contacto con las autoridades pertinentes sin demora.

He leído un correo spam pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

No, la simple lectura de un correo electrónico no desencadenará ningún proceso de infección del sistema; la descarga/instalación de malware se inicia cuando se abren archivos adjuntos o enlaces maliciosos.

He descargado y abierto un archivo adjunto a un correo spam, ¿está infectado mi ordenador?

Que se haya producido una infección depende de la finalidad del archivo (es decir, phishing frente a infiltración de malware), y puede verse afectado por el formato. Los ejecutables (.exe, .run. etc.) causan infecciones casi sin falta en el momento en que se abren. Mientras que los documentos (.doc, .xls, .one, .pdf, etc.) pueden necesitar acciones adicionales para empezar a descargar/instalar software malicioso (por ejemplo, habilitar comandos de macros, hacer clic en contenido incrustado, etc.).

¿Elimina Combo Cleaner las infecciones de malware presentes en los adjuntos de correo electrónico?

Sí, Combo Cleaner es capaz de detectar y eliminar prácticamente todas las infecciones de malware conocidas. Cabe destacar que, dado que los programas maliciosos de gama alta suelen esconderse en lo más profundo de los sistemas, es fundamental realizar un análisis completo del sistema para detectarlos.

▼ Mostrar discusión.