Cómo eliminar el backdoor Phoenix de los dispositivos Android

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Phoenix?

Phoenix es un malware de puerta trasera (backdoor) diseñado específicamente para usuarios de Android. En general, el malware de puerta trasera como Phoenix es un tipo de software malicioso que obtiene acceso clandestinamente al dispositivo de un usuario, comprometiendo potencialmente su seguridad y privacidad. Por lo tanto, las víctimas de los ataques de Phoenix deben eliminar el malware de sus dispositivos inmediatamente.

Resumen del backdoor "Phoenix"

El malware Phoenix es un software sofisticado y malicioso que se dirige principalmente a los usuarios de Android, con el objetivo de comprometer sus dispositivos y vulnerar su privacidad. Este malware está equipado con una serie de funciones nefastas diseñadas para permitir a los ciberdelincuentes infiltrarse y controlar los dispositivos infectados de forma encubierta.

Una de sus principales características es la capacidad de establecer una conexión VNC (Virtual Network Computing) junto con una pantalla negra, lo que permite a los atacantes acceder de forma remota al dispositivo infectado. Esto puede ser especialmente preocupante, ya que permite a personas no autorizadas ver y manipular la pantalla del dispositivo, pudiendo acceder a información sensible.

Además, Phoenix cuenta con la capacidad HiddenVNC, una herramienta experta en eludir las medidas de seguridad, incluidas las de las aplicaciones bancarias y de criptomonedas. Esto no sólo pone en riesgo los activos financieros de los usuarios, sino que también pone de relieve el potencial del malware para eludir la detección por parte del software de seguridad.

Además, el malware incorpora una función de keylogger, que permite a los atacantes registrar las pulsaciones de teclado realizadas en el dispositivo infectado, capturando potencialmente nombres de usuario, contraseñas y otra información sensible. También tiene la capacidad de robar frases semilla (utilizadas para acceder a criptocarteras), interceptar mensajes SMS y desviar llamadas, socavando aún más la privacidad y seguridad del usuario.

El malware Phoenix no se limita a una única versión de Android; se sabe que afecta a dispositivos que funcionan con las versiones 7 a 13 de Android. El malware se ha probado en varias marcas populares de Android, incluidos dispositivos de Google, Samsung, Xiaomi, OnePlus, Huawei y Oppo, lo que sugiere un panorama de amenazas de amplio alcance.

El malware presenta un panel fácil de usar que se puede configurar tanto en Internet de acceso público como dentro de la red Tor, lo que hace aún más difícil rastrear y combatir sus actividades.

| Nombre | Malware Phoenix |

| Tipo de amenaza | Malware de puerta trasera, malware para Android, aplicación maliciosa, aplicación no deseada. |

| Síntomas | El dispositivo va lento, los ajustes del sistema se modifican sin permiso del usuario, el uso de datos y batería aumenta significativamente, los navegadores redirigen a sitios web dudosos, se muestran anuncios intrusivos. |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas, sitios web fraudulentos. |

| Daños | Información personal robada (mensajes privados, inicios de sesión/contraseñas, etc.), disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, enormes pérdidas de datos, pérdidas monetarias, identidad robada, y mucho más. |

| Eliminación de Malware (Android) | Para eliminar posibles infecciones de malware, escanee su dispositivo móvil con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Conclusión

En conclusión, el malware backdoor Phoenix representa una amenaza formidable y altamente adaptable para los usuarios de Android. Con una amplia gama de funcionalidades maliciosas, desde el acceso remoto a la pantalla hasta la posibilidad de eludir aplicaciones bancarias, Phoenix puede comprometer tanto la seguridad como la privacidad de los dispositivos infectados.

Su capacidad para operar en una amplia gama de versiones de Android y marcas populares de teléfonos inteligentes pone de relieve la urgencia de que los usuarios se mantengan vigilantes y den prioridad a las mejores prácticas de ciberseguridad.

Otros ejemplos de malware dirigido a usuarios de Android son Remo Trojan, MMRat Malware y CherryBlos Malware.

¿Cómo se infiltró Phoenix en mi dispositivo?

Descargar e instalar aplicaciones de fuentes no fiables, fuera de las tiendas de aplicaciones oficiales como Google Play, puede conducir a la instalación de malware en dispositivos Android. Estas aplicaciones maliciosas suelen hacerse pasar por aplicaciones legítimas.

Los usuarios pueden ser víctimas de ataques de phishing a través de correos electrónicos, mensajes SMS o sitios web engañosos que les incitan a descargar aplicaciones maliciosas o a hacer clic en enlaces dañinos. Estas tácticas pueden conducir a infecciones por malware. Los sistemas operativos Android obsoletos y las aplicaciones con vulnerabilidades sin parchear también pueden ser aprovechados por los ciberdelincuentes para introducir malware en los dispositivos.

¿Cómo evitar la instalación de malware?

Descargue aplicaciones exclusivamente de fuentes de confianza como Google Play Store. Estas plataformas examinan rigurosamente la seguridad de las aplicaciones. Revise los permisos de las aplicaciones antes de instalarlas. Lea las opiniones y valoraciones de los usuarios antes de descargar aplicaciones para evaluar su fiabilidad y rendimiento. Evite las aplicaciones que soliciten un acceso excesivo o innecesario a las funciones y datos de su dispositivo.

Active Google Play Protect en la configuración de su dispositivo para analizar las aplicaciones en busca de malware con regularidad. Tenga cuidado con los correos electrónicos, mensajes o enlaces no solicitados. Mantenga actualizados el sistema operativo y las aplicaciones. Instale aplicaciones antivirus y antimalware fiables de desarrolladores de confianza para obtener protección adicional.

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo restablecer el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado predeterminado?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

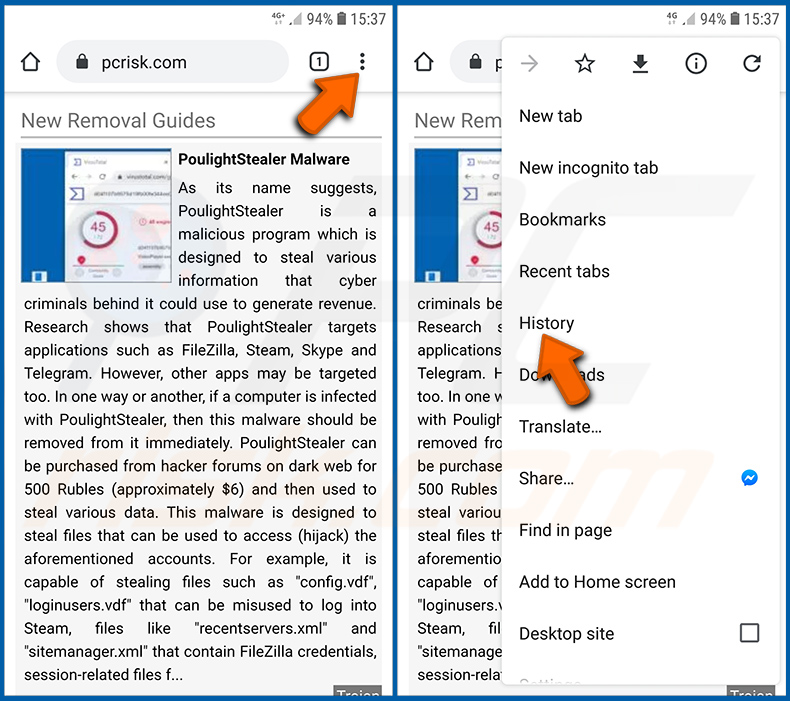

Eliminar el historial de navegación del navegador web Chrome:

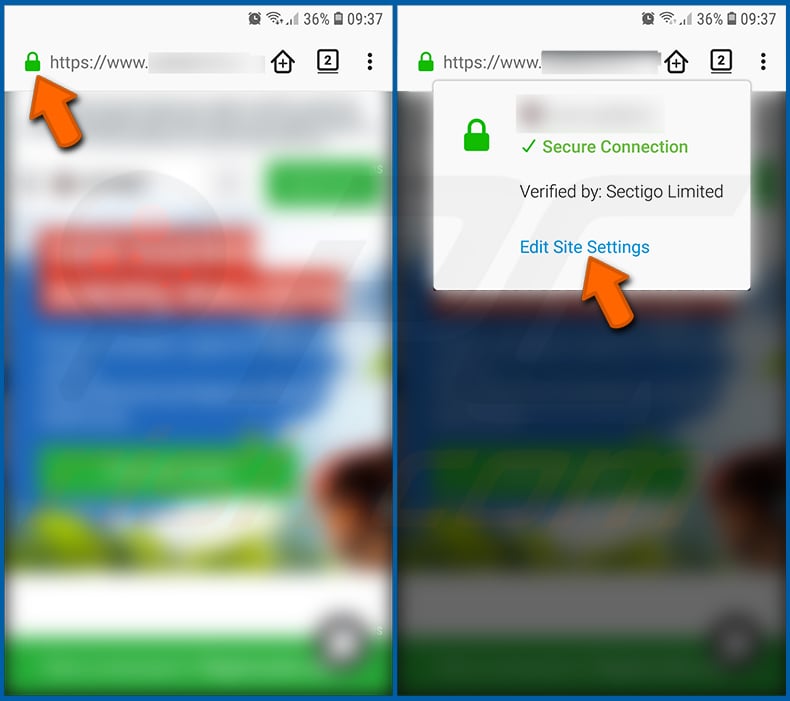

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", seleccione el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

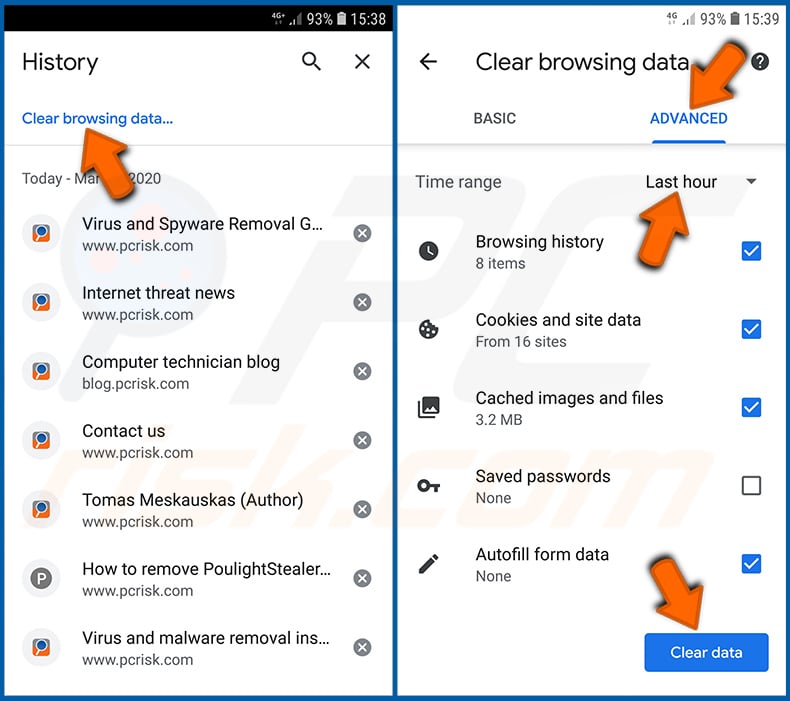

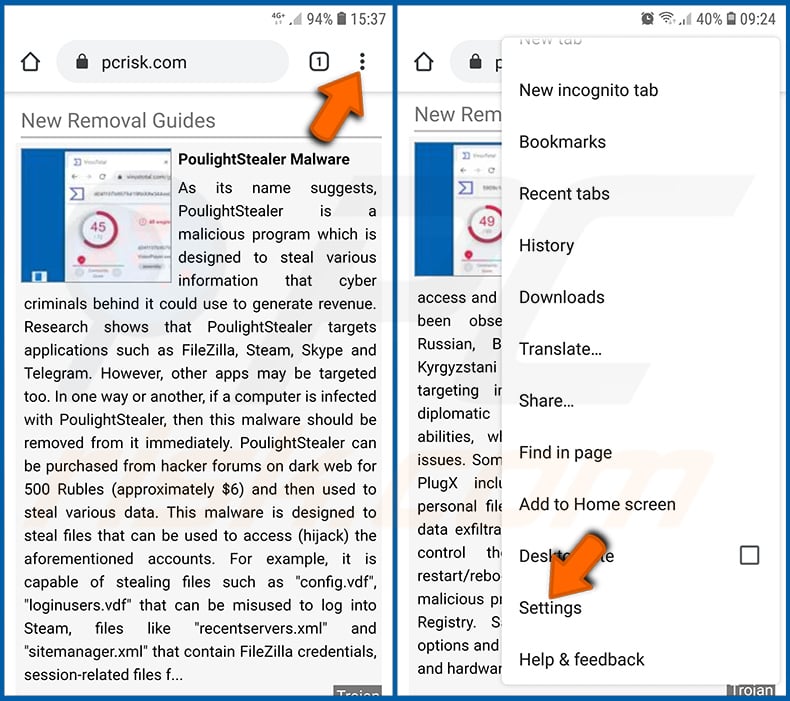

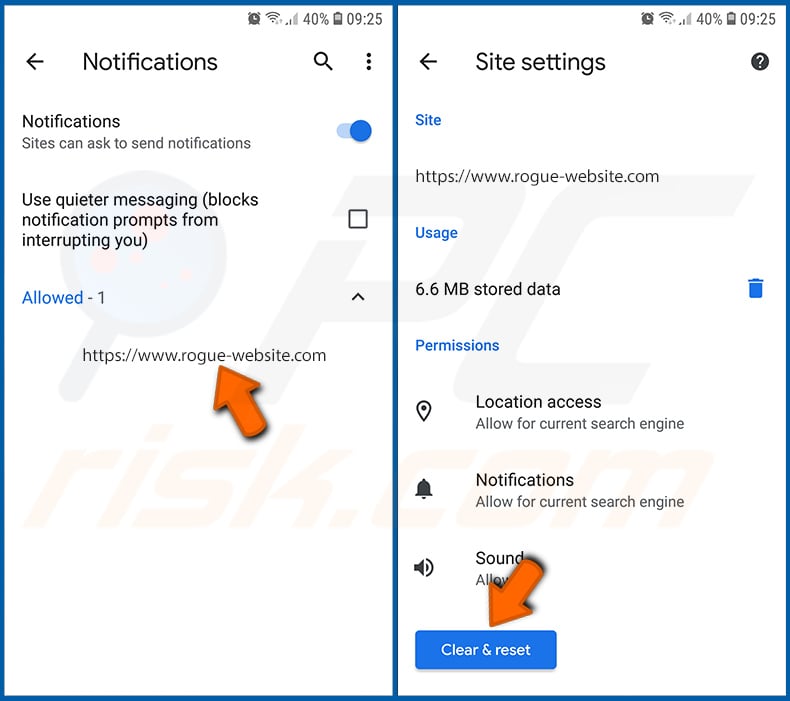

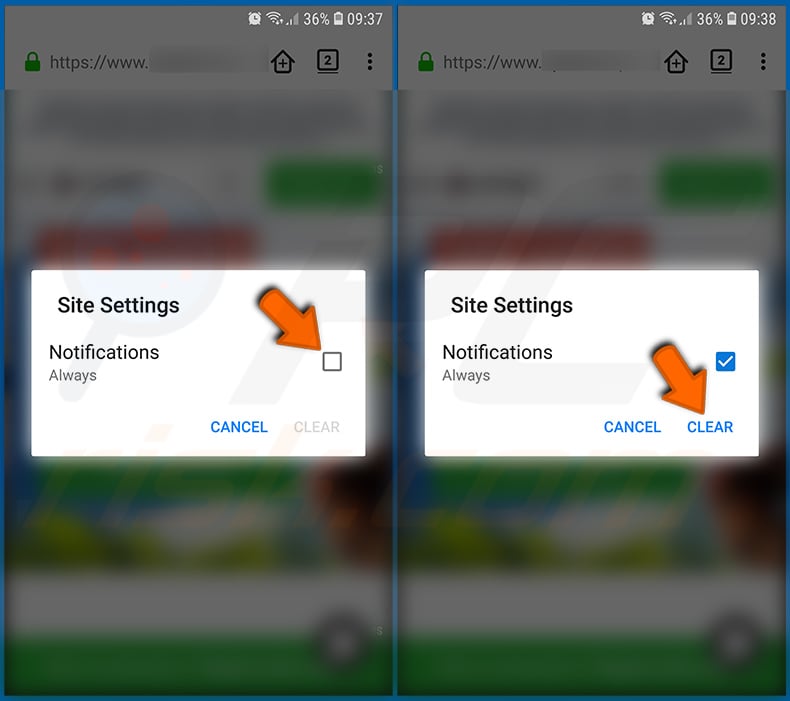

Desactivar las notificaciones del navegador en el navegador web Chrome:

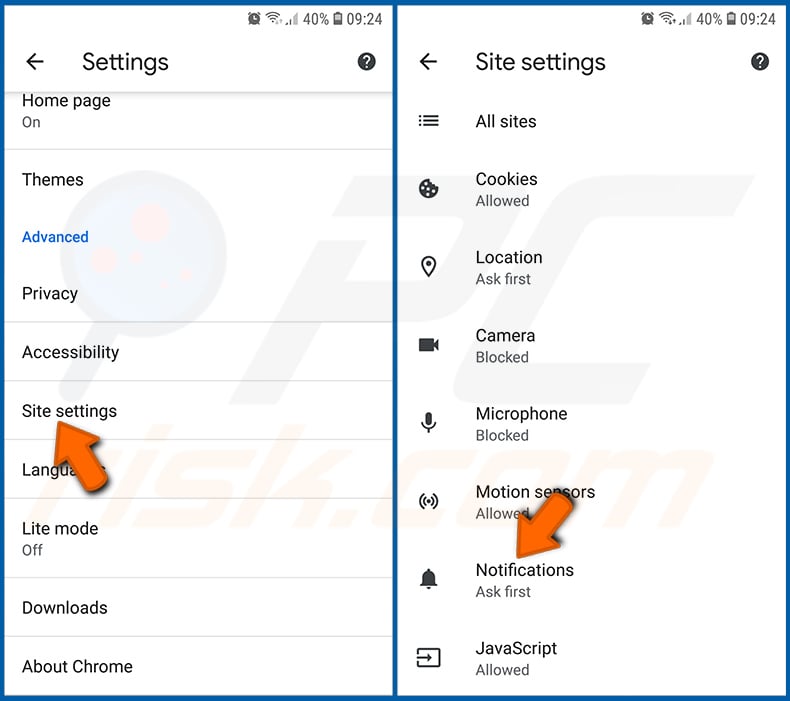

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable abierto.

Desplácese hacia abajo hasta que vea la opción "Configuración del sitio" y tóquela. Desplácese hacia abajo hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

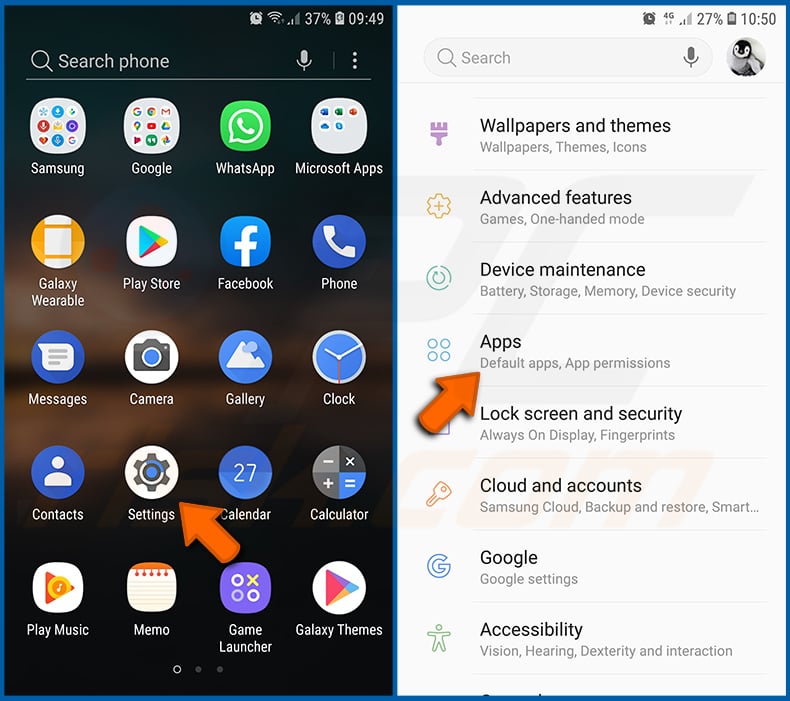

Restablecer el navegador web Chrome:

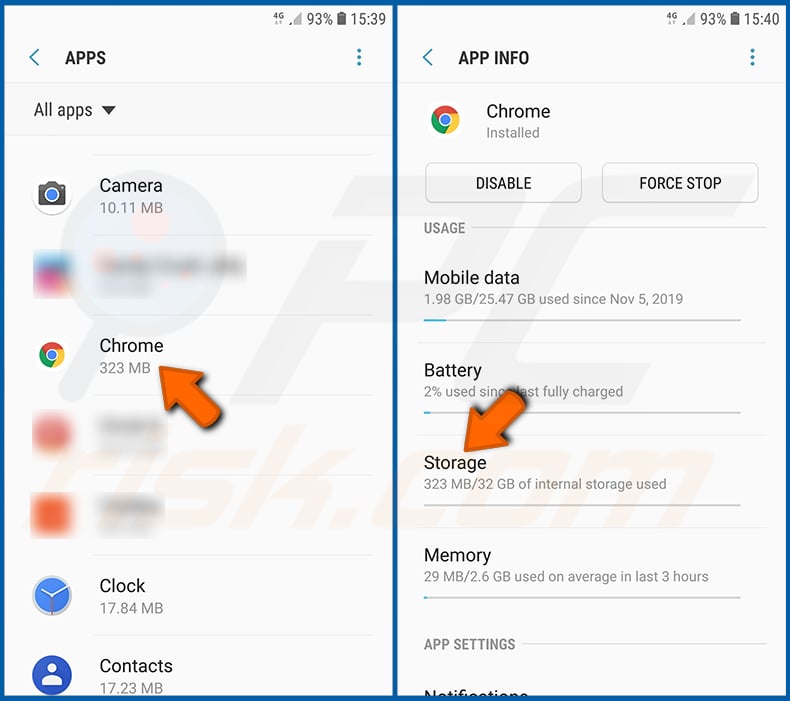

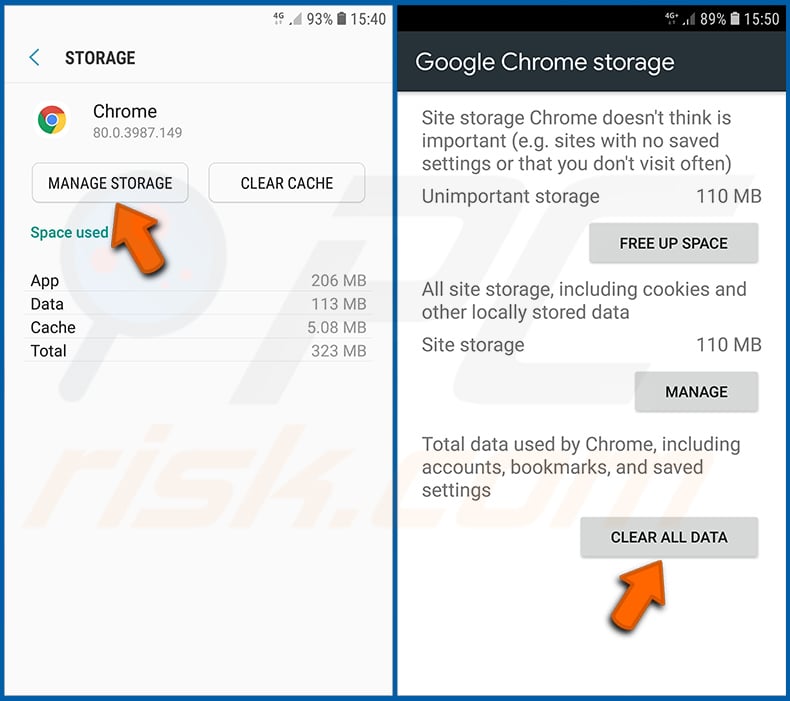

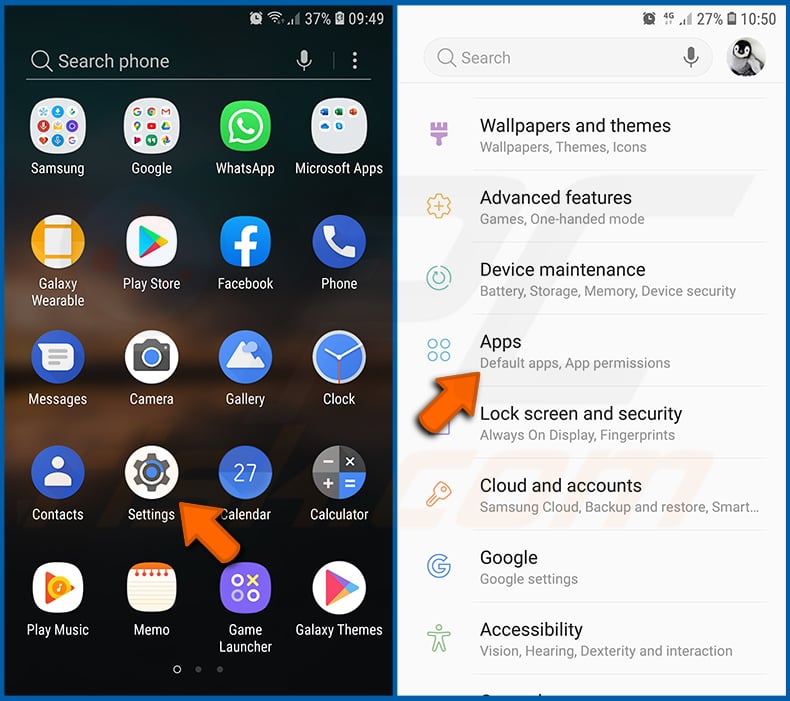

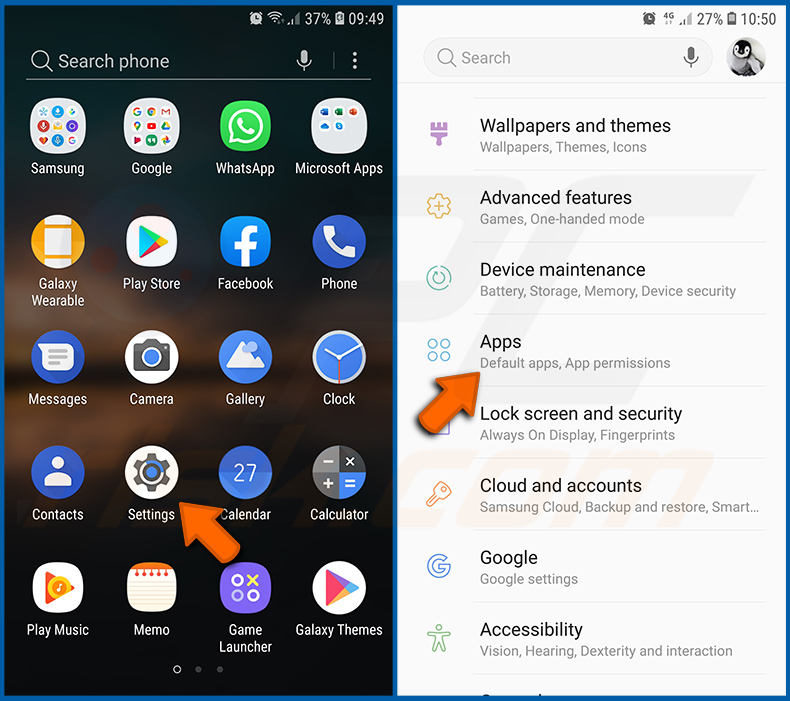

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

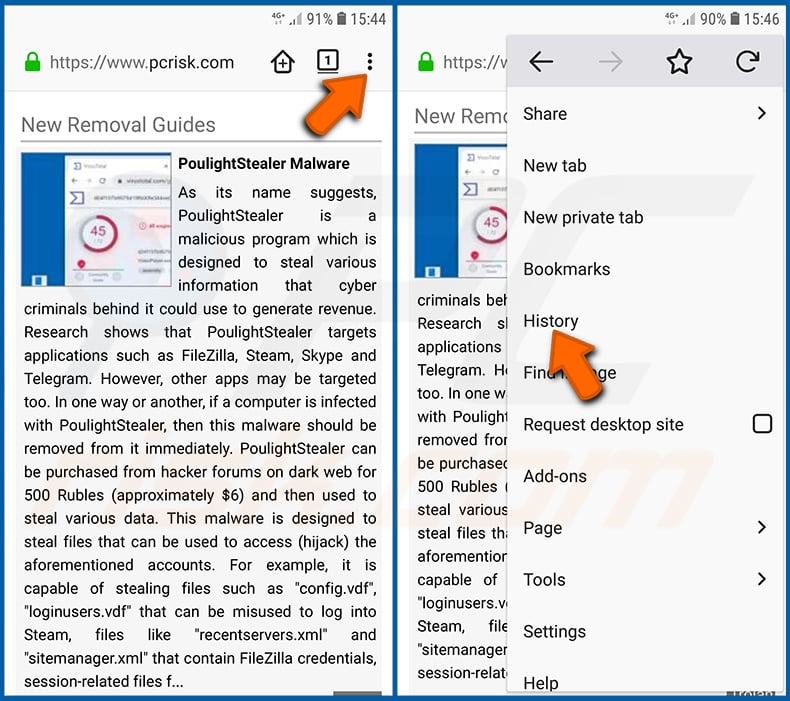

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

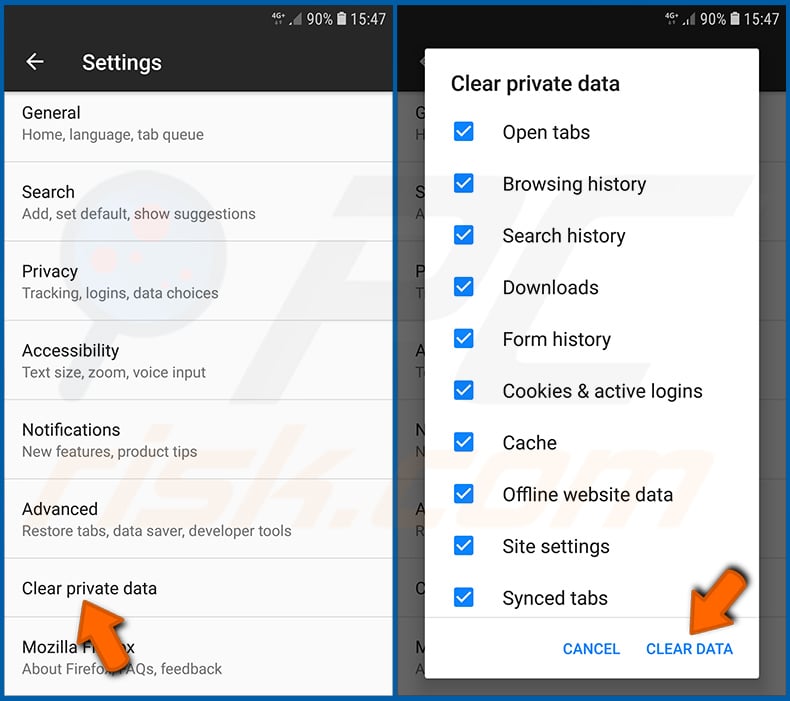

Desactivar las notificaciones del navegador en el navegador web Firefox:

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

Restablecer el navegador web Firefox:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y pulse sobre ella.

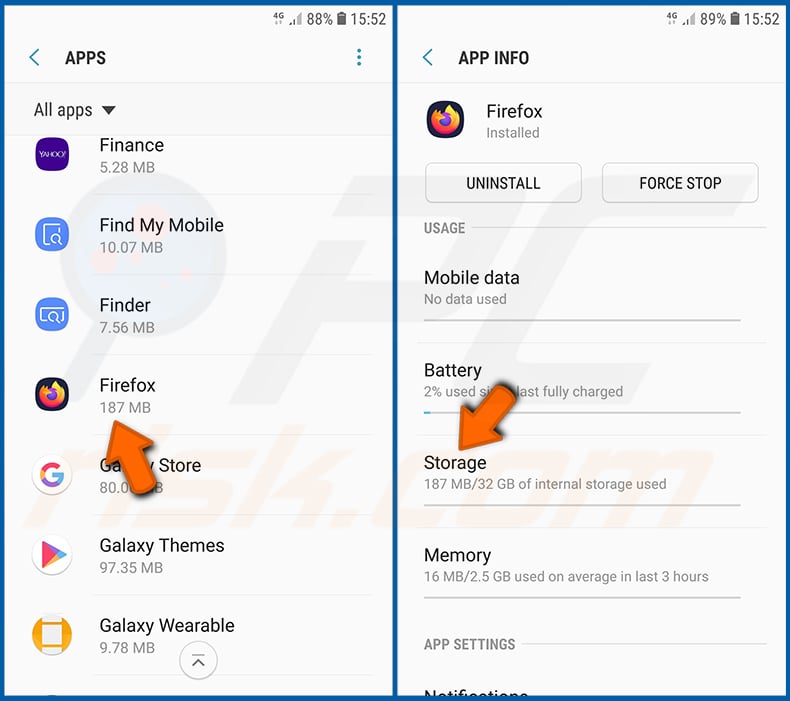

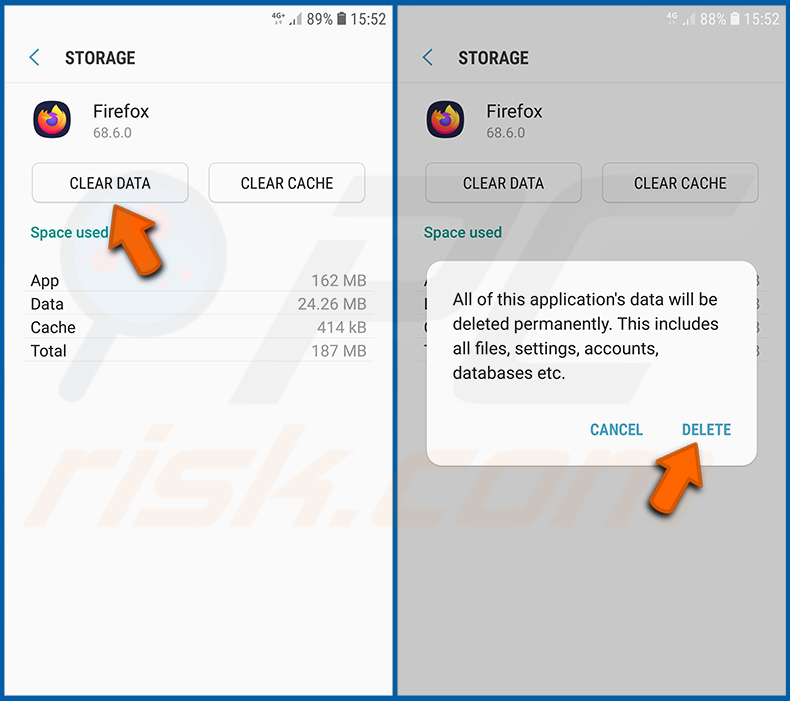

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al reiniciar el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

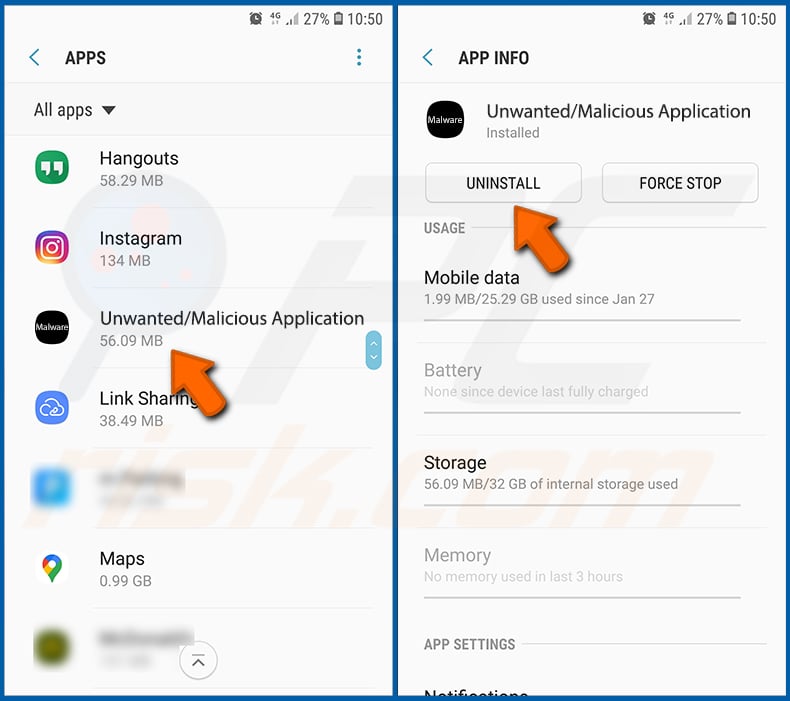

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

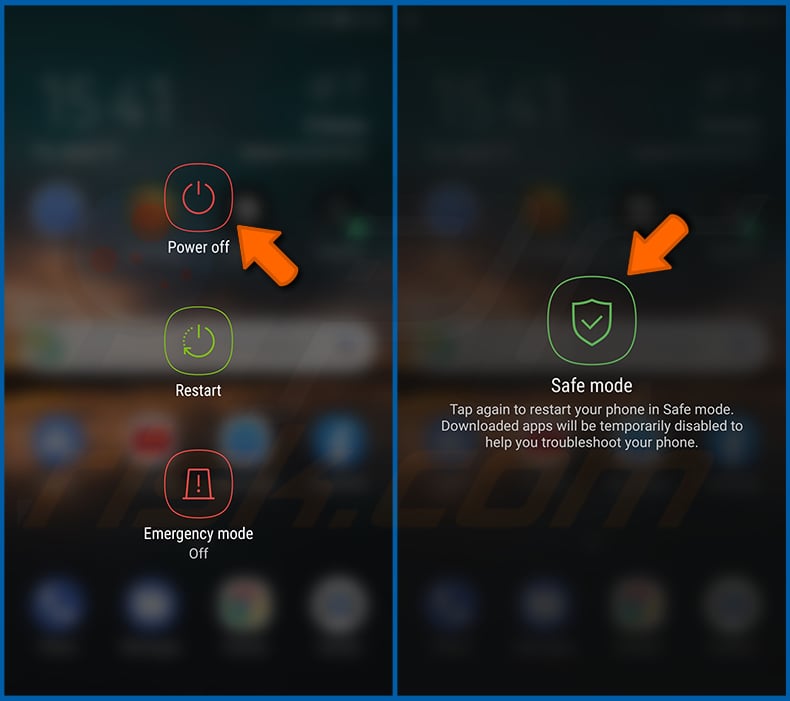

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" en el sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena manera de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios hacerlo cuando el dispositivo está funcionando "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo Seguro" y podrá ejecutarlo reiniciando el dispositivo.

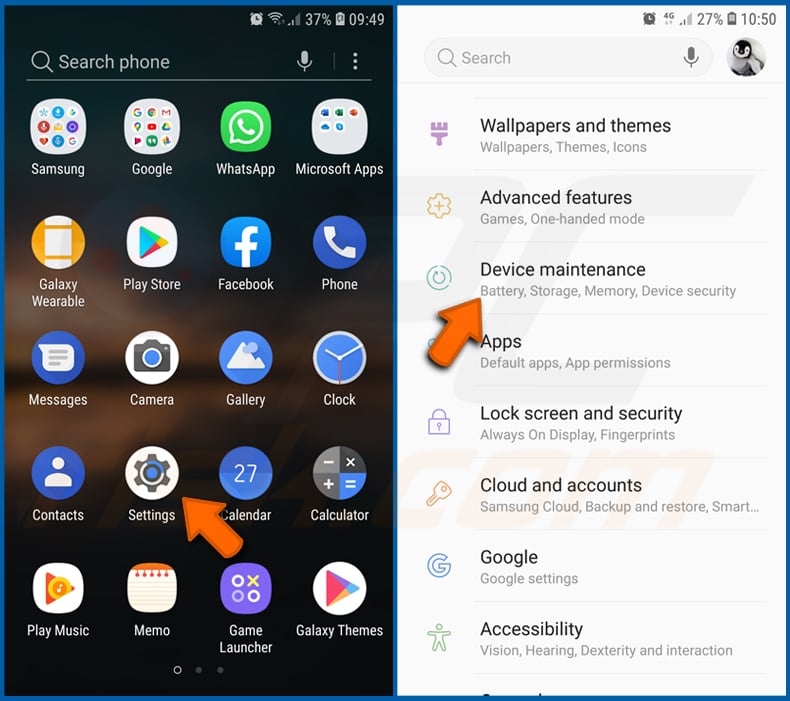

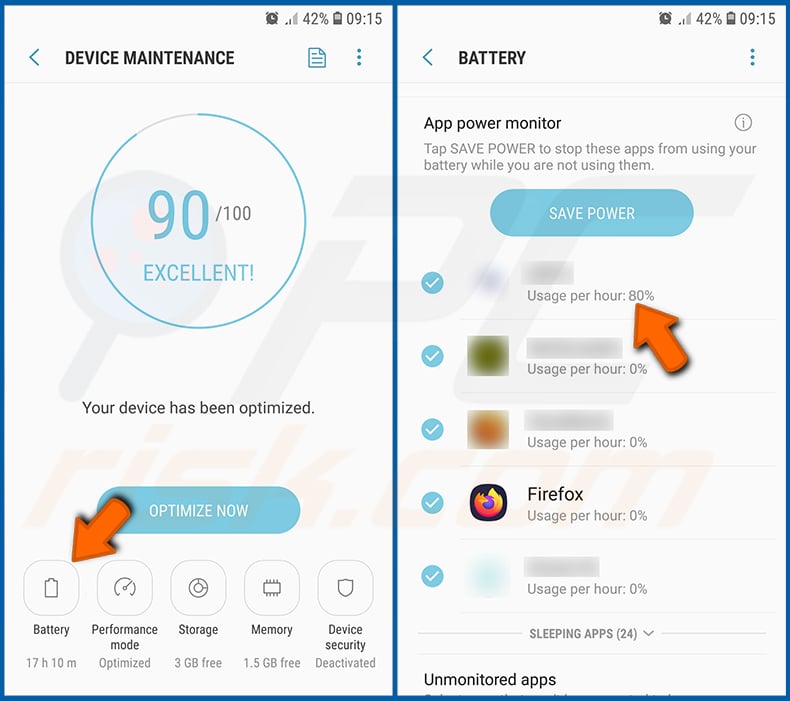

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para utilizar la menor energía posible con el fin de proporcionar la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

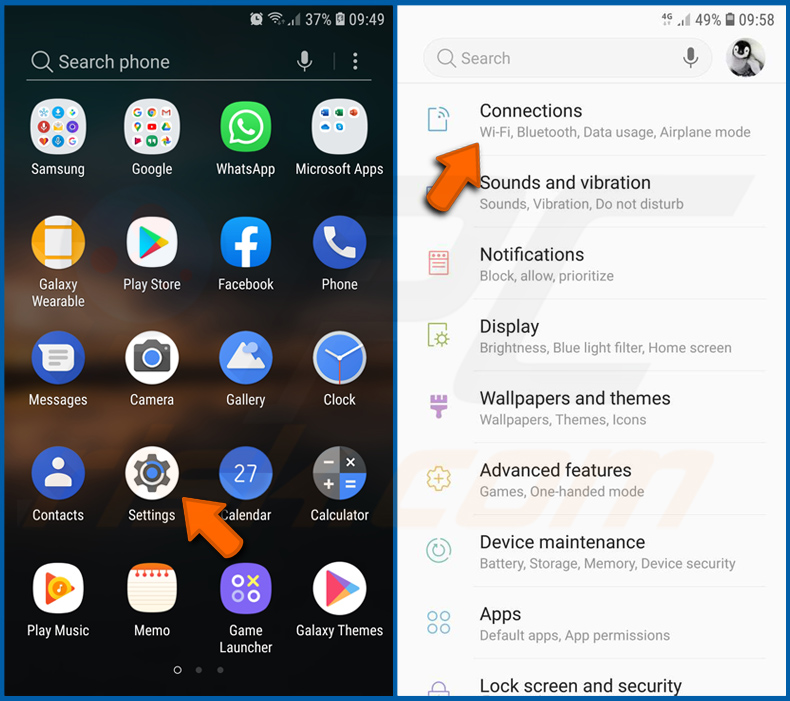

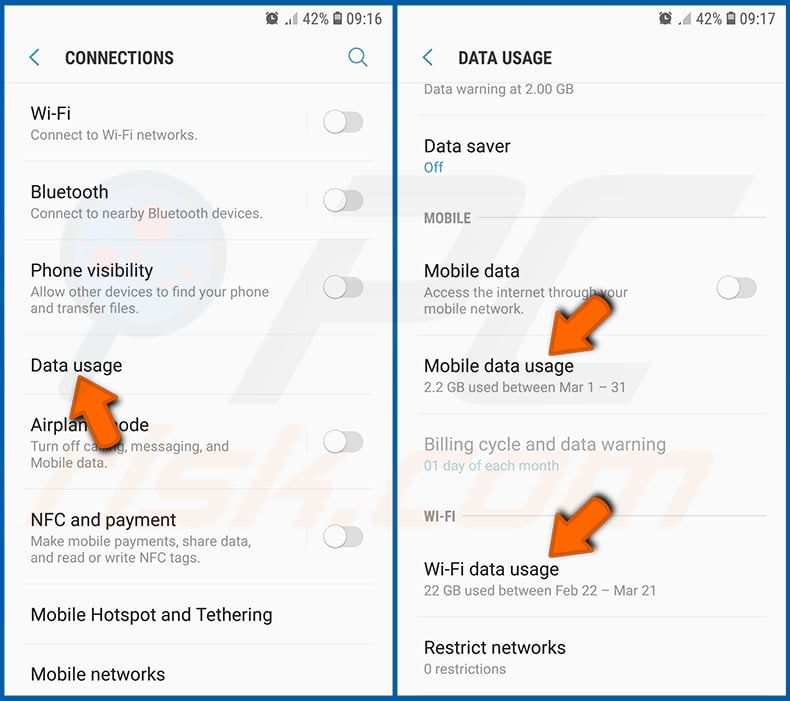

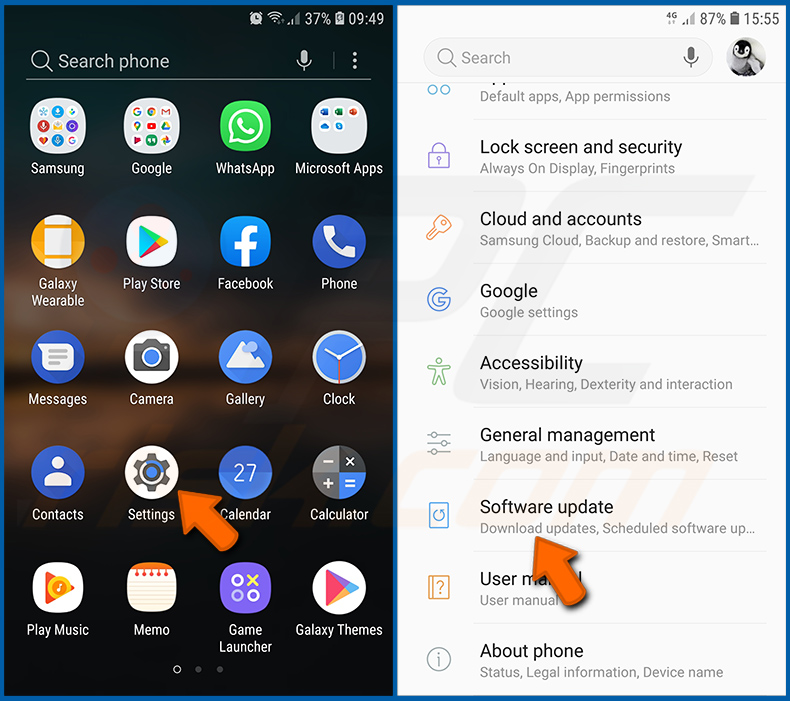

Comprobar el uso de datos de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que consume muchos datos aunque nunca la utilice, le recomendamos encarecidamente que la desinstale lo antes posible.

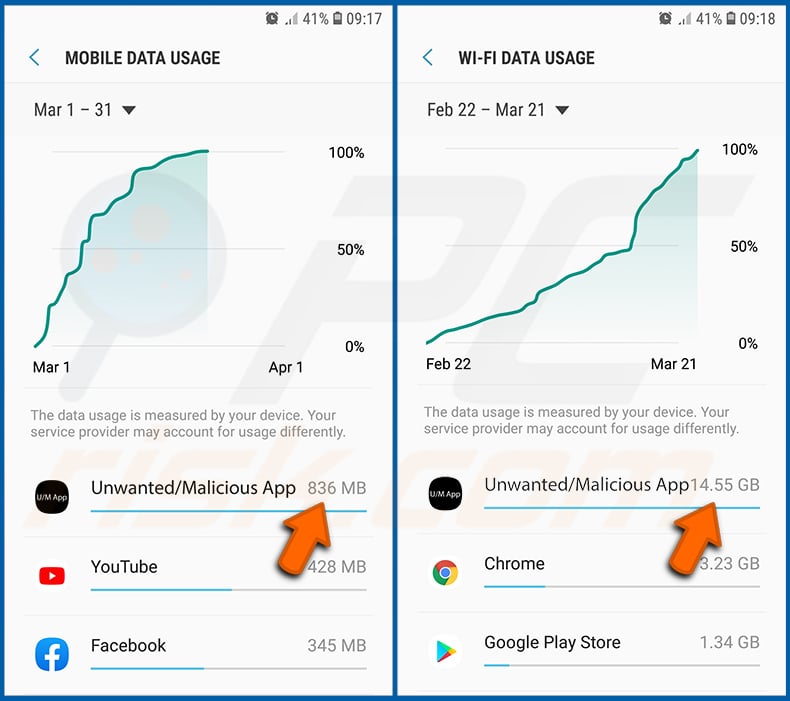

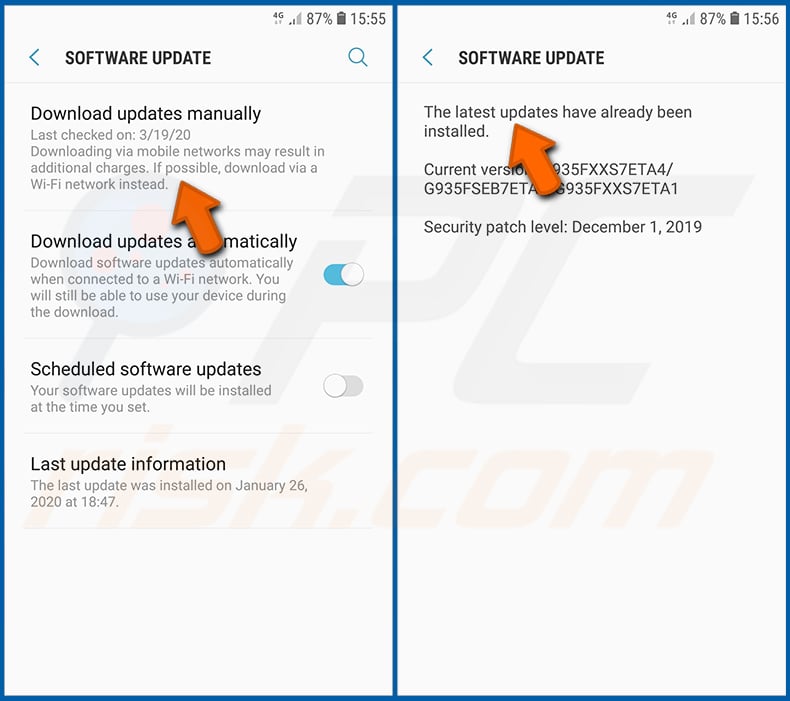

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También recomendamos activar la opción "Descargar actualizaciones automáticamente" - permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

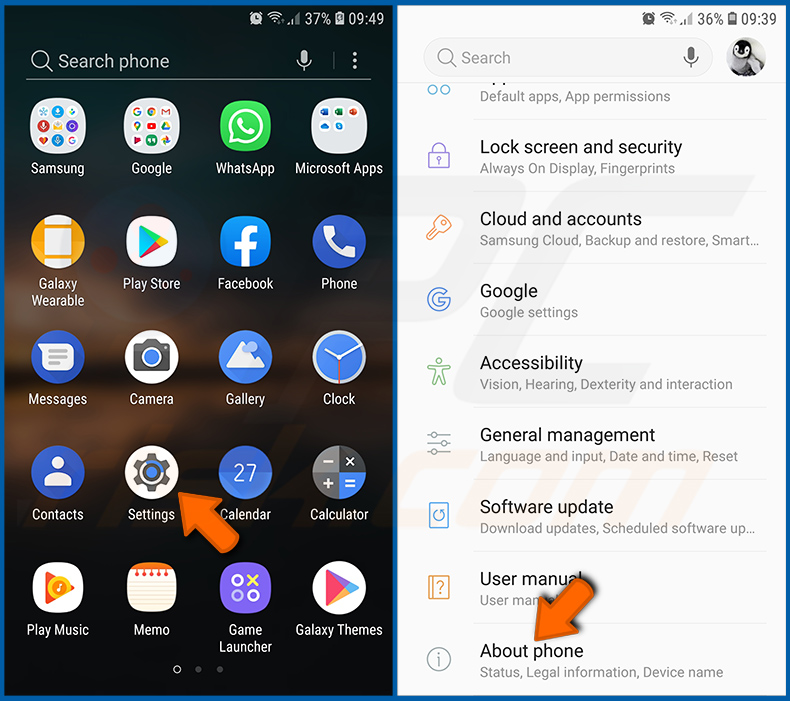

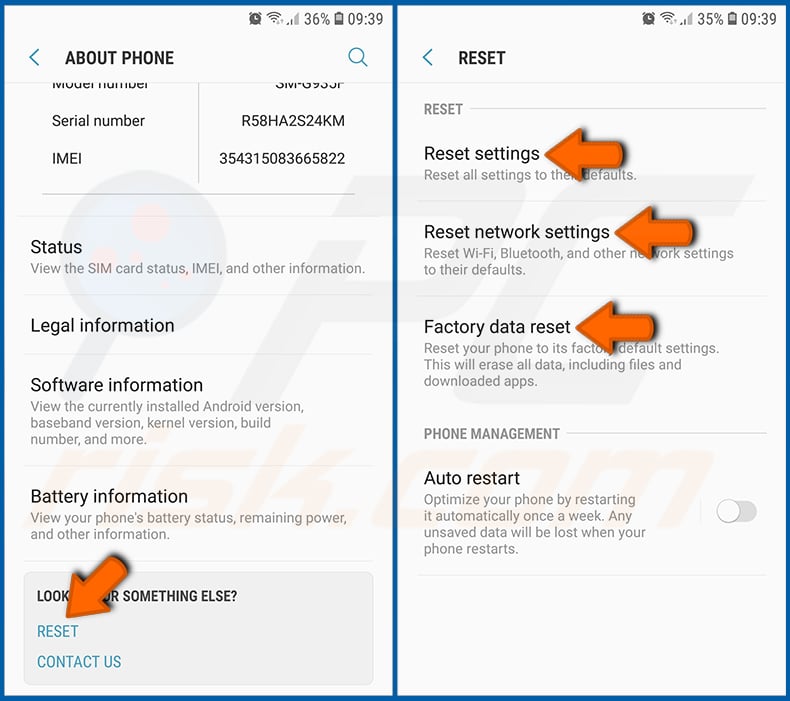

Restablecer el sistema a su estado por defecto:

Realizar un "Restablecimiento de fábrica" es una buena forma de eliminar todas las aplicaciones no deseadas, restablecer la configuración predeterminada del sistema y limpiar el dispositivo en general. Sin embargo, hay que tener en cuenta que se borrarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etc. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra completamente todos los datos almacenados;

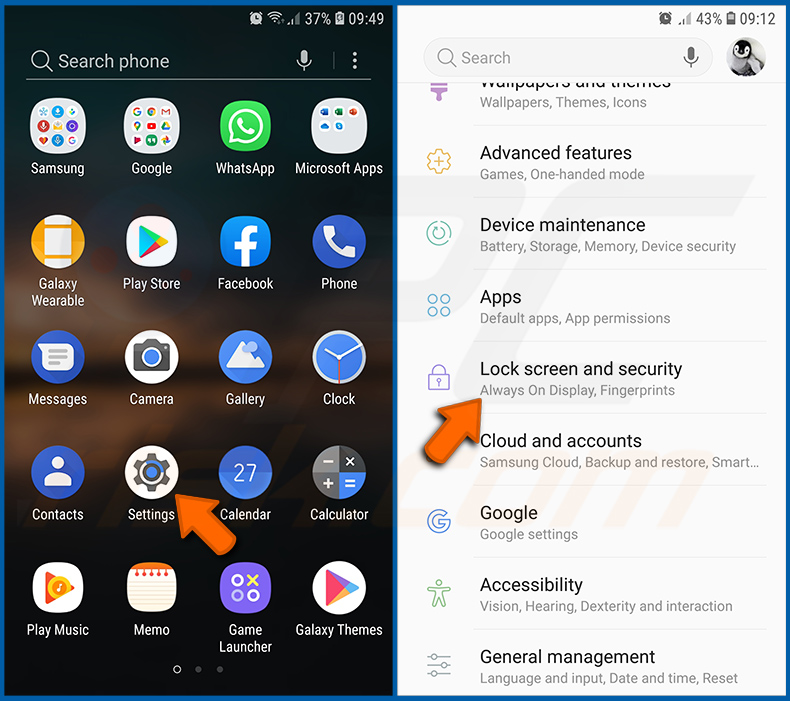

Desactivar las aplicaciones que tengan privilegios de administrador:

Si una aplicación maliciosa obtiene privilegios de administrador puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible hay que comprobar siempre qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

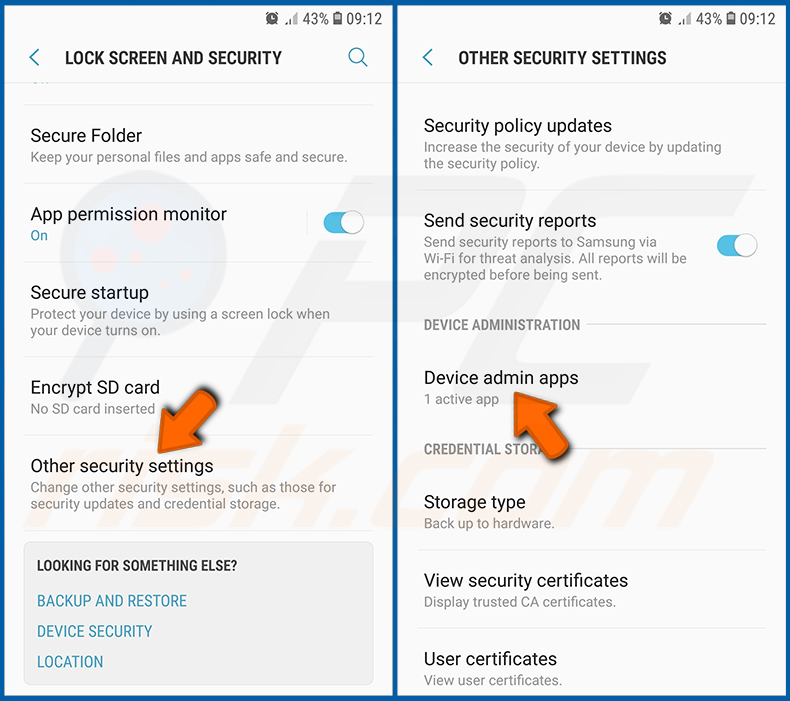

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

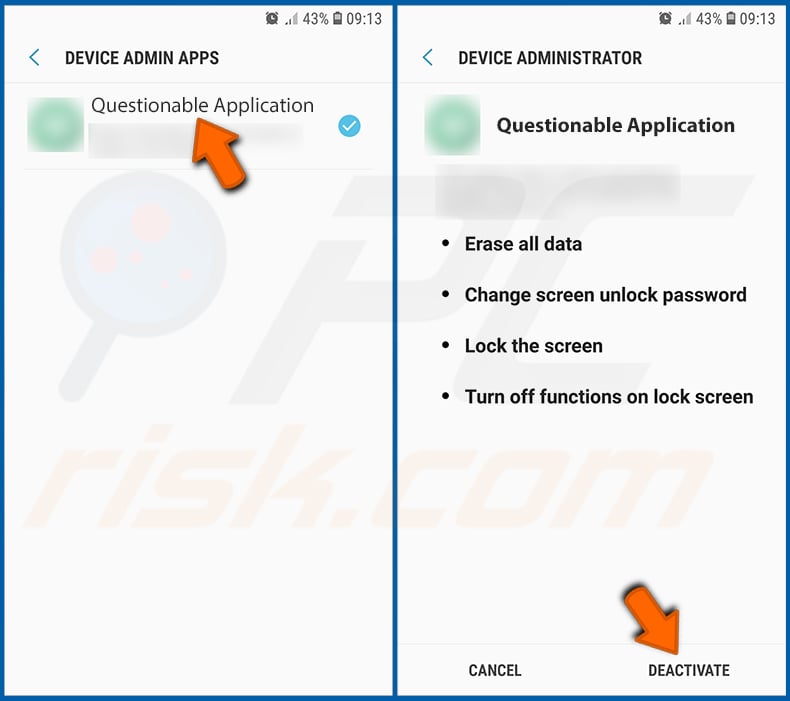

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Phoenix, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Si su dispositivo está infectado con el malware Phoenix, formatear su dispositivo de almacenamiento es un método radical y eficaz para eliminar el malware. Sin embargo, debe considerarse el último recurso, ya que el formateo borrará todos los datos del dispositivo de almacenamiento, incluido el sistema operativo y los archivos personales. Antes de recurrir al formateo, pruebe a ejecutar un software de seguridad de confianza, como Combo Cleaner, para escanear y eliminar el malware Phoenix.

¿Cuáles son los principales problemas que puede causar el malware?

Los programas maliciosos pueden poner en peligro y robar datos confidenciales, como información personal, datos financieros y credenciales de inicio de sesión, lo que puede dar lugar a robos de identidad y pérdidas económicas. El malware puede alterar el funcionamiento normal de un ordenador o una red, provocando caídas del sistema, ralentizando el rendimiento e inutilizando el dispositivo o la red. En los casos de ransomware o troyanos bancarios, el malware puede provocar pérdidas financieras directas.

¿Cuál es el objetivo del malware Phoenix?

El malware Phoenix está diseñado con fines maliciosos, como el acceso no autorizado a dispositivos Android, el robo de datos y el fraude financiero. Puede registrar pulsaciones de teclas, robar frases semilla, establecer una conexión VNC, etc.

¿Cómo se infiltró el malware en mi dispositivo?

El método específico de infiltración de malware puede variar, pero las formas más comunes incluyen la descarga de archivos o aplicaciones maliciosos de fuentes no fiables, la apertura de archivos adjuntos o enlaces de correo electrónico infectados, la visita a sitios web comprometidos o el aprovechamiento de vulnerabilidades en software o sistemas operativos obsoletos. En algunos casos, las tácticas de ingeniería social, como el phishing, pueden engañar a los usuarios para que instalen inadvertidamente malware en sus dispositivos.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner es capaz de detectar y eliminar casi todas las infecciones de malware conocidas. Tenga en cuenta que el malware de alto nivel suele esconderse en lo más profundo del sistema. Por este motivo, es imprescindible realizar un análisis completo del sistema.

▼ Mostrar discusión.