Cómo eliminar el troyano bancario Remo

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Remo?

Remo es un troyano bancario para Android que aprovecha el servicio de accesibilidad para obtener ilícitamente datos confidenciales. Este software malicioso se centra específicamente en más de 50 aplicaciones bancarias y de monederos de criptomonedas. Remo dirige sus ataques principalmente hacia aplicaciones bancarias en las regiones de Vietnam e India.

Resumen del troyano bancario Remo

Remo utiliza técnicas potentes para dificultar la ingeniería inversa y cifra las cadenas de texto de sus archivos. Tras la instalación, Remo se conecta a un servidor de C&C para obtener una lista de aplicaciones bancarias y monederos de criptomonedas específicos que planea atacar. Esta lista contiene detalles como el ID de la aplicación, el nombre del paquete, el nombre y si está deshabilitada o no.

Una vez que obtiene la lista de aplicaciones objetivo, el malware comprueba si están instaladas en el dispositivo afectado. A continuación, envía al servidor de C&C el nombre de cada aplicación, el nombre del paquete y el número de versión. Al mismo tiempo, Remo pide a la víctima que active el servicio de accesibilidad.

Una vez activado este servicio, Remo lo utiliza indebidamente para llevar a cabo acciones de troyano bancario, obstaculizar la desinstalación y obtener permisos automáticos. Además, el malware envía constantemente diversa información desde el dispositivo infectado al servidor de C&C.

Estos datos incluyen detalles como si el servicio de accesibilidad está activo, el nombre de la aplicación actualmente activa, datos del portapapeles, configuración de la zona horaria e información básica del dispositivo. En particular, el malware recopila constantemente el contenido del portapapeles, lo que le permite obtener datos confidenciales del dispositivo infectado sin necesidad de permisos explícitos.

Una vez que la víctima concede permiso para el servicio de accesibilidad, el malware lo utiliza para encontrar las aplicaciones bancarias o de monedero de criptomonedas específicas en el dispositivo de la víctima. Cuando el malware detecta que la víctima utiliza alguna de estas aplicaciones, realiza una captura de pantalla de todo el texto que se muestra en ese momento en la pantalla.

El atacante puede utilizar la información robada para extraer credenciales y otros datos confidenciales de la aplicación atacada.

El malware Remo también vigila los campos de entrada de texto en las aplicaciones objetivo (registra las pulsaciones de teclado) y envía cualquier información sensible introducida por la víctima al servidor de C&C. Además, este malware también roba todos los contactos guardados en el dispositivo comprometido.

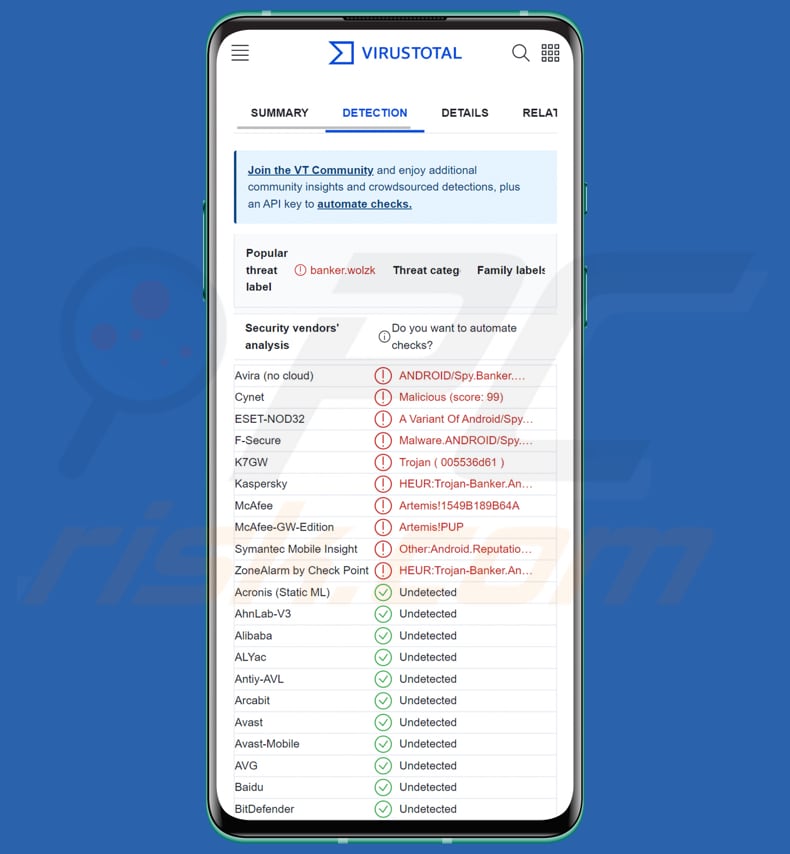

| Nombre | Troyano bancario Remo |

| Tipo de amenaza | Malware para Android, aplicación maliciosa, aplicación no deseada. |

| Nombres de detección | Avira (ANDROID/Spy.Banker.wolzk), Cynet (Malicioso (punctuación: 99)), ESET-NOD32 (Una variante de Android/Spy.Banker.BZD), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.md), Lista completa (VirusTotal) |

| Síntomas | El dispositivo va lento, la configuración del sistema se modifica sin el permiso del usuario, aparecen aplicaciones cuestionables, el uso de datos y batería aumenta significativamente, los navegadores redirigen a sitios web cuestionables, aparecen anuncios intrusivos. |

| Métodos de distribución | Binance falso y otros sitios web, adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, aplicaciones engañosas. |

| Daños | Robo de información personal, disminución del rendimiento del dispositivo, la batería se agota rápidamente, disminución de la velocidad de Internet, enormes pérdidas de datos, pérdidas monetarias, robo de identidad (las aplicaciones maliciosas pueden abusar de las aplicaciones de comunicación). |

| Eliminación de Malware (Android) | Para eliminar posibles infecciones de malware, escanee su dispositivo móvil con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Conclusión

Remo puede infligir daños sustanciales a sus víctimas comprometiendo su seguridad personal y financiera. Puede robar datos confidenciales, incluidas credenciales de inicio de sesión e información personal, de aplicaciones bancarias y monederos de criptomonedas.

Además, el control de Remo sobre los servicios de accesibilidad y los campos de entrada de texto le permite interceptar y transmitir información confidencial que la víctima introduce, lo que puede conducir al robo de identidad y al fraude financiero. Además, su presencia puede comprometer el rendimiento general del dispositivo, socavando la experiencia digital de la víctima.

Otros ejemplos de malware para Android son MMRat, CraxsRAT y CherryBlos.

¿Cómo se infiltró Remo en mi dispositivo?

Los ciberdelincuentes intentan engañar a los usuarios para que instalen el troyano bancario Remo utilizando un sitio web falso de la criptomoneda Binance. Crean un sitio web falso que se parece al real y ofrece un archivo para descargar, pero este archivo es en realidad Remo. También se sospecha que al menos otros dos sitios web están implicados en la propagación de Remo.

Los delincuentes también pueden enviar enlaces a estos sitios web falsos a través de mensajes de texto o aplicaciones de mensajería, con la esperanza de pillar desprevenidos a los usuarios y conseguir que descarguen el software dañino sin darse cuenta.

¿Cómo evitar la instalación de malware?

Para estar seguro, limítese a fuentes de confianza como las páginas oficiales y Google Play Store cuando adquiera aplicaciones. Lea siempre las reseñas y valoraciones antes de descargarlas. Además, mantenga su dispositivo y sus aplicaciones actualizados para disponer de las últimas correcciones de seguridad. Evite hacer clic en anuncios, enlaces o ventanas emergentes de sitios web poco fiables.

Cuando conceda permisos a las aplicaciones, tenga cuidado, compruébelos detenidamente y no les dé más acceso del que necesitan. Piense en utilizar un buen antivirus o aplicaciones de seguridad para buscar y detener malware en su dispositivo.

Captura de pantalla de la página web falsa de Binance utilizada para distribuir el malware Remo:

Lista de aplicaciones conocidas atacadas por Remo:

- ACB

- Agribank

- allo bank

- Bitpie Wallet

- BIDV

- Binance

- BSI Mobile

- Bualuang mBanking

- BRILink Mobile

- Digibank Indonesia

- HDBank

- imtoken

- Input

- Jago

- KBZPay

- K PLUS

- Livin’ by Mandiri

- MetaMask

- MOMO

- MSB

- myBCA

- NEXT

- OCB

- OKX

- PermataMobile X

- Sacombank

- SeaBank

- SCB EASY

- Techcombank

- Ttb Touch

- TPBank

- UOB TMRW

- VCBB

- VietinBank

- Viettel Money

- Vitien

- VPBank

- ZaloPay

Menú de acceso rápido:

- Introducción

- ¿Cómo eliminar el historial de navegación del navegador web Chrome?

- ¿Cómo desactivar las notificaciones del navegador Chrome?

- ¿Cómo restablecer el navegador web Chrome?

- ¿Cómo eliminar el historial de navegación del navegador web Firefox?

- ¿Cómo desactivar las notificaciones del navegador Firefox?

- ¿Cómo restablecer el navegador Firefox?

- ¿Cómo desinstalar aplicaciones potencialmente no deseadas y/o maliciosas?

- ¿Cómo arrancar el dispositivo Android en "Modo seguro"?

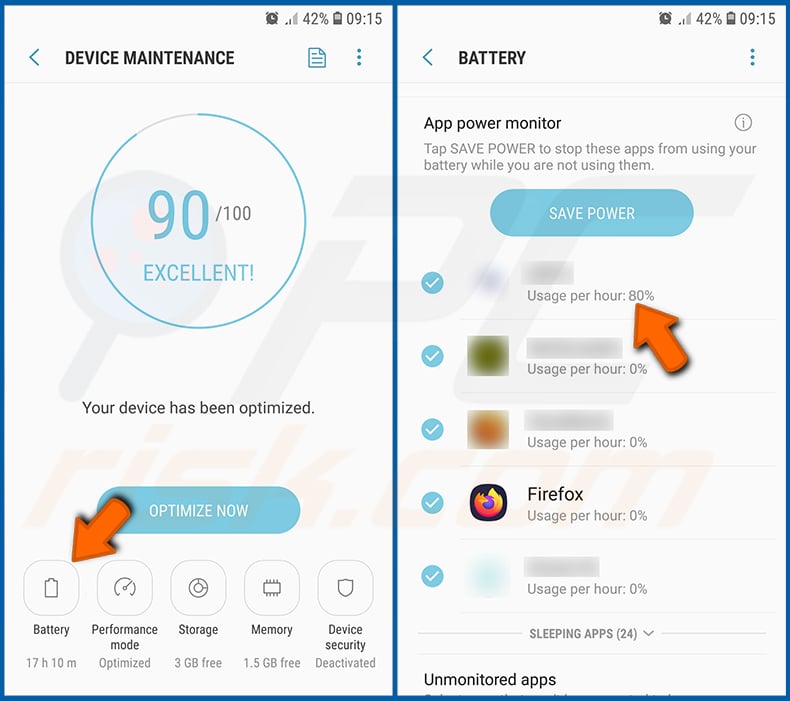

- ¿Cómo comprobar el uso de la batería de varias aplicaciones?

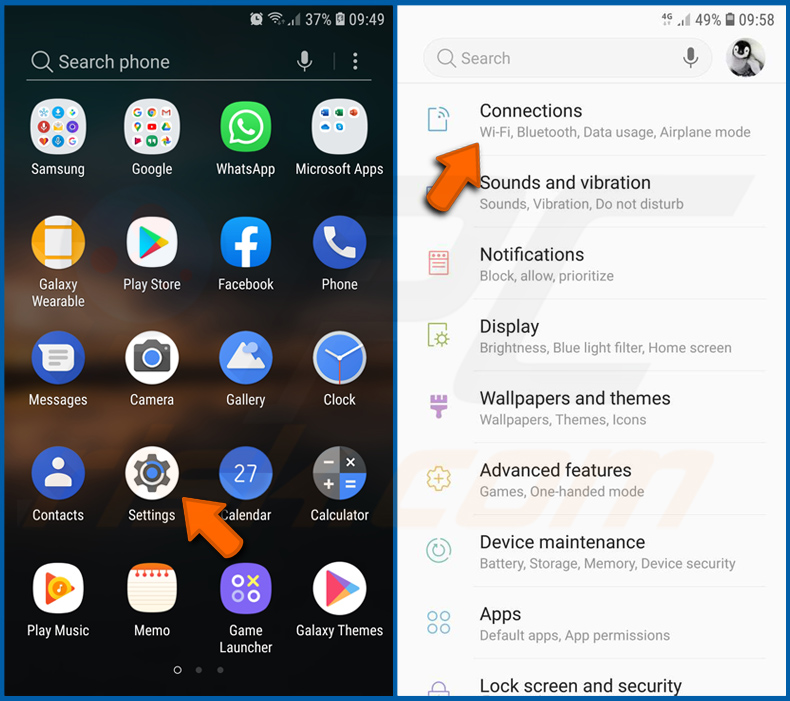

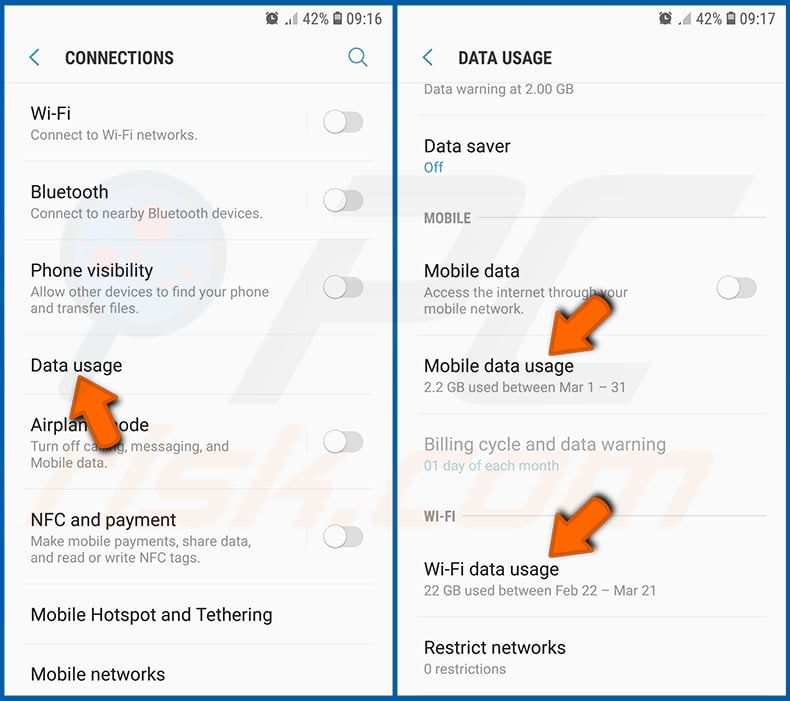

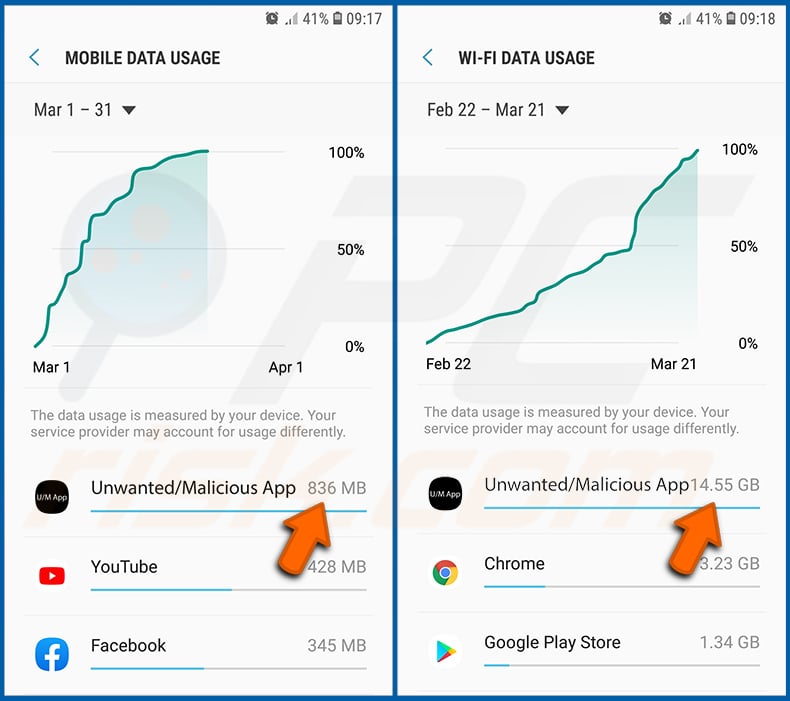

- ¿Cómo comprobar el uso de datos de varias aplicaciones?

- ¿Cómo instalar las últimas actualizaciones de software?

- ¿Cómo restablecer el sistema a su estado por defecto?

- ¿Cómo desactivar las aplicaciones que tienen privilegios de administrador?

Eliminar el historial de navegación del navegador web Chrome:

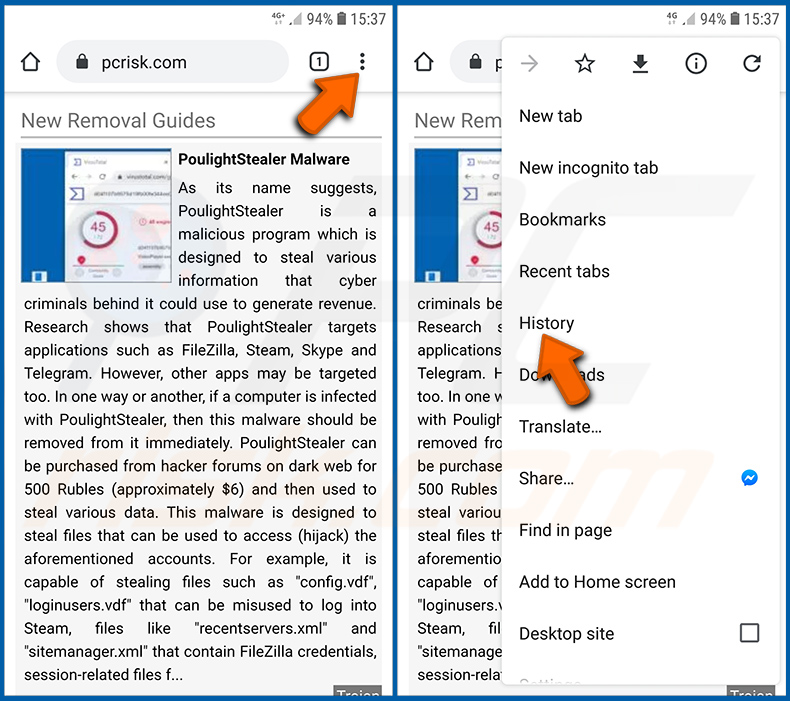

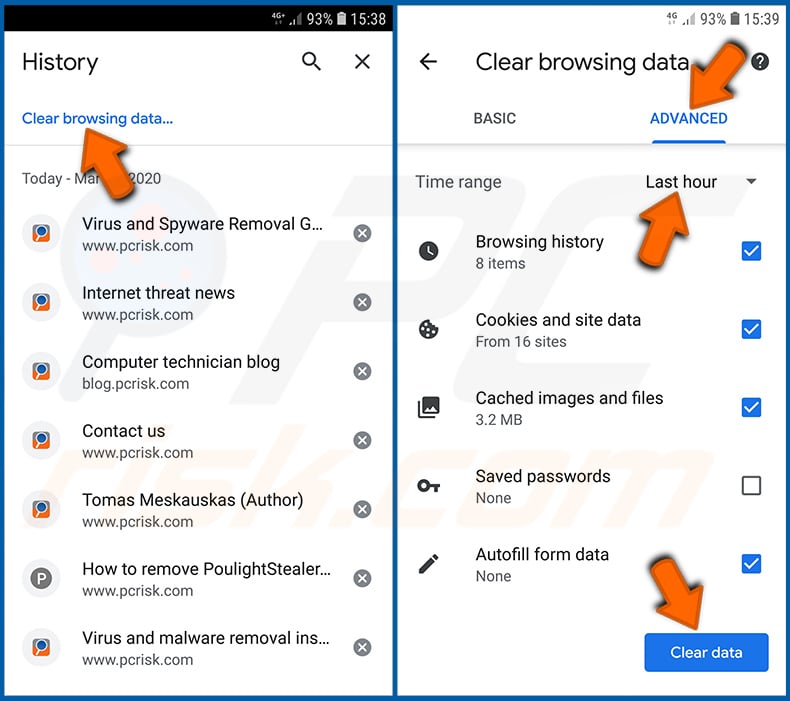

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable que se abre.

Pulse "Borrar datos de navegación", seleccione la pestaña "AVANZADO", seleccione el intervalo de tiempo y los tipos de datos que desea eliminar y pulse "Borrar datos".

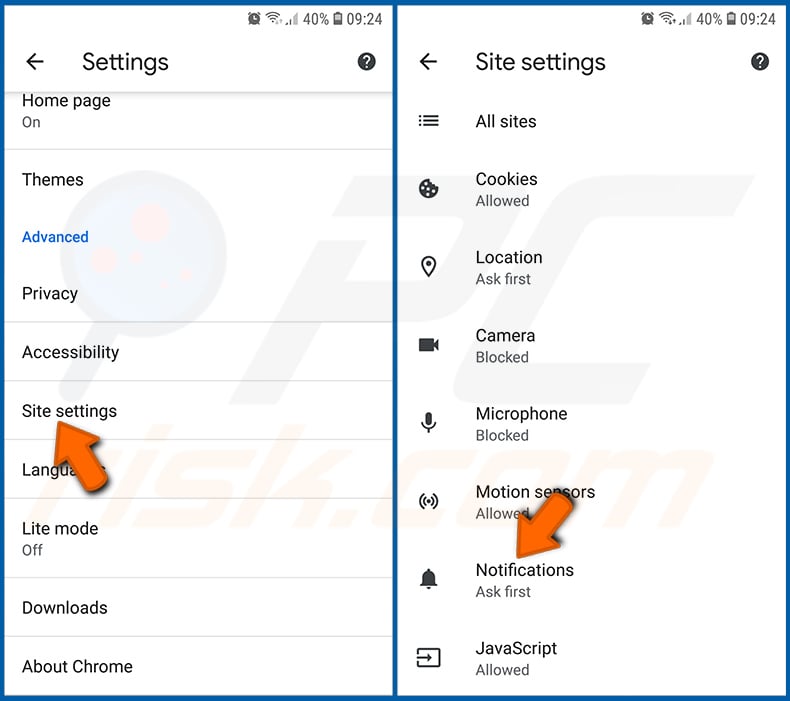

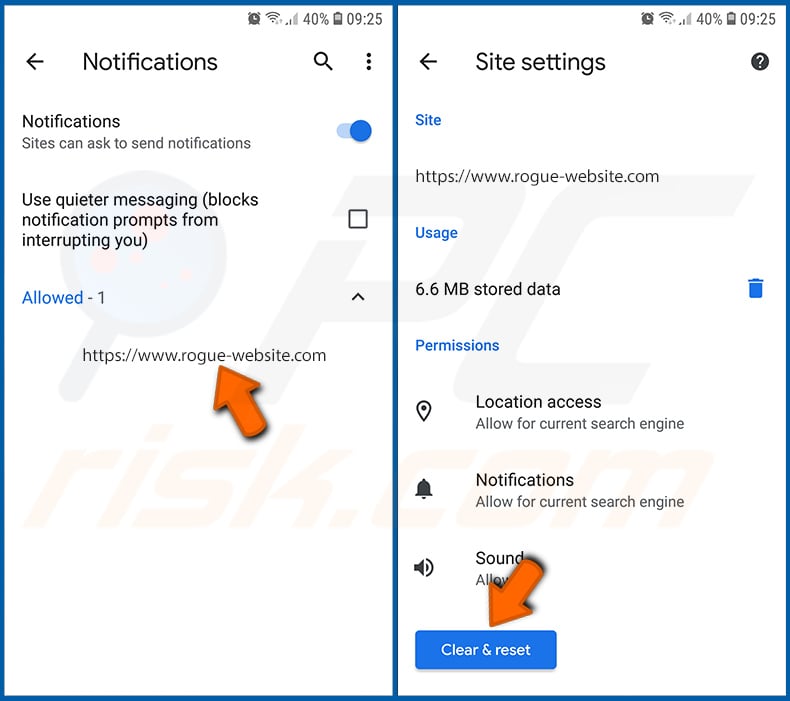

Desactivar las notificaciones del navegador en el navegador web Chrome:

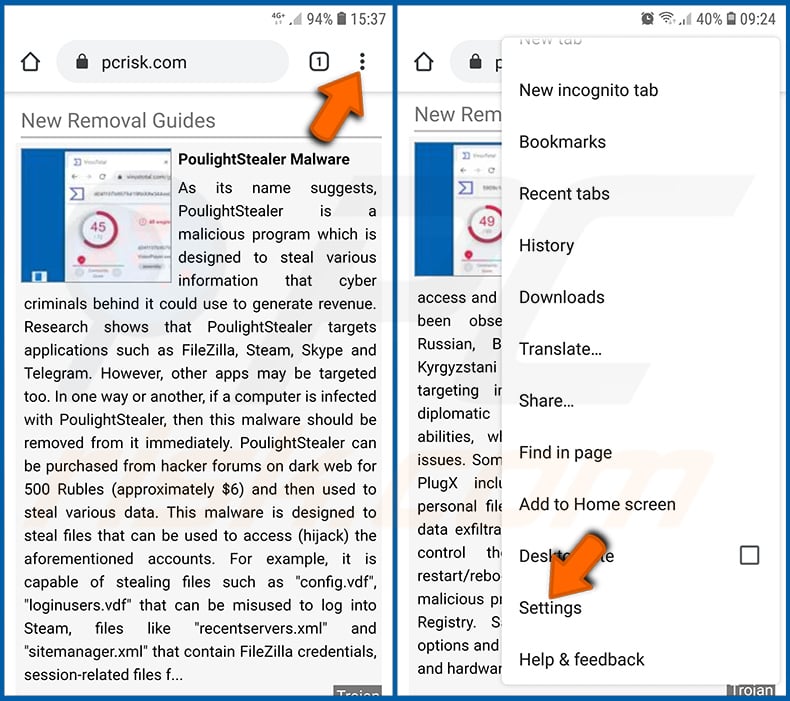

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Configuración" en el menú desplegable que se abre.

Baje hasta que vea la opción "Configuración del sitio" y tóquela. Baje hasta que vea la opción "Notificaciones" y tóquela.

Busque los sitios web que envían notificaciones del navegador, pulse sobre ellos y haga clic en "Borrar y restablecer". Esto eliminará los permisos concedidos a estos sitios web para enviar notificaciones. Sin embargo, si vuelve a visitar el mismo sitio, es posible que le vuelva a pedir permiso. Puede elegir si desea conceder estos permisos o no (si decide rechazarlos, el sitio web pasará a la sección "Bloqueados" y ya no le pedirá el permiso).

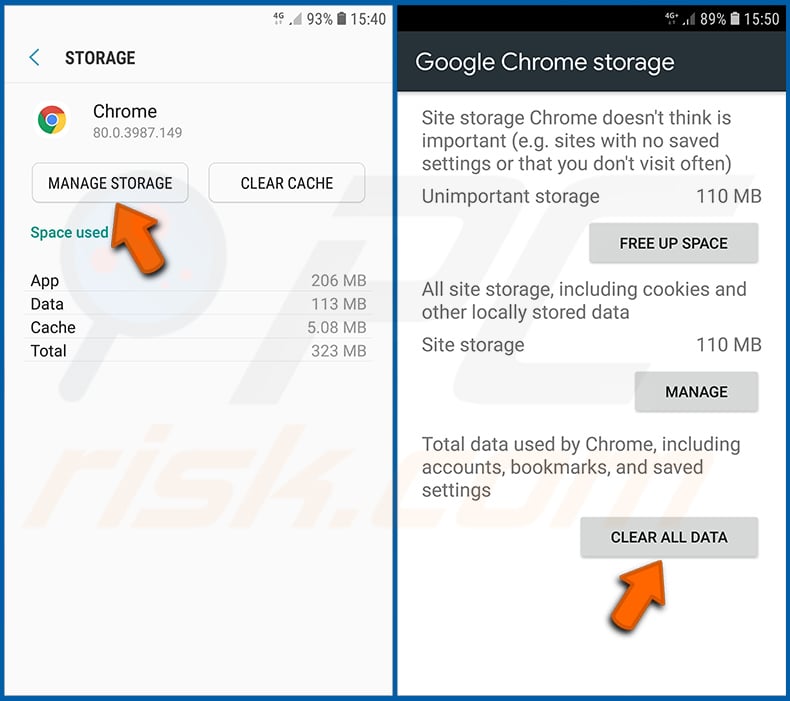

Restablecer el navegador web Chrome:

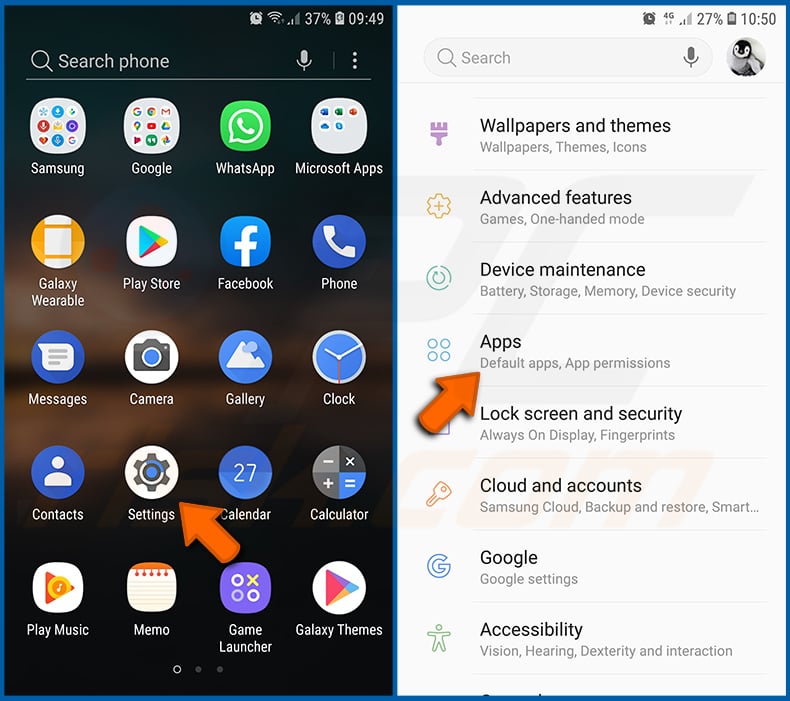

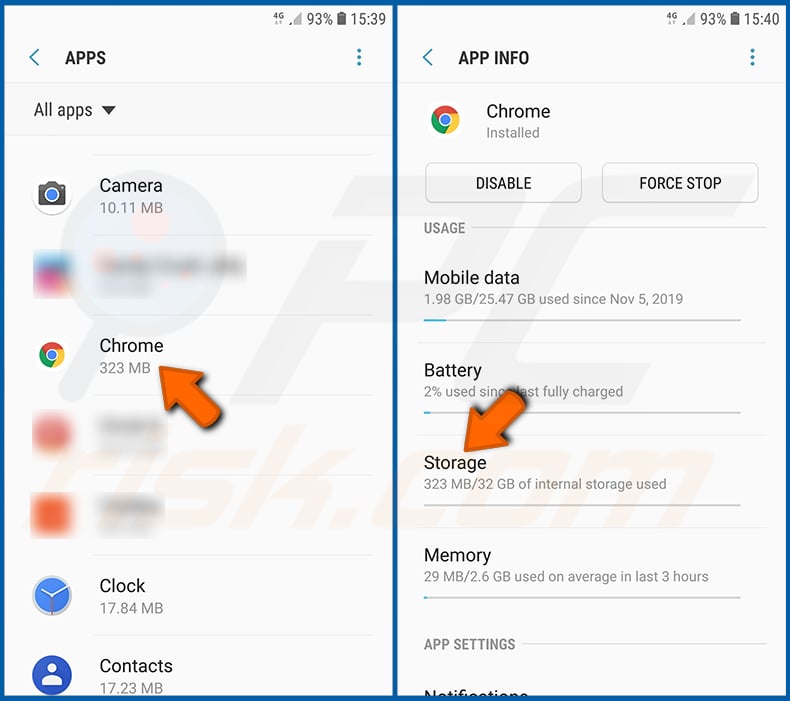

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Baje hasta que encuentre la aplicación "Chrome", selecciónela y pulse la opción "Almacenamiento".

Pulse "ADMINISTRAR ALMACENAMIENTO", luego "BORRAR TODOS LOS DATOS" y confirme la acción pulsando "OK". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

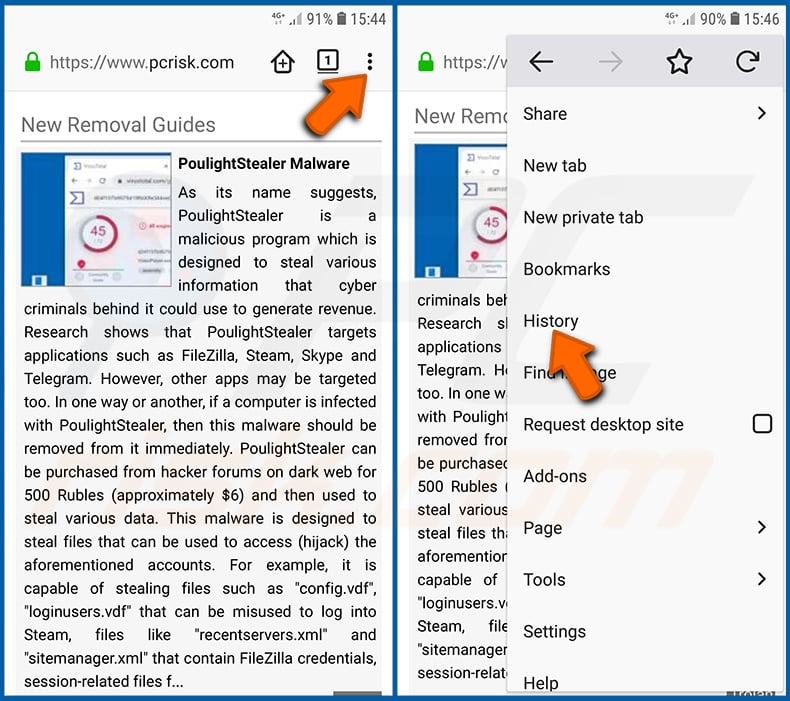

Eliminar el historial de navegación del navegador Firefox:

Pulse el botón "Menú" (tres puntos en la esquina superior derecha de la pantalla) y seleccione "Historial" en el menú desplegable abierto.

Baje hasta que vea "Borrar datos privados" y tóquelo. Seleccione los tipos de datos que desea eliminar y pulse "BORRAR DATOS".

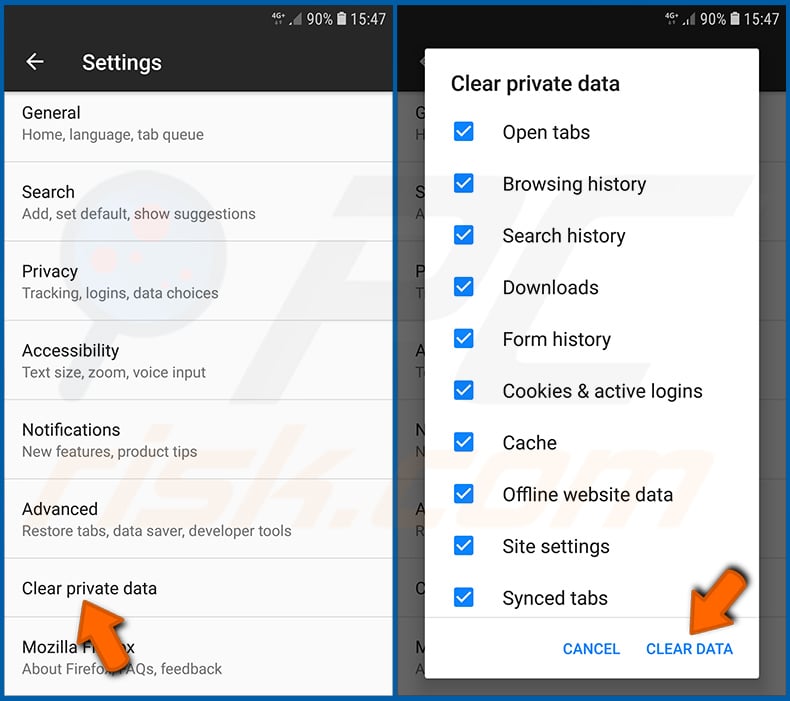

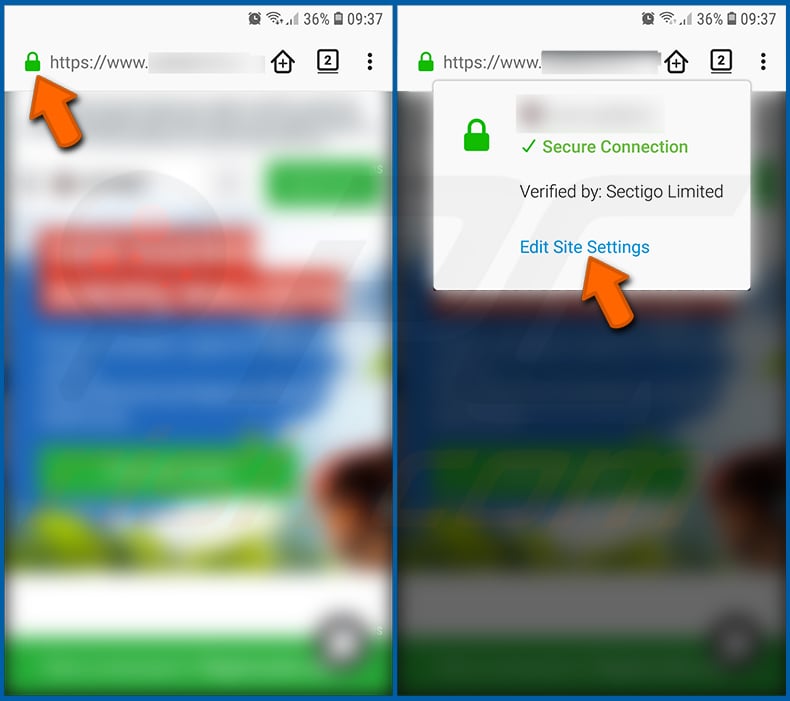

Desactivar las notificaciones del navegador en el navegador web Firefox:

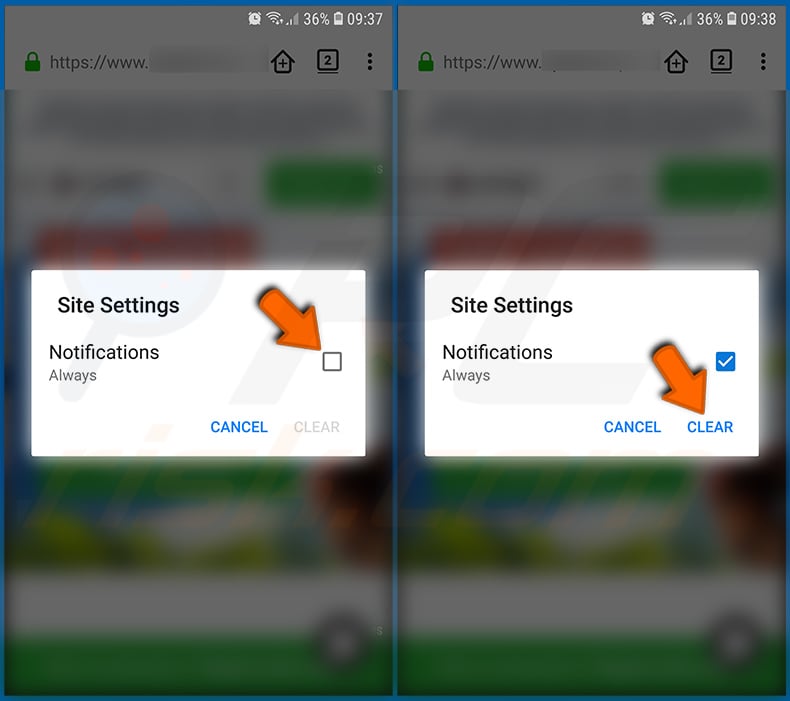

Visite el sitio web que está enviando notificaciones del navegador, toque el icono que aparece a la izquierda de la barra de URL (el icono no será necesariamente un "candado") y seleccione "Editar configuración del sitio".

En la ventana emergente abierta, seleccione la opción "Notificaciones" y pulse "BORRAR".

Restablecer el navegador web Firefox:

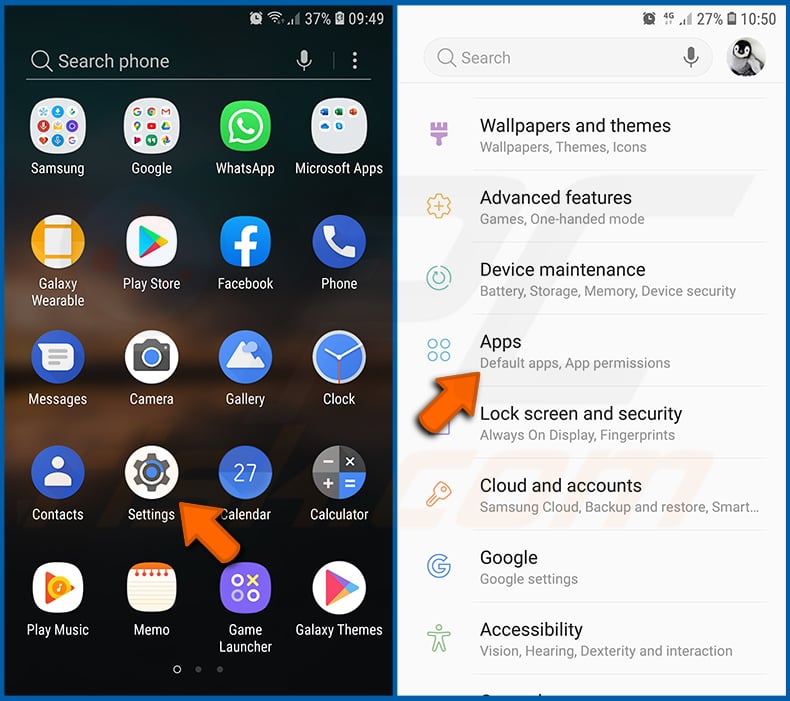

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

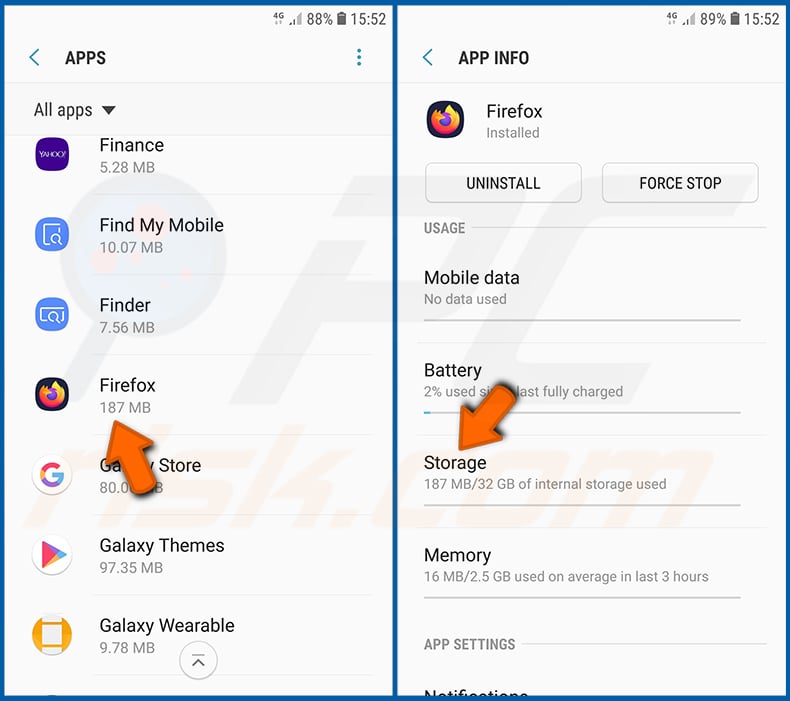

Baje hasta que encuentre la aplicación "Firefox", selecciónela y pulse la opción "Almacenamiento".

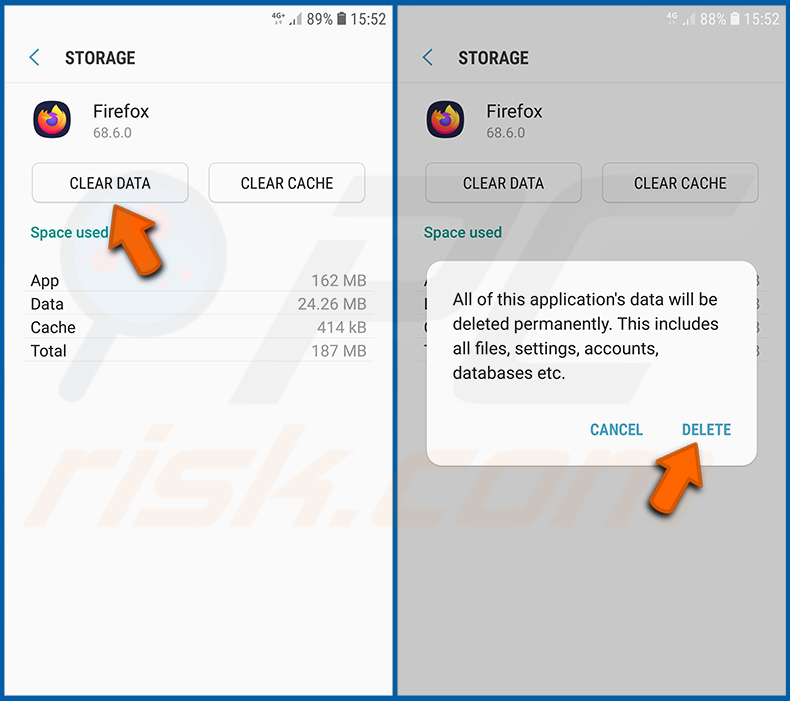

Pulse "BORRAR DATOS" y confirme la acción pulsando "BORRAR". Tenga en cuenta que al restablecer el navegador se eliminarán todos los datos almacenados en él. Esto significa que se eliminarán todos los inicios de sesión/contraseñas guardados, el historial de navegación, los ajustes no predeterminados y otros datos. También tendrá que volver a iniciar sesión en todos los sitios web.

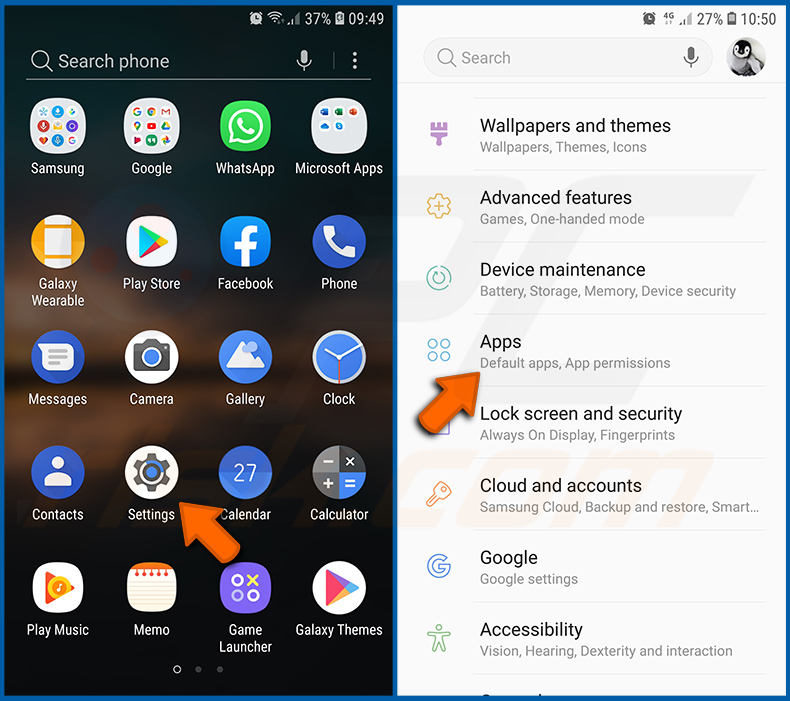

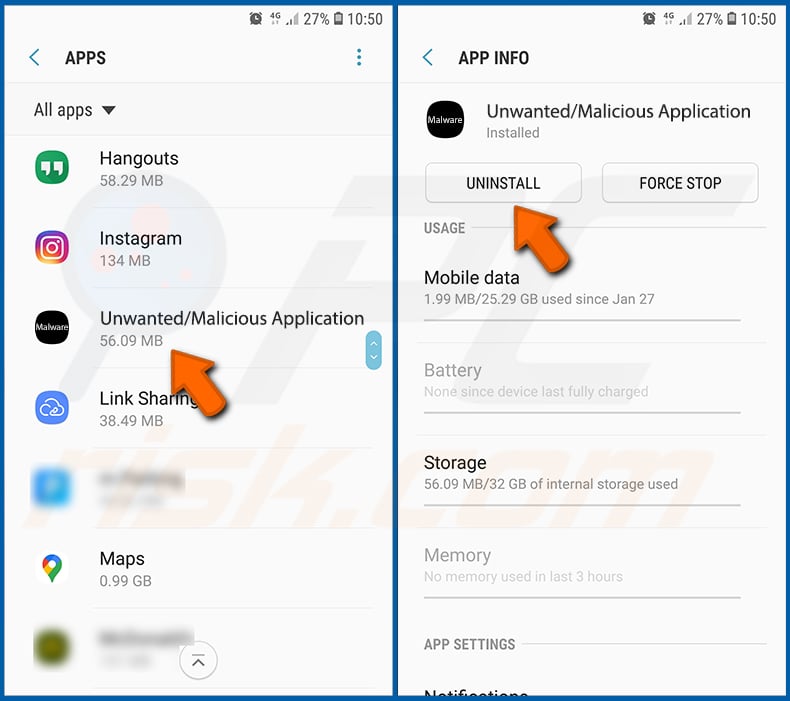

Desinstalar aplicaciones potencialmente no deseadas y/o maliciosas:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Aplicaciones" y tóquelo.

Desplácese hacia abajo hasta que vea una aplicación potencialmente no deseada y/o maliciosa, selecciónela y pulse "Desinstalar". Si, por alguna razón, no puede eliminar la aplicación seleccionada (por ejemplo, aparece un mensaje de error), pruebe a utilizar el "Modo seguro".

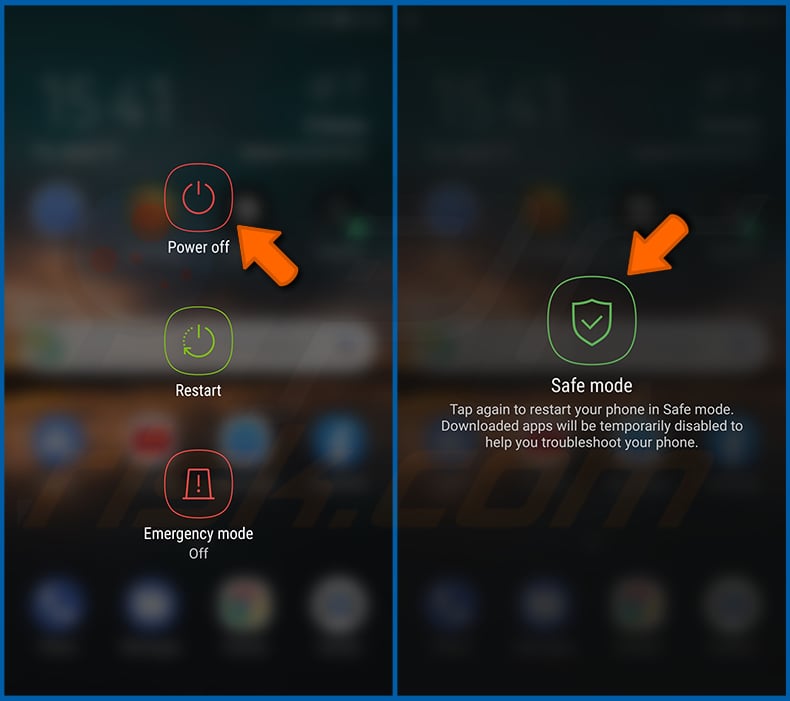

Arrancar el dispositivo Android en "Modo Seguro":

El "Modo Seguro" del sistema operativo Android desactiva temporalmente la ejecución de todas las aplicaciones de terceros. El uso de este modo es una buena forma de diagnosticar y resolver diversos problemas (por ejemplo, eliminar aplicaciones maliciosas que impiden a los usuarios que lo hagan cuando el dispositivo funciona "normalmente").

Pulse el botón de encendido y manténgalo pulsado hasta que aparezca la pantalla "Apagar". Pulse el icono "Apagar" y manténgalo pulsado. Después de unos segundos aparecerá la opción "Modo Seguro" y podrá ejecutarlo reiniciando el dispositivo.

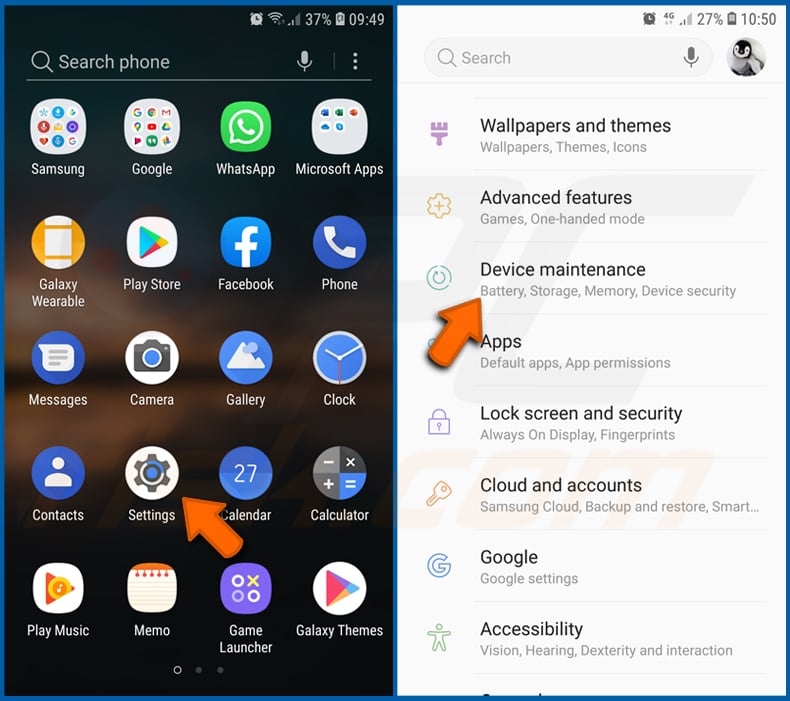

Comprobar el uso de la batería de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Mantenimiento del dispositivo" y tóquelo.

Pulse "Batería" y compruebe el uso de cada aplicación. Las aplicaciones legítimas/genuinas están diseñadas para utilizar la menor energía posible con el fin de proporcionar la mejor experiencia de usuario y ahorrar energía. Por lo tanto, un uso elevado de la batería puede indicar que la aplicación es maliciosa.

Comprobar el uso de datos de varias aplicaciones:

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Conexiones" y tóquelo.

Desplácese hacia abajo hasta que vea "Uso de datos" y seleccione esta opción. Al igual que con la batería, las aplicaciones legítimas/genuinas están diseñadas para minimizar el uso de datos tanto como sea posible. Esto significa que un uso excesivo de datos puede indicar la presencia de una aplicación maliciosa. Tenga en cuenta que algunas aplicaciones maliciosas pueden estar diseñadas para funcionar sólo cuando el dispositivo está conectado a una red inalámbrica. Por este motivo, debe comprobar tanto el uso de datos móviles como el de datos Wi-Fi.

Si encuentra una aplicación que utiliza muchos datos a pesar de que nunca la utiliza, le recomendamos encarecidamente que la desinstale lo antes posible.

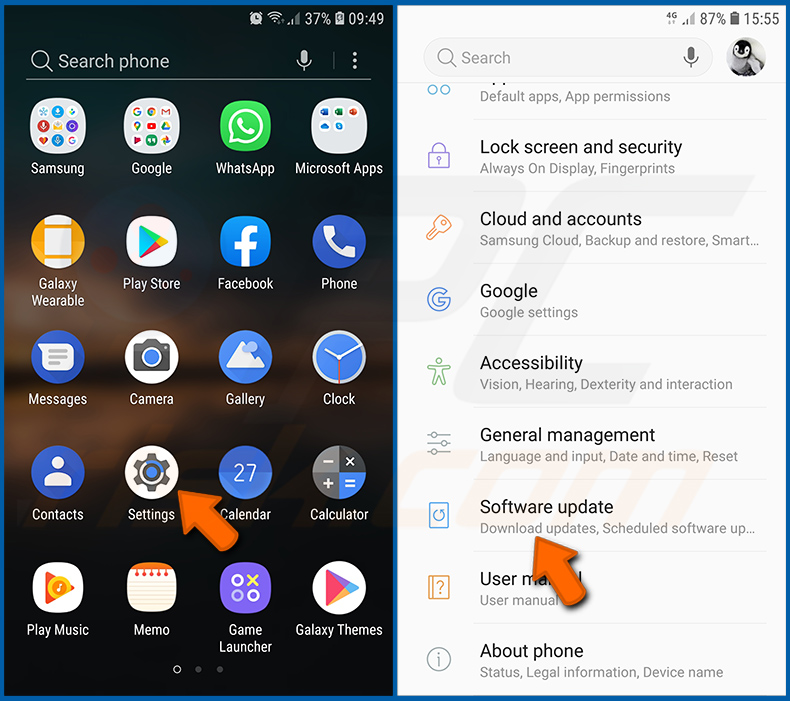

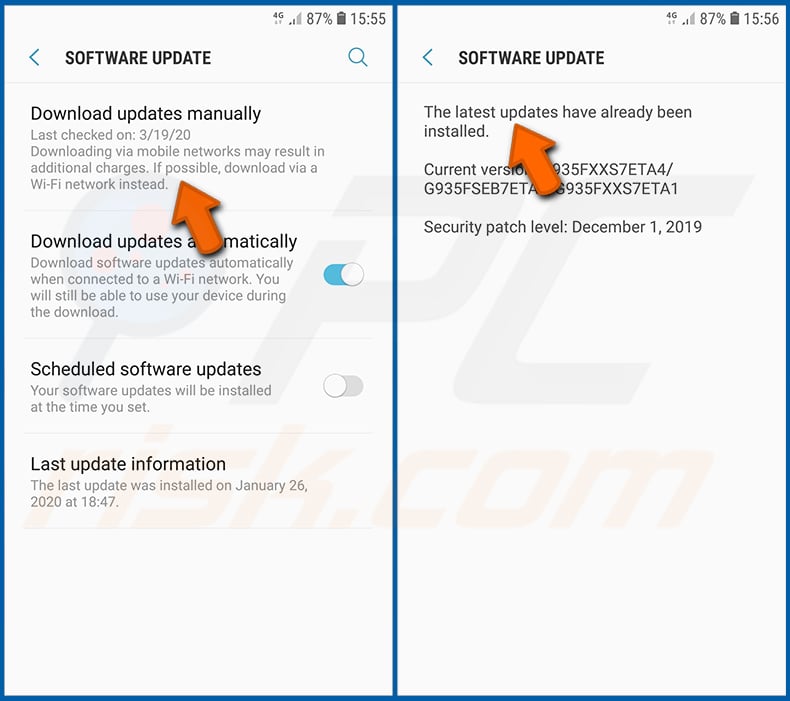

Instalar las últimas actualizaciones de software:

Mantener el software actualizado es una buena práctica cuando se trata de la seguridad del dispositivo. Los fabricantes de dispositivos lanzan continuamente varios parches de seguridad y actualizaciones de Android para corregir errores y fallos de los que pueden aprovecharse los ciberdelincuentes. Un sistema obsoleto es mucho más vulnerable, por lo que siempre hay que asegurarse de que el software del dispositivo está actualizado.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Actualización de software" y tóquelo.

Pulse "Descargar actualizaciones manualmente" y compruebe si hay actualizaciones disponibles. Si es así, instálalas inmediatamente. También le recomendamos que active la opción "Descargar actualizaciones automáticamente", ya que permitirá que el sistema le notifique cuando se publique una actualización y/o la instale automáticamente.

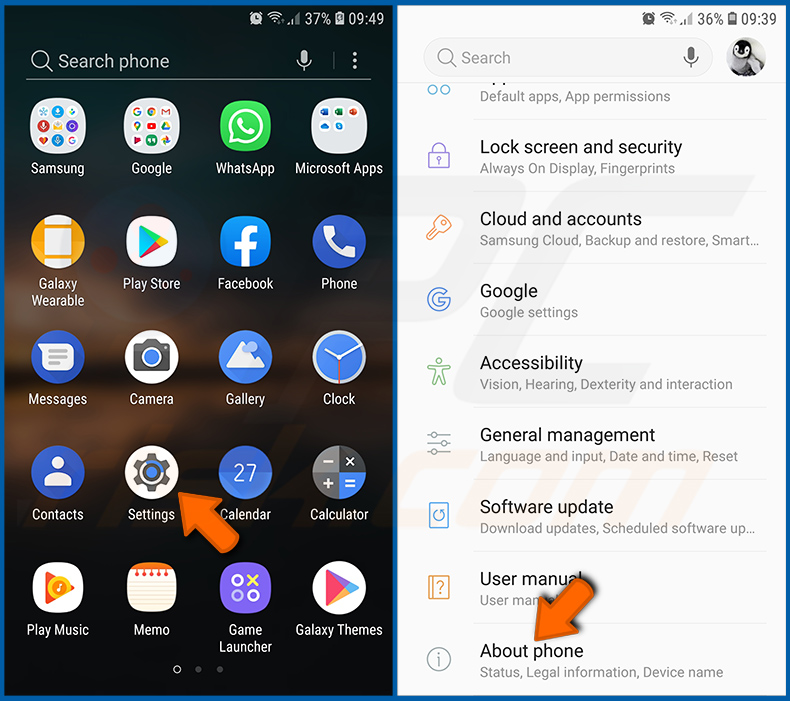

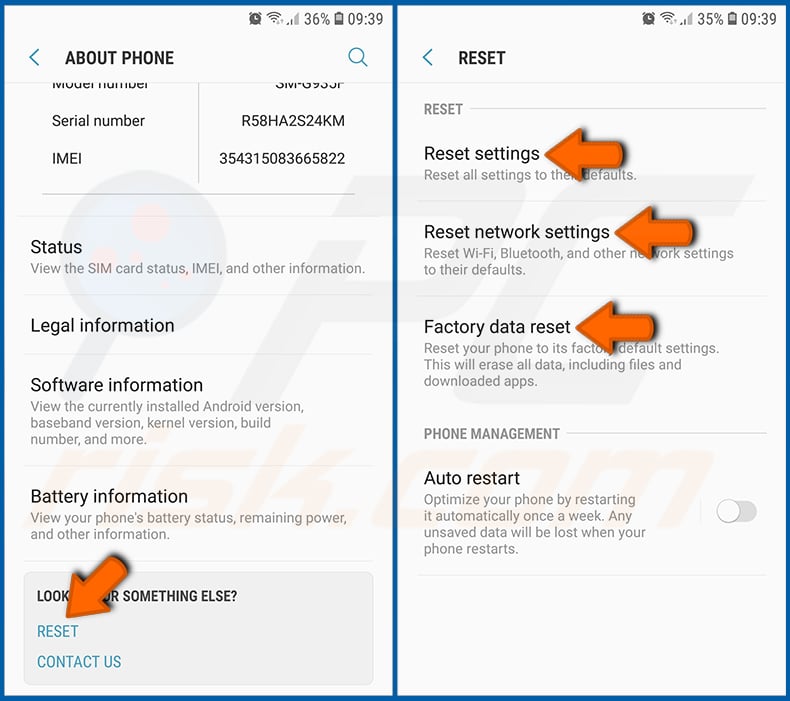

Restablecer el sistema a su estado por defecto:

Realizar un "Restablecimiento de fábrica" es una buena manera de eliminar todas las aplicaciones no deseadas, restaurar la configuración del sistema a su estado predeterminado y limpiar el dispositivo en general. Sin embargo, debe tener en cuenta que se eliminarán todos los datos del dispositivo, incluidas las fotos, los archivos de vídeo/audio, los números de teléfono (almacenados en el dispositivo, no en la tarjeta SIM), los mensajes SMS, etcétera. En otras palabras, el dispositivo se restaurará a su estado primitivo.

También puede restaurar los ajustes básicos del sistema y/o simplemente los ajustes de red.

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Acerca del teléfono" y tóquelo.

Desplácese hacia abajo hasta que vea "Restablecer" y tóquelo. Ahora seleccione la acción que desea realizar:

"Restablecer ajustes": restablece todos los ajustes del sistema a sus valores predeterminados;

"Restablecer ajustes de red": restablece todos los ajustes de red a sus valores predeterminados;

"Restablecer datos de fábrica": restablece todo el sistema y borra por completo todos los datos almacenados;

Desactivar las aplicaciones que tengan privilegios de administrador:

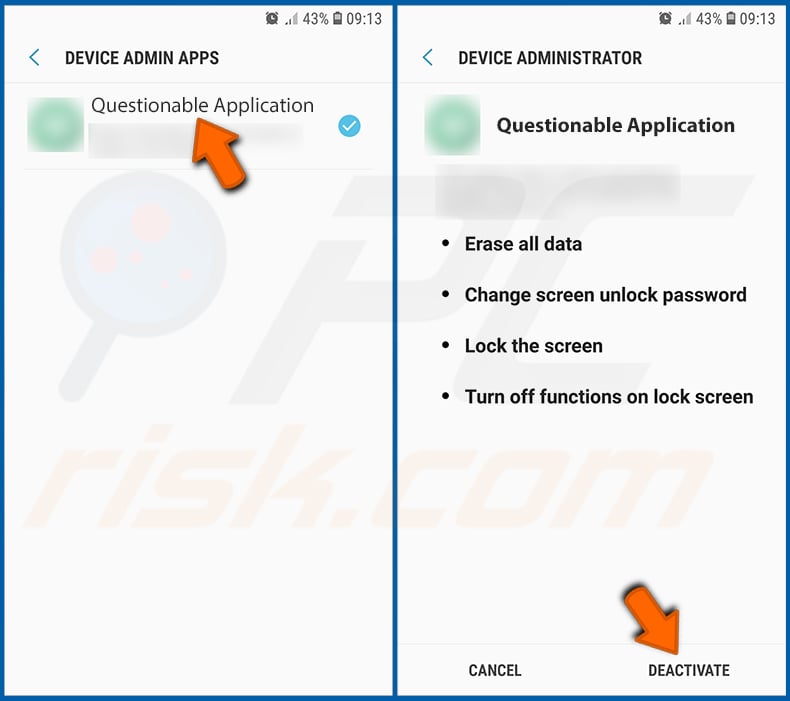

Si una aplicación maliciosa obtiene privilegios de administrador, puede dañar gravemente el sistema. Para mantener el dispositivo lo más seguro posible debería comprobar siempre qué aplicaciones tienen dichos privilegios y desactivar las que no deberían.

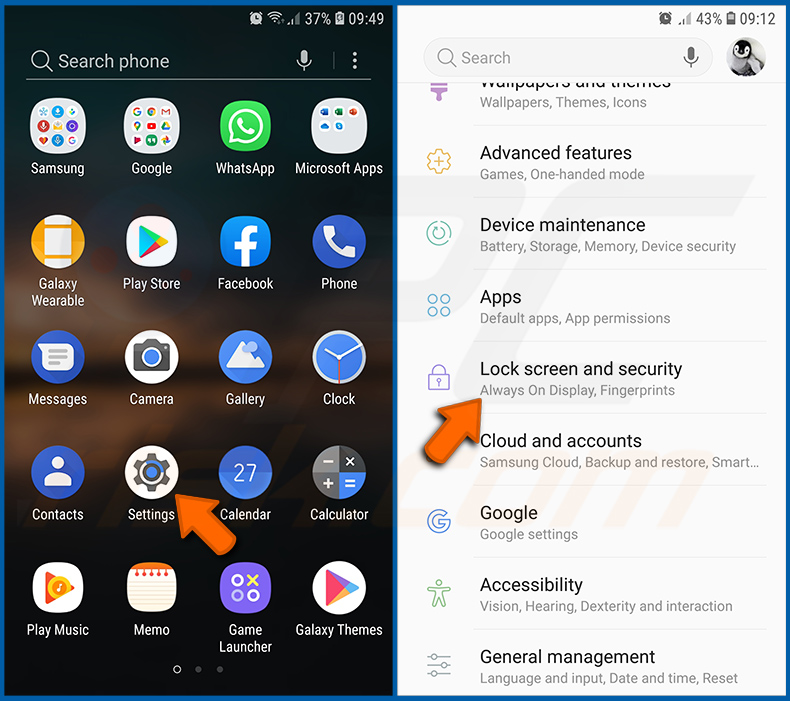

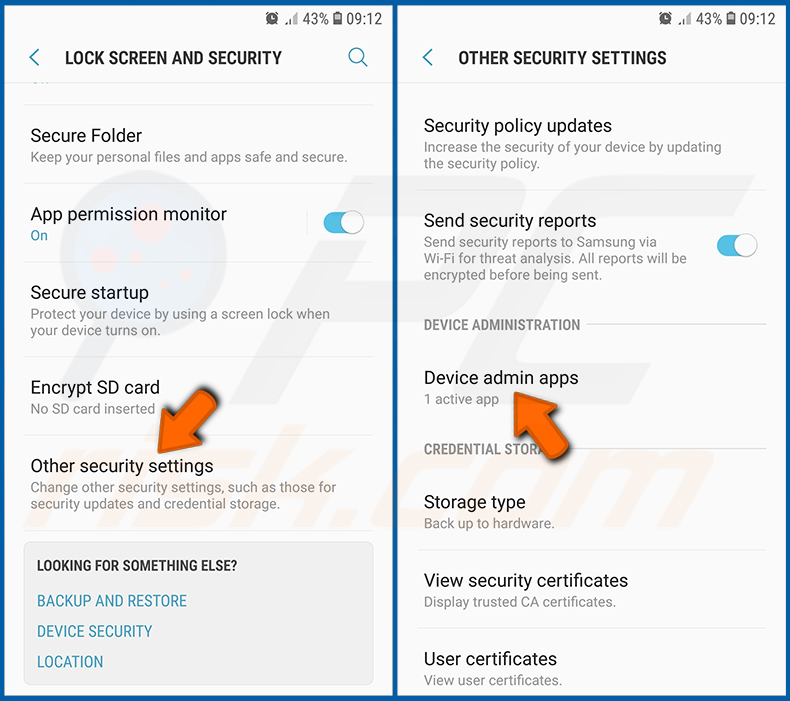

Vaya a "Ajustes", desplácese hacia abajo hasta que vea "Pantalla de bloqueo y seguridad" y tóquelo.

Desplácese hacia abajo hasta que vea "Otros ajustes de seguridad", tóquelo y, a continuación, toque "Aplicaciones de administrador del dispositivo".

Identifique las aplicaciones que no deberían tener privilegios de administrador, tóquelas y, a continuación, toque "DESACTIVAR".

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Remo, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Cuando se trata de una infección de malware Remo en su dispositivo, una posible solución es formatear su dispositivo de almacenamiento. Sin embargo, es esencial tener en cuenta que esto resultará en el borrado completo de todos los datos del dispositivo. Como alternativa al formateo, puede utilizar un software antivirus de confianza como Combo Cleaner para intentar eliminar el malware.

¿Cuáles son los principales problemas que puede causar el malware?

Los programas maliciosos pueden poner en peligro sus datos personales y financieros confidenciales, lo que puede dar lugar al robo de su identidad y a perjuicios económicos. Además, puede alterar el funcionamiento normal de su dispositivo, provocando caídas del sistema, ralentización del rendimiento y daños en los datos. Los programas maliciosos más avanzados pueden incluso bloquearle el acceso a sus archivos, exigiendo un pago por su liberación, lo que provoca la pérdida de datos y extorsión financiera.

¿Cuál es el objetivo del malware Remo?

El objetivo de Remo es robar información confidencial, como credenciales de acceso y datos personales, de aplicaciones bancarias y monederos de criptomonedas. Para ello, explota el servicio de accesibilidad y supervisa los campos de entrada de texto. Además, Remo puede capturar los contactos almacenados en el dispositivo infectado.

¿Cómo se infiltró el malware Remo en mi dispositivo?

El malware Remo entra en los dispositivos de forma engañosa a través de sitios web falsos que se asemejan a páginas de Binance. Los ciberdelincuentes utilizan estos sitios para ofrecer descargas que, sin que los usuarios lo sepan, contienen Remo. Las sospechas apuntan a que al menos otros dos sitios podrían estar implicados en su propagación. Los delincuentes envían enlaces a estos sitios fraudulentos a través de mensajes de texto o aplicaciones de mensajería para engañar a los usuarios y que descarguen el malware.

¿Me protegerá Combo Cleaner del malware?

Sin duda, Combo Cleaner es capaz de detectar y eliminar la mayoría del malware conocido. Sin embargo, algunos programas maliciosos escurridizos pueden ser difíciles de identificar, por lo que es aconsejable realizar un análisis completo del sistema para asegurarse de capturar cualquier amenaza potencial.

▼ Mostrar discusión.