Cómo identificar correos falsos como el de la estafa "Lambda Ransomware"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de estafa es el bulo "Lambda Ransomware"?

Tras un análisis, se ha determinado que este correo electrónico es un intento fraudulento de engañar a los usuarios afirmando falsamente que sus ordenadores están infectados con un ransomware y que sus archivos han sido cifrados. Los estafadores que orquestan esta estafa intentan seducir a los destinatarios para que paguen un rescate a cambio de restaurar supuestamente el acceso a sus archivos.

Más información sobre la estafa por correo electrónico "Lambda Ransomware"

El correo electrónico afirma que todos los archivos han sido cifrados y robados, y que el destinatario debe seguir las instrucciones proporcionadas para recuperar sus datos. Los estafadores, que se identifican como responsables del ransomware Lambda, afirman tener un interés exclusivamente comercial y garantizan la devolución de los archivos ofreciendo descifrar uno de forma gratuita.

Para recuperar el acceso, se indica al destinatario que envíe 2.800 dólares en BTC o ETH a las direcciones de criptomoneda especificadas. El mensaje advierte de que no se debe intentar restaurar los archivos de forma independiente, ya que podría dañarse la clave privada y perderse datos. Se desaconseja encarecidamente la interferencia de terceros, con la amenaza de que se considere una estafa.

Es crucial reconocer que no hay cifrado ni robo de archivos. Se trata más bien de un intento de explotar el miedo y la coacción para obtener beneficios económicos. En esencia, el correo electrónico es una estratagema engañosa destinada a manipular a las personas para que realicen pagos injustificados bajo falsos pretextos. La vigilancia y el escepticismo son fundamentales para protegerse de este tipo de estafas.

Es importante señalar que recuperar las criptomonedas enviadas como parte de una estafa es extremadamente difícil y, en muchos casos, casi imposible. Las transacciones de criptomoneda están diseñadas para ser irreversibles. Una vez enviados los fondos, suelen desaparecer para siempre.

| Nombre | Esrafa por correo electrónico "Lambda Ransomware" |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Afirmación falsa | Los archivos han sido encriptados por el ransomware |

| Dirección de la criptomoneda del ciberdelincuente | bc1qu0ywjzjjva5ag2qgmzf2r8q9qxg867f32h8v2x (BTC), 0xe0a1Bb3609D52837294605e7Bc598B7a1A943bBE (ETH) |

| Disfraz | Correo de los atacantes |

| Síntomas | Compras online no autorizadas, cambio de contraseñas de cuentas online, robo de identidad, acceso ilegal al ordenador. |

| Métodos de distribución | Correos electrónicos engañosos, anuncios emergentes en línea falsos, técnicas de envenenamiento de motores de búsqueda, dominios mal escritos. |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Correos electrónicos de estafa similares en general

Los correos electrónicos fraudulentos suelen tener características comunes, como la comunicación no solicitada, el lenguaje urgente o amenazador, las solicitudes de información personal o financiera, el uso de saludos genéricos, los errores ortográficos y gramaticales y las direcciones de correo electrónico o enlaces sospechosos.

Estos elementos pretenden manipular a los destinatarios para que realicen acciones precipitadas, como facilitar información confidencial o efectuar pagos, creando una falsa sensación de urgencia o importancia. Algunos ejemplos de correos electrónicos de este tipo son "Apple Security Releases", "Security Info Was Added" y "DHL - Outstanding Payment".

Los ciberdelincuentes pueden utilizar el correo electrónico como herramienta no sólo para extraer dinero o información, sino también para distribuir programas maliciosos.

¿Cómo infectan los ordenadores las campañas de spam?

Los usuarios pueden infectar involuntariamente sus ordenadores a través de ataques basados en el correo electrónico cuando éste contiene enlaces o archivos maliciosos (adjuntos). Al hacer clic en los enlaces maliciosos de los correos electrónicos, los usuarios pueden acceder a sitios web que alojan programas maliciosos o provocar descargas no autorizadas (drive-by downloads) maliciosas.

Los archivos maliciosos que contienen los correos electrónicos a menudo se disfrazan de documentos inofensivos, como facturas o notificaciones de envío, ocultando su naturaleza dañina. Estos adjuntos engañosos pueden ser archivos aparentemente inocuos, como documentos de MS Office o PDF, archivos JavaScript o ejecutables.

Cuando los usuarios abren estos archivos adjuntos, desencadenan involuntariamente la ejecución de programas maliciosos en sus sistemas. Sin embargo, el acto de abrir archivos no siempre conduce a infecciones informáticas. Con frecuencia, son necesarias acciones adicionales, como habilitar macrocomandos dentro de los documentos, para que el malware se infiltre con éxito en los ordenadores.

¿Cómo evitar la instalación de programas maliciosos?

Sea prudente con los mensajes de correo electrónico, sobre todo si proceden de fuentes desconocidas o dudosas. Absténgase de hacer clic en enlaces o descargar archivos adjuntos en correos electrónicos que levanten sospechas. Mantenga al día el sistema operativo y los programas instalados instalando actualizaciones con regularidad.

Emplee software de seguridad fiable y absténgase de descargar software pirata o herramientas no oficiales diseñadas para eludir la activación. Cuando obtenga aplicaciones y archivos, opte por sitios y tiendas de aplicaciones oficiales para garantizar la credibilidad y la seguridad. Evite interactuar con anuncios, ventanas emergentes y enlaces de sitios web dudosos para minimizar el riesgo de encontrarse con amenazas potenciales.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Texto que aparece en el correo electrónico "Lambda Ransomware":

Subject: *URGENT NOTICE!!! System Files Encrypted!!!

Lambda Ransomware[+] What's happened?

All your files are encrypted and stolen, but you need to follow our instructions. otherwise, you cant return your data (NEVER).[+] What guarantees?

Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will not cooperate with us. Its not in our interests.

To check the ability of returning files, we decrypt one file for free. That is our guarantee.

If you will not cooperate with our service - for us, its does not matter. But you will lose your time and data, cause just we have the private key. time is much more valuable than money.[+] Instructions:

a) Send a $2,800 BTC or ETH to the bellow addresses

b) BTC: bc1qu0ywjzjjva5ag2qgmzf2r8q9qxg867f32h8v2x

c) ETH : 0xe0a1Bb3609D52837294605e7Bc598B7a1A943bBE!!! DANGER !!!

DON'T try to change files by yourself, DON'T use any third party software for restoring your data or antivirus/edr solutions - its may entail damage of the private key and, as result, The Loss all data.

SPEAK for yourself. Since no one else has the private key, any interfere of third party companies/individuals is tantamount to scamming you.

ONE MORE TIME: Its in your interests to get your files back. From our side, we (the best specialists) make everything for restoring, but please should not interfere.

!!! !!! !!!

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Bulo "Lambda Ransomware"?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

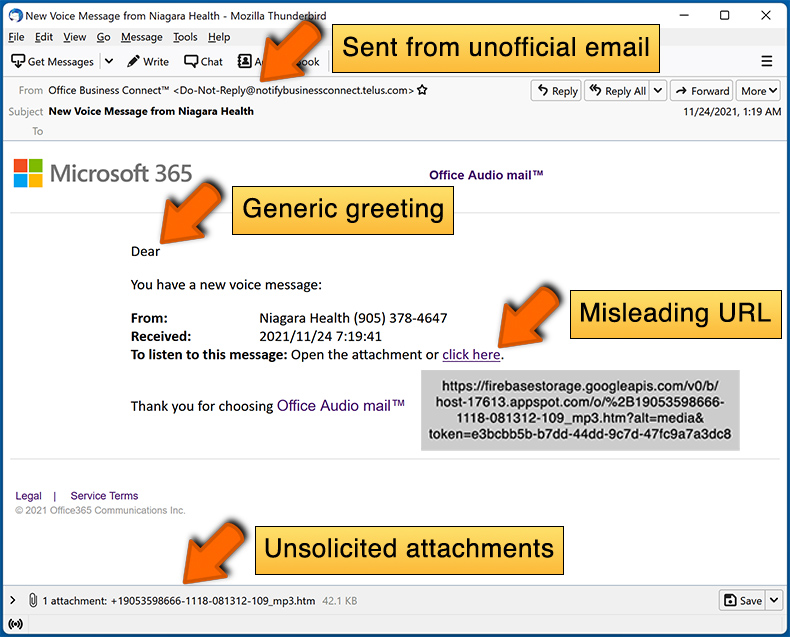

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los delincuentes envían correos idénticos a miles de destinatarios, previendo que alguien será engañado. Estos correos spam carecen de una orientación específica.

He facilitado mis datos personales al ser engañado por este correo electrónico, ¿qué debo hacer?

Si ha compartido las credenciales de una cuenta, debe cambiar inmediatamente todas las contraseñas. En caso de divulgar información personal adicional, como datos de tarjetas de crédito o DNI, se recomienda ponerse en contacto con las autoridades pertinentes lo antes posible.

He descargado y abierto un archivo adjunto a un correo electrónico, ¿está infectado mi ordenador?

La probabilidad de que su ordenador esté infectado depende del tipo de archivo que haya descargado y abierto. Si se trata de un archivo ejecutable, el riesgo de infección es mayor. Sin embargo, en el caso de archivos de documentos como .pdf o .doc, el riesgo puede ser menor, ya que estos formatos suelen requerir acciones adicionales para ejecutar código malicioso.

¿Han pirateado realmente mi ordenador?

No, las afirmaciones relativas al cifrado de archivos y la infección del ordenador son falsas.

He enviado criptomoneda a la dirección presentada en dicho correo electrónico, ¿puedo recuperar mi dinero?

Recuperar la criptomoneda enviada en respuesta a un correo electrónico fraudulento es muy difícil y, en la mayoría de los casos, poco probable. Las transacciones de criptomoneda suelen ser irreversibles.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

El mero hecho de abrir un correo electrónico no supone ninguna amenaza. Los ordenadores sólo pueden infectarse al abrir archivos o enlaces.

¿Elimina Combo Cleaner las infecciones de malware presentes en los archivos adjuntos a los correos electrónicos?

Combo Cleaner puede identificar y erradicar un amplio espectro de infecciones de malware conocidas. Es esencial reconocer que las formas avanzadas de malware a menudo se incrustan profundamente en la arquitectura del sistema. Por lo tanto, es imprescindible realizar un análisis exhaustivo del sistema para garantizar la detección y eliminación completa de las amenazas.

▼ Mostrar discusión.