Cómo eliminar el malware Ov3r_Stealer del sistema operativo

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué tipo de malware es Ov3r_Stealer?

Ov3r_Stealer es el nombre de un malware que roba información. El objetivo principal de este programa son las credenciales de inicio de sesión y las carteras de criptomonedas. Hay indicios que sugieren que Ov3r_Stealer podría estar basado en el ladrón de datos Phemedrone. Se ha observado que Ov3r_Stealer se propaga a través de publicidad en Facebook centrada en ofertas de trabajo.

Resumen del malware Ov3r_Stealer

Ov3r_Stealer se infiltra en los sistemas siguiendo una cadena de infección de varias etapas (descritas a continuación). Después de que el malware establece su persistencia, comienza a recopilar datos relevantes del dispositivo (por ejemplo, detalles del hardware y del sistema, geolocalización, etc.). El stealer utiliza Telegram para su C&C (Mando y Contro).

Ov3r_Stealer busca adquirir las credenciales de inicio de sesión y otra información relacionada con las carteras de criptomonedas. El programa también pretende exfiltrar Microsoft Word y Excel, así como archivos de texto plano. También recopila datos asociados a clientes de mensajería y FTP (File Transfer Protocol).

La lista de objetivos más extensa de Ov3r_Stealer se refiere a las extensiones del navegador, e incluye docenas de gestores de contraseñas y complementos relacionados con las criptomonedas (lista completa). La información almacenada en los navegadores también es de interés para este malware. Puede extraer y filtrar cookies de Internet, rellenos automáticos, contraseñas y datos de tarjetas de crédito. El contenido robado se envía entonces al canal de C&C de los atacantes.

Es pertinente mencionar que los desarrolladores de malware suelen mejorar su software y sus técnicas. Por tanto, las posibles variantes futuras de Ov3r_Stealer podrían contar con capacidades y funciones adicionales o diferentes.

En resumen, la presencia de software como Ov3r_Stealer en los dispositivos puede provocar graves problemas de privacidad, pérdidas económicas y robo de identidad.

| Nombre | Virus "Ov3r_Stealer" |

| Tipo de amenaza | Troyano, stealer, virus ladrón de contraseñas, malware bancario, spyware. |

| Nombres de detección | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.70761667), ESET-NOD32 (Win64/Agent.DFY), Kaspersky (Trojan.Win64.Agentb.kxjc), Microsoft (Trojan:Win32/Tnega!MSR), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer ocultos, por lo que no se aprecian síntomas particulares en una máquina infectada. |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, "cracks" de software. |

| Daños | Robo de contraseñas e información bancaria, suplantación de identidad, incorporación del ordenador de la víctima a una botnet. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de malware similares

Hemos investigado innumerables muestras de malware; Nightingale, Rage y GoStealer son sólo algunos de nuestros artículos más recientes sobre stealers. Los programas maliciosos que tienen como objetivo los datos pueden buscar una amplia gama de información o sólo detalles específicos. El robo de datos y el rastreo son características estándar de varios tipos de malware.

Hay que subrayar que, independientemente de cómo opere un programa malicioso, su presencia en un sistema amenaza la seguridad del dispositivo y del usuario. Por lo tanto, todas las amenazas deben eliminarse inmediatamente tras su detección.

¿Cómo se infiltró Ov3r_Stealer en mi ordenador?

La comunidad de ciberseguridad ha descubierto muchos seudónimos utilizados por los delincuentes vinculados a Ov3r_Stealer. Asimismo, se ha hablado de este stealer en múltiples plataformas frecuentadas por hackers. En el momento de escribir estas líneas, la exclusividad de este malware no es definitiva.

Como se mencionó en la introducción, los orígenes conocidos de las infecciones de Ov3r_Stealer son anuncios relacionados con ofertas de trabajo en la plataforma de medios sociales Facebook. Tanto la fase inicial como las posteriores de la infección presentan variaciones.

El anuncio engañoso podría llevar a las víctimas a abrir una URL de entrega de contenidos de Discord, desencadenando así la cadena de infección. Alternativamente, los anuncios de Facebook podrían promocionar un documento PDF infeccioso - esta cadena se basa en varias URL maliciosas y un archivo DocuSign falso.

Las etapas posteriores pueden implicar un supuesto binario del Panel de Control de Windows que oculta un script de PowerShell que, al ejecutarse, descarga Ov3r_Stealer como tres archivos de GitHub. Sin embargo, estos archivos podrían acabar en los sistemas de las víctimas a través de un proceso diferente.

La cadena puede basarse en varios programas loader, que a su vez utilizan HTML smuggling (infiltración de código malicioso a través de archivos HTML), SVG smuggling (infiltración de contenido a través de archivos SVG incrustados en JavaScript) y archivos LNK (accesos directos de Windows) que camuflan ejecutables virulentos.

Estas etapas del loader se infiltran en los tres archivos: "WerFaultSecure.exe" (un ejecutable legítimo de Windows), "Wer.dll" y "Secure.pdf" (los nombres de los archivos pueden variar). La técnica de carga lateral de DLL -en la que el mecanismo de orden de búsqueda de DLL de Windows ejecuta la carga maliciosa aprovechando una aplicación legítima- se utiliza para finalizar la infección.

Por lo tanto, en lugar de "WerFaultSecure.exe", se ejecuta "Wer.dll". Mientras que "Secure.pdf" contiene código malicioso para que se cargue "Wer.dll". Esta etapa culmina con la instalación de Ov3r_Stealer. Cabe destacar que otros métodos podrían ser utilizados para proliferar e infiltrar este stealer en los sistemas.

Por lo general, los ciberdelincuentes utilizan el phishing y la ingeniería social para difundir programas maliciosos. El software malicioso suele camuflarse o incluirse en un paquete con contenido ordinario. Los archivos virulentos vienen en varios formatos, por ejemplo, ejecutables (.exe, .run, etc.), archivos comprimidos (ZIP, RAR, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc.

Entre las técnicas de proliferación más utilizadas se encuentran: drive-by downloads (descargas furtivas/engañosas), adjuntos/enlaces maliciosos en spam (p. ej., correos electrónicos, DM/PM, publicaciones en redes sociales, etc.), malvertising, estafas en línea, canales de descarga dudosos (p. ej., freeware y sitios web de terceros, redes de intercambio Peer-to-Peer, etc.), programas/medios pirateados, herramientas ilegales de activación de software ("cracks") y actualizaciones falsas.

Además, algunos programas maliciosos pueden autoinstalarse a través de redes locales y dispositivos de almacenamiento extraíbles (por ejemplo, discos duros externos, memorias USB, etc.).

¿Cómo evitar la instalación de programas maliciosos?

Le recomendamos encarecidamente que tenga cuidado al navegar, ya que los contenidos fraudulentos y peligrosos en línea suelen parecer auténticos e inocuos. Tenga cuidado con los correos electrónicos/mensajes entrantes y no abra los archivos adjuntos o enlaces que encuentre en correos dudosos, ya que pueden ser maliciosos.

Además, descargue sólo de fuentes oficiales y verificadas. Otra recomendación es activar y actualizar el software utilizando funciones/herramientas proporcionadas por desarrolladores legítimos, ya que las obtenidas de terceros pueden contener malware.

Debemos insistir en que tener instalado y mantener actualizado un antivirus de confianza es esencial para la integridad del dispositivo y la seguridad del usuario. Los programas de seguridad deben utilizarse para realizar análisis periódicos del sistema y eliminar las amenazas detectadas. Si cree que su ordenador ya está infectado, le recomendamos que ejecute un análisis con Combo Cleaner para eliminar automáticamente el malware infiltrado.

Software objetivo del malware Ov3r_Stealer;

Software de mensajería:

Discord

Clientes FTP:

FileZilla

Extensiones de autenticación y gestión de contraseñas para navegadores:

Aegis Authenticator, Authy, Avira Password Manager, Bitwarden, Browserpass, CommonKey, Dashlane, Duo Mobile, EOS Authenticator, FreeOTP, Google Authenticator, KeePass, KeePassXC, Keeper, LastPass Authenticator, Microsoft Authenticator, Myki, NordPass, Norton Password Manager, OTP Auth, RoboForm, Secure Password, Splikity, Trezor Password Manager, Zoho Vault.

Criptocarteras y extensiones de navegador relacionadas con las criptomonedas:

Airbitz, Atomic, BinanceChain, Bitbox, Bread (BRD), Byone, Bytecoin, Coin98, Coinomi, Copay, Edge, Electrum, Exodus, GreenAddress, Guarda, ICONex, iWallet, Jaxx Liberty, Keplr, KHC, Ledger, MetaMask, Metawallet, MEW CX, Mycelium, NeoLine, OneKey, Samourai, Sollet, Terra Station, TezBox, Trezor, TronLink, Trust, Wombat, YubiKey

Captura de pantalla de un falso anuncio de Facebook utilizado para propagar Ov3r_Stealer:

Captura de pantalla de la cuenta falsa de Facebook utilizada para publicar el anuncio malicioso:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú de acceso rápido:

- ¿Qué es Ov3r_Stealer?

- PASO 1. Eliminación manual del malware Ov3r_Stealer.

- PASO 2. Comprobar si su ordenador está libre de virus.

¿Cómo eliminar malware manualmente?

La eliminación manual de malware es una tarea complicada - normalmente es mejor dejar que los programas antivirus o anti-malware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Combo Cleaner.

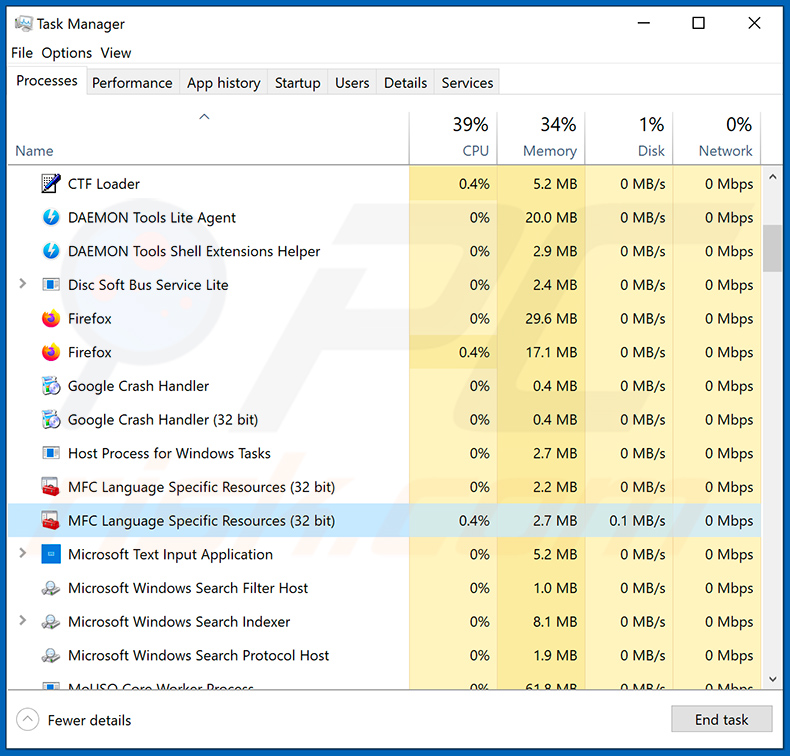

Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. He aquí un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

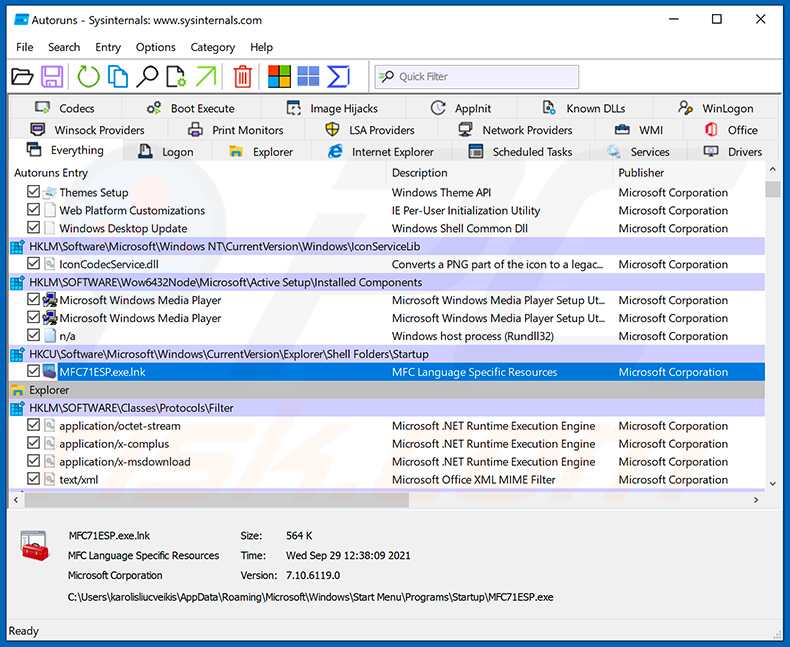

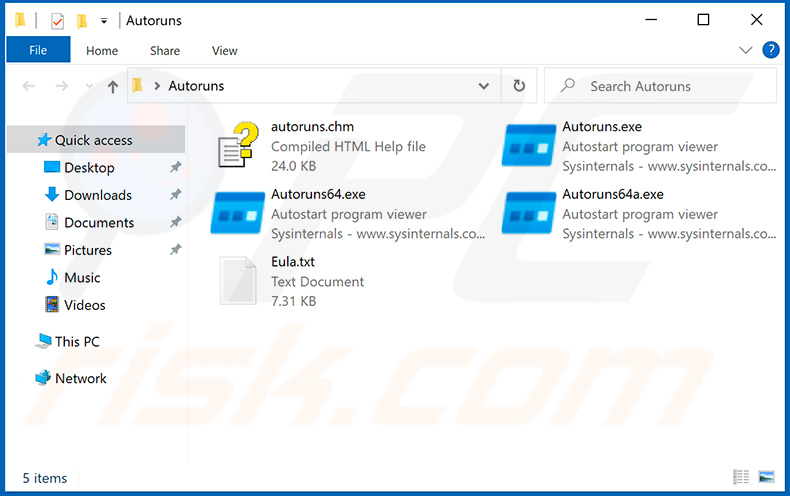

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargar un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

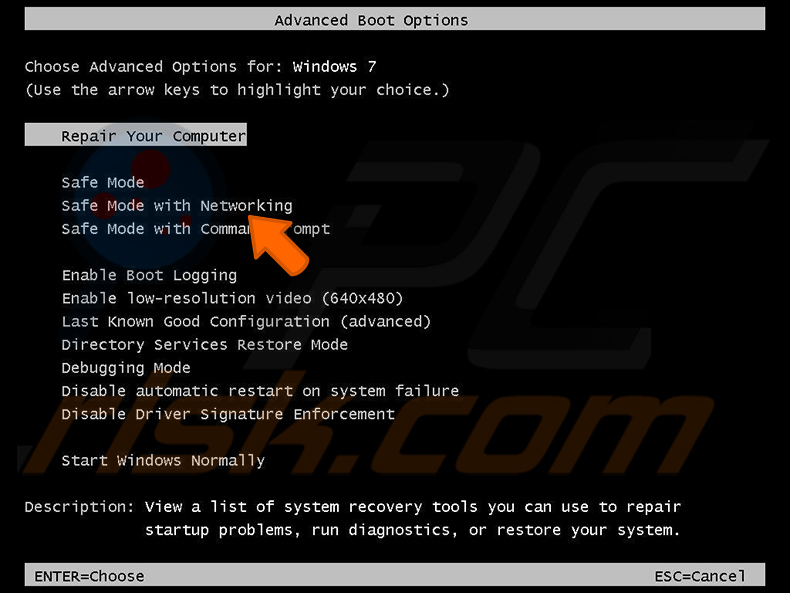

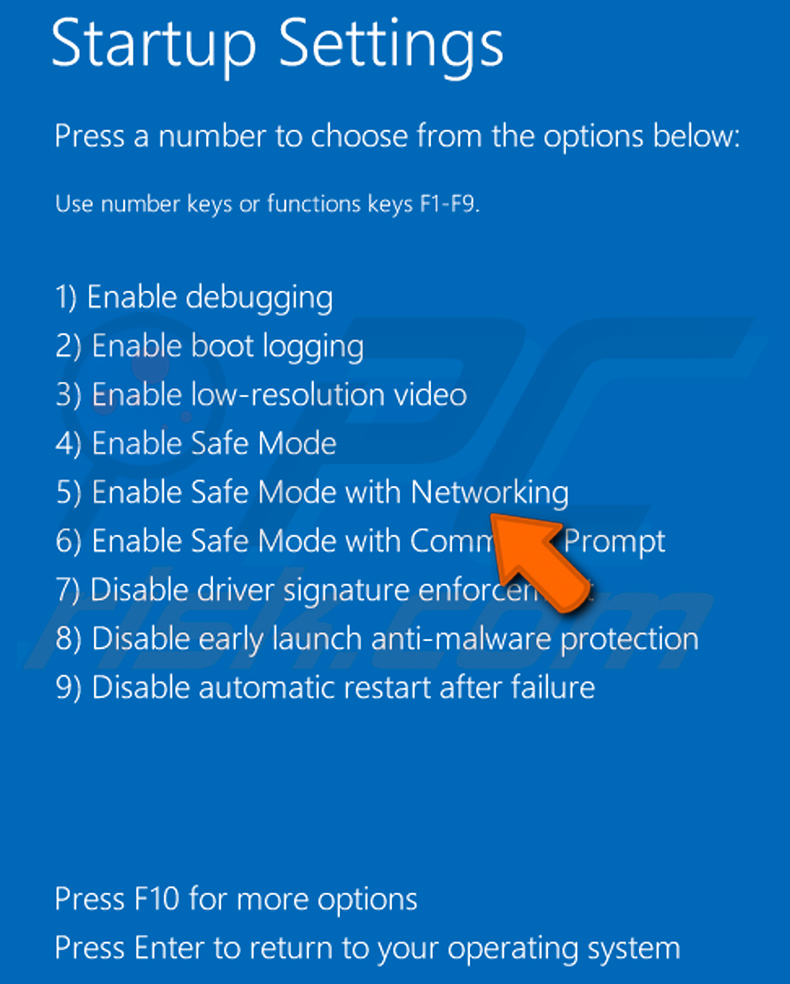

Reiniciar su ordenador en Modo Seguro:

Reiniciar su ordenador en Modo Seguro:

Usuarios de Windows XP y Windows 7: Inicie su ordenador en Modo Seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que aparezca el menú de opciones avanzadas de Windows y, a continuación, seleccione Modo seguro con funciones de red en la lista.

Vídeo que demuestra cómo iniciar Windows 7 en "Modo seguro con funciones de red":

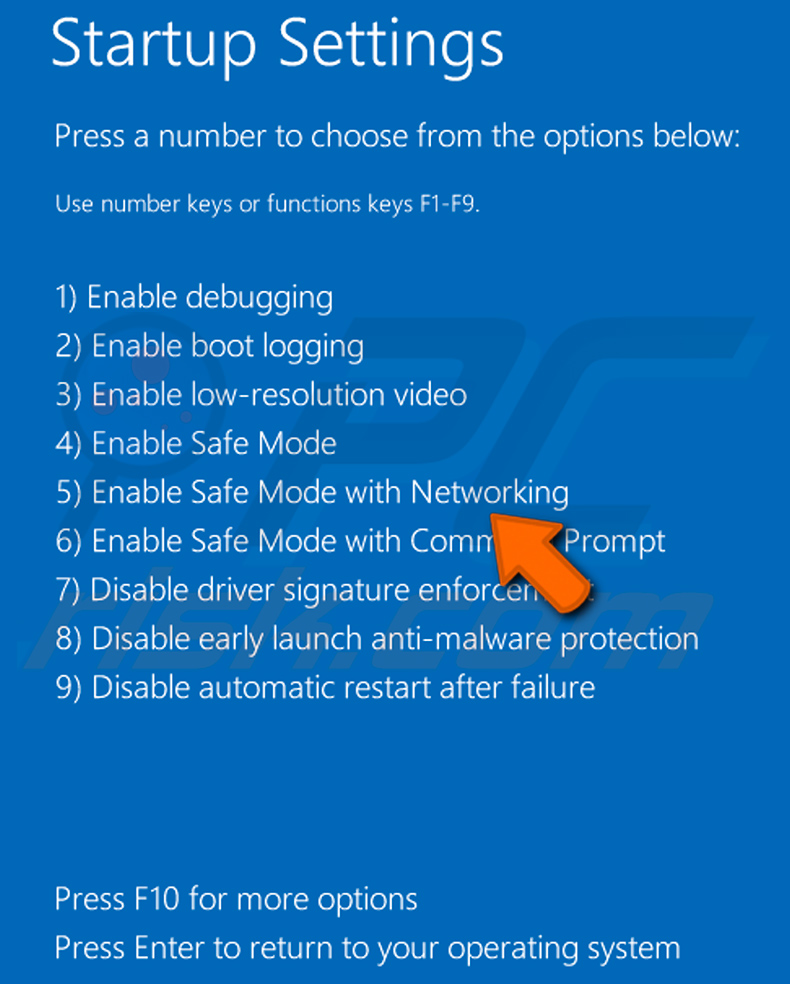

Usuarios de Windows 8: Iniciar Windows 8 en Modo seguro con funciones de red - Vaya a la pantalla de inicio de Windows 8, escriba Avanzado, en los resultados de la búsqueda seleccione Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta "Configuración general del PC", seleccione Inicio avanzado.

Haga clic en el botón "Reiniciar ahora". Su ordenador se reiniciará en el "Menú de opciones avanzadas de inicio". Haga clic en el botón "Solucionar problemas" y, a continuación, en el botón "Opciones avanzadas". En la pantalla de opciones avanzadas, haga clic en "Configuración de inicio".

Haga clic en el botón "Reiniciar". Su PC se reiniciará en la pantalla de Configuración de inicio. Pulse F5 para arrancar en Modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 8 en "Modo seguro con funciones de red":

Usuarios de Windows 10: Haga clic en el logotipo de Windows y seleccione el icono de Encendido. En el menú que se abre, haga clic en "Reiniciar" mientras mantiene pulsada la tecla "Mayús" del teclado. En la ventana "elegir una opción" haga clic en "Solucionar problemas", a continuación seleccione "Opciones avanzadas".

En el menú de opciones avanzadas seleccione "Configuración de inicio" y haga clic en el botón "Reiniciar". En la siguiente ventana pulse la tecla "F5" de su teclado. Esto reiniciará su sistema operativo en modo seguro con funciones de red.

Vídeo que demuestra cómo iniciar Windows 10 en "Modo seguro con funciones de red":

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

Extraer el archivo descargado y ejecutar el archivo Autoruns.exe.

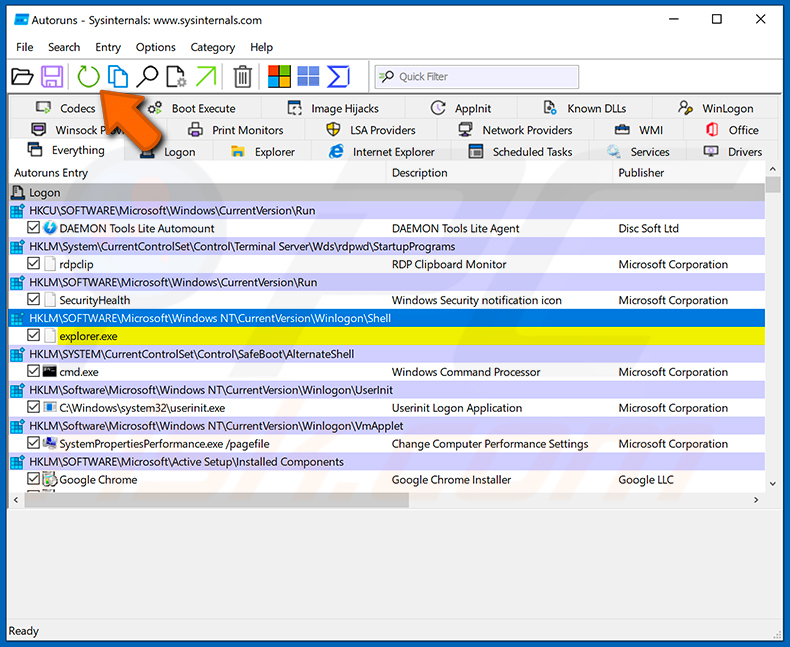

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

En la aplicación Autoruns, haga clic en "Opciones" en la parte superior y desmarque las opciones "Ocultar ubicaciones vacías" y "Ocultar entradas de Windows". Tras este procedimiento, haga clic en el icono "Actualizar".

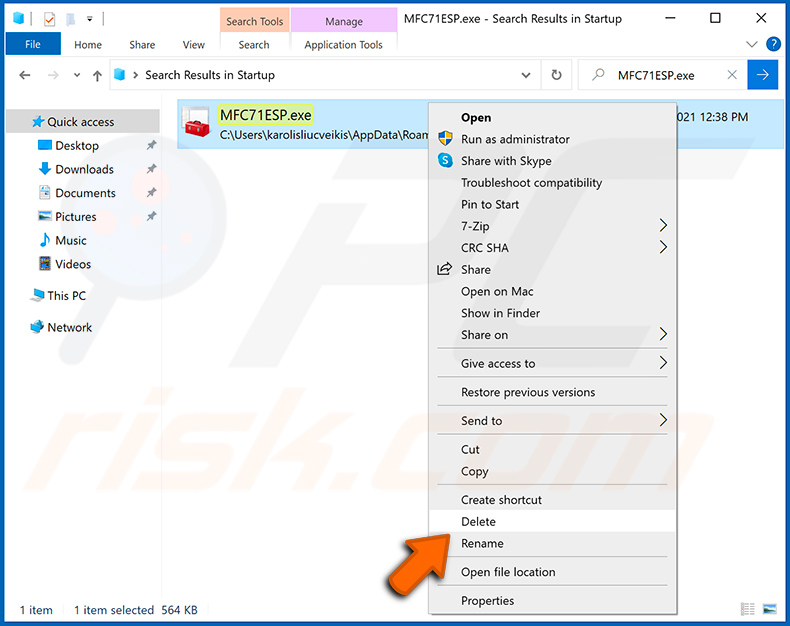

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

Revisar la lista proporcionada por la aplicación Autoruns y localizar el archivo de malware que desea eliminar.

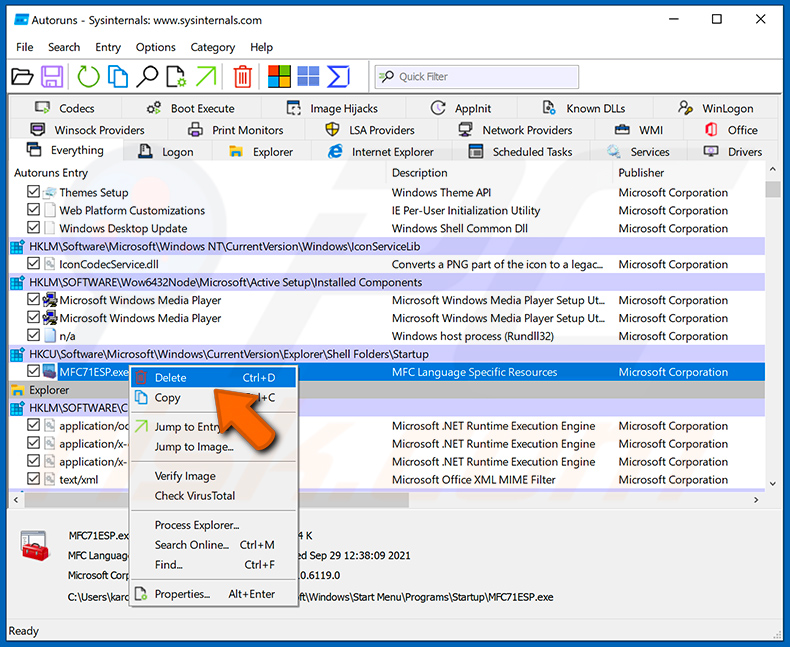

Anote su ruta completa y su nombre. Tenga en cuenta que algunos programas maliciosos ocultan nombres de procesos bajo nombres de procesos legítimos de Windows. En esta fase, es muy importante evitar eliminar archivos del sistema. Una vez localizado el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija "Eliminar".

Después de eliminar el malware a través de la aplicación Autoruns (esto garantiza que el malware no se ejecutará automáticamente en el siguiente inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrese de activar los archivos y carpetas ocultos antes de continuar. Si encuentra el nombre de archivo del malware, asegúrese de eliminarlo.

Reinicie el ordenador en modo normal. Al seguir estos pasos se debería eliminar el malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no dispone de estos conocimientos, deje la eliminación de malware en manos de programas antivirus y antimalware.

Es posible que estos pasos no funcionen con infecciones avanzadas de malware. Como siempre, es mejor prevenir la infección que intentar eliminar el malware más tarde. Para mantener el ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus. Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Combo Cleaner.

Preguntas frecuentes (FAQ)

Mi ordenador está infectado con el malware Ov3r_Stealer, ¿debo formatear mi dispositivo de almacenamiento para deshacerme de él?

Rara vez es necesario formatear los dispositivos para eliminar el malware.

¿Cuáles son los mayores problemas que puede causar el malware Ov3r_Stealer?

Los peligros que plantea una infección dependen de las funcionalidades del malware y de los objetivos de los ciberdelincuentes. Ov3r_Stealer es un programa de robo de datos que se centra principalmente en las credenciales de inicio de sesión y las carteras de criptomonedas. Normalmente, este tipo de infecciones pueden provocar graves problemas de privacidad, pérdidas económicas e incluso el robo de identidad.

¿Cuál es el propósito del malware Ov3r_Stealer?

El malware se utiliza principalmente con fines lucrativos. Sin embargo, los atacantes también pueden buscar divertirse, llevar a cabo venganzas personales, interrumpir procesos (por ejemplo, sitios, servicios, empresas, etc.), participar en hacktivismo y lanzar ataques con motivaciones políticas/geopolíticas.

¿Cómo se infiltró el malware Ov3r_Stealer en mi ordenador?

Se ha observado que Ov3r_Stealer se propaga a través de anuncios maliciosos relacionados con el trabajo en Facebook. Sin embargo, es posible que también se utilicen otras técnicas para hacer proliferar este stealer.

Aparte de la publicidad maliciosa, el malware se distribuye habitualmente a través de drive-by downloads, spam (p. ej., correos electrónicos, PM/DM, publicaciones en redes sociales, etc.), estafas en línea, canales de descarga poco fiables (p. ej., freeware y sitios web gratuitos de alojamiento de archivos, redes de intercambio P2P, etc.), herramientas ilegales de activación de software ("clase") y actualizaciones falsas. Algunos programas maliciosos pueden incluso autopropagarse a través de redes locales y dispositivos de almacenamiento extraíbles.

¿Me protegerá Combo Cleaner del malware?

Sí, Combo Cleaner puede detectar y eliminar prácticamente todas las infecciones de malware conocidas. Tenga en cuenta que es crucial realizar un análisis completo del sistema, ya que el software malicioso de gama alta suele esconderse en las profundidades de los sistemas.

▼ Mostrar discusión.