Cómo detectar correos electrónicos utilizados para distribuir programas maliciosos como "UNILEVER Email Virus"

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es el virus del correo electrónico UNILEVER?

El "virus del correo electrónico UNILEVER" está catalogado como una campaña de spam. Los estafadores envían mensajes de correo electrónico a cientos (o incluso miles) de personas con la esperanza de que algunas abran el archivo adjunto entregado. Existen muchas estafas similares, pero ésta se utiliza para propagar el virus LokiBot a través del archivo adjunto. Le recomendamos encarecidamente que ignore el mensaje y no abra el archivo adjunto.

Más información sobre la campaña de malware UNILEVER

Los ciberdelincuentes que están detrás del correo electrónico "UNILEVER Email Virus" afirman ser representantes de Unilever, una conocida empresa de bienes de consumo. Según el correo electrónico, fue enviado por Jon Strachan, vicepresidente de la cadena de suministro. Esta persona sí trabaja para esta empresa, sin embargo, ni él ni Unilever tienen nada que ver con esta estafa.

El correo electrónico detalla una factura y contiene un pedido adjunto. Como ya se ha mencionado, esta estafa por correo electrónico se utiliza para hacer proliferar el virus LokiBot, una infección informática (malware de tipo troyano) diseñada para recopilar información como contraseñas, inicios de sesión, etc. y también para rastrear datos como las pulsaciones de teclas.

Tener un ordenador infectado con un virus de este tipo puede acarrear graves problemas de privacidad, pérdidas económicas y otros problemas. Abrir el archivo adjunto presentado en el correo electrónico "UNILEVER Email Virus" conduce a la descarga/instalación de la infección de tipo troyano.

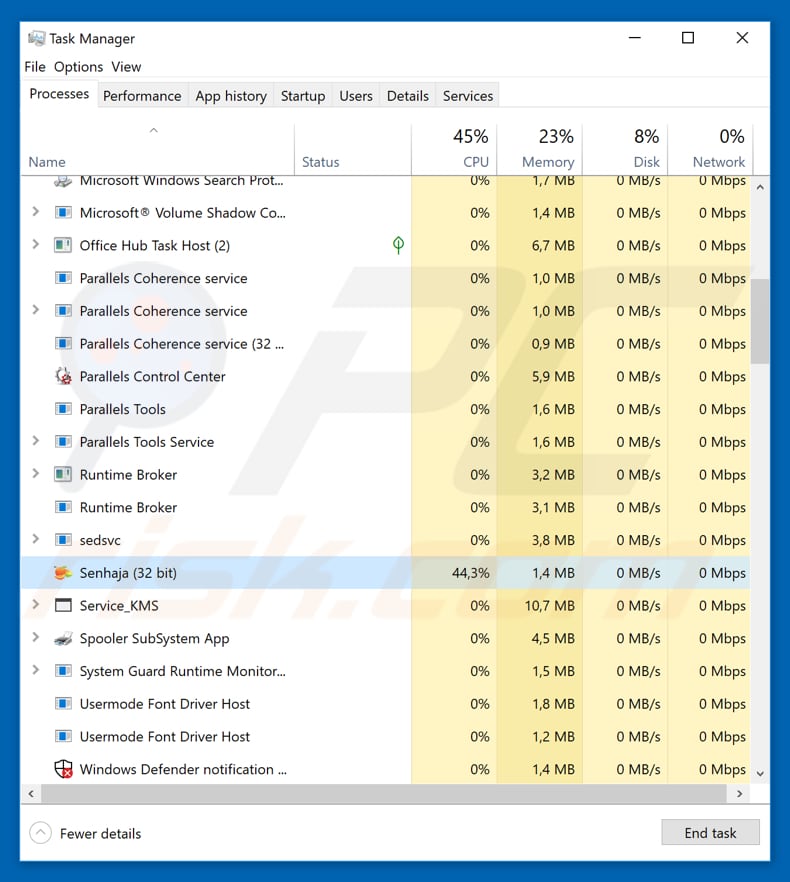

Si se instala, puede detectarse como el proceso "Senhaja" (32 o 64 bits) en el Administrador de tareas de Windows. Si recibe este correo electrónico, ignórelo y, por supuesto, no abra el archivo adjunto asociado.

| Nombre | UNILEVER spam |

| Tipo de amenaza | Troyano, virus ladrón de contraseñas, malware bancario, spyware. |

| Engaño | El correo electrónico contiene una solicitud de presupuesto, factura u otro documento. |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio, por lo que no hay síntomas particulares claramente visibles en una máquina infectada. |

| Carga útil | LokiBot |

| Métodos de distribución | Archivos adjuntos de correo electrónico infectados. |

| Daños | Robo de contraseñas, información bancaria y otra información sensible, usurpación de identidad, pérdida de datos. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Ejemplos de campañas malspam similares

Existen muchas campañas de este tipo utilizadas para estafar a los usuarios. Algunos ejemplos son American Express Email Virus, Apple Email Virus y IRS Email Virus.

Se utilizan diferentes estafas para hacer proliferar distintas infecciones informáticas (como Adwind, FormBook, TrickBot, Emotet, etc.), que suelen distribuirse a través de archivos adjuntos o enlaces web. Estos virus roban datos personales, por lo que recomendamos encarecidamente su eliminación inmediata.

¿Cómo infectó "UNILEVER Email Virus" mi ordenador?

Como la mayoría de las campañas de spam de este tipo, el virus sólo infecta los ordenadores cuando se abre el adjunto presentado y se da permiso para instalar el software falso. Los archivos adjuntos maliciosos suelen ser documentos de Microsoft Office, PDF, archivos comprimidos y archivos ejecutables.

Por ejemplo, si el archivo es un documento de MS Office, una vez abierto, solicita permiso para habilitar comandos de macros. Habilitarlos permite que se instale una infección informática. Tenga en cuenta que estos archivos adjuntos infectados no pueden causar ningún daño si no se abren.

¿Cómo evitar la instalación de programas maliciosos?

No abra nunca los archivos adjuntos de correos electrónicos recibidos de direcciones sospechosas o desconocidas, o si el mensaje no es específicamente relevante para usted. Los estafadores a menudo se esconden detrás de nombres de empresas conocidas, sin embargo, estos son sólo intentos de hacer que los correos electrónicos y los archivos adjuntos presentados parezcan legítimos.

La forma más eficaz de evitar las infecciones que proliferan a través de estos archivos adjuntos es simplemente ignorar el correo electrónico y no abrir el archivo. Además, tenga instalado un software antivirus o antiespía de confianza para mantener los ordenadores a salvo. Si ya ha abierto un archivo adjunto de "UNILEVER Email Virus", le recomendamos que ejecute un escaneado con Combo Cleaner para eliminar automáticamente el malware infiltrado.

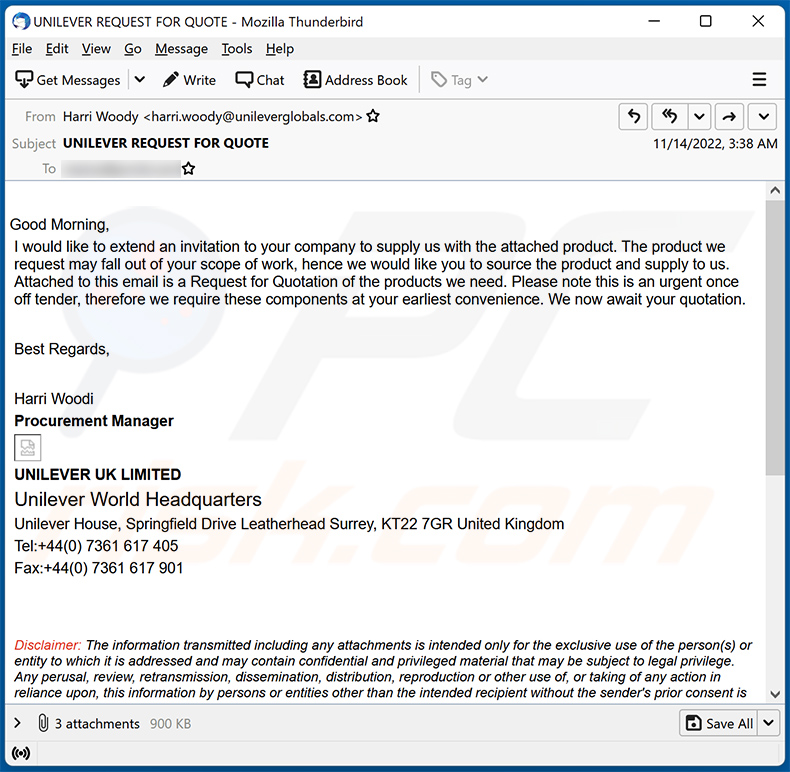

Texto presentado dentro de este correo spam:

Subject: UNILEVER REQUEST FOR QUOTE

Good Morning,

I would like to extend an invitation to your company to supply us with the attached product. The product we request may fall out of your scope of work, hence we would like you to source the product and supply to us. Attached to this email is a Request for Quotation of the products we need. Please note this is an urgent once off tender, therefore we require these components at your earliest convenience. We now await your quotation.

Best Regards,

Harri Woodi

Procurement Manager

UNILEVER UK LIMITED

Unilever World Headquarters

Unilever House, Springfield Drive Leatherhead Surrey, KT22 7GR United Kingdom+44(0) 7361 617 405

Fax:+44(0) 7361 617 901

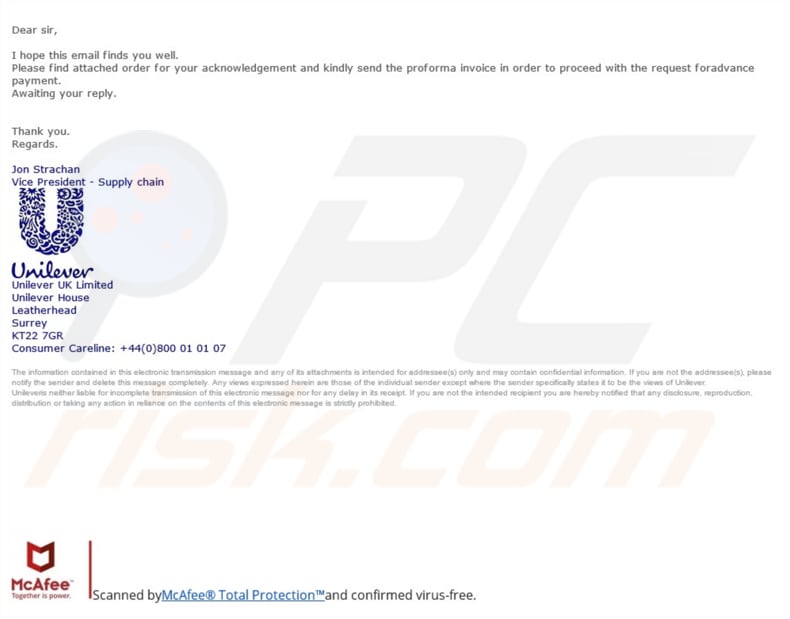

Otro ejemplo de correo spam con temática UNILEVER:

Texto presentado en el interior:

Subject: UNILEVER PURCHASE ORDER #091223 for acknowledgement

Dear sir,

I hope this email finds you well.

Please find attached order for your acknowledgement and kindly send the proforma invoice in order to proceed with the request foradvance payment.

Awaiting your reply.

Thank you.

Regards.

Jon Strachan

Vice President ñ Supply chain

Unilever UK Limited

Unilever House

Leatherhead

Surrey

KT22 7GR

Consumer Careline: +44(0)800 01 01 07The information contained in this electronic transmission message and any of its attachments is intended for addressee(s) only and may contain confidential information. If you are not the addressee(s), please notify the sender and delete this message completely. Any views expressed herein are those of the individual sender except where the sender specifically states it to be the views of Unilever.

Unileveris neither liable for incomplete transmission of this electronic message nor for any delay in its receipt. If you are not the intended recipient you are hereby notified that any disclosure, reproduction, distribution or taking any action in reliance on the contents of this electronic message is strictly prohibited.

Captura de pantalla de un proceso malicioso LokiBot en el Administrador de tareas (Senhaja (32 bits)):

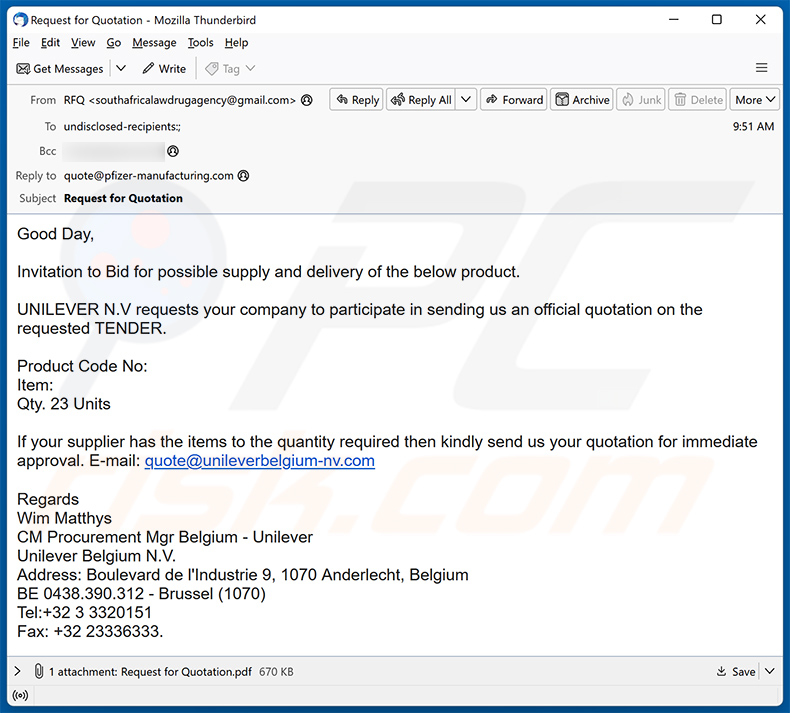

Otro ejemplo de correo spam con temática UNILEVER:

Texto presentado en el interior:

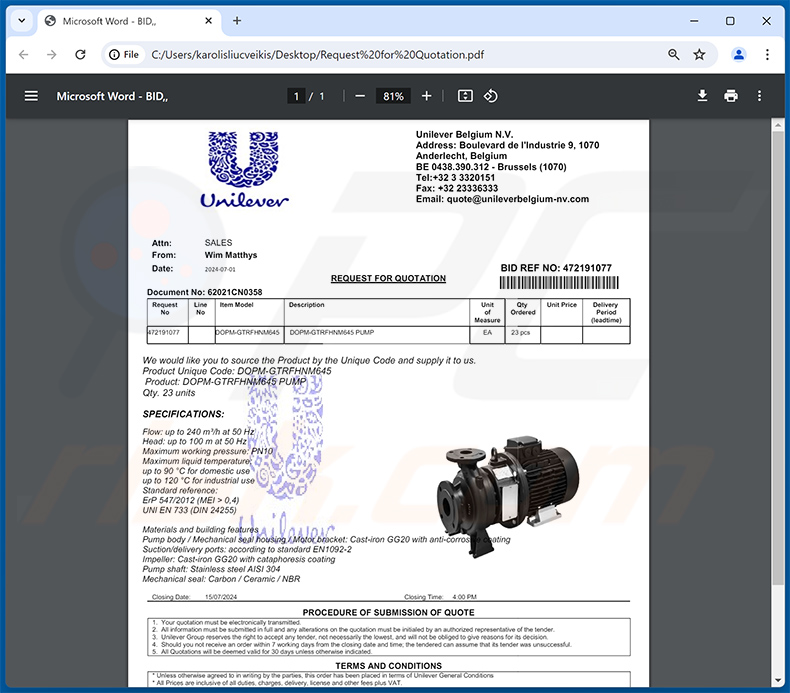

Subject: Request for Quotation

Good Day,

Invitation to Bid for possible supply and delivery of the below product.

UNILEVER N.V requests your company to participate in sending us an official quotation on the requested TENDER.

Product Code No:

Item:

Qty. 23 Units

If your supplier has the items to the quantity required then kindly send us your quotation for immediate approval. E-mail: quote@unileverbelgium-nv.com

Regards

Wim Matthys

CM Procurement Mgr Belgium - Unilever

Unilever Belgium N.V.

Address: Boulevard de l'Industrie 9, 1070 Anderlecht, Belgium

BE 0438.390.312 - Brussel (1070)

Tel:+32 3 3320151

Fax: +32 23336333.

Captura de pantalla del documento PDF adjunto:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es UNILEVER spam?

- Tipos de emails maliciosos.

- ¿Cómo detectar un email malicioso?

- ¿Qué hacer si cayó en una estafa por email?

Tipos de emails maliciosos:

![]() Emails Phishing

Emails Phishing

Por lo general, los ciberdelincuentes utilizan emails engañosos para engañar a los usuarios de Internet para que revelen su información privada confidencial. Oor ejemplo, información de inicio de sesión para varios servicios online, cuentas de email o información bancaria online.

Estos ataques se denominan phishing (suplantación de identidad). En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje por email con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña caducada, etc.) y colocan un enlace esperando que sus potenciales víctimas hagan clic en el.

Después de hacer clic en el enlace presentado en dicho email, las víctimas son redirigidas a una página web falsa que se ve idéntica o extremadamente similar a la original. Luego se les pide a las víctimas que ingresen su contraseña, los detalles de la tarjeta de crédito o alguna otra información que sea robada por los ciberdelincuentes.

![]() Emails con Archivos Adjuntos Maliciosos

Emails con Archivos Adjuntos Maliciosos

Otro vector de ataque popular son los emails spam (correos no deseado) con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos suelen llevar troyanos capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus víctimas potenciales para que abran un archivo adjunto infectado en el email. Para lograr este objetivo, los mensajes de email generalmente hablan de facturas, faxes o mensajes de voz recibidos recientemente.

Si una víctima potencial cae en la trampa y abre el archivo adjunto, su computadora se infectan y los ciberdelincuentes pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si logran tener éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y recopilar información durante un período de tiempo prolongado.

![]() Emails de sextorsión

Emails de sextorsión

Este es un tipo de phishing. En este caso, los usuarios reciben un email alegando que un ciberdelincuente podría acceder a la cámara web de la víctima potencial y tiene una grabación de video de su masturbación.

Para eliminar del video, se les pide a las víctimas que paguen un rescate (generalmente usando Bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos emails deben ignorarlos y eliminarlos.

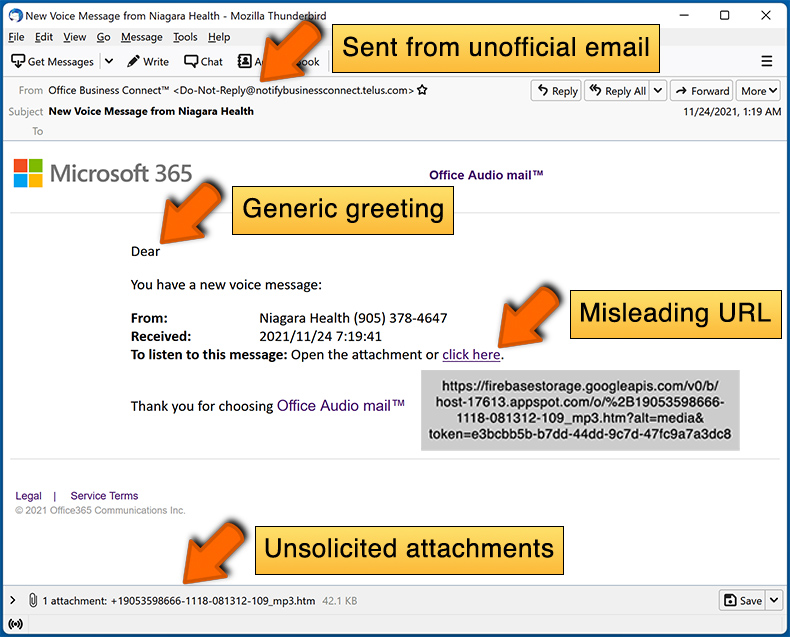

¿Cómo detectar un email malicioso?

Si bien los ciberdelincuentes intentan que sus emails trampas parezcan confiables, aquí hay algunas cosas que debe tener en cuenta cuando intente detectar un email phishing:

- Verifique la dirección email del remitente ("de"): coloque el mouse sobre la dirección "de" y verifique si es legítima. Por ejemplo, si recibió un email de Microsoft, asegúrese de verificar si la dirección de email es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Compruebe si hay saludos genéricos: si el saludo en el email es "Estimado usuario", "Estimado @su_email.com", "Estimado cliente", debería generar sospechas. Por lo general, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el email: coloque el mouse sobre el enlace presentado en el email, si el enlace que aparece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un email de Microsoft y el enlace del email muestra que dirige a firebasestorage.googleapis.com/v0..., no debe confiar en él. Es mejor no hacer clic en los enlaces de los emails, sino visitar la página web de la empresa que le envió el email en primer lugar.

- No confíe ciegamente en los archivos adjuntos de email: por lo general, las empresas legítimas le pedirán que inicie sesión en su página web y vea los documentos desde allí. Si recibió un email con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de email infectados son un vector de ataque común utilizado por los ciberdelincuentes.

Para minimizar el riesgo de abrir emails phishing y maliciosos, le recomendamos utilizar Combo Cleaner.

Ejemplo de email spam:

¿Qué hacer si cayó en una estafa por email?

- Si hizo clic en un enlace en un email de phishing e ingresó su contraseña: asegúrese de cambiar su contraseña lo antes posible. Por lo general, los ciberdelincuentes recopilan credenciales robadas y luego las venden a otros grupos que las utilizan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito: comuníquese con su banco lo antes posible y explique la situación. Es muy probable que deba cancelar su tarjeta de crédito comprometida y pedir una nueva.

- Si ve algún signo de robo de identidad: debe comunicarse de inmediato con la Federal Trade Commission. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso: su computadora probablemente esté infectada, debe escanearla con una aplicación antivirus confiable. Para ello, le recomendamos utilizar Combo Cleaner.

- Ayude a otros usuarios de Internet: informe los emails de phishing a Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center y U.S. Department of Justice.

Preguntas más frecuentes (FAQ)

¿Por qué he recibido este correo electrónico?

Los correos electrónicos de este tipo no son personales. Normalmente, los ciberdelincuentes envían el mismo correo a muchas personas a la vez.

He descargado y abierto un archivo adjunto a este correo electrónico, ¿está infectado mi ordenador?

Si ha abierto un archivo ejecutable, lo más probable es que su ordenador ya esté infectado. Sin embargo, un ordenador puede no estar infectado si el archivo abierto es un documento (.pdf, .doc, o similar). Abrir un documento no suele ser suficiente para que el malware se infiltre en el sistema: los ordenadores están a salvo hasta que se activan los comandos macros o se realizan otros pasos adicionales.

He leído el correo electrónico pero no he abierto el archivo adjunto, ¿está infectado mi ordenador?

No, es seguro abrir correos electrónicos sin hacer clic en enlaces ni abrir archivos.

¿Elimina Combo Cleaner las infecciones de malware presentes en los archivos adjuntos a los correos electrónicos?

Combo Cleaner incluye un escáner antivirus que detecta casi todo el malware conocido. Es importante mencionar que el malware de gama alta suele esconderse en lo más profundo del sistema operativo. En tales casos, los ordenadores deben analizarse mediante un análisis completo del sistema para eliminar el malware.

▼ Mostrar discusión.