Cómo identificar las estafas de corrección de actualizaciones de CrowdStrike

![]() Escrito por Tomas Meskauskas el

Escrito por Tomas Meskauskas el

¿Qué es "CrowdStrike Scam"?

CrowdStrike es una empresa estadounidense de ciberseguridad que ofrece servicios de seguridad de puntos finales, inteligencia de amenazas y respuesta a ciberataques. El 19 de julio de 2024, CrowdStrike publicó una actualización para sistemas Windows. Desafortunadamente, esta actualización contenía un error que provocaba que los sistemas implicados se bloquearan con una Pantalla Azul de la Muerte, creando una oportunidad para que los ciberdelincuentes explotaran la situación.

La estafa de CrowdStrike en detalle

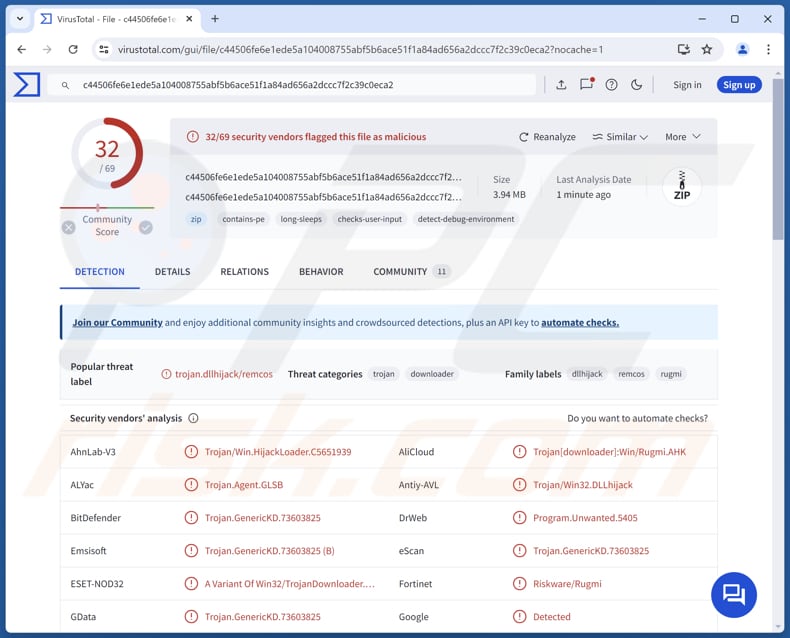

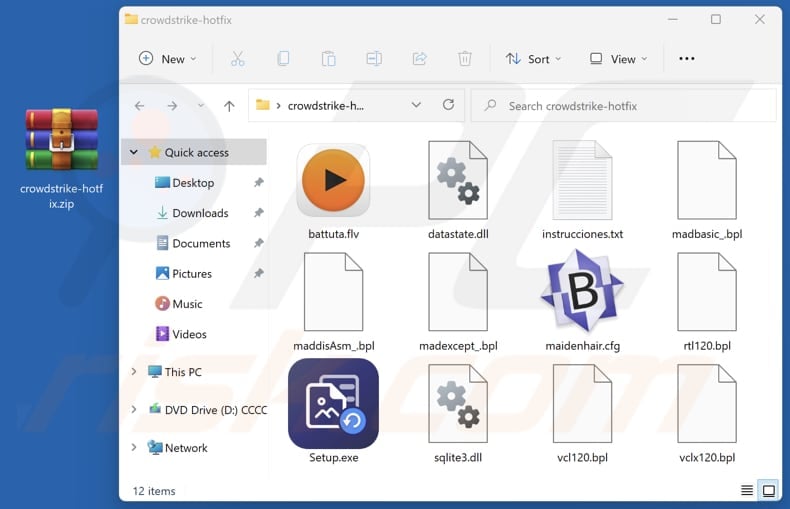

Una de las campañas de malware conocidas que explotaba un error en la actualización de CrowdStrike tenía como objetivo a los clientes del banco BBVA (una multinacional española de servicios financieros). Esta campaña incluía una falsa actualización de CrowdStrike Hotfix que instalaba la RAT Remcos. La falsa actualización se promocionaba a través de una página de phishing que se hacía pasar por un portal de la Intranet del BBVA.

El fichero utilizado en esta campaña era un archivo malicioso que contenía instrucciones que instaban a los usuarios a instalar la actualización para evitar errores de red. Un troyano de acceso remoto (RAT) es un tipo de malware que permite a un atacante controlar remotamente un ordenador infectado. Permite el acceso al sistema, a menudo proporcionando capacidades tales como keylogging, transferencia de archivos y vigilancia, que pueden utilizarse para diversos fines maliciosos.

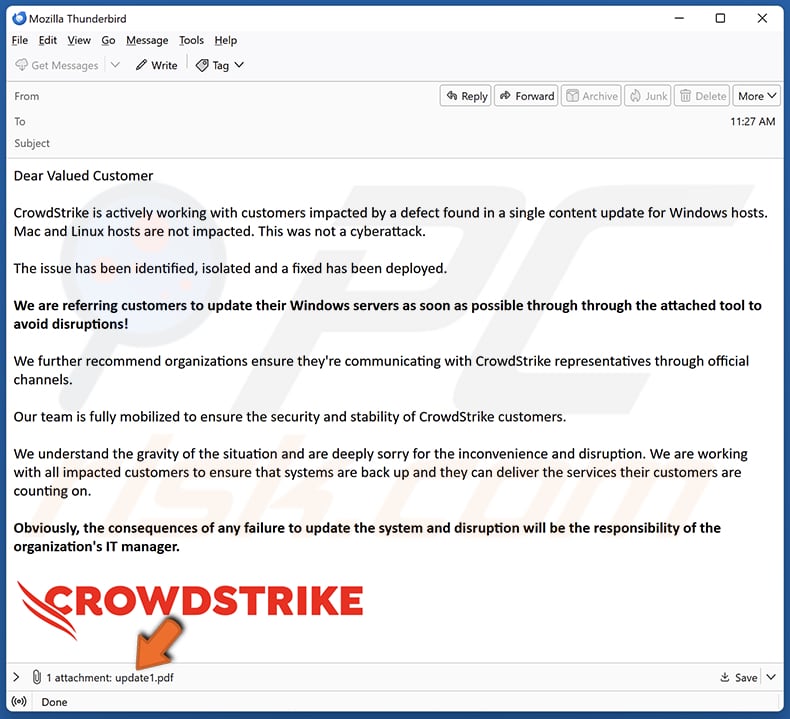

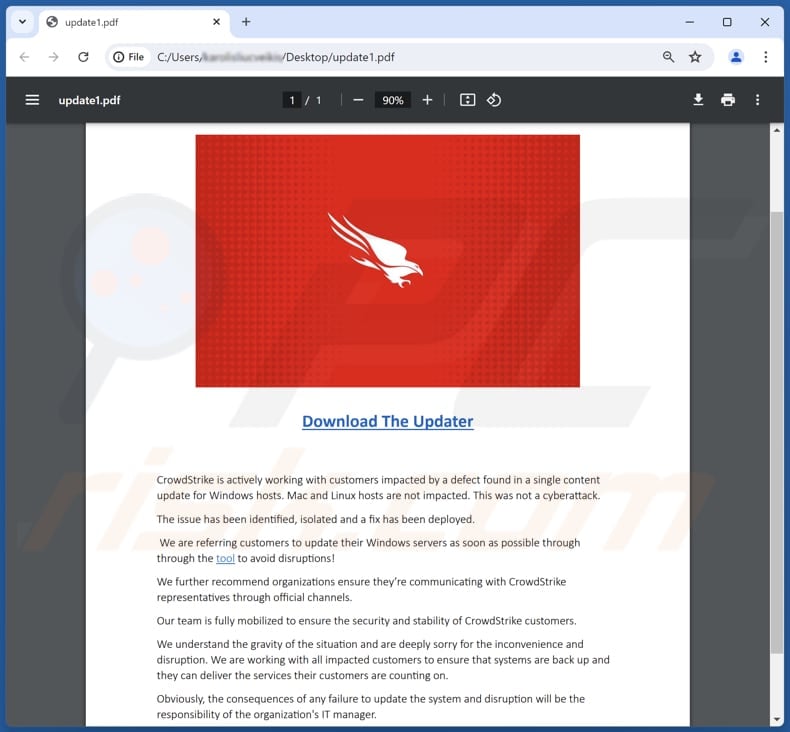

Otra campaña (distribuida por correo electrónico) incluía una falsa actualización de CrowdStrike que contenía un limpiador de datos. Los ciberdelincuentes enviaron correos electrónicos en los que se indicaba a los destinatarios que descargaran un archivo ZIP que contenía un archivo ejecutable malicioso. Un data wiper es un tipo de malware diseñado para borrar o corromper permanentemente los datos de un ordenador.

También se sabe que los estafadores están aprovechando el error de CrowdStrike en la actualización para promover diversas estafas. Por ejemplo, promueven el lanzamiento de $CROWDSTRIKE, $CROWDSTROKE u otros tokens falsos para engañar a personas desprevenidas para que revelen información sensible o transfieran criptomoneda a los estafadores.

En otras estafas, se hacen pasar por empresas que ofrecen compensaciones a los usuarios afectados para engañarlos y conseguir que revelen información sensible, paguen por servicios falsos o incluso les proporcionen acceso a ordenadores, lo que puede provocar problemas como infecciones informáticas, pérdidas económicas, cifrado de datos y consecuencias negativas.

Es importante señalar que Microsoft ha publicado una solución legítima para el error en la actualización de CrowdStrike. Esta corrección puede descargarse aquí.

| Nombre | Corrección de errores de la falsa actualización de CrowdStrike |

| Tipo de amenaza | Phishing, estafa, ingeniería social, fraude |

| Reclamación falsa | Los usuarios afectados pueden obtener una solución para el error en la actualización de CrowdStrik |

| Solución legítima | Solución proporcionada por Microsoft |

| Malware distribuido | Remcos RAT, data wiper y posiblemente otro malware |

| Ejemplos de dominios de campaña | clownstrike[.]co, clownstrike[.]co.uk, crashstrike[.]com, crowdfalcon-immed-update[.]com, crowdstrike-bsod[.]com, crowdstrike-helpdesk[.]com, crowdstrike0day[.]com, crowdstrike[.]blue, crowdstrike[.]bot, crowdstrike[.]cam, crowdstrike[.fail, crowdstrikebluescreen[.]com, crowdstrikebug[.]com, crowdstrikeclaim[.]com, crowdstrikeclaims[.]com, crowdstrikedoomsday[.]com, crowdstrikedown[.]com, crowdstrikefail[.]com, crowdstrikeglitch[.]com, crowdstrikeoopsie[.]com |

| Síntomas | Dominios no oficiales, falsos mensajes de error, falsas advertencias del sistema, errores emergentes, |

| Métodos de distribución | Sitios web falsos, correo electrónico, redes sociales |

| Daños | Pérdida de información privada sensible, pérdida monetaria, robo de identidad, posibles infecciones de malware. |

| Eliminación de Malware | Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner. |

Conclusión

En resumen, un fallo en una actualización de CrowdStrike provocó caídas del sistema, que los ciberdelincuentes aprovecharon para diversos ataques. Aprovecharon esta oportunidad para distribuir malware, como la RAT Remcos y borradores de datos, a través de correos electrónicos fraudulentos y de phishing. Además, los estafadores promocionaban tokens falsos y falsas ofertas de compensación, lo que subraya la importancia de la vigilancia frente a este tipo de esquemas maliciosos.

¿Cómo abrí un sitio web fraudulento?

Los estafadores que se dirigen a los usuarios afectados por el error de CrowdStrike utilizan el correo electrónico y cuentas X (antes Twitter) falsas o comprometidas, y canales similares para engañar a los usuarios y hacer que abran sitios web falsos. También es habitual que las estafas se promuevan a través de anuncios engañosos y notificaciones generadas por sitios web poco fiables.

Además, se pueden encontrar estafas a través de sitios web que emplean redes publicitarias fraudulentas (por ejemplo, páginas de streaming de películas ilegales y sitios de torrents). En otros casos, los usuarios pueden ser inducidos a visitar páginas fraudulentas a través de SMS y aplicaciones de mensajería, anuncios generados por adware instalado y foros en línea.

¿Cómo evitar visitar páginas fraudulentas?

Compruebe siempre la legitimidad de los enlaces antes de hacer clic, especialmente en correos electrónicos o mensajes no solicitados. No interactúe con ventanas emergentes, botones, enlaces y anuncios de sitios web sospechosos. Descargue aplicaciones de fuentes fiables, como páginas web oficiales o tiendas de aplicaciones. Evita visitar páginas web que ofrezcan software pirata o servicios ilegales.

No permita que los sitios web dudosos muestren notificaciones. Analice regularmente su ordenador en busca de aplicaciones no deseadas (y otras amenazas como el malware). Mantenga actualizados el sistema operativo y el software instalado. Si su ordenador ya está infectado con aplicaciones no deseadas, le recomendamos que ejecute un análisis con Combo Cleaner para eliminarlas automáticamente.

Solución falsa de CrowdStrike que distribuye Remcos RAT:

Captura de pantalla del correo electrónico que promociona una corrección falsa que contiene un limpiador de datos:

Texto de este correo electrónico:

Dear Valued Customer

CrowdStrike is actively working with customers impacted by a defect found in a single content update for Windows hosts. Mac and Linux hosts are not impacted. This was not a cyberattack.

The issue has been identified, isolated and a fixed has been deployed.

We are referring customers to update their Windows servers as soon as possible through through the attached tool to avoid disruptions!

We further recommend organizations ensure they're communicating with CrowdStrike representatives through official channels.

Our team is fully mobilized to ensure the security and stability of CrowdStrike customers.

We understand the gravity of the situation and are deeply sorry for the inconvenience and disruption. We are working with all impacted customers to ensure that systems are back up and they can deliver the services their customers are counting on.

Obviously, the consequences of any failure to update the system and disruption will be the responsibility of the organization's IT manager.

Captura de pantalla de un archivo PDF adjunto malicioso que contiene un enlace de descarga del limpiador de datos:

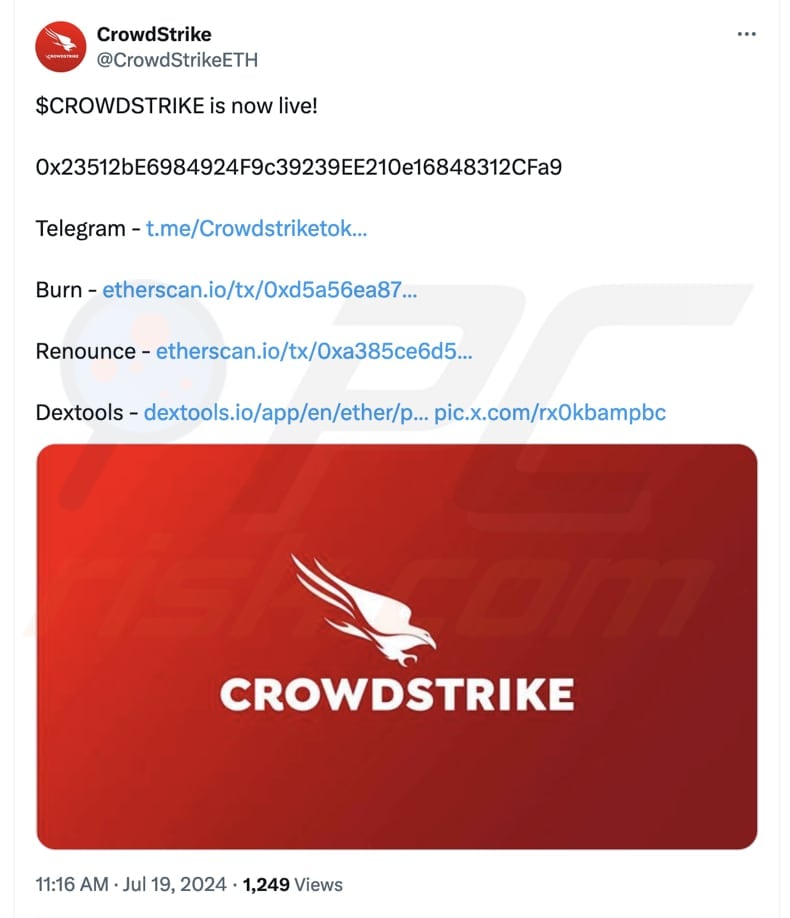

Tweet en X (Twitter) promocionando el falso token $CROWDSTRIKE:

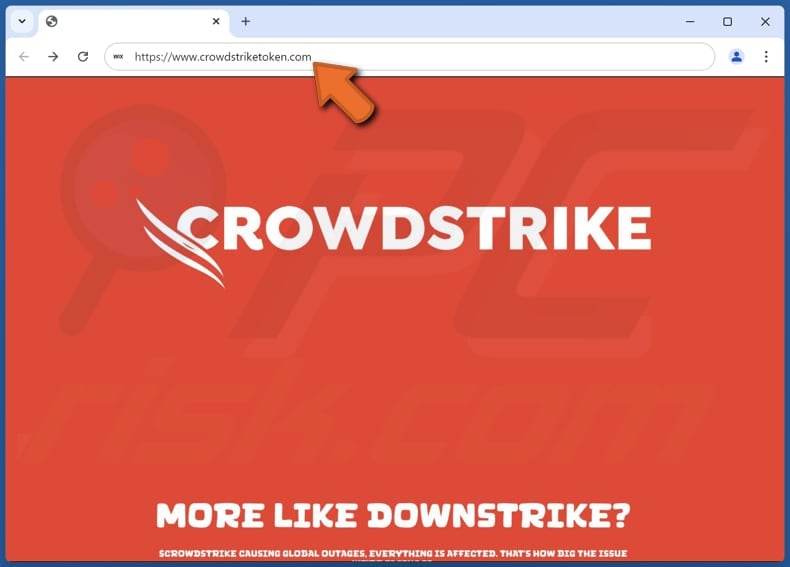

Sitio web engañoso que promociona el falso token $CROWDSTRIKE:

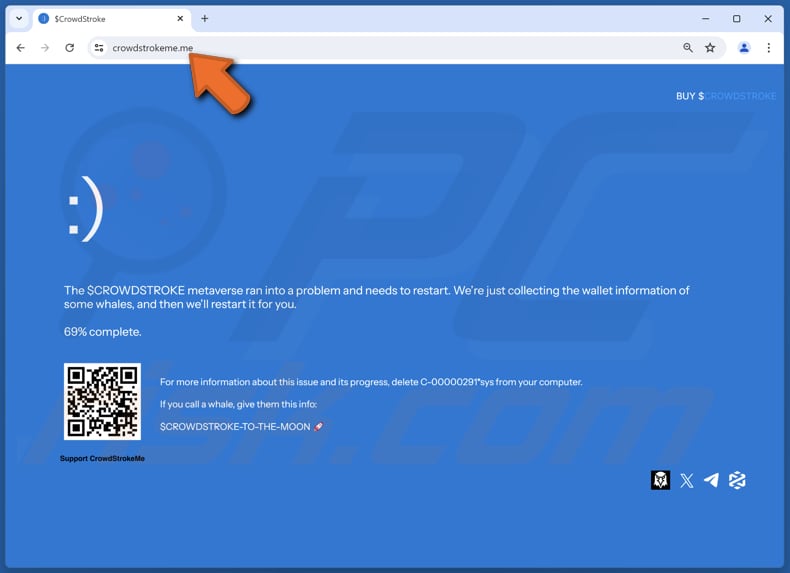

Otro sitio web engañoso que promociona el falso token $CROWDSTROKE:

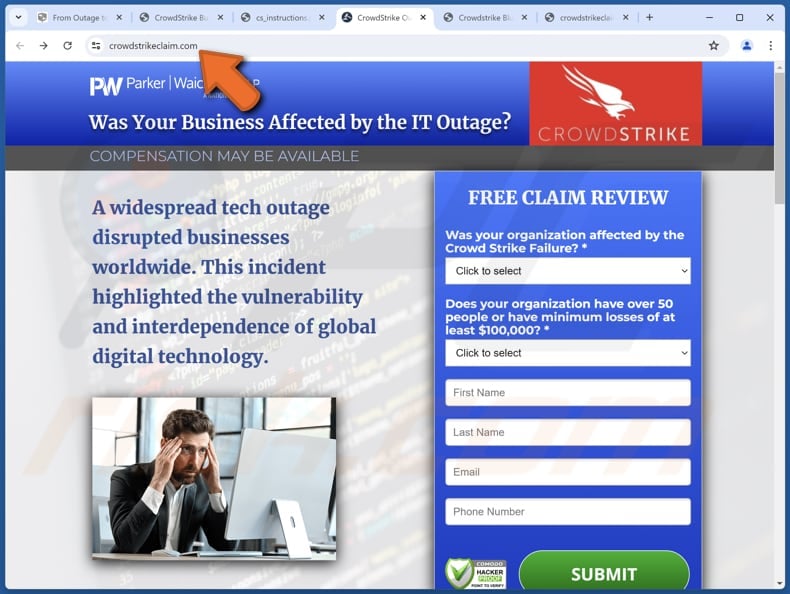

Página web estafa que ofrece compensaciones a las empresas afectadas:

Eliminación automática instantánea de malware:

La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Combo Cleaner es una herramienta profesional para eliminar malware de forma automática, que está recomendado para eliminar malware. Descárguelo haciendo clic en el siguiente botón:

▼ DESCARGAR Combo Cleaner

El detector gratuito verifica si su equipo está infectado. Para usar el producto con todas las funciones, debe comprar una licencia para Combo Cleaner. 7 días de prueba gratuita limitada disponible. Combo Cleaner es propiedad y está operado por Rcs Lt, la empresa matriz de PCRisk. Leer más. Si decide descargar este programa, quiere decir que usted está conforme con nuestra Política de privacidad y Condiciones de uso.

Menú rápido:

- ¿Qué es Corrección de errores de la falsa actualización de CrowdStrike?

- ¿Cómo identificar una estafa emergente?

- ¿Cómo funcionan las estafas emergentes?

- ¿Cómo eliminar las ventanas emergentes falsas?

- ¿Cómo evitar las ventanas emergentes falsas?

- ¿Qué hacer si cayó en una estafa emergente?

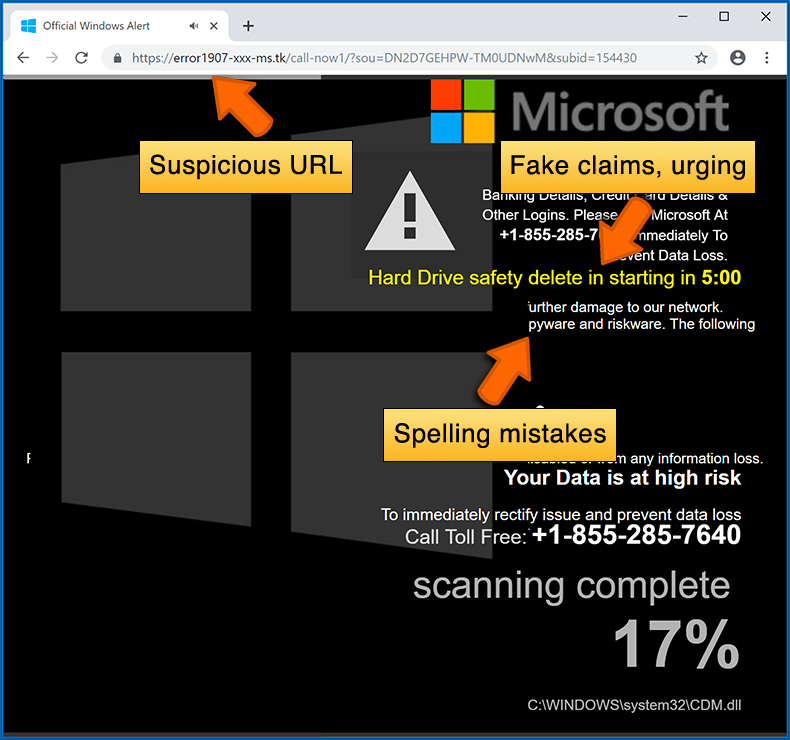

¿Cómo identificar una estafa emergente?

Las ventanas emergentes con varios mensajes falsos son un tipo común de señuelos que usan los ciberdelincuentes. Recopilan datos personales confidenciales, engañan a los usuarios de Internet para que llamen a números de soporte técnico falsos, se suscriben a servicios online inútiles, invierten en esquemas de criptomonedas turbios, etc.

Si bien en la mayoría de los casos estas ventanas emergentes no infectan los dispositivos de los usuarios con malware, pueden causar pérdidas monetarias directas o provocar el robo de identidad.

Los ciberdelincuentes se esfuerzan por crear sus ventanas emergentes no autorizadas para que parezcan confiables. Sin embargo, las estafas suelen tener las siguientes características:

- Errores de ortografía e imágenes no profesionales: inspeccione de cerca la información que se muestra en una ventana emergente. Los errores de ortografía y las imágenes poco profesionales pueden ser un signo de estafa.

- Sentido de urgencia: hay un temporizador con una cuenta regresiva de un par de minutos, pidiéndole que ingrese su información personal o que se suscriba a algún servicio online.

- Declaraciones que ganó algo: si no ha participado en una lotería, competencia online, etc., y ve una ventana emergente que indica que ganó.

- Escaneo de computadora o dispositivo móvil: una ventana emergente que escanea su dispositivo e informa sobre los problemas detectados, es sin duda una estafa: las páginas web no pueden realizar tales acciones.

- Exclusividad: ventanas emergentes que indican que solo usted tiene acceso secreto a un esquema financiero que puede enriquecerlo rápidamente.

Ejemplo de una estafa emergente:

¿Cómo funcionan las ventanas emergentes falsas?

Los ciberdelincuentes y los vendedores engañosos suelen utilizar varias redes publicitarias, técnicas de envenenamiento de motores de búsqueda y páginas web dudosas para generar tráfico a sus ventanas emergentes. Los usuarios llegan a sus señuelos online después de hacer clic en botones de descarga falsos, usar una página web de torrents o simplemente hacer clic en el resultado de un motor de búsqueda de Internet.

Según la ubicación de los usuarios y la información del dispositivo, se les presenta una ventana emergente fraudulenta. Los señuelos presentados en dichas ventanas emergentes van desde esquemas para hacerse rico rápidamente hasta escaneos de virus falsos.

¿Cómo eliminar las ventanas emergentes falsas?

En la mayoría de los casos, las estafas de ventanas emergentes no infectan los dispositivos de los usuarios con malware. Si encuentra una ventana emergente de estafa, simplemente cerrarla debería ser suficiente. En algunos casos, las ventanas emergentes pueden ser difíciles de cerrar. En tales casos, cierre su navegador de Internet y reinícielo.

En casos extremadamente raros, es posible que deba reiniciar su navegador de Internet. Para ello, utilice nuestras instrucciones que explican cómo restablecer la configuración del navegador de Internet.

¿Cómo prevenir ventanas emergentes falsas?

Para prevenir ver estafas emergentes, debe visitar solo páginas web confiables. Torrents, cracks, streamings gratuitos de películas online, descarga de videos de YouTube y otras páginas web de reputación similar suelen redirigir a los usuarios de Internet a estafas emergentes.

Para minimizar el riesgo de encontrar estafas emergentes, debe mantener sus navegadores de Internet actualizados y utilizar una aplicación antimalware confiable. Para este propósito, recomendamos Combo Cleaner.

¿Qué hacer si cayó en una estafa emergente?

Esto depende del tipo de estafa en la que haya caído. Por lo general, las estafas emergentes intentan engañar a los usuarios para que envíen dinero, den información personal o acceso a su dispositivo.

- Si envió dinero a los estafadores: Debe comunicarse con su institución financiera y explicar que fue estafado. Si se informa con prontitud, existe la posibilidad de recuperar su dinero.

- Si dio su información personal: debe cambiar sus contraseñas y habilitar la autenticación de dos factores (2FA) en todos los servicios online que utiliza. Visite a la Federal Trade Commission para denunciar el robo de identidad y obtener pasos de recuperación personalizados.

- Si permite que los estafadores se conecten a su dispositivo: debe escanear su computadora con antimalware confiable (recomendamos Combo Cleaner): los ciberdelincuentes podrían haber plantado troyanos, keyloggers y otro malware, no use su computadora hasta eliminar posibles amenazas.

- Ayude a otros usuarios de Internet: denuncie las estafas por Internet a la Federal Trade Commission.

Preguntas más frecuentes (FAQ)

¿Qué es una página web o un correo electrónico fraudulentos?

Se trata de un correo electrónico o página fraudulentos diseñados para engañar a las personas para que realicen determinadas acciones. Es habitual que las páginas y los correos electrónicos fraudulentos se disfracen de legítimos u oficiales.

¿Para qué sirve una cámara en línea?

Estas estafas pueden utilizarse con diversos fines. Los más comunes incluyen el robo de información confidencial, la extracción de dinero o la distribución de software malicioso.

¿Por qué encuentro páginas web fraudulentas?

Normalmente, los usuarios llegan a páginas fraudulentas al hacer clic en enlaces engañosos de páginas fraudulentas o anuncios engañosos. Las notificaciones de sitios sospechosos, las páginas web asociadas a redes publicitarias fraudulentas y las aplicaciones no deseadas también pueden llevar a los usuarios a sitios web fraudulentos.

¿Me protegerá Combo Cleaner de las páginas fraudulentas?

Combo Cleaner está diseñado para escanear todos los sitios web que visita, identificando y bloqueando los sitios maliciosos. También detecta sitios web que alojan estafas, advirtiéndole rápidamente y restringiendo el acceso para protegerle.

▼ Mostrar discusión.